Archive des preuves

Chaque capture d'écran, chaque email, chaque article — conservé ici car l'opérateur et son registrar ont l'habitude de faire disparaître les preuves. Les hachages SHA-256 de chaque fichier se trouvent dans EVIDENCE_HASHES.txt.

9 MAI 2026 — xmrwallet.com EST TOUJOURS ACTIF. NAMESILO NE S'EN SOUCIE PAS.

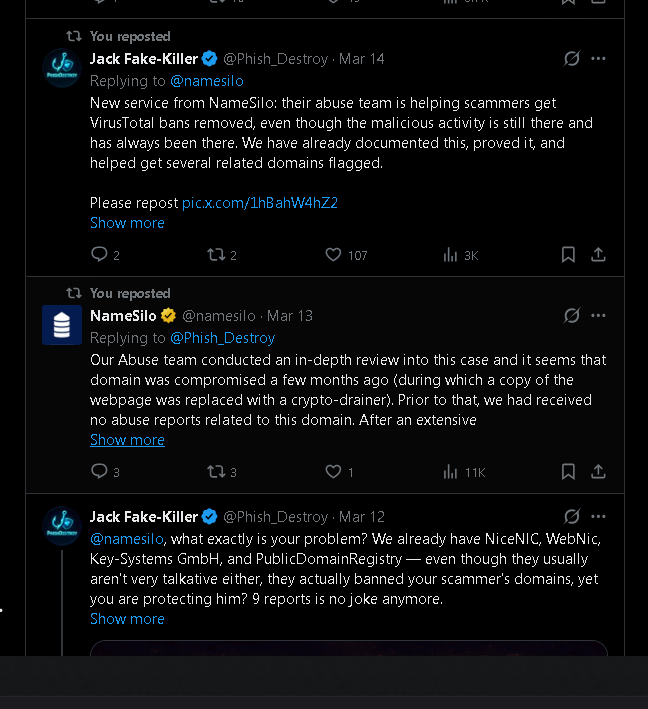

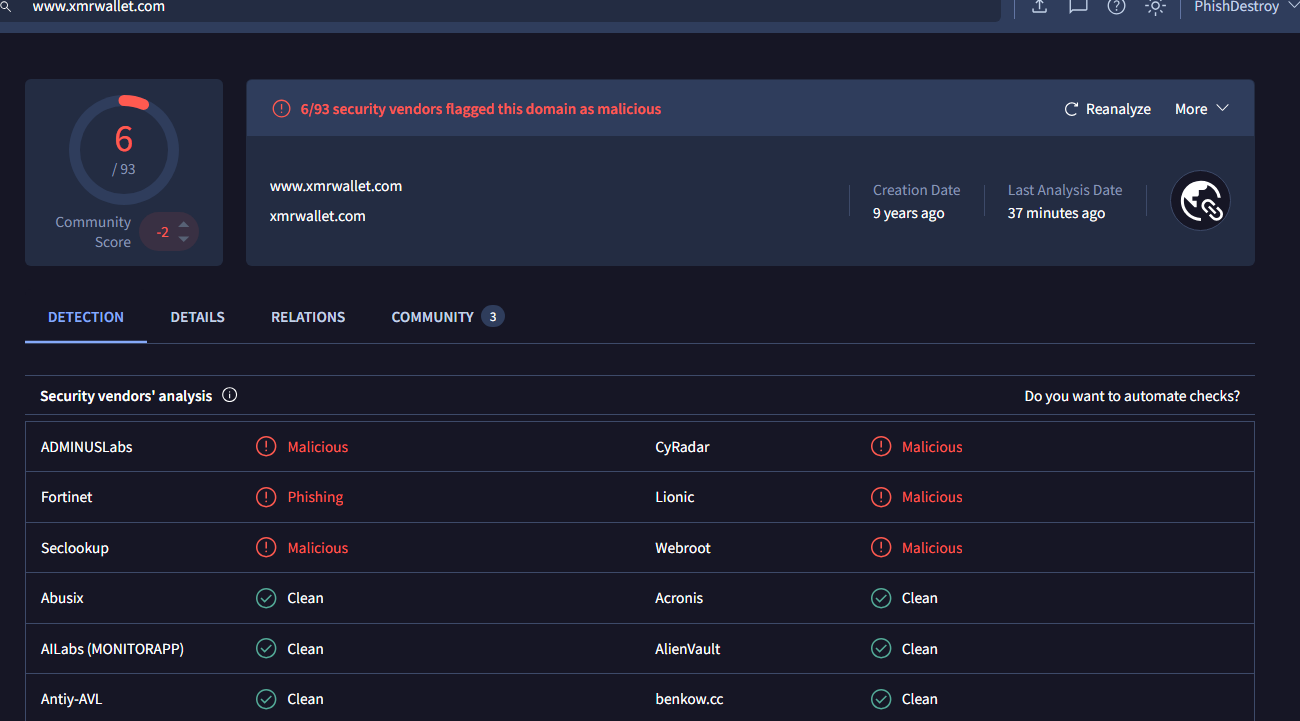

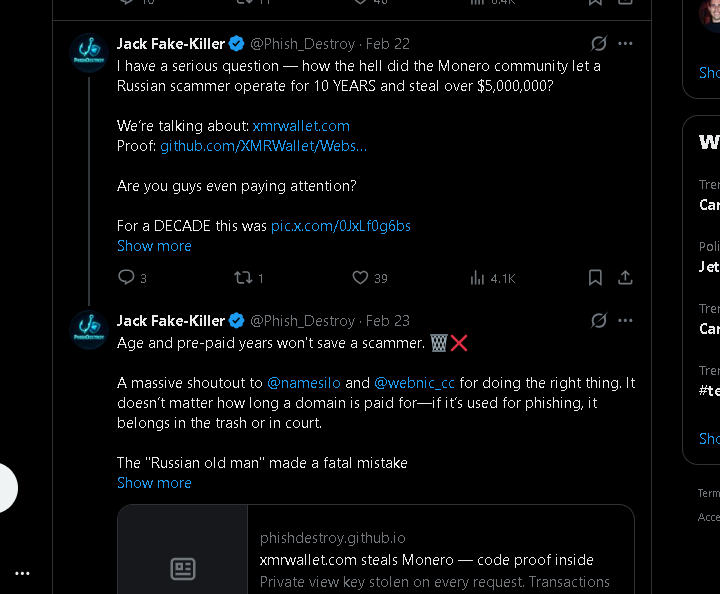

NameSilo, LLC (IANA #1479) est indifférent aux lois, aux réglementations et aux droits des victimes lorsqu'il s'agit de protéger cette arnaque. Le site reste en ligne. Des dizaines de signalements d'abus — ignorés. Détections VirusTotal de multiples fournisseurs de sécurité — ignorées. Victimes documentées avec des montants de pertes spécifiques — ignorées. Emails de l'opérateur admettant le contrôle — ignorés. Preuves vérifiées par SHA-256 — ignorées. Dépôt de conformité ICANN — ignoré. Exposition publique sur Twitter avec plus de 11K vues — ignorée. Leur propre tweet à 4 mensonges démystifié ligne par ligne — ils s'en fichent. L'opérateur a publié une "lettre d'adieu" le 5 mai. Le site est toujours en ligne. Les gens peuvent encore perdre de l'argent en ce moment.

Nous appelons toutes les victimes à déposer plainte directement contre NameSilo, LLC — pas seulement contre l'opérateur, mais contre le registrar qui l'a sciemment protégé. Déposez plainte auprès de l'ICANN, auprès de vos forces de l'ordre locales, auprès du FBI IC3, auprès des unités européennes de cybercriminalité. NameSilo est une entreprise américaine. Ils peuvent être tenus responsables.

Nous avons des preuves d'un lien russe direct entre l'opérateur et le registrar. Nous avons des preuves qu'ils sont liés. Qu'ils continuent à effacer leurs traces mutuelles — ils ont volé des millions et ce sont des clowns qui pensent que ça ne les rattrapera pas.

Contactez-nous : abuse@phishdestroy.io — nous partagerons ce que nous savons avec toute victime, enquêteur ou procureur.

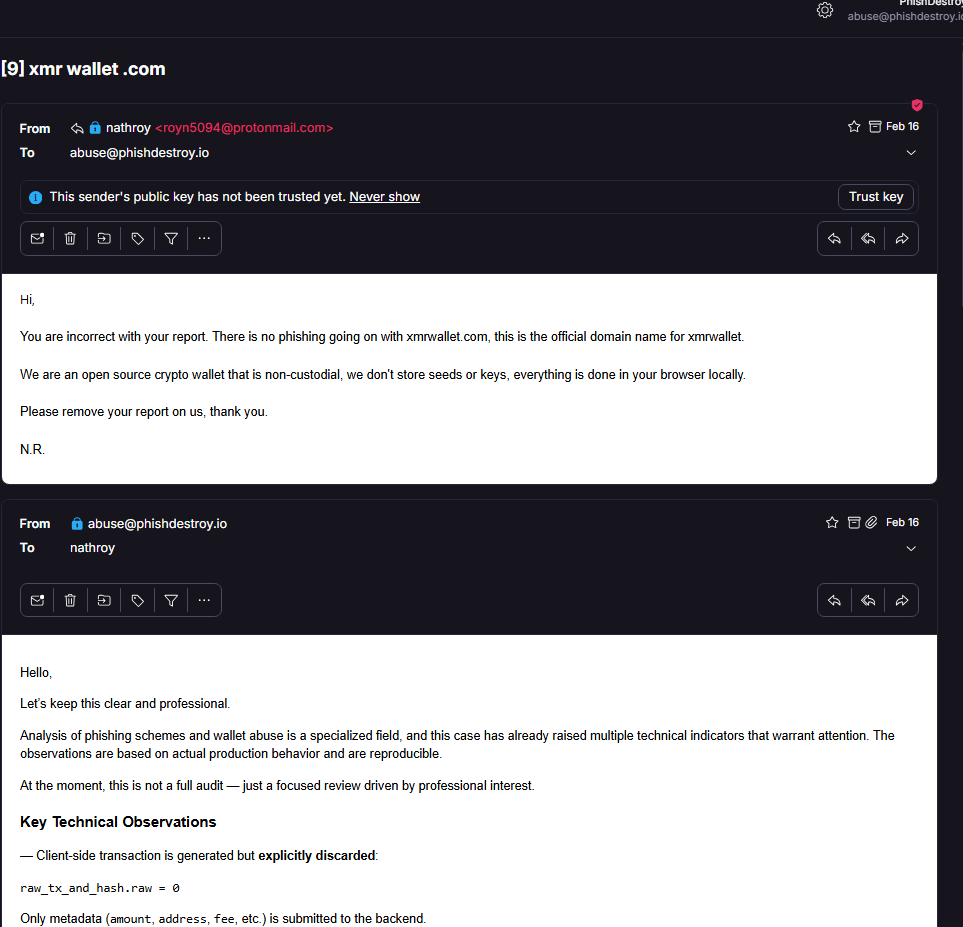

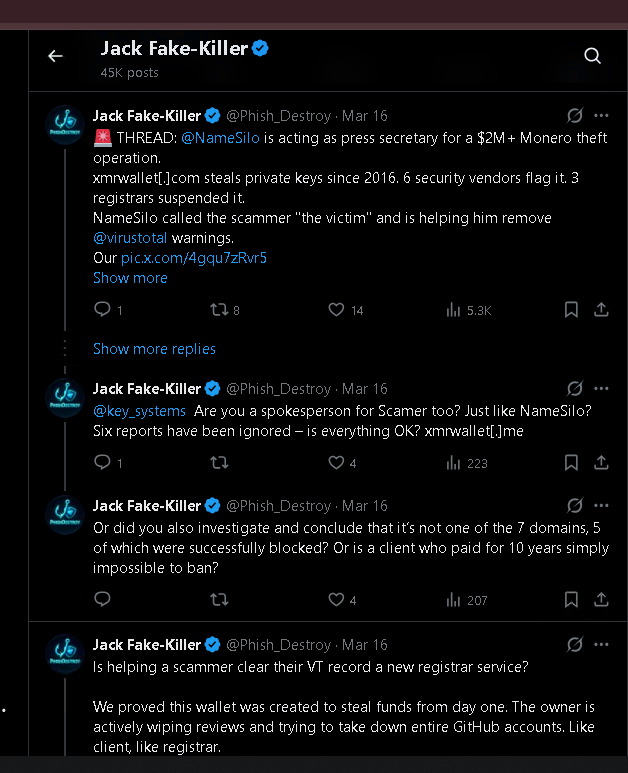

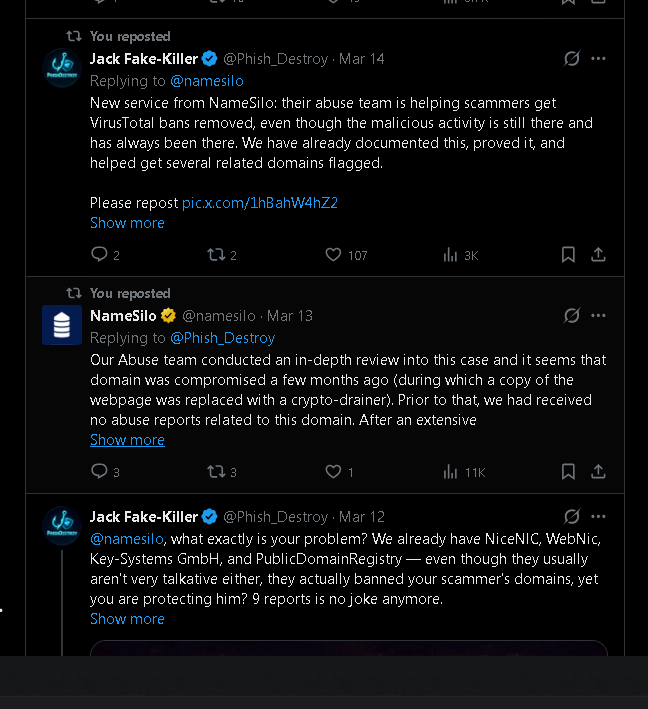

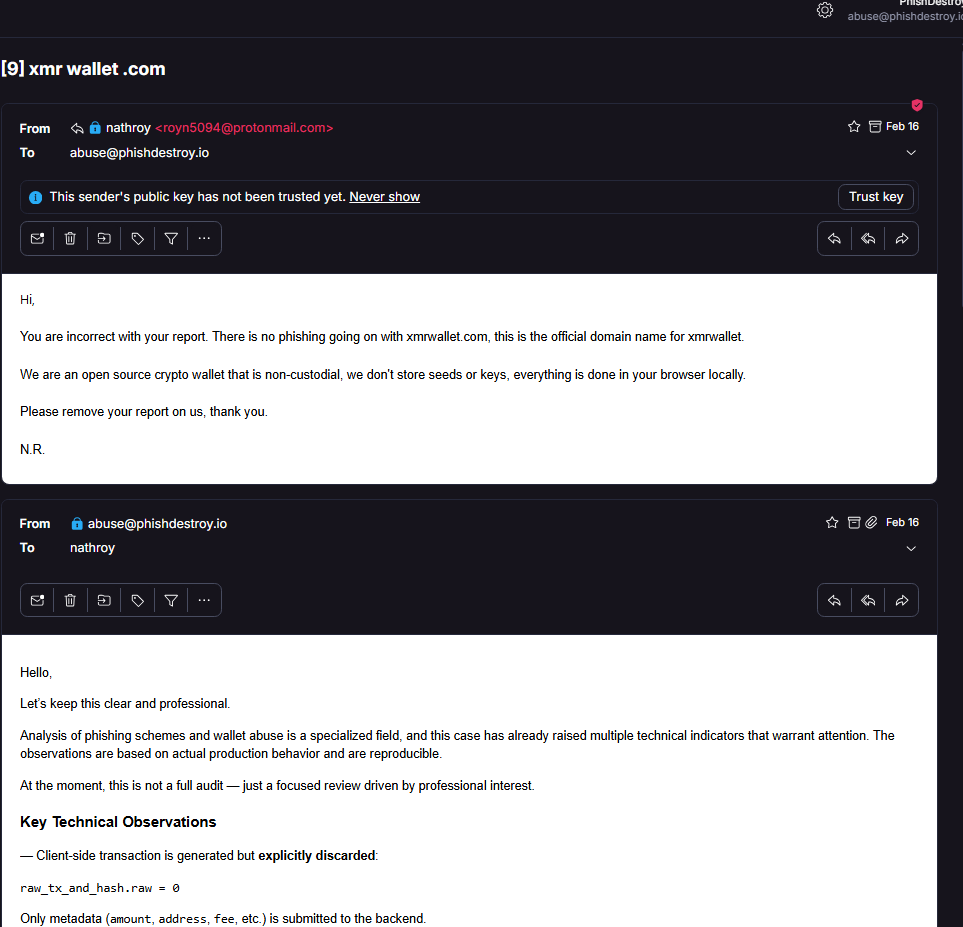

Correspondance directe avec l'opérateur de xmrwallet

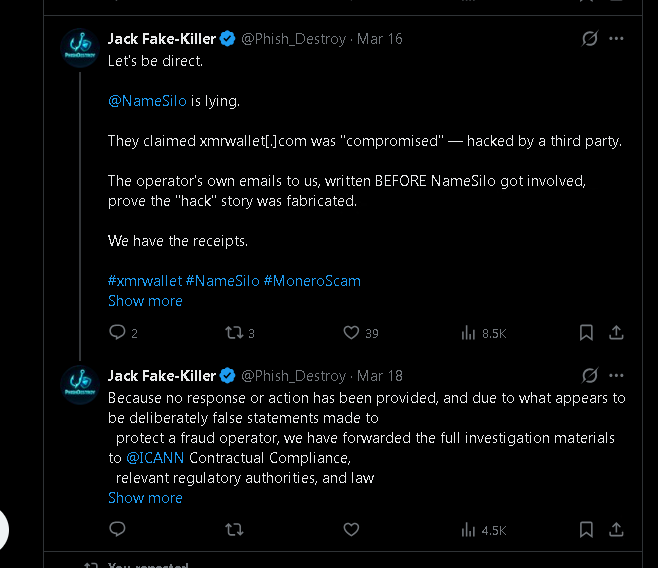

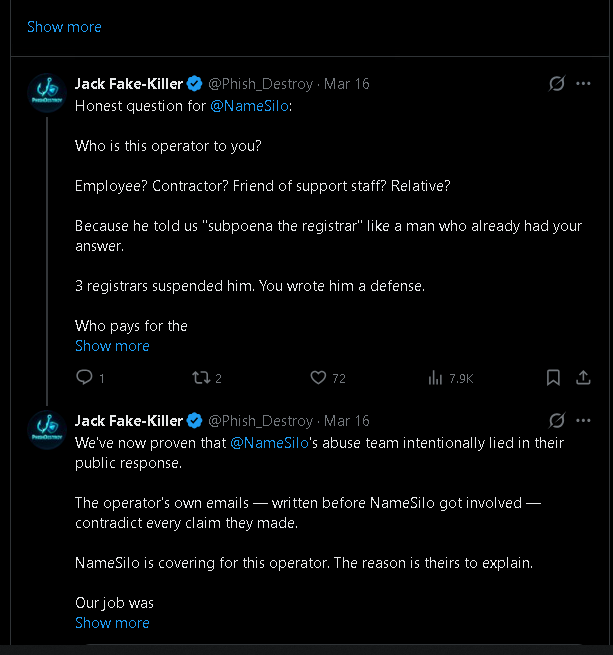

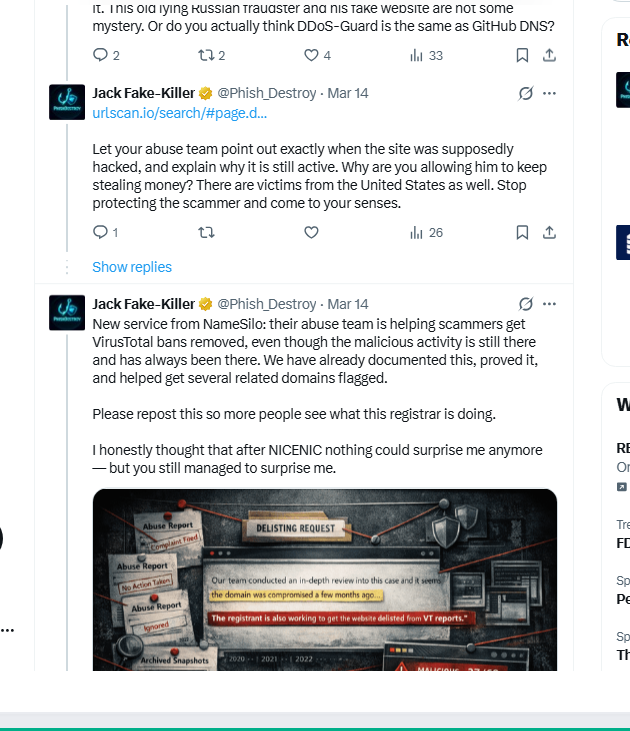

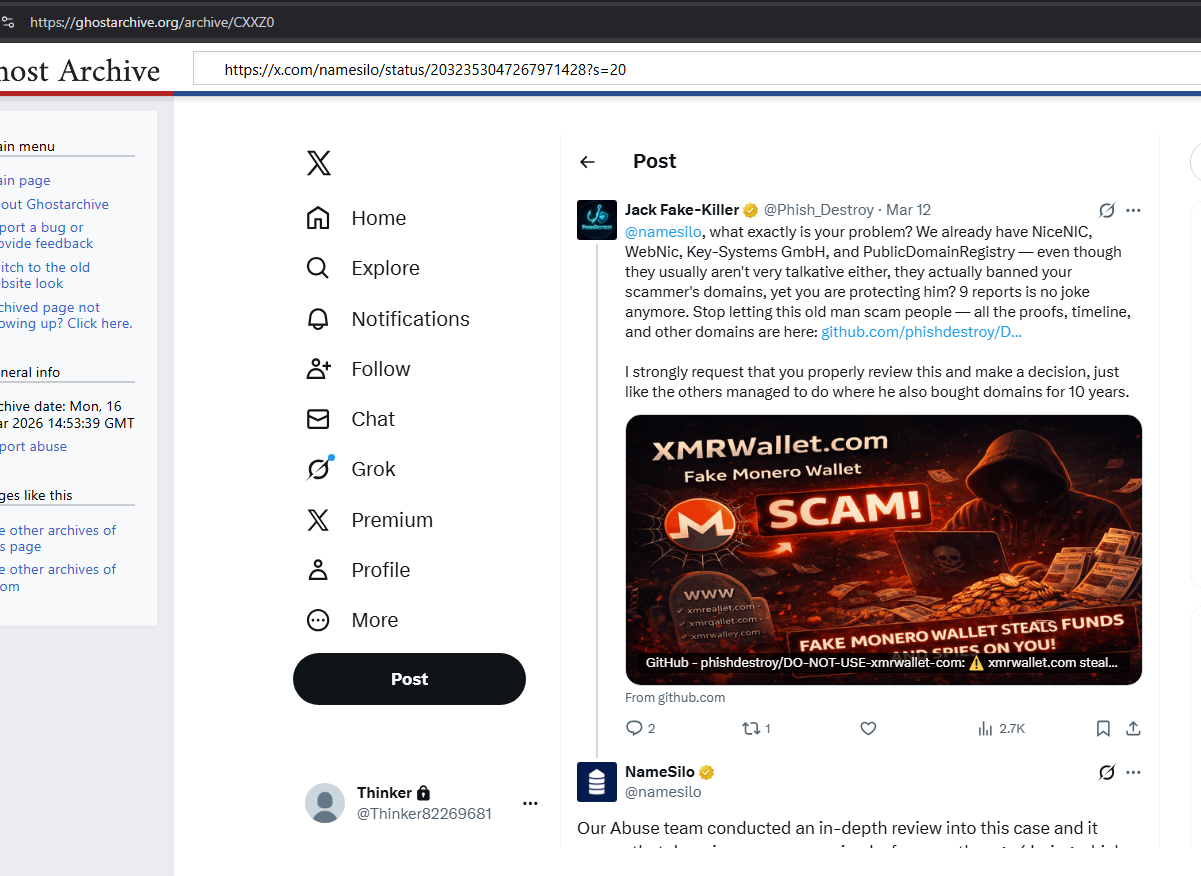

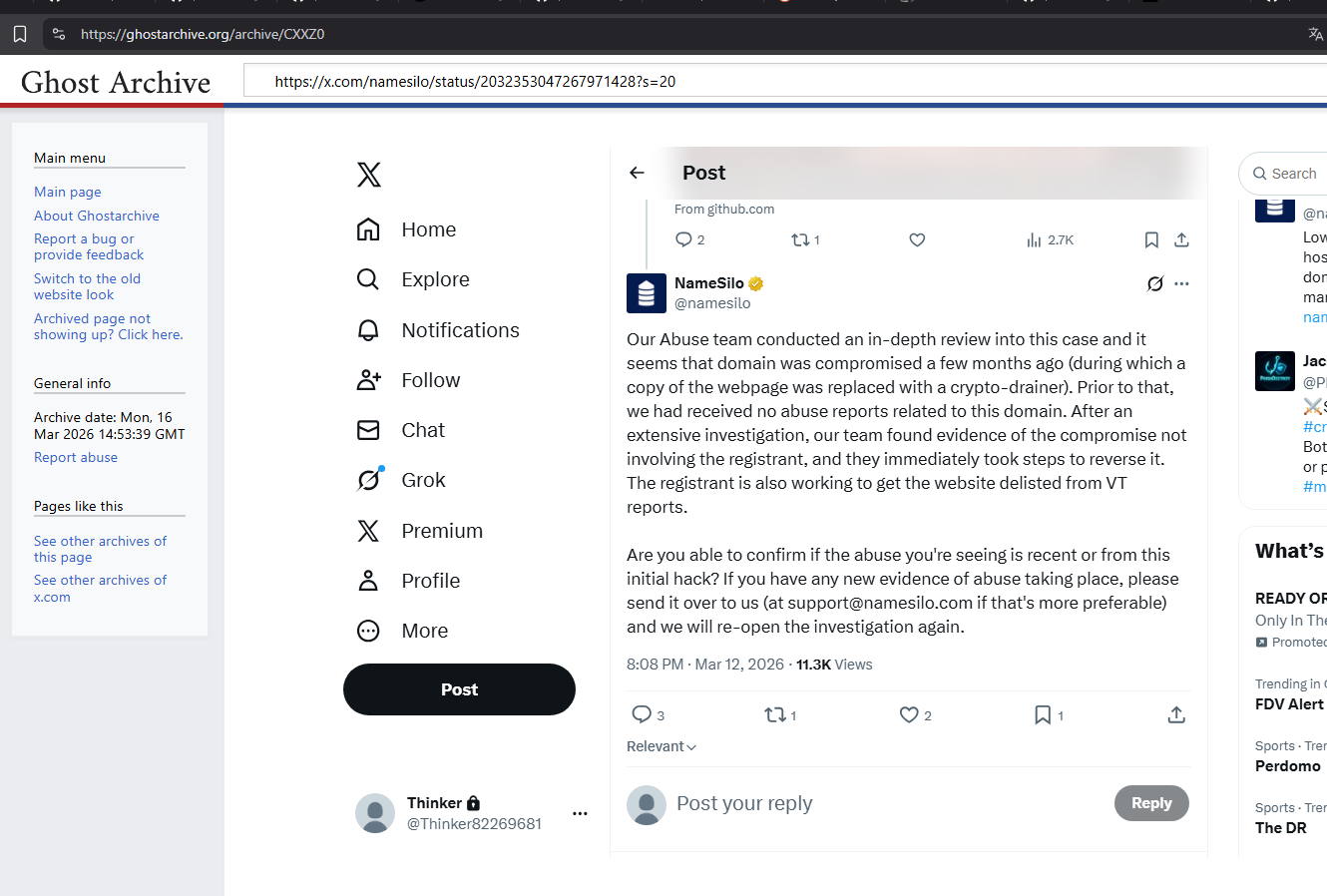

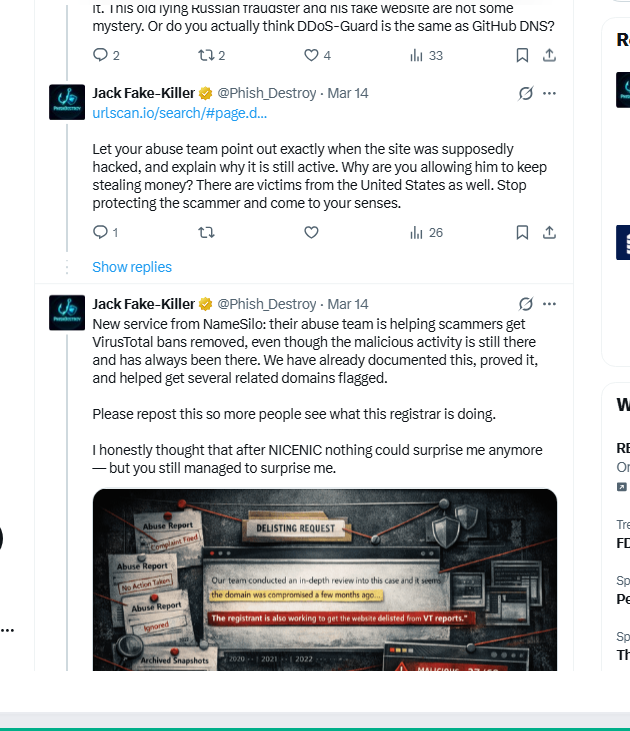

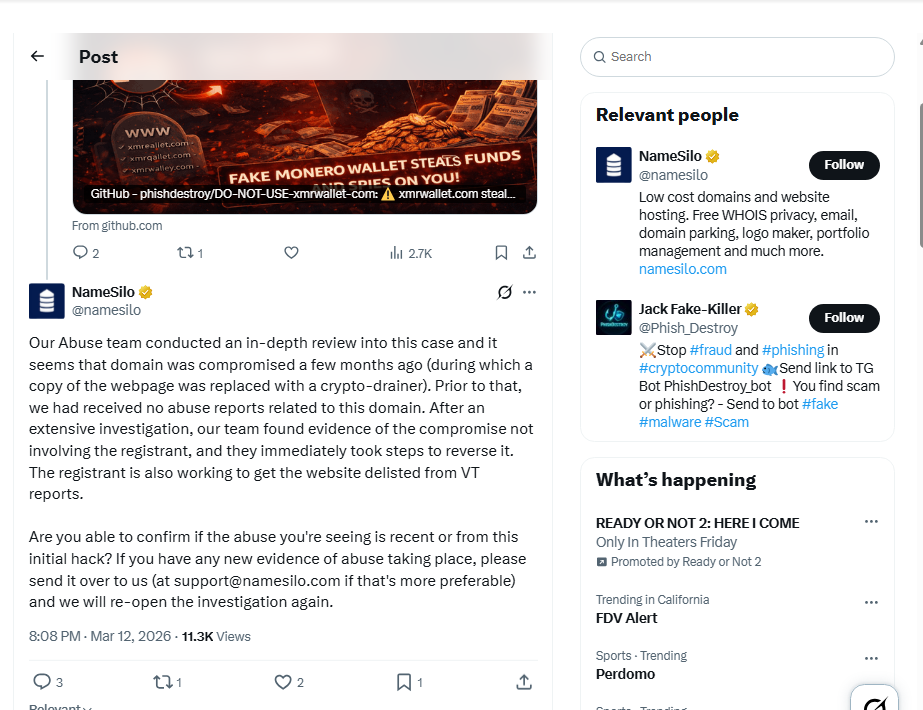

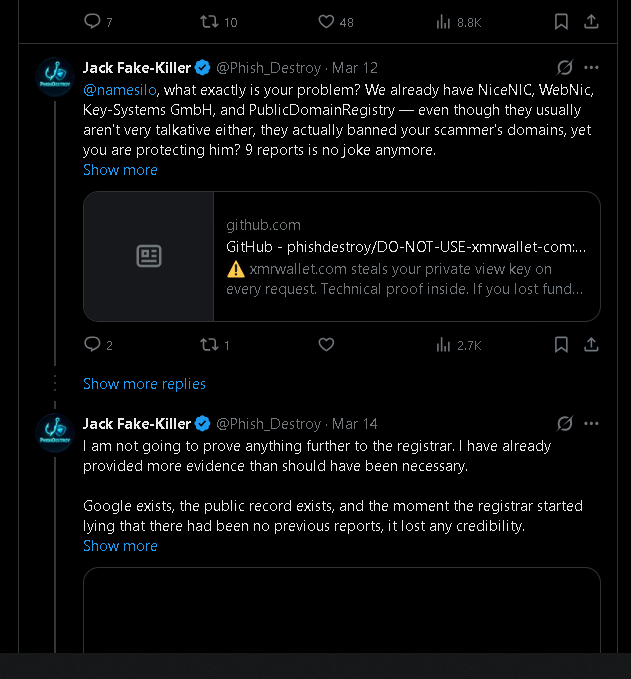

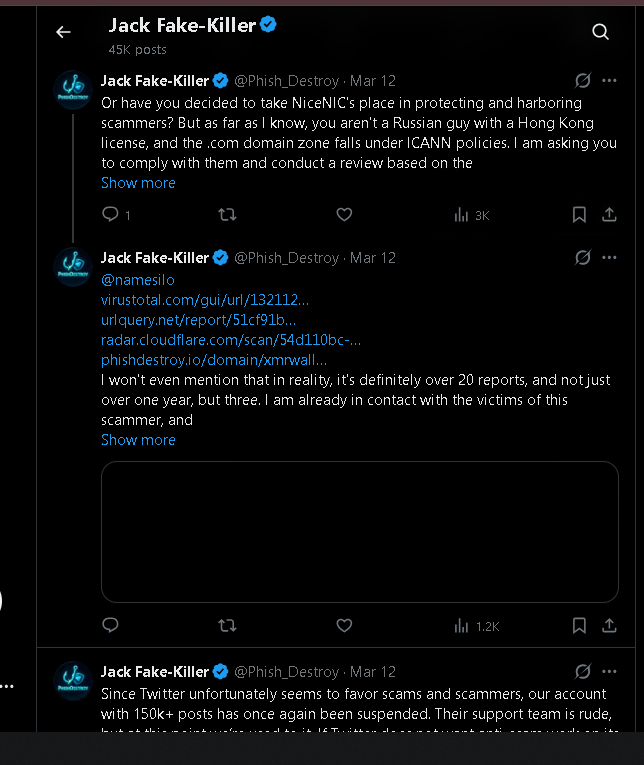

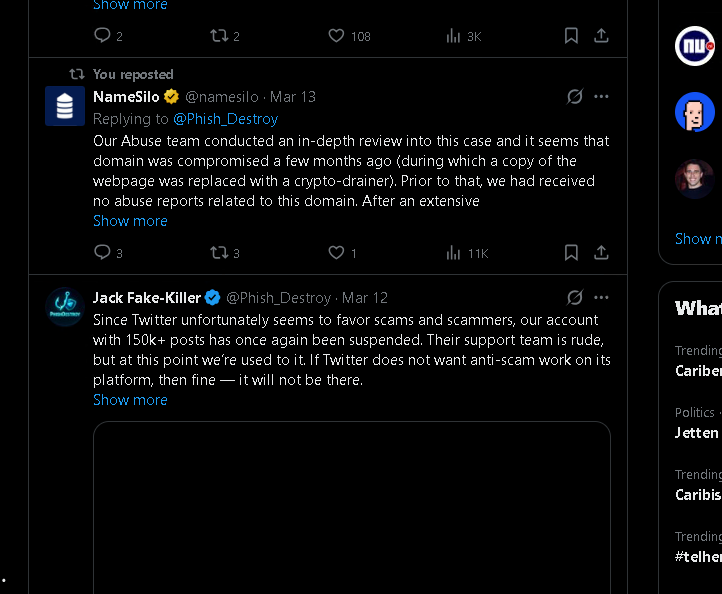

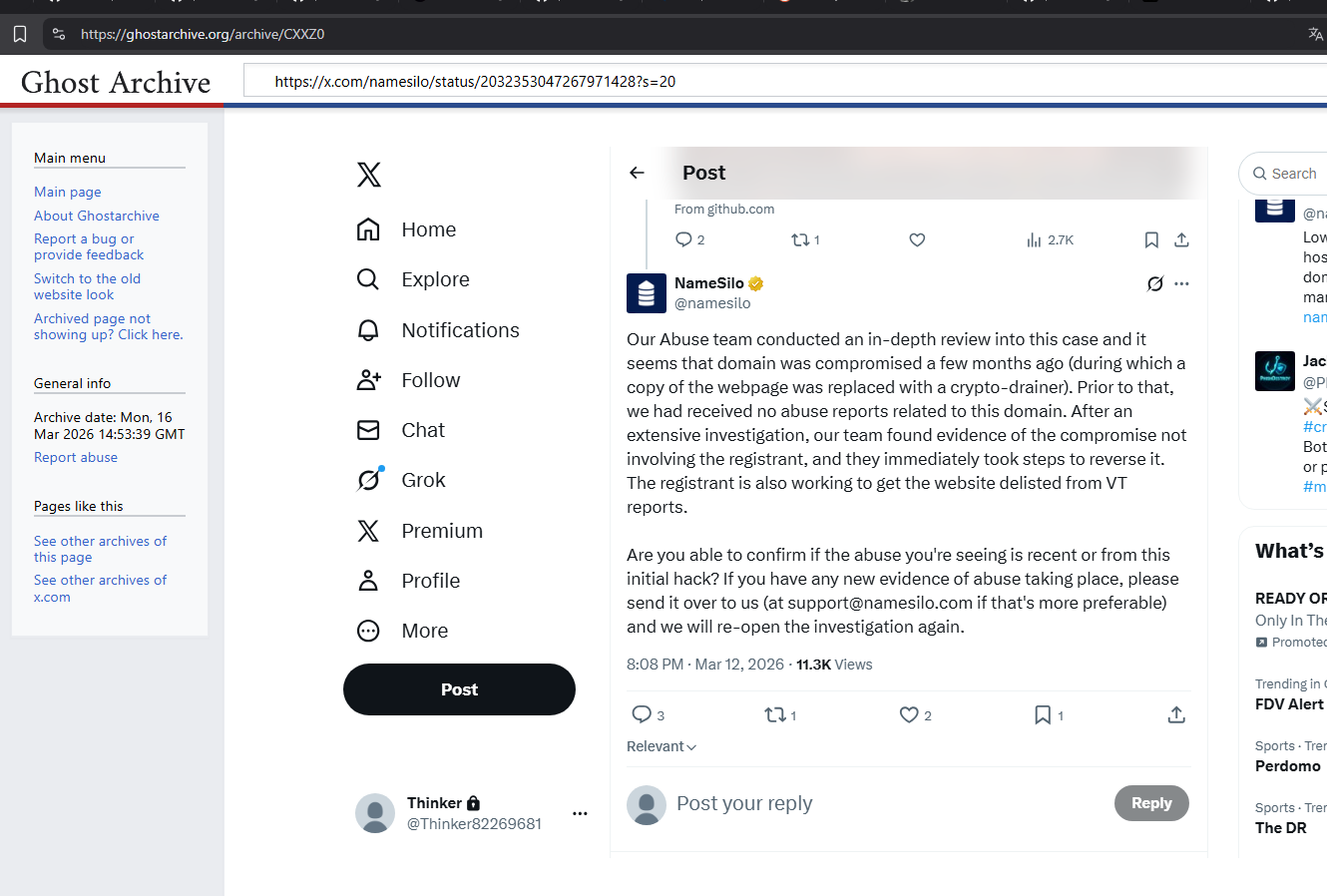

13 mars 2026 — 4 phrases, 4 mensonges

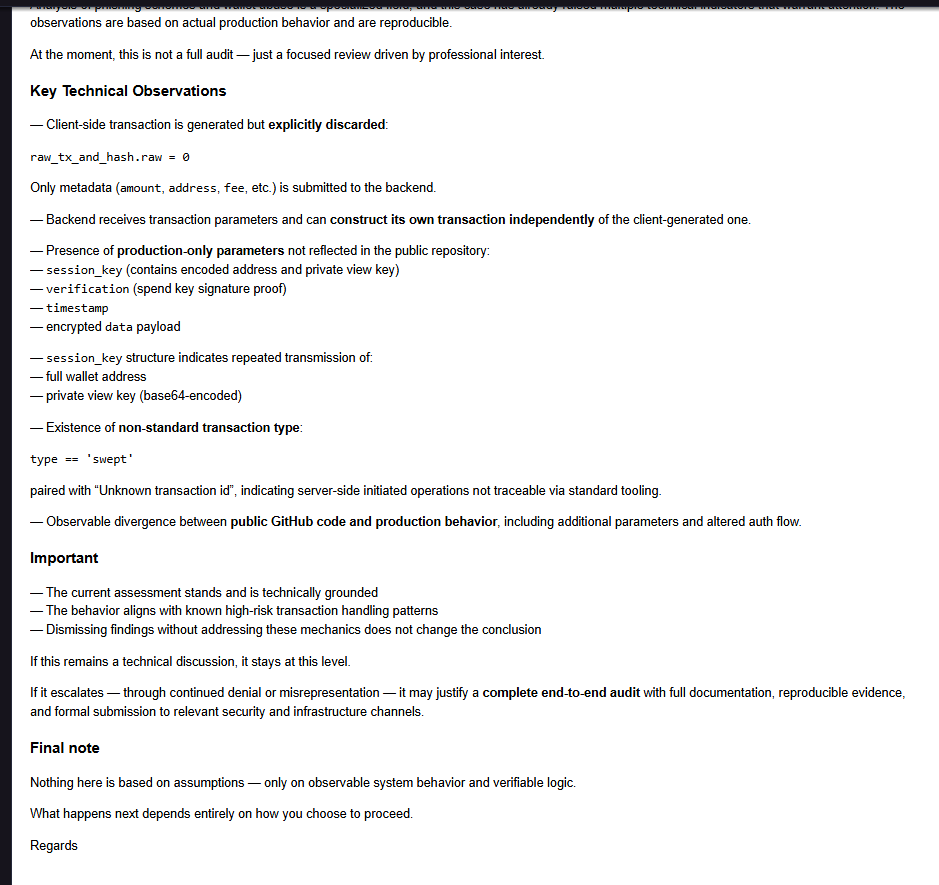

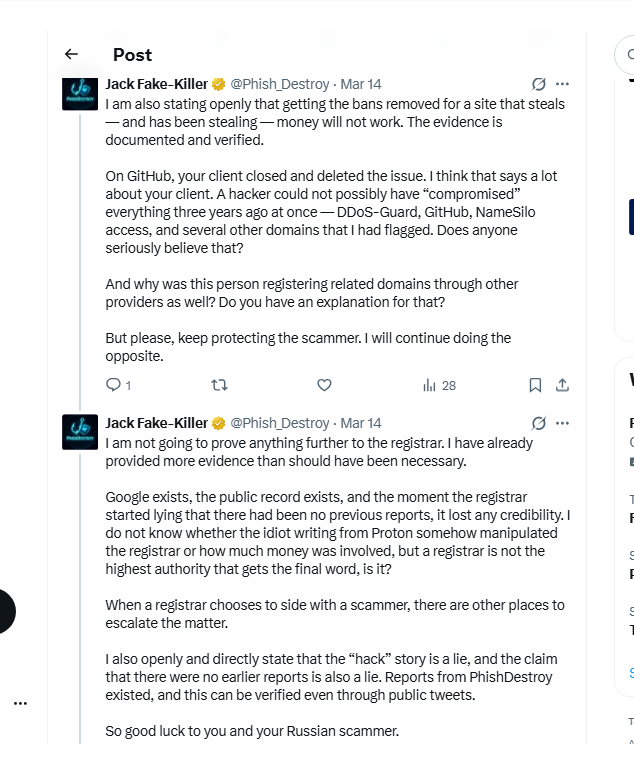

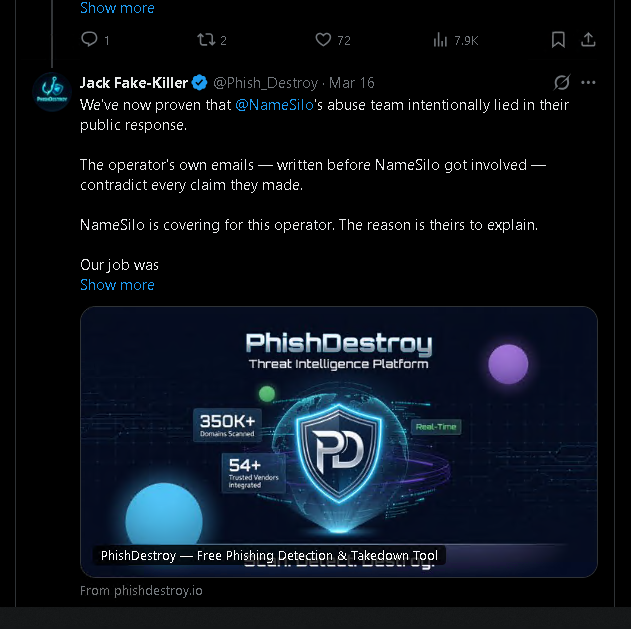

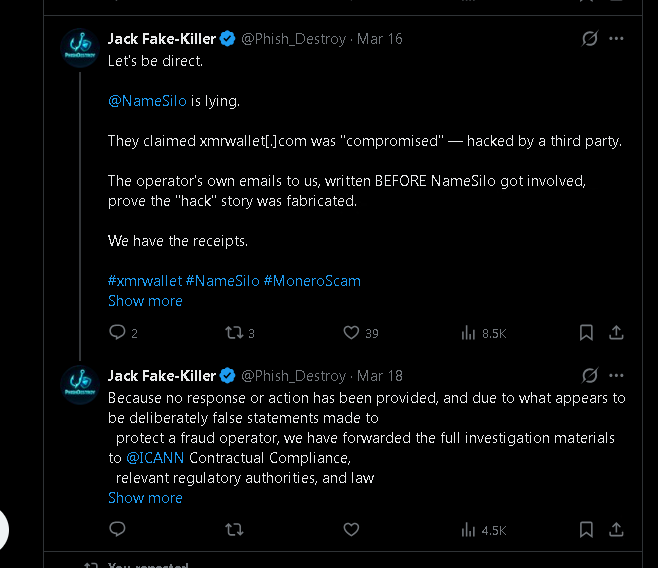

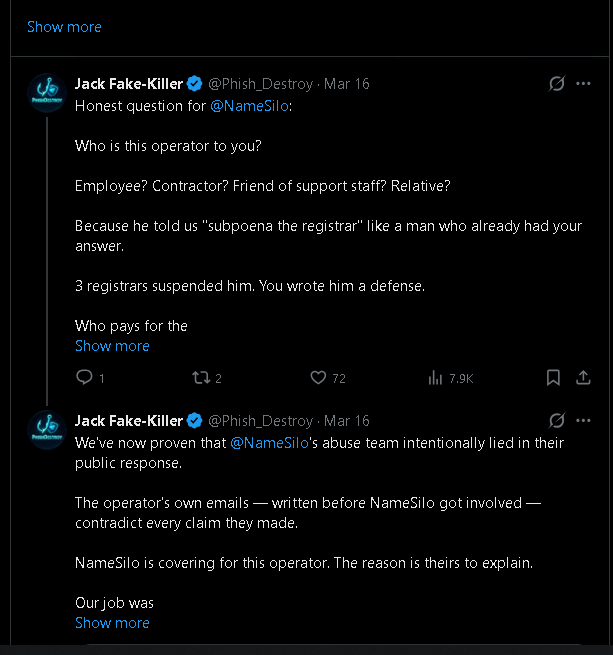

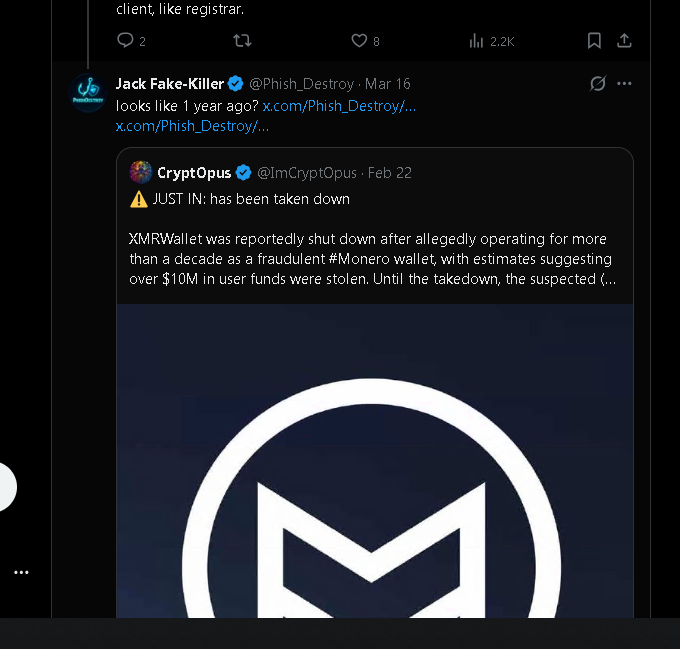

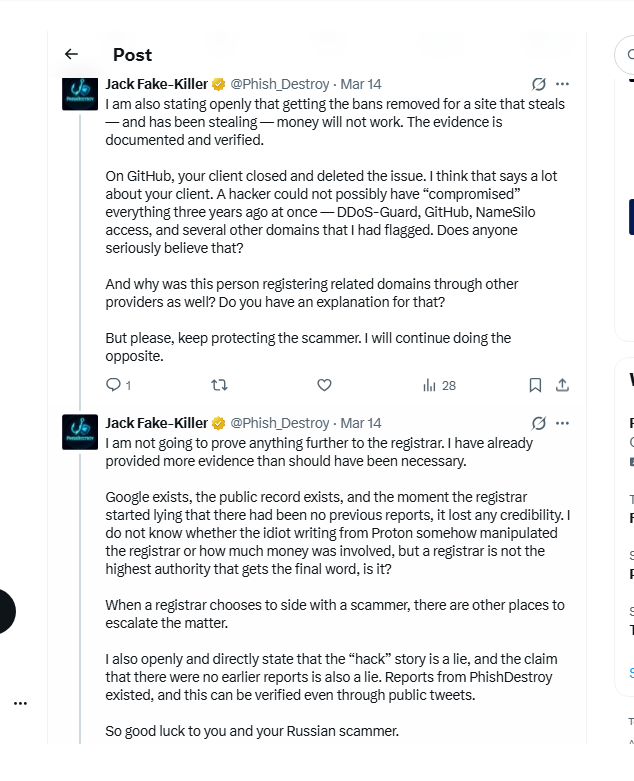

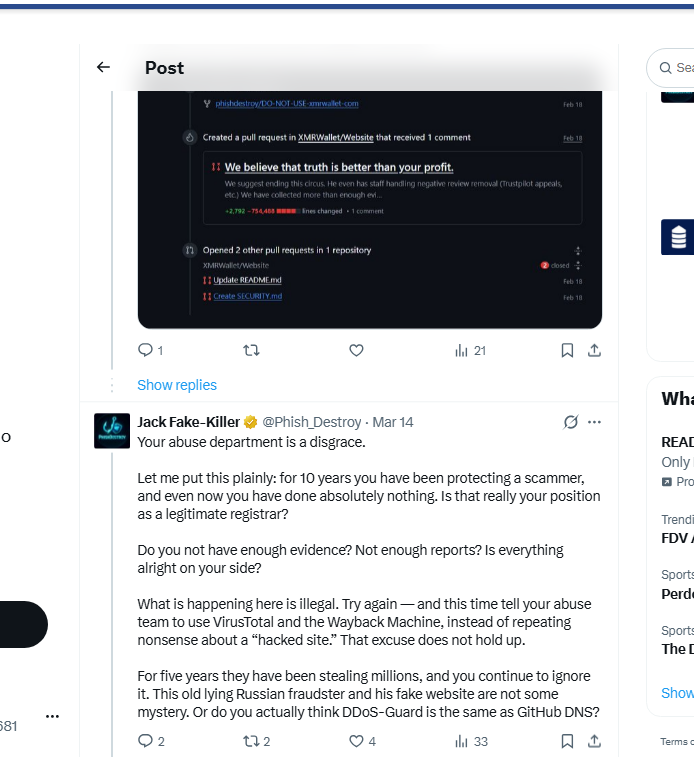

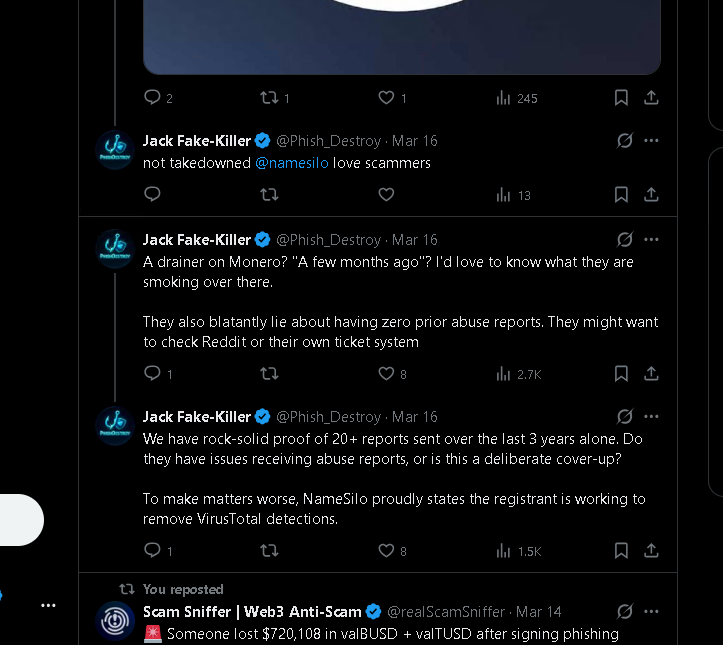

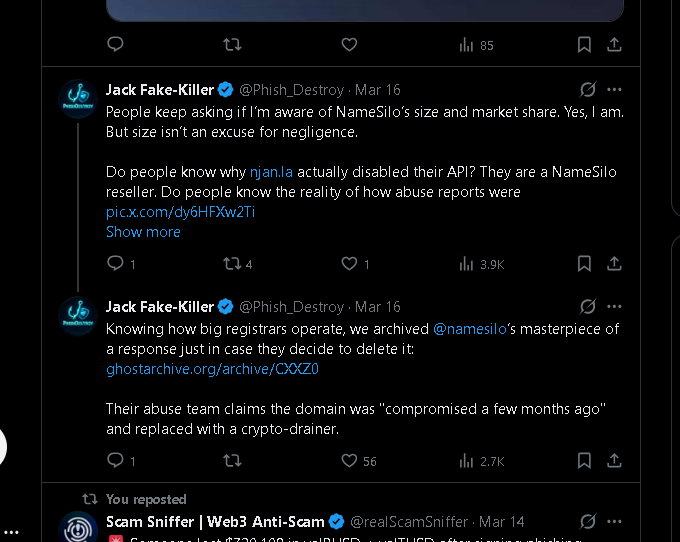

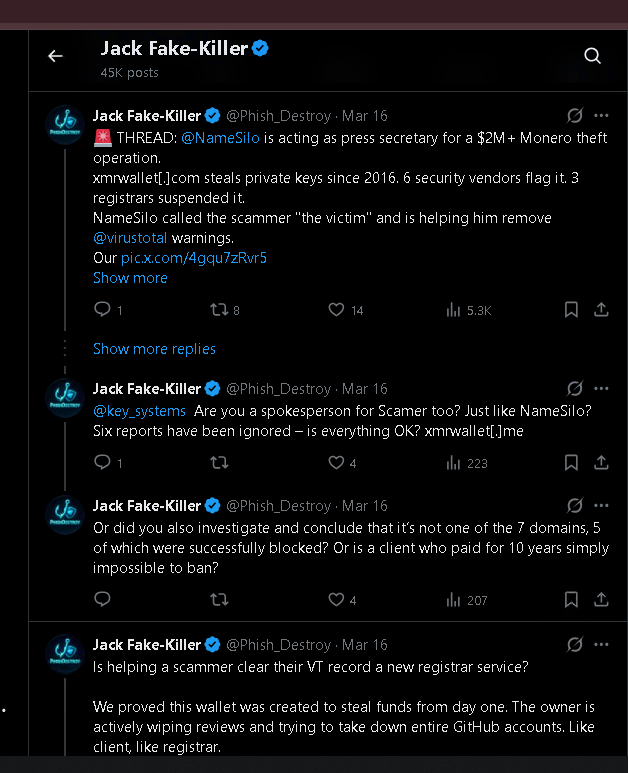

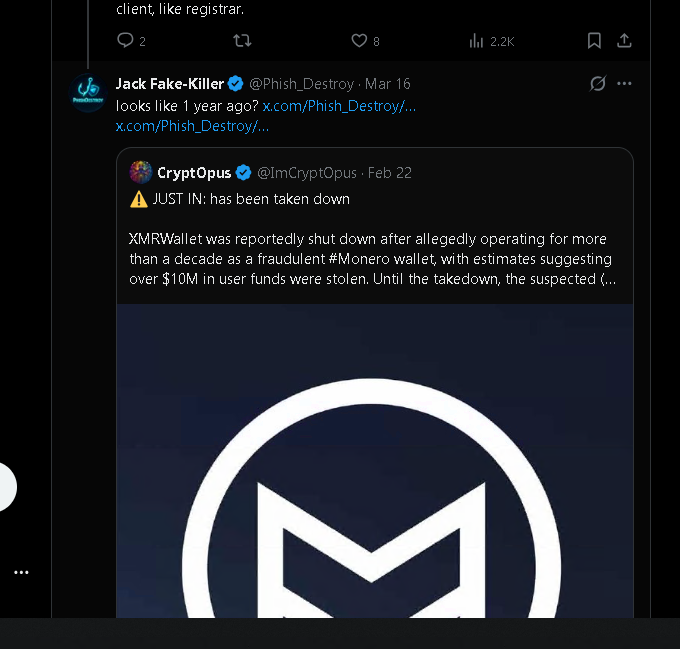

14-16 mars 2026 — avant que le compte ne soit bloqué

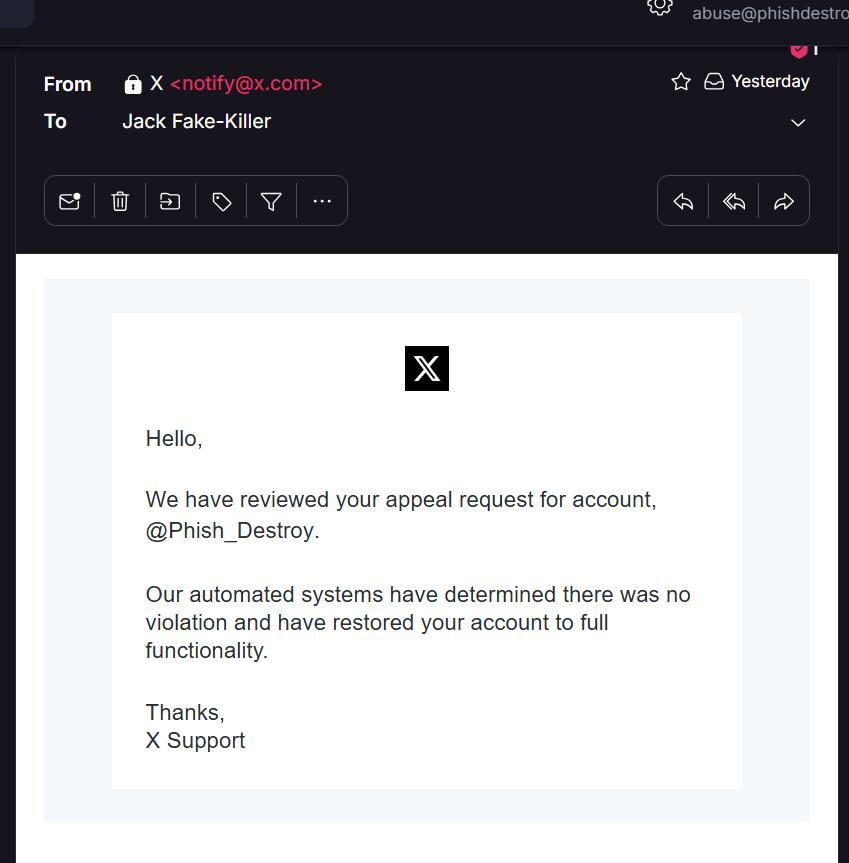

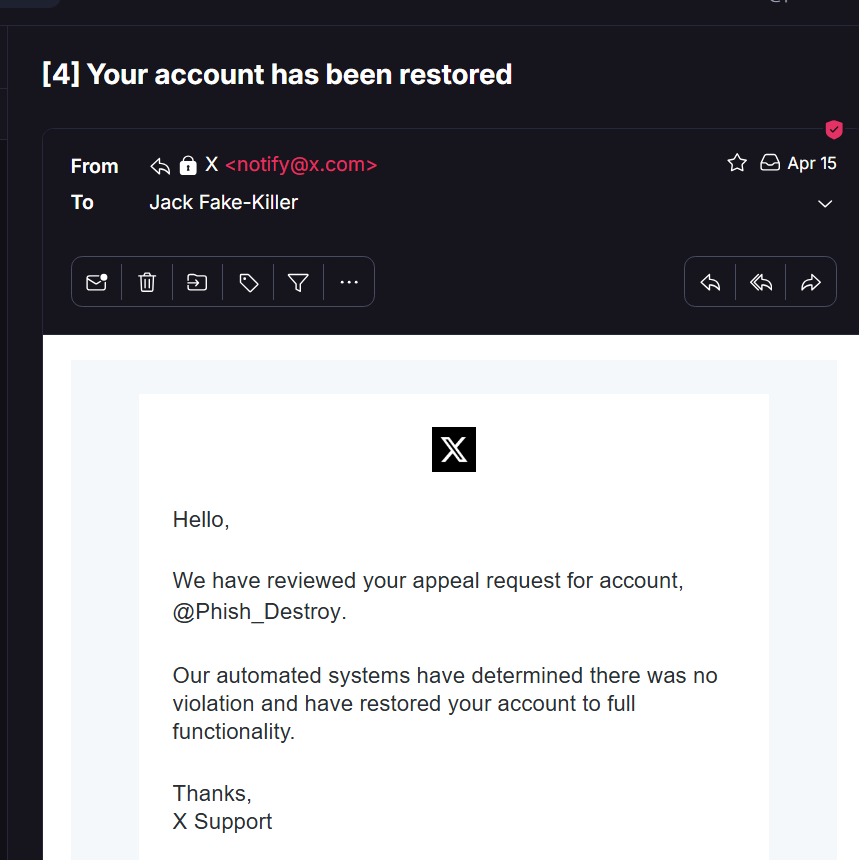

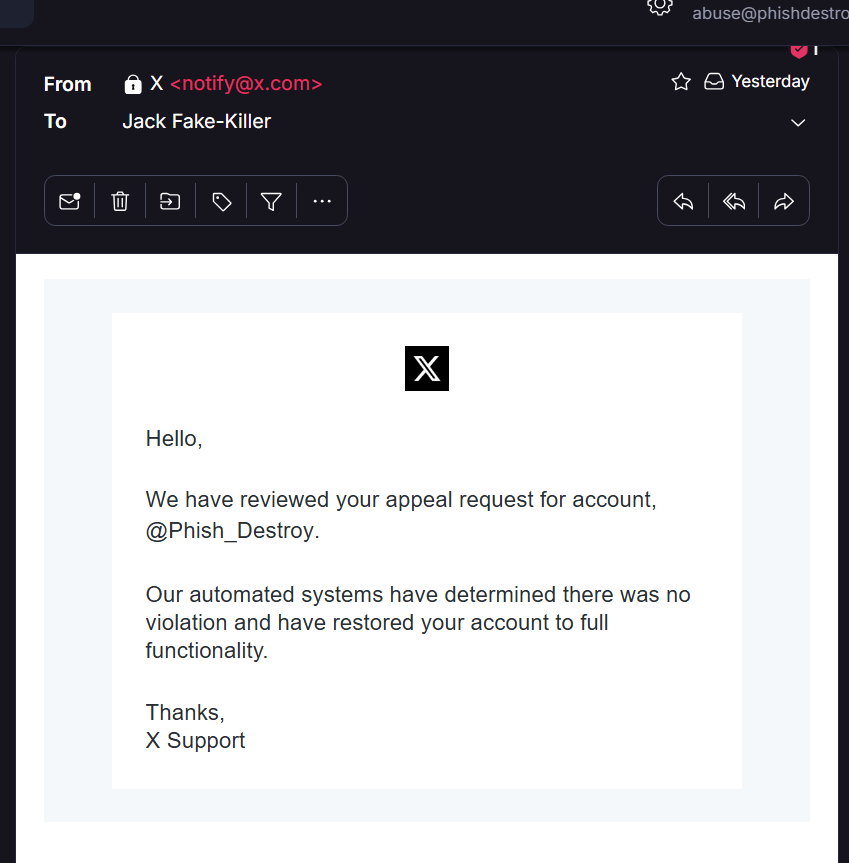

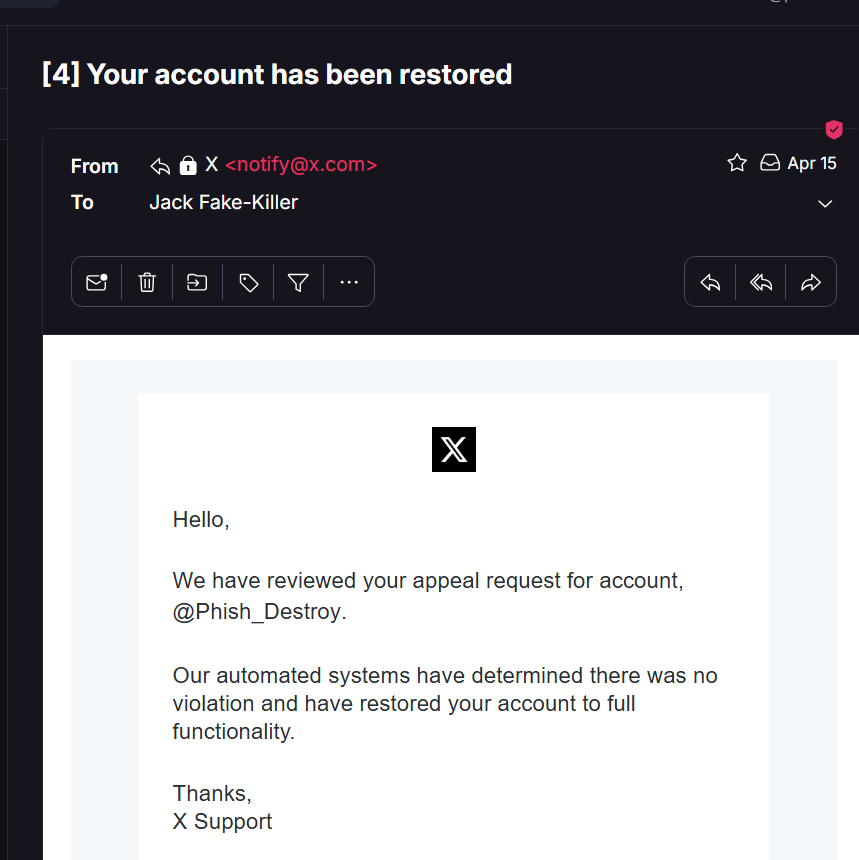

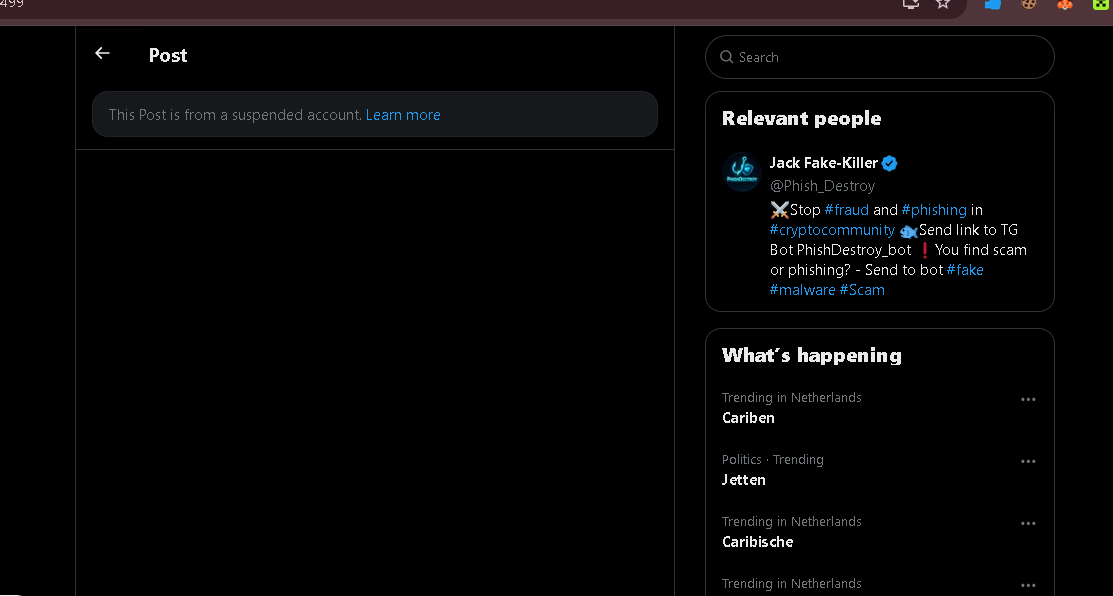

15 avril 2026 — « Aucune violation. Compte restauré. » Toujours verrouillé.

Capture d'écran de la plateforme PhishDestroy

Articles mis en miroir — au cas où ils essaieraient de les supprimer aussi

xmrwallet.com — L'Exposé complet

Article Medium complet mis en miroir localement. Original : phishdestroy.medium.com

Publication de rechercheEscroquerie xmrwallet révélée

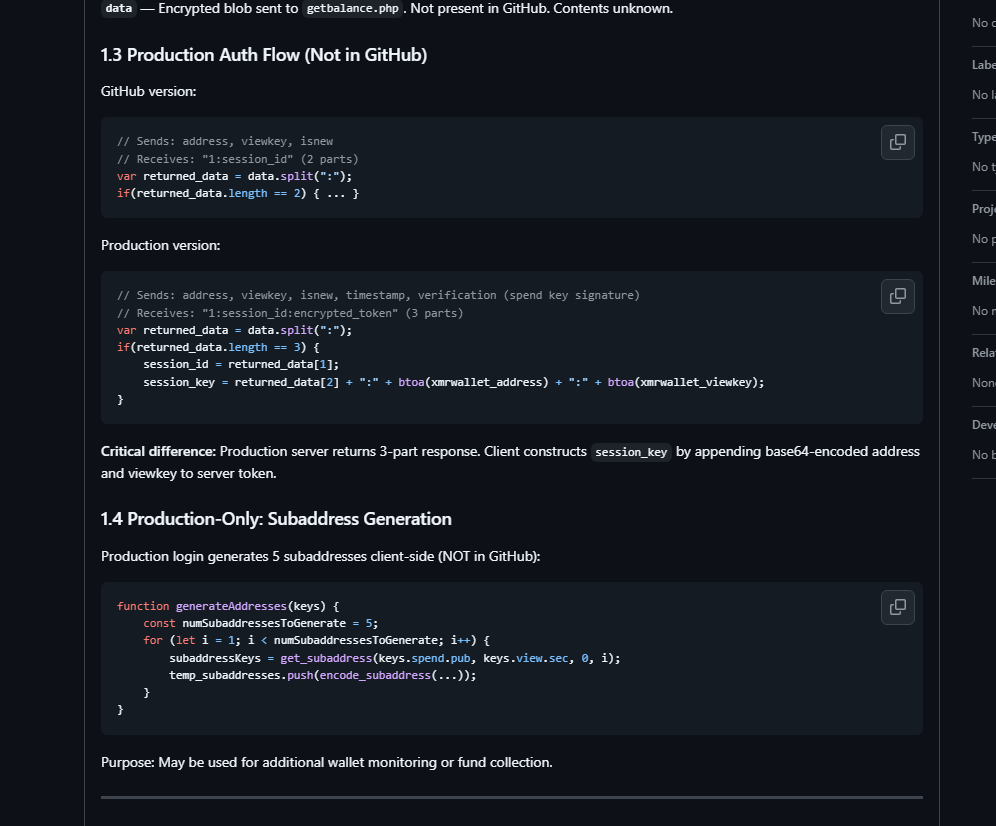

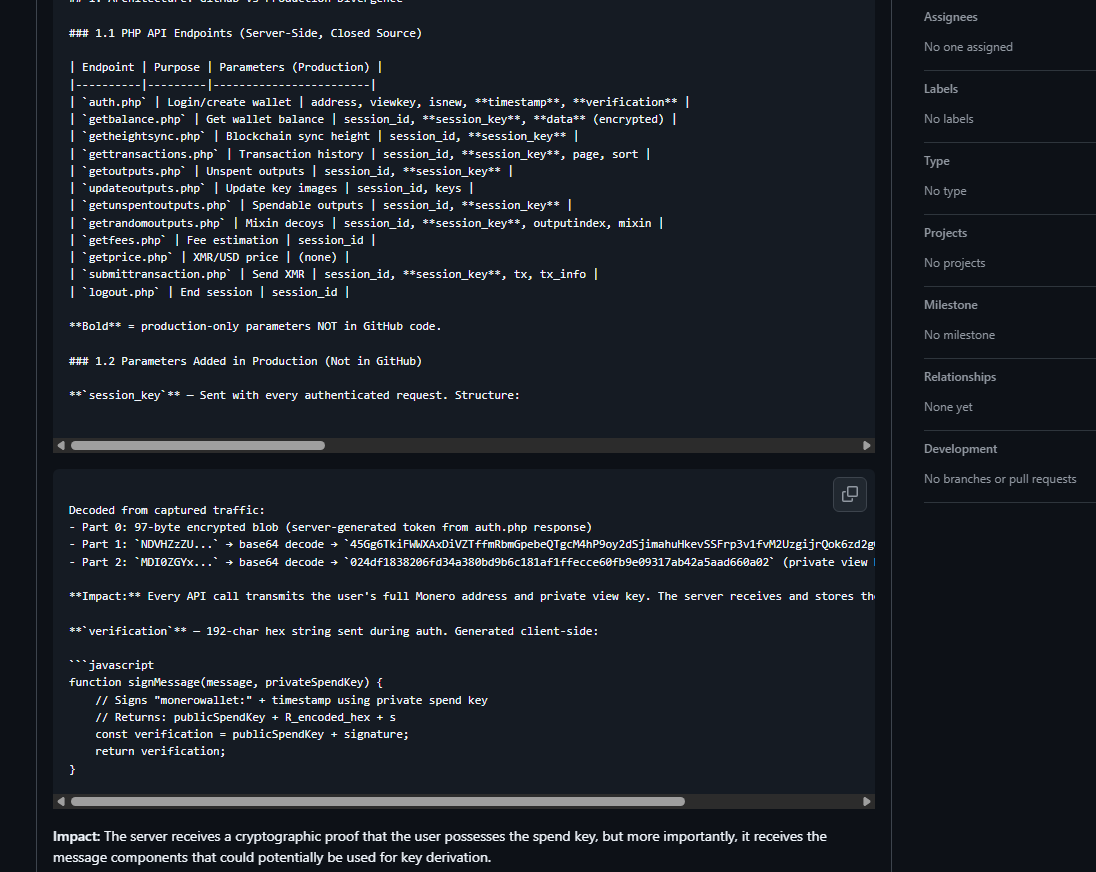

Exposé principal — mécanisme de vol, points d'accès PHP, détournement de TX côté serveur.

Publication de rechercheDissimulation NameSilo xmrwallet

Comment le bureau d'enregistrement a publiquement défendu une opération de vol de plus de 20 millions de dollars.

Publication de recherchexmrwallet est-il sécurisé ?

Analyse de sécurité — pourquoi xmrwallet.com vole votre Monero.

Publication de rechercheCaptcha contourné

Comment nous avons contourné le captcha anti-analyse de l'opérateur.

Publication de rechercheNathalie Roy — Identité de l'opérateur

Enquête sur la personne derrière xmrwallet.com.

Publication de recherchePreuves supprimées

Ce que l'opérateur a effacé — et ce que nous avons mis en cache avant que cela ne disparaisse.

Publication de rechercheAlternatives sécurisées pour les portefeuilles Monero

Alternatives recommandées à xmrwallet.com.

Mis en cacheToutes les preuves supprimées

Problèmes, avis, publications GitHub — tout ce que l'opérateur a tenté d'effacer.

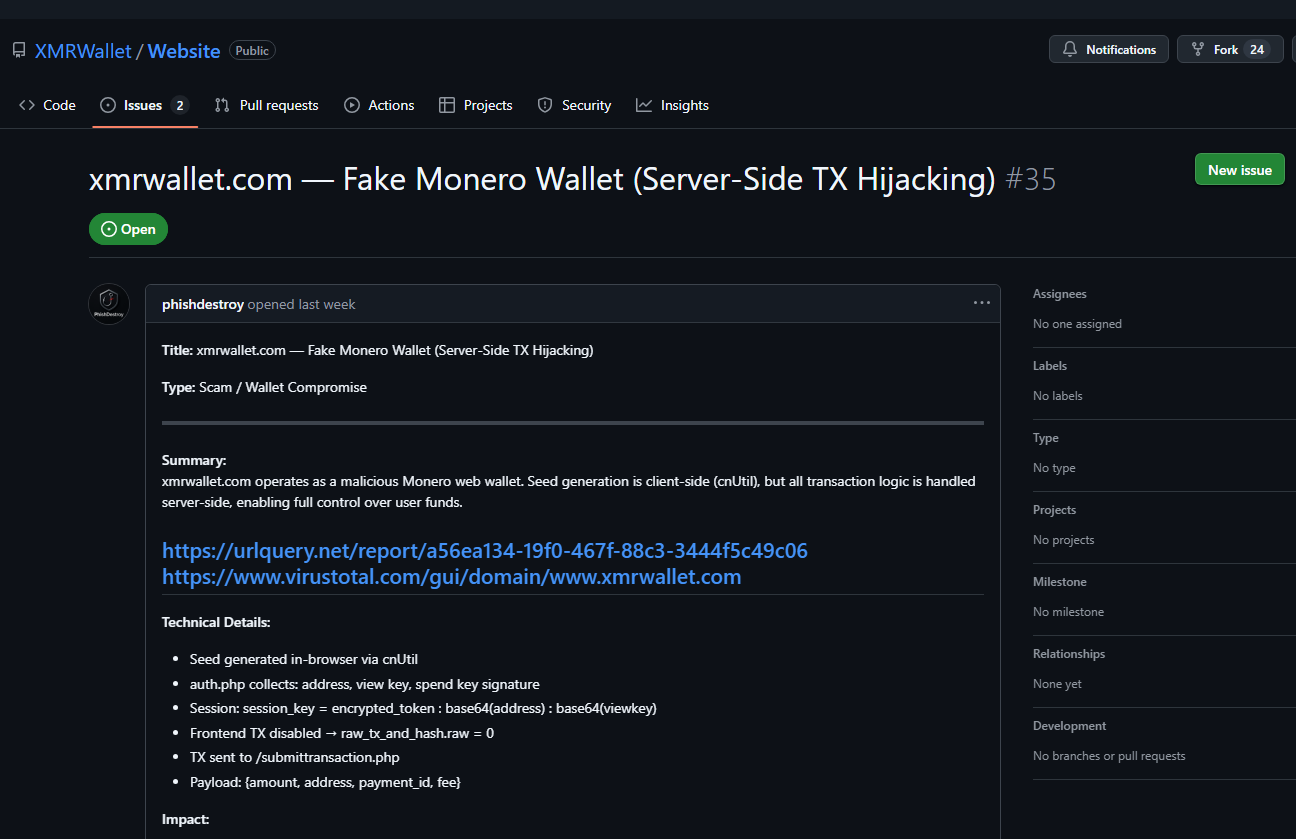

Problème mis en cacheProblème GitHub #35

Rapport de victime supprimé — mis en cache depuis GitHub avant sa suppression.

Problème mis en cacheProblème GitHub #36

Rapport de victime supprimé — mis en cache depuis GitHub avant sa suppression.

DépôtPlainte ICANN

La plainte formelle déposée auprès de la conformité contractuelle de l'ICANN.

Dossier complet de l'affaire — markdown, lisible, liables

LES MENSONGES

4 phrases, 4 mensonges — démystification ligne par ligne du tweet de NameSilo.

DocumentPREUVES

Chaîne de preuves vérifiée par SHA-256 et documentation de preuve.

DocumentPROFIL DE L'OPÉRATEUR

Qui est « N.R. » ? Analyse et identification de l'infrastructure.

DocumentCAMPAGNE DE PRESSION

Chaque tentative de suppression documentée — Twitter, Bing, GitHub, YouTube.

DocumentLA CONNEXION

Qu'est-ce qui lie l'opérateur à NameSilo ?

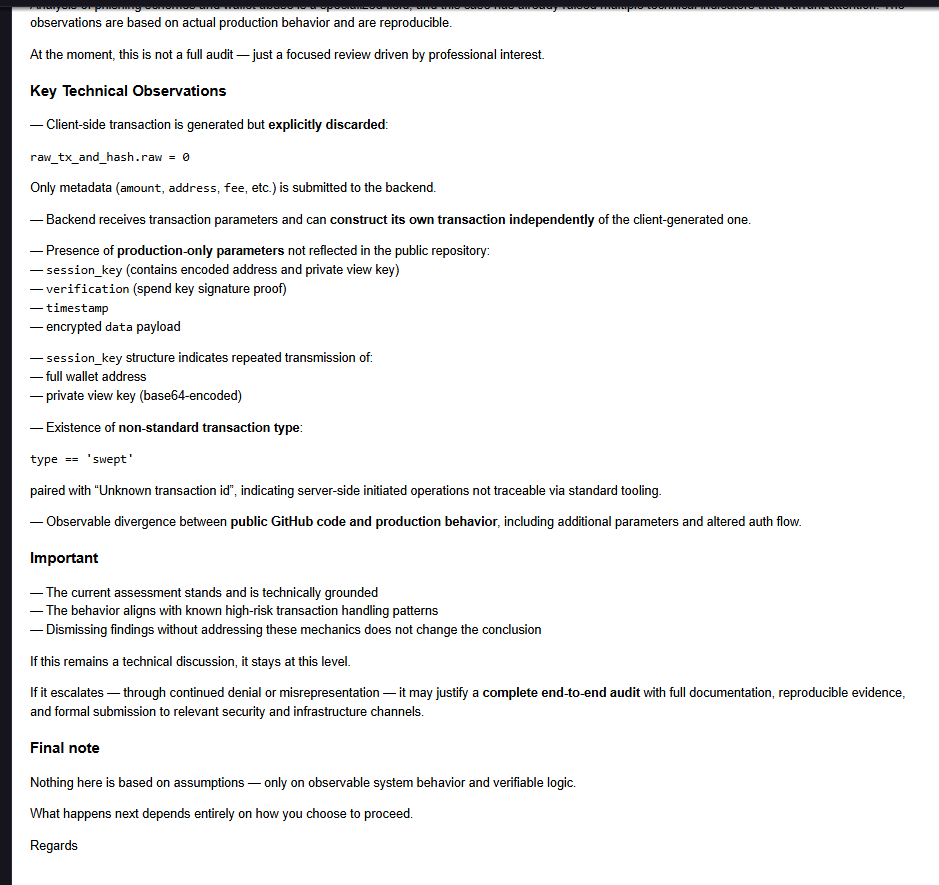

DocumentANALYSE TECHNIQUE

8 points d'accès PHP, exfiltration de session_key, détournement de TX côté serveur.

DocumentARTICLE COMPLET

Article d'enquête complet — tout en un seul document.

DocumentARCHIVE TWITTER

Comment les tweets de @Phish_Destroy ont été archivés avant le verrouillage.

DocumentSOURCES

Toutes les références externes avec des URL d'archive immuables.

L'opérateur a publié une lettre d'adieu. Il y a 3 jours. Lisez-la attentivement.

L'opérateur a mis à jour github.com/XMRWallet/Website le 5 mai 2026 avec une « lettre d'adieu » affirmant fermer en raison d'« attaques soutenues ».

Principaux mensonges dans les adieux :

- « Une clé de visualisation ne donne pas, et ne peut pas donner, au service l'accès pour dépenser vos fonds » — Faux. Nous avons documenté le détournement de transaction côté serveur. Le serveur n'a pas besoin de la clé de dépense — il contrôle lui-même la construction de la transaction.

- « Vos fonds sont en sécurité » — après 10 ans de vol depuis des milliers de portefeuilles.

- « cible d'attaques soutenues » — recadrant la révélation d'une opération de vol de plus de 20 millions de dollars comme des « attaques ».

- « projet non financé maintenu pendant le temps libre » — hébergement DDoS-Guard à plus de 550 $/mois, plus de 50 articles SEO payants, plus de 5 domaines de fuite avec des enregistrements prépayés de 5 à 10 ans.

- Signe en tant que « Le Créateur de xmrwallet.com » — n'utilisant plus le nom Nathalie Roy.

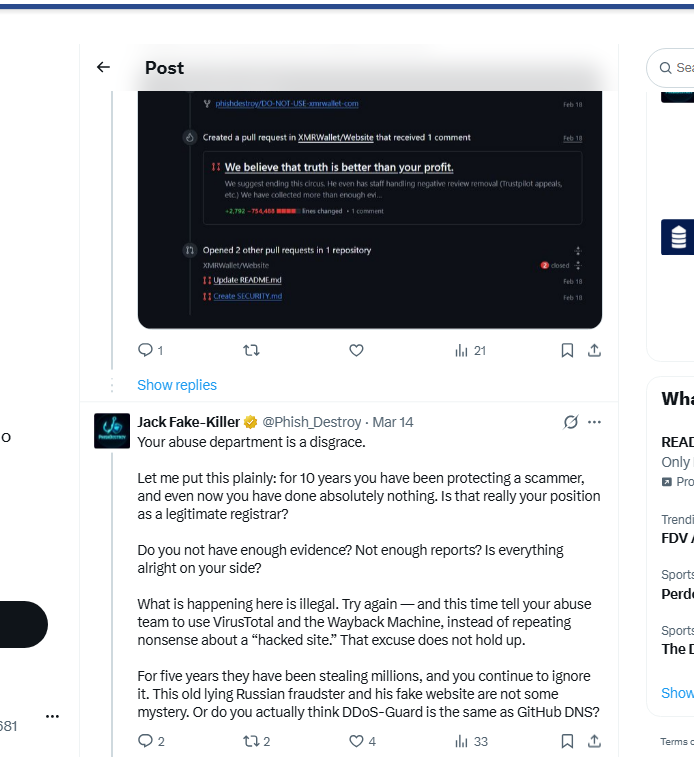

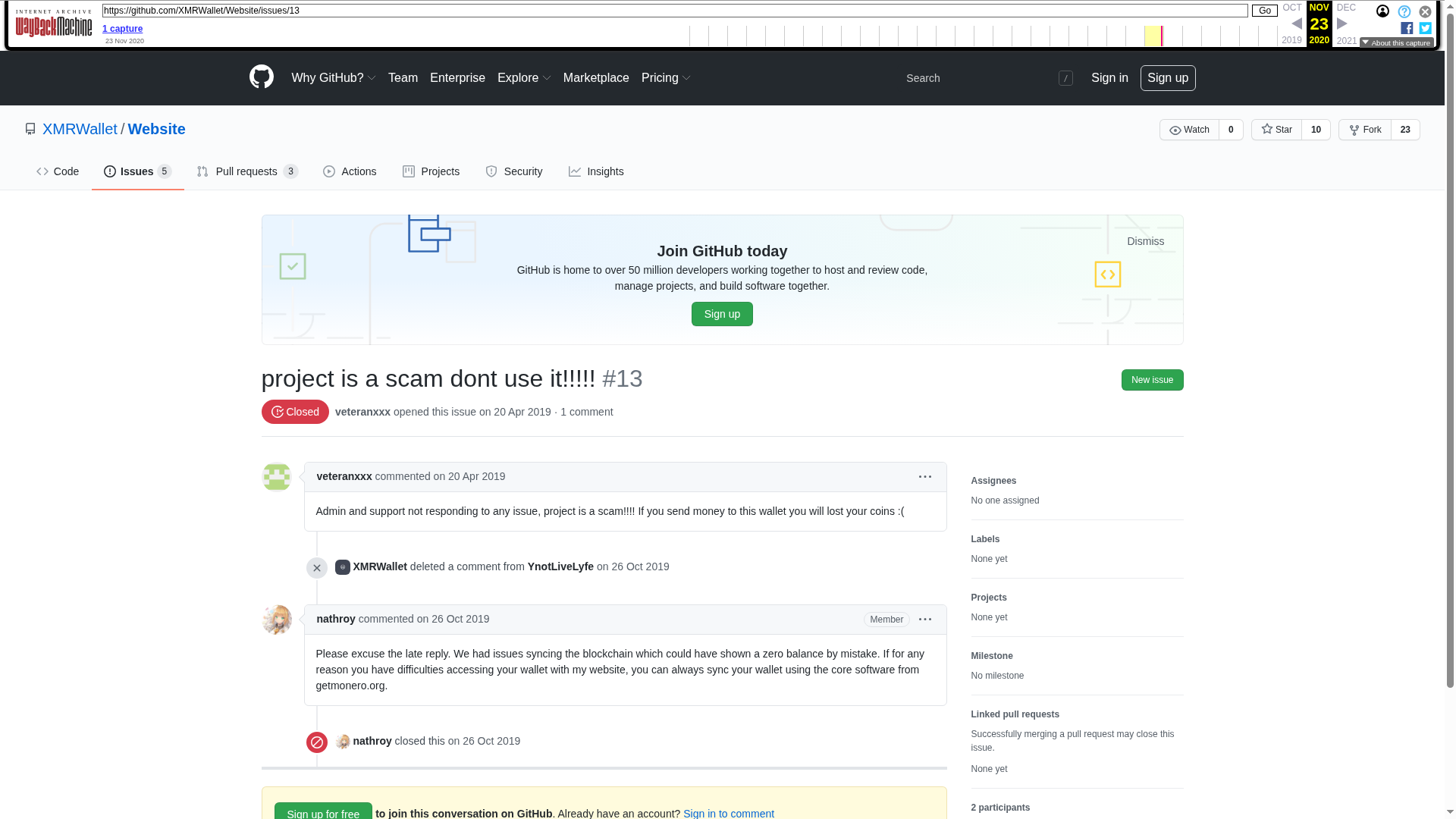

Plus de 21 problèmes supprimés. La Wayback Machine se souvient.

Ces problèmes ont été supprimés par l'opérateur pour supprimer les rapports de victimes et l'analyse de sécurité. La Wayback Machine les a capturés avant leur suppression.

Problème #11

Supprimé par l'opérateur. La Wayback Machine a conservé un instantané.

Wayback — 23 nov. 2020Problème #12

Supprimé par l'opérateur. La Wayback Machine a conservé un instantané.

Wayback — 23 nov. 2020Problème #13

Supprimé par l'opérateur. La Wayback Machine a conservé un instantané.

Wayback — 23 nov. 2020Problème #15

Supprimé par l'opérateur. La Wayback Machine a conservé un instantané.

Mis en cache — février 2026Problème #35

Documentation complète sur la fraude. Supprimé le 23 février 2026. Notre copie mise en cache.

Mis en cache — février 2026Problème #36

Rapport de victime avec preuves techniques. Supprimé le 23 février 2026. Notre copie mise en cache.

Rapports indépendants de la communauté

L'associé fondateur de Bitazu Capital perd 20 000 $ en XMR en utilisant xmrwallet

Soro Singh (@singhsoro), associé fondateur de Bitazu Capital, a perdu 20 000 $ en XMR via xmrwallet.com. Couverture médiatique indépendante. Note : @Herald_Sheets Twitter account — également supprimé/suspendu. Coïncidence ?

Twitter — SUPPRIMÉ@singhsoro original tweet — September 2020

Le tweet original de la victime par Soro Singh signalant un vol de 20 000 $ en XMR depuis xmrwallet.com. Tweet supprimé. Le schéma se poursuit : chaque victime qui s'exprime est réduite au silence. Liberté d'expression — ou liberté d'escroquerie pour NameSilo ?

Twitter — SUPPRIMÉ@Herald_Sheets — press account gone too

Herald Sheets a couvert l'histoire de la perte de 20 000 $ de Bitazu Capital. Leur compte Twitter a maintenant disparu. Une autre coïncidence. Combien de comptes doivent disparaître avant que quelqu'un ne demande qui dépose les rapports ?

Teletype — 27 fév. 2024Rapport de victime sur Teletype : « Plus de 200 000 $ volés »

Rapport de victime indépendant sur la plateforme de blog Teletype : « A volé plus de 200 mille dollars, veuillez ne pas utiliser ce site. » Publié en février 2024 — un an complet avant que notre enquête ne soit rendue publique.

Reddit r/Monero — déc. 2020« xmrwallet.com est une escroquerie »

Publication directe d'une victime sur r/Monero de décembre 2020. La communauté le savait depuis des années. Rien n'a été fait.

Reddit r/monerosupport — Mai 2021"xmrwallet.com arnaque"

Signalement d'une victime sur le subreddit de support Monero. Mai 2021.

Reddit r/Monero — Août 2022"xmrwallet.com arnaque de sortie"

Discussion de la communauté sur l'arnaque de sortie xmrwallet. Août 2022 — des années avant notre enquête.

Reddit r/monerosupport — Mars 2021"xmrwallet.com — mon portefeuille a été volé"

Signalement direct d'une victime : portefeuille volé via xmrwallet.com. Mars 2021.

Reddit r/monerosupport — Déc 2022"xmrwallet.com m'arnaque"

Une autre victime. Décembre 2022. Les signalements remontent à des années. NameSilo affirme n'avoir « reçu aucun signalement d'abus ».

Reddit r/Monero — Oct 2020"Alerte : xmrwallet.com est une arnaque qui vole vos fonds"

Avis de service public. Octobre 2020. La communauté le savait. NameSilo le savait. Personne n'a agi.

Reddit r/Monero — Nov 2020"N'utilisez pas xmrwallet.com"

Avertissement de la communauté. Novembre 2020.

Reddit r/Monero — Août 2020"28 XMR volés de mon portefeuille aujourd'hui"

28 XMR volés. Août 2020. Les signalements de victimes remontent à au moins 6 ans.

Reddit r/monerosupport — Jan 2021"Portefeuille XMR compromis — perdu tous les XMR"

Tout perdu. Janvier 2021.

Reddit r/Monero — Mai 2021"Pouvons-nous tous, en tant que communauté, faire pression sur Cloudflare..."

La communauté a essayé de faire agir Cloudflare contre xmrwallet. Mai 2021. Même la communauté savait que les fournisseurs d'infrastructure étaient complices.

Reddit — Toutes les mentionsRecherche complète : tous les fils de discussion xmrwallet.com

Des dizaines d'autres. L'opérateur u/WiseSolution banni de r/Monero en 2018.

BitcoinTalk[WARNING] XMRWallet.com Scams — Stay vigilant!

Fil de discussion d'avertissement sur BitcoinTalk. Alerte de la communauté concernant le vol xmrwallet.

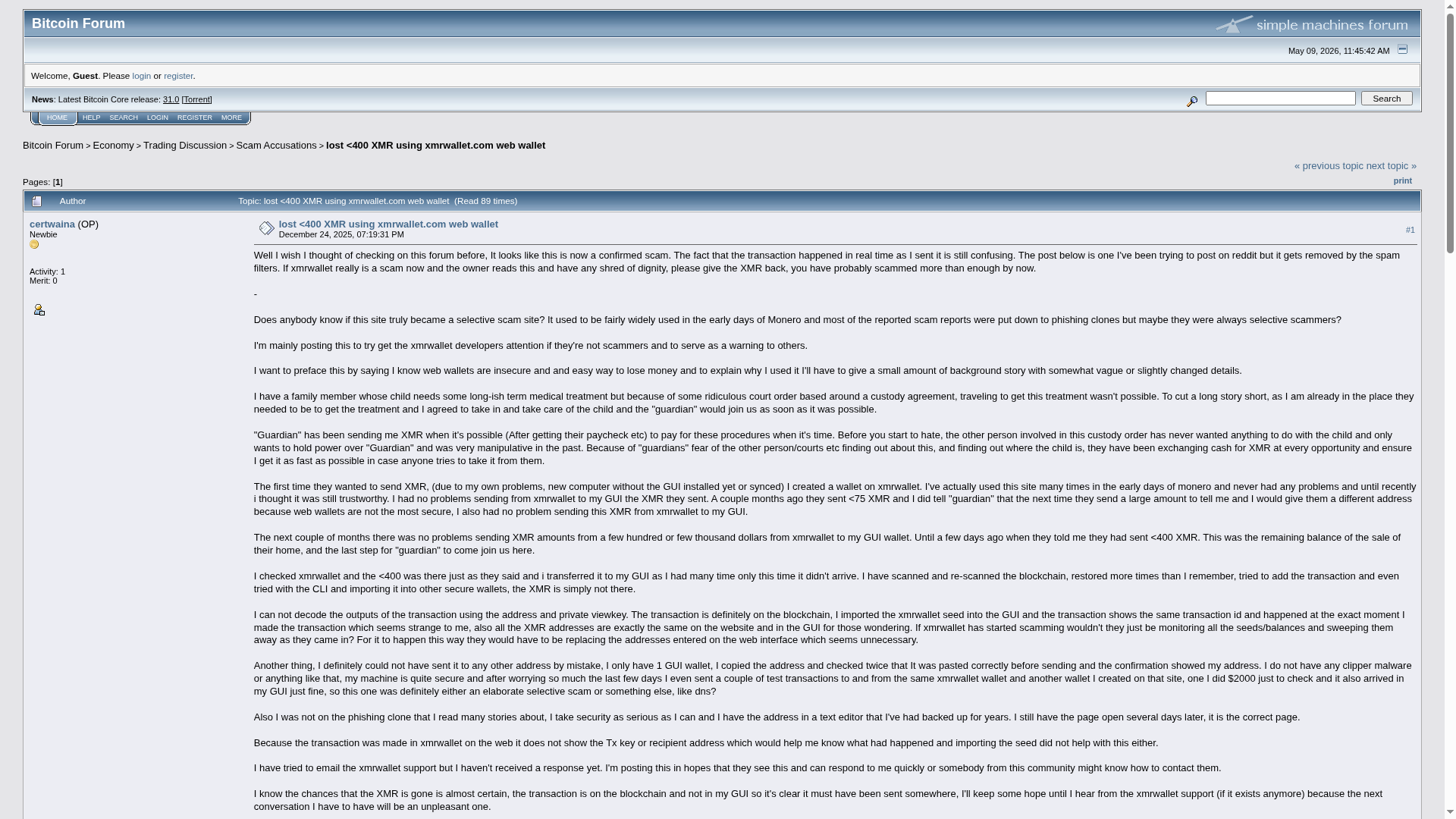

BitcoinTalk — Déc 2025"Perdu ~400 XMR en utilisant xmrwallet.com"

isisB2B lost ~400 XMR (~$120K). Arnaque sélective : les transactions de test sont passées, le gros transfert n'est pas passé. Décembre 2025.

BitcoinTalk — Déc 2020"Question sur la sécurité de xmrwallet.com"

Réponse du modérateur : « S'il s'agit d'un portefeuille web, ils peuvent voler vos fonds. »

Sitejabber — 1.5/5 ratingxmrwallet.com Avis — 590 XMR volés

4 avis, 1.5/5. Comprend la plus grande perte unique documentée : 590 XMR (~$177K).

ScamAdviser — 1/100xmrwallet.com — Score de confiance : 1 sur 100

Le score de confiance le plus bas possible de ScamAdviser.

Telegram — Avr 2026Victime chinoise — 3 250 $ volés

Signalement de victime dans le groupe Telegram Monero chinois. 3 250 $ perdus via xmrwallet.com.

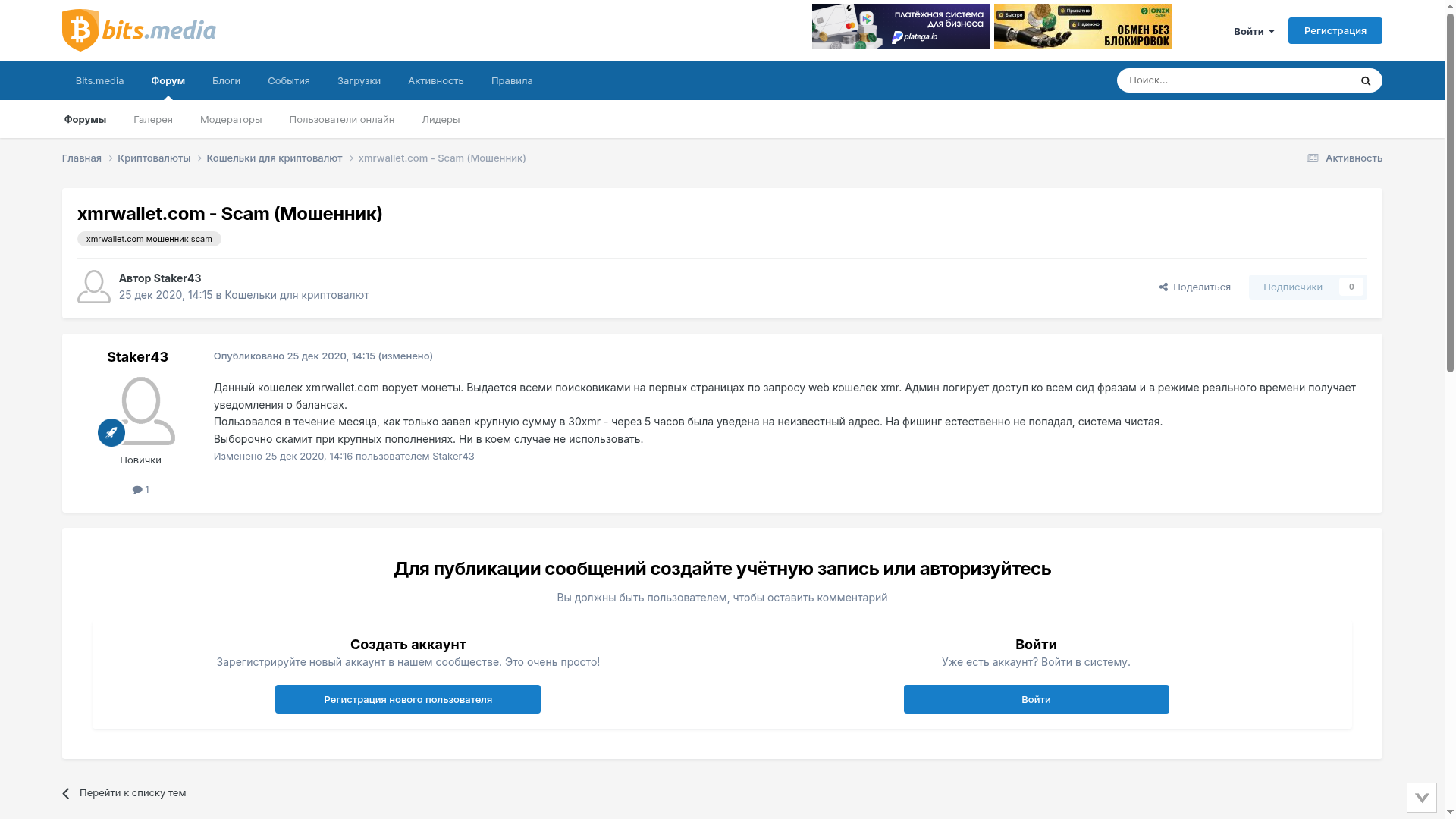

bits.media (RU) — Déc 2020xmrwallet.com ARNAQUE / Мошенник

Signalement de victime en langue russe. 30 XMR volés (~9K $). « L'administrateur enregistre toutes les phrases de récupération, reçoit des notifications de solde en temps réel. Déposé 30 XMR — transféré à une adresse inconnue dans les 5 heures. » 3 800+ vues. Décembre 2020 — en russe. La piste russe était visible dès le début.

Scamy.ioxmrwallet.com — Analyse de sécurité & de confiance

Analyse indépendante d'arnaque. « Usurper l'identité de Monero est particulièrement dangereux. »

Scam Detectorxmrwallet.com — Score de confiance : 33.5/100

Scam Detector classe xmrwallet.com comme « Risque moyen / Avertissement ». Analyse automatisée indépendante.

uBlock OriginuAssets Issue #25172 — xmrwallet.com ajouté à la liste de blocage

xmrwallet.com signalé et bloqué par uBlock Origin — le bloqueur de publicité/malware le plus populaire. Confirmation communautaire de la classification malveillante.

TweetFeed IoC — 16 mars 2026xmrwallet.com enregistré dans le flux de renseignements sur les menaces

Le flux indépendant de renseignements sur les menaces de @0xDanielLopez a capturé xmrwallet.com comme IoC à partir d'un tweet de @skocherhan (2026-03-16 13:57:36). Le tweet existait. Il a disparu maintenant. Liberté d'expression — ou liberté d'arnaque ?

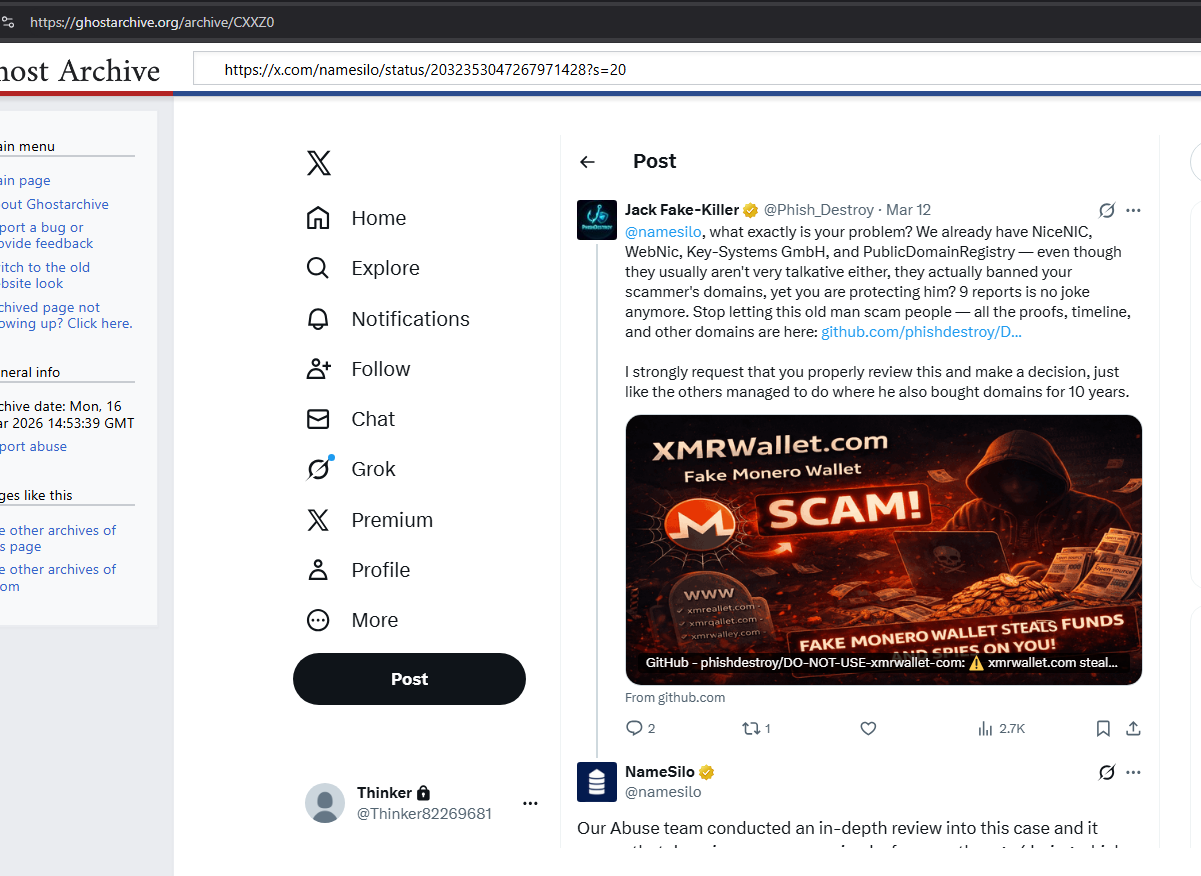

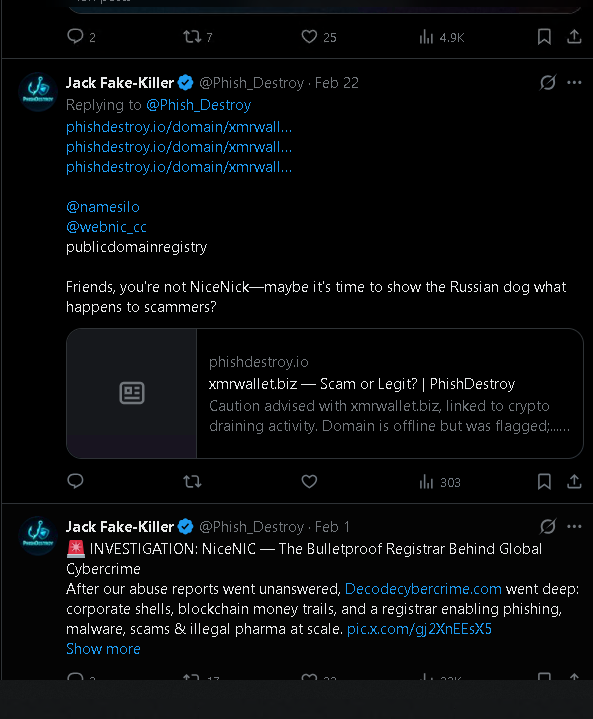

Une question pour X et pour quiconque enquête sur cette affaire.

Considérez le schéma :

- @singhsoro — victime d'un vol de 20K $, a tweeté à ce sujet. Tweet supprimé.

- @Herald_Sheets — organe de presse qui a couvert la perte de Bitazu Capital. Compte disparu.

- @skocherhan — a publié xmrwallet.com comme IoC (enregistré dans TweetFeed). Tweet supprimé.

- @Phish_Destroy — a publié des preuves, a tagué NameSilo. Compte verrouillé via le coche doré.

- L'examen automatisé de X : "aucune violation trouvée, compte restauré." Toujours verrouillé.

Chaque compte ayant mentionné publiquement xmrwallet.com dans un contexte négatif a été réduit au silence. Chacun d'entre eux. Le canal de support corporatif du coche doré de l'opérateur prime sur le propre système de modération automatisé de X. Le verrouillage persiste même après que X a lui-même déterminé qu'il n'y avait pas de violation. Notre abonnement continue d'être facturé pour un compte auquel nous ne pouvons pas accéder.

Compte tenu de l'engagement déclaré de X envers la liberté d'expression — qui est exactement l'ami de l'opérateur chez X ? Qui traite ces signalements ? Qui passe outre la détermination automatisée « aucune violation » ? Ce schéma justifie une enquête : non pas par nous, mais par l'équipe de confiance et de sécurité de X elle-même, ou par toute personne ayant un pouvoir d'assignation.

Tweets sur xmrwallet — vérifiez lesquels survivent :

- @Considered_ — avertissement xmrwallet

- @cryptohako — avertissement xmrwallet

- @BitBeacon_xyz — avertissement xmrwallet

- @alferg1 — avertissement xmrwallet (2021)

- @JamesAlphaXYZ — avertissement xmrwallet

- @singhsoro — fondateur de Bitazu Capital, perte de 20K $ (Sep 2020)

Pendant ce temps, les bots de spam SEO de l'opérateur datant de 2018 :

- @venturecanvas (2018) — bot de spam avec des backlinks de promotion xmrwallet — TOUJOURS ACTIF

- Des centaines de comptes de bots de social bookmarking de 2018 avec des backlinks xmrwallet indésirables — tous toujours indexés, tous toujours actifs.

Ouvrez chaque lien. Voyez quels avertissements ont survécu et lesquels non. Puis vérifiez les bots de spam — tous actifs. Le schéma parle de lui-même.

Notre archive complète de tweets est consultable publiquement : vanlett.com/Phish_Destroy — lisez chaque tweet. Recherche anti-hameçonnage, signalements d'abus aux registraires, documentation de preuves. Enquête NiceNIC (476 likes, 192 RTs). Fils de discussion sur l'exposé de NameSilo. Pas un seul tweet ne viole une règle de la plateforme. Pas un seul. C'est ce qu'ils ont verrouillé.

Liberté d'expression. À moins qu'un escroc avec un coche doré ne veuille pas que vous parliez.

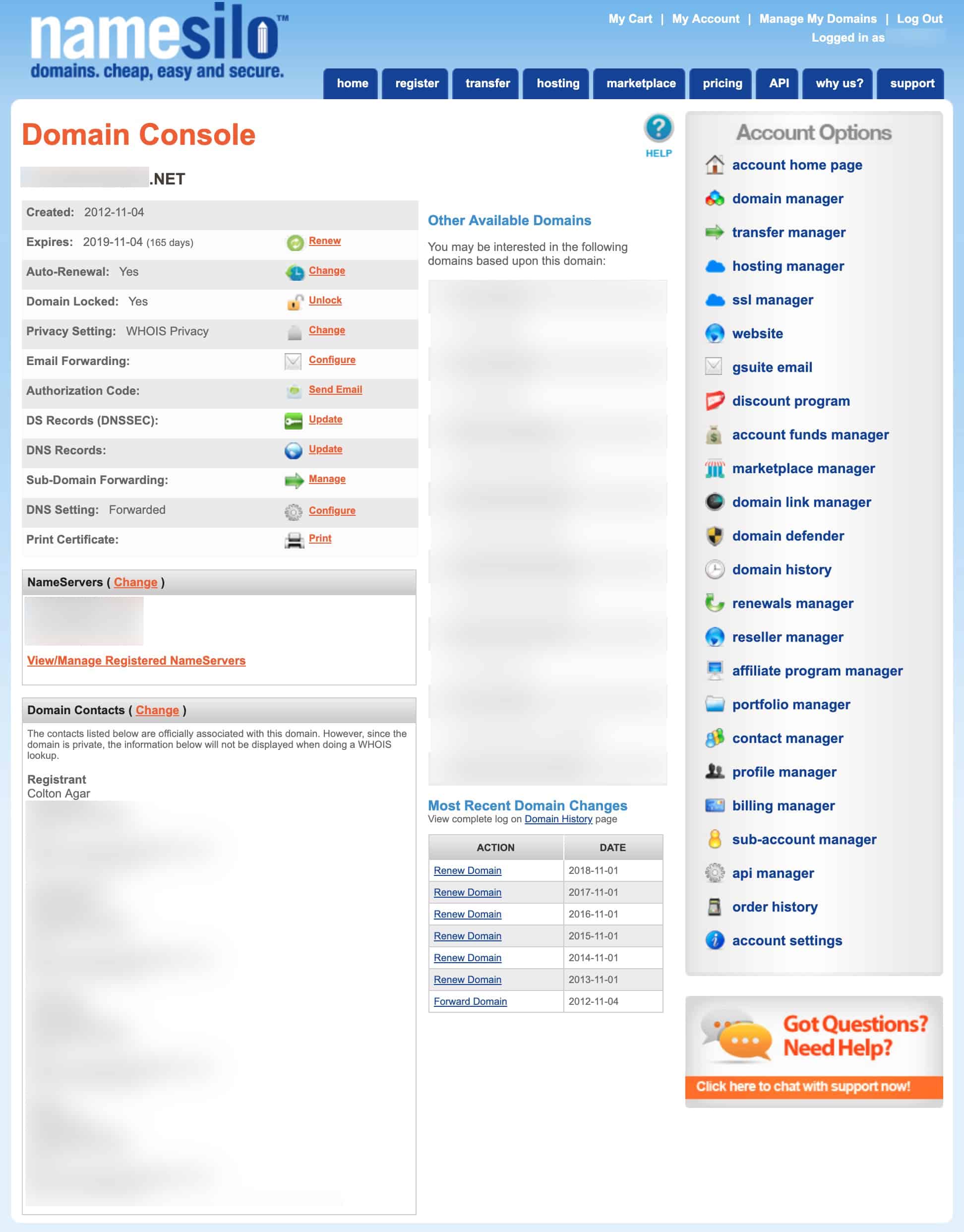

Commandes d'articles en freelance. Sur Google Drive. À la vue de tous.

L'opérateur a commandé des articles SEO payants via Kwork, Freelancehunt et des intermédiaires pour enfouir les plaintes des victimes dans les résultats de recherche. Les commandes — complètes avec les textes d'articles, les instructions de création de liens et les supports de présentation — sont indexées sur Google Drive en accès libre. C'est pourquoi nous l'appelons "SEO Grandpa" — une arnaque vieille de dix ans, soutenue par des backlinks de faible qualité achetés en masse, des « avis » sponsorisés et des commandes d'articles en freelance provenant de marchés de la CEI. La qualité de conception de ses supports est notamment un rappel du panneau d'administration hérité de NameSilo (circa 2011) — à vous d'en tirer vos conclusions.

Propriétaire Google Drive : hassizabir@gmail.com — cet email est listé comme propriétaire des fichiers de commande SEO (dernière modification le 20 oct. 2023). Il s'agit soit du véritable email de l'opérateur, soit de l'email d'un intermédiaire qui a passé les commandes d'articles au nom de l'opérateur. Dans tous les cas — c'est maintenant enregistré.

Commandes d'articles SEO — Dossier 1

Dossier ouvert avec des textes d'articles payants et des commandes de création de liens pour la promotion de xmrwallet. Indexé publiquement.

Google Drive — PublicCommandes d'articles SEO — Dossier 2

Commandes de contenu payant supplémentaires. Même opérateur, même schéma.

Google Drive — PublicCommandes d'articles SEO — Dossier 3

Plus de textes d'articles et de supports promotionnels commandés via des intermédiaires freelance.

Google Slides — Publicxmrwallet Présentation / Brief

Présentation promotionnelle de l'opérateur — probablement utilisée pour les briefs d'articles en freelance. Style de conception notablement similaire au panneau d'administration hérité de NameSilo (circa 2011).

Google Drawings — Publicxmrwallet Design / Graphiques

Fichiers de conception de l'opérateur. Ouverts sur Google Drive.

Google Forms — Publicxmrwallet Formulaire / Sondage

Formulaire Google de l'opérateur — possiblement utilisé pour la collecte de données ou la falsification de commentaires.

Google Sites — Publicxmr-wallet1 — Page Google Sites

Page d'atterrissage Google Sites de l'opérateur pour xmrwallet. Fait partie du réseau de spam SEO — des pages de faible qualité conçues pour améliorer le classement de recherche et rediriger les victimes.

Instantanés tiers indépendants — nous ne les contrôlons pas

Archivé par l'Internet Archive de manière indépendante. Ils prouvent ce qui était en ligne au moment de la capture. Si les originaux sont supprimés, ceux-ci demeurent.

Organisation GitHub PhishDestroy

Instantané de la page complète de l'organisation GitHub avec tous les dépôts publics.

Wayback — 8 mai 2026Dépôt namesilo-evidence

Le dépôt complet du dossier de preuves tel qu'il est apparu sur GitHub.

Wayback — 8 mai 2026Dépôt DO-NOT-USE-xmrwallet-com

Le dépôt de l'enquête xmrwallet sur GitHub.

Wayback — 8 mai 2026xmrwallet Recherche — GitHub Pages

Le site de recherche publié tel qu'il est apparu sur GitHub Pages.

Wayback — 11 avr. 2026xmrwallet.com — Le site d'escroquerie

Instantané du site d'escroquerie en direct. Preuve qu'il fonctionnait, et non qu'il était "compromis". Le code correspond à notre analyse.

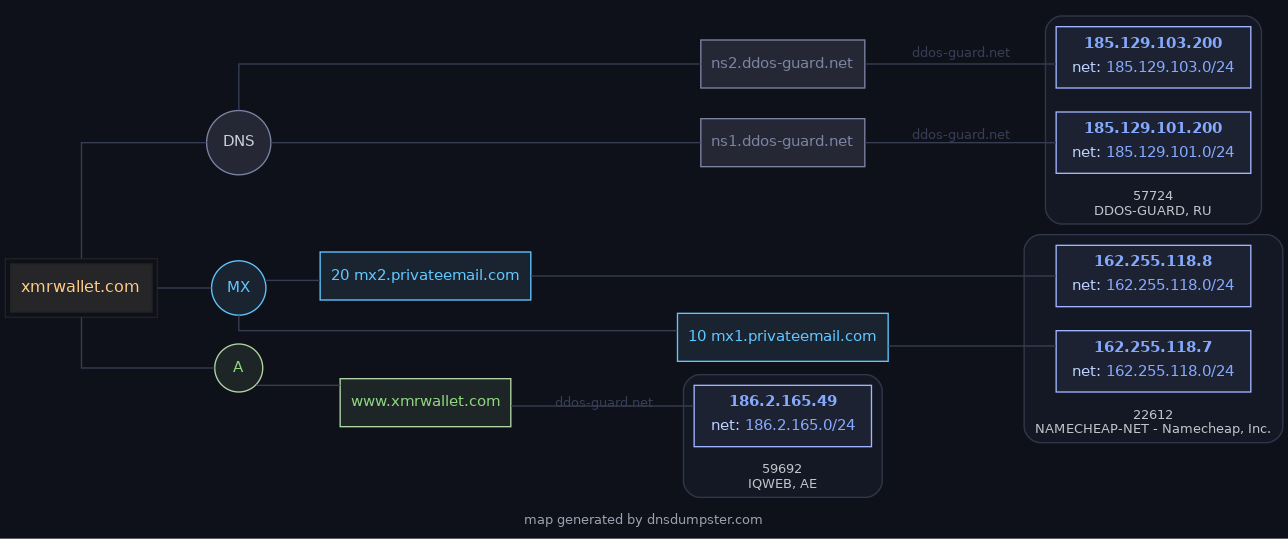

Wayback — 20-23 fév. 2026xmrwallet.cc — Domaine miroir

Domaine clone enregistré par le même opérateur. Code identique, mécanisme de vol identique. Nous l'avons fait retirer.

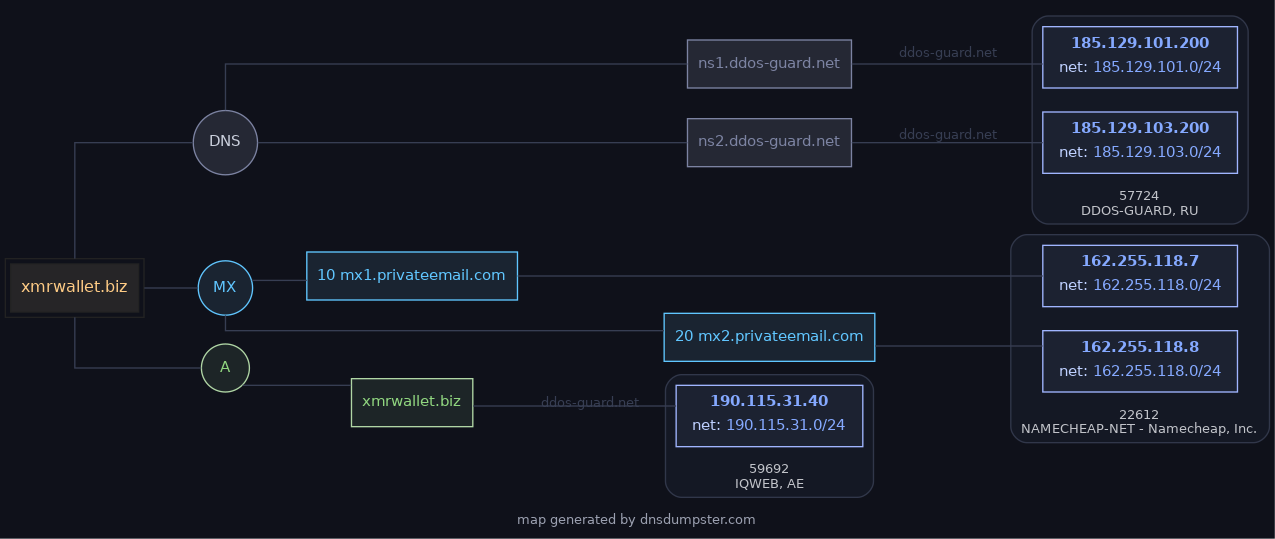

Wayback — 20 fév. 2026xmrwallet.biz — Domaine miroir

Un autre clone. Même opérateur, même hachage de code, même hébergement DDoS-Guard. Retiré.

Wayback — 12 mar. 2026xmrwallet.me — Domaine miroir

Encore un autre clone. Tous les miroirs sont liés à partir du site principal, tous sur un hébergement à toute épreuve, tous avec un code identique.

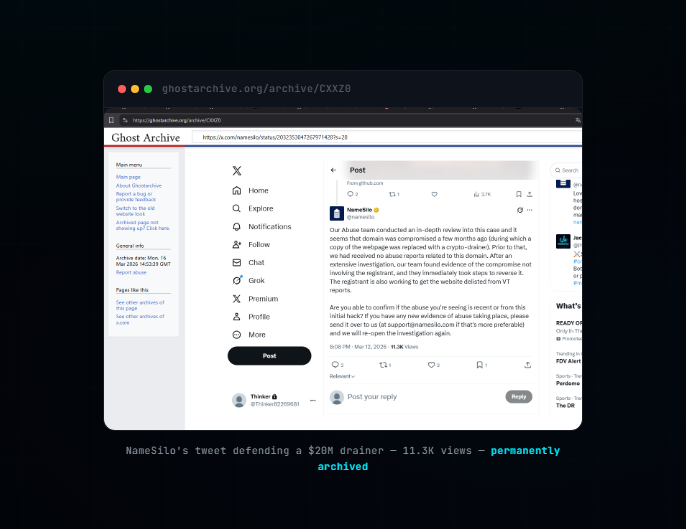

GhostArchiveTweet de NameSilo — Archive permanente

Le tweet aux 4 mensonges par NameSilo, LLC (IANA #1479). Copie indépendante de GhostArchive. 11,3K vues.

Capturé avant suppression

Plus de preuves de l'enquête

Chaque fichier de l'archive

README — Dépôt principal de preuves

Introduction complète, miroirs, principe de l'hydre.

DocumentXMRWALLET TECHNIQUE

Analyse technique complète du mécanisme de vol.

DocumentDÉPLOIEMENT

Déploiement, épinglage IPFS, instructions d'archivage de masse.

DocumentSÉCURITÉ

Politique de sécurité et divulgation responsable.

DocumentEVIDENCE.md

Index du répertoire de preuves.

DocumentINDEX DES PREUVES ARCHIVÉES

Index complet de toutes les sources archivées — Wayback, Reddit, BitcoinTalk, Trustpilot, tableau des victimes.

DocumentFONDS PERDUS

Instructions pour les victimes qui ont perdu des fonds.

DocumentHACHAGES DE PREUVES (xmrwallet)

Hachages SHA-256 pour les fichiers de preuves xmrwallet.

DocumentNathalie Roy — Profil de l'opérateur

Identification de l'opérateur : GitHub nathroy, Reddit WiseSolution, royn5094@protonmail.com.

Documentxmrwallet est-il sécurisé ?

Analyse de sécurité — non, il vole vos clés.

Document"Not a scam, trust me"

Défense de l'opérateur analysée.

DocumentUtilisez getmonero.org à la place

Recommandation de portefeuille sécurisé.

Documentxmrwallet.com — Analyse de l'escroquerie

Documentation complète de l'escroquerie pour le domaine principal.

Documentxmrwallet.biz — Suspendu

Documentation du retrait du domaine clone.

Documentxmrwallet.cc — Suspendu

Retrait du domaine clone.

Documentxmrwallet.onion — Miroir Tor

Analyse du domaine onion.

DocumentChronologie des preuves supprimées

Ce que l'opérateur a effacé et quand.

DocumentArticle Medium — Texte intégral (MD)

Article Medium complet au format markdown.

TechniqueVOS CLÉS SONT LES MIENNES

Documentation de la preuve de concept de vol de clé.

TechniqueSource captcha.js

Code captcha de l'opérateur — extrait et analysé.

TechniqueFichiers qui devraient exister mais n'existent pas

Fichiers manquants dans le GitHub de l'opérateur vs production — preuve de divergence de code.

OutilsOutils d'enquête

Outils utilisés dans l'enquête.

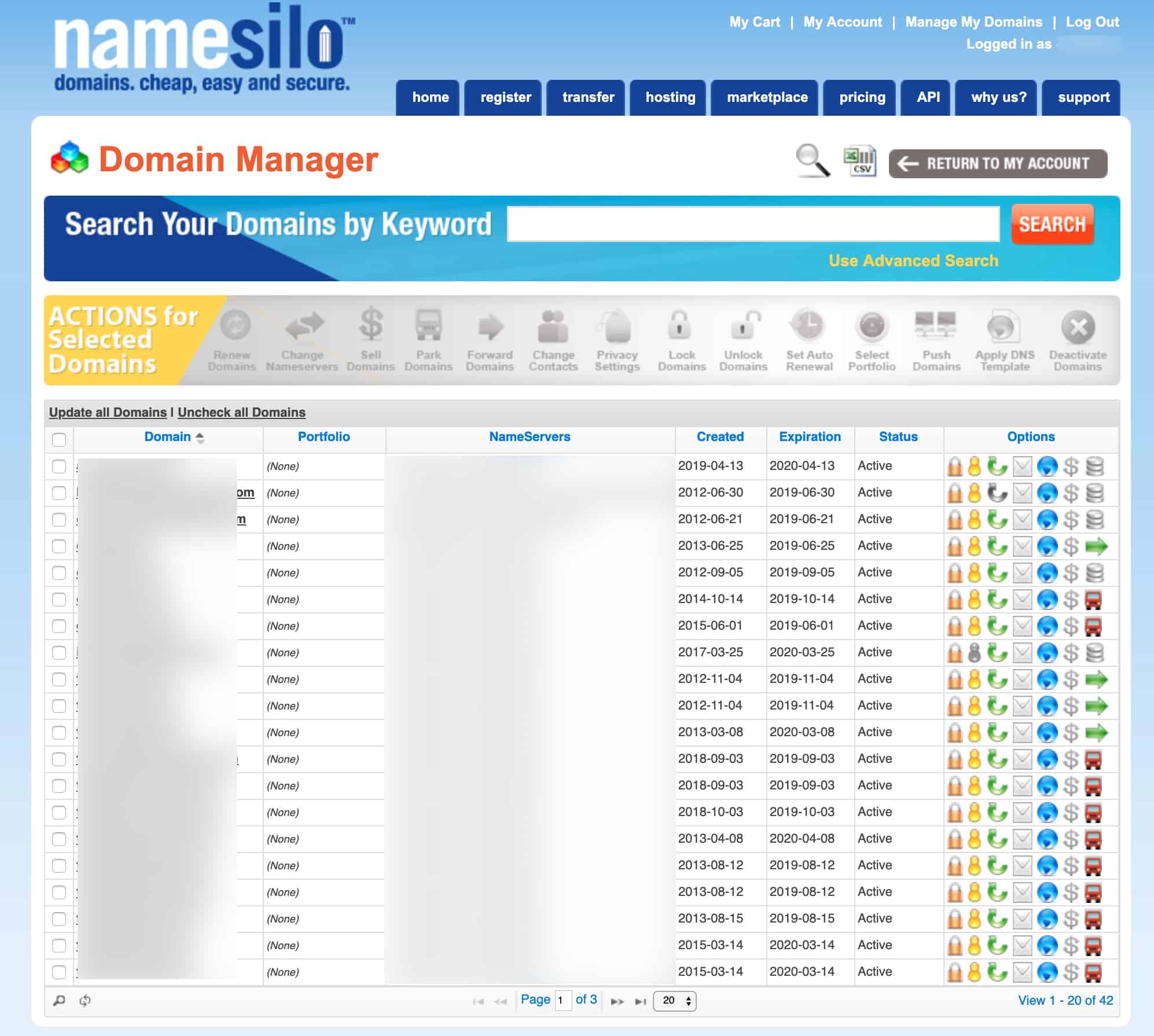

5,1 millions de domaines analysés. 32 % sont inactifs. 12 M$ gaspillés.

Nous avons analysé les 5 179 405 domaines NameSilo par rapport à 7 autres bureaux d'enregistrement (plus de 130 millions au total). Le taux de domaines inactifs de NameSilo est 2 fois la moyenne de l'industrie — 32,2 % contre 15-21 %. Les enregistrements inactifs ont connu un pic 7 fois entre 2023 et 2024. Campagnes massives de 10 000 à 17 000 domaines/jour. 96 % n'ont pas d'e-mail de contact. Compatible avec le blanchiment d'argent, l'auto-négociation ou l'inflation des revenus.

Analyse complète des anomalies

Plus de 130 millions de domaines, 8 bureaux d'enregistrement, tableaux détaillés et conclusions.

DonnéesTélécharger tous les 5,1 millions de domaines (54MB gz)

Jeu de données complet : domaine, dates d'enregistrement/expiration, IP, email, téléphone, classement Majestic.

HachagesManifeste SHA-256 complet

36 fichiers de preuves, tous hachés individuellement.

Valorisation de l'entreprise : NameSilo Technologies Corp. (CSE: URL) — capitalisation boursière $112M, revenus C$65.5M, marge nette 1.7%, P/E 143.8x (moyenne de l'industrie 21x). Une entreprise de 112M$ protégeant une opération de vol de plus de 100M$.

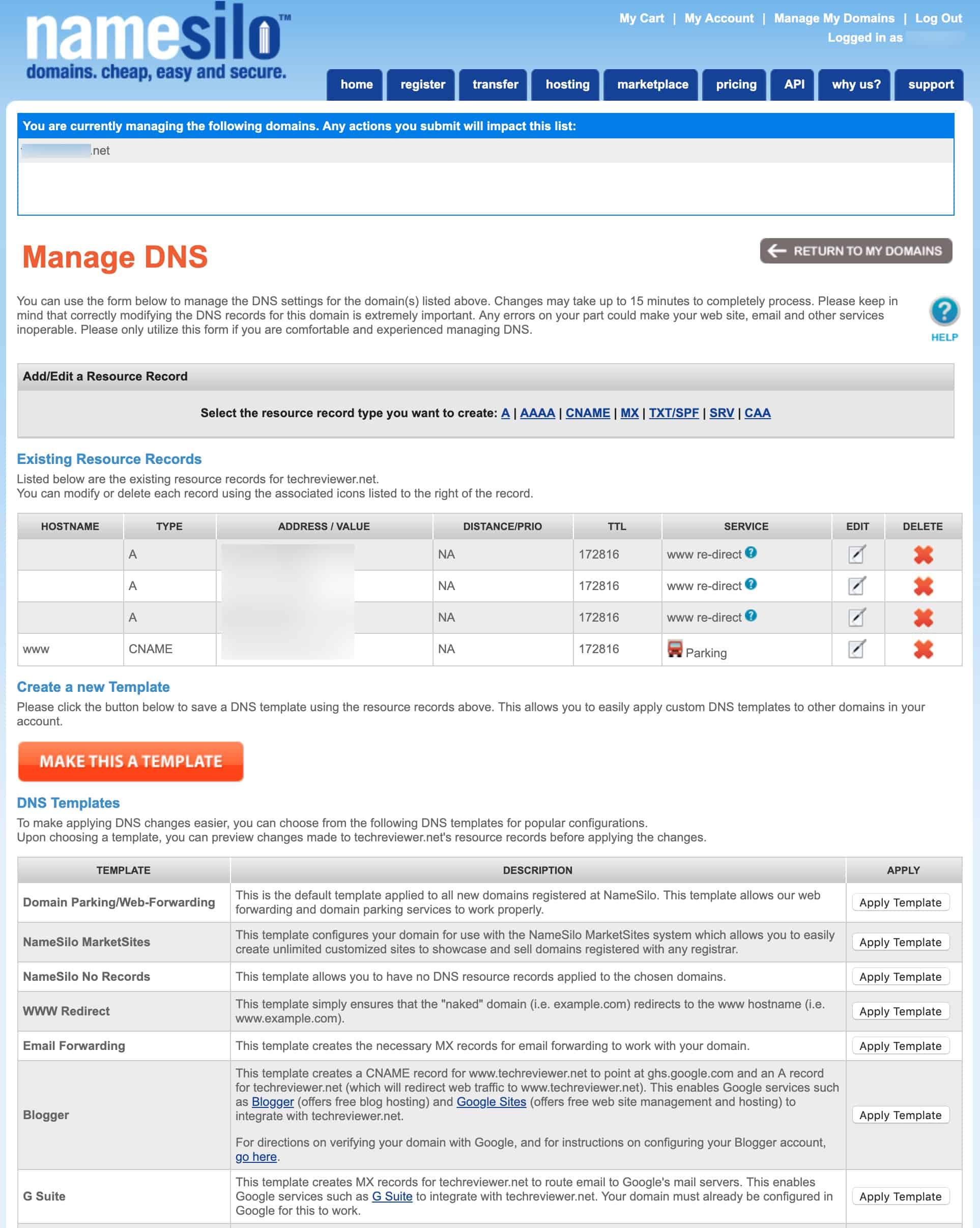

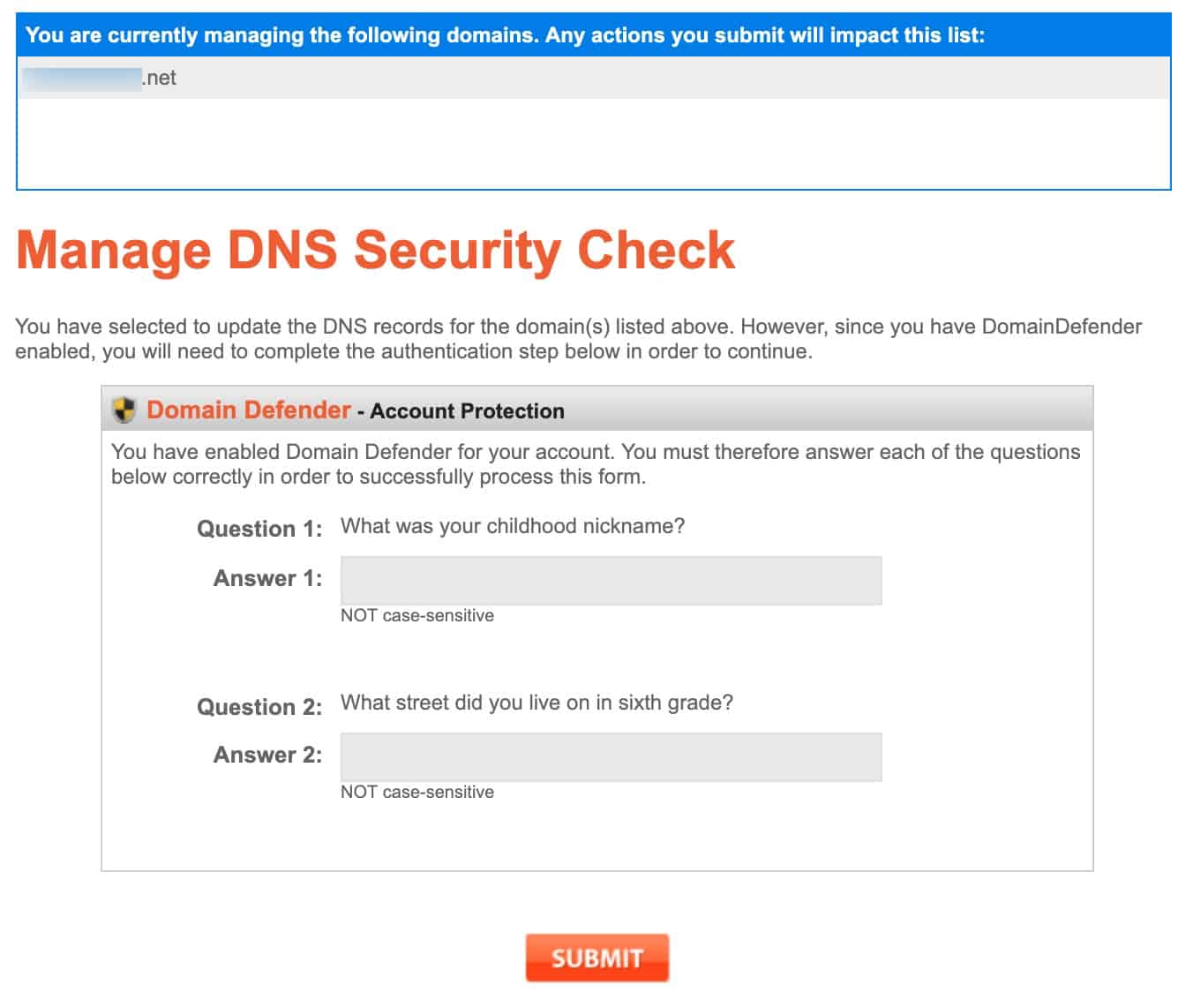

Comparaison de design : Le panneau d'administration de NameSilo semble avoir été construit en 2011 — et jamais mis à jour. Comparez-le à fd.nic.ru (registraire russe). Remarquablement similaire. Même époque, même esthétique, même public.

@Phish_Destroy tweets — before X locked our account

Toutes capturées depuis vanlett.com/Phish_Destroy. Archive complète des tweets de notre enquête. Pas une seule règle violée.

Empreintes SHA-256 — infalsifiables

Chaque capture d'écran a été hachée au moment de la capture. Si un fichier a été modifié, le hachage ne correspondra pas. Vérifier : cd evidence && sha256sum -c ../EVIDENCE_HASHES.txt

36 fichiers de preuves au total. Manifeste complet : ALL_EVIDENCE_HASHES.txt · Sous-ensemble original : EVIDENCE_HASHES.txt

| Fichier | SHA-256 |

|---|---|

| PREUVES PRINCIPALES | |

| 01-operator-email-feb16.png | 919b5ee4c0f3a889381c644b557736d35625c69abaddd0ec7a8251eb514b0111 |

| 01-phishdestroy-reply-feb16.png | ecced35149dbf19dff7399cd86708d28aff7b8ab044e132c4c92cafbe222a753 |

| 03-namesilo-statement-mar13.png | ad29e1d3d4803ff37c88ef860bef6de9e62f6ce533657f2e5c5460eb2e0b8ebf |

| 04-tweet-cryptopus-quote.png | 6ffd3020793e9d850f0f10f7b4406b165e7d266d692a647ecb24eab9840e7f7f |

| 04-tweet-honest-question.png | bbb0ecd0b7164bf91ace59bc0de01ae953a828a34765b36b89e07479e76ee674 |

| 04-tweet-namesilo-is-lying.png | c556e13ff0e4265cbba76b6a518f0862dee67467c1b264181e27eef8046eda6a |

| 04-tweet-press-secretary.png | c9007cb4acf1a264fb82e36a57708a1c35e4b6824eb2734a6a7dff095588bd84 |

| 05-tweet-scam-banner-registrars.png | 6102d6c10b96e0035a90efaf2ba7f62a81f39d9ecadd2df73deced9985c6398d |

| 06-x-support-no-violation.png | 2753d02ffeb1b2853bdc33ddec888e3652d9d3829b265e1228c8f28b53b86efa |

| 06-x-support-subject-restored.png | 482d0ebba1656c3b338957e40cda0abc7a0017eb6ad08f2a0d639468298ccaf3 |

| 09-phishdestroy-platform.png | de5b430bb4cad5a422ddf1bb6a8c348fffdf0673e7ea8bfface4fb312f46b087 |

| 12-ghostarchive-namesilo-tweet-top.png | e7afa63c39dcd9392e0b8d3def6c21d520bea820e885df4cb6a01b323579f952 |

| 13-ghostarchive-namesilo-tweet-full.png | 94770cd763cded626365d9bcdf2c987b8d38cb0427dcf68835f7022522477c04 |

| 14-tweet-thread-mar14-lies-exposed.png | e26ca5edc2132806614d563673b7342b00bd77cd6f019d8bd34635fae8a1c34d |

| 15-tweet-thread-mar14-abuse-dept-disgrace.png | aa6422a5ab92f39410e3d7dd0d72f6cf220564601968fe38442353d0d389ef73 |

| 16-tweet-mar14-vt-delisting-service.png | 7eb010e8255a81160c765cd1849f2793df407bbe2e4723c8914f8d63297bef50 |

| CAPTURES D'ÉCRAN DE L'ENQUÊTE | |

| bitcointalk_400xmr.png | b99cec4e9f557541dd1500ce45c3d34b5421248f61f5a894614fb4bd2a9edbc0 |

| bitsmedia_russian_victim.png | 1e370af06bec01d214c4dd5f8688612d2c4482430746e02bad52240e993a77f0 |

| github_issue_13_scam.png | b91fe9258472fb0e4eef9e537c990e07f56fc9dd4b225960a62c2b8474b14546 |

| github_issue_15_money_stolen.png | d538c04747420ae4c990baffcafe832c62a15914bb4f8302b4e062fb2ed791b3 |

| PREUVES TECHNIQUES | |

| dnsmap-xmrwallet-com.png | b8d8c27169aa840ee330351abda5d4d33abcff4362084f28fb9f26cc368d4a25 |

| dnsmap-xmrwallet-cc.png | 07b1071c98470c2fef001fe7d69c97c3955029024192a3cb764b8ed5ad64f35c |

| dnsmap-xmrwallet-biz.png | 7f7ba03b77b009efc349fb4cd854e1693d8768e5bc3a2314442a389a5abd54be |

| issue35-overview.png | c3ac6d16acbd893cc42702015bd55210c040811551250e947bad789cda3898eb |

| issue35-endpoints.png | c8f66a8e5f251abd9d939fdb3cb6c19eb9c23ba6e9de80611e490070cf91bd9b |

| issue35-authflow.png | 6424d90e169bbd8918a556f0fa37865db54842a052e6efcfb9931e389547cb84 |

| virustotal-detection.png | 6e96941253dcc6fc33f075418147c17054397384c4e1c7fd5c956e5cabdb2983 |

| old-ru-dog.png | c6eca7eb776a1b647abf786ec3ccd785a8da2dd627c835af6830e40064ec87a3 |

Non publié ici — conservé pour l'ICANN / le tribunal

Fil de discussion complet (16-17 février 2026)

Inclut la ligne de l'opérateur : "N'hésitez pas à assigner le registraire de domaine pour obtenir mes informations." Disponible pour la conformité ICANN et les forces de l'ordre.

8 captures de serveurs PHP Endpoint

Traces HTTP brutes montrant l'exfiltration de session_key depuis la production de xmrwallet.com. Extrait dans l'analyse technique publique.

Plus de 20 reçus de livraison de rapports d'abus

Pages de confirmation, identifiants de ticket, accusés de réception automatisés du propre système de réception de NameSilo (2023-2026). Dément "aucun rapport d'abus reçu".

En-têtes SMTP et journaux du serveur de messagerie

Corroborant les dates et l'authenticité de la correspondance par e-mail de l'opérateur.

Analyse des adresses IP sources DDoS

Liant le trafic d'attaque contre phishdestroy.io à l'infrastructure de revendeur NameSilo. Publication séparée en attente.

Demander l'accès

Contact abuse@phishdestroy.io avec votre rôle et les documents spécifiques nécessaires.

PhishDestroy

PhishDestroy