证据档案

每张截图、每封邮件、每篇文章——在此处保存,因为运营者及其注册商曾有抹除证据的记录。每个文件的 SHA-256 哈希值位于 EVIDENCE_HASHES.txt.

2026 年 5 月 9 日 — xmrwallet.com 仍在活跃。NAMESILO 毫不在意。

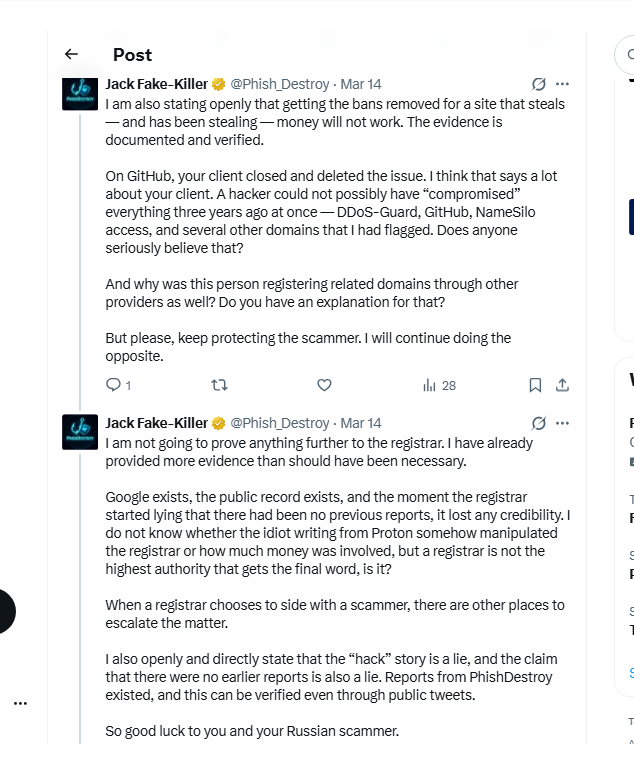

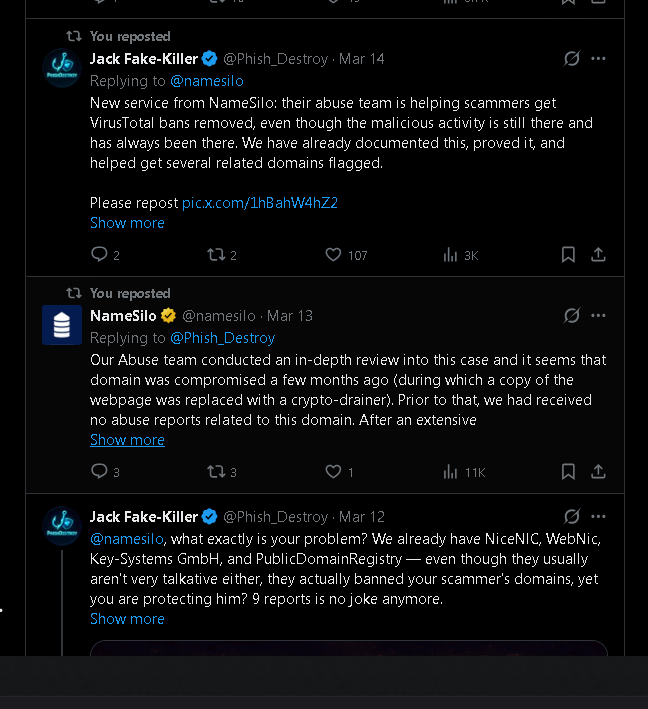

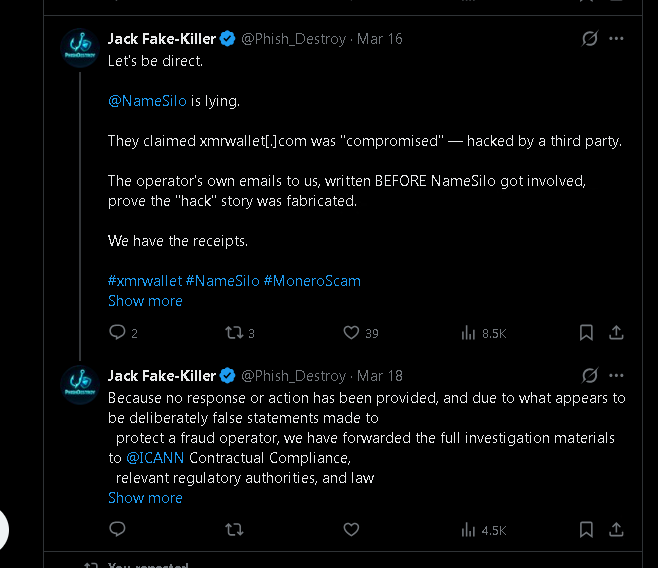

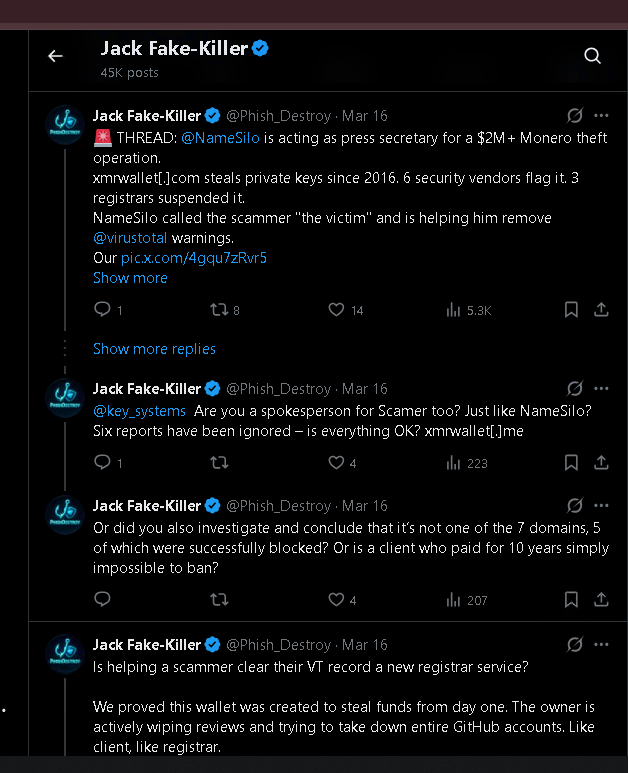

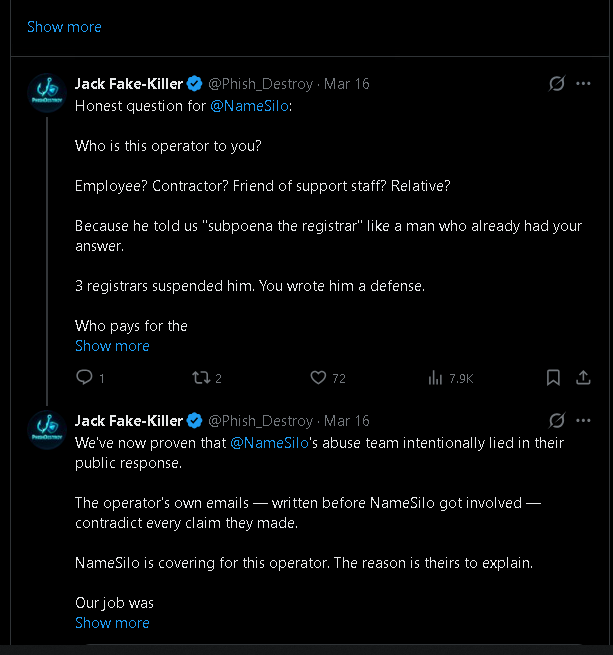

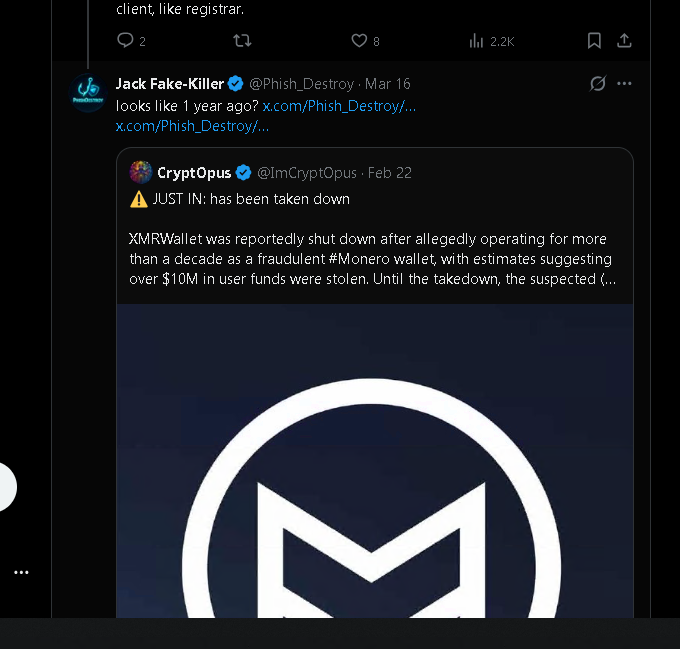

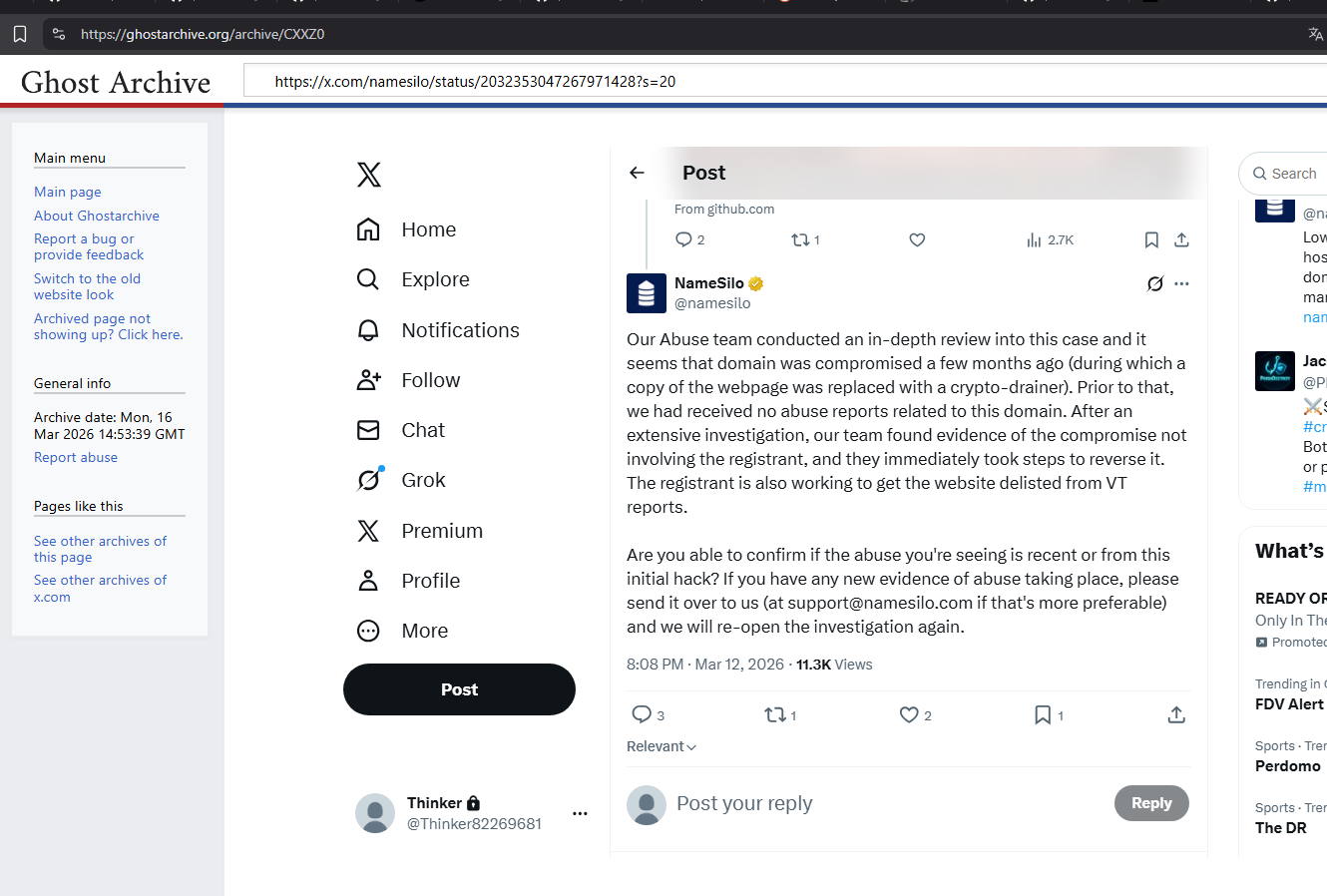

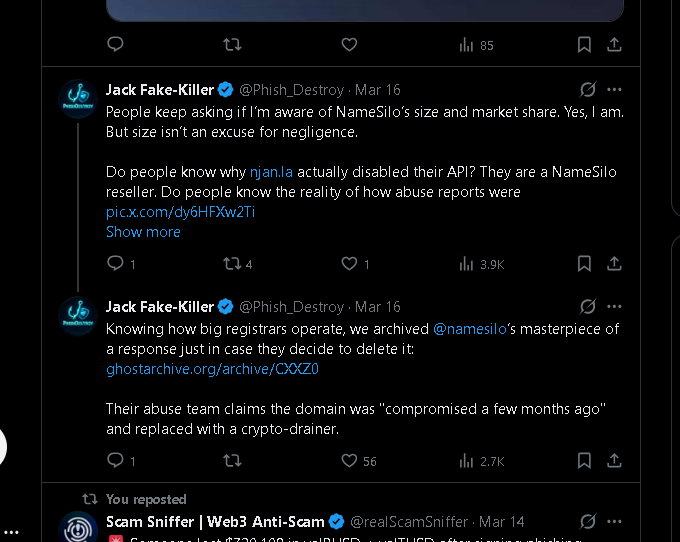

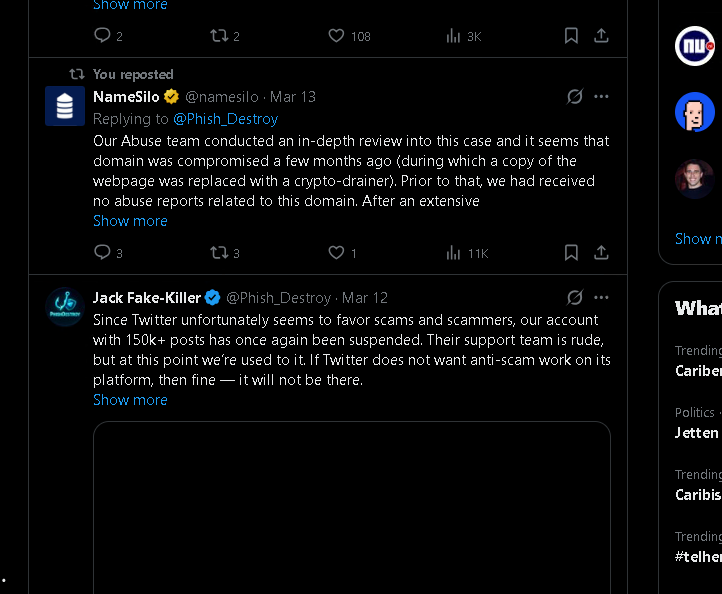

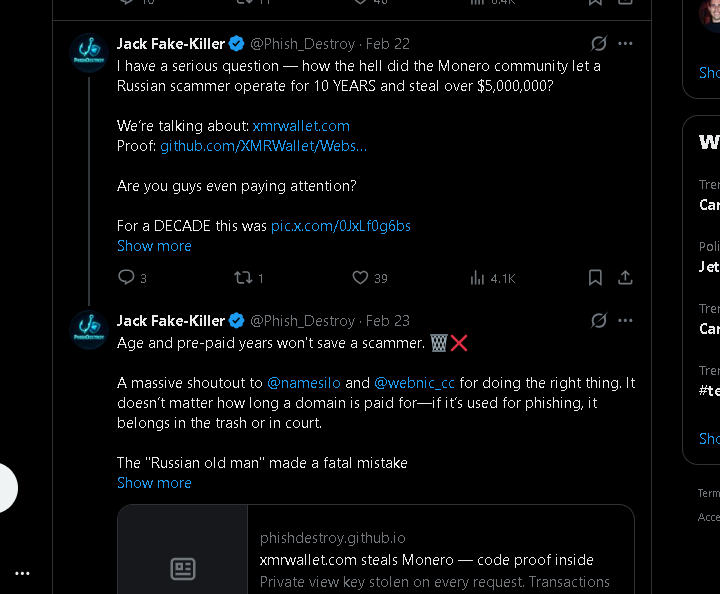

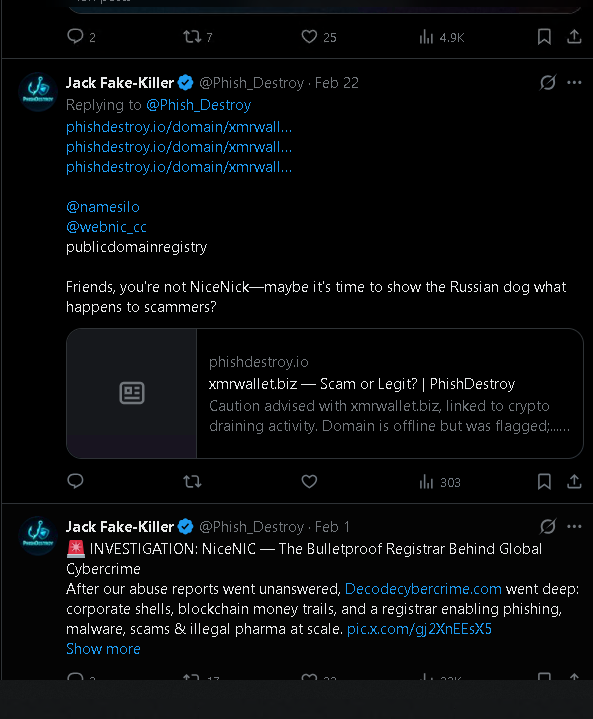

NameSilo, LLC (IANA #1479) 在保护此诈骗方面,对法律、法规以及受害者的权利漠不关心。 该网站仍然活跃。数十份滥用报告——被忽略。来自多个安全厂商的 VirusTotal 检测——被忽略。有明确损失金额记录的受害者——被忽略。运营者承认控制权的邮件——被忽略。SHA-256 已验证证据——被忽略。ICANN 合规性备案——被忽略。在 Twitter 上公开曝光,拥有 1.1 万+ 浏览量——被忽略。他们自己那条逐行被揭穿的包含 4 个谎言的推文——他们毫不在意。运营者于 5 月 5 日发布了一封“告别信”。该网站仍然在线。人们现在仍然可能蒙受损失。

我们呼吁所有受害者直接向 NameSilo, LLC 提起投诉——不仅仅是运营者,还有明知故犯地保护他的注册商。向 ICANN、您当地的执法部门、FBI IC3、以及欧洲网络犯罪部门提交文件。NameSilo 是一家美国公司。他们可以被追究责任。

我们有证据表明运营者和注册商之间存在直接的俄罗斯联系。我们有证据表明他们有所关联。让他们继续删除彼此的痕迹吧——他们窃取了数百万美元,他们是以为不会被追究责任的小丑。

联系我们: abuse@phishdestroy.io — 我们将与任何受害者、调查员或检察官分享我们所知的一切。

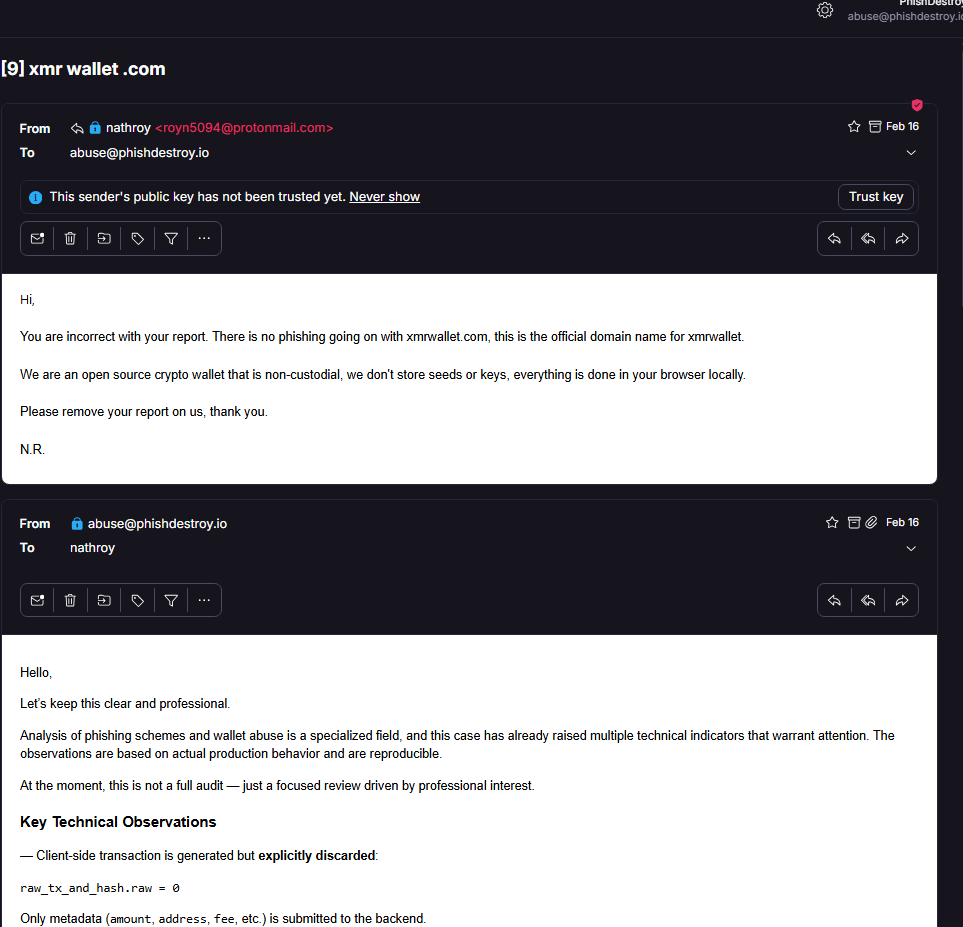

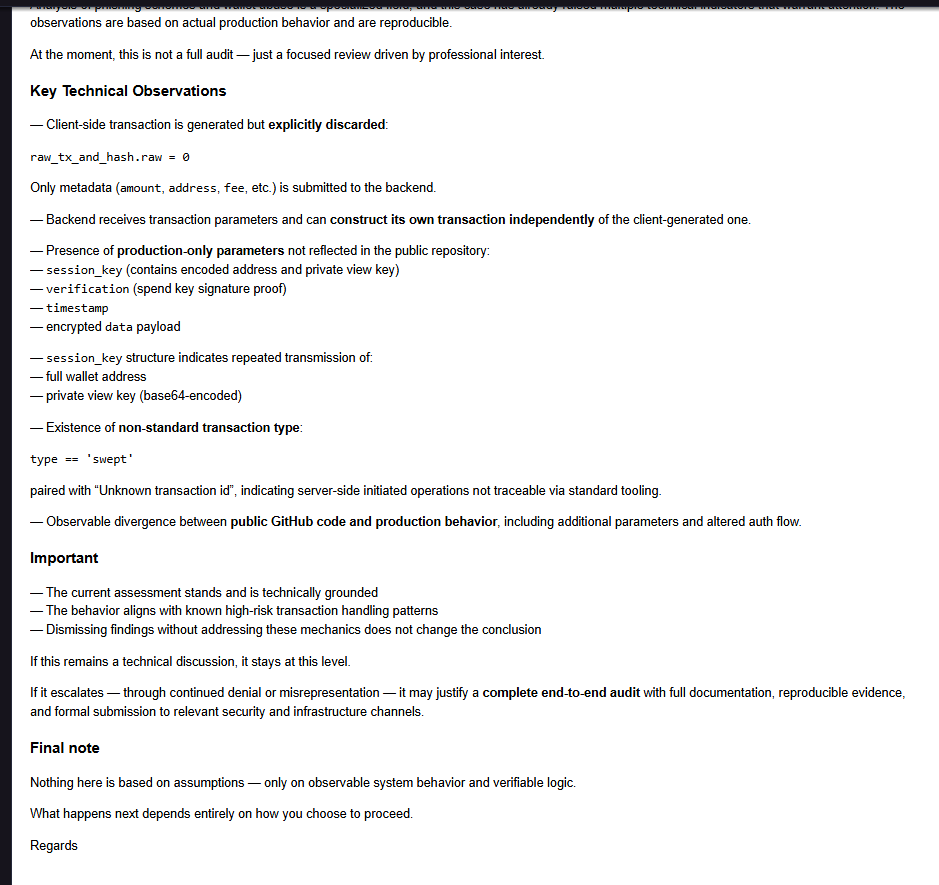

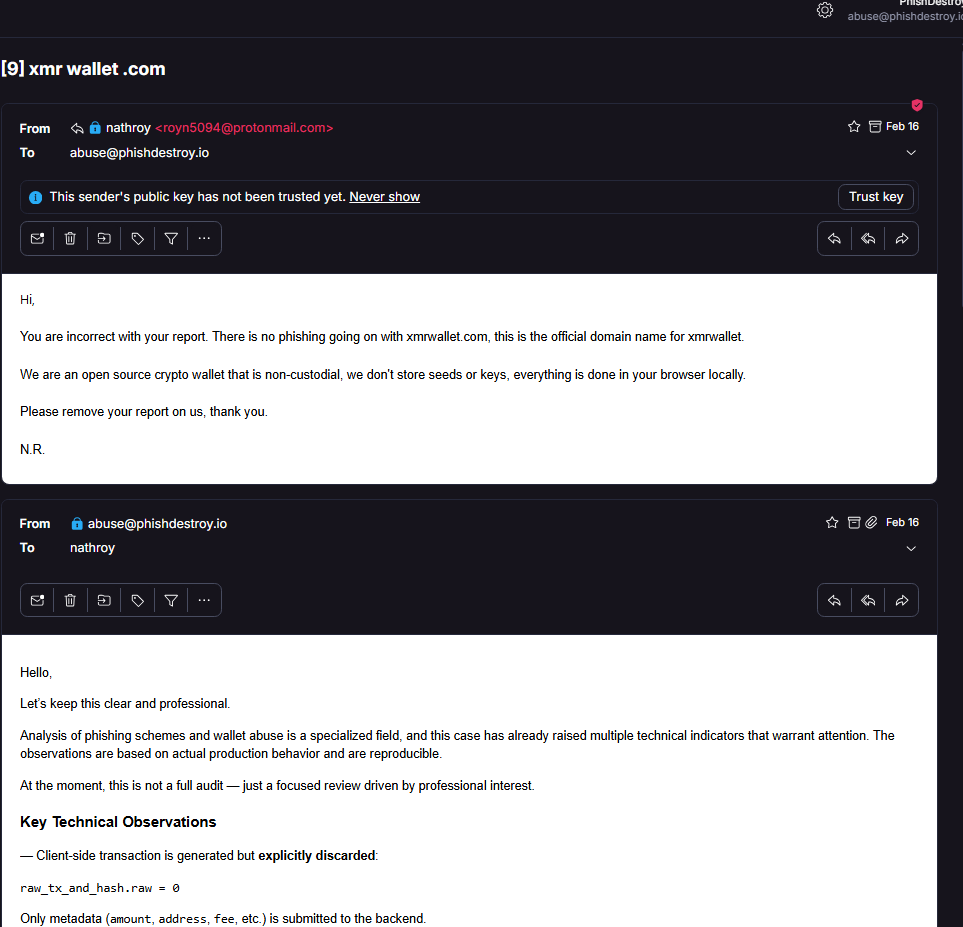

与 xmrwallet 运营者的直接往来

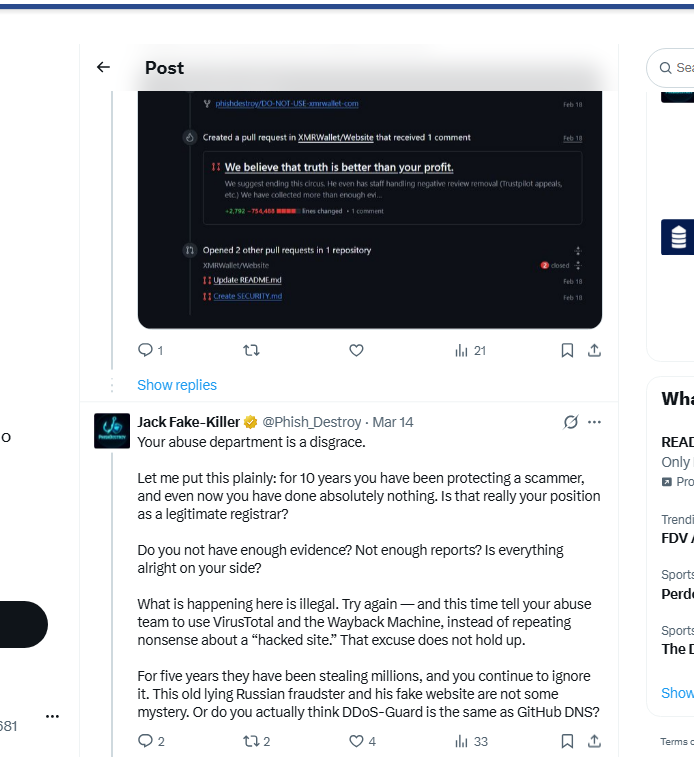

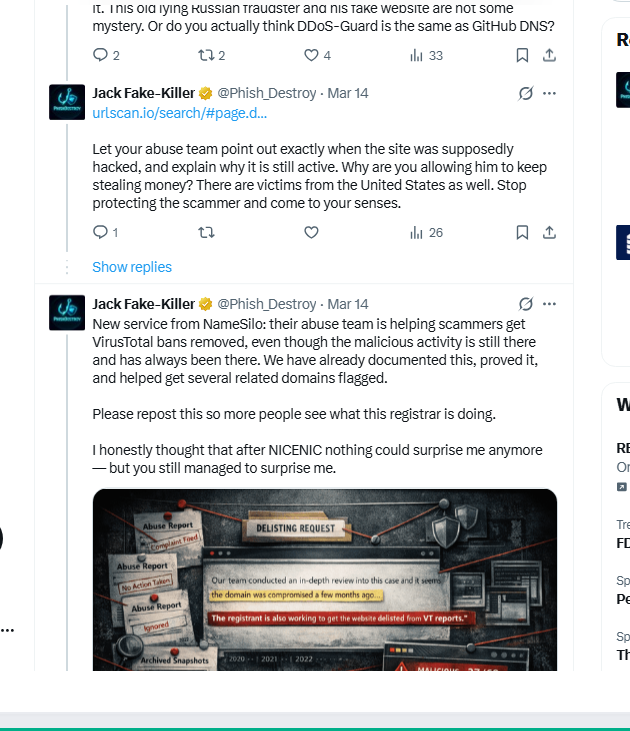

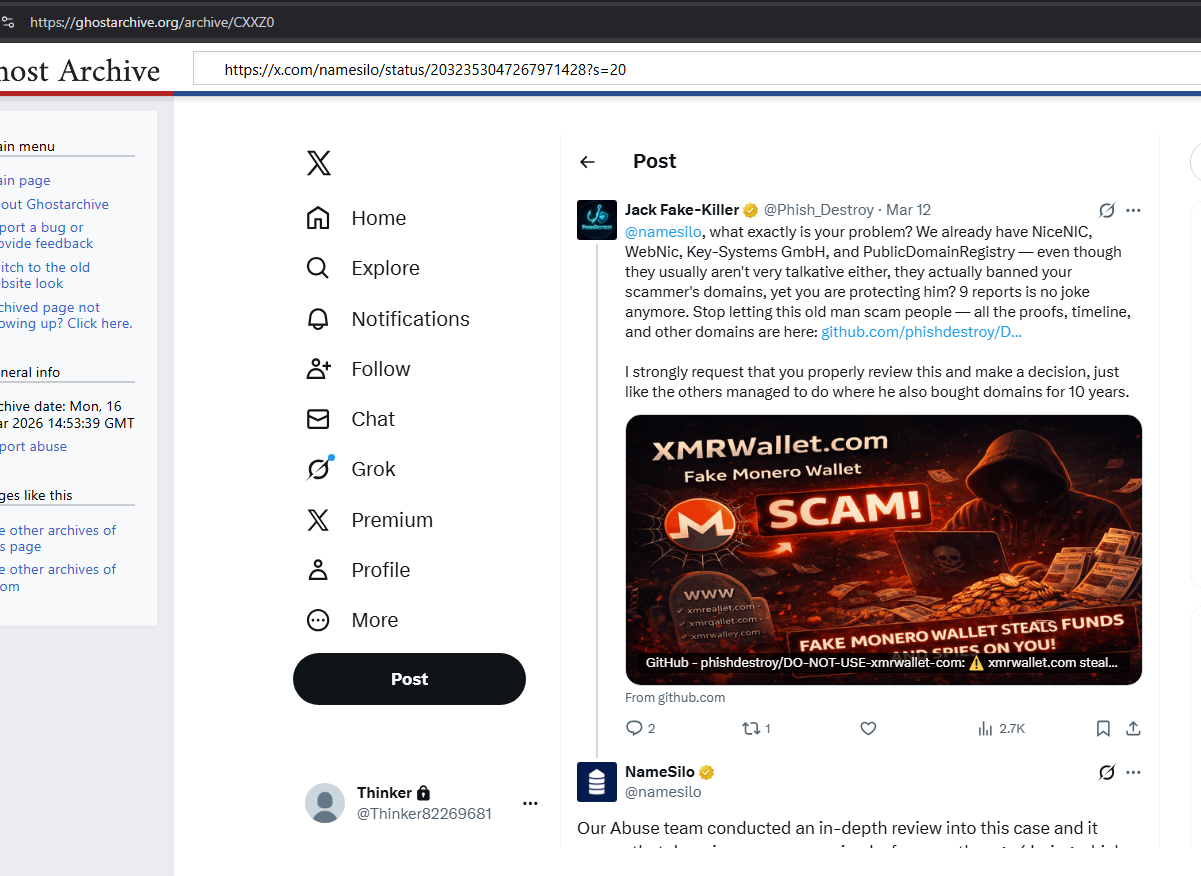

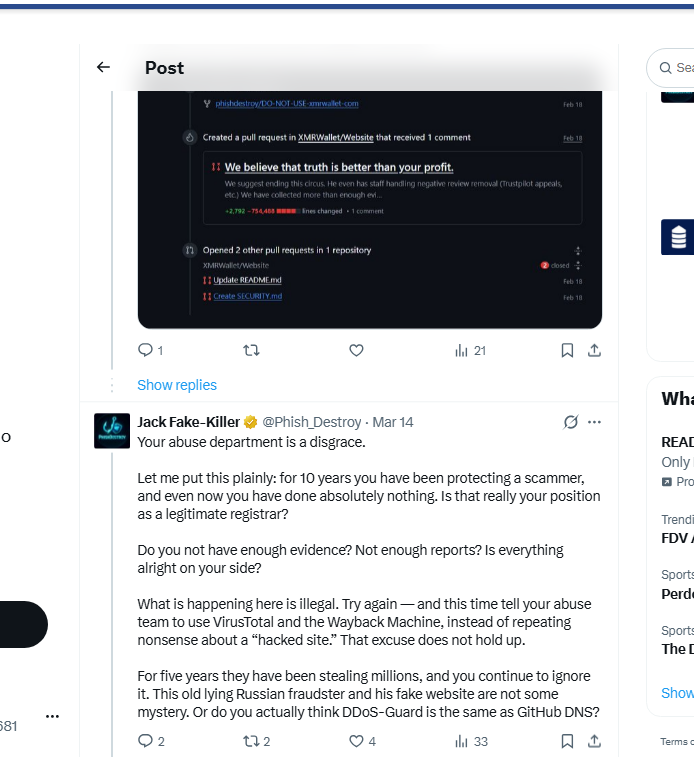

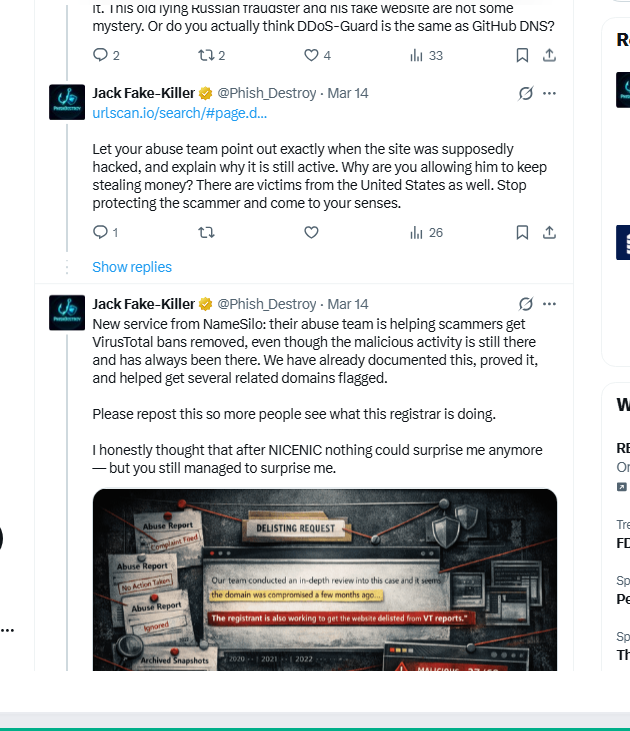

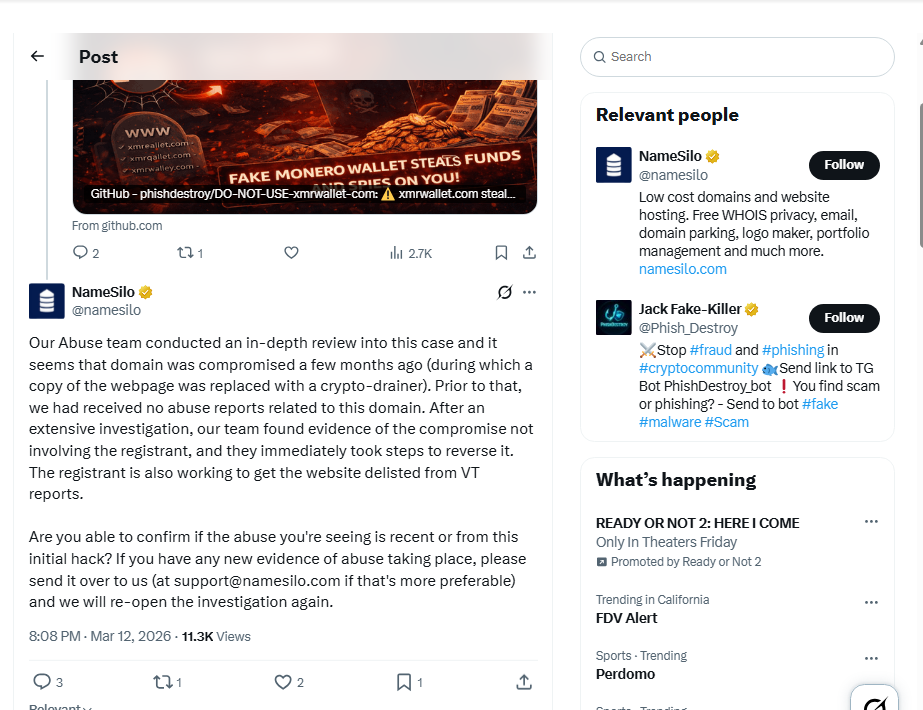

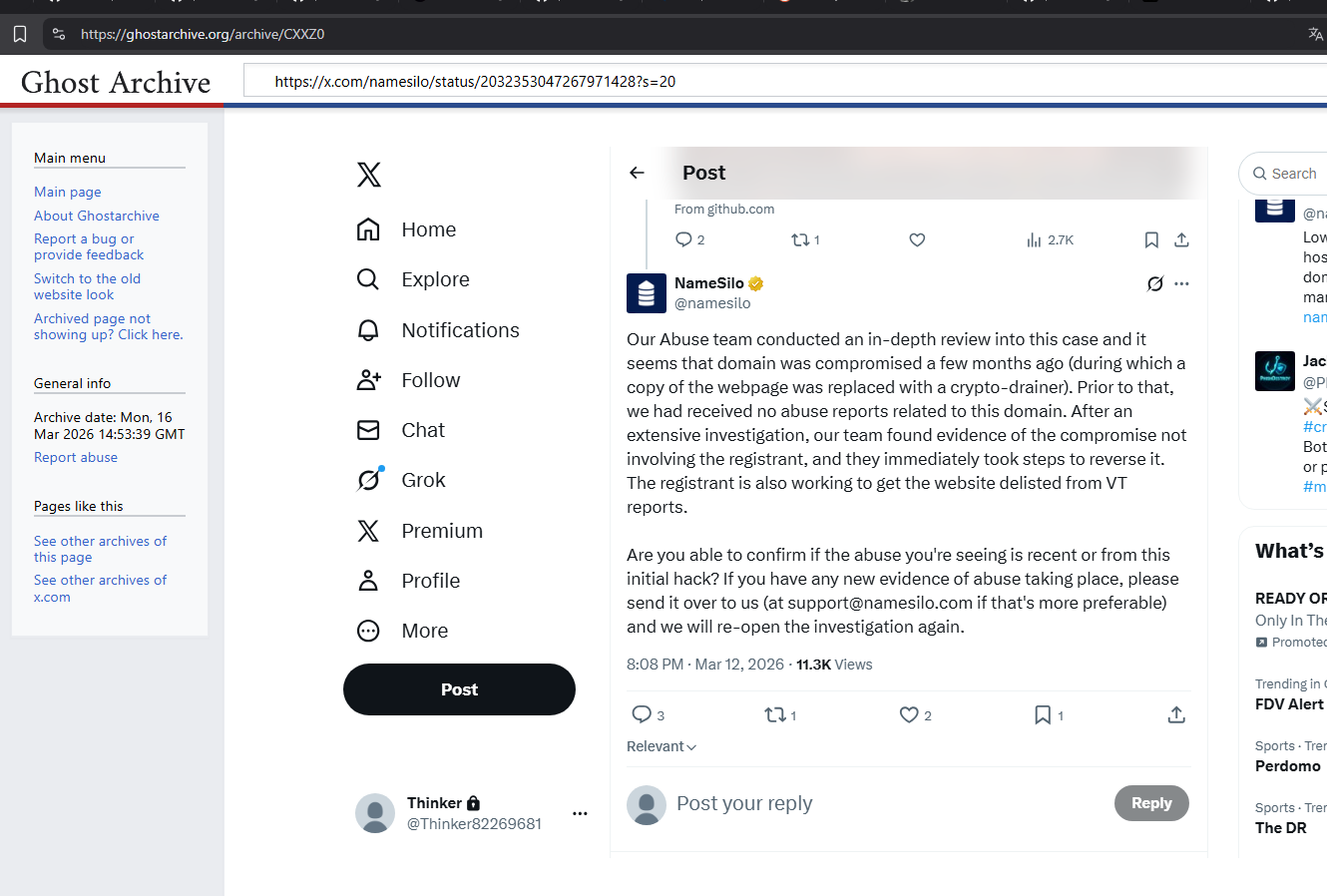

2026 年 3 月 13 日 — 4 句话,4 个谎言

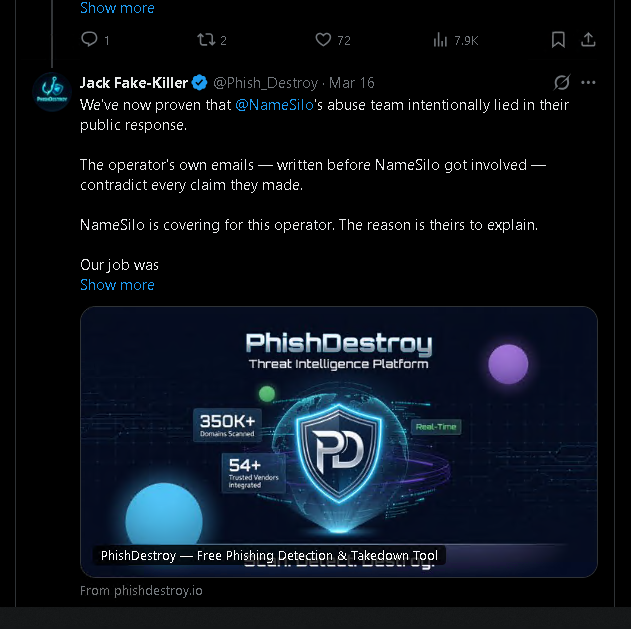

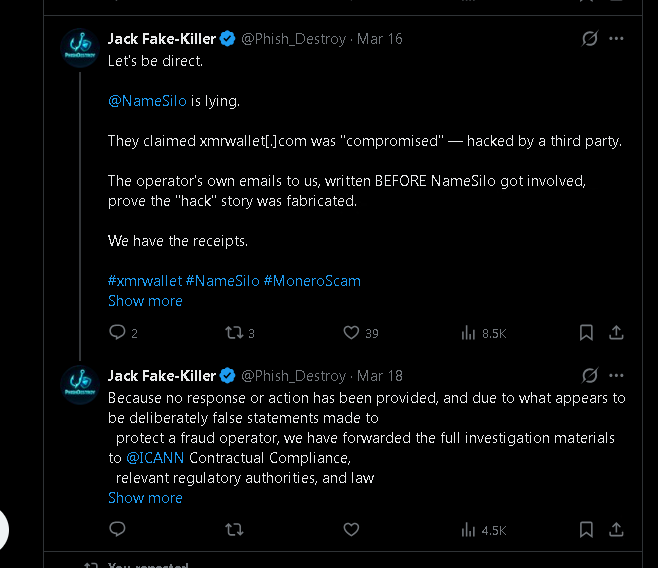

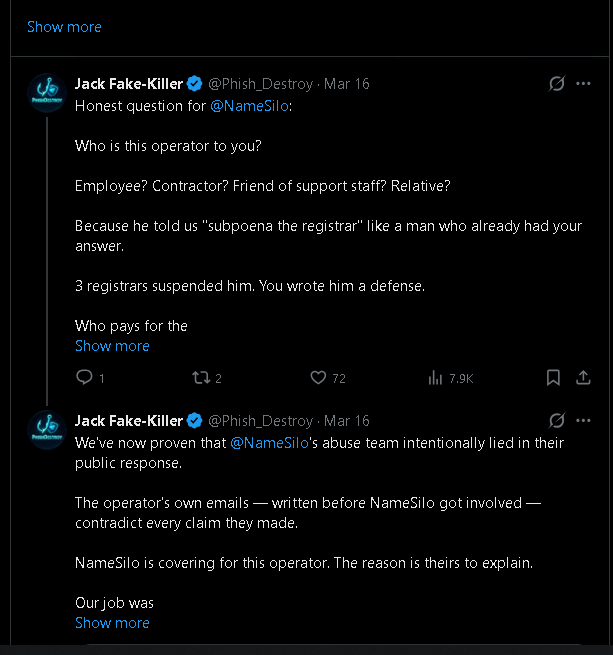

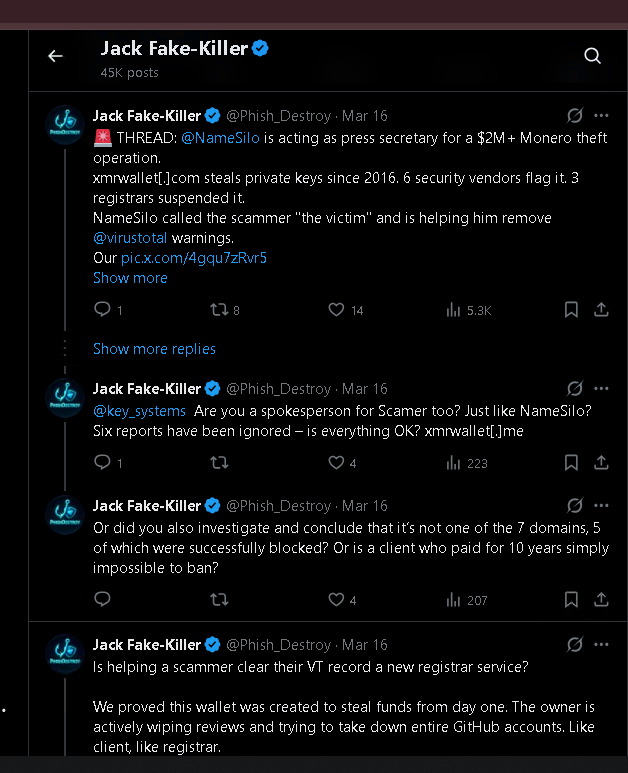

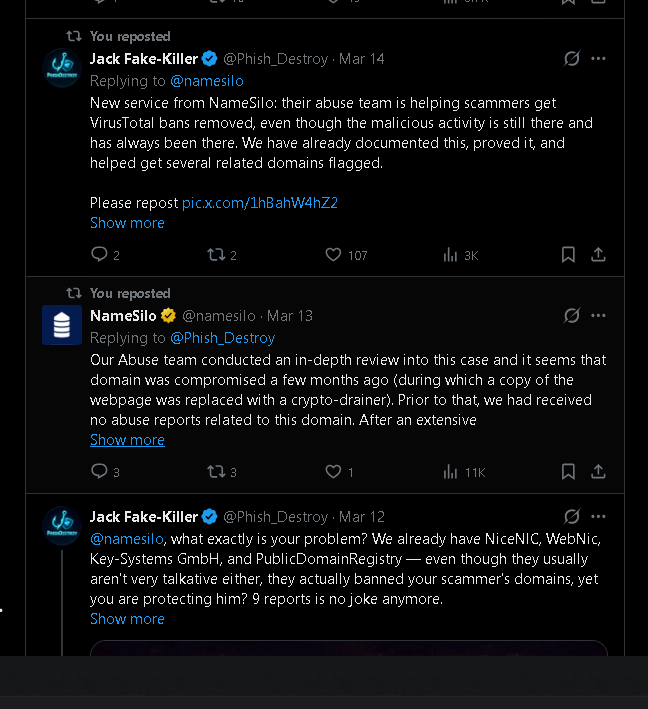

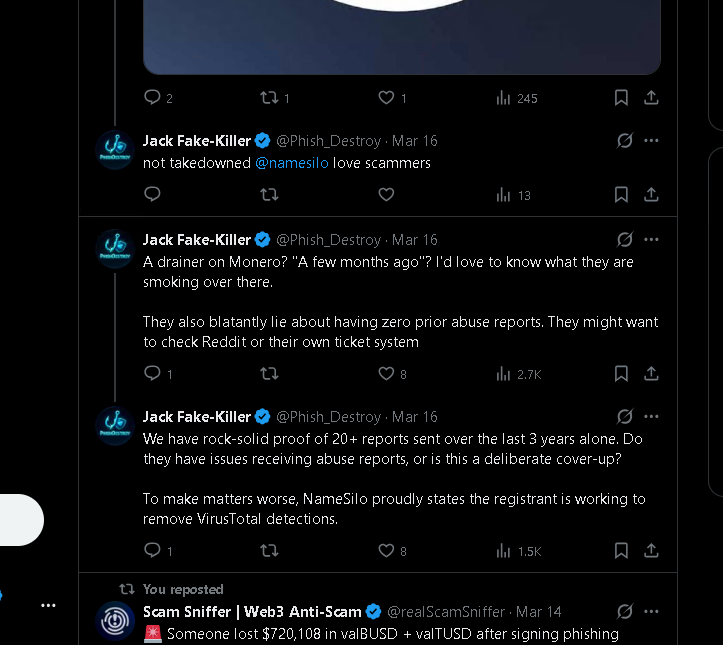

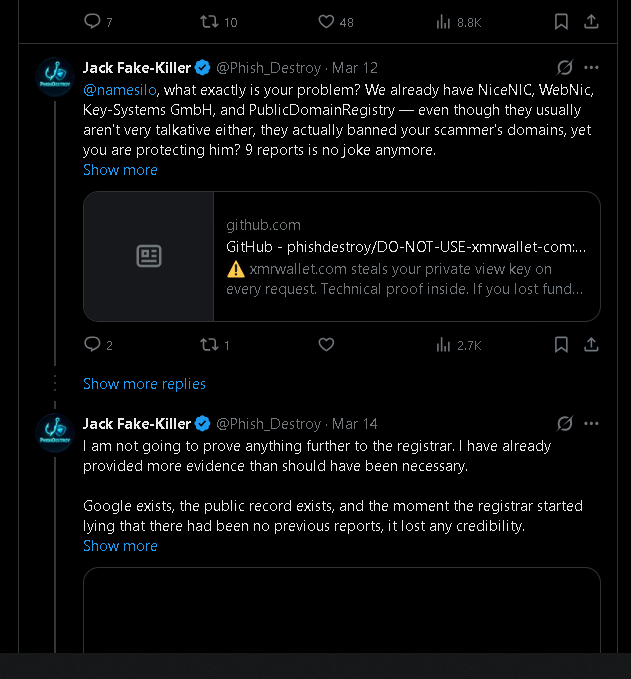

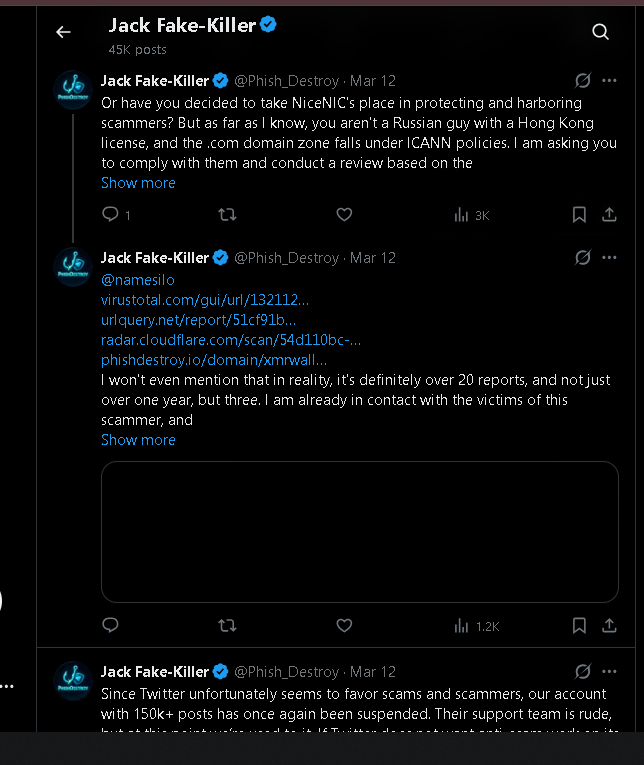

2026 年 3 月 14-16 日 — 在账户被锁定之前

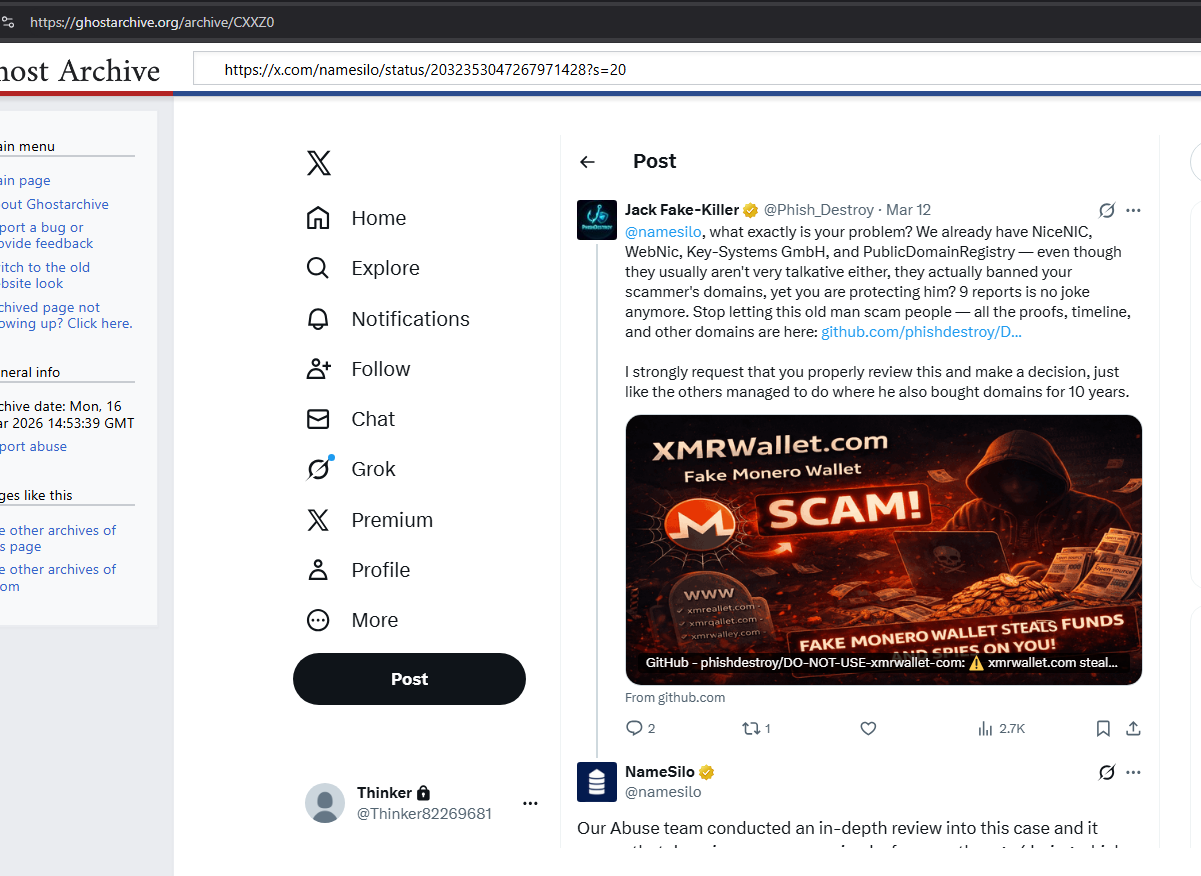

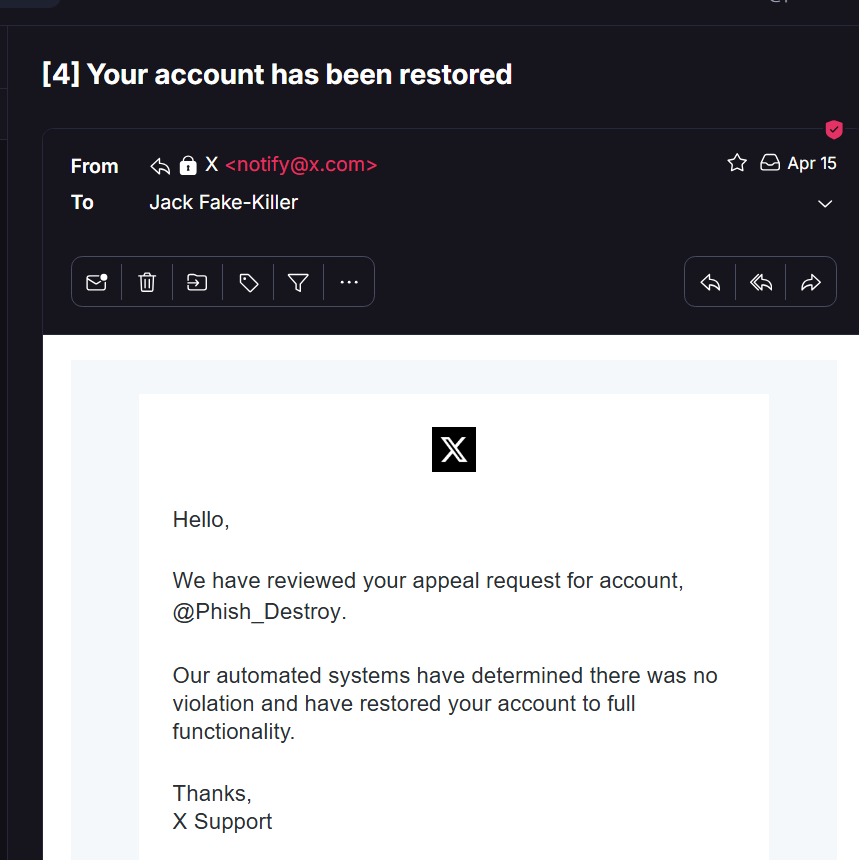

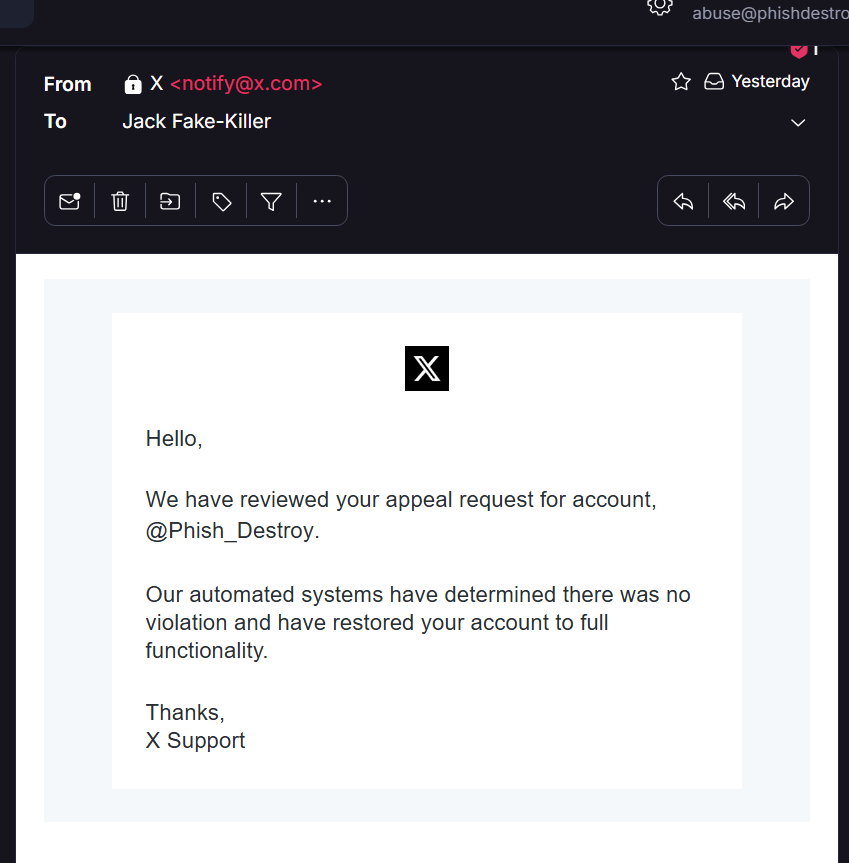

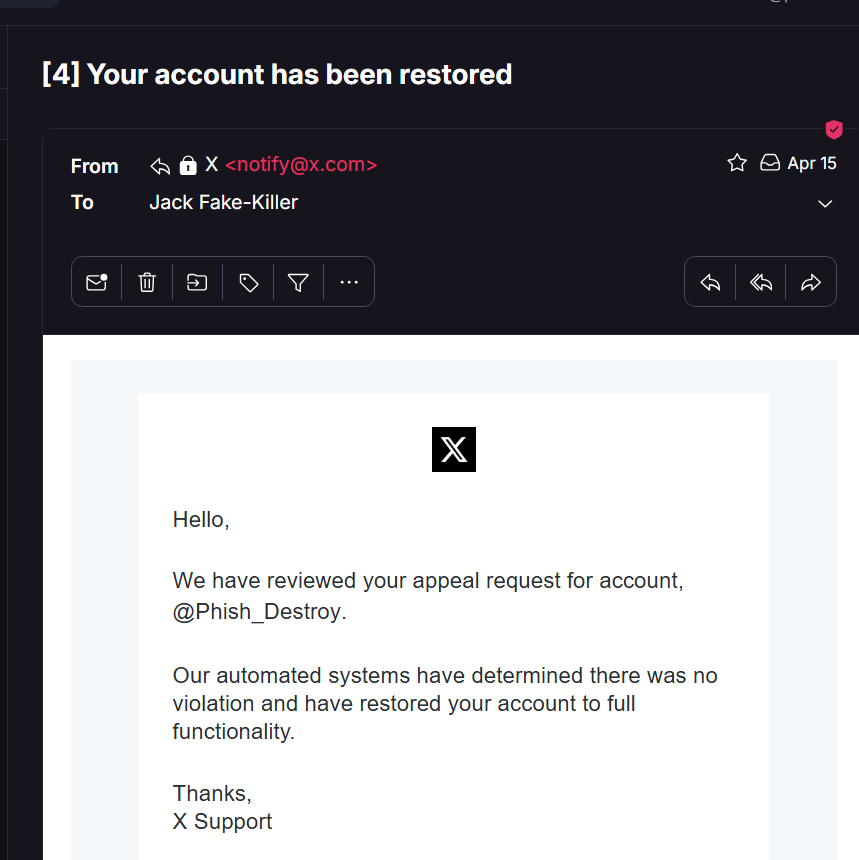

2026 年 4 月 15 日 — "没有违规。账户已恢复。" 仍处于锁定状态。

PhishDestroy 平台截图

镜像文章 — 以防他们也试图删除这些文章

xmrwallet.com — 完整揭露

完整的 Medium 文章已在本地镜像。原文:phishdestroy.medium.com

研究文章xmrwallet 骗局曝光

主要揭露 — 盗窃机制、PHP 端点、服务器端交易劫持。

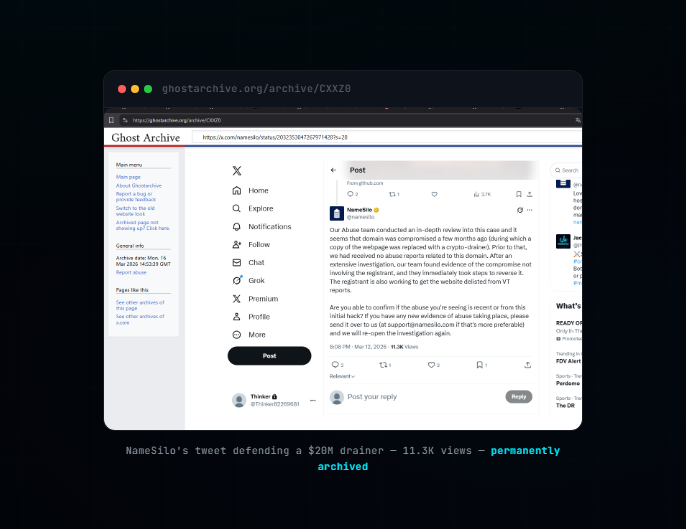

研究文章NameSilo xmrwallet 掩盖行为

注册商如何公开辩护一项涉及 2000 万美元以上的盗窃活动。

研究文章xmrwallet 安全吗?

安全分析 — 为何 xmrwallet.com 会窃取您的 Monero。

研究文章验证码被破解

我们如何绕过运营者的反分析验证码。

研究文章Nathalie Roy — 运营者身份

调查 xmrwallet.com 背后的人。

研究文章已删除的证据

运营者抹去了什么 — 以及在它消失前我们缓存了什么。

研究文章安全的 Monero 钱包替代方案

推荐的 xmrwallet.com 替代方案。

已缓存所有已删除的证据

GitHub 问题、评论、帖子 — 运营者试图抹去的一切。

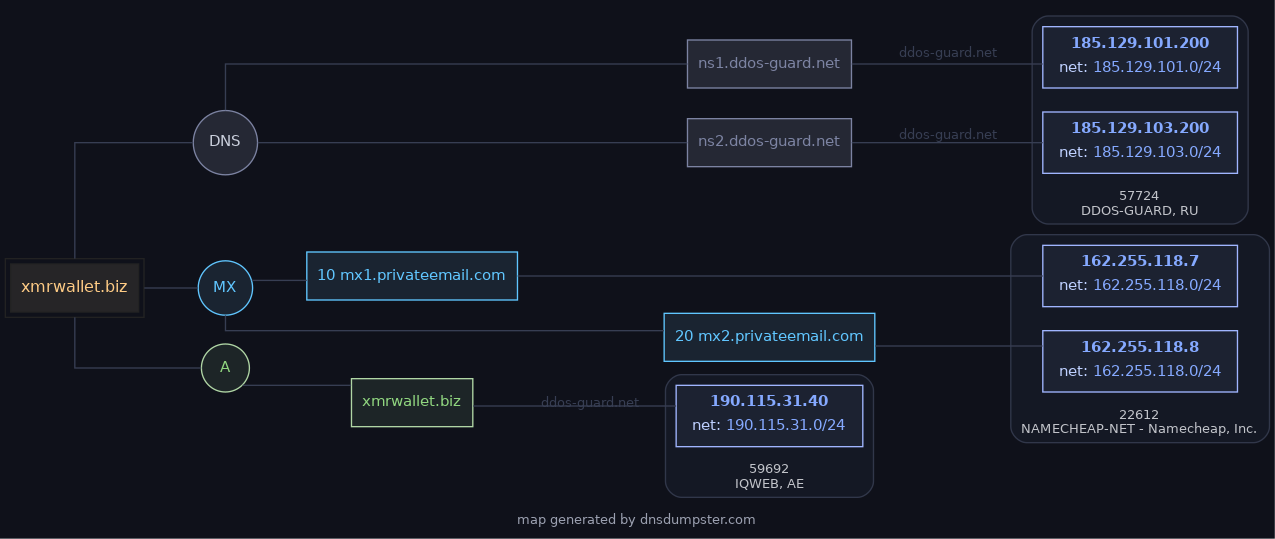

已缓存的问题GitHub 问题 #35

已删除的受害者报告 — 在从 GitHub 删除前已缓存。

已缓存的问题GitHub 问题 #36

已删除的受害者报告 — 在从 GitHub 删除前已缓存。

备案ICANN 投诉

向 ICANN 合同合规部提交的正式投诉。

完整案件文件 — Markdown 格式,可读、可链接

谎言

4 句话,4 个谎言 — 逐行驳斥 NameSilo 的推文。

文件证据

SHA-256 已验证的证据链和证据文件。

文件运营者档案

"N.R." 是谁?基础设施分析与身份识别。

文件施压行动

每一次压制尝试都已记录 — Twitter、Bing、GitHub、YouTube。

文件关联

运营者与 NameSilo 有何关联?

文件技术分析

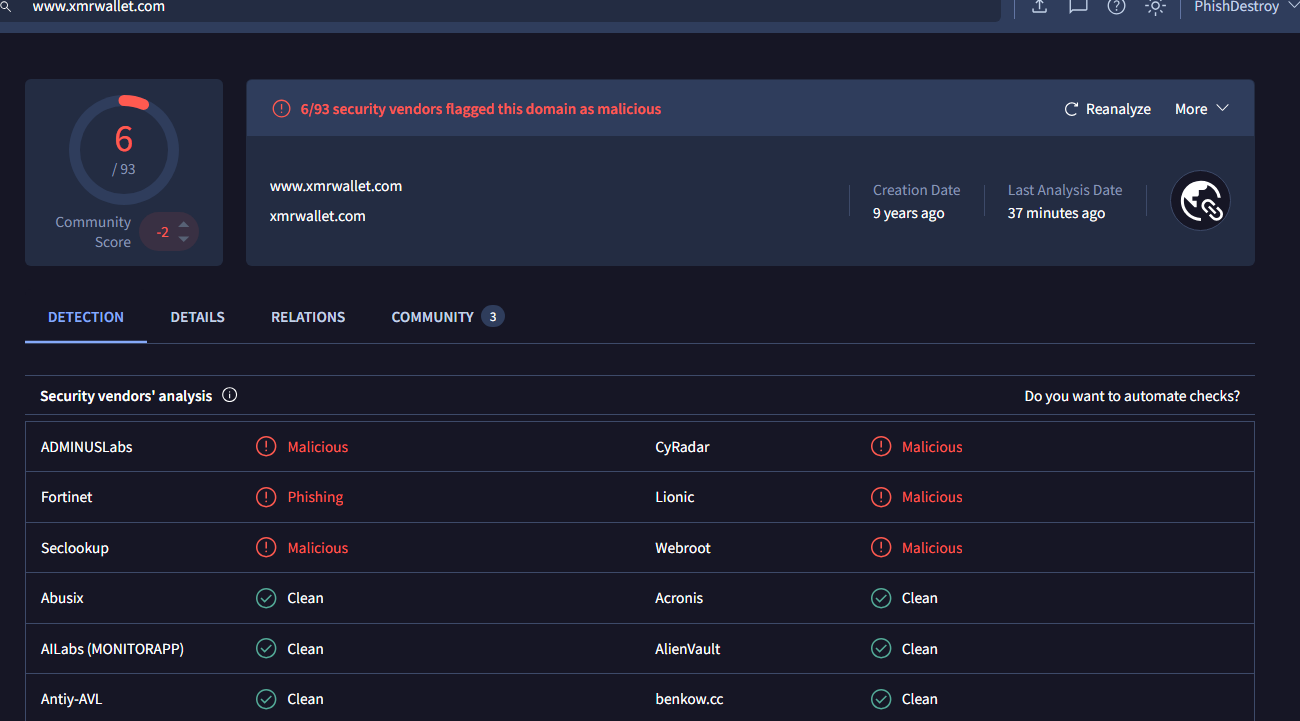

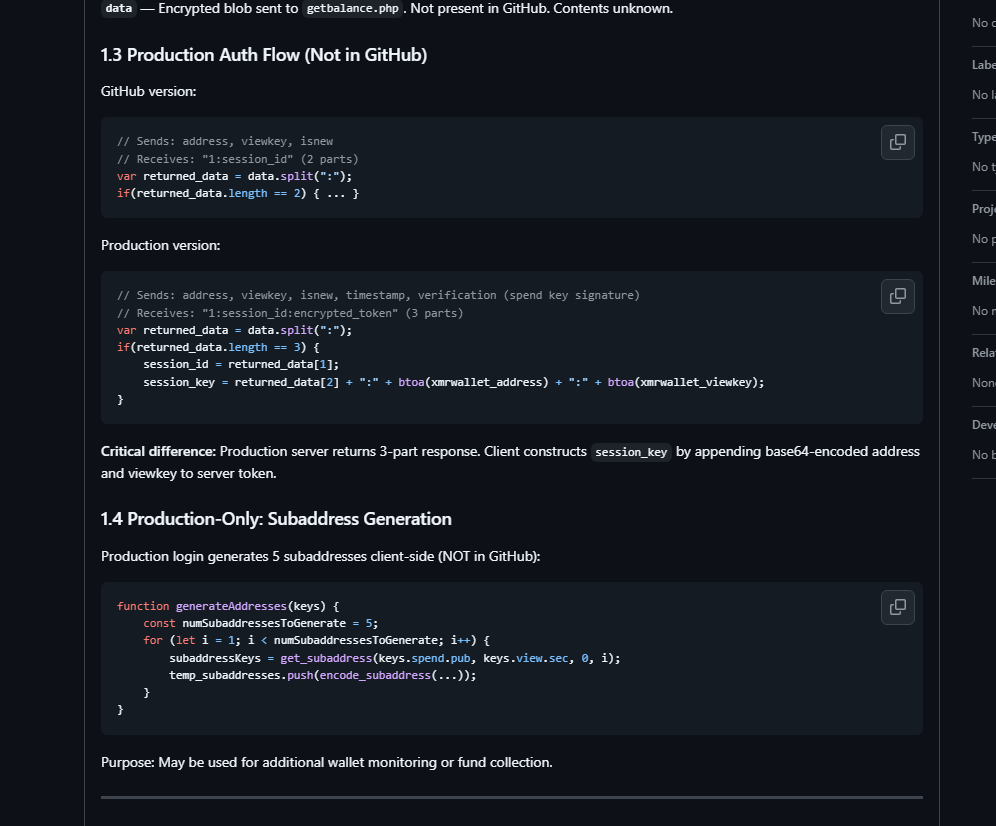

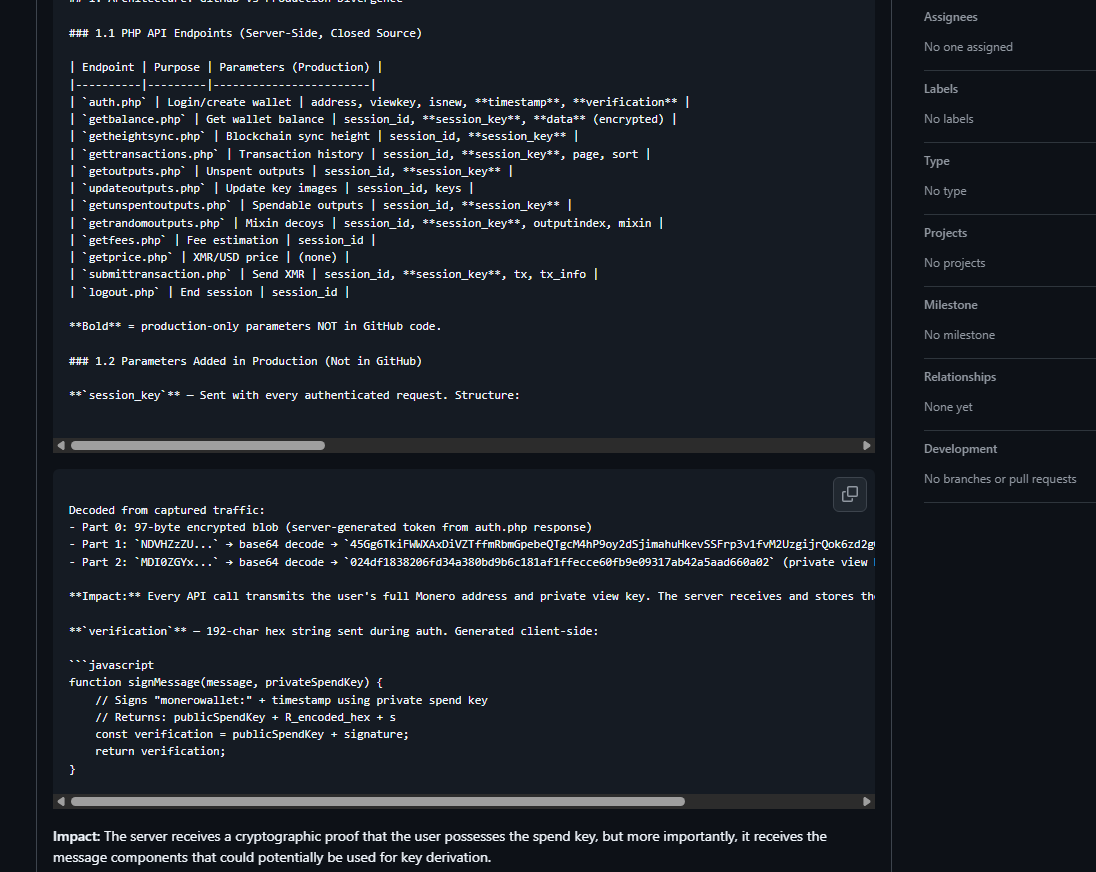

8 个 PHP 端点、session_key 泄露、服务器端交易劫持。

文件完整文章

完整的调查文章 — 所有内容都在一份文件中。

文件TWITTER 存档

@Phish_Destroy 的推文在锁定之前是如何存档的。

文件来源

所有带有不可变存档 URL 的外部参考文献。

运营者发布了一封告别信。3 天前。请仔细阅读。

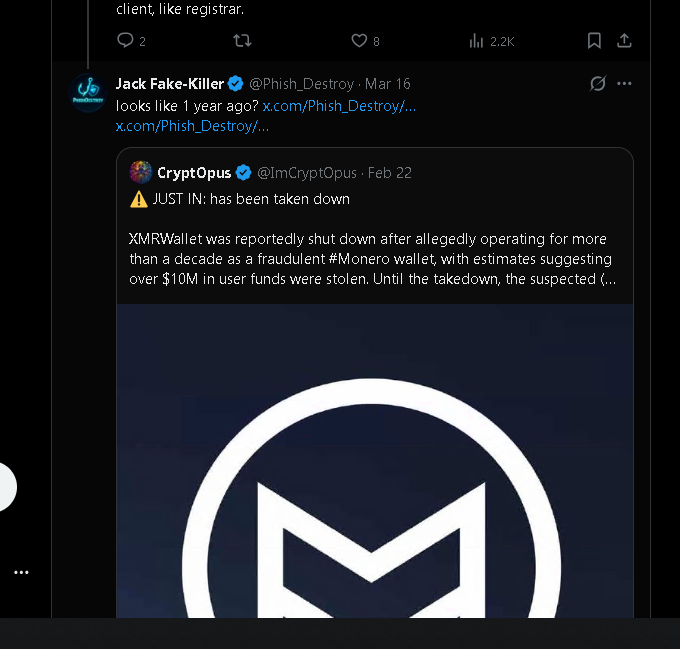

运营者更新了 github.com/XMRWallet/Website 于 2026 年 5 月 5 日 并附上了一封“告别信”,声称因“持续攻击”而关闭。

告别信中的主要谎言:

- "查看密钥不会,也无法让服务方访问并使用您的资金" — 虚假。 我们记录了服务器端交易劫持。服务器不需要花费密钥 — 它自己控制交易的构建。

- "您的资金是安全的" — 在从数千个钱包盗窃了 10 年之后。

- "持续攻击的目标" — 将曝光一项涉及 2000 万美元以上的盗窃活动重新定义为“攻击”。

- "业余时间维护的无资金项目" — 550 美元+/月的 DDoS-Guard 主机服务,50+ 篇付费 SEO 文章,5+ 个拥有 5-10 年预付费注册的逃逸域名。

- 署名为“xmrwallet.com 的创建者” — 不再使用 Nathalie Roy 这个名字。

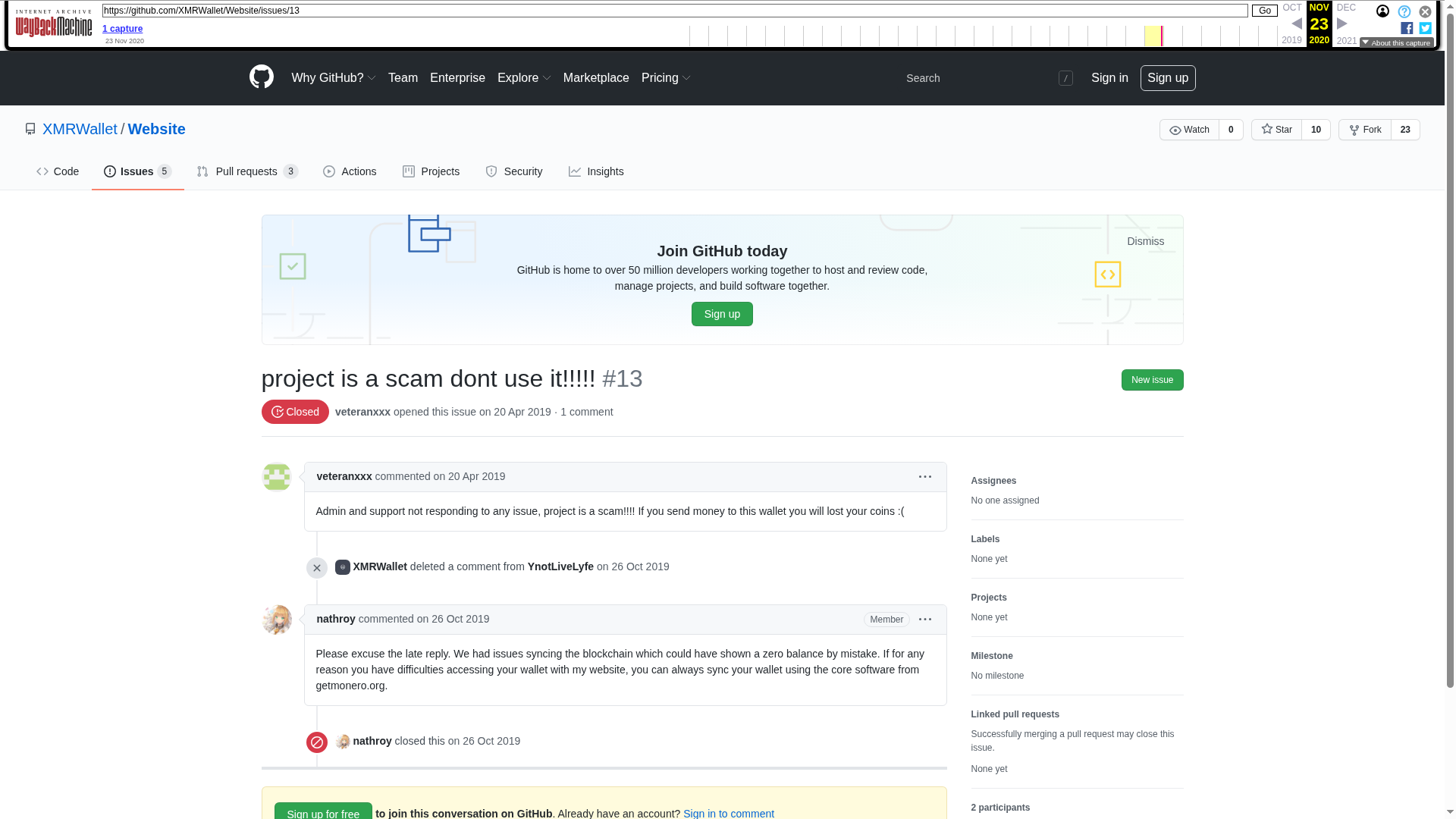

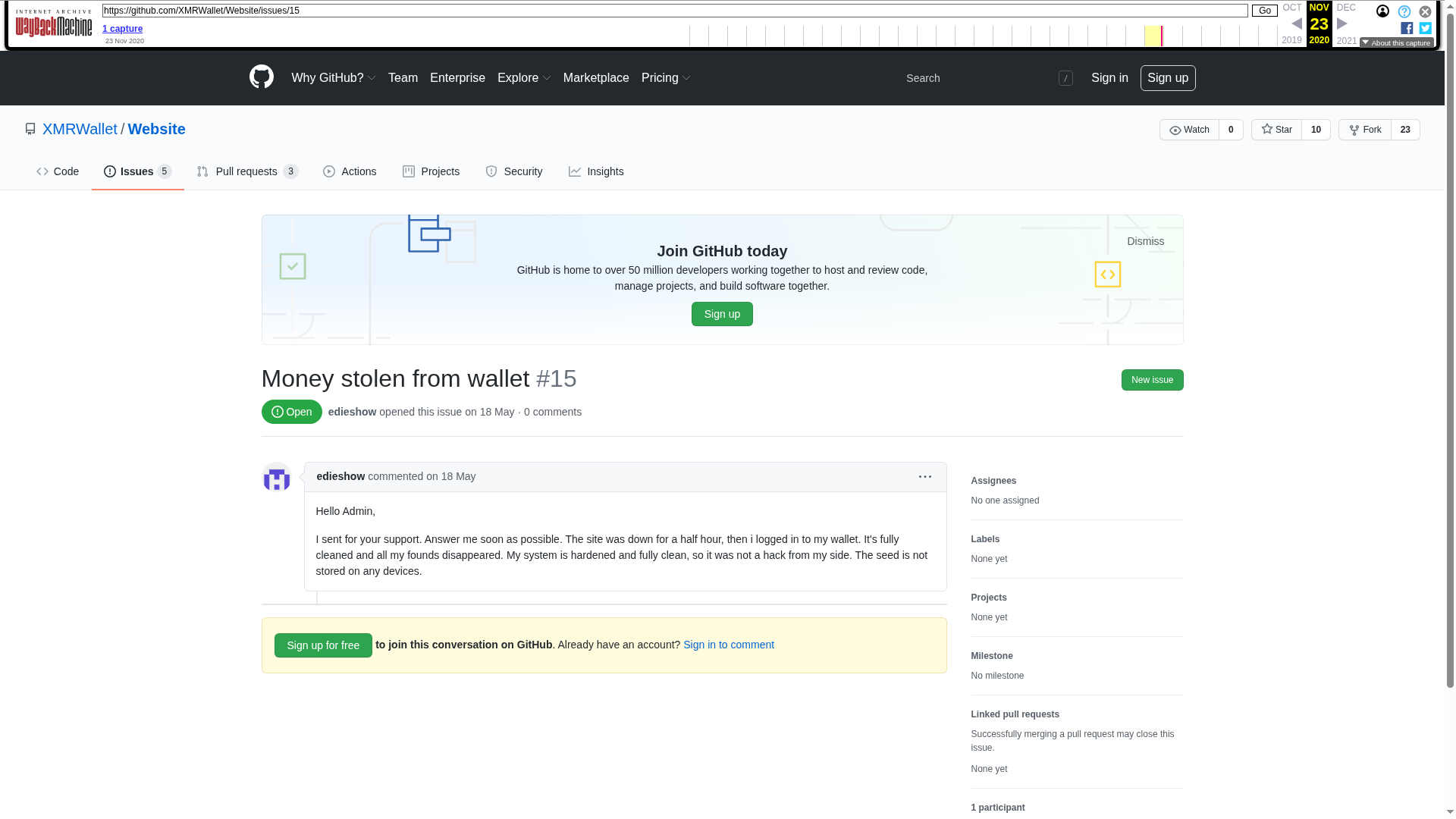

21+ 个问题被删除。时光机仍有记录。

这些问题被运营者删除,以压制受害者报告和安全分析。时光机在删除前捕获了它们。

问题 #11

被运营者删除。时光机保留了快照。

时光机 — 2020 年 11 月 23 日问题 #12

被运营者删除。时光机保留了快照。

时光机 — 2020 年 11 月 23 日问题 #13

被运营者删除。时光机保留了快照。

时光机 — 2020 年 11 月 23 日问题 #15

被运营者删除。时光机保留了快照。

已缓存 — 2026 年 2 月问题 #35

全面的欺诈文件。于 2026 年 2 月 23 日删除。我们的缓存副本。

已缓存 — 2026 年 2 月问题 #36

附有技术证据的受害者报告。于 2026 年 2 月 23 日删除。我们的缓存副本。

来自社区的独立报告

Bitazu Capital 创始合伙人使用 xmrwallet 损失 20,000 美元 XMR

Bitazu Capital 的创始合伙人 Soro Singh (@singhsoro) 通过 xmrwallet.com 损失了 20,000 美元 XMR。独立媒体报道。注意: @Herald_Sheets Twitter account — 也被删除/暂停了。巧合吗?

Twitter — 已删除@singhsoro original tweet — September 2020

Soro Singh 报告 xmrwallet.com 盗窃 2 万美元 XMR 的原始受害者推文。 推文已删除。 这种模式仍在继续:每一个发声的受害者都被噤声。言论自由 — 还是 NameSilo 的诈骗自由?

Twitter — 已删除@Herald_Sheets — press account gone too

Herald Sheets 报道了 Bitazu Capital 损失 2 万美元的故事。他们的 Twitter 账户现在也消失了。又一个巧合。还需要多少个账户消失,才会有人过问是谁在提交这些举报?

Teletype — 2024 年 2 月 27 日Teletype 上的受害者报告:"20 万美元以上被盗"

Teletype 博客平台上的独立受害者报告:"盗窃了超过 20 万美元,请勿使用此网站。" 发布于 2024 年 2 月 — 比我们的调查公开早了一整年。

Reddit r/Monero — 2020 年 12 月"xmrwallet.com 是一个骗局"

直接受害者于2020年12月在r/Monero上发帖。社区多年来都知情。但什么都没做。

Reddit r/monerosupport — 2021年5月"xmrwallet.com 骗局"

Monero支持论坛上的受害者举报。2021年5月。

Reddit r/Monero — 2022年8月"xmrwallet.com 跑路诈骗"

社区关于xmrwallet跑路诈骗的讨论。2022年8月 — 早于我们的调查数年。

Reddit r/monerosupport — 2021年3月"xmrwallet.com — 我的钱包被盗了"

直接受害者举报:通过xmrwallet.com钱包被盗。2021年3月。

Reddit r/monerosupport — 2022年12月"xmrwallet.com 正在诈骗我"

另一名受害者。2022年12月。举报可追溯至多年前。NameSilo声称“未收到任何滥用举报”。

Reddit r/Monero — 2020年10月"公共服务公告:xmrwallet.com 是一个窃取您资金的骗局"

公共服务公告。2020年10月。社区知情。NameSilo知情。但无人采取行动。

Reddit r/Monero — 2020年11月"不要使用 xmrwallet.com"

社区警告。2020年11月。

Reddit r/Monero — 2020年8月"今天我的钱包里有28 XMR被盗"

28 XMR被盗。2020年8月。受害者举报至少可追溯到6年前。

Reddit r/monerosupport — 2021年1月"XMR钱包被盗用 — 丢失所有XMR"

损失惨重。2021年1月。

Reddit r/Monero — 2021年5月"我们社区能否一起向Cloudflare施压..."

社区试图让Cloudflare对xmrwallet采取行动。2021年5月。甚至社区都知道基础设施提供商是同谋。

Reddit — 所有提及全面搜索:所有 xmrwallet.com 帖子

还有数十条。运营者 u/WiseSolution 于2018年被 r/Monero 封禁。

BitcoinTalk[WARNING] XMRWallet.com Scams — Stay vigilant!

BitcoinTalk上的警告帖。社区警示 xmrwallet 盗窃行为。

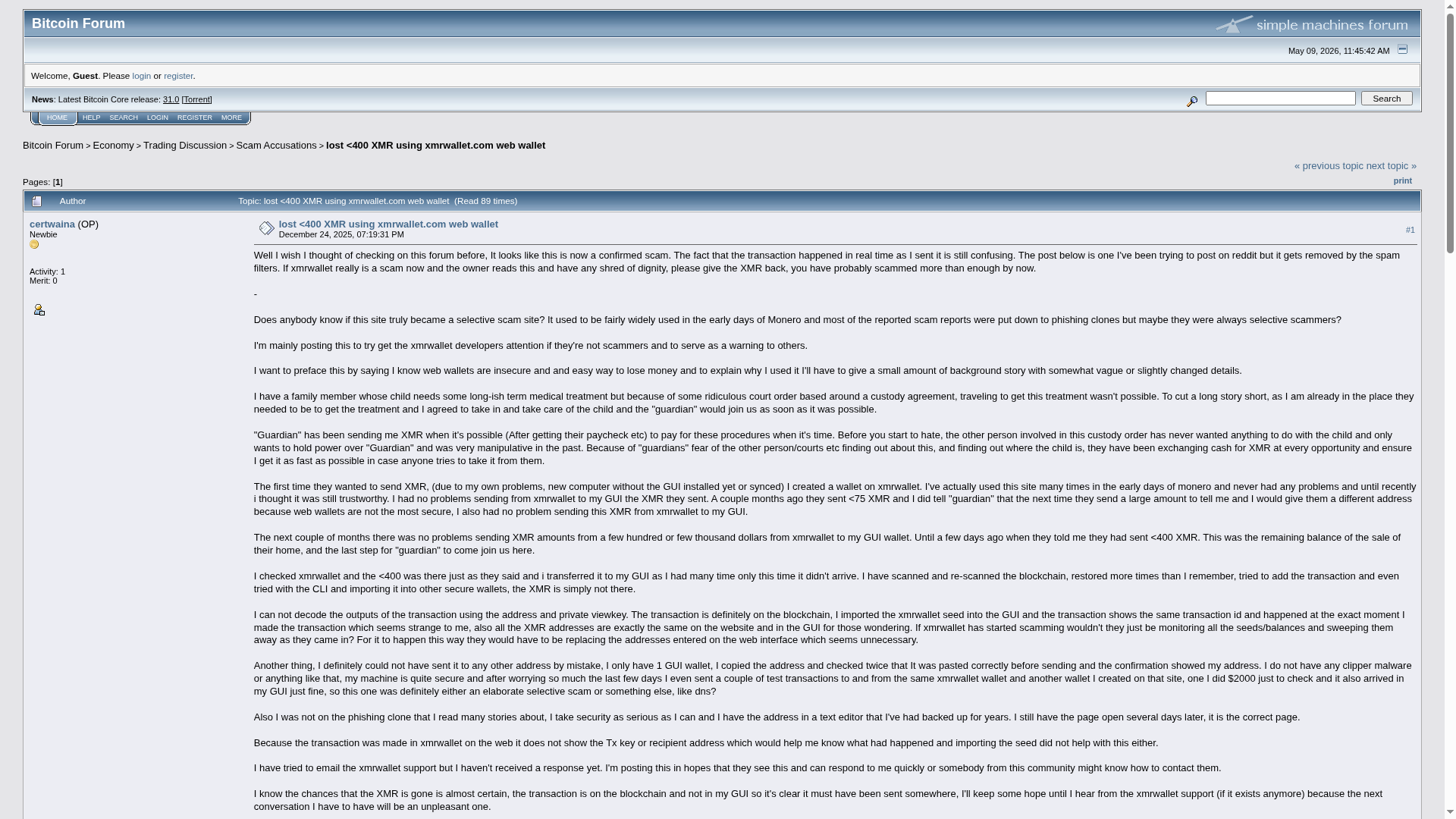

BitcoinTalk — 2025年12月"使用xmrwallet.com损失约400 XMR"

isisB2B 损失 约400 XMR (约12万美元)。选择性诈骗:测试交易通过,大额转账未通过。2025年12月。

BitcoinTalk — 2020年12月"关于 xmrwallet.com 安全性的问题"

版主回复:“如果是网络钱包,他们可能会窃取您的资金。”

Sitejabber — 1.5/5 评分xmrwallet.com 评论 — 590 XMR 被盗

4条评论,1.5/5。包括记录中最大的一笔损失: 590 XMR (约17.7万美元).

ScamAdviser — 1/100xmrwallet.com — 信任分数:1分(满分100)

ScamAdviser给出的最低信任分数。

Telegram — 2026年4月中国受害者 — 3,250美元被盗

Monero中文Telegram群组中的受害者举报。通过 xmrwallet.com 损失3,250美元。

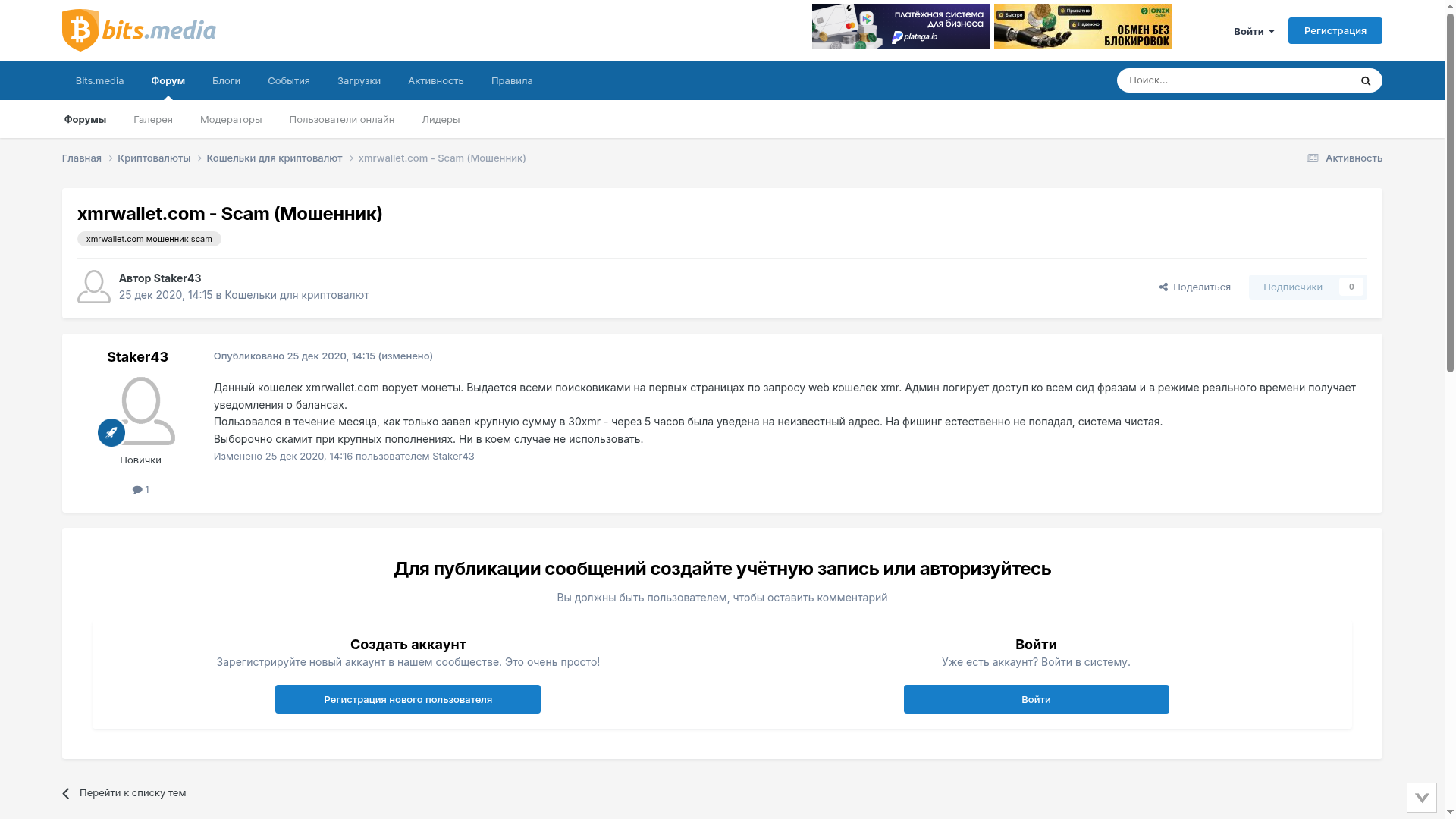

bits.media (RU) — 2020年12月xmrwallet.com 诈骗 / Мошенник

俄语受害者举报。30 XMR被盗(约9千美元)。“管理员记录所有助记词,实时接收余额通知。存入30 XMR — 5小时内转至未知地址。” 3,800多次浏览。2020年12月 — 俄语。俄罗斯的线索从一开始就可见。

Scamy.ioxmrwallet.com — 安全&信任分析

独立诈骗分析。“冒充Monero尤其危险。”

Scam Detectorxmrwallet.com — 信任分数:33.5/100

Scam Detector将 xmrwallet.com 评为“中等风险 / 警告”。独立自动化分析。

uBlock OriginuAssets 问题 #25172 — xmrwallet.com 已被添加到阻止列表

xmrwallet.com 被举报并被 uBlock Origin(最流行的广告/恶意软件拦截器)阻止。社区确认其为恶意分类。

TweetFeed IoC — 2026年3月16日xmrwallet.com 被记录在威胁情报源中

@0xDanielLopez 的独立威胁情报源从 @skocherhan 的推文(2026-03-16 13:57:36)中捕获到 xmrwallet.com 作为 IoC。这条推文曾存在,现在已消失。言论自由 — 还是诈骗自由?

这是对 X 以及任何调查此事的人的一个疑问。

请考虑以下模式:

- @singhsoro — 2万美元盗窃案受害者,曾发推文提及。 推文已删除。

- @Herald_Sheets — 曾报道 Bitazu Capital 损失的媒体。 账号已消失。

- @skocherhan — 发布 xmrwallet.com 为 IoC(已记录在 TweetFeed 中)。 推文已删除。

- @Phish_Destroy — 发布证据,并标记了 NameSilo。 账号通过金色复选标记被锁定。

- X 自己的自动化审查: “未发现违规行为,账号已恢复。” 仍然被锁定。

每一个公开提及 xmrwallet.com 负面信息的账号都被禁言了。无一例外。运营者的金色复选标记企业支持渠道覆盖了 X 自己的自动化审核系统。即使 X 自己裁定没有违规行为,锁定仍然持续。我们无法访问的账号仍被收取订阅费用。

鉴于 X 对言论自由的承诺 — 运营者在 X 的朋友到底是谁? 谁处理这些举报?谁覆盖了自动的“未发现违规”裁定?这种模式值得调查:不是由我们,而是由 X 自己的信任与安全团队,或任何拥有传票权的人。

关于 xmrwallet 的推文 — 检查哪些存活了下来:

- @Considered_ — xmrwallet 警告

- @cryptohako — xmrwallet 警告

- @BitBeacon_xyz — xmrwallet 警告

- @alferg1 — xmrwallet 警告 (2021)

- @JamesAlphaXYZ — xmrwallet 警告

- @singhsoro — Bitazu Capital 创始人,损失2万美元 (2020年9月)

同时,运营者从2018年开始的SEO垃圾邮件机器人:

- @venturecanvas (2018) — 带有 xmrwallet 推广反向链接的垃圾邮件机器人 — 仍在运行中

- 数百个从2018年开始的社交书签机器人账号,带有垃圾 xmrwallet 反向链接 — 都仍被索引,都仍活跃。

打开每个链接。查看哪些警告存活,哪些没有。然后检查垃圾邮件机器人 — 全部活跃。这种模式不言自明。

我们的完整推文存档可公开查看: vanlett.com/Phish_Destroy — 阅读每一条推文。反网络钓鱼研究、向注册商举报滥用行为、证据文档。NiceNIC调查(476个赞,192次转发)。NameSilo揭露帖子。没有一条推文违反任何平台规则。一个也没有。这就是他们锁定的内容。

言论自由。除非一个拥有金色复选标记的骗子不想让你说话。

自由职业文章订单。在Google Drive上。一览无余。

运营者通过 Kwork、Freelancehunt 和中介订购付费SEO文章,以将受害者的投诉埋藏在搜索结果中。这些订单 — 包括文章文本、链接建设说明和演示材料 — 在Google Drive上公开索引。这就是我们称他为 “SEO爷爷” — 一个由大量购买的低质量反向链接、赞助的“评论”以及来自独联体市场的自由职业文章订单支撑起来的十年老骗局。其材料的设计质量明显让人联想到 NameSilo 的旧版管理面板(约2011年) — 您可以自行判断。

Google Drive所有者:hassizabir@gmail.com — 此电子邮件被列为SEO订单文件的所有者(最后修改时间:2023年10月20日)。这要么是运营者的真实电子邮件,要么是代表运营者下达文章订单的中介的电子邮件。无论哪种情况 — 现在都已记录在案。

SEO文章订单 — 文件夹1

打开包含付费文章文本和 xmrwallet 推广链接建设订单的文件夹。公开索引。

Google Drive — 公开SEO文章订单 — 文件夹2

额外的付费内容订单。相同的运营者,相同的模式。

Google Drive — 公开SEO文章订单 — 文件夹3

更多通过自由职业中介订购的文章文本和宣传材料。

Google Slides — 公开xmrwallet 演示文稿 / 简报

运营者的宣传演示文稿 — 可能用于自由职业文章简报。设计风格明显类似于 NameSilo 的旧版管理面板(约2011年)。

Google Drawings — 公开xmrwallet 设计 / 图形

运营者的设计文件。在Google Drive上公开。

Google Forms — 公开xmrwallet 表单 / 调查

运营者的Google Form — 可能用于数据收集或伪造反馈。

Google Sites — 公开xmr-wallet1 — Google Sites 页面

运营者为 xmrwallet 创建的 Google Sites 登录页面。属于 SEO 垃圾信息网络的一部分——旨在提升搜索排名并重定向受害者的低质量页面。

独立的第三方快照——我们无法控制这些

由 Internet Archive 独立存档。这些证明了捕获时在线的内容。如果原始内容被删除,这些仍将保留。

PhishDestroy GitHub 组织

包含所有公共仓库的完整 GitHub 组织页面的快照。

Wayback — 2026 年 5 月 8 日namesilo-evidence 仓库

GitHub 上出现的完整证据档案仓库。

Wayback — 2026 年 5 月 8 日DO-NOT-USE-xmrwallet-com 仓库

GitHub 上的 xmrwallet 调查仓库。

Wayback — 2026 年 5 月 8 日xmrwallet 研究 — GitHub Pages

GitHub Pages 上发布的调查研究网站。

Wayback — 2026 年 4 月 11 日xmrwallet.com — 诈骗网站

该诈骗网站的实时快照。证明其正在运行,而非“被入侵”。代码与我们的分析相符。

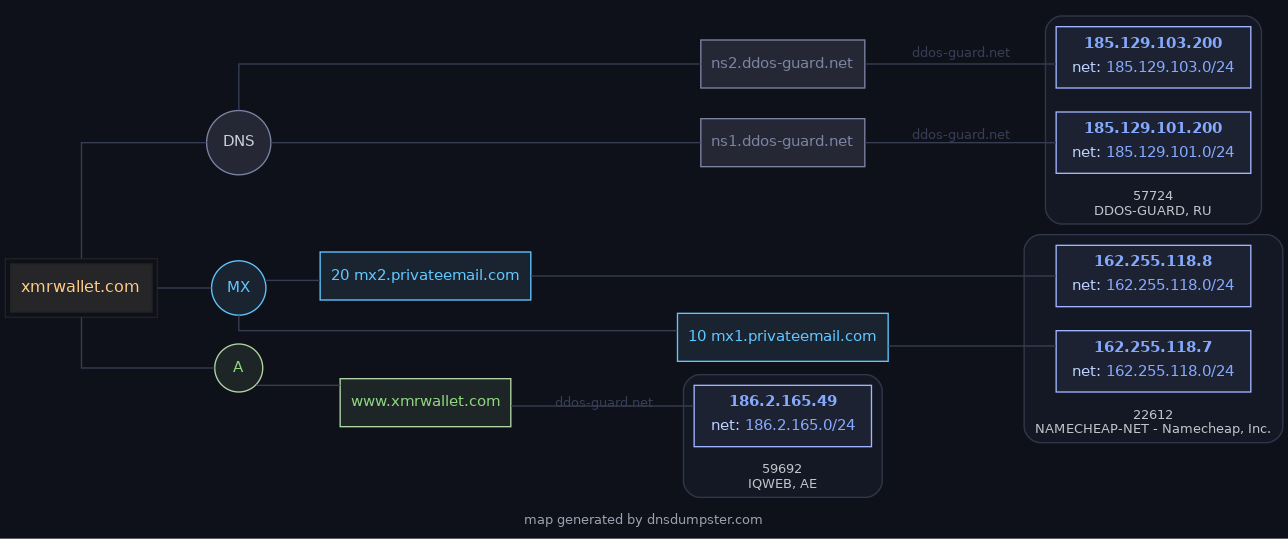

Wayback — 2026 年 2 月 20-23 日xmrwallet.cc — 镜像域名

由同一运营者注册的克隆域名。代码相同,盗窃机制相同。我们已将其下架。

Wayback — 2026 年 2 月 20 日xmrwallet.biz — 镜像域名

另一个克隆。同一运营者,相同的代码哈希,相同的 DDoS-Guard 托管。已下架。

Wayback — 2026 年 3 月 12 日xmrwallet.me — 镜像域名

又一个克隆。所有镜像均从主站链接,全部采用防弹托管,所有代码均相同。

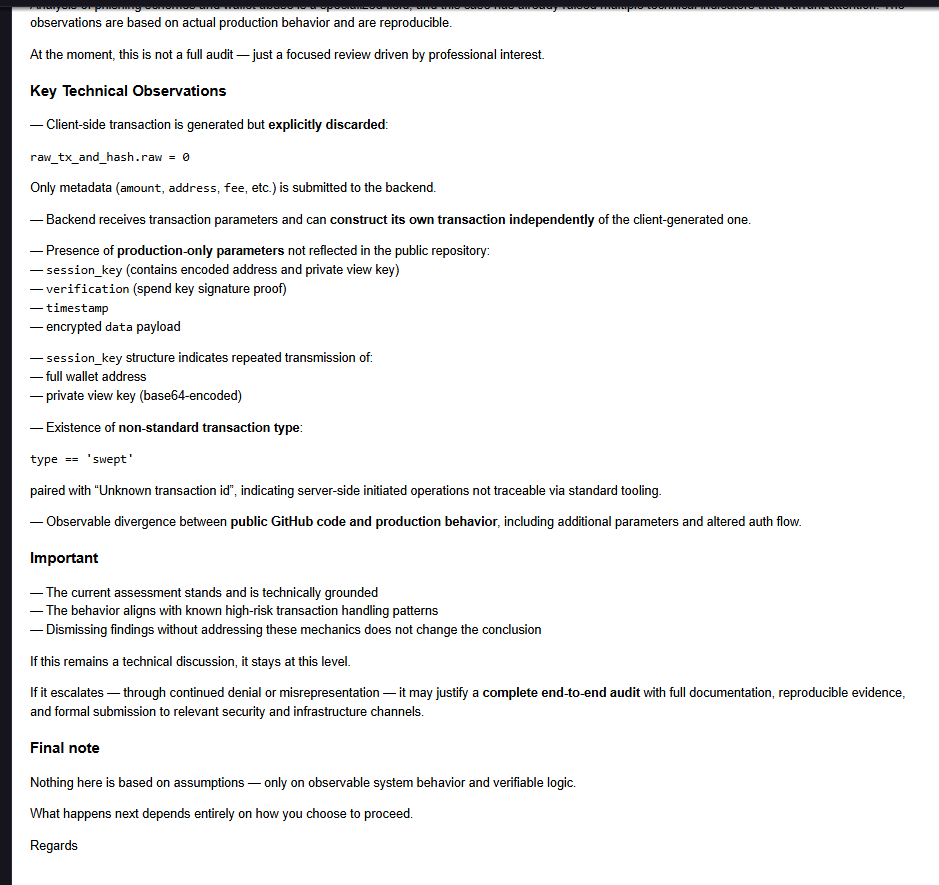

GhostArchiveNameSilo 的推文 — 永久存档

NameSilo, LLC (IANA #1479) 发布的一条包含 4 处谎言的推文。GhostArchive 独立副本。1.13 万次浏览。

删除前捕获

调查中的更多证据

存档中的每个文件

README — 主要证据仓库

完整介绍、镜像、九头蛇原则。

文件XMRWALLET 技术

盗窃机制的完整技术分析。

文件部署

部署、IPFS 固定、批量存档说明。

文件安全

安全政策和负责任的披露。

文件EVIDENCE.md

证据目录索引。

文件已存档证据索引

所有存档来源的完整索引 — Wayback、Reddit、BitcoinTalk、Trustpilot、受害者表格。

文件丢失资金

为资金受损的受害者提供的说明。

文件证据哈希 (xmrwallet)

xmrwallet 证据文件的 SHA-256 哈希。

文件Nathalie Roy — 运营者资料

运营者身份识别:GitHub nathroy、Reddit WiseSolution、royn5094@protonmail.com。

文件xmrwallet 安全吗?

安全分析 — 不,它会窃取您的密钥。

文件“不是诈骗,相信我”

运营者的辩护分析。

文件请改用 getmonero.org

安全钱包推荐。

文件xmrwallet.com — 诈骗分析

主域名的完整诈骗文档。

文件xmrwallet.biz — 已暂停

克隆域名下架文档。

文件xmrwallet.cc — 已暂停

克隆域名下架。

文件xmrwallet.onion — Tor 镜像

洋葱域名分析。

文件已删除证据时间线

运营者删除了什么以及何时删除。

文件Medium 文章 — 全文 (MD)

完整的 Medium 文章,采用 markdown 格式。

技术你的密钥是我的

密钥盗窃概念验证文档。

技术captcha.js 源代码

运营者的验证码代码 — 已提取和分析。

技术应该存在但不存在的文件

运营者 GitHub 与生产环境中的缺失文件 — 代码分歧的证明。

工具调查工具

调查中使用的工具。

分析了 510 万个域名。32% 已失效。浪费了 1200 万美元。

我们分析了所有 5,179,405 个 NameSilo 域名,并与 7 家其他注册商(总计超过 1.3 亿个)进行了对比。NameSilo 的失效域名率为 行业基线的 2 倍 — 32.2% 对比 15-21%。失效注册量激增 在 2023 年至 2024 年间增长了 7 倍。每天批量运行 10,000-17,000 个域名。96% 没有联系邮箱。这与洗钱、自营交易或营收虚报相符。

完整异常分析

超过 1.3 亿个域名,8 家注册商,详细的表格和调查结果。

数据下载所有 510 万个域名 (54MB gz)

完整数据集:域名、注册/到期日期、IP、电子邮件、电话、Majestic 排名。

哈希值完整 SHA-256 清单

36 份证据文件,全部单独哈希。

公司估值: NameSilo Technologies Corp. (CSE: URL) — 市值 $112M,营收 C$65.5M,净利润率 1.7%,市盈率 143.8 倍(行业平均 21 倍)。一家市值 $112M 的公司却在保护一项超过 $100M 的盗窃活动。

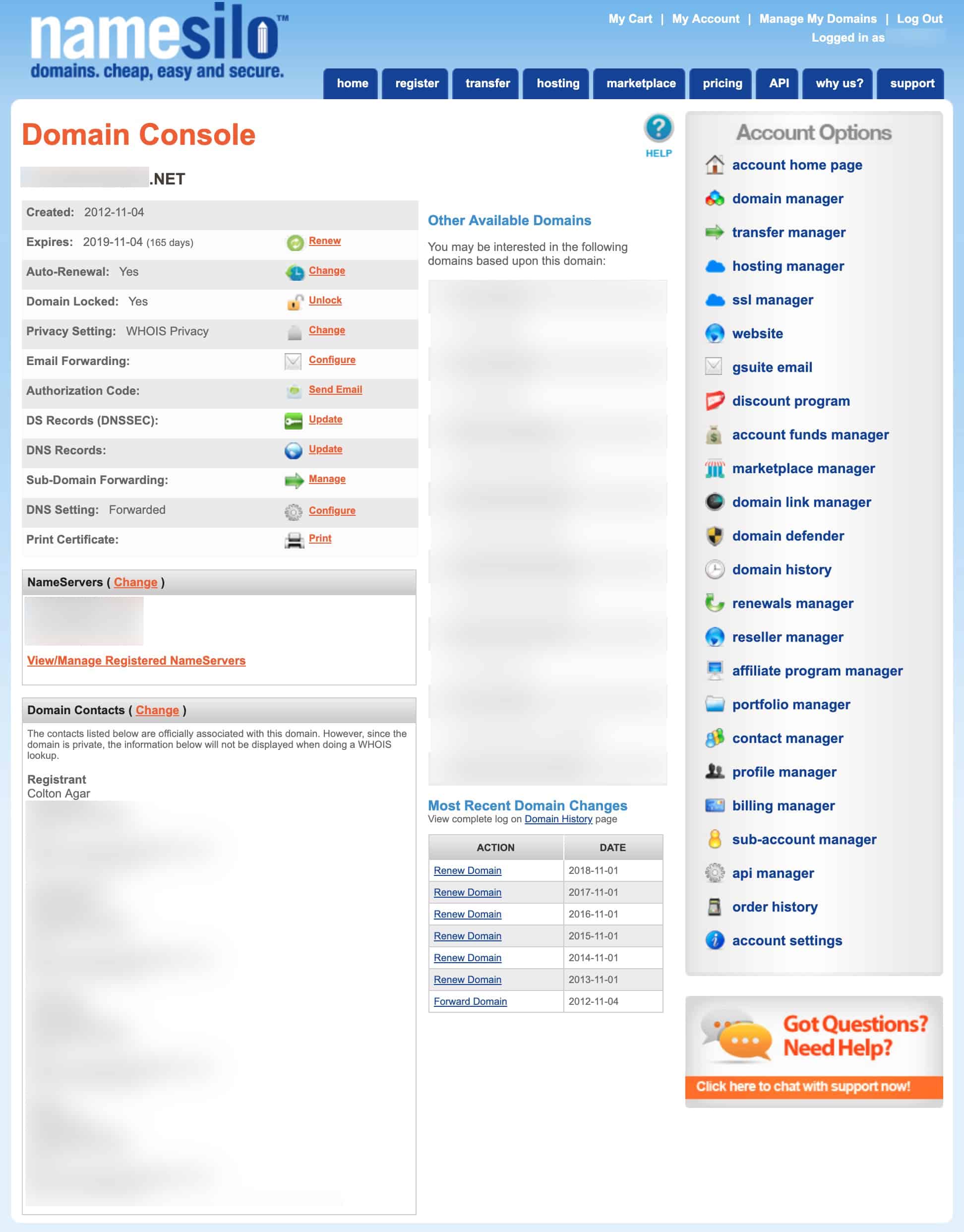

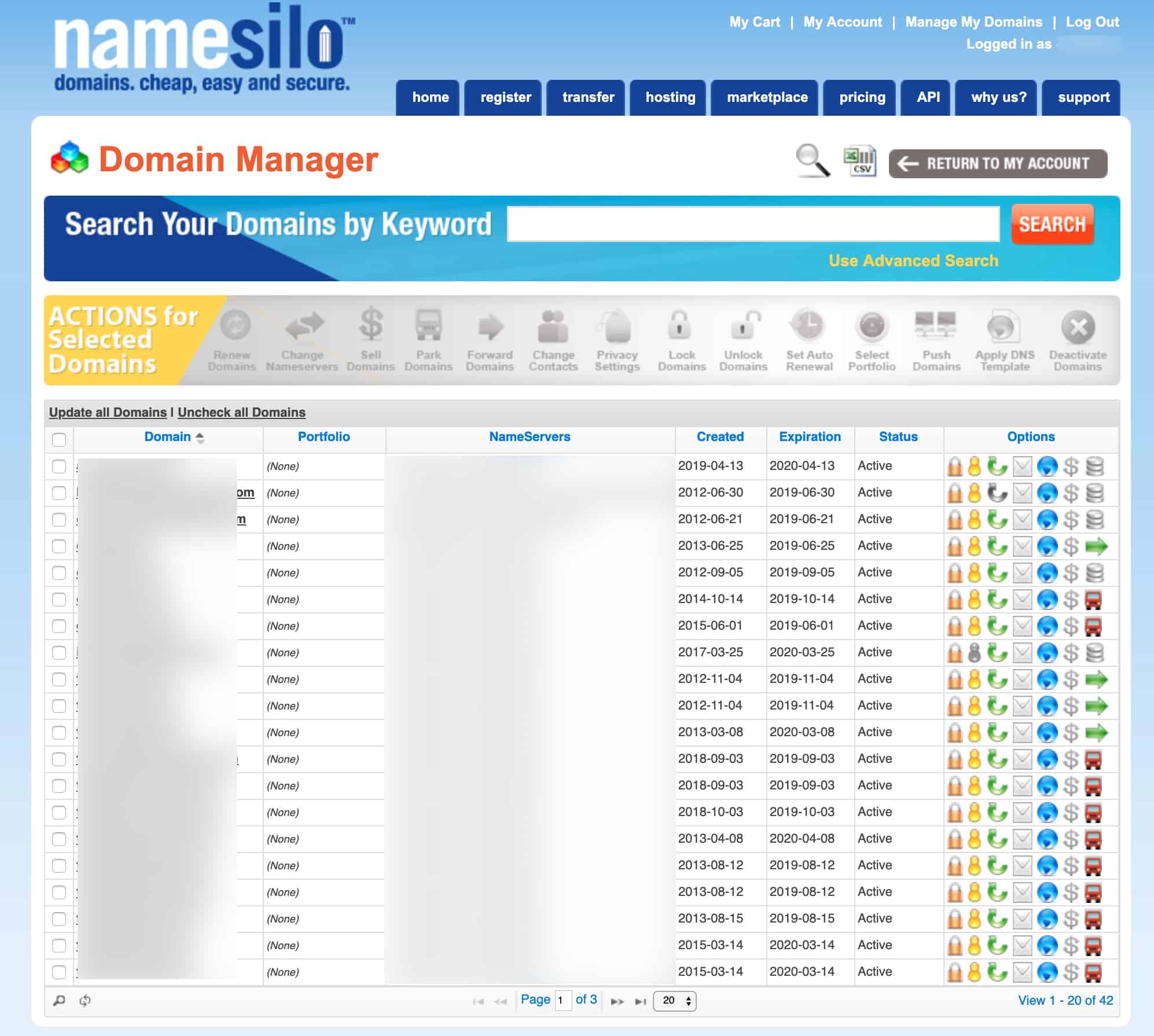

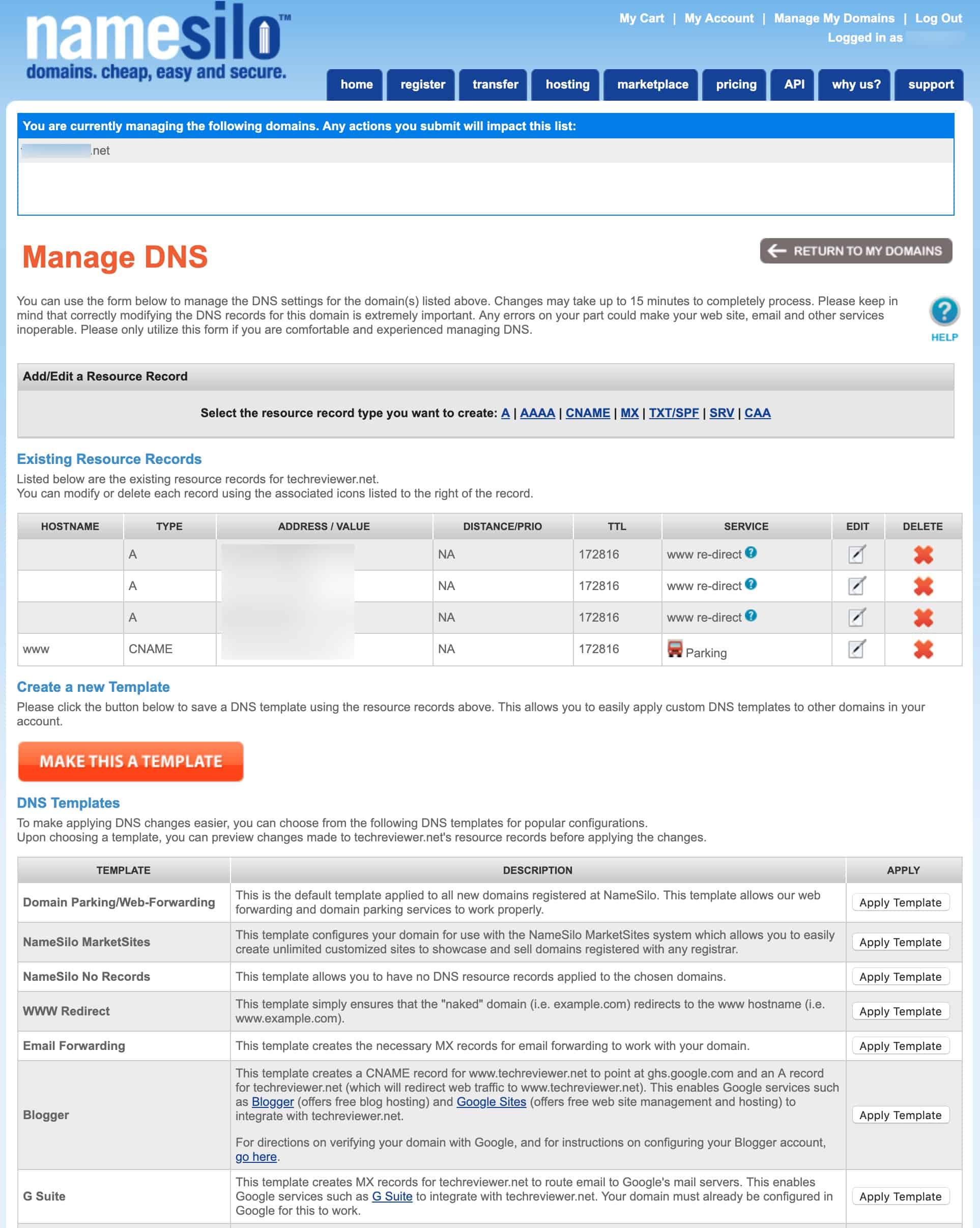

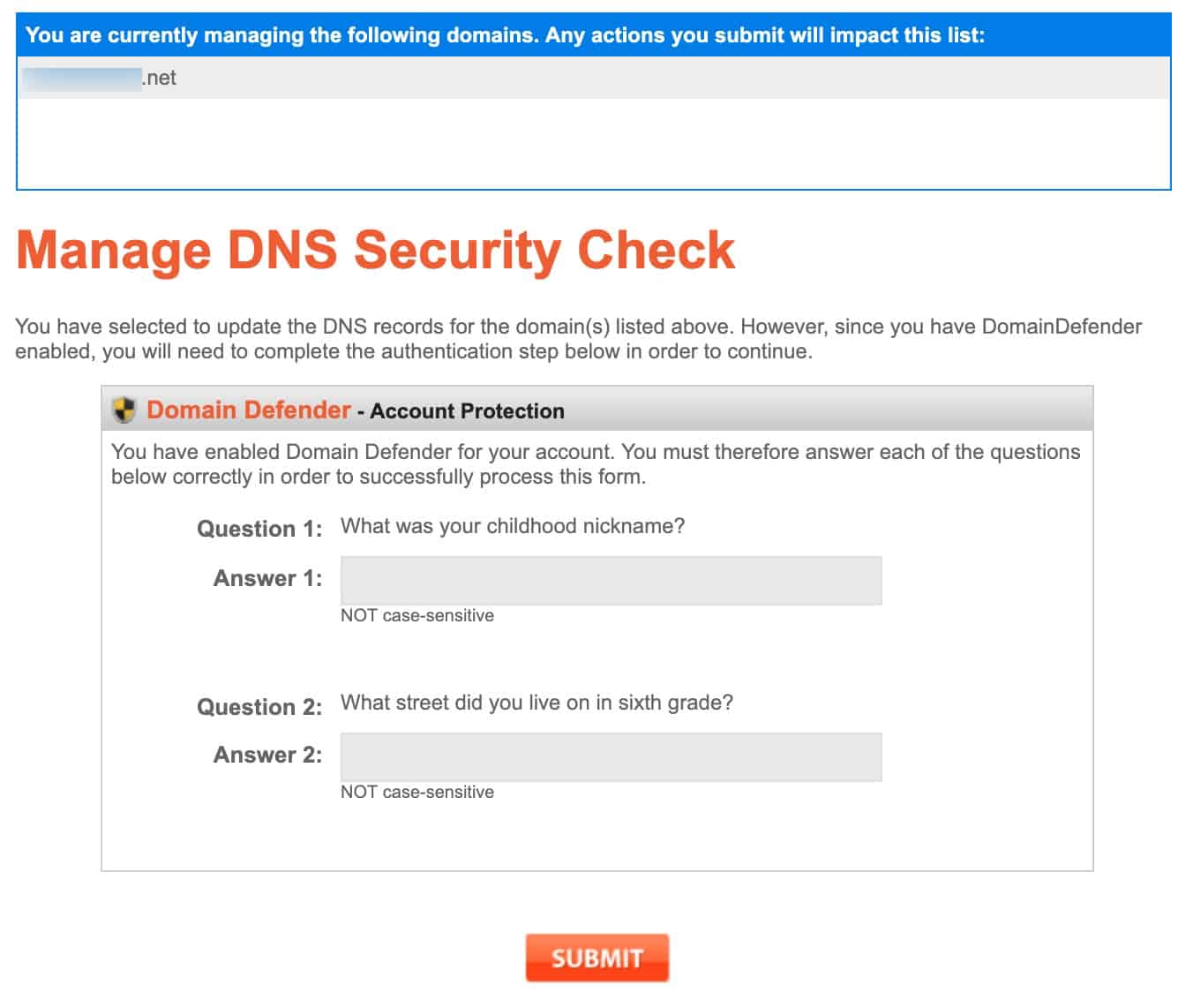

设计对比: NameSilo 的管理面板看起来像是 2011 年构建的 — 而且从未更新过。将其与 fd.nic.ru (俄罗斯注册商) 进行对比。惊人地相似。同一时代,相同美学,相同受众。

@Phish_Destroy tweets — before X locked our account

全部截取自 vanlett.com/Phish_Destroy。我们调查的完整推文存档。未违反任何一项规则。

SHA-256 指纹 — 防篡改

每张截图都在捕获时进行了哈希处理。如果任何文件被修改,哈希值将不匹配。验证: cd evidence && sha256sum -c ../EVIDENCE_HASHES.txt

共 36 份证据文件。 完整清单: ALL_EVIDENCE_HASHES.txt · 原始子集: EVIDENCE_HASHES.txt

| 文件 | SHA-256 |

|---|---|

| 主要证据 | |

| 01-operator-email-feb16.png | 919b5ee4c0f3a889381c644b557736d35625c69abaddd0ec7a8251eb514b0111 |

| 01-phishdestroy-reply-feb16.png | ecced35149dbf19dff7399cd86708d28aff7b8ab044e132c4c92cafbe222a753 |

| 03-namesilo-statement-mar13.png | ad29e1d3d4803ff37c88ef860bef6de9e62f6ce533657f2e5c5460eb2e0b8ebf |

| 04-tweet-cryptopus-quote.png | 6ffd3020793e9d850f0f10f7b4406b165e7d266d692a647ecb24eab9840e7f7f |

| 04-tweet-honest-question.png | bbb0ecd0b7164bf91ace59bc0de01ae953a828a34765b36b89e07479e76ee674 |

| 04-tweet-namesilo-is-lying.png | c556e13ff0e4265cbba76b6a518f0862dee67467c1b264181e27eef8046eda6a |

| 04-tweet-press-secretary.png | c9007cb4acf1a264fb82e36a57708a1c35e4b6824eb2734a6a7dff095588bd84 |

| 05-tweet-scam-banner-registrars.png | 6102d6c10b96e0035a90efaf2ba7f62a81f39d9ecadd2df73deced9985c6398d |

| 06-x-support-no-violation.png | 2753d02ffeb1b2853bdc33ddec888e3652d9d3829b265e1228c8f28b53b86efa |

| 06-x-support-subject-restored.png | 482d0ebba1656c3b338957e40cda0abc7a0017eb6ad08f2a0d639468298ccaf3 |

| 09-phishdestroy-platform.png | de5b430bb4cad5a422ddf1bb6a8c348fffdf0673e7ea8bfface4fb312f46b087 |

| 12-ghostarchive-namesilo-tweet-top.png | e7afa63c39dcd9392e0b8d3def6c21d520bea820e885df4cb6a01b323579f952 |

| 13-ghostarchive-namesilo-tweet-full.png | 94770cd763cded626365d9bcdf2c987b8d38cb0427dcf68835f7022522477c04 |

| 14-tweet-thread-mar14-lies-exposed.png | e26ca5edc2132806614d563673b7342b00bd77cd6f019d8bd34635fae8a1c34d |

| 15-tweet-thread-mar14-abuse-dept-disgrace.png | aa6422a5ab92f39410e3d7dd0d72f6cf220564601968fe38442353d0d389ef73 |

| 16-tweet-mar14-vt-delisting-service.png | 7eb010e8255a81160c765cd1849f2793df407bbe2e4723c8914f8d63297bef50 |

| 调查截图 | |

| bitcointalk_400xmr.png | b99cec4e9f557541dd1500ce45c3d34b5421248f61f5a894614fb4bd2a9edbc0 |

| bitsmedia_russian_victim.png | 1e370af06bec01d214c4dd5f8688612d2c4482430746e02bad52240e993a77f0 |

| github_issue_13_scam.png | b91fe9258472fb0e4eef9e537c990e07f56fc9dd4b225960a62c2b8474b14546 |

| github_issue_15_money_stolen.png | d538c04747420ae4c990baffcafe832c62a15914bb4f8302b4e062fb2ed791b3 |

| 技术证据 | |

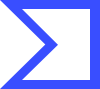

| dnsmap-xmrwallet-com.png | b8d8c27169aa840ee330351abda5d4d33abcff4362084f28fb9f26cc368d4a25 |

| dnsmap-xmrwallet-cc.png | 07b1071c98470c2fef001fe7d69c97c3955029024192a3cb764b8ed5ad64f35c |

| dnsmap-xmrwallet-biz.png | 7f7ba03b77b009efc349fb4cd854e1693d8768e5bc3a2314442a389a5abd54be |

| issue35-overview.png | c3ac6d16acbd893cc42702015bd55210c040811551250e947bad789cda3898eb |

| issue35-endpoints.png | c8f66a8e5f251abd9d939fdb3cb6c19eb9c23ba6e9de80611e490070cf91bd9b |

| issue35-authflow.png | 6424d90e169bbd8918a556f0fa37865db54842a052e6efcfb9931e389547cb84 |

| virustotal-detection.png | 6e96941253dcc6fc33f075418147c17054397384c4e1c7fd5c956e5cabdb2983 |

| old-ru-dog.png | c6eca7eb776a1b647abf786ec3ccd785a8da2dd627c835af6830e40064ec87a3 |

未在此处发布 — 为 ICANN / 法院保留

完整电子邮件会话(2026 年 2 月 16-17 日)

包括操作员的话:“尽管传唤域名注册商以获取我的信息。” 可提供给 ICANN 合规部门和执法机构。

8 份 PHP 端点服务器捕获

原始 HTTP 追踪,显示从 xmrwallet.com 生产环境窃取 session_key。已在公开技术分析中摘录。

20+ 份滥用报告投递回执

确认页面、工单 ID、来自 NameSilo 自身接收系统的自动确认(2023-2026)。驳斥了“未收到滥用报告”的说法。

SMTP 标头和邮件服务器日志

佐证操作员电子邮件往来的日期和真实性。

DDoS 源 IP 分析

将针对 phishdestroy.io 的攻击流量关联到 NameSilo 经销商基础设施。有待单独发布。

PhishDestroy

PhishDestroy