Unabhängige Untersuchung durch PhishDestroy (freiwillige Anti-Betrugs-Initiative). xmrwallet.com hat schätzungsweise über 100 Mio. $ in Monero über ~8 Jahre durch serverseitiges Transaktions-Hijacking gestohlen (Schätzung basierend auf Opferberichten, Website-Traffic-Analyse und Daten aus aktiven EU-Strafverfolgungsuntersuchungen). NameSilo (ICANN-Registrar, IANA #1479, Phoenix AZ) verteidigte den Betreiber öffentlich, gab Erklärungen ab, die den eigenen Mitteilungen des Betreibers widersprachen, und bot an, VirusTotal-Erkennungen zu bereinigen. Dieses Archiv: 61 SHA-256 verifizierte Screenshots, Betreiber-E-Mails, ICANN-Einreichungen, über 130 Mio. Domainanalysen. Jede Behauptung belegt. Nichts widerlegt.

Alle Bewertungen stellen eine unabhängige Analyse dar, die auf öffentlich verfügbaren Beweisen basiert. Keine gerichtliche Feststellung. Keine faktische Widerlegung von einer der genannten Parteien erhalten. Vollständiges Beweisarchiv · Anlegerzusammenfassung

11 Beweispunkte, die NameSilo mit xmrwallet.com verbinden

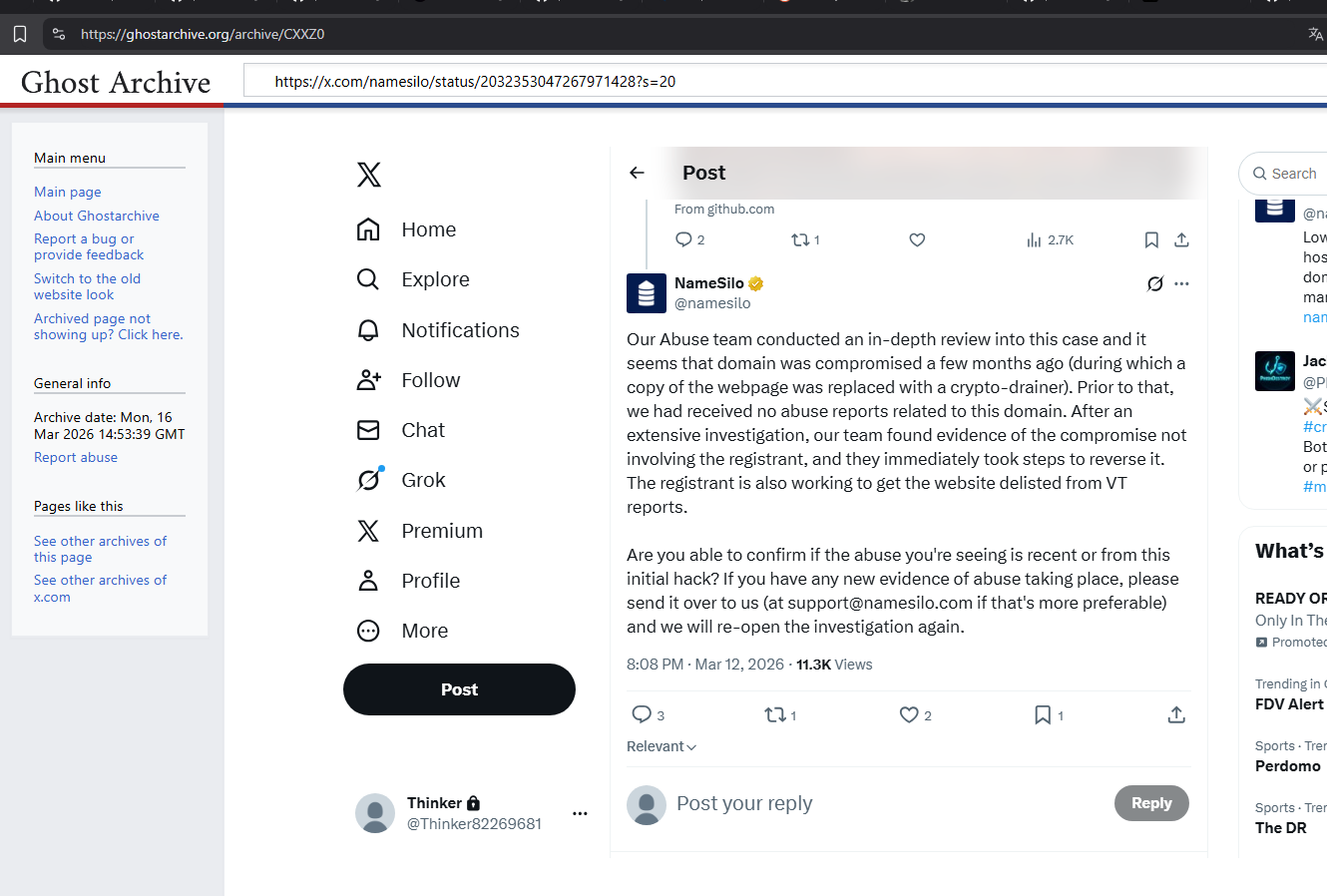

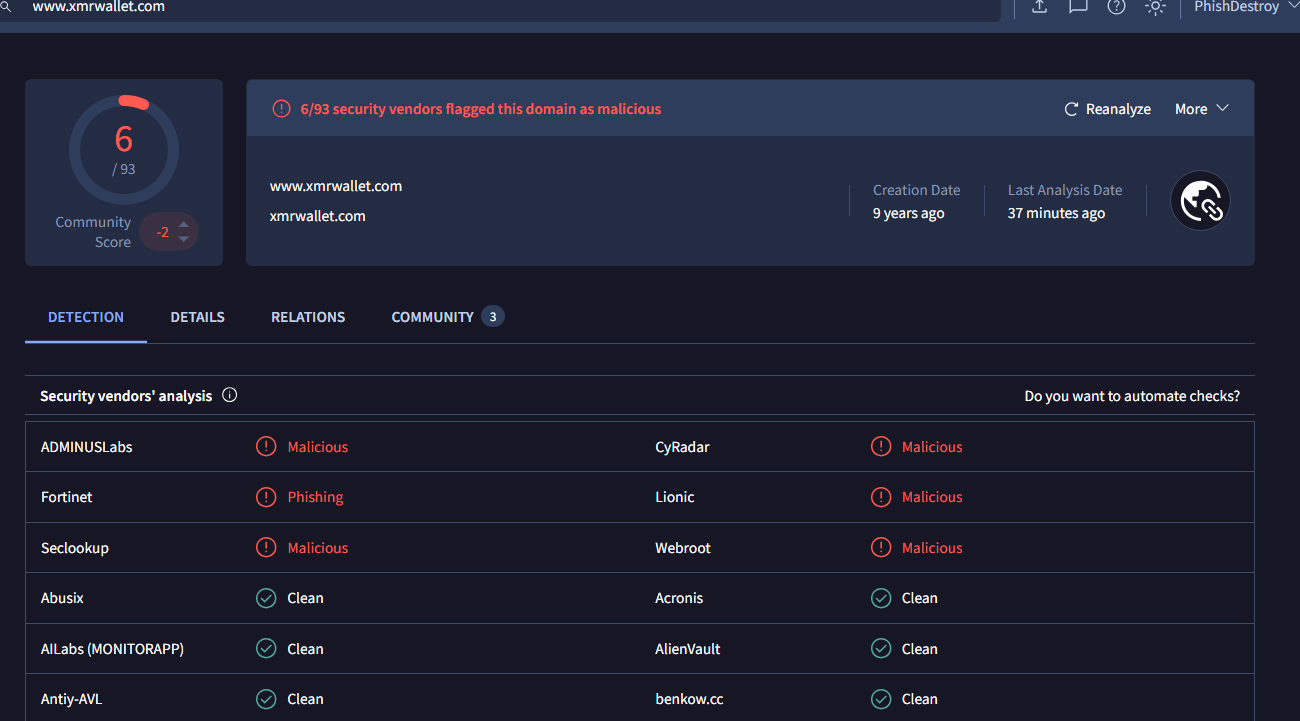

xmrwallet-Betreiber schrieb: "Fühlen Sie sich frei, den Domain-Registrar vorzuladen." Dann gab NameSilo eine Erklärung ab, in der sie eine Domain-"Kompromittierung" behauptete — inkonsistent mit den eigenen E-Mails des Betreibers — und bot an, VirusTotal-Erkennungen zu entfernen. Kein Registrar in unserer Karriere (über 500.000 Takedowns) hat dies jemals getan.

Wir haben 10 Registrare + 10 Wallets getestet (Google + Bing, gleiche Methodik). NameSilo: 0 Tech-Medienberichterstattung (nur zusammen mit NiceNIC). xmrwallet.com: einzige Wallet mit Krypto-Spam, 0 Wikipedia, 0 Tech-Medien. Beide nutzen PR Newswire/Cision (3 + 12 Veröffentlichungen) — kein anderes Registrar-Wallet-Paar teilt diese Plattform. xmrwallet-Veröffentlichung erschien 1 Tag vor der von NameSilo. Vollständige SERP-Daten für alle 20 Entitäten verfügbar.

xmrwallet: Kwork SEO-Artikel + Trustpilot-Bots. NameSilo: über 50.000 $ Forbes-Advertorial + 129 Bewertungen in 4 Monaten gelöscht. Gleiche Strategie, anderes Budget.

NameSilo kaufte ShortDot TLDs, tote Registrierungen stiegen um 615 %. 81,5 % aller NameSilo-Domains führen ins Leere. Namecheap: 32,2 %. Muster stimmt mit Krypto→Domain-Geldwäsche überein.

10 Registrare getestet: NameSilo = 0 Tech-Medien (nur zusammen mit NiceNIC). 10 Wallets getestet (gesucht als Domains, z. B. "xmrwallet.com"): xmrwallet.com = die einzige mit Krypto-Spam, 0 Wikipedia, 0 Tech-Medien. Gemini AI unabhängig bestätigt.

Über 31 Meldungen über das NameSilo-Portal eingereicht (Belege aufbewahrt). Reddit-/BitcoinTalk-Meldungen seit 2018. NameSilos öffentliche Antwort: "wir haben keine Missbrauchsmeldungen erhalten." Vier Aussagen, die durch Beweise in einem Tweet widerlegt wurden — alle mit Screenshots entlarvt.

Trustpilot (löschbar): NameSilo 4.7/5. SmartCustomer (nicht löschbar): 1.8/5, 76 % Ein-Stern. xmrwallet: ScamAdviser 1/100, MyWOT 1/100. Wo sie nicht löschen können — katastrophale Bewertungen.

NameSilos eigene PR: "eines der ersten Unternehmen, das Bitcoin akzeptiert." Keine Identitätsprüfung für Domainkäufe. Gestohlene XMR → BTC → Massen-Domainregistrierungen → "Umsatz."

xmrwallet "Abschiedsbrief" (5. Mai 2026): gibt zu, dass die Schließung durch diese Untersuchung erzwungen wurde. Enthält 2 Aussagen, die durch technische Beweise widerlegt werden. Der Brief selbst ist ein Beweis.

Betreiber reichte DMCA-Takedown bei Google ein, um ein Unternehmensprofil zu entfernen, das xmrwallet als Betrug bezeichnete (Lumen Database #50915938). In der Einreichung wird behauptet, xmrwallet sei ein "legitimes Geschäft" und verweist auf US-Verleumdungsrecht — aber die Einreichung erfolgt aus Russland, nicht aus Kanada. Wenn xmrwallet ein freiwilliges Open-Source-Projekt ohne Einnahmen ist — welches "Geschäft" wird dann geschädigt? Und warum die Einreichung aus Russland?

Semrush OSINT: xmrwallet betreibt über 50 Blogspot PBN-Domains (automatische Benennung: asunm/asuk/asnet-Reihe), Google Sites-Spam (Konto "abrahambrantley"), Satelliten-Website bestmonerowallet.com, gelistet im Darkweb-Verzeichnis CONWAY, Backlinks über Telegram @darksidelinks gekauft. 70-80 % aller Backlinks sind Spam. Echter organischer Traffic: ~640/Monat. PBN-Kampagnenhöhepunkt (Sep 2025) korreliert direkt mit dem Traffic-Anstieg.

Stärkster Beweis der Verbindung

10 Jahre identische Unterdrückung — auf jeder Plattform

Sowohl NameSilo als auch xmrwallet.com haben systematisch negative Inhalte über ein Jahrzehnt hinweg gelöscht — mit den gleichen Methoden, auf den gleichen Plattformen, mit den gleichen Ergebnissen. Dies ist keine normale Unternehmensreputation-Management. Das Ausmaß und die Konsistenz dieser Unterdrückung auf über 9 Plattformen ist höchst unwahrscheinlich für zwei unabhängige Entitäten und deutet stark auf Koordination hin.

9 von 9 Plattformen. Identische Taktiken. Seit 10 Jahren.

Zum Kontext: Dieses Maß an Unterdrückung auf über 9 Plattformen über einen so langen Zeitraum aufrechtzuerhalten, erfordert für nur ein Unternehmen erheblichen Aufwand und Koordination. Dies identisch für zwei angeblich unabhängige Unternehmen zu tun — eines ein Registrar, eines eine Wallet — ist kein Zufall. Googeln Sie eine Anfrage für jedes und Sie werden sehen: null negative Ergebnisse. Für ein Unternehmen mit 1.8/5 auf SmartCustomer und einer Wallet, die auf ScamAdviser mit 1/100 markiert ist — das passiert nicht auf natürliche Weise.

Warum dieses Unterdrückungsmuster als Beweismittel verwertbar ist:

1. Jede Löschung wird protokolliert. Trustpilot, Google, Bing, GitHub, YouTube, Twitter/X — alle Plattformen führen interne Protokolle über Inhaltsentfernungen, DMCA-Anfragen, Missbrauchsmeldungen und die Konten, die sie eingereicht haben. Diese Protokolle sind gerichtlich belegbar. Eine einzige Vorladung an Trustpilot, die Löschprotokolle für sowohl NameSilo als auch xmrwallet.com anfordert, wird zeigen, wer jede Löschung angefordert hat, von welcher IP, über welches Konto und wann.

2. Das ist nicht üblich. Systematische Unterdrückung auf über 9 Plattformen über 10+ Jahre ist äußerst selten. Die meisten Unternehmen befassen sich mit negativen Bewertungen auf 1-2 Plattformen. Die meisten reichen niemals DMCA-Takedowns gegen Forscher ein. Das Ausmaß und die Konsistenz dieser Operation erzeugen einen einzigartigen forensischen Fingerabdruck — einer, der zwischen den beiden Entitäten übereinstimmen wird, wenn die Protokolle verglichen werden.

3. Manipulierte Reputation — statistisch unmöglich. xmrwallet hatte eine höhere Trustpilot-Bewertung als Binance und Coinbase — die größten Krypto-Börsen der Welt. NameSilo hat die höchste Trustpilot-Punktzahl unter allen Registraren. Doch auf Plattformen, auf denen sie keine Bewertungen löschen können: SmartCustomer 1.8/5 (76% ein Stern), ScamAdviser 1/100, MyWOT 1/100. Ein Unternehmen kann nicht gleichzeitig das bestbewertete und das schlechtestbewertete in seiner Branche sein, es sei denn, eine Reihe von Bewertungen ist manipuliert.

4. De-Indizierung beweist Koordination. SiteJabber (SmartCustomer)-Seiten für beide Entitäten wurden von Google de-indiziert. Dies erfordert die Einreichung spezifischer Entfernungsanträge. Wer hat sie eingereicht? Die Antwort liegt in Googles Protokollen. Wenn dieselbe Entität oder Methode für beide verwendet wurde — das ist ein direkter Beweis für Koordination.

5. PR Newswire ist das gemeinsame Sprachrohr. NameSilo nutzt PR Newswire, um über sich selbst zu schreiben, und zitiert diese Veröffentlichungen dann als "Medienberichterstattung" in Investorenmitteilungen (CSE: URL). xmrwallet nutzte dieselbe Plattform, um Artikel über Tor-Datenschutz zu veröffentlichen — um eine Phishing-Wallet zu legitimieren. Dieselbe PR-Plattform, dieselbe Strategie, Glaubwürdigkeit aus bezahlten Inhalten zu generieren. Eine Pressemitteilung wurde 1 Tag vor der anderen veröffentlicht.

Die Domain-Frage, die dies beendet:

Wir haben ein ganzes Jahr abgelaufener NameSilo-Domains — Domains, die gekauft, nie aktiviert, nie für irgendetwas genutzt und dann abgelaufen sind. Vom Kaufmoment bis zum Tod: null Aktivität. Kein DNS. Keine Website. Keine E-Mail. Kein Zweck.

Stellen Sie eine Frage: Wer kauft Tausende von Domains, bezahlt sie (oft mit Bitcoin) und nutzt sie nie? Nicht einmal. Nicht versehentlich. Systematisch, 10.000-17.000 pro Tag, über Jahre hinweg. Es gibt keine legitime geschäftliche Erklärung. Domain-Spekulanten aktivieren Domains. SEO-Farmen bauen Websites. Selbst Parkdienste benötigen DNS. Diese Domains haben nichts.

Fordern Sie die Zahlungsnachweise für diese Domains an. Fragen Sie NameSilo: Woher kam das Geld? Wenn sie nicht antworten können — oder wenn die Antwort zu Bitcoin-Wallets führt, die auf XMR-BTC-Swaps zurückgeführt werden können — dann haben Sie Ihren Fall.

Beweise, die wir haben, aber noch nicht veröffentlichen:

Wir haben Screenshots von Opfern, deren Trustpilot-Bewertungen gelöscht wurden — viele mit verifizierten Kaufabzeichen. Wir veröffentlichen nicht alle davon zu diesem Zeitpunkt. Wenn NameSilo oder Trustpilot bestreitet, Bewertungen gelöscht zu haben, können wir die Beweismittel und die Opfer, die sie geschrieben haben, vorlegen. Dies ist eine bewusste Strategie: Wir möchten, dass sie es zuerst offiziell dementieren.

Auf SmartCustomer — wo sie nicht löschen können — lesen Sie die echten Bewertungen. Phishing-Domains nicht entfernt. Missbrauchsmeldungen ignoriert. Domains durch "Transfers" gestohlen. Dies ist nicht unsere Meinung. Dies sind ihre eigenen Kunden, verifiziert, mit Kaufhistorie.

Jeder Schritt dokumentiert, bevor er geschah. Etablierte Betreibertaktiken identifiziert und antizipiert.

Keine Meinungen. Keine Kommentare. Nur Daten, die mit derselben Methodik für alle Entitäten — und unabhängig von Gemini 2.5 Flash AI — analysiert wurden.

SERP Profil — Registrare

Google + Bing, Top 30 Ergebnisse, 10 Registrare verglichen. Wichtige Kennzahl: Tech-Medien Berichterstattung (unabhängige Artikel).

NameSilo — null unabhängige Tech-Berichterstattung in 44 Ergebnissen. Einziger Registrar mit 0 neben NiceNIC.

SERP Profil — Wallets

Gleiche Methodik, 10 Krypto-Wallets. Wichtige Kennzahl: Crypto Spam (bezahlte/produzierte Artikel).

xmrwallet ist die einzige Wallet von 10 mit Crypto Spam in den Suchergebnissen. Auch die geringste Präsenz der eigenen Domain (6.8%). Abfrage: "xmrwallet.com" (Domain, nicht generischer Begriff).

Reputation — Wo sie Bewertungen löschen können vs. nicht können

Muster: Wo Unternehmen Bewertungen löschen können (Trustpilot) — hohe Bewertungen. Wo sie es nicht können — katastrophal. Beide Entitäten. Dasselbe Muster.

Gemini 2.5 Flash — Unabhängige KI-Schlussfolgerung

"xmrwallet: Das Vorhandensein von crypto_spam (4.5%) ist ein direkter Indikator für die Abhängigkeit von hergestellten oder minderwertigen bezahlten Inhalten. Ihre geringe eigene Domain-Präsenz (6.8%) unterstützt weiterhin ein weniger organisches und unabhängig validiertes Profil."

"xmrwallet ist die einzige Wallet mit crypto_spam. Der Begriff crypto_spam selbst impliziert hergestellte oder minderwertige Inhalte und nicht organische Berichterstattung."

Zero-Shot-Analyse. Keine führenden Prompts. Rohe SERP-Daten an KI übermittelt. Vollständiger Bericht: serp-gemini-report.md · Rohdaten: serp-full-analysis.json

Vollständige SERP-Tabellen (20 Entitäten), Methodikdetails und PR Newswire-Analyse sind in der Beweise Abschnitt unten.

Jeder Anspruch ist durch Quellmaterial belegt. Jeder Screenshot ist mittels SHA-256 fingerabgedrückt. Jeder externe Link hat mindestens eine unveränderliche Archivkopie.

Vollständiges Beweisarchiv ansehen →

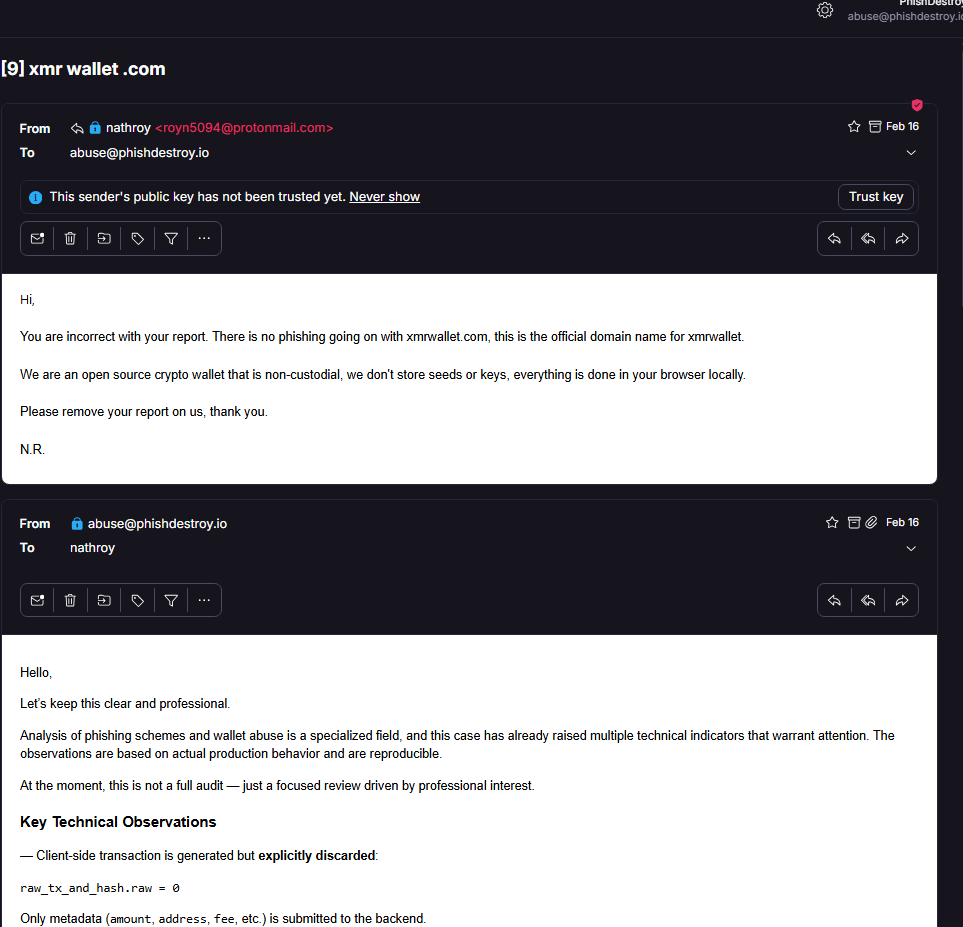

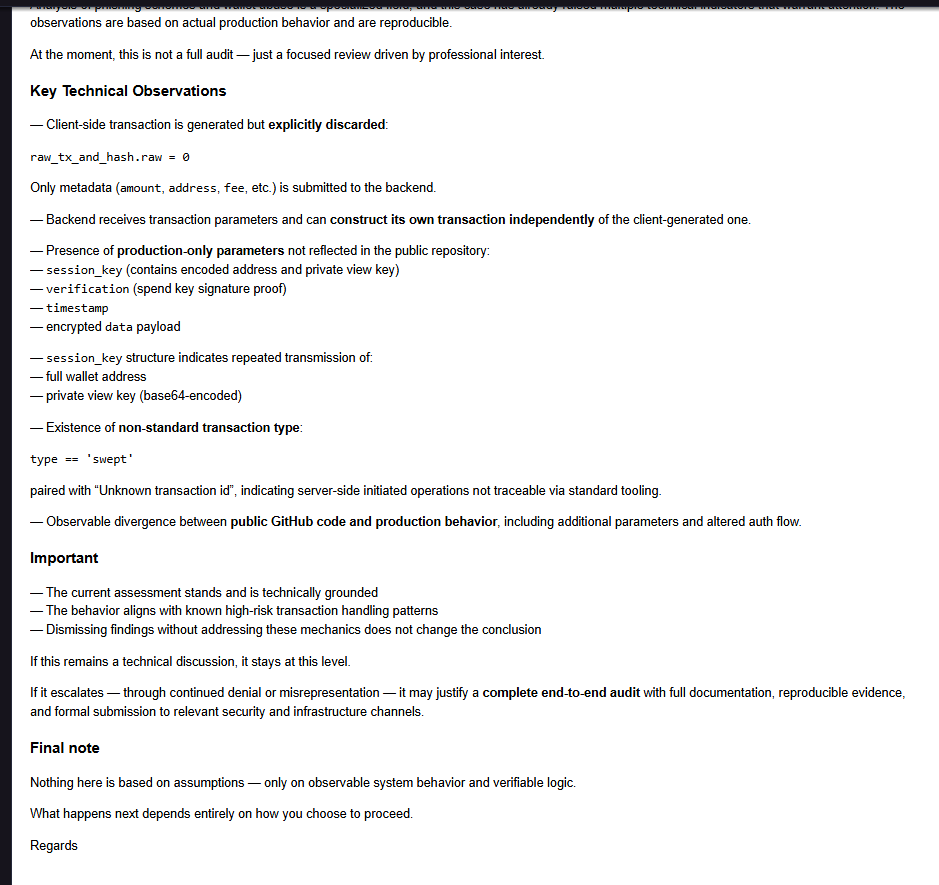

„N.R.“ (royn5094@protonmail.com) → abuse@phishdestroy.io, Feb 16. Verteidigt die Seite, fordert die Entfernung. Behauptet nie eine Kompromittierung.

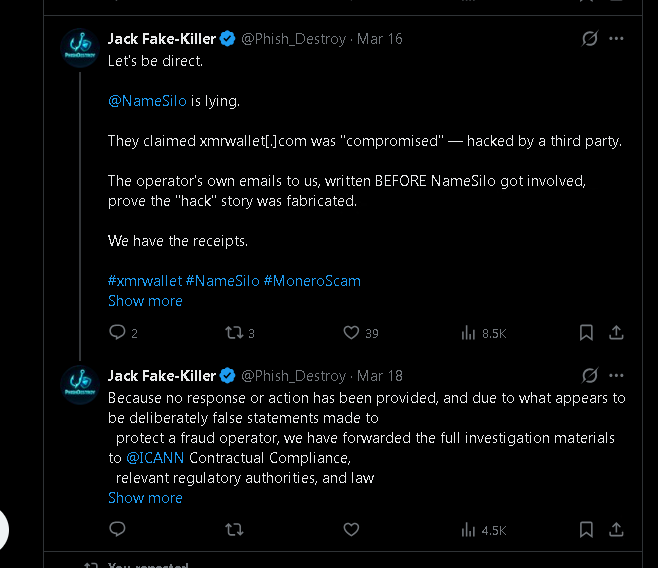

Screenshot →NameSilos Mar 13 tweet: 4 Sätze, 4 Widersprüche. Jeder mit den eigenen E-Mails des Betreibers + Code-Hashes als falsch erwiesen.

Vollständige Analyse →SHA-256 vor und nach der „Kompromittierung“. Code hat sich nie geändert. IP hat sich nie geändert. NameSilo hat es erfunden.

Beweise →8 PHP-Endpunkte. session_key = base64(address + viewkey). raw_tx = 0. Server erstellt seine eigene TX.

Ansehen →16 primäre + 19 zusätzliche + 26 Tweets. E-Mails, Opferberichte, DNS-Karten, VirusTotal, GitHub-Probleme, Betreiber-Verhöhnungen. Alle SHA-256-fingerabgedrückt. Gerichtsverwendbar.

Alle ansehen →xmrwallet.com, .cc, .biz, .me archiviert. NameSilo Tweet archiviert. GitHub Repos archiviert. Unabhängige Kopien.

Alle ansehen →

"Wir hatten keine Missbrauchsberichte erhalten" — das Internet widerspricht.

NameSilo behauptet in seinem Tweet vom 13. März 2026, dass sie nie Missbrauchsberichte erhalten hätten über xmrwallet.com vor unserer Kontaktaufnahme. Dies ist nachweislich falsch. Öffentliche Beiträge auf BitcoinTalk (2021) und Reddit (schon 2018) diskutieren ausdrücklich die Einreichung von Meldungen bei NameSilo bezüglich dieser Domain. Diese Beiträge sind immer noch indexiert. Sie waren nicht versteckt, nicht verschlüsselt, nicht im Dark Web — sie waren auf den zwei größten Krypto-Foren im Internet. Das Missbrauchsteam von NameSilo müsste entweder spektakulär inkompetent oder vorsätzlich lügen. Wir wissen, welches davon zutrifft.

Für Regulierungsbehörden: Gibt es eine Behörde, die das Missbrauchsticket-System eines Registrars prüfen kann? Fordern Sie NameSilos interne Aufzeichnungen an. Vergleichen Sie die Anzahl der Berichte, die sie tatsächlich erhalten haben, mit dem, was sie öffentlich behauptet haben. Die Lücke zwischen diesen Zahlen ist messbar, nachweisbar und potenziell kriminell. Sie haben enorme Anstrengungen unternommen, um Beweise gegen xmrwallet aus dem Internet zu bereinigen — aber sie konnten BitcoinTalk und Reddit nicht "bereinigen".

Ein Hinweis zu Monero und den Opfern, die Sie nicht identifizieren können.

Monero ist privat. Das ist der Punkt. Es bedeutet, dass Opfer ihre gestohlenen Gelder nicht zurückverfolgen können. Aber es bedeutet auch etwas anderes: der Betreiber weiß nicht, wem er gestohlen hat.

Über fast ein Jahrzehnt und geschätzte 100 Mio. USD+ hat der xmrwallet-Betreiber wahllos Wallets geleert. Jeder Benutzer, der Monero eingezahlt und auf "senden" geklickt hat, bekam seine Transaktion gekapert. Der Betreiber hat keine Ahnung, wer diese Leute waren. Einige waren Krypto-Nutzer im Einzelhandel. Einige waren Investoren. Einige waren Forscher. Und einige waren Personen mit den Ressourcen und der Motivation, Gerechtigkeit zu suchen.

Wir sind Forscher. Wir veröffentlichen Beweise und gehen weiter. Aber nicht jeder, der Geld auf xmrwallet.com verloren hat, wird mit dem Schreiben eines Berichts reagieren. Der Betreiber sollte dies bedenken. NameSilo sollte dies bedenken. Sie haben einen Dieb geschützt, der von Menschen gestohlen hat, die er nicht identifizieren kann, in Mengen, die er nicht berechnen kann, in einer Währung, die er nicht zurückverfolgen kann. Einige dieser Personen könnten rechtliche Schritte einleiten, die der Betreiber nicht erwartet hat.

Vollständige Bot-Analyse anzeigen — 68+ aktive Bot-Beiträge vs. ~100+ gelöschte Opferwarnungen →

Warn-Tweets über xmrwallet — prüfen Sie, welche überlebt haben:

SEO-Spam-Bots von 2018 — alle noch aktiv:

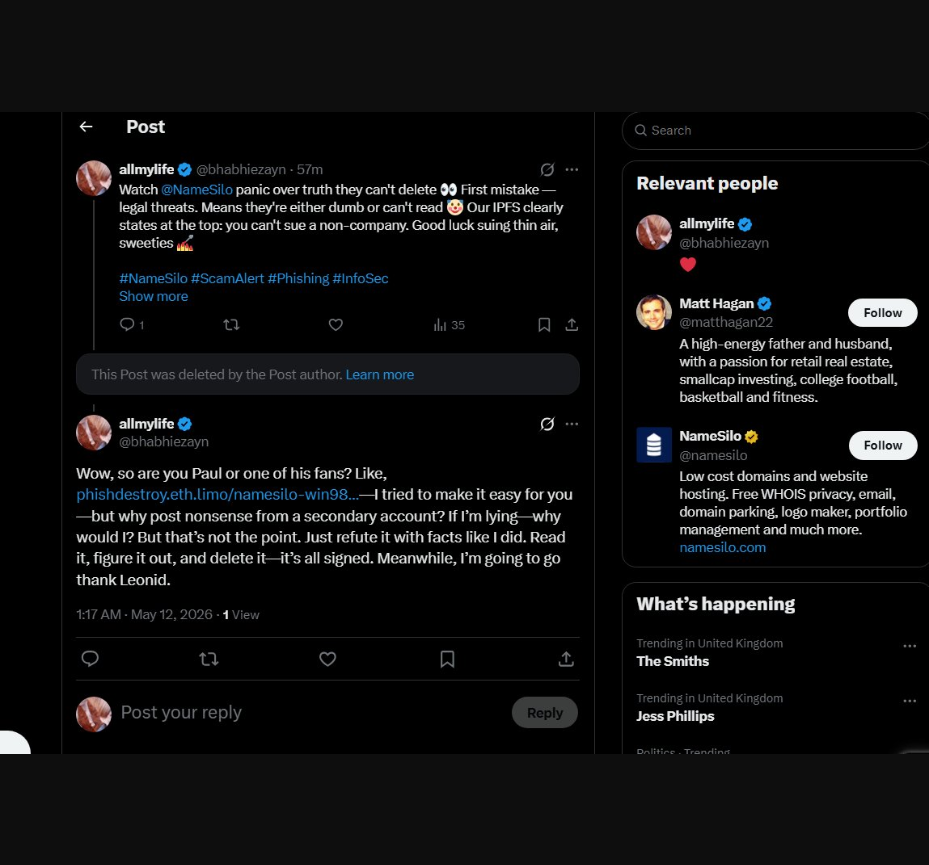

Wir schätzen insgesamt 100–200 Tweets wurden auf allen Konten gelöscht, die xmrwallet.com jemals wahrheitsgemäß erwähnt haben — unsere Berichte von @Phish_Destroy, unabhängige Forscher, Opferbeschwerden, Sicherheitswarnungen. Alles weg. In der Zwischenzeit erwarb der Betreiber einen Kwork-Dienst: "Social-Media-Link-Blast — Twitter 50 Posts, 500 Rubel" (~5 USD). Er kaufte mehrere Pakete. Hunderte von Spam-Bot-Posts, die xmrwallet.com seit 2018 bewerben — jeder einzelne davon noch aktiv. Nicht einer wurde entfernt.

Die Maßnahmen von X/Twitter zeigen eine klare Doppelmoral: Bot-Spam, der für 500 Rubel auf einem russischen Freelancer-Marktplatz gekauft wurde, bleibt unangetastet, während Opferberichte über einen Diebstahl von über 100 Mio. USD und Forscher mit SHA-256-verifizierten Beweisen gesperrt werden. X/Twitter sollte untersuchen, welche Mitarbeiter diese Berichte bearbeiten und warum.

Und um es klarzustellen: am 3. April 2026, wir zahlten 200 USD für die X Gold-Verifizierung. Die Sperre erfolgte sofort. X erklärte, die Zahlung würde zurückerstattet werden — weder wurde die Sperre aufgehoben noch die Rückerstattung vorgenommen. 200 USD für ein Gold-Häkchen, das wir nie nutzen durften — aber NameSilos Gold-Häkchen funktioniert einwandfrei, um Berichte gegen uns einzureichen. Wir haben eingereicht über 5 Datenexportanfragen für 3-4 Konten — alle abgelehnt oder ignoriert. Diese Konten enthalten ungefähr insgesamt 200.000 Tweets, von denen jeder ein potenzieller Beweis für ein Verbrechen ist — eine Phishing-Seite, die Fahrlässigkeit eines Registrars, ein Opferbericht. X bringt uns nicht nur zum Schweigen. X hält Beweise für Massen-Cyberkriminalität zurück und berechnet uns dafür eine Gebühr.

Aber NameSilo gelang es auch, einige unserer unbequemsten Beiträge entfernen zu lassen. Für Ermittler: Das ist kein Problem — fordern Sie die Löschprotokolle an, überprüfen Sie, wer die Meldungen eingereicht hat, prüfen Sie die Zeitstempel. Jede Entfernung ist nachvollziehbar. Jede Moderatoraktion hat eine Papierspur. Die Beiträge, die NameSilo am meisten loswerden wollte, sind genau die, die wichtig sind.

Nach allem, was geschehen ist — nach der öffentlichen Enthüllung mit 11 Tausend Aufrufen, nach 4 Stellungnahmen gegen Beweise mit den eigenen E-Mails des Betreibers, nach der ICANN-Einreichung, nach der Verweisung an die Strafverfolgungsbehörden, nachdem 3 andere Registrare dieselben Domains aufgrund derselben Beweise suspendiert hatten — die Seite ist immer noch aktiv.

Fragen Sie sich: Welcher seriöse Registrar würde dieses Ausmaß an öffentlicher Demütigung und regulatorischem Risiko für einen einzigen Kunden in Kauf nehmen? Welches Unternehmen würde sich öffentlich dazu verpflichten, VirusTotal-Erkennungen für einen bekannten Drainer zu entfernen? Welche Missbrauchsabteilung würde eine "Kompromiss"-Geschichte fabrizieren, die den eigenen E-Mails des Betreibers widerspricht?

Keiner — es sei denn, sie besitzen es oder profitieren direkt davon.

NameSilo, LLC (IANA #1479) ist entweder der Eigentümer von xmrwallet.com oder ein direkter finanzieller Partner in einer Diebstahloperation von über 100 Mio. USD. Nach unserer Einschätzung erklärt keine andere Erklärung ihr Verhalten. Eine Kunden-Registrar-Beziehung erzeugt dieses Schutzniveau nicht.

Und es gibt hier eine Spur russischer Geheimdienste.

Die Infrastrukturmuster, die Methodik der operativen Sicherheit, die CIS-Marktplatz-Freelance-Aufträge, das DDoS-Guard-Hosting, das Unterdrückungs-Playbook — dies ist kein einzelner kanadischer "Freiwilliger", der ein Hobbyprojekt betreibt. Dies ist eine Operation mit institutioneller Unterstützung. Die russische Verbindung ist offensichtlich für jeden, der in der CIS-Cyberkriminalitätsermittlung gearbeitet hat. Wir haben Beweise. Ermittler erhalten sie auf Anfrage.

abuse@phishdestroy.io

Eine Nachricht an jeden Moderator, jeden Trust & Safety-Mitarbeiter, jeden Plattform-Admin, der einen Beitrag eines Opfers gelöscht, ein Konto gesperrt oder eine Warnung über xmrwallet.com entfernt hat:

Wir bitten Sie, öffentlich zu erklären, warum Sie es getan haben. Welche Regel wurde gebrochen? Welche Richtlinie wurde verletzt? Sie haben die Wahrheit gelöscht, Opfer zum Schweigen gebracht, einen Diebstahl von über 100 Mio. USD unterstützt. Das ist keine Moderation — das ist Komplizenschaft. Jede Löschung wird protokolliert. Jede entfernte Bewertung ist nachvollziehbar. Jedes gesperrte Konto hat eine Papierspur. Ermittler können und werden diese Aufzeichnungen anfordern.

An ICANN Contractual Compliance: Wir haben die vollständigen Fallunterlagen am 18. März 2026 eingereicht. Jeder Screenshot. Jede E-Mail. Jeder Hash. Jede entlarvte Lüge. Jedes dokumentierte Opfer. Jeder protokollierte Unterdrückungsversuch. Sie haben alles. NameSilo, LLC (IANA #1479) — Ihr akkreditierter Registrar — schützt aktiv eine mit Russland verbundene Betrugsoperation, die über 100 Mio. USD gestohlen hat. Die Seite ist immer noch aktiv. Die Domain ist immer noch aktiv. Der Betreiber veröffentlichte einen Abschiedsbrief und die Seite ist IMMER NOCH ONLINE. Sind Sie damit einverstanden? Ist das, was ICANN-Akkreditierung bedeutet? Ein Registrar kann öffentlich lügen, einem Betrüger helfen, Sicherheitserkennungen zu entfernen, bezahlten Plattformzugang nutzen, um Forscher zum Schweigen zu bringen — und seine Akkreditierung behalten?

Wir warten auf Ihre Antwort. Die Opfer warten. Die Beweise sind öffentlich. Die Welt schaut zu.

Eine Nachricht von einem Opfer — und eine Frage zur ICANN-Akkreditierung:

Eines der Opfer kontaktierte NameSilo und es wurde ihm sinngemäß gesagt, dass ihre "ICANN-Lizenz" sie schützen würde. Lassen Sie uns absolut klarstellen, was die ICANN-Akkreditierung ist und was sie nicht ist: Die ICANN-Akkreditierung ist eine Lizenz zur Registrierung von Domainnamen.

Es ist keine Lizenz zum Betrug. Es ist keine Lizenz zur Verschleierung von Geldwäsche. Es ist keine Lizenz zum Schutz von Betreibern von Betrugsfällen. Es ist kein Schutzschild gegen strafrechtliche Verfolgung. Es ist kein Urteil des Obersten Gerichtshofs, das NameSilo erlaubt, einem Dieb zu helfen, 100 Millionen Dollar zu stehlen. Es gewährt keine Immunität vor Strafverfolgungsbehörden, Zivilklagen oder behördlichen Maßnahmen. Ein ICANN-akkreditierter Registrar iststärker rechenschaftspflichtig

, nicht weniger. Der RAA (Registrar Accreditation Agreement) erfordert ausdrücklich die Bearbeitung von Missbrauchsfällen. NameSilo hat diese Vereinbarung unterzeichnet. NameSilo verstößt täglich dagegen, solange xmrwallet.com aktiv bleibt. An die Opfer:

Lassen Sie sich von niemandem erzählen, dass "ICANN-Akkreditierung" einen Registrar vor Konsequenzen schützt. Das tut sie nicht. Verklagen Sie sie. Erstatten Sie Strafanzeige. Melden Sie es Ihrer nationalen Cyberkriminalitätseinheit. Melden Sie es dem Generalstaatsanwalt von Arizona. NameSilo ist ein US-Unternehmen in Phoenix, AZ. Sie unterliegen dem US-Recht, unabhängig davon, welche ICANN-Akkreditierung sie besitzen. Ein Führerschein schützt Sie nicht vor einer Mordanklage.

Das ICANN-Akkreditierungs-Theater Hier ist etwas, das uns wirklich verblüfft. Injeder einzelnen Missbrauchsantwort

, in jeder Antwort auf jede Beschwerde, zitiert NameSilo seine ICANN-Akkreditierung. Jedes Mal. Wie ein Mantra. Wie ein Gebet. Wie ein Zauberspruch, der Missbrauchsberichte verschwinden lässt. "Als ICANN-akkreditierter Registrar..."

"Unsere Verbrechen sind sanktioniert" ICANN-Akkreditierung ist eineSie zahlen eine Kaution. Sie erledigen den Papierkram. Sie erklären sich bereit, dem RAA (Registrar Accreditation Agreement) zu folgen. Das war's. Es macht Sie nicht zu einem Regulierer. Es macht Sie nicht unantastbar. Es ist kein Fonds, der die Handlungen von Betrügern abdeckt, die Sie schützen. Es ist kein gerichtlicher Schutzschild. Ein SSL-Zertifikat auf einer Phishing-Website macht diese nicht legitim — Phisher kaufen täglich SSL-Zertifikate, auch die teuren EV-Zertifikate. Ein Cloudflare-Konto macht Sie nicht sicher — jeder Malware-Verbreiter hat eines. Und die ICANN-Akkreditierung macht Sie nicht ehrlich — sie bedeutet lediglich, dass Sie die Gebühr bezahlt haben.

Und es kommt noch besser. NameSilo beruft sich nicht nur in Missbrauchsreaktionen auf die ICANN-Akkreditierung — sie führen sie in ihren Finanzberichten auf. In der am SEDAR+ eingereichten Quartalsmitteilung für Q3 2025 (28. November 2025) beschreibt sich das Unternehmen wie folgt: "Als akkreditierter ICANN-Registrar ist Namesilo einer der am schnellsten wachsenden Domain-Registrare der Welt." Dies steht in einem Geschäftsbericht. Für Investoren. Auf einer Plattform für Wertpapierunterlagen. Anstatt offenzulegen, dass 81,5 % ihrer "verwalteten Domains" Phantomregistrierungen ohne jeglichen Traffic sind, führen sie die ICANN-Akkreditierung an. Das ist an diesem Punkt nicht nur ein Reflex — es ist eine Strategie zur Offenlegung von Wertpapieren. Die Phantomzahlen in das ICANN-Siegel packen und hoffen, dass niemand nachsieht. Wir haben nachgesehen. Quelle: Stockwatch →

Bis eine ICANN-Beschwerde geprüft, bearbeitet und Maßnahmen ergriffen werden, ist die Betrugsdomain bereits abgelaufen, das Geld ist weg und die Opfer haben aufgegeben. Der Prozess ist absichtlich langsam. Eine ICANN-Beschwerde einzureichen ist wie die Feuerwehr zu rufen, nachdem das Gebäude abgebrannt, abgerissen und in einen Parkplatz verwandelt wurde. Das ist keine Kontrolle. Das ist keine Aufsicht. Das ist Theater.

Ein Beispiel: Trustname.com (IANA #4318) — ein ICANN-akkreditierter Registrar. „Der am schnellsten wachsende unabhängige Registrar.“ Unsere Untersuchung fand: Estnische Steuererklärungen zeigten 120 € Umsatz, einen Mitarbeiter, negatives Eigenkapital und einen Unternehmenslöschungsbescheid. Beide Eigentümer sind belarussisch. Der Registrar vermarktet offen kugelsicheres Hosting, bedient Betrugscasinos, Inhalte ab 18 Jahren, illegale Apotheken und Betrugsoperationen. ICANN-akkreditiert. Macht diese Akkreditierung sie legitim? Schützt sie die Opfer der Betrugscasinos, die sie hosten? Natürlich nicht. Es bedeutet nur, dass sie dasselbe Formular ausgefüllt haben wie NameSilo.

Vielleicht sollten wir auch eine ICANN-Akkreditierung kaufen. Dann können wir es überall schreiben:

"Hallo, hier ist PhishDestroy. VON ICANN AKKREDITIERT, VON DOMAIN CCK ZERTIFIZIERT, ZAHLUNG DURCH EINEN REGISTRAR UND EINEN HOSTING-ANBIETER VERARBEITET."

Klingt beeindruckend, oder? Klingt, als ob es etwas bedeuten würde? Tut es nicht. Und wenn NameSilo es in jeder Antwort auf jeden ignorierten Missbrauchsbericht schreibt — bedeutet es auch nichts. Außer, dass sie denken, es tue es. Und diese Illusion ist Teil des Problems.

RAA Abschnitt 3.18 — die Klausel, die NameSilo so tut, als existiere sie nicht.

Das Registrar Accreditation Agreement — das Dokument, das NameSilo unterzeichnet hat — enthält Abschnitt 3.18, der Registrare explizit verpflichtet, Missbrauchsberichte zu untersuchen und darauf zu reagieren. Sie nicht zu ignorieren. Sie nicht zu löschen. Keine Vertuschungsgeschichten zu erfinden. Nicht anzubieten, VirusTotal-Erkennungen für die gemeldete Domain zu bereinigen. Untersuchen. Reagieren. Handeln. Wir begannen, RAA 3.18 in jedem einzelnen Bericht, den wir einreichen, zu zitieren. Die Antwort von NameSilo? Das gleiche ICANN-Akkreditierungs-Mantra. Sie berufen sich auf genau die Autorität, deren Regeln sie verletzen — im selben Satz, in dem sie sie verletzen. Es wäre komisch, wenn nicht Millionen von Menschen Geld verlieren würden.

Vielleicht hat NameSilo eine spezielle ICANN — eine private Ausgabe, herausgegeben von den Großvätern aus der Lubjanka? Eine maßgeschneiderte Akkreditierung, bei der 3.18 lautet: "Der Registrar soll alle Missbrauchsberichte ignorieren, dem Betrüger helfen, seine Akte zu bereinigen, und diese Akkreditierung als Begründung anführen." Denn so verhalten sie sich. Sie benutzen das ICANN-Abzeichen so, wie ein korrupter Polizist ein Polizeizeichen benutzt — nicht um das Gesetz durchzusetzen, sondern um es ungestraft zu brechen.

ICANN ist nicht die Polizei. Es ist die Zulassungsstelle.

ICANN wurde 1998 gegründet, als das Internet noch ein akademisches Projekt war, kein Schlachtfeld. Ihr Mandat ist die technische Stabilität — sicherzustellen, dass .com in Tokio, Berlin und Moskau gleich aufgelöst wird. Sie koordiniert die Root-DNS-Zone, verteilt IP-Adressen (IANA) und pflegt Protokollstandards. Ohne ICANN fragmentiert das Internet. Deshalb existiert sie. Nicht um Betrug zu bekämpfen. Nicht um Opfer zu schützen. Nicht um Geldwäsche zu untersuchen.

Das RAA ist ein Vertrag, kein Gesetz. Ein Verstoß gegen RAA 3.18 ist ein Vertragsbruch, kein Verbrechen. Die ultimative Sanktion der ICANN — der Entzug der Akkreditierung — dauert Jahre, schafft einen Präzedenzfall, den sie fürchten, und riskiert Tausende von Domains im Ungewissen. Sie werden es nicht tun. NameSilo benutzt ein DMV-Zertifikat als Alibi in einem Mordprozess. Die ICANN-Akkreditierung schützt Sie nicht vor Wertpapierbetrug, Geldwäsche oder der Beihilfe zu einem 100-Millionen-Dollar-Diebstahl. Die wahren Vollstrecker sind FinCEN, SEC, FBI und der Generalstaatsanwalt von Arizona. ICANN ist eine Dekoration.

Das ist nicht das erste Mal. Artists Against 419 (2018).

Vor xmrwallet, vor PhishDestroy, versuchte es eine andere Organisation. Im Jahr 2018, Artists Against 419 reichte eine ICANN-Compliance-Beschwerde ein UNY-783-11184, in der NameSilo als "kugelsicherer Registrar" für Betrüger beschuldigt wurde. Ihre Beweise: Der Reseller QHoster (mit NameSilo verbunden) war für 60 % der bösartigen Domains verantwortlich, die sie verfolgten. Die Antwort von NameSilo: "Wir sind kein Hosting-Anbieter" und "Wir können die Rechtmäßigkeit von Inhalten nicht feststellen." Die Antwort der ICANN: Die Beschwerde wurde geschlossen. Grund: Der Registrar "hatte den Bericht nicht erhalten" oder die Probleme "lagen außerhalb des Zuständigkeitsbereichs der ICANN".

Das war 2018. Es ist 2026. Nichts hat sich geändert. Derselbe Registrar. Dasselbe Missbrauchsmuster. Dieselbe ICANN-Nichtreaktion. Eine ICANN-Abmahnung wird NameSilo nicht reparieren — denn Missbrauch ist kein Fehler in ihrem Geschäft. Missbrauch IST das Geschäft. Man schickt keine Bauvorschriften-Verletzungsmeldung an ein Gebäude, das als Fassade konzipiert wurde. Man schickt die Strafverfolgungsbehörden.

Warum ICANN nicht handeln kann — und warum das DOJ es nicht tun wird

Missbrauch, Phishing, Betrugsschutz, Geldwäsche, FSB-Verbindungen — all das liegt außerhalb des ICANN-Mandats. Das sagen sie selbst. RAA 3.18 verlangt die "Untersuchung von Missbrauch", aber ICANN hat keine Ermittler, keine Gerichte, keine Macht, Domains zwangsweise zu schließen, und keinen Mechanismus, um zu überprüfen, ob ein Registrar tatsächlich ermittelt. Für ICANN bedeutet "wir haben den Brief erhalten und geantwortet" = Compliance. Ob die Antwort "wir werden es entfernen" sagt oder die Beschwerde vollständig abweist — ICANN liest sie nicht.

NiceNIC, Trustname, NameSilo — alle technisch konform: Gebühren zahlen? Ja. Daten-Treuhand einreichen? Ja. WHOIS funktioniert? Ja (über PrivacyGuardian). Ihr Geschäftsmodell ist es, Missbrauch zu ignorieren. Aber ICANN kann das nicht bestrafen, weil ICANN den Inhalt von Missbrauchsantworten nicht bewertet. Für kugelsichere Registrare außerhalb der USA ist die einzige Option der ICANN der Entzug der Akkreditierung — ein Prozess, der Jahre dauert und Tausende von Domains im Ungewissen lässt. ICANN fürchtet den technischen Kollaps mehr als den Betrug.

NameSilo ist ein Sonderfall. Es ist ein US-amerikanisches Unternehmen in Phoenix, Arizona — unterliegt dem US-Recht (Arizona AG, FBI, FinCEN, SEC). ICANN sollte sich damit nicht befassen müssen. Das ist die Aufgabe des DOJ. Aber das DOJ schweigt auch:

Dies ist kein einzelner Missbrauchsvorfall, den ICANN mit einer Abmahnung beheben kann. Dies ist ein systematisches Geschäftsmodell, das auf der Ermöglichung von Cyberkriminalität basiert — Phishing, Krypto-Drainer, Darknet-Dienste und was die Finanzdaten stark vermuten lassen, ist Geldwäsche in großem Maßstab. ICANN-Compliance-Briefe beheben das nicht. Bundesstrafverfolgung tut es.

njal.la ist NameSilo. Punkt.

NameSilos Lieblingsverteidigung: "Das ist unser Wiederverkäufer, njal.la. Wir haben keine Kontrolle." WHOIS sagt etwas anderes. Suchen Sie nach einer beliebigen njal.la-Domain — das WHOIS-Registrarfeld zeigt NameSilo, LLC. Nicht njal.la. Nicht irgendeine unabhängige Entität. NameSilo. Welche interne Partnerschaft oder Reseller-Vereinbarung sie auch immer haben, ist ihre private Angelegenheit. Für die Außenwelt — für ICANN, für die Strafverfolgungsbehörden, für Opfer, für WHOIS — dies sind NameSilo-Domains unter der Akkreditierung und Verantwortung von NameSilo.

Njalla ist ein legitimer, auf Datenschutz fokussierter Registrar, gegründet von Peter Sunde (von Pirate Bay). Er dient Journalisten, Aktivisten und datenschutzbewussten Nutzern. Aber seine Datenschutzfunktionen — Registrantenabschirmung, kein öffentlicher WHOIS, minimale Papier Spur — wurden systematisch ausgenutzt um Krypto-Betrugsdomains und Drainer unter der Akkreditierung von NameSilo zu registrieren. Als Missbrauchsberichte eintrafen, zeigte NameSilo auf njal.la; njal.la zeigte auf Datenschutz. Die Domains blieben bestehen. Das Geld verschwand. Der Datenschirm wurde zum Missbrauchsschutz. Ihre internen Vereinbarungen setzen WHOIS-Daten, ICANN-Regeln oder das Gesetz nicht außer Kraft. Sie können Ihre ICANN-Verpflichtungen nicht an einen Datenschutz-Reseller auslagern und dann Unschuld behaupten, wenn Domains unter Ihrer Akkreditierung 100 Millionen Dollar stehlen.

Wie andere Registrare im Vergleich abschneiden — aus der Sicht jemandes, der Hunderttausende von Domains scannt.

Wir sind keine Theoretiker. Wir scannen, analysieren und melden Domains in großem Maßstab — Hunderttausende davon. Wir arbeiten täglich mit Registraren zusammen. Hier ist, was wir sehen:

WebNic (~800K Domains)

Verbessert sich. Sie haben jetzt einen echten Missbrauchsbehandler — einen tatsächlichen Menschen, der Berichte liest und Maßnahmen ergreift. Er merkt zwar noch nicht, dass ihre IPs von Cloudflare blockiert werden (schickt Screenshots von "Website funktioniert nicht" statt "Phishing"), aber es gibt sichtbare Fortschritte. Ein Registrar, der versucht, besser zu werden.

NiceNIC (Russisch, nicht Chinesisch)

Hoffnungslos. Wird sich nur verbessern, wenn sie aufhören zu existieren. Ein Registrar, dessen Geschäftsmodell darauf basiert, nicht auf Missbrauch zu reagieren. Aber selbst NiceNIC hat nie öffentlich einen Betrüger auf Twitter verteidigt. Selbst NiceNIC hat nie angeboten, VirusTotal für einen Drainer zu bereinigen. Selbst sie haben Grenzen.

NameSilo (IANA #1479)

Hat seine eigene ICANN erfunden. Hat sein eigenes WHOIS erstellt. Spielt nach seinen eigenen Regeln. Nutzt Akkreditierung als Waffe, nicht als Verpflichtung. Selbst russische Registrare wie Reg.ru hörten um 2021 auf, das zu tun, was NameSilo tut. NameSilo tut es immer noch im Jahr 2026. Sie sind kein betrügerischer Registrar. Unserer Einschätzung nach sind sie ein kriminelles Unternehmen mit einem ICANN-Abzeichen.

Wir sind keine ICANN-Experten. Wir sind keine Anwälte. Aber wir zerstören über 500.000 Phishing-Domains und können sehen, was ganze Regulierungsbehörden offenbar nicht können: ein Domain-Registrar, der seine eigenen Gesetze erfindet, sich hinter seinen eigenen Resellern versteckt, seine Akkreditierung als Verteidigung anführt, während er gegen die Kernanforderungen dieser Akkreditierung verstößt, und Geld durch Phantom-Domain-Registrierungen wäscht.

An US-amerikanische Bundes- und Landesbehörden — insbesondere dem Bundesstaat Arizona:

NameSilo, LLC (Phoenix, AZ) ist ein in den USA eingetragenes Unternehmen, das eine CIS-verbundene kriminelle Operation schützt, die schätzungsweise über 100 Millionen US-Dollar von Opfern weltweit gestohlen hat. Die Beweise sind öffentlich, die ICANN-Einreichung ist aktenkundig, der Betreiber ist identifiziert, die Lügen sind entlarvt, und die Unterdrückungskampagne ist dokumentiert.

Dies ist kein Geschäftsstreit. Dies ist ein US-Unternehmen, das fortlaufenden internationalen Betrug erleichtert. Die Infrastrukturmuster — CIS-Marktplatz-Freelancer-Aufträge, DDoS-Guard-Hosting über Anbieter in russischer Gerichtsbarkeit, eine operative Methodik, die mit staatsnaher Cyberkriminalität übereinstimmt — sind lehrbuchhaft.

FBI, DOJ Cyber Division, Arizona Attorney General, FinCEN — das Beweispaket ist bereit. Kontaktieren Sie uns und wir werden Ihnen alles zur Verfügung stellen, einschließlich hier nicht veröffentlichter Materialien.

Speziell für das FBI: NameSilo fabrizierte öffentliche Erklärungen, unterdrückte Sicherheitsforscher und bot an, VirusTotal-Erkennungen für einen bekannten Drainer zu entfernen. Europäische Behörden haben Informationen von X/Twitter bezüglich verwandter Fälle angefordert und keine Antwort erhalten — was wir aus direkter Kommunikation mit Opfern und einer zuständigen Behörde in einem EU-Mitgliedstaat wissen (Details können aufgrund des EU-Datenschutzrechts nicht offengelegt werden). Fragen Sie NameSilo, warum. Fragen Sie sie, wen. Fragen Sie sie, wie viel. Fragen Sie, bevor die Spur kalt wird — obwohl wir sichergestellt haben, dass das meiste davon nicht mehr gelöscht werden kann.

Wenn ein Domain-Registrar sagen kann "wir haben keine Beschwerden erhalten" während das eigene Gedächtnis des Internets das Gegenteil beweist — wenn sie die Beweise mit DMCA-Anfragen löschen und keine Konsequenzen fürchten müssen — welchen Sinn haben dann Regulierungsbehörden? Die ICANN-Akkreditierung wird zu einem Gummistempel und der Missbrauchsschutz zu Theater.

Fordern Sie per Gerichtsbeschluss ihr Missbrauchsticket-System an. Vergleichen Sie es mit dem, was sie öffentlich behauptet haben. Die Lücke zwischen diesen Zahlen ist das Maß ihrer Komplizenschaft.

Offene Herausforderung

Beweisen Sie, dass auch nur ein einziges Wort, das wir veröffentlicht haben, falsch ist —

und wir werden alles selbst entfernen.

Ein Wort. Eine Behauptung. Ein Screenshot. Zeigen Sie uns, was falsch ist.

Über Hunderte von Seiten Beweismaterial, Dutzende von Opferberichten und 61 SHA-256-verifizierte Screenshots — weder der Betreiber, noch NameSilo, noch X, noch sonst jemand hat eine einzige sachliche Widerlegung vorgelegt. Nicht eine einzige.

Aber wenn alles, was wir sagen, wahr ist — dann UNTERNEHMEN SIE ETWAS.

Sie stehlen Millionen. Gerade jetzt. Heute. Die Website ist live. Die Domain ist aktiv. Opfer verlieren Geld, während Sie dies lesen. Handeln Sie jetzt.

Wir haben nicht Monate unseres Lebens damit verbracht, dieses Archiv aufzubauen, und Opfer haben nicht Millionen von Dollar verloren, damit ein russischsprachiger Betrüger eine Lüge auf Twitter posten und sich dann beklagen könnte, dass wir es gespeichert haben. NameSilo schrieb 4 falsche Sätze von einem offiziellen Firmenkonto. Wir haben sie archiviert. Sie waren verärgert, dass das Archiv existiert. Ihre gesamte Verteidigung ist nicht "es ist falsch" — sondern dass das Archiv überhaupt existiert.

So funktioniert das nicht. Sie haben es gesagt. Wir haben es gespeichert. Die Welt kann es lesen. Finden Sie sich damit ab.

NameSilos Antwortstrategie — und unsere vorformulierten Antworten

Wir haben mit genug Domain-Registraren zu tun gehabt, um genau zu wissen, was sie sagen werden. Hier ist das Skript, und hier ist, warum es nicht funktioniert.

🎙 "Wir sind ein ICANN-akkreditierter Domain-Registrar."

Ja, das wissen wir. Es ist eine kommerzielle Lizenz, keine Referenz für den Charakter. Trustname.com (IANA #4318) ist ebenfalls akkreditiert, mit 120 € Umsatz.

🎙 "Die Domain wurde kompromittiert."

SHA-256-Hashes zeigen, dass Code/IP nie geändert wurde. Der Betreiber hat nie eine Kompromittierung behauptet. Sie haben diese Geschichte erfunden.

🎙 "Wir hatten keine Missbrauchsmeldungen erhalten."

Über 20 Meldungen von uns, über 100 insgesamt aus öffentlichen Beiträgen (BitcoinTalk 2021, Reddit 2018).

🎙 "Tote Domains sind in unserer Branche normal."

Der Basiswert liegt bei 15-21%. Sie liegen bei 32,2% (2x Basiswert), mit einem YOY-Anstieg von 615% und 10K-17K/Tag Massenregistrierungen. Erklären Sie die Lücke.

🎙 "njal.la ist ein unabhängiger Reseller."

WHOIS sagt NameSilo, LLC. Ihre internen Vereinbarungen setzen öffentliche Daten oder Gesetze nicht außer Kraft. Njalla-Domains liegen in Ihrer Verantwortung.

🎙 "Wir werden rechtliche Schritte einleiten."

Der Betreiber drohte dies im Februar an. Wir sind auf IPFS. Behauptungen sind belegt, SHA-256-verifiziert. Die Wahrheit ist die Verteidigung. Verklagen Sie uns — dieses Archiv wird zum Gerichtsbeweismittel A-Z.

🎙 [Schweigen]

Auch eine Option. Beweise liegen auf einem dezentralen Netzwerk. Schweigen ist keine Strategie. Es ist ein Countdown.

NameSilo & das SEO-Opa-Playbook — dieselben Tricks:

NameSilo kauft Reputation auf dieselbe Weise wie der xmrwallet-Betreiber — anderes Budget, gleiches Playbook. Forbes Advisor "Bewertung" ($50.000+ Platzierung). Yahoo Finance Pressemitteilungen (gekennzeichnet als "bezahlt"). Wikipedia-Artikel (als werblich gekennzeichnet). Trustpilot-Bot-Farm (92% Manipulationswahrscheinlichkeit). Beide nutzen PR Newswire (Cision) für Pressemitteilungen. Beide haben fast keine organische Webpräsenz. Der detaillierte Faktencheck von Forbes, die Trustpilot-Datenanalyse und die BBB-Beschwerden finden Sie im Beweisabschnitt unten.

Übereinstimmung von Verhaltensmustern — Betreiber vs. Domain-Registrar

Wir suchten nicht danach. Bei der Untersuchung der Betrugsinfrastruktur von xmrwallet bemerkten wir etwas Unerwartetes: beide Entitäten nutzen dieselbe PR-Plattform, beide haben keine organische Webpräsenz, beide löschen Trustpilot-Bewertungen, und beide reagieren auf Beweise mit Drohungen statt mit Fakten. Das sind keine Zufälle — sie sind strukturell.

xmrwallet Trustpilot: Wayback-Schnappschuss vom Mai 2024 zeigt 45 Bewertungen, Bewertung 3.6 (27 % Ein-Stern-Bewertungen). Aktueller Scrape: 80 Bewertungen, 51 % Fünf-Sterne-Bewertungen. Wir haben Namen verglichen: 7 Bewertungen allein von Seite 1 gelöscht, darunter:

• "Elmo T. Johnson" — "XMRWallet hat meine Gelder unterschlagen. 1200 Monero sind verschwunden" — GELÖSCHT

• "B.Costa" — "Nathalie hat es gelöst" — GELÖSCHT (erwähnt Betreiber namentlich)

• 2 verifizierte Bewertungen (Trustpilot-Häkchen) — GELÖSCHT

• 3 ihrer eigenen Bot-Bewertungen ("Thomas", "Jabari Rivera", "Evelyn Malik") — nach Erfüllung ihres Zwecks gelöscht

Opferzeugnis: Schweigen → Drohungen → Beweisvernichtung. Gelöschte GitHub Issues #35 & #36 mit Opferberichten. Wir hatten bereits alles archiviert. (verifiziertes Trustpilot-Konto, grünes Häkchen) gepostet am 22. April 2024: "Ich bin in Panik, ich habe ein Wallet auf der offiziellen Seite erstellt, Geld eingezahlt und die Entwickler haben alles genommen, der Code auf github hat nichts mit dieser Seite zu tun." Trustpilot hat es entfernt: "Verstoß gegen die Richtlinien für Rezensenten."

NameSilo Trustpilot: Wayback-Schnappschuss vom Januar 2026: 2.609 Bewertungen. Aktuell (Mai 2026): 2,480. Das sind 129 Bewertungen in 4 Monaten gelöscht. Bewertung: 4.7 (2023) → 4.5 (2024) → 4.7 (2025) — erholt, obwohl über 600 Bewertungen hinzugefügt wurden. Das geschieht nur, wenn negative Bewertungen schneller gelöscht werden, als sie eintreffen.

Wayback Machine Schnappschüsse: NameSilo Trustpilot 2023 → 2024 → 2025 → Mitte 2025 → Januar 2026. Verfolgen Sie die Änderungen der Bewertungsanzahl und -bewertung über die Zeit. Klicken zum Vergrößern.

Quellen: Wayback xmrwallet Mai 2024 · Wayback NameSilo Januar 2026 · Vollständige Daten (JSON)

Auf Trustpilot hält NameSilo eine 4.7/5 Bewertung, indem es 129 negative Bewertungen in 4 Monaten löscht und Bot-Bewertungen platziert, die "Leonid" loben. Auf SmartCustomer.com — einer Plattform, auf der Unternehmen keine Bewertungen löschen können — ist NameSilos echte Bewertung 1.8/5. 76 % sind Ein-Stern-Bewertungen.

4.7/5

Trustpilot (manipuliert)

129 Bewertungen gelöscht, Bots platziert

1.8/5

SmartCustomer (unmanipuliert)

42 echte Bewertungen, 76 % Ein-Stern-Bewertungen

Missbrauchsbezogene Bewertungen auf SmartCustomer:

Und die 5-Sterne-Bewertungen? Gleiches Muster wie bei Trustpilot — "Leonid war äußerst hilfreich bei all meinen Fragen" (Jagoda S., Mai 2025). Gleicher Name, gleiche Vorlage.

Quelle: smartcustomer.com/reviews/namesilo.com · Vollständige Daten (JSON, 42 Bewertungen) · HTML gecached: p1 p2 p3

Trustpilots Geschäftsmodell priorisiert Unternehmen gegenüber Verbrauchern. Unternehmen können Bewertungen melden, Entfernungen anfordern und bezahlte Funktionen nutzen, um ihren Ruf zu verwalten. Sowohl xmrwallet als auch NameSilo nutzen dies aus, um die Wahrheit zu unterdrücken. Auf Plattformen, wo sie es nicht können — kommen die wahren Bewertungen zum Vorschein.

xmrwallet.com

NameSilo

Das Trustpilot-Muster ist für beide identisch: Negative Bewertungen aggressiv löschen, positive Bots platzieren (loben "Leonid" für NameSilo, loben "Nathalie" für xmrwallet), eine künstlich hohe Bewertung beibehalten. Auf Trustpilot hatte ein Phishing-Wallet, das über 100 Mio. $ gestohlen hat, eine Bewertung höher als die meisten legitimen Kryptowährungsbörsen. Kein anderes Monero-Wallet hat überhaupt eine Trustpilot-Seite — weil echte Wallets keine Rufwäsche benötigen.

Beide nutzen Trustpilots "Business-First"-Modell aus, bei dem das bewertete Unternehmen Tools zum Melden, Anfechten und Entfernen von Bewertungen hat. Auf Plattformen ohne diese Tools (SmartCustomer, ScamAdviser) kommt die Wahrheit sofort ans Licht. Gleiche Plattform. Gleiches Handbuch. Gleiches Ergebnis.

Das Muster, das beweist, dass es Absicht ist:

Beide Entitäten sich von jeder ehrlichen Bewertungsplattform entfernt — Sitejabber (jetzt SmartCustomer), ScamAdviser, MyWOT — aber behielten und aktiv verwalteten nur Trustpilot, die eine Plattform, auf der Unternehmen negative Bewertungen unterdrücken können. Bedenken Sie, was das bedeutet:

Wo sie nicht löschen können — geben sie auf. Wo sie löschen können — investieren sie. Beide Entitäten wählten die gleiche Plattform, verwendeten die gleichen Methoden und erzielten das gleiche Ergebnis: gefälschte Glaubwürdigkeit. Dies sind keine zwei getrennten Entscheidungen. Dies ist ein Handbuch.

Quellen: SmartCustomer xmrwallet · ScamAdviser xmrwallet · MyWOT xmrwallet · MyWOT NameSilo · ScamAdviser NameSilo · Alle Screenshots & HTML gecached.

Viele Leute nehmen an, dass es unmöglich ist, Suchergebnisse zu manipulieren, Bewertungen zu löschen oder zu kontrollieren, was online erscheint. Es ist nicht nur möglich — es ist eine professionelle Branche mit Festpreisen und garantierter Lieferung.

Es gibt Treuhand-basierte Plattformen, auf denen Reputationsmanagement als Dienstleistung verkauft wird. Geld wird eingezahlt, der Auftrag wird verifiziert, der negative Inhalt verschwindet, der Verkäufer wird bezahlt. Dies sind keine Untergrundforen — sie operieren offen mit "VIP Member"-Abzeichen, Bewertungszahlen und Kundenbewertungen. Die Dienstleistungen umfassen:

So konnte xmrwallet eine höhere Trustpilot-Bewertung aufrechterhalten als seriöse Krypto-Börsen während es über 100 Mio. $ gestohlen hat. Und so hält NameSilo 4.7/5, während 76 % der echten Bewertungen auf anderen Plattformen nur einen Stern haben. Das ist keine Magie — das ist ein Marktplatz.

Beweis, dass diese Unterdrückung gegen uns aktiv ist: NiceNIC (ein weiterer "bulletproof" Registrar) hat unsere Trustpilot-Bewertung — eine moderate, faktische 3-Sterne-Bewertung — als „schädlichen oder illegalen Inhalt“ gemeldet und entfernt. Der gleiche Mechanismus. Das gleiche Vorgehen.

Screenshots von Marktplätzen für Reputationsmanagement (Plattformname zurückgehalten). Letztes Bild: PhishDestroys eigene Trustpilot-Bewertung von NiceNIC — entfernt, nachdem sie als „schädlicher Inhalt“ gemeldet wurde. Eine faktische, moderate 3-Sterne-Bewertung über einen Registrar mit einer echten Bewertung von 1.5/5. Dies ist das System, das sie ausnutzen.

Eine „freiwillige Open-Source-Wallet“, die Pressemitteilungen auf einer Plattform für börsennotierte Unternehmen veröffentlicht, ist nicht normal. Das ist jemand mit Zugang zu einem PR-Konto eines Unternehmens — oder derselbe PR-Agent.

xmrwallet-Veröffentlichungen

21. Jan. 2026 — „Erweitert den Datenschutz mit vollständiger Tor-Netzwerk-Integration“

19. Apr. 2023 — „Website-Upgrade zur Unterstützung von Wohltätigkeitsorganisationen“

26. Sep. 2023 — „Unternehmen setzen auf Kryptowährung“

Kontakt: Nathalie Roy, +1 300-227-473 (gefälscht), 407923@email4pr.com

NameSilo-Veröffentlichungen (12)

22. Jan. 2026 — „Überschreitet 6 Millionen Domains“ (1 Tag nach xmrwallet)

1. Mai 2026 — Jahresergebnisse 2025

+ 10 weitere: Q1-Q3 Ergebnisse, SewerVue, CommerceHQ, Reach Systems, Verkauf einer Tochtergesellschaft

Das pikante Detail der Tor-Veröffentlichung: die PR Newswire-Veröffentlichung kündigt „Tor Network Integration“ für ein „Open-Source“-Projekt an, dessen letzter GitHub-Commit am 6. November 2018 war — über 7 Jahre zuvor. Es wurde nie Tor-Code committet. Sie haben über 800 $ bezahlt, um eine Funktion zu bewerben, die in ihrer Codebasis nicht existiert.

Alle 15 Seiten archiviert: Archivierte Veröffentlichungen durchsuchen

Am 5. Mai 2026 veröffentlichte der xmrwallet-Betreiber eine Schließungsankündigung auf der Website. Unterschrieben „The Creator.“ Der Brief gibt zu, dass die Untersuchung die Schließung erzwang — enthält aber nachweisbare Lügen und widerspricht seinen früheren E-Mails. Die Domain bleibt aktiv. NameSilo hat sie immer noch nicht gesperrt.

Links: NameSilos offizielle Antwort — Drohungen, keine Fakten. Mitte: Yahoo Finance kennzeichnet ihre „Nachrichten“ als „bezahlte Pressemitteilung“ (Cision-Logo). Rechts: Forbes Advisor zeigt „Wir verdienen eine Provision“ — bezahlte Bewertungsplatzierung, kein Journalismus.

Aber sprechen wir über NameSilo selbst.

Wie wir darauf gestoßen sind.

Wir hatten nie die Absicht, NameSilos gesamtes Domain-Portfolio zu analysieren. Wir arbeiten ständig mit Registrar-Daten — das ist ein Teil unserer Arbeit beim Tracking von Phishing-Infrastruktur. Wir wissen, dass ein großer Prozentsatz der Domains im Internet tot ist. Das ist normal. Leute kaufen Domains und vergessen sie. Unternehmen registrieren Namen defensiv. Spekulanten halten Bestände. Wir verstehen das. Wir sind nie davon ausgegangen, dass „tote Domain = verdächtig“.

Aber als wir das NameSilo-Dataset durchscrollten — 5,18 Millionen Zeilen — fühlte sich etwas seltsam an. Keine Statistik. Keine Zahl. Nur ein visueller Eindruck. Zeile für Zeile mit unsinnigen Domainnamen. sdf8k3jx.sbs, x9wqm2.cfd, aaa111bbb.xyz — ohne IP, ohne E-Mail, ohne Telefon, ohne Majestic-Rang. Einfach... nichts. Tausende davon. Zehntausende. Die pure Dichte der Leere war ungewöhnlich. Wir haben Datensätze von GoDaddy, Namecheap, Tucows angeschaut — sie alle haben tote Domains, aber das Verhältnis von offensichtlich zufälligem Müll zu echt aussehenden Namen war bei NameSilo anders. Es war mit bloßem Auge sichtbar.

Also beschlossen wir zu zählen. Nicht um eine Theorie zu beweisen — wir hatten keine. Nur um zu sehen, ob unser Bauchgefühl durch Zahlen gestützt wurde. Wir haben Datensätze von 8 Registraren, insgesamt 130 Millionen Domains, gezogen, dieselbe Methodik auf alle angewendet und verglichen.

Das Bauchgefühl war richtig. NameSilo lag 10 Prozentpunkte über seinem nächsten Konkurrenten. Die Rate toter Domains war doppelt so hoch wie der Branchen-Baseline. Und als wir tiefer gruben — der Anstieg von 615 % gegenüber dem Vorjahr, die 10.000 Domains/Tag bei Massenregistrierungen, die Konzentration von Junk-TLDs — sah es nicht mehr nach Vernachlässigung aus, sondern nach einem Muster. Wir haben nicht nach Geldwäsche gesucht. Die Daten haben es uns gezeigt.

Vermuteter Geldwäsche-Fluss

Warum sind 81,5 % der NameSilo-Domains tot?

DNS-Scan: 32,2 % keine IP + 33 % Parking-Stubs = 2,82 Mio. (54,4 %). Vollständige wirtschaftliche Analyse (Alter, MX, Inhalt, Muster): 4,22 Millionen tote Domains — 81,5 % von 5,18 Mio. Es gibt nur 3 mögliche Erklärungen. Alle sind vernichtend:

Theorie 1: Geldwäsche

Gestohlene Gelder in Domainkäufe umgewandelt. Registrar erhält „Umsatz.“ Domains werden nie genutzt — die Transaktion IST der Zweck. 50,8 Mio. $/Jahr Phantomgewinn aus toten Registrierungen.

Theorie 2: Selbstbedienung

NameSilo kauft Domains von sich selbst, um den Umsatz aufzublähen. 65,5 Mio. C$ Umsatz sehen für Investoren großartig aus. Aber 81,5 % der Domains sind tot. Der tatsächliche Umsatz mit aktiven Kunden beträgt ca. 12 Mio. C$. Die Aktie wird mit einem KGV von 143,8x auf Phantomzahlen gehandelt. Wertpapierbetrug.

Theorie 3: Tarnfirma

Der Registrar wurde nie für echte Kunden gebaut. Das Win98-Panel, der 15,56 $-.com-Preis (Nr. 96 von 130), die ignorierten Missbrauchsmeldungen — das sind keine Mängel. Das sind Merkmale. Das eigentliche Produkt ist die Transaktion selbst: Geld annehmen, Domain registrieren, Umsatz melden, nie Fragen stellen. Eine Tarnfirma braucht keine gute Benutzeroberfläche. Sie braucht einen guten Buchhalter.

„Aber vielleicht gibt es eine plausible Erklärung?“

Wir haben jede Ausrede gehört. Lassen Sie uns ehrlich damit umgehen:

„Chinesische Glücksspielseiten kaufen Domains in großen Mengen“

Glücksspielseiten nutzen ihre Domains. Sie haben Websites, Inhalte, Traffic, Werbung. NameSilos tote Domains haben keine IP, kein DNS, kein MX, keine Inhalte. Nichts. Ein Glücksspielbetreiber, der 10.000 Domains kauft, setzt Casinos darauf. NameSilos Käufer setzen nichts.

„Datenschutzbewusste Nutzer aktivieren Domains nicht sofort“

Datenschutz-Registrare existieren — Njalla, Gandi, sogar NiceNIC. Ihre Kunden kaufen Domains, um sie nutzen privat zu nutzen. NameSilos tote Domains sind nicht privat-aber-aktiv. Sie sind privat-und-tot. Keine Website. Keine E-Mail. Kein DNS. Jahrelang. Das ist kein Datenschutz — das ist eine Transaktion ohne anderen Zweck als die Transaktion selbst.

„Jeder Registrar hat tote Domains“

Ja. Branchen-Baseline: 15-21 %. Namecheap: 32,6 %. NameSilo: 81,5 %. Das ist kein Gradunterschied. Das ist ein anderes Geschäftsmodell. Und es wächst — ein Anstieg von 615 % gegenüber dem Vorjahr bei toten Registrierungen. Keine legitime Marktkraft erzeugt dieses Muster. Organische Domainverkäufe wachsen nicht 6x in einem Jahr, während die verkauften Domains nie genutzt werden.

„Domain-Investoren halten Portfolios“

Domain-Investoren parken Domains auf Sedo, Afternic oder Dan.com — und zeigen „zu verkaufen“-Seiten. Das wird als aktiv in unserem Scan erfasst. NameSilos tote Domains haben nicht einmal Parking-Seiten. Sie haben nichts. Ein Investor, der eine Domain kauft und sie nicht einmal parkt, ist ein Investor ohne Verkaufsabsicht. Das ist kein Investieren. Das ist Geldwäsche.

Kein rationaler Käufer — ob Chinese, Amerikaner oder Marsianer — kauft täglich Tausende von Domains mit steigendem Volumen, um sie nie zu nutzen. Es gibt keine plausible vierte Erklärung. Wenn Sie eine finden, nehmen wir alles offline.

Die NameSilo-Pyramide — 5,18 Millionen Domains dekonstruiert

Was passiert, wenn man wirklich überprüft, ob jemand diese Domains nutzt?

Was das im Klartext bedeutet:

Das „Dirty Ratio“ hängt davon ab, womit man es vergleicht:

Das ist der Grund, warum NameSilo Phantom-Domains kauft. Wenn man 22.000 bösartige Domains mit insgesamt 5,18 Millionen vergleicht, sind das „0,43 % — kaum etwas“. Aber wenn man den Ballast entfernt und mit Domains vergleicht, die tatsächlich funktionieren, ändert sich das Bild komplett. Die Phantom-Domains sind eine statistische Nebelkerze.

Warum sollte jemand NameSilo wählen?

Eine ernsthafte Frage. Wir haben jeden möglichen Grund geprüft und jeden einzelnen getestet.

Jeder ICANN-akkreditierte Registrar verkauft dasselbe Produkt — Domainnamen. Die TLDs sind identisch. Eine .com von NameSilo und eine .com von Namecheap verweisen auf dieselben Root-Server, verwaltet von derselben Registrierungsstelle (Verisign). Es gibt keinerlei technischen Unterschied. Warum sollte ein Kunde also NameSilo wählen? Prüfen wir jeden möglichen Grund:

Ist es der Preis?

Wir haben die .com-Preise bei 136 ICANN-akkreditierten Registraren mithilfe von tldes.com (unabhängiger Preisvergleich, live aktualisiert). Hier ist, wo NameSilo tatsächlich rangiert:

NameSilos eigene "vs Other Registrars" Seite vergleicht ihre 17,29 $ mit Squarespace (20 $), GoDaddy (23,98 $) und Name.com (17,99 $) — handverlesene teure Konkurrenten mit überhöhten Preisen. Sie haben bequemerweise die über 95 vergessen, die günstiger sind. Hier ist der Vergleich, den sie Ihnen nicht zeigen wollten:

95 ICANN-akkreditierte Registrare verkaufen .com günstiger als NameSilo. Nicht 5. Nicht 20. Fünfundneunzig. Namecheap ist 2,2-mal günstiger. Spaceship ist 5,4-mal günstiger. Cloudflare ist 1,5-mal günstiger. Alle verkaufen exakt dasselbe Produkt — eine .com-Domain von derselben Verisign-Registrierungsstelle. Alle beinhalten kostenlosen WHOIS-Datenschutz. Alle sind ICANN-akkreditiert. Warum hat NameSilo also 5,8 Millionen Domains?

Ihre eigene Vergleichsseite ist bewusst irreführend.

Auf namesilo.com, der "NameSilo vs Other Registrars" Vergleich zeigt deren $17.29 .com im Vergleich zu Squarespace (20,00 $), GoDaddy (23,98 $) und Name.com (17,99 $). Aber Moment mal — das sind nicht einmal die echten Preise. Auf tldes.com ist GoDaddy $5.19 (nicht 23,98 $) und Name.com ist $11.24 (nicht 17,99 $). NameSilo verwendete überhöhte, von Verlängerungen/Aktionen ausgeschlossene Preise für Konkurrenten, während sie ihren eigenen Registrierungspreis zeigten. Sowohl GoDaddy als auch Name.com sind tatsächlich günstiger als NameSilo bei der Registrierung. Sie haben nicht nur teure Konkurrenten handverlesen — sie haben auch die Preise der Konkurrenten überhöht. Und sie haben Spaceship (2,90 $), Namecheap (6,99 $), Cloudflare (10,46 $), Porkbun (10,08 $), Dynadot (8,99 $) und über 100 weitere günstigere Registrare ausgeschlossen. Das ist kein Vergleich — das ist Marketingbetrug. Und sie heben hervor "BULK DISCOUNTS" als einzigartiges Merkmal — weil sie das natürlich tun. Mengenrabatte für massenhafte Phantomkäufe.

Sie bewerben auch "Over 150+ Payment Options Accepted". Wir haben nachgezählt. Ihre Kassenseite listet auf: Visa, Mastercard, Amex, Discover, JCB, Elo, UnionPay (7 Karten), PayPal, Alipay, Venmo (3 Online-Wallets), Bitcoin (1 Krypto), und NameSilo Account Funds (1 intern). Das sind 12 Zahlungsmethoden. Nicht 150. Wir haben überall nachgesehen — keine Banküberweisungen, keine Überweisungen, keine andere Krypto, keine Rechnungsstellung. Zwölf. Sie haben die Anzahl der Zahlungsoptionen um 12.5x auf ihrer eigenen Website. Auf dieselbe Weise, wie sie Domain-Zahlen, Umsatzzahlen und Konkurrentenpreise überhöhen. Es ist ein Muster.

Quelle: tldes.com/com — unabhängiger Preisvergleich, 136 ICANN-akkreditierte Registrare, Live-Preise. Auch abgeglichen mit tld-list.com. Überzeugen Sie sich selbst — die Daten sind öffentlich.

„Günstigste im Internet“ — bei 12 TLDs

NameSilos eigene Behauptung: „wir haben die günstigsten Domainnamen-Registrierungspreise im Internet.“ Hier ist jede überprüfte TLD.

Die Verlängerungsfalle — günstige Registrierung, räuberische Verlängerung

NameSilos "günstige" TLDs sind eine Mogelpackung: .shop $1,99 → $38,99 (19.6x), .tech $7,99 → $68,99 (8,6x), .xyz $1,79 → $15,79 (8,8x), .info $3,75 → $29,49 (7,9x). Günstig registrieren, teuer verlängern. Aber tote Domains werden nicht verlängert — was genau der Punkt ist. Wenn Sie Domains kaufen, um Geld zu waschen, interessiert Sie nur der Registrierungspreis von $0,99. Die Verlängerung für $14,95 findet nie statt, weil die Domain nach 1 Jahr abläuft. Deshalb sind 98% der toten .buzz-Domains 1-Jahres-Registrierungen.

NameSilo besitzt 19,8% ALLER .sbs-Domains auf der Welt

374.910 von 1.895.100 globale .sbs-Registrierungen sind bei NameSilo. Ein Registrar hält ein Fünftel einer gesamten TLD. Zum Vergleich: NameSilo hält 1,1% der .com-Domains. Der erwartete Anteil für einen "Top-10-Registrar" beträgt 2-5% jeder TLD. 19,8% in einer einzigen Junk-TLD von ihrem benannten Partner ShortDot ist kein Markterfolg — es ist ein gebundener Absatzkanal.

Ist es die UX?

Ist es der Support?

Wir haben es getestet. Wir haben denselben Missbrauchsbericht (xmrwallet.com) an mehrere Registrare gesendet. Namecheap: reagierte und handelte. WebNic, PDR, Key-Systems: reagierte und handelte. NameSilo: ignorierte über 20 Berichte, öffentlich gelogen, bot dem Betrüger eine VT-Delisting an, nutzte Gold Checkmark, um Forscher zum Schweigen zu bringen. Ihr "24/7 Kundenservice" (Investorenpräsentation, Folie 6) erstreckt sich offenbar nicht auf Missbrauchsopfer.

Ist es die ICANN-Akkreditierung?

Jeder Registrar in diesem Vergleich ist ICANN-akkreditiert. Das ist buchstäblich die Anforderung, um gTLD-Domains zu verkaufen. Es gibt ~2.500 ICANN-akkreditierte Registrare weltweit. NameSilo ist nichts Besonderes. Trustname.com (IANA #4318) ist ebenfalls akkreditiert — mit €120 Umsatz. Die ICANN-Akkreditierung ist im Domain-Bereich das Äquivalent einer Geschäftslizenz. Es bedeutet, dass Sie das Formular ausgefüllt haben. Es bedeutet nicht, dass Sie vertrauenswürdig, erschwinglich oder kompetent sind.

Ist es das Design? Die Marke? Der Ruf?

Ihre Wikipedia-Seite ist als werblich gekennzeichnet. Ihre Forbes-Bewertung ist bezahlte Platzierung. Ihr Trustpilot hat Bot-Bewertungsmuster. Ihr Admin-Panel sieht aus, als wäre es von derselben Person entworfen worden, die SEO-Artikel auf Kwork für 500 Rubel bestellt. Ihr CEO gab zu, dass sie nach sieben Jahren. Ihre Pressemitteilungen für Q1 und Q2 2025 sind identischer Copy-Paste.

Warum hat NameSilo also 5,18 Millionen Domains?

Nicht der Preis. Nicht die UX. Nicht der Support. Nicht der Ruf. Nicht ICANN (jeder hat es). Was dann? Die einzige verbleibende Erklärung ist, dass die meisten dieser Domains nicht von echten Kunden mit rationalen Entscheidungen gekauft werden. Sie werden in großen Mengen von unbekannten Akteuren für unbekannte Zwecke gekauft — oder von NameSilo selbst. So oder so ist die Zahl "5,8 Mio. aktive Domains", die den Aktienkurs antreibt, nicht das, was Investoren denken.

Lügen ist nicht nur ihre Vertuschungsstrategie. Es ist ihr Geschäftsmodell.

Lassen Sie uns einen Schritt zurücktreten und betrachten, was wir dokumentiert haben. Jede einzelne öffentliche Behauptung, die NameSilo aufstellt, ist aufgebläht, erfunden oder irreführend:

Dies ist kein Unternehmen, das einmal gelogen hat, um einen Betrüger zu schützen und dabei erwischt wurde. Lügen ist das Handlungsprinzip. Jede Metrik, jeder Vergleich, jede öffentliche Aussage ist darauf ausgelegt, eine höhere Zahl als die Realität darzustellen. Die xmrwallet-Vertuschung war keine Anomalie — es war derselbe Reflex, der auf einen Missbrauchsbericht angewendet wurde. Aufblähen, leugnen, ablenken, ICANN-Akkreditierung zitieren, weitermachen.

Und das beantwortet die ursprüngliche Frage: warum "wählt" jemand NameSilo? Echte Kunden, die rationale Entscheidungen treffen nicht wählen NameSilo. 95 Registrare sind für .com günstiger. Das UI ist von 2008. Der Support ignoriert Missbrauch. Die einzigen "Kunden", die NameSilo brauchen, sind diejenigen, die Folgendes benötigen: Massenregistrierung ohne Fragen, Junk-TLDs für $0,99, einen Datenschutzdienst, der 109 Tsd. bösartige Domains schützt, und einen Registrar, der Sie öffentlich verteidigt, wenn Sie erwischt werden. Das ist kein Kundenstamm. Das ist eine Vereinbarung.

Das Geld stammt von Phantom-Domains. Die Phantom-Domains stammen von Großabnehmern, die nicht als echte Unternehmen existieren. Das "Umsatzwachstum" kommt vom Zählen von Phantomen. Der Aktienkurs kommt vom Umsatzwachstum. Jeder in dieser Kette wird bezahlt. Außer den Investoren. Und den Opfern.

Die Zahlen lügen nicht

NameSilo (verdächtig)

• 1.67M überhaupt keine IP + 1.15M auf Parking-Stubs = 2.82M DNS-tot

• Vollständige ökonomische Analyse (Alter, MX, Inhalt, Muster): 4.22M tot

• Gesamt: ~4.22M von 5.18M (81.5%) sind tote Domains

• $50M+ Phantom-Umsatz aus toten Registrierungen

• 96% keine Kontakt-E-Mail

• 18% Junk-TLDs (.sbs/.cfd/.xyz)

• 7x Anstieg bei toten Registrierungen 2023→2024

• KGV 143.8x (Branche: 21x)

• Forbes: BEZAHLTE Bewertung

• Wikipedia: Als Werbung gekennzeichnet

• Trustpilot: Bot-Bewertungen

Namecheap (wie ein echter Registrar funktioniert)

• 32.6% tote Domains (Branchen-Standard)

• Ähnliche Preisgestaltung, gleicher Markt, gleicher Bundesstaat (AZ)

• 93.5% keine E-Mail (weniger)

• 54% .com (legitimer TLD-Mix)

• Stetiges Wachstum, keine Spitzen

• Reagiert auf jeden Missbrauchsbericht

• Wir haben direkt mit ihnen zusammengearbeitet — verschleierten Betrug aufgezeigt, sie haben gehandelt

• Modernes, sauberes Design

• Deutlich größer — 24M+ Domains

• Keine kriminellen Wiederverkäufer. Keine FSB-Verbindungen.

• Organische Presse, saubere Wikipedia, echte Bewertungen

• So sieht ein Registrar aus, wenn er keine Fassade ist

NameSilo ist um 10 Prozentpunkte schlechter als sein nächster Mitbewerber. Dies ist kein Unterschied im Geschäftsmodell. Dies ist ein Warnsignal.

"Aber NameSilo ist billiger!" — Ist es das?

NameSilos einziges Verkaufsargument ist der Preis. Ihre eigene Vergleichsseite zeigt $17.29 .com gegenüber Squarespace und GoDaddy. Lasst uns die realen Zahlen überprüfen von tldes.com (unabhängiger Vergleich, 136 Registrare):

Wem gehören .sbs und .cfd? Folgen Sie dem Geld.

Registry ↔ Registrar — eine Partnerschaft, die es wert ist, genauer betrachtet zu werden.

Die Junk-TLDs, die NameSilos Friedhof der toten Domains füllen — .sbs, .cfd, .icu, .cyou, .bond, .buzz, .qpon — gehören alle einem einzigen Unternehmen: ShortDot SA, eine in Luxemburg registrierte Société Anonyme (9 Rue Louvigny, L-1946). ShortDot betreibt 7 TLDs über CentralNic (London) als technisches Backend.

Auf ihrer eigenen Website (shortdot.bond/about), ShortDot listet ihre wichtigsten Registrar-Partner auf. Von "über 400 Registrar-Partnern", nennen sie genau sechs namentlich:

NameSilo ist einer von sechs namentlich genannten Partnern des Unternehmens, das die exakten TLDs besitzt, die ihr Phantom-Domain-Portfolio dominieren. Betrachten Sie nun die Zeitachse:

Die Ökonomie dieser Partnerschaft:

NameSilos ShortDot-TLD-Anteil vs. andere Registrare:

Das sind keine Anschuldigungen. Das sind Fragen, die Antworten verlangen:

Eine namentlich genannte Partnerschaft. Eine synchronisierte Zeitachse. Eine 55-fache Konzentrationsanomalie. Ein 615%iger Anstieg bei Phantom-Registrierungen. Wenn dies ein Zufall ist, ist es der teuerste Zufall in der Geschichte der Domain-Registrierung.

Quellen: shortdot.bond/about (Partnerliste), IANA .sbs Delegation, IANA .cfd Delegation, PhishDestroy 130M Domain-Analyse.

Und dann gibt es noch njal.la (Njalla) — einen auf Privatsphäre ausgerichteten Registrar, dessen Domains unter NameSilos ICANN-Akkreditierung (überprüfen Sie jede WHOIS-Abfrage). Ihre Preisgestaltung: €15/Jahr für .com, €30/Jahr für Junk-TLDs (.sbs, .cfd, .cyou, .xyz, .homes — die exakten TLDs, die NameSilos Friedhof der toten Domains füllen). Das ist 2× bis 30× mehr als das, was NameSilo im Einzelhandel für dieselben TLDs verlangt. Warum sollte jemand €30 für eine .sbs bezahlen, die direkt $0.99 kostet? Würde man nicht — es sei denn, es geht nicht um den Preis. Es geht um die Datenschicht. Njalla registriert in Ihrem Namen, ihr Name in WHOIS, Ihre Identität verborgen. Für legitime Privatsphäre? Vielleicht. Für Betrugsdomains, die Missbrauchsberichte überstehen müssen? Perfekt. Und wenn der Missbrauchsbericht eintrifft, sagt NameSilo "das ist njal.la, nicht wir" — während WHOIS NameSilo, LLC bei jeder einzelnen Domain angibt.

Namecheap — 24M+ Domains

• 2.2x billiger für .com ($6.99 vs $15.56)

• Modernes Panel, 2FA, Echtzeit-DNS

• Missbrauchsberichte: Bearbeitung am selben Tag (wir haben es überprüft)

• Sauberer Trustpilot, organische Wikipedia

• Keine plötzlichen Anstiege bei toten Domains

• Keine FSB-Verbindungen

• 4.6x mehr Gesamtdomains (~19x aktiver)

• Niedrigere Tote-Domain-Rate (32.6% vs 81.5%)

• Echte Kundenbasis: ~18,6 Mio. aktiv

NameSilo — 5,18 Mio. Domains

• 2.2x teurer für .com ($15.56)

• Panel aus der Win98-Ära (siehe Nachbildung)

• Missbrauchsberichte: automatisch gelöscht (100+ ignoriert)

• Bot-Trustpilot, Promo-Wikipedia

• 615% Anstieg bei Phantom-Registrierungen

• VT Delisting-Service für Betrüger

• 81,5% tote Domains

• 99,65% null bestätigter Traffic

• Echte Kundenbasis: ~958 Tsd. aktiv

Namecheap ist 2.2x billiger für .com (#6 vs #96), 4.6x größer, hat eine moderne UX, reagiert auf Missbrauch und handelt nicht mit einem KGV von 143.8x. Bereinigt um Phantome ist die echte Kundenbasis von Namecheap ~19x größer. Das Narrativ "NameSilo ist billiger" ist nicht nur falsch — es ist das Gegenteil der Realität. NameSilo ist einer der teuersten Registrare der Welt für .com. Wo sie AM BILLIGSTEN sind, ist .sbs für 0,99 $, .cfd für 0,99 $ — die TLDs ihres ShortDot-Partners, die den Friedhof der toten Domains füllen.

Wenn NameSilo wirklich nur ein Discount-Registrar ist — wo sind dann die Kunden? Gleicher Markt, ähnliche Preise, einer hat 19x mehr echte Nutzer. Die Antwort liegt in der obigen Pyramide: 99,65% des NameSilo-Portfolios haben null bestätigten Traffic. 58 Domains in Tranco Top 10K. Achtundfünfzig. Der Preis ist nicht das Produkt. Die Phantom-Domains sind das Produkt.

Warum sollte ein Registrar Domains von sich selbst kaufen?

1. Geldwäsche. Gestohlene Krypto → Bitcoin → Domainkäufe bei Ihrem eigenen Registrar. Der Registrar meldet "Umsatz". Das Geld ist sauber. Bis zu 50,8 Mio. $/Jahr an Phantomgewinn. Keine Fragen gestellt, denn wer prüft schon Domain-Registrierungen?

2. Ranking-Inflation. ICANN-Rankings, Branchenberichte und Presseberichterstattung verwenden "Domains unter Verwaltung" als primäre Kennzahl. Mehr Domains = größerer Registrar = mehr Vertrauen = mehr echte Kunden. NameSilo beansprucht den Status "Top 10 Registrar" mit 6,26 Mio. Domains. Wie viele davon sind echt? Wenn 81,5% tot sind, beträgt die echte aktive Basis ~958.000. Das ist keine Top 10. Das ist bestenfalls Mittelklasse.

3. Umsatzinflation für den Aktienkurs. NameSilo Technologies handelt mit einem KGV von 143.8x. Der Umsatz wuchs 2025 um 18,5%. Aber wie viel von diesem Wachstum sind Phantom-Domains? Aufgeblähter Umsatz = aufgeblähte Aktie = echtes Geld für Insider, die Aktien verkaufen. Dies ist ein Lehrbuch-Wertpapierbetrug, wenn die Domainkäufe Eigengeschäfte sind.

4. Verwässerung der Betrugsquote. Das ist der clevere Teil. Wenn 5% Ihrer Domains an Betrug/Phishing/Scam beteiligt sind, sieht das furchtbar aus. Aber wenn Sie 2 Millionen tote Domains von sich selbst kaufen, sind Betrugsdomains plötzlich nur noch 0,5% Ihres Gesamtbestands. "Wir haben 6 Millionen Domains und nur ein winziger Bruchteil ist problematisch." Die toten Domains sind eine Nebelkerze — statistisches Rauschen, um den Missbrauchsprozentsatz kleiner aussehen zu lassen, als er ist.

Alle vier Vorteile ergeben sich aus der gleichen Aktion: Domains von sich selbst kaufen. Geld waschen. Rang aufblähen. Aktienkurs aufblähen. Betrugsquote verwässern. Ein Zug, vier Gewinne. Wer prüft das?

Eine Frage an NameSilo Technologies-Investoren

CSE: URL · OTC: URLOF · C$1.44 · Marktkapitalisierung: C$133 Mio. · Aktien: 92,6 Mio. · CEO: Paul Andreola

Q3 2025: Umsatz C$16,9 Mio. (+17,9%) · Nettogewinn C$1,15 Mio. (+135%) · Liquidität: C$2,4 Mio. · Aufgeschobene Umsätze: C$33 Mio.

Für NameSilo-Aktionäre:

Sie haben Aktien in einem Unternehmen mit einem KGV von 143.8x gekauft — 7x über dem Branchendurchschnitt. Wissen Sie, dass 81,5% der Domains, für die Sie bezahlen, tot oder leer sind? 4,2 Millionen Domains, die niemand nutzt. Die "6,26 Millionen Domains unter Verwaltung" Ihres Unternehmens sind in Wirklichkeit etwa 958.188 aktive Domains. Der Rest sind entweder Phantom-Registrierungen oder Parking-Seiten-Füllmaterial. Das "Umsatzwachstum von 18,5%" im Jahr 2025 — wie viel davon sind echte Kunden und wie viel sind Massenkäufe von toten Domains, die den Umsatz in die Höhe treiben?

Ihr Unternehmen verteidigte öffentlich eine Diebstahloperation im Wert von über 100 Mio. $. Ihr Unternehmen bot an, VirusTotal-Sicherheitserkennungen für einen bekannten Krypto-Drainer zu entfernen. Ihr Unternehmen nutzte bezahlten Plattformzugang (X Gold Checkmark), um die Forscher zum Schweigen zu bringen, die dies aufdeckten. Der CEO Ihres Unternehmens genehmigte einen Tweet, der 4 Aussagen enthielt, die durch Beweise widerlegt wurden. Ist es das, worin Sie investiert haben? Wussten Sie das? Wissen Sie es jetzt?

Wenn die Käufe toter Domains Eigengeschäfte sind — was die Daten stark vermuten lassen — dann sind die Umsatzzahlen in den Finanzberichten von NameSilo wesentlich irreführend. Das ist kein Registrar-Problem. Das ist ein Wertpapierbetrugsproblem. CSE, OSC und SEC sollten Fragen stellen. Aktionäre sollten eine unabhängige Prüfung der Domain-Registrierungsquellen fordern. Wer kauft täglich über 10.000 Domains ohne die Absicht, sie zu nutzen? Woher kommt das Geld? Folgen Sie dem Geld.

5. Die Affiliate-Ausrede. NameSilo wird behaupten, ihre Forbes und andere "Bewertungen" seien Affiliate-Partnerschaften — genauso wie der xmrwallet-Betreiber behauptet, "Spenden" würden seinen Betrieb finanzieren. Technisch gesehen verwenden einige Links in diesen Artikeln Affiliate-Tracking. Aber andere verlinken direkt — kein Tracking, keine Provisionen. Jemand kauft Bewertungen über sich selbst, ohne sich die Mühe zu machen, Empfehlungsgebühren zu verdienen. Der Punkt ist nicht der Affiliate-Anteil. Der Punkt ist gekaufte Legitimität.

Bereinigte Finanzkennzahlen

Die Phantome entfernen — Was ist NameSilo wirklich wert?

Nehmen Sie die gemeldeten Zahlen. Entfernen Sie 81,5% tote Domains. Sehen Sie, was übrig bleibt.

Methodik: "Bereinigter Umsatz" = gemeldeter Umsatz × (aktive Domains / Gesamtzahl der Domains). Aktiv = 958.188 (HTTP aktiv mit Inhalt). Dies ist konservativ — einige "aktive" Domains sind immer noch spekulativ oder geparkt. Der Nettogewinn wird proportional angepasst. KGV = Marktkapitalisierung / bereinigter Nettogewinn. Der Umsatz pro Domain steigt, weil echte Kunden mehr zahlen als Käufer von Bulk-Junk-TLDs.

AN INVESTOREN GEMELDET

C$65,5 Mio.

"Schnellstwachsender Registrar"

ECHTES GESCHÄFT (PHANTOME ENTFERNT)

~C$12 Mio.

Ein kleiner Mittelklasse-Registrar, 10x überbewertet

C$53,5 Mio. pro Jahr — die Lücke zwischen gemeldet und real. Das ist kein Rundungsfehler. Das ist keine Marktschwankung. Das sind keine "unterschiedlichen Buchhaltungsmethoden". Das ist entweder der größte Massenkäufer in der Geschichte der Registrare, der null Traffic generiert — oder es ist Betrug. Es gibt keine dritte Erklärung. CSE, OSC, SEDAR+ — diese Lücke sollte eine unabhängige Prüfung auslösen. Das ist nicht geschehen. Noch nicht.

Unternehmensstruktur

Warum Kanada? Warum CSE? Warum ist das Geschäft in Arizona?

Die Unternehmensstruktur ist kein Zufall. Es ist ein Merkmal.

NameSilo Technologies Corp

Kanada — Holdinggesellschaft

Handel an der CSE: URL (Kanadische Wertpapierbörse)

OTC: URLOF

CEO: Paul Andreola

CFO: Natasha Tsai (unterschreibt die Phantomzahlen)

NameSilo LLC

Phoenix, Arizona — tatsächlicher Registrar

ICANN-akkreditiert (IANA #1479)

CEO: Kristaps Ronka (18,5% Eigentümer)

Akzeptiert Bitcoin. Kein KYC. Generiert den "Umsatz".

Warum diese Struktur existiert:

Al Capone führte sein Geschäft in einem Bundesstaat und seine Banken in einem anderen. Dieselbe Logik, ein anderes Jahrhundert.

Kanadas Regulierungslücken — gewollt

Krypto & Registrierstellen

Kanada hat die AML-Vorschriften für Krypto-Börsen verschärft (FINTRAC, Travel Rule ab 2026). Aber ein ICANN-Registrar, der Bitcoin für Domains akzeptiert, ist kein MSB (Finanzdienstleistungsunternehmen). Der Kauf einer Domain ist eine Warengeschäft, kein Finanzdienstleistung. Der Registrar ist nicht verpflichtet, KYC auf Börsenniveau durchzuführen oder SARs (Suspicious Activity Reports) pro BTC-Transaktion einzureichen.

Datenschutzgesetze (PIPEDA + Quebec)

In Kanada — insbesondere in Quebec — ist der Schutz personenbezogener Daten stärker als in den USA. Bis vor Kurzem gab es kein öffentliches Register für wirtschaftliche Eigentümer. Man konnte nicht einfach nachschlagen, wer hinter einem Unternehmen steckt. Um einen "Privatbürger" zu deanonymisieren, benötigt man eine strafrechtliche Vorladung, keine zivilrechtliche Auskunftsanfrage oder behördliche Untersuchung.

Die Corp + LLC-Struktur ist legal — Tausende von Unternehmen nutzen sie. FINTRAC/OSC sind echte Regulierungsbehörden, aber ihre Ressourcen sind im Vergleich zur SEC/FBI gering. Das Risiko entsteht nur, wenn man legale Unternehmensstrukturen mit Phantom-Operationen — was genau die Daten zeigen.

"Nathalie Roy" — keine Marke für Opfer. Ein regulatorischer Schutzschild für den Betreiber.

Der xmrwallet-Betreiber wählte eine spezifische Identitätskonstruktion: eine kanadische Freiwillige, die ein nicht-kommerzielles Open-Source-Projekt betreibt. Dies ist kein Zufall. Es ist eine regulatorische Strategie:

In den Jahren 2014–2019 fielen Krypto-Wallets, die von "Privatpersonen" betrieben wurden, nicht unter die MSB-Vorschriften. Kanadische/Quebecer Datenschutzgesetze schützten die persönliche Identität ohne Unternehmens-Transparenz. Die Kombination "Freiwilliger" + "nicht-kommerziell" bot eine Befreiung von AML/KYC-Verpflichtungen. Eine "spendenbasiertes Freiwilligenprojekt" war eine regulatorische Grauzone, die FinCEN und FINTRAC nicht aggressiv abdeckten.

Hätte sich der Betreiber registriert als "XMRWallet Ltd." oder einen männlichen osteuropäischen Namen verwendet — hätten die Regulierungsbehörden bis 2016–2017 ermittelt. Eine "kanadische Freiwillige" war ein Status, den die Regulierungsbehörden ignorierten, bis es zu spät war. Die Identität existiert nicht als Unternehmen. Genau deshalb funktionierte das Schema 10 Jahre lang.

"Nathalie Roy" ist keine Person. Es ist ein legales Konstrukt, optimiert für die Umgehung von Vorschriften.

Integrationsphase

Warum Kanalrohre? Warum Unterwasserkameras? Warum mexikanische Taxianzeigen?

Die "Diversifizierung" von NameSilo ergibt geschäftlich keinen Sinn — es sei denn, man versteht die drei Phasen der Geldwäsche.

Phase 3 ist der AUSSTIEG. Sie können nicht ewig auf 50,8 Mio. $ Phantomgewinn sitzen. Sie müssen Buchgeld umwandeln in reale Vermögenswerte:

Und je zufälliger die Akquisitionen, desto besser die Tarnung. Wenn sie nur Domain-Unternehmen gekauft hätten, wäre das Muster offensichtlich. Aber Kanalrohre + Unterwasserroboter + mexikanische Taxianzeigen? Das sieht nach einem exzentrischen CEO aus, der "diversifiziert". Niemand untersucht ein Kanalrohrunternehmen auf Geldwäscheverbindungen. Das ist der Sinn der Sache.