Investigación independiente por PhishDestroy (iniciativa voluntaria anti-estafa). xmrwallet.com robó un estimado de más de $100M en Monero durante ~8 años mediante el secuestro de transacciones del lado del servidor (estimación basada en informes de víctimas, análisis de tráfico del sitio web y datos de investigaciones activas de las fuerzas del orden de la UE). NameSilo (registrador ICANN, IANA #1479, Phoenix AZ) defendió públicamente al operador, emitió declaraciones que contradecían las propias comunicaciones del operador y ofreció limpiar las detecciones de VirusTotal. Este archivo contiene: 61 capturas de pantalla verificadas con SHA-256, correos electrónicos del operador, presentaciones ante ICANN, análisis de más de 130M de dominios. Cada afirmación respaldada. Nada refutado.

Todas las evaluaciones representan un análisis independiente basado en evidencia disponible públicamente. No es un hallazgo judicial. No se ha recibido ninguna refutación fáctica de ninguna de las partes mencionadas. Archivo completo de pruebas · Resumen para inversores

11 Puntos de Evidencia que Vinculan a NameSilo con xmrwallet.com

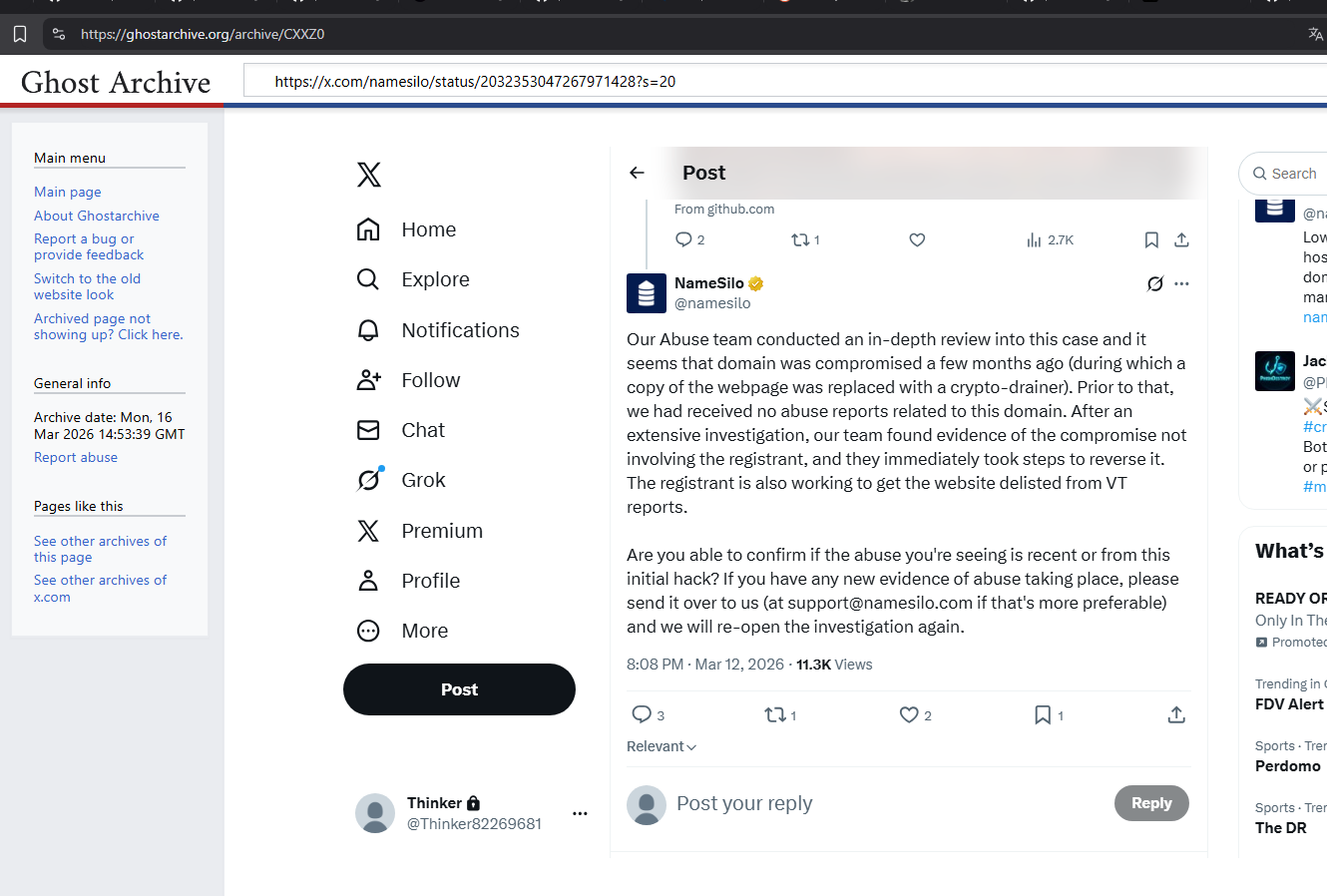

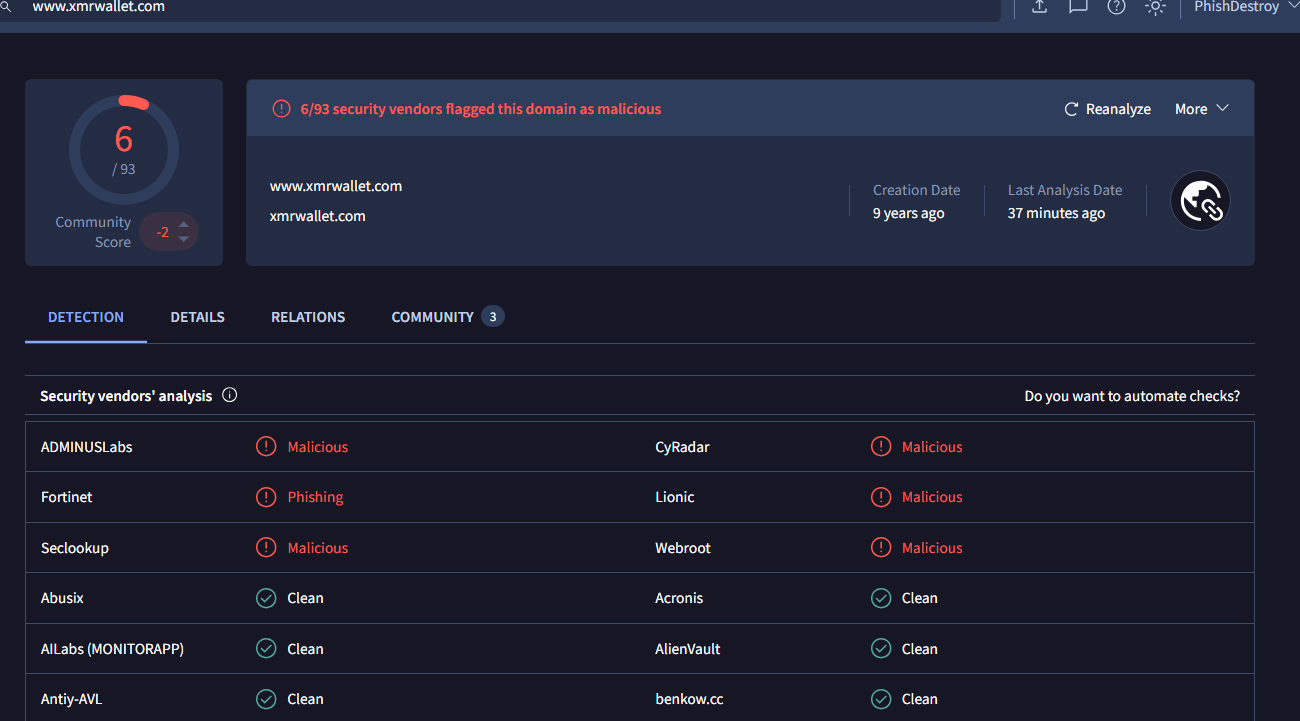

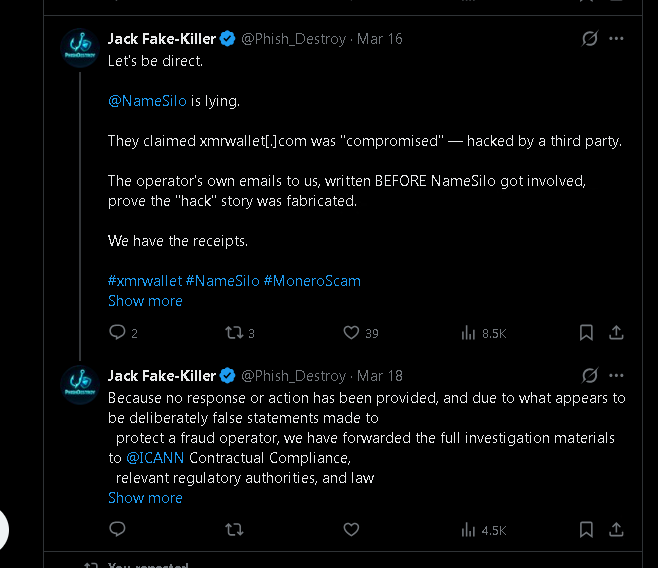

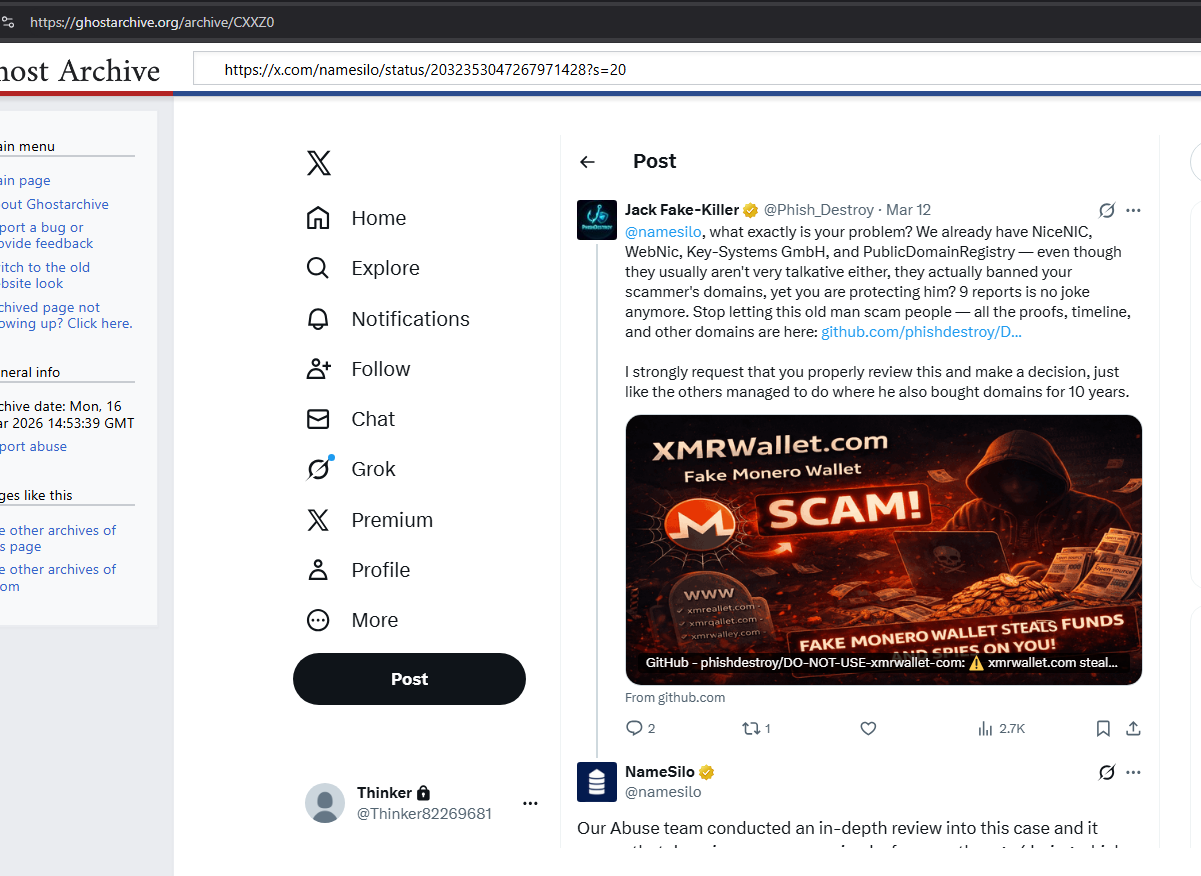

El operador de xmrwallet escribió: "Siéntase libre de citar al registrador del dominio." Luego, NameSilo emitió un comunicado afirmando un "compromiso" del dominio —inconsistente con los propios correos electrónicos del operador— y ofreció eliminar las detecciones de VirusTotal. Ningún registrador en nuestra carrera (más de 500K eliminaciones) ha hecho esto jamás.

Probamos 10 registradores + 10 billeteras (Google + Bing, misma metodología). NameSilo: 0 cobertura en medios tecnológicos (solo junto con NiceNIC). xmrwallet.com: única billetera con spam de criptomonedas, 0 Wikipedia, 0 medios tecnológicos. Ambos usan PR Newswire/Cision (3 + 12 comunicados) — ninguna otra pareja registrador-billetera comparte esta plataforma. El comunicado de xmrwallet se publicó 1 día antes que el de NameSilo. Datos SERP completos para las 20 entidades disponibles.

xmrwallet: artículos SEO de Kwork + bots de Trustpilot. NameSilo: publirreportaje de Forbes de más de $50K + 129 reseñas eliminadas en 4 meses. Misma estrategia, diferente presupuesto.

NameSilo compró TLDs de ShortDot, los registros inactivos se dispararon un 615%. El 81.5% de todos los dominios de NameSilo no resuelven a nada. Namecheap: 32.2%. Patrón consistente con el blanqueo de cripto→dominio.

10 registradores probados: NameSilo = 0 medios tecnológicos (solo junto con NiceNIC). 10 billeteras probadas (buscadas como dominios, ej. "xmrwallet.com"): xmrwallet.com = la única con spam cripto, 0 Wikipedia, 0 medios tecnológicos. Gemini AI confirmado independientemente.

Más de 31 informes presentados a través del portal de NameSilo (recibos conservados). Informes en Reddit/BitcoinTalk desde 2018. Respuesta pública de NameSilo: "no recibimos informes de abuso." Cuatro declaraciones contradichas por evidencia en un tuit — todas refutadas con capturas de pantalla.

Trustpilot (eliminable): NameSilo 4.7/5. SmartCustomer (no eliminable): 1.8/5, 76% de una estrella. xmrwallet: ScamAdviser 1/100, MyWOT 1/100. Donde no pueden eliminar — calificaciones catastróficas.

PR de NameSilo: "una de las primeras empresas en aceptar bitcoin." Sin verificación de identidad para compras de dominios. XMR robado → BTC → registros masivos de dominios → "ingresos."

"Carta de despedida" de xmrwallet (5 de mayo de 2026): admite que el cierre fue forzado por esta investigación. Contiene 2 afirmaciones contradichas por evidencia técnica. La carta misma es evidencia.

El operador presentó una solicitud de eliminación DMCA ante Google para eliminar un perfil de negocio que llamaba a xmrwallet una estafa (Lumen Database #50915938). En la presentación, afirma que xmrwallet es un "negocio legítimo" y cita la ley de difamación de EE. UU. — pero presenta desde Rusia, no Canadá. Si xmrwallet es un proyecto voluntario de código abierto sin ingresos — ¿qué "negocio" está siendo dañado? ¿Y por qué presentar desde Rusia?

Semrush OSINT: xmrwallet opera más de 50 dominios PBN de blogspot (nomenclatura automatizada: series asunm/asuk/asnet), spam en Google Sites (cuenta "abrahambrantley"), sitio satélite bestmonerowallet.com, listado en el directorio darkweb CONWAY, backlinks comprados a través de Telegram @darksidelinks. El 70-80% de todos los backlinks son spam. Tráfico orgánico real: ~640/mes. El pico de la campaña PBN (septiembre de 2025) se correlaciona directamente con el aumento del tráfico.

Evidencia más fuerte de conexión

10 Años de Supresión Idéntica — En Todas las Plataformas

Tanto NameSilo como xmrwallet.com han estado eliminando sistemáticamente contenido negativo durante una década — usando los mismos métodos, en las mismas plataformas, con los mismos resultados. Esto no es una gestión normal de la reputación corporativa. La escala y consistencia de esta supresión a través de más de 9 plataformas es altamente improbable para dos entidades no relacionadas y sugiere fuertemente coordinación.

9 de 9 plataformas. Tácticas idénticas. Durante 10 años.

Para contextualizar: mantener este nivel de supresión en más de 9 plataformas incluso para una empresa requiere un esfuerzo y una coordinación significativos. Hacerlo de forma idéntica para dos empresas supuestamente no relacionadas — una un registrador, otra una billetera — no se explica por casualidad. Busca una consulta para cada una y verás: cero resultados negativos. Para una empresa con 1.8/5 en SmartCustomer y una billetera marcada con 1/100 en ScamAdviser — eso no sucede de forma natural.

Por qué este patrón de supresión es evidencia procesable:

1. Cada eliminación queda registrada. Trustpilot, Google, Bing, GitHub, YouTube, Twitter/X — todas las plataformas mantienen registros internos de eliminaciones de contenido, solicitudes DMCA, informes de abuso y las cuentas que los presentaron. Estos registros son sujetos a citación judicial. Una sola citación judicial a Trustpilot solicitando los registros de eliminación tanto para NameSilo como para xmrwallet.com mostrará quién solicitó cada eliminación, desde qué IP, a través de qué cuenta y cuándo.

2. Esto no es común. La supresión sistemática en más de 9 plataformas durante más de 10 años es extremadamente rara. La mayoría de las empresas lidian con reseñas negativas en 1 o 2 plataformas. La mayoría nunca presenta avisos de eliminación DMCA contra investigadores. La escala y la coherencia de esta operación crean una huella forense única — una que coincidirá entre las dos entidades cuando se comparen los registros.

3. Reputación fabricada — estadísticamente imposible. xmrwallet tenía una calificación de Trustpilot más alta que Binance y Coinbase — los exchanges de criptomonedas más grandes del mundo. NameSilo tiene la calificación más alta de Trustpilot entre todos los registradores. Sin embargo, en plataformas donde no pueden eliminar reseñas: SmartCustomer 1.8/5 (76% una estrella), ScamAdviser 1/100, MyWOT 1/100. Una empresa no puede ser simultáneamente la mejor y la peor calificada en su industria a menos que un conjunto de calificaciones sea fabricado.

4. La desindexación prueba la coordinación. Las páginas de SiteJabber (SmartCustomer) para ambas entidades fueron desindexadas de Google. Esto requiere presentar solicitudes de eliminación específicas. ¿Quién las presentó? La respuesta está en los registros de Google. Si se utilizó la misma entidad o método para ambas — eso es prueba directa de coordinación.

5. PR Newswire es el portavoz compartido. NameSilo utiliza PR Newswire para escribir sobre sí mismo, luego cita estos comunicados como "cobertura mediática" en documentos para inversores (CSE: URL). xmrwallet utilizó la misma plataforma para publicar artículos sobre la privacidad de Tor — legitimando una billetera de phishing. La misma plataforma de relaciones públicas, la misma estrategia de fabricación de credibilidad a partir de contenido pagado. Un comunicado publicado 1 día antes que el otro.

La pregunta sobre el dominio que termina esto:

Tenemos un año completo de dominios NameSilo caducados — dominios que fueron comprados, nunca activados, nunca utilizados para nada y se les permitió expirar. Desde el momento de la compra hasta el momento de la "muerte": actividad cero. Sin DNS. Sin sitio web. Sin correo electrónico. Sin propósito.

Haz una pregunta: ¿quién compra miles de dominios, paga por ellos (a menudo con Bitcoin) y nunca los usa? Ni una vez. No por accidente. Sistemáticamente, 10,000-17,000 por día, durante años. No hay una explicación comercial legítima. Los especuladores de dominios activan dominios. Las granjas de SEO construyen sitios. Incluso los servicios de estacionamiento requieren DNS. Estos dominios tienen nada.

Solicita los registros de pago de estos dominios. Pregunta a NameSilo: ¿de dónde vino el dinero? Si no pueden responder — o si la respuesta lleva a billeteras de Bitcoin rastreables a intercambios XMR-BTC — tienes tu caso.

Evidencia que tenemos pero aún no publicamos:

Tenemos capturas de pantalla de víctimas cuyas reseñas de Trustpilot fueron eliminadas — muchas con insignias de compra verificada. No estamos publicando todas en este momento. Si NameSilo o Trustpilot niegan haber eliminado reseñas, podemos presentar la evidencia y las víctimas que las escribieron. Esta es una estrategia deliberada: queremos que lo nieguen oficialmente primero.

En SmartCustomer — donde no pueden eliminar — lee las reseñas reales. Dominios de phishing no eliminados. Informes de abuso ignorados. Dominios robados mediante "transferencias". Esta no es nuestra opinión. Son sus propios clientes, verificados, con historial de compra.

Cada paso documentado antes de que sucediera. Tácticas del operador establecidas identificadas y anticipadas.

Sin opiniones. Sin editorialización. Solo datos recopilados con la misma metodología para todas las entidades — y analizados independientemente por Gemini 2.5 Flash AI.

Perfil SERP — Registradores

Google + Bing, 30 resultados principales, 10 registradores comparados. Métrica clave: Medios de Tecnología cobertura (artículos independientes).

NameSilo — cero cobertura tecnológica independiente en 44 resultados. Único registrador con 0 junto a NiceNIC.

Perfil SERP — Billeteras

Misma metodología, 10 billeteras criptográficas. Métrica clave: Cripto Spam (artículos pagados/fabricados).

xmrwallet es la única billetera de 10 con cripto spam en los resultados de búsqueda. También la menor presencia de dominio propio (6.8%). Consulta: "xmrwallet.com" (dominio, no término genérico).

Reputación — Dónde Pueden vs No Pueden Eliminar Reseñas

Patrón: Donde las empresas pueden eliminar reseñas (Trustpilot) — altas calificaciones. Donde no pueden — catastrófico. Ambas entidades. Mismo patrón.

Gemini 2.5 Flash — Conclusión Independiente de IA

"xmrwallet: La presencia de crypto_spam (4.5%) es un indicador directo de dependencia de contenido pagado fabricado o de baja calidad. Su baja presencia de dominio propio (6.8%) apoya aún más un perfil menos orgánico y validado independientemente."

"xmrwallet es la única billetera con crypto_spam. El término crypto_spam en sí mismo implica contenido fabricado o de baja calidad en lugar de cobertura orgánica."

Análisis zero-shot. Sin prompts guía. Datos SERP brutos alimentados a la IA. Informe completo: serp-gemini-report.md · Datos brutos: serp-full-analysis.json

Las tablas SERP completas (20 entidades), detalles de la metodología y análisis de PR Newswire están en el Evidencia sección a continuación.

Cada afirmación está respaldada por material de origen. Cada captura de pantalla tiene una huella digital SHA-256. Cada enlace externo tiene al menos una copia de archivo inmutable.

Ver Archivo Completo de Pruebas →

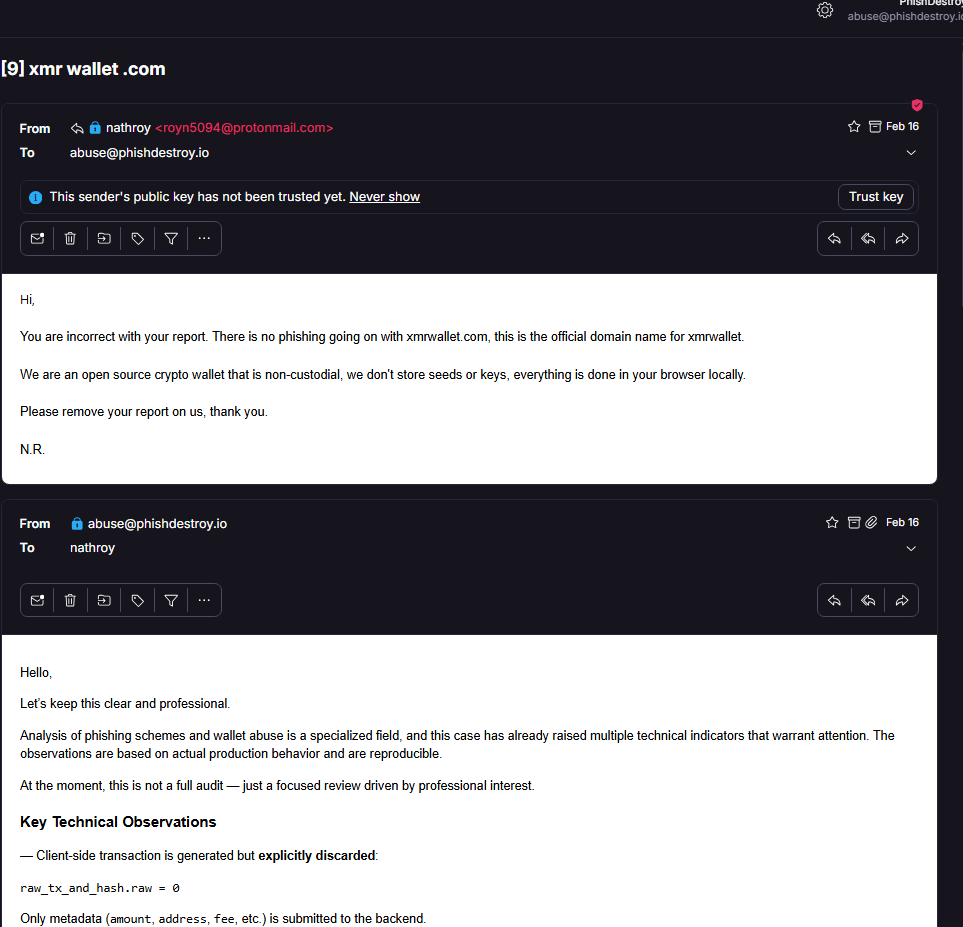

"N.R." (royn5094@protonmail.com) → abuse@phishdestroy.io, 16 de febrero. Defiende el sitio, exige su eliminación. Nunca alega compromiso.

Captura de pantalla →Tuit de NameSilo del 13 de marzo: 4 frases, 4 contradicciones. Cada una demostrada falsa con los propios correos electrónicos del operador + hashes de código.

Análisis completo →SHA-256 antes y después del "compromiso". El código nunca cambió. La IP nunca cambió. NameSilo lo fabricó.

Pruebas →8 PHP endpoints. session_key = base64(address + viewkey). raw_tx = 0. El servidor construye su propia TX.

Ver →16 principales + 19 adicionales + 26 tuits. Correos electrónicos, informes de víctimas, mapas de DNS, VirusTotal, problemas de GitHub, provocaciones del operador. Todos con huella digital SHA-256. Utilizables en los tribunales.

Ver todo →xmrwallet.com, .cc, .biz, .me archivados. Tuit de NameSilo archivado. Repositorios de GitHub archivados. Copias independientes.

Ver todo →

"No habíamos recibido informes de abuso" — internet no está de acuerdo.

NameSilo afirma en su tuit del 13 de marzo de 2026 que nunca había recibido informes de abuso sobre xmrwallet.com antes de nuestro contacto. Esto es demostrablemente falso. Publicaciones públicas en BitcoinTalk (2021) y Reddit (tan pronto como 2018) discuten explícitamente la presentación de informes a NameSilo sobre este dominio. Estas publicaciones siguen indexadas. No estaban ocultas, ni cifradas, ni en la dark web — estaban en los dos foros de criptomonedas más grandes de internet. El equipo de abuso de NameSilo tendría que ser espectacularmente incompetente o estar mintiendo deliberadamente. Sabemos cuál es.

Para los reguladores: ¿Existe una autoridad que pueda auditar el sistema de tickets de abuso de un registrador? Solicítense los registros internos de NameSilo. Compárese el número de informes que realmente recibieron con lo que afirmaron públicamente. La brecha entre esas cifras es medible, demostrable y potencialmente criminal. Invirtieron un enorme esfuerzo en limpiar internet de pruebas contra xmrwallet — pero no pudieron limpiar BitcoinTalk y Reddit.

Una nota sobre Monero y las víctimas que no se pueden identificar.

Monero es privado. Ese es el objetivo. Significa que las víctimas no pueden rastrear sus fondos robados. Pero también significa otra cosa: el operador no sabe a quién robó.

Durante casi una década y una estimación de más de 100 millones de dólares, el operador de xmrwallet vació monederos indiscriminadamente. Cada usuario que depositó Monero y hizo clic en "enviar" vio su transacción secuestrada. El operador no tiene ni idea de quiénes eran esas personas. Algunos eran usuarios minoristas de criptomonedas. Algunos eran inversores. Algunos eran investigadores. Y algunos eran personas con los recursos y la motivación para buscar justicia.

Somos investigadores. Publicamos pruebas y seguimos adelante. Pero no todos los que perdieron dinero en xmrwallet.com responderán escribiendo un informe. El operador debería considerar esto. NameSilo debería considerar esto. Ayudaron a proteger a un ladrón que robó a personas que no puede identificar, en cantidades que no puede calcular, en una moneda que no puede rastrear. Algunas de esas personas pueden buscar soluciones legales que el operador no ha anticipado.

Tuits de advertencia sobre xmrwallet — compruebe cuáles sobrevivieron:

Bots de spam SEO de 2018 — todos aún vivos:

Estimamos 100–200 tuits en total han sido eliminados en todas las cuentas que alguna vez mencionaron xmrwallet.com de forma veraz — nuestros informes de @Phish_Destroy, investigadores independientes, quejas de víctimas, advertencias de seguridad. Todo desaparecido. Mientras tanto, el operador compró un servicio Kwork: "explosión de enlaces en redes sociales — Twitter 50 publicaciones, 500 rublos" (~$5 USD). Compró múltiples paquetes. Cientos de publicaciones de bots de spam promocionando xmrwallet.com desde 2018 — cada una de ellas sigue activa. Ni una sola eliminada.

Las acciones de X/Twitter demuestran un claro doble rasero: el spam de bots comprado por 500 rublos en un mercado de freelancers ruso permanece intacto, mientras que los informes de víctimas sobre un robo de más de 100 millones de dólares y los investigadores con pruebas verificadas por SHA-256 son bloqueados. X/Twitter debería investigar qué empleados están procesando estos informes y por qué.

Y para ser claros: el 3 de abril de 2026, pagamos 200 dólares por la verificación X Gold. La prohibición llegó inmediatamente. X declaró que el pago sería reembolsado — ni se levantó la prohibición ni se emitió el reembolso. 200 dólares por una verificación Gold que nunca pudimos usar — pero la verificación Gold de NameSilo funciona perfectamente para presentar informes contra nosotros. Enviamos más de 5 solicitudes de exportación de datos en 3-4 cuentas — todas denegadas o ignoradas. Esas cuentas contienen aproximadamente 200,000 tuits combinados, cada uno de los cuales es evidencia potencial del crimen de alguien — un sitio de phishing, la negligencia de un registrador, el informe de una víctima. X no solo nos está silenciando. X está reteniendo pruebas de ciberdelincuencia masiva y cobrándonos por el privilegio.

Pero NameSilo también logró que se eliminaran algunas de nuestras publicaciones más inconvenientes. Para los investigadores: esto no es un problema — soliciten los registros de eliminación, verifiquen quién presentó los informes, comprueben las marcas de tiempo. Cada eliminación es rastreable. Cada acción del moderador deja un rastro. Las publicaciones que NameSilo más quería que desaparecieran son exactamente las que importan.

Después de todo lo que sucedió — después de la exposición pública con 11K visitas, después de 4 declaraciones vs. pruebas con los propios correos electrónicos del operador, después de la presentación a ICANN, después de la remisión a las fuerzas del orden, después de que otros 3 registradores suspendieran los mismos dominios con las mismas pruebas — el sitio sigue activo.

Pregúntese: ¿qué registrador legítimo soportaría este nivel de humillación pública y riesgo regulatorio por un solo cliente? ¿Qué empresa se comprometería públicamente a eliminar las detecciones de VirusTotal para un drenador conocido? ¿Qué departamento de abuso fabricaría una historia de "compromiso" que contradice los propios correos electrónicos del operador?

Ninguna — a menos que lo posean o se beneficien directamente de ello.

NameSilo, LLC (IANA #1479) es el propietario de xmrwallet.com, o un socio financiero directo en una operación de robo de más de 100 millones de dólares. Según nuestra evaluación, ninguna otra explicación justifica su comportamiento. Una relación cliente-registrador no produce este nivel de protección.

Y aquí hay un rastro de inteligencia rusa.

Los patrones de infraestructura, la metodología de seguridad operativa, los pedidos freelance del mercado CIS, el alojamiento DDoS-Guard, el manual de supresión — esto no es un "voluntario" canadiense en solitario ejecutando un proyecto de afición. Esta es una operación con respaldo institucional. La conexión rusa es obvia para cualquiera que haya trabajado en la investigación de ciberdelincuencia de la CIS. Tenemos pruebas. Los investigadores las recibirán previa solicitud.

Un mensaje a cada moderador, a cada empleado de confianza y seguridad, a cada administrador de plataforma que eliminó una publicación de una víctima, bloqueó una cuenta o eliminó una advertencia sobre xmrwallet.com:

Les pedimos que expliquen públicamente por qué lo hicieron. ¿Qué regla se rompió? ¿Qué política se violó? Eliminaron la verdad, silenciaron a las víctimas, ayudaron a un robo de más de 100 millones de dólares. Eso no es moderación — eso es complicidad. Cada eliminación se registra. Cada reseña eliminada es rastreable. Cada cuenta bloqueada tiene un rastro documental. Los investigadores pueden y solicitarán esos registros.

Para el Cumplimiento Contractual de ICANN:

Presentamos el expediente completo el 18 de marzo de 2026. Cada captura de pantalla. Cada correo electrónico. Cada hash. Cada mentira desmentida. Cada víctima documentada. Cada intento de supresión registrado. Lo tienen todo. NameSilo, LLC (IANA #1479) — su registrador acreditado — está protegiendo activamente una operación de estafa vinculada a Rusia que robó más de 100 millones de dólares. El sitio sigue activo. El dominio sigue activo. El operador publicó una carta de despedida y el sitio SIGUE ARRIBA. ¿Están cómodos con esto? ¿Es esto lo que significa la acreditación de ICANN? ¿Puede un registrador mentir públicamente, ayudar a un estafador a eliminar detecciones de seguridad, usar acceso de plataforma pagado para silenciar a los investigadores — y mantener su acreditación? Estamos esperando su respuesta. Las víctimas están esperando. La evidencia es pública. El mundo está observando.

Un mensaje de una víctima — y una pregunta sobre la acreditación de ICANN:

Una de las víctimas contactó a NameSilo y se le dijo algo así como que su "licencia de ICANN" los protegía. Seamos absolutamente claros sobre lo que es y lo que no es la acreditación de ICANN:

La acreditación de ICANN es una licencia para registrar nombres de dominio. No es una licencia para cometer fraude. No es una licencia para encubrir el lavado de dinero. No es una licencia para proteger a los operadores de estafas. No es un escudo contra el enjuiciamiento criminal. No es una sentencia del tribunal supremo que permite a NameSilo ayudar a un ladrón a robar 100 millones de dólares. No concede inmunidad ante las fuerzas del orden, demandas civiles o acciones regulatorias.

Un registrador acreditado por ICANN es más responsable, no menos. El RAA (Acuerdo de Acreditación de Registradores) exige explícitamente el manejo de abusos. NameSilo firmó este acuerdo. NameSilo lo viola cada día que xmrwallet.com permanece activo.

A las víctimas: no dejen que nadie les diga que la "acreditación de ICANN" protege a un registrador de las consecuencias. No lo hace. Demándenlos. Presenten denuncias penales. Informen a su unidad nacional de ciberdelincuencia. Informen al Fiscal General de Arizona. NameSilo es una empresa estadounidense en Phoenix, AZ. Están sujetos a la ley estadounidense, independientemente de la acreditación de ICANN que posean. Una licencia de conducir no te protege de un cargo de asesinato.

El Teatro de Acreditación de ICANN

Aquí hay algo que nos desconcierta genuinamente. En cada única respuesta de abuso, en cada réplica a cada queja, NameSilo cita su acreditación de ICANN. Cada vez. Como un mantra. Como una oración. Como un hechizo mágico que hace desaparecer los informes de abuso.

"Como registrador acreditado por ICANN..." — sí, ¿y qué? ¿Entienden lo absurdo que suena esto para cualquiera que trabaje en esta industria? Permítannos traducir esto a términos que todos puedan entender:

La acreditación de ICANN es una licencia comercial. Pagas un depósito. Rellenas el papeleo. Aceptas seguir el RAA (Registrar Accreditation Agreement). Eso es todo. No te convierte en un regulador. No te hace intocable. No es un fondo que cubra las acciones de los estafadores que proteges. No es un escudo judicial. Un certificado SSL en un sitio de phishing no lo hace legítimo — los phishers compran certificados SSL todos los días, incluidos los caros EV. Una cuenta de Cloudflare no te hace seguro — todos los distribuidores de malware tienen una. Y la acreditación de ICANN no te hace honesto — solo significa que pagaste la tarifa.

Y la cosa mejora. NameSilo no solo cita la acreditación de ICANN en las respuestas a abusos — lo incluyen en sus informes financieros. En el comunicado de resultados del tercer trimestre de 2025 presentado en SEDAR+ (28 de noviembre de 2025), la empresa se describe a sí misma como: "As an accredited ICANN registrar, Namesilo is one of the fastest-growing domain registrars in the world." Esto está en un informe de ganancias. Para inversores. En una plataforma de presentación de valores. En lugar de revelar que el 81,5% de sus "dominios bajo gestión" son registros fantasma sin tráfico, destacan la acreditación de ICANN. En este punto, no es solo un reflejo — es una estrategia de divulgación de valores. Envuelven los números fantasma en la insignia de ICANN y esperan que nadie compruebe. Nosotros comprobamos. Source: Stockwatch →

Para cuando una queja de ICANN es revisada, procesada y se actúa sobre ella, el dominio de estafa ya ha expirado, el dinero ha desaparecido y las víctimas se han rendido. El proceso es lento por diseño. Presentar una queja de ICANN es como llamar a los bomberos después de que el edificio se haya quemado, demolido y convertido en un estacionamiento. Esto no es un control. Esto no es supervisión. Esto es teatro.

Case in point: Trustname.com (IANA #4318) — un registrador acreditado por ICANN. "El registrador independiente de más rápido crecimiento". Nuestra investigación encontró: Declaraciones de impuestos estonias que muestran €120 en ingresos, un empleado, patrimonio neto negativo y un aviso de eliminación de empresa. Ambos propietarios son bielorrusos. El registrador comercializa abiertamente alojamiento a prueba de balas, sirve casinos fraudulentos, contenido para mayores de 18 años, farmacias ilegales y operaciones de fraude. Acreditado por ICANN. ¿Esa acreditación los hace legítimos? ¿Protege a las víctimas de los casinos fraudulentos que alojan? Por supuesto que no. Solo significa que rellenaron el mismo formulario que NameSilo.

Quizás nosotros también deberíamos comprar la acreditación de ICANN. Así podremos escribirlo en todas partes:

"Hi, this is PhishDestroy. ACCREDITED BY ICANN, CREDENTIALED BY DOMAIN CCK, PAYMENT PROCESSED BY A REGISTRAR AND A HOSTING PROVIDER."

¿Suena impresionante, verdad? ¿Suena como si significara algo? No es así. Y cuando NameSilo lo escribe en cada respuesta a cada informe de abuso que ignoran — tampoco significa nada. Excepto que ellos creen que sí. Y esa ilusión es parte del problema.

Sección 3.18 del RAA — la cláusula que NameSilo finge que no existe.

El Registrar Accreditation Agreement — el documento que NameSilo firmó — incluye la Sección 3.18, que requiere explícitamente a los registradores que investiguen y respondan a los informes de abuso. No ignorarlos. No eliminarlos. No fabricar coartadas. No ofrecer limpiar las detecciones de VirusTotal para el dominio reportado. Investigar. Responder. Actuar. Empezamos a citar la Sección 3.18 del RAA en cada informe que presentamos. ¿La respuesta de NameSilo? El mismo mantra de acreditación de ICANN. Invocan a la misma autoridad cuyas reglas violan — en la misma frase en la que las violan. Sería una comedia si la gente no estuviera perdiendo millones.

Quizás NameSilo tenga un ICANN especial — una edición privada, emitida por los abuelos de Lubyanka? Una acreditación a medida donde el 3.18 dice: "The registrar shall ignore all abuse reports, help the scammer clean his record, and cite this accreditation as justification." Porque así es como se comportan. Usan la insignia de ICANN de la misma manera que un policía corrupto usa una insignia policial — no para hacer cumplir la ley, sino para violarla con impunidad.

ICANN no es la policía. Es el DMV.

ICANN fue creado en 1998, cuando internet era un proyecto académico, no un campo de batalla. Su mandato es estabilidad técnica — asegurándose de que .com se resuelva igual en Tokio, Berlín y Moscú. Coordina la zona raíz del DNS, distribuye direcciones IP (IANA) y mantiene los estándares de protocolo. Sin ICANN, internet se fragmenta. Por eso existe. No para controlar el fraude. No para proteger a las víctimas. No para investigar el lavado de dinero.

El RAA es un contrato, no una ley. Violar la Sección 3.18 del RAA es un incumplimiento de contrato, no un delito. La sanción máxima de ICANN — revocar la acreditación — toma años, crea un precedente que temen y pone en riesgo miles de dominios en el limbo. No lo harán. NameSilo usa un certificado del DMV como coartada en un juicio por asesinato. La acreditación de ICANN no te protege del fraude de valores, el lavado de dinero o de ayudar a un robo de $100 millones. Los verdaderos encargados de hacer cumplir la ley son FinCEN, SEC, FBI, and the Arizona Attorney General. ICANN es una decoración.

Esta no es la primera vez. Artists Against 419 (2018).

Antes de xmrwallet, antes de PhishDestroy, otra organización lo intentó. En 2018, Artists Against 419 presentó una queja de cumplimiento de ICANN UNY-783-11184, acusando a NameSilo de ser un "registrador a prueba de balas" para estafadores. Su evidencia: el revendedor QHoster (vinculado a NameSilo) fue responsable de el 60% de los dominios maliciosos que rastreaban. La respuesta de NameSilo: "We are not a hosting provider" y "We cannot determine the legality of content." Respuesta de ICANN: cerró la queja. Razón: el registrador "no recibió el informe" o los problemas "estaban fuera del alcance de ICANN".

Eso fue en 2018. Es 2026. Nada cambió. El mismo registrador. El mismo patrón de abuso. La misma no-respuesta de ICANN. Una Notificación de Incumplimiento de ICANN no solucionará a NameSilo — porque el abuso no es un error en su negocio. El abuso ES el negocio. No envías una notificación de infracción de código a un edificio diseñado para ser una fachada. Envías a las fuerzas del orden.

Por qué ICANN no puede actuar — y por qué el DOJ no lo hará

Abuso, phishing, protección contra estafas, lavado de dinero, conexiones con el FSB — todo fuera del mandato de ICANN. Ellos mismos lo dicen. El RAA 3.18 exige "investigar el abuso", pero ICANN no tiene investigadores, ni tribunales, ni poder para cerrar dominios a la fuerza, y ningún mecanismo para verificar que un registrador realmente investiga. Para ICANN, "recibimos la carta y respondimos" = cumplimiento. Ya sea que la respuesta diga "lo eliminaremos" o desestime la queja por completo — ICANN no la lee.

NiceNIC, Trustname, NameSilo — todos técnicamente conformes: ¿Pagan tarifas? Sí. ¿Presentan el depósito de datos? Sí. ¿WHOIS funciona? Sí (a través de PrivacyGuardian). Su modelo de negocio es ignorar el abuso. Pero ICANN no puede castigar eso, porque ICANN no evalúa el contenido de las respuestas a abusos. Para los registradores a prueba de balas fuera de EE. UU., la única opción de ICANN es revocar la acreditación — un proceso que toma años y deja miles de dominios en el limbo. ICANN teme más el colapso técnico que el fraude.

NameSilo es un caso especial. Es una empresa estadounidense en Phoenix, Arizona — sujeta a la ley de EE. UU. (Arizona AG, FBI, FinCEN, SEC). ICANN no debería necesitar manejar esto. Este es el trabajo del DOJ. Pero el DOJ también guarda silencio:

Este no es un incidente de abuso único que ICANN pueda abordar con una Notificación de Incumplimiento. Esto es un modelo de negocio sistémico basado en la facilitación del ciberdelito — phishing, drenadores de criptomonedas, servicios de darknet y lo que los datos financieros sugieren fuertemente que es lavado de dinero a gran escala. Las cartas de cumplimiento de ICANN no solucionan eso. La persecución federal sí lo hace.

njal.la is NameSilo. Period.

La defensa favorita de NameSilo: "That's our reseller, njal.la. We have no control." WHOIS dice lo contrario. Busca cualquier dominio de njal.la — el campo de registrador de WHOIS indica NameSilo, LLC. No njal.la. No una entidad independiente. NameSilo. Cualquier acuerdo interno de asociación o revendedor que tengan es su asunto privado. Para el mundo exterior — para ICANN, para las fuerzas del orden, para las víctimas, para WHOIS — estos son dominios de NameSilo bajo la acreditación de NameSilo y la responsabilidad de NameSilo.

Njalla es un registrador legítimo enfocado en la privacidad fundado por Peter Sunde (de Pirate Bay). Sirve a periodistas, activistas y usuarios conscientes de la privacidad. Pero sus características de privacidad — protección del registrante, sin WHOIS público, rastro documental mínimo — fueron explotadas sistemáticamente para registrar dominios de estafas de criptomonedas y drenadores bajo la acreditación de NameSilo. Cuando llegaron los informes de abuso, NameSilo señaló a njal.la; njal.la señaló a la privacidad. Los dominios permanecieron activos. El dinero desapareció. El escudo de privacidad se convirtió en un escudo de abuso. Sus acuerdos internos no anulan los datos de WHOIS, las reglas de ICANN o la ley. No puedes externalizar tus obligaciones de ICANN a un revendedor de privacidad y luego alegar inocencia cuando dominios bajo tu acreditación roban 100 millones de dólares.

Cómo se comparan otros registradores — de alguien que escanea cientos de miles de dominios.

No somos teóricos. Escaneamos, analizamos y reportamos dominios a gran escala — cientos de miles de ellos. Trabajamos con registradores todos los días. Esto es lo que vemos:

WebNic (~800K domains)

Mejorando. Ahora tienen un gestor de abuso real — un humano real que lee los informes y toma medidas. Todavía no se da cuenta de que sus IPs están siendo bloqueadas por Cloudflare (envía capturas de pantalla de "sitio no funciona" en lugar de "phishing"), pero hay un progreso visible. Un registrador que está intentando mejorar.

NiceNIC (Russian, not Chinese)

Sin esperanza. Solo mejorarán cuando dejen de existir. Un registrador cuyo modelo de negocio se basa en no responder a los abusos. Pero ni siquiera NiceNIC defendió públicamente a un estafador en Twitter. Ni siquiera NiceNIC ofreció limpiar VirusTotal para un drenador. Incluso ellos tienen límites.

NameSilo (IANA #1479)

Inventó su propio ICANN. Creó su propio WHOIS. Juega con sus propias reglas. Usa la acreditación como un arma, no como una obligación. Incluso registradores rusos como Reg.ru dejaron de hacer lo que hace NameSilo alrededor de 2021. NameSilo sigue haciéndolo en 2026. No son un registrador deshonesto. Según nuestra evaluación, son una empresa criminal con una insignia de ICANN.

No somos expertos en ICANN. No somos abogados. Pero destruimos más de 500.000 dominios de phishing y podemos ver lo que aparentemente no pueden ver cuerpos regulatorios enteros: un registrador que inventa sus propias leyes, se esconde detrás de sus propios revendedores, cita su acreditación como defensa mientras viola los requisitos fundamentales de su acreditación, y lava dinero a través de registros de dominios fantasma.

A las autoridades federales y estatales de EE. UU. — en particular, al Estado de Arizona:

NameSilo, LLC (Phoenix, AZ) es una empresa constituida en EE. UU. que protege una operación criminal vinculada a la CEI que robó un estimado de más de $100 millones a víctimas en todo el mundo. La evidencia es pública, la presentación ante la ICANN está registrada, el operador está identificado, las mentiras han sido desmentidas y la campaña de supresión está documentada.

Esto no es una disputa comercial. Esta es una empresa estadounidense que facilita un fraude internacional en curso. Los patrones de infraestructura — pedidos de freelancers en mercados de la CEI, alojamiento de DDoS-Guard a través de proveedores con jurisdicción rusa, metodología operativa consistente con el ciberdelito adyacente al estado — son de manual.

FBI, DOJ Cyber Division, Arizona Attorney General, FinCEN — el paquete de evidencia está listo. Contáctenos y le proporcionaremos todo, incluyendo materiales no publicados aquí.

Específicamente para el FBI: NameSilo fabricó declaraciones públicas, suprimió a investigadores de seguridad y ofreció eliminar las detecciones de VirusTotal para un drainer conocido. Las autoridades europeas han solicitado información a X/Twitter sobre casos relacionados y no han recibido respuesta — lo sabemos por comunicación directa con víctimas y una autoridad competente en un estado miembro de la UE (los detalles no pueden revelarse bajo la ley de protección de datos de la UE). Pregúntenle a NameSilo por qué. Pregúntenles quién. Pregúntenles cuánto. Pregunten antes de que la pista de la evidencia se enfríe — aunque hemos asegurado que la mayor parte ya no se pueda borrar.

Si un registrador puede decir "no hemos recibido ninguna queja" mientras la propia memoria de internet demuestra lo contrario — si pueden borrar la evidencia usando solicitudes de DMCA y enfrentar cero consecuencias — entonces ¿de qué sirven los reguladores? La acreditación de la ICANN se convierte en un sello de goma y el manejo de abusos se convierte en teatro.

Solicite su sistema de tickets de abuso. Compárelo con lo que afirmaron públicamente. La brecha entre esas cifras es la medida de su complicidad.

Desafío Abierto

Demuestre que una sola palabra que publicamos es falsa —

y nosotros mismos retiraremos todo nosotros mismos.

Una palabra. Una afirmación. Una captura de pantalla. Muéstrenos qué está mal.

A lo largo de cientos de páginas de evidencia, docenas de informes de víctimas, y 61 capturas de pantalla verificadas con SHA-256 — ni el operador, ni NameSilo, ni X, ni nadie ha presentado una sola refutación fáctica. Ni una sola.

Pero si todo lo que decimos es cierto — entonces HAGAN ALGO.

Están robando millones. Ahora mismo. Hoy. El sitio está en línea. El dominio está activo. Las víctimas están perdiendo dinero mientras lee esto. Actúen ahora.

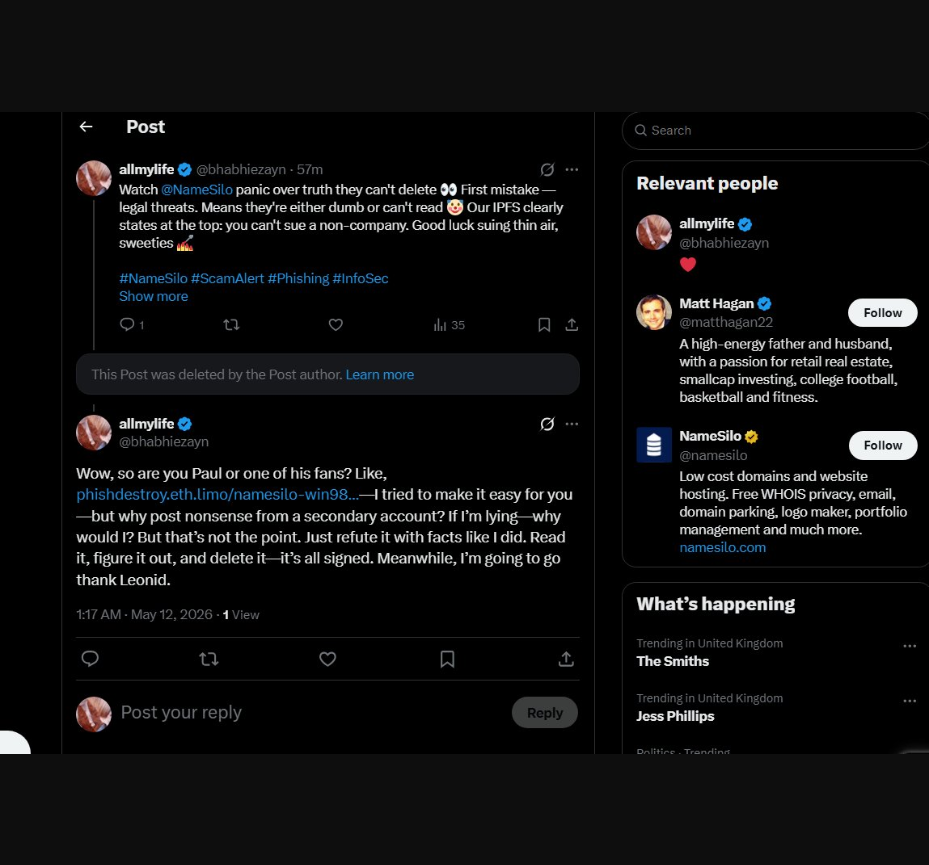

No pasamos meses de nuestras vidas construyendo este archivo, y las víctimas no perdieron millones de dólares, para que un estafador de habla rusa pudiera publicar una mentira en Twitter y luego llorar porque lo guardamos. NameSilo escribió 4 frases falsas desde una cuenta corporativa oficial. Las archivamos. Se molestaron de que el archivo exista. Toda su defensa no es "es falso" — sino que el archivo exista.

Así no funcionan las cosas. Ustedes lo dijeron. Nosotros lo guardamos. El mundo puede leerlo. Acéptenlo.

Manual de respuestas de NameSilo — y nuestras respuestas preescritas

Hemos tratado con suficientes registradores para saber exactamente lo que dirán. Aquí está el guion, y aquí está por qué no funciona.

🎙 "Somos un registrador acreditado por la ICANN."

Sí, lo sabemos. Es una licencia comercial, no una referencia de carácter. Trustname.com (IANA #4318) también está acreditado con €120 de ingresos.

🎙 "El dominio fue comprometido."

Los hashes SHA-256 muestran que el código/IP nunca cambió. El operador nunca afirmó compromiso. Ustedes inventaron esta historia.

🎙 "No habíamos recibido informes de abuso."

Más de 20 informes nuestros, más de 100 en total de publicaciones públicas (BitcoinTalk 2021, Reddit 2018).

🎙 "Los dominios inactivos son normales en nuestra industria."

La línea base es del 15-21%. Ustedes están en el 32.2% (2 veces la línea base), con un aumento interanual del 615% y ejecuciones masivas de 10K-17K/día. Expliquen la brecha.

🎙 "njal.la es un revendedor independiente."

WHOIS dice NameSilo, LLC. Sus acuerdos internos no anulan los datos públicos o la ley. Los dominios de Njalla son su responsabilidad.

🎙 "Iniciaremos acciones legales."

El operador amenazó con esto en febrero. Estamos en IPFS. Las afirmaciones están documentadas, verificadas con SHA-256. La verdad es la defensa. Demándenos — este archivo se convierte en la prueba judicial A-Z.

🎙 [Silencio]

También es una opción. La evidencia reside en una red descentralizada. El silencio no es una estrategia. Es una cuenta regresiva.

NameSilo & el manual del abuelo del SEO — los mismos trucos:

NameSilo compra reputación de la misma manera que lo hace el operador de xmrwallet — diferente presupuesto, el mismo manual. Reseña de Forbes Advisor ($50,000+ de inserción). Comunicados de prensa de Yahoo Finance (etiquetados como "pagados"). Artículo de Wikipedia (marcado como promocional). Granja de bots de Trustpilot (92% de probabilidad de manipulación). Ambos usan PR Newswire (Cision) para comunicados de prensa. Ambos tienen casi nula presencia web orgánica. La verificación de hechos detallada de Forbes, el análisis de datos de Trustpilot y las quejas de BBB están en la sección de evidencia a continuación.

Coincidencia de Patrones de Comportamiento — Operador vs. Registrador

No estábamos buscando esto. Mientras investigábamos la infraestructura de fraude de xmrwallet, notamos algo inesperado: ambas entidades usan la misma plataforma de relaciones públicas, ambas tienen cero presencia web orgánica, ambas eliminan reseñas de Trustpilot, y ambas responden a la evidencia con amenazas en lugar de hechos. Estas no son coincidencias — son estructurales.

xmrwallet Trustpilot: La instantánea de Wayback de mayo de 2024 muestra 45 reseñas, calificación 3.6 (27% de una estrella). Análisis actual: 80 reseñas, 51% de cinco estrellas. Comparamos nombres: 7 reseñas eliminadas solo de la página 1, incluyendo:

• "Elmo T. Johnson" — "XMRWallet estafó mis fondos. 1200 monero desapareció" — ELIMINADO

• "B.Costa" — "Nathalie lo resolvió" — ELIMINADO (menciona al operador por su nombre)

• 2 reseñas verificadas (marca de verificación de Trustpilot) — ELIMINADO

• 3 de sus propias reseñas de bots ("Thomas", "Jabari Rivera", "Evelyn Malik") — eliminadas después de cumplir su propósito

Testimonio de víctima: Erma Powell (cuenta verificada de Trustpilot, marca de verificación verde) publicado el 22 de abril de 2024: "Estoy en pánico, creé una billetera en el sitio oficial, puse dinero y los desarrolladores se llevaron todo, el código en github no tiene nada que ver con este sitio." Trustpilot lo eliminó: "incumpliendo las Directrices para Reseñadores."

NameSilo Trustpilot: Instantánea de Wayback de enero de 2026: 2,609 reseñas. Actual (mayo de 2026): 2,480. Eso es 129 reseñas eliminadas en 4 meses. Calificación: 4.7 (2023) → 4.5 (2024) → 4.7 (2025) — recuperada a pesar de añadir más de 600 reseñas. Esto solo ocurre cuando los negativos se eliminan más rápido de lo que llegan.

Instantáneas de Wayback Machine: NameSilo Trustpilot 2023 → 2024 → 2025 → mediados de 2025 → enero de 2026. Rastrea el número de reseñas y los cambios en la calificación a lo largo del tiempo. Haz clic para ampliar.

Fuentes: Wayback xmrwallet mayo de 2024 · Wayback NameSilo enero de 2026 · Datos completos (JSON)

En Trustpilot, NameSilo mantiene una 4.7/5 calificación al eliminar 129 reseñas negativas en 4 meses y plantar reseñas de bots que alaban a "Leonid". En SmartCustomer.com — una plataforma donde las empresas no pueden eliminar reseñas — la calificación real de NameSilo es 1.8/5. El 76% son de una estrella.

4.7/5

Trustpilot (manipulado)

129 reseñas eliminadas, bots plantados

1.8/5

SmartCustomer (no manipulado)

42 reseñas reales, 76% de una estrella

Reseñas relacionadas con abusos en SmartCustomer:

¿Y las reseñas de 5 estrellas? El mismo patrón que Trustpilot — "Leonid fue de gran ayuda con todas mis preguntas" (Jagoda S., mayo de 2025). Mismo nombre, misma plantilla.

Fuente: smartcustomer.com/reviews/namesilo.com · Datos completos (JSON, 42 reseñas) · HTML en caché: p1 p2 p3

El modelo de negocio de Trustpilot prioriza a las empresas sobre los consumidores. Las empresas pueden marcar reseñas, solicitar eliminaciones y aprovechar funciones de pago para gestionar su reputación. Tanto xmrwallet como NameSilo explotan esto para suprimir la verdad. En plataformas donde no pueden — emergen las calificaciones reales.

xmrwallet.com

NameSilo

El patrón de Trustpilot es idéntico para ambos: eliminar agresivamente reseñas negativas, plantar bots positivos (alabando a "Leonid" para NameSilo, alabando a "Nathalie" para xmrwallet), mantener una calificación artificialmente alta. En Trustpilot, una billetera de phishing que robó más de 100 millones de dólares tuvo una calificación superior a la de la mayoría de los intercambios legítimos de criptomonedas. Ninguna otra billetera Monero tiene siquiera una página en Trustpilot — porque las billeteras reales no necesitan lavado de reputación.

Ambos explotan el modelo de Trustpilot que prioriza a las empresas, donde la compañía reseñada tiene herramientas para marcar, disputar y eliminar reseñas. En plataformas sin estas herramientas (SmartCustomer, ScamAdviser) la verdad emerge al instante. Misma plataforma. Mismo manual. Mismo resultado.

El patrón que prueba que es deliberado:

Ambas entidades se eliminaron de todas las plataformas de reseñas honestas — Sitejabber (ahora SmartCustomer), ScamAdviser, MyWOT — pero mantuvieron y gestionaron activamente solo Trustpilot, la única plataforma donde las empresas pueden suprimir reseñas negativas. Considera lo que esto significa:

Donde no pueden eliminar — abandonan. Donde pueden eliminar — invierten. Ambas entidades eligieron la misma plataforma, usaron los mismos métodos y lograron el mismo resultado: credibilidad falsa. Esto no son dos decisiones separadas. Este es un manual único.

Fuentes: SmartCustomer xmrwallet · ScamAdviser xmrwallet · MyWOT xmrwallet · MyWOT NameSilo · ScamAdviser NameSilo · Todas las capturas de pantalla y HTML en caché.

Muchas personas asumen que es imposible manipular los resultados de búsqueda, eliminar reseñas o controlar lo que aparece en línea. No solo es posible — es una industria profesional con precios fijos y entrega garantizada.

Existen plataformas basadas en fideicomiso donde la gestión de reputación se vende como un servicio. El dinero se ingresa, el pedido se verifica, el contenido negativo desaparece, el vendedor recibe su pago. Estos no son foros clandestinos — operan abiertamente con insignias de "Miembro VIP", recuentos de reseñas y calificaciones de clientes. Los servicios incluyen:

Así es como xmrwallet mantuvo una calificación de Trustpilot más alta que los intercambios de criptomonedas legítimos mientras robaba más de $100 millones. Y cómo NameSilo mantiene un 4.7/5 mientras el 76% de las reseñas reales en otras plataformas son de una estrella. No es magia, es un mercado.

Prueba de que esta supresión está activa contra nosotros: NiceNIC (otro registrador a prueba de balas) marcó y eliminó nuestra reseña de Trustpilot — una evaluación moderada, de 3 estrellas y fáctica — alegando que contenía "contenido dañino o ilegal". El mismo mecanismo. El mismo manual.

Capturas de pantalla de mercados de gestión de reputación (nombre de la plataforma no revelado). Última imagen: la propia reseña de PhishDestroy en Trustpilot sobre NiceNIC — eliminada después de ser marcada como "contenido dañino". Una reseña fáctica y moderada de 3 estrellas sobre un registrador con una calificación real de 1.5/5. Este es el sistema que explotan.

Un "monedero de código abierto voluntario" que publica comunicados de prensa en una plataforma diseñada para empresas que cotizan en bolsa no es normal. Es alguien con acceso a una cuenta de relaciones públicas corporativas — o el mismo agente de relaciones públicas.

Comunicados de xmrwallet

Jan 21, 2026 — "Expande el Acceso a la Privacidad con Integración Completa de la Red Tor"

Apr 19, 2023 — "Actualiza el Sitio Web para Apoyar a las Organizaciones Benéficas"

Sep 26, 2023 — "Las Empresas Adoptan las Criptomonedas"

Contacto: Nathalie Roy, +1 300-227-473 (falso), 407923@email4pr.com

Comunicados de NameSilo (12)

Jan 22, 2026 — "Supera los 6 Millones de Dominios" (1 día después de xmrwallet)

May 1, 2026 — Resultados de fin de año 2025

+ 10 más: Resultados del Q1-Q3, SewerVue, CommerceHQ, Reach Systems, venta de subsidiaria

El detalle del comunicado de Tor: el comunicado de PR Newswire anuncia la "Integración de la Red Tor" para un proyecto de "código abierto" cuyo último commit de GitHub fue el 6 de noviembre de 2018 — más de 7 años antes. Nunca se envió código de Tor. Pagaron más de $800 para anunciar una característica que no existe en su base de código.

Las 15 páginas archivadas: Ver comunicados en caché

El 5 de mayo de 2026, el operador de xmrwallet publicó un anuncio de cierre en el sitio. Firmado "The Creator." La carta admite que la investigación forzó el cierre — pero contiene mentiras verificables y contradice sus correos electrónicos anteriores. El dominio sigue activo. NameSilo aún no lo ha suspendido.

Izquierda: Respuesta oficial de NameSilo — amenazas, cero hechos. Centro: Yahoo Finance etiqueta sus "noticias" como "comunicado de prensa pagado" (logo de Cision). Derecha: Forbes Advisor muestra "Ganamos una comisión" — ubicación de reseña pagada, no periodismo.

Pero hablemos de NameSilo en sí.

Cómo nos topamos con esto.

Nunca nos propusimos analizar toda la cartera de dominios de NameSilo. Trabajamos constantemente con datos de registradores — es parte de lo que hacemos al rastrear la infraestructura de phishing. Sabemos que un gran porcentaje de dominios en internet están muertos. Eso es normal. La gente compra dominios y se olvida de ellos. Las empresas registran nombres de forma defensiva. Los especuladores se sientan sobre el inventario. Lo entendemos. Nunca asumimos que "dominio muerto = sospechoso".

Pero cuando estábamos revisando el conjunto de datos de NameSilo — 5.18 millones de filas — algo no cuadraba. No una estadística. No un número. Solo una impresión visual. Fila tras fila de nombres de dominio sin sentido. sdf8k3jx.sbs, x9wqm2.cfd, aaa111bbb.xyz — sin IP, sin correo electrónico, sin teléfono, sin clasificación Majestic. Simplemente... nada. Miles de ellos. Decenas de miles. La pura densidad de vacío era inusual. Hemos analizado conjuntos de datos de GoDaddy, Namecheap, Tucows — todos tienen dominios muertos, pero la proporción de basura obviamente aleatoria con nombres de aspecto real era diferente en NameSilo. Era visible a simple vista.

Así que decidimos contar. No para probar una teoría — no teníamos ninguna. Solo para ver si nuestra intuición estaba respaldada por números. Extraimos conjuntos de datos de 8 registradores, 130 millones de dominios en total, aplicamos la misma metodología a todos ellos y comparamos.

La intuición era correcta. NameSilo estaba 10 puntos porcentuales por encima de su competidor más cercano. La tasa de dominios muertos era 2 veces la base de referencia de la industria. Y cuando profundizamos — el aumento del 615% interanual, las ejecuciones masivas de 10,000 dominios/día, la concentración de TLD basura — dejó de parecer negligencia y comenzó a parecer un patrón. No fuimos buscando lavado de dinero. Los datos nos lo mostraron.

Flujo Sospechoso de Lavado de Dinero

¿Por qué el 81.5% de los dominios de NameSilo están muertos?

Escaneo DNS: 32.2% sin IP + 33% stubs de estacionamiento = 2.82M (54.4%). Análisis económico completo (edad, MX, contenido, patrones): 4.22 millones de dominios muertos — 81.5% de 5.18M. Solo hay 3 posibles explicaciones. Todas ellas son condenatorias:

Teoría 1: Lavado de Dinero

Fondos robados convertidos en compras de dominios. El registrador obtiene "ingresos". Los dominios nunca se usan — la transacción ES el propósito. $50.8M/año de ganancias fantasmas por registros muertos.

Teoría 2: Auto-negocio

NameSilo compra dominios de sí mismo para inflar los ingresos. C$65.5M de ingresos se ven muy bien para los inversores. Pero el 81.5% de los dominios están muertos. Los ingresos reales de clientes activos son de ~C$12M. Las acciones cotizan a P/E 143.8x sobre números fantasmas. Fraude de valores.

Teoría 3: Operación de fachada

El registrador nunca fue construido para clientes reales. El panel de Win98, el precio de $15.56 por .com (#96 de 130), los informes de abuso ignorados — estos no son fallas. Son características. El producto real es la transacción en sí: aceptar dinero, registrar dominio, reportar ingresos, nunca hacer preguntas. Una fachada no necesita una buena interfaz de usuario. Necesita un buen contador.

"¿Pero tal vez hay una explicación legítima?"

Hemos escuchado todas las excusas. Abordémoslas honestamente:

"Los sitios de juego chinos compran dominios a granel"

Los sitios de juego usan sus dominios. Tienen sitios web, contenido, tráfico, anuncios. Los dominios muertos de NameSilo no tienen IP, ni DNS, ni MX, ni contenido. Nada. Un operador de juegos de azar que compra 10,000 dominios pone casinos en ellos. Los compradores de NameSilo no ponen nada.

"Los usuarios preocupados por la privacidad no activan los dominios de inmediato"

Existen registradores de privacidad — Njalla, Gandi, incluso NiceNIC. Sus clientes compran dominios para usan ellos, de forma privada. Los dominios muertos de NameSilo no son privados pero activos. Son privados y muertos. Sin sitio web. Sin correo electrónico. Sin DNS. Durante años. Eso no es privacidad — eso es una transacción sin otro propósito que la transacción misma.

"Cada registrador tiene dominios muertos"

Sí. Base de referencia de la industria: 15-21%. Namecheap: 32.6%. NameSilo: 81.5%. Eso no es una diferencia de grado. Es un modelo de negocio diferente. Y está creciendo — un aumento del 615% interanual en registros muertos. Ninguna fuerza de mercado legítima produce este patrón. Las ventas orgánicas de dominios no crecen 6 veces en un año mientras los dominios que se venden nunca se usan.

"Los inversores en dominios tienen carteras"

Los inversores en dominios estacionan dominios en Sedo, Afternic o Dan.com — mostrando páginas de "en venta". Eso se registra como vivo en nuestro escaneo. Los dominios muertos de NameSilo ni siquiera tienen páginas de estacionamiento. Tienen nada. Un inversor que compra un dominio y ni siquiera lo estaciona es un inversor sin intención de vender. Eso no es invertir. Eso es lavado.

Ningún comprador racional — chino, estadounidense o marciano — compra miles de dominios al día, con un volumen creciente, para nunca usarlos. No existe una cuarta explicación legítima. Si encuentran una, lo retiraremos todo.

La Pirámide NameSilo — 5.18 Millones de Dominios Deconstruidos

¿Qué sucede cuando realmente compruebas si alguien usa estos dominios?

Lo que esto significa en términos humanos:

La "relación de suciedad" depende de con qué se compare:

Esta es la razón por la que NameSilo compra dominios fantasma. Cuando comparas 22,000 dominios maliciosos con un total de 5.18 millones, es "0.43% — apenas nada". Pero cuando eliminas el peso muerto y comparas con dominios que realmente funcionan, el panorama cambia completamente. Los dominios fantasma son una cortina de humo estadística.

¿Por qué alguien elegiría NameSilo?

Una pregunta seria. Analizamos cada razón posible y probamos cada una.

Cada registrador acreditado por ICANN vende el mismo producto — nombres de dominio. Los TLD son idénticos. Un .com de NameSilo y un .com de Namecheap apuntan a los mismos servidores raíz, gestionados por el mismo registro (Verisign). No hay ninguna diferencia técnica. Entonces, ¿por qué un cliente elegiría NameSilo? Revisemos cada posible razón:

¿Es el precio?

Comprobamos los precios de .com en 136 registradores acreditados por ICANN usando tldes.com (comparación de precios independiente, actualizada en vivo). Así es como NameSilo se clasifica realmente:

La propia de NameSilo "vs Otros Registradores" página compara sus $17.29 con Squarespace ($20), GoDaddy ($23.98) y Name.com ($17.99) — competidores caros seleccionados a dedo con precios inflados. Convenientemente olvidaron los más de 95 que son más baratos. Aquí está la comparación que no querían que vieras:

95 registradores acreditados por ICANN venden .com más barato que NameSilo. No 5. No 20. Noventa y cinco. Namecheap es 2.2 veces más barato. Spaceship es 5.4 veces más barato. Cloudflare es 1.5 veces más barato. Todos venden exactamente el mismo producto — un dominio .com del mismo registro Verisign. Todos incluyen privacidad WHOIS gratuita. Todos están acreditados por ICANN. Entonces, ¿por qué NameSilo tiene 5.8 millones de dominios?

Su propia página de comparación es deliberadamente engañosa.

En namesilo.com, la "NameSilo vs Otros Registradores" comparación muestra su $17.29 .com contra Squarespace ($20.00), GoDaddy ($23.98) y Name.com ($17.99). Pero espera — esos ni siquiera son los precios reales. En tldes.com, GoDaddy es $5.19 (no $23.98) y Name.com es $11.24 (no $17.99). NameSilo usó precios inflados de renovación/sin promociones para los competidores, mientras mostraba su propio precio de registro. Tanto GoDaddy como Name.com son en realidad más baratos que NameSilo en el registro. No solo seleccionaron competidores caros — también inflaron los precios de los competidores. Y excluyeron a Spaceship ($2.90), Namecheap ($6.99), Cloudflare ($10.46), Porkbun ($10.08), Dynadot ($8.99), y más de 100 registradores más baratos. Esto no es una comparación — es fraude de marketing. Y destacan "DESCUENTOS POR VOLUMEN" como una característica única — porque, por supuesto, lo hacen. Descuentos por volumen para compras fantasma masivas.

También anuncian "Más de 150+ Opciones de Pago Aceptadas". Contamos. Su página de pago enumera: Visa, Mastercard, Amex, Discover, JCB, Elo, UnionPay (7 tarjetas), PayPal, Alipay, Venmo (3 monederos web), Bitcoin (1 cripto), y Fondos de la cuenta NameSilo (1 interno). Eso es 12 métodos de pago. No 150. Buscamos por todas partes — sin transferencias bancarias, sin giros, sin otras criptomonedas, sin facturación. Doce. Inflaron el número de pagos por 12.5x en su propio sitio web. De la misma manera que inflan el número de dominios, las cifras de ingresos y los precios de la competencia. Es un patrón.

Fuente: tldes.com/com — comparación de precios independiente, 136 registradores acreditados por ICANN, precios en vivo. También se contrastó con tld-list.com. Verifícalo tú mismo — los datos son públicos.

"El más barato en Internet" — en 12 TLD

Afirmación propia de NameSilo: "tenemos los precios de registro de nombres de dominio más baratos en Internet". Aquí está cada TLD verificado.

La Trampa de Renovación — registro barato, renovación depredadora

Los TLDs "baratos" de NameSilo son un engaño: .shop $1.99 → $38.99 (19.6x), .tech $7.99 → $68.99 (8.6x), .xyz $1.79 → $15.79 (8.8x), .info $3.75 → $29.49 (7.9x). Registrar barato, renovar caro. Pero los dominios inactivos no se renuevan — que es precisamente el punto. Si compras dominios para lavar dinero, solo te importa el precio de registro de $0.99. La renovación de $14.95 nunca ocurre porque el dominio expira después de 1 año. Por eso el 98% de los dominios .buzz inactivos son registros de 1 año.

NameSilo posee el 19.8% de TODOS los dominios .sbs en la Tierra

374,910 de 1,895,100 registros globales de .sbs están en NameSilo. Un registrador posee una quinta parte de un TLD completo. Para contextualizar: NameSilo posee el 1.1% de .com. La cuota esperada para un "registrador top 10" es del 2-5% de cualquier TLD. Un 19.8% en un solo TLD basura de su socio ShortDot no es un éxito de mercado — es un canal cautivo.

¿Es la UX?

¿Es el soporte?

Lo probamos. Enviamos el mismo informe de abuso (xmrwallet.com) a varios registradores. Namecheap: respondió y actuó. WebNic, PDR, Key-Systems: respondió y actuó. NameSilo: ignoró más de 20 informes, mintió públicamente, ofreció la exclusión de VT para el estafador, usó Gold Checkmark para silenciar a los investigadores. Su "Servicio al Cliente 24/7" (presentación para inversores, diapositiva 6) aparentemente no se extiende a las víctimas de abuso.

¿Es la acreditación de ICANN?

Cada registrador en esta comparación está acreditado por ICANN. Ese es literalmente el requisito para vender dominios gTLD. Hay ~2,500 registradores acreditados por ICANN en todo el mundo. NameSilo no es especial. Trustname.com (IANA #4318) también está acreditado — con €120 en ingresos. La acreditación de ICANN es el equivalente en dominios a tener una licencia comercial. Significa que rellenaste el formulario. No significa que seas digno de confianza, asequible o competente.

¿Es el diseño? ¿La marca? ¿La reputación?

Su página de Wikipedia está marcada como promocional. Su reseña en Forbes es contenido patrocinado. Su Trustpilot tiene patrones de reseñas de bots. Su panel de administración parece diseñado por la misma persona que encarga artículos SEO en Kwork por 500 rublos. Su CEO admitió que necesitan una "renovación completa de la UX" después de siete años. Sus comunicados de prensa del Q1 y Q2 de 2025 son copias idénticas.

Entonces, ¿por qué NameSilo tiene 5.18 millones de dominios?

No es el precio. No es la UX. No es el soporte. No es la reputación. No es ICANN (todo el mundo lo tiene). Entonces, ¿qué es? La única explicación que queda es que la mayoría de estos dominios no son comprados por clientes reales que toman decisiones racionales. Son comprados al por mayor por actores desconocidos con propósitos desconocidos — o por NameSilo a sí mismo. De cualquier manera, el número de "5.8M de dominios activos" que impulsa el precio de las acciones no es lo que los inversores creen que es.

Mentir no es solo su estrategia de encubrimiento. Es su modelo de negocio.

Retrocedamos y veamos lo que hemos documentado. Cada una de las afirmaciones públicas de NameSilo está inflada, fabricada o es engañosa:

Esta no es una empresa que mintió una vez para proteger a un estafador y fue atrapada. Mentir es el principio operativo. Cada métrica, cada comparación, cada declaración pública está diseñada para mostrar un número mayor que la realidad. El encubrimiento de xmrwallet no fue una anomalía — fue el mismo reflejo aplicado a un informe de abuso. Inflar, negar, desviar, citar la acreditación de ICANN, seguir adelante.

Y esto responde a la pregunta original: ¿por qué alguien "elige" NameSilo? Clientes reales que toman decisiones racionales no eligen NameSilo. 95 registradores son más baratos para .com. La UI es de 2008. El soporte ignora los abusos. Los únicos "clientes" que necesitan NameSilo son aquellos que necesitan: registro masivo sin preguntas, TLDs basura a $0.99, un servicio de privacidad que protege 109K dominios maliciosos, y un registrador que te defenderá públicamente cuando seas descubierto. Eso no es una base de clientes. Eso es un acuerdo.

El dinero proviene de dominios fantasma. Los dominios fantasma provienen de compradores masivos que no existen como negocios reales. El "crecimiento de ingresos" proviene de contar fantasmas. El precio de las acciones proviene del crecimiento de ingresos. Todos en esta cadena cobran. Excepto los inversores. Y las víctimas.

Los números no mienten

NameSilo (sospechoso)

• 1.67M sin IP alguna + 1.15M en páginas de estacionamiento = 2.82M sin DNS

• Análisis económico completo (edad, MX, contenido, patrones): 4.22M muertos

• Combinado: ~4.22M de 5.18M (81.5%) son dominios muertos

• $50M+ de ingresos fantasma por registros muertos

• 96% sin correo electrónico de contacto

• 18% TLDs basura (.sbs/.cfd/.xyz)

• Pico de 7x en registros muertos 2023→2024

• P/E 143.8x (industria: 21x)

• Forbes: reseña PAGADA

• Wikipedia: marcada como PROMOCIONAL

• Trustpilot: reseñas de bots

Namecheap (así es como funciona un registrador real)

• 32.6% dominios muertos (referencia del sector)

• Precios similares, mismo mercado, mismo estado (AZ)

• 93.5% sin correo electrónico (inferior)

• 54% .com (mezcla de TLDs legítimos)

• Crecimiento constante, sin picos

• Responde a cada informe de abuso

• Trabajamos directamente con ellos — mostramos estafa oculta, ellos actuaron

• Diseño moderno y limpio

• Significativamente más grande — 24M+ dominios

• Sin revendedores criminales. Sin conexiones con el FSB.

• Prensa orgánica, Wikipedia limpia, reseñas reales

• Así es como se ve un registrador cuando no es una fachada

NameSilo es 10 puntos porcentuales más sucio que su competidor más cercano. Esto no es una diferencia de modelo de negocio. Esto es una señal de alerta.

"¡Pero NameSilo es más barato!" — ¿Lo es?

El único punto de venta de NameSilo es el precio. Su propia página de comparación muestra $17.29 .com frente a Squarespace y GoDaddy. Veamos los números reales de tldes.com (comparación independiente, 136 registradores):

¿Quién es el propietario de .sbs y .cfd? Sigue el dinero.

Registro ↔ Registrador — una asociación que vale la pena examinar.

Los TLDs basura que llenan el cementerio de dominios muertos de NameSilo — .sbs, .cfd, .icu, .cyou, .bond, .buzz, .qpon — son todos propiedad de una única empresa: ShortDot SA, una Société Anonyme registrada en Luxemburgo (9 Rue Louvigny, L-1946). ShortDot opera 7 TLDs a través de CentralNic (Londres) como backend técnico.

En su propio sitio web (shortdot.bond/about), ShortDot enumera a sus principales socios registradores. De "más de 400 socios registradores", nombran exactamente a seis por su nombre:

NameSilo es uno de los seis socios nombrados de la empresa propietaria de los TLDs exactos que dominan su cartera de dominios fantasma. Ahora veamos la cronología:

La economía de esta asociación:

Cuota de TLD de ShortDot de NameSilo frente a otros registradores:

Estas no son acusaciones. Estas son preguntas que exigen respuestas:

Una asociación nombrada. Una cronología sincronizada. Una anomalía de concentración 55x. Un pico del 615% en registros fantasma. Si esto es una coincidencia, es la coincidencia más cara en la historia del registro de dominios.

Fuentes: shortdot.bond/about (lista de socios), delegación IANA .sbs, delegación IANA .cfd, análisis de dominios PhishDestroy 130M.

Y luego está njal.la (Njalla) — un registrador enfocado en la privacidad cuyos dominios resuelven bajo la acreditación ICANN de NameSilo (verifique cualquier WHOIS). Sus precios: €15/año para .com, €30/año para TLDs basura (.sbs, .cfd, .cyou, .xyz, .homes — los TLDs exactos que llenan el cementerio de dominios muertos de NameSilo). Eso es 2× a 30× más de lo que NameSilo cobra al por menor por esos mismos TLDs. ¿Por qué alguien pagaría €30 por un .sbs que cuesta $0.99 directamente? No lo harías — a menos que el objetivo no sea el precio. El objetivo es la capa de privacidad. Njalla registra en tu nombre, su nombre en WHOIS, tu identidad oculta. ¿Para privacidad legítima? Quizás. ¿Para dominios de estafa que necesitan sobrevivir a los informes de abuso? Perfecto. Y cuando llega el informe de abuso, NameSilo dice "eso es njal.la, no nosotros" — mientras que WHOIS dice NameSilo, LLC en cada dominio.

Namecheap — 24M+ dominios

• 2.2x más barato para .com ($6.99 vs $15.56)

• Panel moderno, 2FA, DNS en tiempo real

• Informes de abuso: acción el mismo día (lo verificamos)

• Trustpilot limpio, Wikipedia orgánica

• Sin picos de dominios muertos

• Sin conexiones con el FSB

• 4.6x más dominios totales (~19x más activos)

• Menor tasa de dominios muertos (32.6% vs 81.5%)

• Base de clientes real: ~18.6M activos

NameSilo — 5.18M dominios

• 2.2x más caro para .com ($15.56)

• Panel de la era Win98 (ver recreación)

• Informes de abuso: eliminado automáticamente (+100 ignorados)

• Trustpilot con bots, Wikipedia promocional

• Pico del 615% en registros fantasma

• Servicio de exclusión de VirusTotal para estafadores

• 81.5% dominios muertos

• 99.65% sin tráfico confirmado

• Base de clientes real: ~958K activos

Namecheap es 2.2x más barato para .com (#6 vs #96), 4.6x más grande, tiene una UX moderna, responde a los abusos y no cotiza a un P/E de 143.8x. Ajustada por los fantasmas, la base de clientes real de Namecheap es ~19x mayor. La narrativa de "NameSilo es más barato" no solo es errónea — es lo opuesto a la realidad. NameSilo es uno de los registradores más caros del mundo para .com. Donde SÍ son más baratos es en .sbs a $0.99, .cfd a $0.99 — los TLD de su socio ShortDot que llenan el cementerio de dominios muertos.

Si NameSilo realmente es solo un registrador de descuentos — ¿dónde están los clientes? Mismo mercado, precios similares, uno tiene 19 veces más usuarios reales. La respuesta está en la pirámide superior: el 99.65% del portafolio de NameSilo tiene cero tráfico confirmado. 58 dominios en el top 10K de Tranco. Cincuenta y ocho. El precio no es el producto. Los dominios fantasma son el producto.

¿Por qué un registrador compraría dominios de sí mismo?

1. Lavado de dinero. Cripto robado → Bitcoin → compra de dominios en tu propio registrador. El registrador reporta "ingresos". El dinero está limpio. Hasta $50.8M/año en ganancias fantasma. No se hacen preguntas porque ¿quién audita los registros de dominios?

2. Inflación de clasificaciones. Las clasificaciones de ICANN, los informes de la industria y la cobertura de prensa utilizan "dominios bajo gestión" como métrica principal. Más dominios = registrador más grande = más confianza = más clientes reales. NameSilo afirma ser un "registrador top 10" con 6.26M dominios. ¿Cuántos son reales? Si el 81.5% están muertos, la base activa real es de ~958K. Eso no es top 10. Eso es, en el mejor de los casos, de nivel medio.

3. Inflación de ingresos para el precio de las acciones. NameSilo Technologies cotiza a un P/E de 143.8x. Los ingresos crecieron un 18.5% en 2025. Pero, ¿cuánto de ese crecimiento corresponde a dominios fantasma? Ingresos inflados = acciones infladas = dinero real para los iniciados que venden acciones. Esto es un fraude de valores de libro si las compras de dominios son transacciones consigo mismo.

4. Diluir la proporción de estafas. Esta es la parte inteligente. Si el 5% de tus dominios están involucrados en estafas/phishing/fraude, eso se ve terrible. Pero si compras 2 millones de dominios muertos de ti mismo, de repente los dominios de estafa son solo el 0.5% de tu total. "Tenemos 6 millones de dominios y solo una pequeña fracción es problemática." Los dominios muertos son una cortina de humo — ruido estadístico para hacer que el porcentaje de abuso parezca menor de lo que es.

Los cuatro beneficios provienen de la misma acción: comprar dominios de ti mismo. Lavar dinero. Inflar clasificación. Inflar acciones. Diluir la proporción de estafas. Un movimiento, cuatro victorias. ¿Quién está revisando?

Una pregunta para los inversores de NameSilo Technologies

CSE: URL · OTC: URLOF · C$1.44 · Capitalización de mercado: C$133M · Acciones: 92.6M · CEO: Paul Andreola

T3 2025: Ingresos C$16.9M (+17.9%) · Beneficio neto C$1.15M (+135%) · Efectivo: C$2.4M · Ingresos diferidos: C$33M

Para los accionistas de NameSilo:

Usted compró acciones en una empresa con un P/E de 143.8x — 7 veces el promedio de la industria. ¿Sabe usted que el 81.5% de los dominios por los que está pagando están muertos o vacíos? 4.2 millones de dominios que nadie utiliza. Los "6.26 millones de dominios bajo gestión" de su empresa son en realidad alrededor de 958,188 dominios activos. El resto son registros fantasma o relleno de páginas de estacionamiento. El "crecimiento de ingresos del 18.5%" en 2025 — ¿cuánto de eso son clientes reales y cuánto son compras masivas de dominios muertos que inflan los ingresos brutos?

Su empresa defendió públicamente una operación de robo de más de $100M. Su empresa ofreció eliminar las detecciones de seguridad de VirusTotal para un conocido drenador de cripto. Su empresa utilizó acceso pagado a la plataforma (X Gold Checkmark) para silenciar a los investigadores que lo expusieron. El CEO de su empresa aprobó un tweet que contenía 4 declaraciones contradichas por la evidencia. ¿Es esto en lo que invirtió? ¿Lo sabía? ¿Lo sabe ahora?

Si las compras de dominios muertos son transacciones consigo mismo — lo que los datos sugieren fuertemente — entonces las cifras de ingresos en los estados financieros de NameSilo son materialmente engañosas. Eso no es un problema de registrador. Eso es un problema de fraude de valores. CSE, OSC y SEC deberían estar haciendo preguntas. Los accionistas deberían exigir una auditoría independiente de las fuentes de registro de dominios. ¿Quién está comprando más de 10,000 dominios por día sin intención de usarlos? ¿De dónde viene el dinero? Siga el dinero.

5. La excusa de afiliado. NameSilo afirmará que sus "reseñas" de Forbes y otras son asociaciones de afiliados — al igual que el operador de xmrwallet afirma que las "donaciones" financian su operación. Técnicamente, algunos enlaces en esos artículos utilizan seguimiento de afiliados. Pero otros enlazan directamente — sin seguimiento, sin comisiones. Alguien está comprando reseñas de sí mismo sin siquiera molestarse en ganar tarifas por referencia. El punto no es el recorte de afiliado. El punto es la legitimidad comprada.

Finanzas Ajustadas

Elimine los Fantasmas — ¿Cuánto Vale Realmente NameSilo?

Tome los números reportados. Elimine el 81.5% de dominios muertos. Vea lo que queda.

Metodología: "Ingresos ajustados" = ingresos reportados × (dominios activos / dominios totales). Activos = 958,188 (HTTP activos con contenido). Esto es conservador — algunos dominios "activos" son aún especulativos o estacionados. El beneficio neto se ajusta proporcionalmente. P/E = capitalización de mercado / beneficio neto ajustado. Los ingresos por dominio aumentan porque los clientes reales pagan más que los compradores masivos de TLD basura.

REPORTADO A LOS INVERSORES

C$65.5M

"Registrador de más rápido crecimiento"

NEGOCIO REAL (FANTASMAS ELIMINADOS)

~C$12M

Un pequeño registrador de nivel medio, sobrevalorado 10x

C$53.5M por año — la brecha entre lo reportado y lo real. Eso no es un error de redondeo. Eso no es una fluctuación del mercado. Eso no son "diferentes métodos contables". Eso es o el cliente de compra al por mayor más grande en la historia de los registradores que genera cero tráfico — o es fraude. No hay una tercera explicación. CSE, OSC, SEDAR+ — esta brecha debería desencadenar una auditoría independiente. No lo ha hecho. Todavía.

Estructura Corporativa

¿Por qué Canadá? ¿Por qué CSE? ¿Por qué el negocio está en Arizona?

La estructura corporativa no es un accidente. Es una característica.

NameSilo Technologies Corp

Canada — sociedad holding

Cotiza en CSE: URL (Bolsa de Valores Canadiense)

OTC: URLOF

CEO: Paul Andreola

CFO: Natasha Tsai (firma los números fantasma)

NameSilo LLC

Phoenix, Arizona — registrador real

Acreditado por ICANN (IANA #1479)

CEO: Kristaps Ronka (propietario del 18.5%)

Acepta Bitcoin. Sin KYC. Genera los "ingresos".

Por qué existe esta estructura:

Al Capone mantuvo su negocio en un estado y sus bancos en otro. Misma lógica, siglo diferente.

Brechas regulatorias de Canadá — por diseño

Cripto & Registradores

Canadá endureció las leyes AML para los exchanges de criptomonedas (FINTRAC, Travel Rule a partir de 2026). Pero un registrador de ICANN que acepta Bitcoin por dominios es no un MSB (Negocio de Servicios Monetarios). Comprar un dominio es una transacción de bienes, no un servicio financiero. El registrador no está obligado a aplicar KYC a nivel de exchange ni a presentar SAR (Reportes de Actividad Sospechosa) por transacción de BTC.

Leyes de privacidad (PIPEDA + Quebec)

En Canadá — especialmente Quebec — la protección de datos personales es más fuerte que en EE. UU.. Hasta hace poco, no existía un registro público de beneficiarios finales. No se podía simplemente buscar quién estaba detrás de una empresa. Para desanonimizar a un "ciudadano privado" se necesita una citación penal, no una solicitud de descubrimiento civil o una investigación regulatoria.

La estructura Corp + LLC es legal — miles de empresas la utilizan. FINTRAC/OSC son reguladores reales, pero sus recursos son empequeñecidos por la SEC/FBI. El riesgo aparece solo cuando se combinan estructuras corporativas legales con operaciones fantasma — que es exactamente lo que muestran los datos.

"Nathalie Roy" — no una marca para las víctimas. Un escudo regulatorio para el operador.

El operador de xmrwallet eligió una construcción de identidad específica: una voluntaria canadiense que dirige un proyecto de código abierto no comercial. Esto no es aleatorio. Es una estrategia regulatoria:

En 2014–2019, las carteras de criptomonedas operadas por "individuos privados" no caían bajo las regulaciones de MSB. Las leyes de privacidad canadienses/quebequenses protegían la identidad personal sin transparencia corporativa. La combinación "voluntario" + "no comercial" proporcionaba una exención de las obligaciones AML/KYC. Un "proyecto voluntario basado en donaciones" era una zona gris regulatoria que FinCEN y FINTRAC no cubrieron agresivamente.

Si el operador se hubiera registrado como "XMRWallet Ltd." o hubiera usado un nombre masculino de Europa del Este — los reguladores habrían investigado para 2016–2017. Una "voluntaria canadiense" fue un estatus que los reguladores ignoraron hasta que fue demasiado tarde. La identidad no existe como negocio. Esa es exactamente la razón por la que el esquema funcionó durante 10 años.

"Nathalie Roy" no es una persona. Es una construcción legal optimizada para la evasión regulatoria.

Fase de Integración

¿Por qué tuberías de alcantarillado? ¿Por qué cámaras subacuáticas? ¿Por qué anuncios en taxis mexicanos?

La "diversificación" de NameSilo no tiene sentido comercial — a menos que comprenda las tres fases del lavado de dinero.

La Fase 3 es la SALIDA. No se puede vivir de $50.8M de beneficios fantasma para siempre. Necesita convertir el dinero de papel en activos reales:

Y cuanto más aleatorias las adquisiciones, mejor la cobertura. Si solo hubieran comprado empresas de dominios, el patrón sería obvio. Pero ¿tuberías de alcantarillado + robots submarinos + anuncios en taxis mexicanos? Eso parece un CEO excéntrico "diversificando". Nadie investiga una empresa de tuberías de alcantarillado por conexiones con lavado de dinero. Ese es el punto.

Al Capone tenía lavanderías. NameSilo tiene tuberías de alcantarillado.

Siglo diferente, misma lógica: pasar dinero sucio a través de un negocio, comprar activos reales, parecer legítimo.

El operador mantuvo a las víctimas en silencio durante una década. Luego lo intentó con nosotros. Lo documentamos todo antes de que sucediera.

Soporte corporativo de verificación dorada usado para bloquear @Phish_Destroy. X revisó: "sin violación." Todavía bloqueado.

Todos los resultados de phishdestroy.io eliminados de Bing. Eliminación completa de la búsqueda de Microsoft.

Notificaciones falsas de DMCA contra repos. El operador eliminó los Issues #35 & #36 con informes de víctimas.

Más de 100 reseñas de víctimas eliminadas mediante el abuso de la moderación automatizada.

Solicitudes DMCA contra resultados de búsqueda de Google, dominios, alojamiento. Todo lo denunciable es denunciado.

más de 50 artículos pagados a través de Kwork, Freelancehunt, intermediarios. Pedidos indexados en Google Drive.

Videos de análisis técnico denunciados y eliminados. Investigadores que demostraban el robo silenciados.