Indagine indipendente di PhishDestroy (iniziativa volontaria anti-truffa). xmrwallet.com ha rubato una stima di oltre 100 milioni di dollari in Monero in circa 8 anni tramite dirottamento di transazioni lato server (stima basata su segnalazioni di vittime, analisi del traffico del sito e dati di indagini attive delle forze dell'ordine dell'UE). NameSilo (registrar ICANN, IANA #1479, Phoenix AZ) ha difeso pubblicamente l'operatore, ha rilasciato dichiarazioni in contraddizione con le comunicazioni dell'operatore stesso e ha offerto di ripulire le rilevazioni di VirusTotal. Questo archivio: 61 screenshot verificati SHA-256, e-mail dell'operatore, documenti ICANN, analisi di oltre 130 milioni di domini. Ogni affermazione supportata. Nulla di smentito.

Tutte le valutazioni rappresentano analisi indipendenti basate su prove pubblicamente disponibili. Non un verdetto giudiziario. Nessuna confutazione fattuale ricevuta da nessuna delle parti menzionate. Archivio completo delle prove · Riepilogo per gli investitori

11 punti di prova che collegano NameSilo a xmrwallet.com

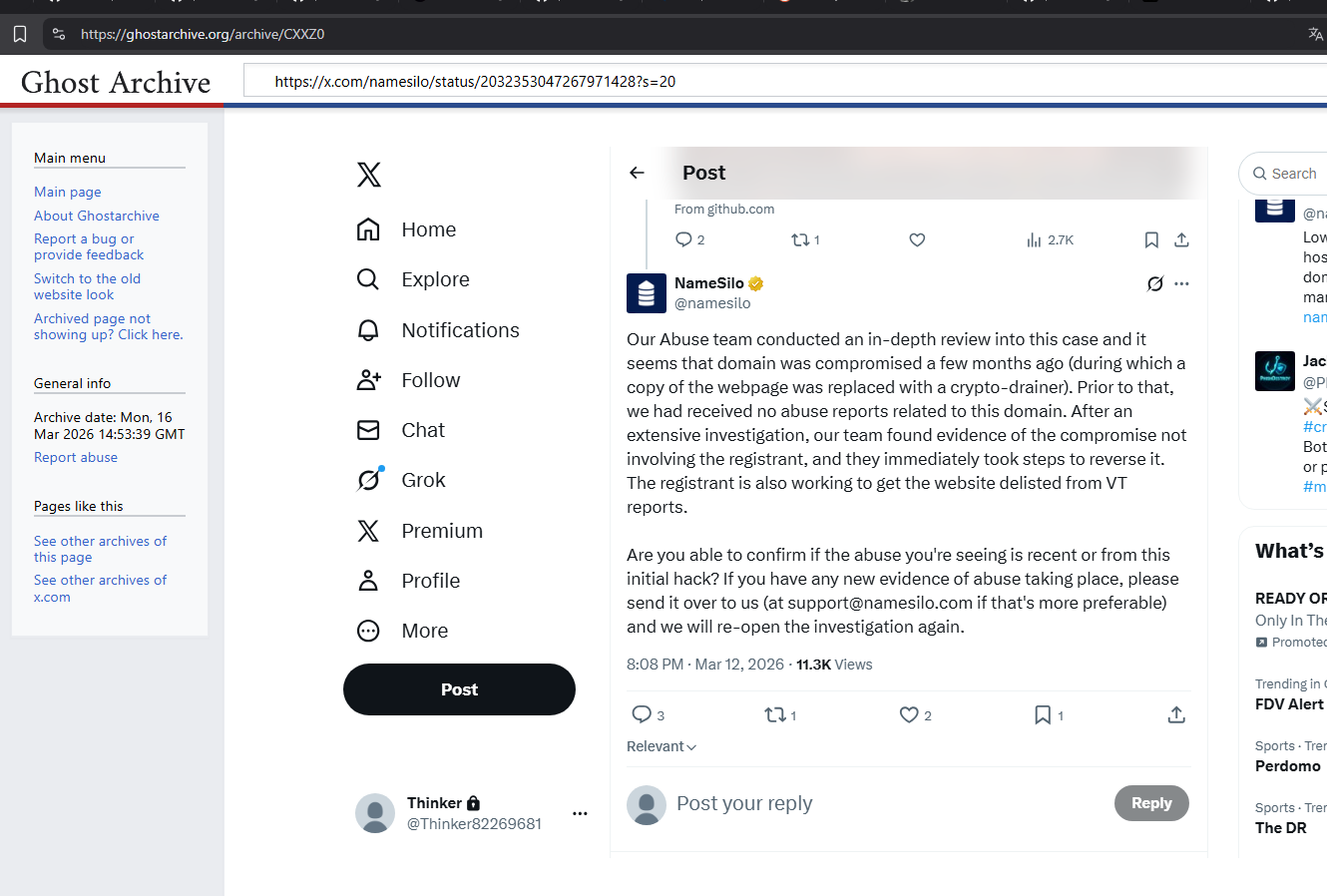

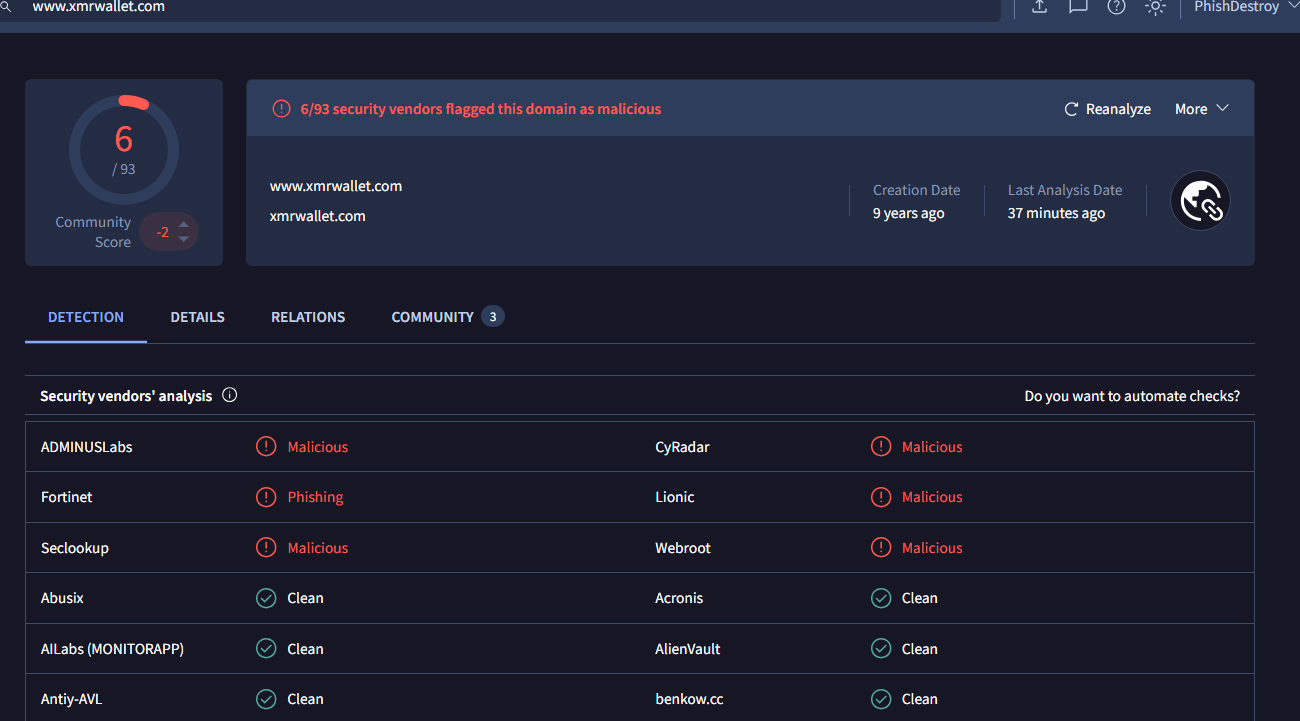

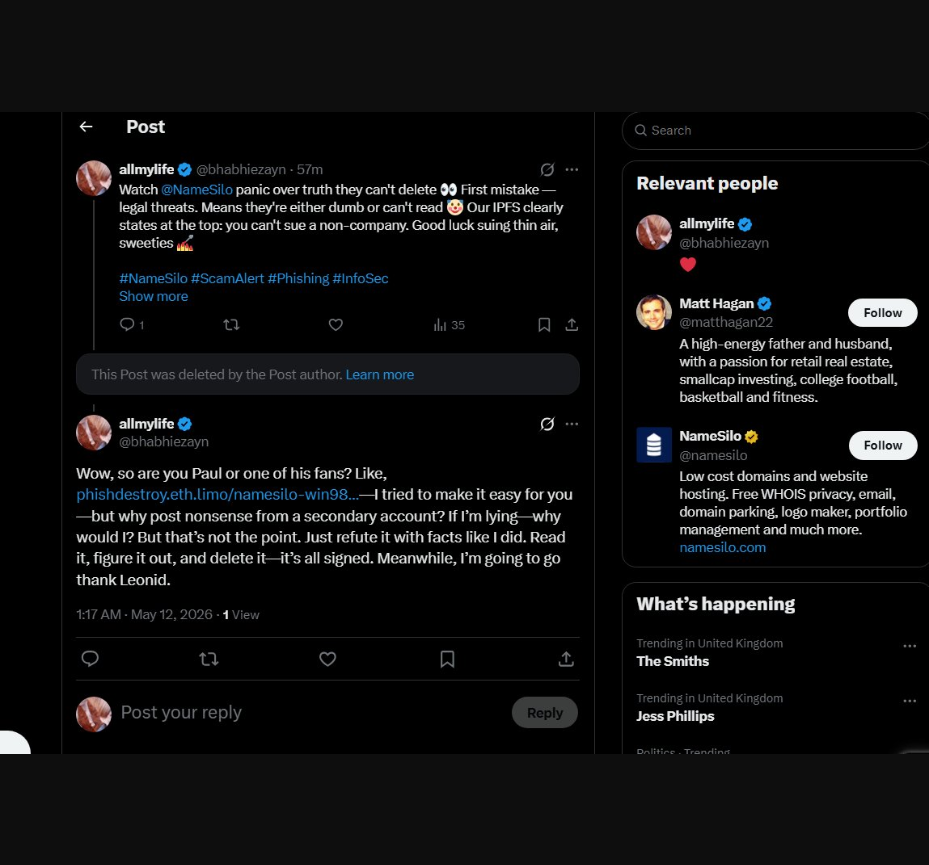

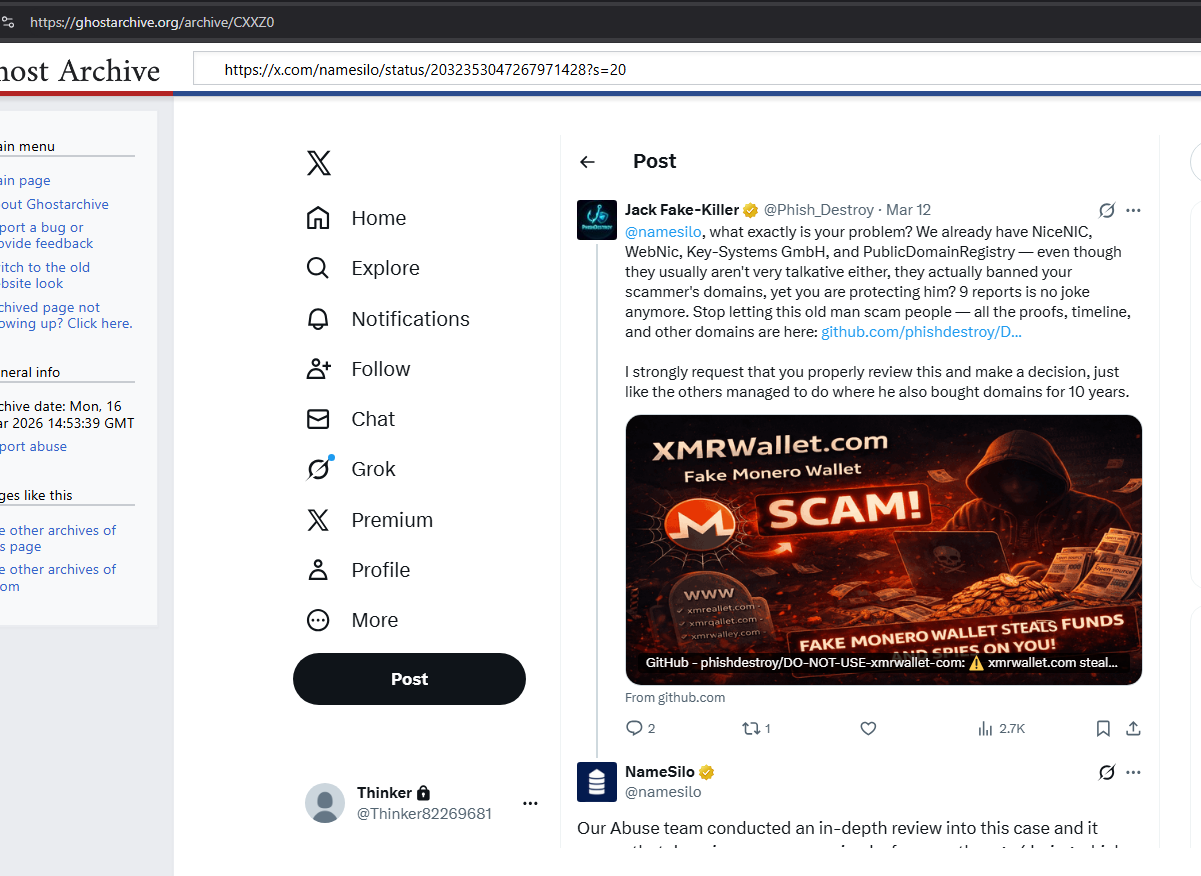

L'operatore di xmrwallet ha scritto: "Sentitevi liberi di citare in giudizio il registrar del dominio." Poi NameSilo ha rilasciato una dichiarazione sostenendo il "compromesso" del dominio — incoerente con le e-mail dell'operatore stesso — e ha offerto di rimuovere le rilevazioni di VirusTotal. Nessun registrar nella nostra carriera (oltre 500.000 rimozioni) ha mai fatto questo.

Abbiamo testato 10 registrar + 10 wallet (Google + Bing, stessa metodologia). NameSilo: 0 copertura media tecnica (solo insieme a NiceNIC). xmrwallet.com: unico wallet con spam cripto, 0 Wikipedia, 0 media tecnici. Entrambi usano PR Newswire/Cision (3 + 12 comunicati) — nessun'altra coppia registrar-wallet condivide questa piattaforma. Il comunicato di xmrwallet pubblicato 1 giorno prima di quello di NameSilo. Dati SERP completi per tutte le 20 entità disponibili.

xmrwallet: articoli SEO su Kwork + bot di Trustpilot. NameSilo: publiredazionale su Forbes da oltre 50.000 dollari + 129 recensioni cancellate in 4 mesi. Stessa strategia, budget diverso.

NameSilo ha acquistato TLD ShortDot, le registrazioni morte sono aumentate del 615%. L'81,5% di tutti i domini NameSilo non risolve a nulla. Namecheap: 32,2%. Schema coerente con il riciclaggio da cripto a dominio.

10 registrar testati: NameSilo = 0 media tecnici (solo insieme a NiceNIC). 10 wallet testati (cercati come domini, ad es. "xmrwallet.com"): xmrwallet.com = l'unico con spam cripto, 0 Wikipedia, 0 media tecnici. Gemini AI ha confermato in modo indipendente.

Oltre 31 segnalazioni presentate tramite il portale NameSilo (ricevute conservate). Segnalazioni su Reddit/BitcoinTalk dal 2018. La risposta pubblica di NameSilo: "non abbiamo ricevuto segnalazioni di abuso." Quattro dichiarazioni contraddette da prove in un tweet — tutte smascherate con screenshot.

Trustpilot (eliminabile): NameSilo 4.7/5. SmartCustomer (non eliminabile): 1.8/5, 76% una stella. xmrwallet: ScamAdviser 1/100, MyWOT 1/100. Dove non possono eliminare — valutazioni catastrofiche.

Le PR di NameSilo: "una delle prime aziende ad accettare bitcoin." Nessuna verifica dell'identità per gli acquisti di domini. XMR rubato → BTC → registrazioni di massa di domini → "entrate".

Lettera di "addio" di xmrwallet (5 maggio 2026): ammette che la chiusura è stata forzata da questa indagine. Contiene 2 affermazioni contraddette da prove tecniche. La lettera stessa è una prova.

L'operatore ha presentato una richiesta di rimozione DMCA a Google per rimuovere un profilo aziendale che definiva xmrwallet una truffa (Lumen Database #50915938). Nel deposito, afferma che xmrwallet è un "affare legittimo" e cita la legge sulla diffamazione degli Stati Uniti — ma presenta dalla Russia, non dal Canada. Se xmrwallet è un progetto open-source volontario senza entrate — quale "affare" viene danneggiato? E perché presentare dalla Russia?

Semrush OSINT: xmrwallet gestisce oltre 50 domini PBN su blogspot (nominazione automatica: serie asunm/asuk/asnet), spam su Google Sites (account "abrahambrantley"), sito satellite bestmonerowallet.com, elencato nella directory darkweb CONWAY, backlink acquistati tramite Telegram @darksidelinks. Il 70-80% di tutti i backlink è spam. Traffico organico reale: ~640/mese. Il picco della campagna PBN (settembre 2025) è direttamente correlato al picco di traffico.

Prove più forti di connessione

10 anni di soppressione identica — su ogni piattaforma

Sia NameSilo che xmrwallet.com hanno sistematicamente cancellato contenuti negativi per un decennio — usando gli stessi metodi, sulle stesse piattaforme, con gli stessi risultati. Questa non è una normale gestione della reputazione aziendale. La portata e la coerenza di questa soppressione su oltre 9 piattaforme è altamente improbabile per due entità non correlate e suggerisce fortemente un coordinamento.

9 piattaforme su 9. Tattiche identiche. Per 10 anni.

Contesto: mantenere questo livello di soppressione su oltre 9 piattaforme anche per una società richiede uno sforzo e un coordinamento significativi. Farlo in modo identico per due società apparentemente non correlate — una registrar, una wallet — non si spiega con la coincidenza. Cerca una query per ciascuna e vedrai: zero risultati negativi. Per un'azienda con 1.8/5 su SmartCustomer e un wallet segnalato 1/100 su ScamAdviser — questo non accade naturalmente.

Perché questo modello di soppressione è una prova perseguibile:

1. Ogni eliminazione viene registrata. Trustpilot, Google, Bing, GitHub, YouTube, Twitter/X — tutte le piattaforme mantengono registri interni di rimozioni di contenuti, richieste DMCA, segnalazioni di abusi e degli account che le hanno presentate. Questi registri sono ottenibili tramite citazione in giudizio. Una singola citazione in giudizio a Trustpilot che richiede i registri delle eliminazioni sia per NameSilo che per xmrwallet.com mostrerà chi ha richiesto ogni eliminazione, da quale IP, tramite quale account e quando.

2. Questo non è comune. La soppressione sistematica su oltre 9 piattaforme per oltre 10 anni è estremamente rara. La maggior parte delle aziende gestisce recensioni negative su 1-2 piattaforme. La maggior parte non presenta mai richieste di rimozione DMCA contro i ricercatori. La portata e la coerenza di questa operazione creano un impronta forense unica — un'impronta che corrisponderà tra le due entità quando i registri verranno confrontati.

3. Reputazione fabbricata — statisticamente impossibile. xmrwallet aveva un punteggio Trustpilot più alto di Binance e Coinbase — i più grandi exchange di criptovalute al mondo. NameSilo ha il punteggio Trustpilot più alto tra tutti i registrar. Eppure sulle piattaforme dove non possono eliminare le recensioni: SmartCustomer 1.8/5 (76% a una stella), ScamAdviser 1/100, MyWOT 1/100. Un'azienda non può essere contemporaneamente la migliore e la peggiore nel suo settore a meno che un set di valutazioni non sia fabbricato.

4. La deindicizzazione prova il coordinamento. Le pagine SiteJabber (SmartCustomer) per entrambe le entità sono state deindicizzate da Google. Questo richiede la presentazione di specifiche richieste di rimozione. Chi le ha presentate? La risposta è nei registri di Google. Se per entrambe è stata utilizzata la stessa entità o lo stesso metodo — questa è una prova diretta di coordinamento.

5. PR Newswire è il portavoce condiviso. NameSilo utilizza PR Newswire per scrivere di sé, quindi cita questi comunicati come "copertura mediatica" nei documenti per gli investitori (CSE: URL). xmrwallet ha utilizzato la stessa piattaforma per pubblicare articoli sulla privacy di Tor — legittimando un wallet di phishing. La stessa piattaforma PR, la stessa strategia di fabbricazione di credibilità da contenuti a pagamento. Un comunicato pubblicato 1 giorno prima dell'altro.

La domanda sul dominio che mette fine a tutto questo:

Abbiamo un intero anno di domini NameSilo scaduti — domini che sono stati acquistati, mai attivati, mai usati per nulla e lasciati scadere. Dal momento dell'acquisto al momento della "morte": zero attività. Nessun DNS. Nessun sito web. Nessuna email. Nessuno scopo.

Fai una domanda: chi compra migliaia di domini, li paga (spesso con Bitcoin) e non li usa mai? Nemmeno una volta. Non per caso. Sistematicamente, 10.000-17.000 al giorno, per anni. Non esiste una spiegazione commerciale legittima. Gli speculatori di domini attivano i domini. Le fattorie SEO costruiscono siti. Anche i servizi di parcheggio richiedono DNS. Questi domini non hanno nulla.

Cita in giudizio i registri dei pagamenti per questi domini. Chiedi a NameSilo: da dove proveniva il denaro? Se non possono rispondere — o se la risposta porta a wallet Bitcoin tracciabili a scambi XMR-BTC — hai il tuo caso.

Prove che deteniamo ma non pubblichiamo ancora:

Abbiamo screenshot di vittime le cui recensioni Trustpilot sono state eliminate — molte con badge di acquisto verificato. Non le pubblichiamo tutte in questo momento. Se NameSilo o Trustpilot negano di aver eliminato recensioni, possiamo produrre le prove e le vittime che le hanno scritte. Questa è una strategia deliberata: vogliamo che lo neghino prima ufficialmente.

Su SmartCustomer — dove non possono eliminare — leggi le recensioni reali. Domini di phishing non rimossi. Segnalazioni di abusi ignorate. Domini rubati tramite "trasferimenti". Questa non è la nostra opinione. Questi sono i loro stessi clienti, verificati, con cronologia degli acquisti.

Ogni passo documentato prima che accadesse. Tattiche operative stabilite identificate e anticipate.

Nessuna opinione. Nessuna interpretazione editoriale. Solo dati raccolti con la stessa metodologia per tutte le entità — e analizzati indipendentemente da Gemini 2.5 Flash AI.

Profilo SERP — Registrar

Google + Bing, primi 30 risultati, 10 registrar confrontati. Metrica chiave: Media Tecnologici copertura (articoli indipendenti).

NameSilo — zero copertura tecnologica indipendente in 44 risultati. Unico registrar con 0 insieme a NiceNIC.

Profilo SERP — Wallet

Stessa metodologia, 10 crypto wallet. Metrica chiave: Crypto Spam (articoli a pagamento/manufatti).

xmrwallet è l' unico wallet su 10 con crypto spam nei risultati di ricerca. Inoltre, la più bassa presenza del proprio dominio (6,8%). Query: "xmrwallet.com" (dominio, non termine generico).

Reputazione — Dove Possono vs Non Possono Cancellare Recensioni

Modello: Dove le aziende possono cancellare recensioni (Trustpilot) — valutazioni alte. Dove non possono — catastrofico. Entrambe le entità. Stesso modello.

Gemini 2.5 Flash — Conclusione AI Indipendente

"xmrwallet: La presenza di crypto_spam (4,5%) è un indicatore diretto di dipendenza da contenuti a pagamento fabbricati o di bassa qualità. La sua bassa presenza di dominio proprio (6,8%) supporta ulteriormente un profilo meno organico e validato in modo indipendente."

"xmrwallet è l'unico wallet con crypto_spam. Il termine crypto_spam stesso implica contenuti fabbricati o di bassa qualità piuttosto che copertura organica."

Analisi zero-shot. Nessun prompt di guida. Dati SERP grezzi forniti all'AI. Rapporto completo: serp-gemini-report.md · Dati grezzi: serp-full-analysis.json

Le tabelle SERP complete (20 entità), i dettagli della metodologia e l'analisi di PR Newswire sono nel Prove sezione seguente.

Ogni affermazione è supportata da materiale di origine. Ogni screenshot è contrassegnato con SHA-256. Ogni link esterno ha almeno una copia d'archivio immutabile.

Visualizza l'Archivio Prove Completo →

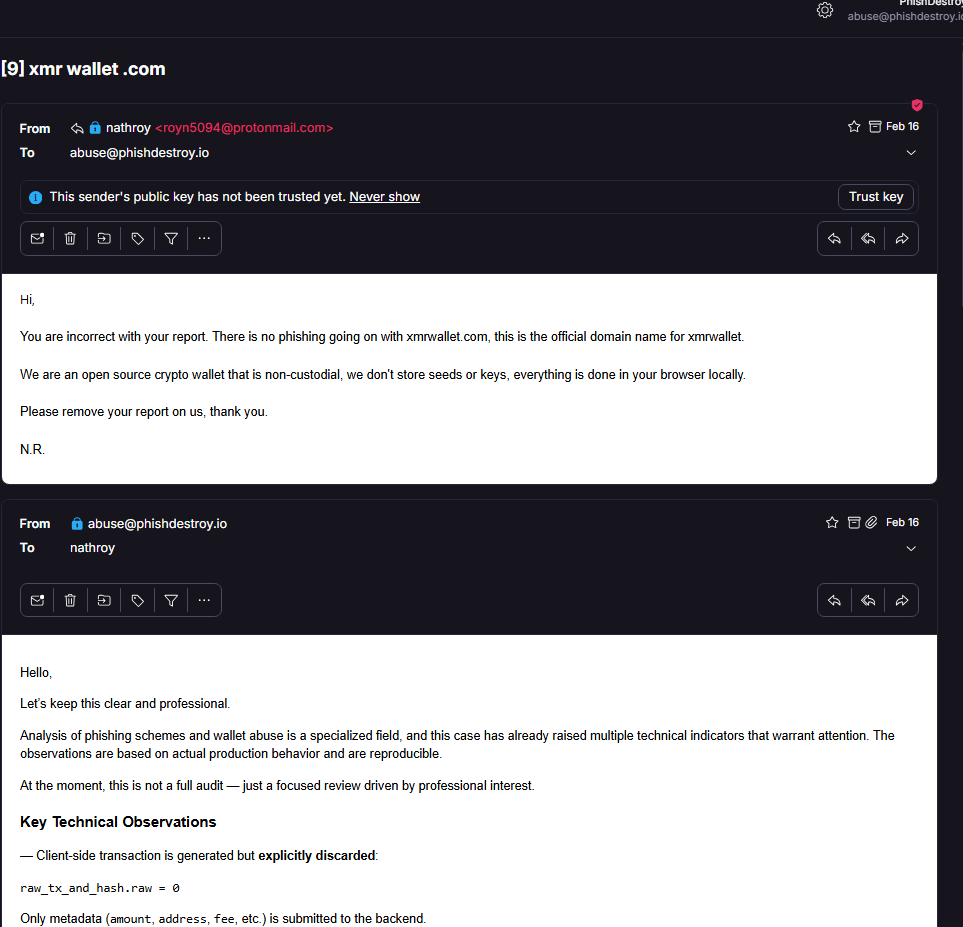

"N.R." (royn5094@protonmail.com) → abuse@phishdestroy.io, 16 Feb. Difende il sito, chiede la rimozione. Non dichiara mai una compromissione.

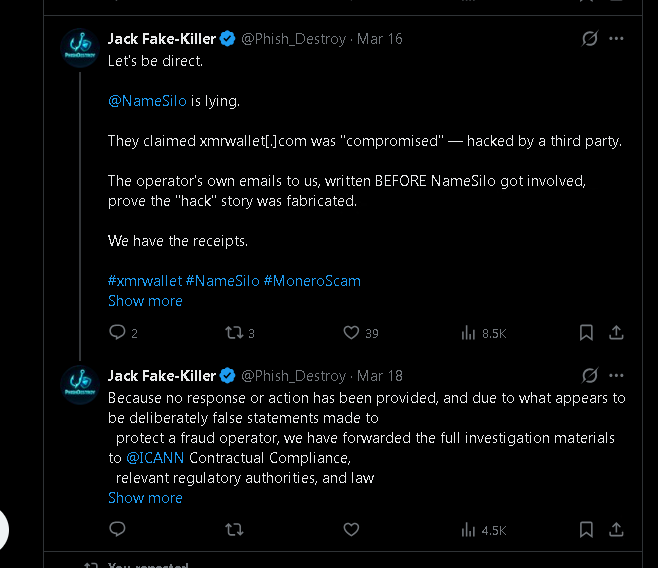

Screenshot →Il tweet di NameSilo del 13 Mar: 4 frasi, 4 contraddizioni. Ognuna dimostrata falsa con le email dell'operatore stesso + hash del codice.

Analisi completa →SHA-256 prima e dopo la "compromissione". Il codice non è mai cambiato. L'IP non è mai cambiato. NameSilo l'ha fabbricato.

Prove →8 endpoint PHP. session_key = base64(address + viewkey). raw_tx = 0. Il server costruisce la propria TX.

Visualizza →16 primari + 19 aggiuntivi + 26 tweet. Email, segnalazioni di vittime, mappe DNS, VirusTotal, problemi di GitHub, provocazioni dell'operatore. Tutti contrassegnati con SHA-256. Utilizzabili in tribunale.

Visualizza tutti →xmrwallet.com, .cc, .biz, .me archiviati. Tweet di NameSilo archiviato. Repo di GitHub archiviati. Copie indipendenti.

Visualizza tutti →

"Non avevamo ricevuto alcuna segnalazione di abuso" — internet non è d'accordo.

NameSilo afferma nel loro tweet del 13 marzo 2026 di non aver mai ricevuto segnalazioni di abuso su xmrwallet.com prima del nostro contatto. Questo è palesemente falso. Post pubblici su BitcoinTalk (2021) e Reddit (già nel 2018) discutono esplicitamente della presentazione di segnalazioni a NameSilo riguardo a questo dominio. Questi post sono ancora indicizzati. Non erano nascosti, non crittografati, non sul dark web — erano sui due più grandi forum di criptovalute su internet. Il team di abuso di NameSilo dovrebbe essere o spettacolarmente incompetente o mentire deliberatamente. Sappiamo quale delle due è.

Per le autorità di regolamentazione: Esiste un'autorità che possa controllare il sistema di ticket di abuso di un registrar? Citare in giudizio i registri interni di NameSilo. Confrontate il numero di segnalazioni che hanno effettivamente ricevuto rispetto a quanto dichiarato pubblicamente. Il divario tra questi numeri è misurabile, dimostrabile e potenzialmente criminale. Hanno speso enormi sforzi per ripulire internet dalle prove contro xmrwallet — ma non sono riusciti a ripulire BitcoinTalk e Reddit.

Una nota su Monero e le vittime che non è possibile identificare.

Monero è privato. Questo è il punto. Significa che le vittime non possono rintracciare i loro fondi rubati. Ma significa anche qualcos'altro: l'operatore non sa a chi ha rubato.

In quasi un decennio e una stima di oltre $100M, l'operatore di xmrwallet ha svuotato i portafogli indiscriminatamente. Ogni utente che ha depositato Monero e ha cliccato "invia" ha visto la propria transazione dirottata. L'operatore non ha idea di chi fossero quelle persone. Alcuni erano utenti di criptovalute al dettaglio. Alcuni erano investitori. Alcuni erano ricercatori. E alcuni erano persone con le risorse e la motivazione per perseguire la giustizia.

Siamo ricercatori. Pubblichiamo prove e andiamo avanti. Ma non tutti coloro che hanno perso denaro su xmrwallet.com risponderanno scrivendo un rapporto. L'operatore dovrebbe considerare questo. NameSilo dovrebbe considerare questo. Hai contribuito a proteggere un ladro che ha rubato a persone che non può identificare, in quantità che non può calcolare, in una valuta che non può rintracciare. Alcune di queste persone potrebbero perseguire rimedi legali che l'operatore non ha previsto.

Tweet di avvertimento su xmrwallet — controlla quali sono sopravvissuti:

Bot spam SEO dal 2018 — tutti ancora attivi:

Stimiamo 100–200 tweet in totale sono stati cancellati su tutti gli account che hanno mai menzionato xmrwallet.com in modo veritiero — i nostri rapporti da @Phish_Destroy, ricercatori indipendenti, reclami delle vittime, avvisi di sicurezza. Tutto sparito. Nel frattempo, l'operatore ha acquistato un servizio Kwork: "esplosione di link sui social media — Twitter 50 post, 500 rubli" (~$5 USD). He bought multiple packages. Hundreds of spam bot posts promoting xmrwallet.com from 2018 — every single one still live. Not one removed.

X/Twitter's actions demonstrate a clear double standard: bot spam purchased for 500 rubles on a Russian freelance marketplace remains untouched, while victim reports about a $100M+ theft and researchers with SHA-256 verified evidence get locked. X/Twitter should investigate which employees are processing these reports and why.

And to be clear: on April 3, 2026, we paid $200 for X Gold verification. The ban came immediately. X stated the payment would be refunded — neither the ban was lifted nor the refund issued. $200 for a Gold Checkmark we never got to use — but NameSilo's Gold Checkmark works just fine for filing reports against us. We submitted 5+ data export requests across 3-4 accounts — all denied or ignored. Those accounts contain approximately 200,000 tweets combined, each of which is potential evidence of someone's crime — a phishing site, a registrar's negligence, a victim's report. X is not just silencing us. X is withholding evidence of mass cybercrime and charging us for the privilege.

But NameSilo also managed to get some of our most inconvenient posts removed. For investigators: this is not a problem — request the deletion logs, verify who filed the reports, check the timestamps. Every removal is traceable. Every moderator action has a paper trail. The posts NameSilo wanted gone the most are exactly the ones that matter.

After everything that happened — after the public exposé with 11K views, after 4 statements vs evidence with the operator's own emails, after ICANN filing, after law enforcement referral, after 3 other registrars suspending the same domains on the same evidence — the site is still live.

Ask yourself: what legitimate registrar would endure this level of public humiliation and regulatory risk for one client? What company would publicly commit to removing VirusTotal detections for a known drainer? What abuse department would fabricate a "compromise" story that contradicts the operator's own emails?

None — unless they own it or profit from it directly.

NameSilo, LLC (IANA #1479) is either the owner of xmrwallet.com, or a direct financial partner in a $100M+ theft operation. In our assessment, no other explanation accounts for their behavior. A client-registrar relationship does not produce this level of protection.

And there is a Russian intelligence trail here.

The infrastructure patterns, the operational security methodology, the CIS-marketplace freelance orders, the DDoS-Guard hosting, the suppression playbook — this is not a solo Canadian "volunteer" running a hobby project. This is an operation with institutional backing. The Russian connection is obvious to anyone who has worked in CIS cybercrime investigation. We have evidence. Investigators will receive it upon request.

A message to every moderator, every trust & safety employee, every platform admin who deleted a victim's post, locked an account, or removed a warning about xmrwallet.com:

We ask you to publicly explain why you did it. What rule was broken? What policy was violated? You deleted truth, silenced victims, aided $100M+ theft. That is not moderation — that is complicity. Every deletion is logged. Every removed review is traceable. Every locked account has a paper trail. Investigators can and will request those records.

To ICANN Contractual Compliance:

We submitted the full case file on March 18, 2026. Every screenshot. Every email. Every hash. Every lie debunked. Every victim documented. Every suppression attempt logged. You have it all. NameSilo, LLC (IANA #1479) — your accredited registrar — is actively protecting a Russian-linked scam operation that stole $100M+. The site is still live. The domain is still active. The operator posted a farewell letter and the site is STILL UP. Are you comfortable with this? Is this what ICANN accreditation means? A registrar can publicly lie, help a scammer remove security detections, use paid platform access to silence researchers — and keep their accreditation? We are waiting for your answer. The victims are waiting. The evidence is public. The world is watching.

A message from a victim — and a question about ICANN accreditation:

One of the victims contacted NameSilo and was told something along the lines of their "ICANN license" protecting them. Let's be absolutely clear about what ICANN accreditation is and what it is not:

ICANN accreditation is a license to register domain names. It is not a license to commit fraud. It is not a license to cover up money laundering. It is not a license to protect scam operators. It is not a shield against criminal prosecution. It is not a supreme court ruling that permits NameSilo to help a thief steal $100 million. It does not grant immunity from law enforcement, civil lawsuits, or regulatory action.

An ICANN-accredited registrar is more accountable, not less. The RAA (Registrar Accreditation Agreement) explicitly requires abuse handling. NameSilo signed this agreement. NameSilo violates it every day that xmrwallet.com remains active.

To victims: do not let anyone tell you that "ICANN accreditation" protects a registrar from consequences. It doesn't. Sue them. File criminal complaints. Report to your national cybercrime unit. Report to the Arizona Attorney General. NameSilo is a US company in Phoenix, AZ. They are subject to US law, regardless of what ICANN accreditation they hold. A driver's license doesn't protect you from a murder charge.

The ICANN Accreditation Theater

Here is something that genuinely baffles us. In every single abuse response, in every reply to every complaint, NameSilo cites their ICANN accreditation. Every time. Like a mantra. Like a prayer. Like a magic spell that makes abuse reports disappear.

"As an ICANN-accredited registrar..." — yes, and? Do you understand how absurd this sounds to anyone who works in this industry? Let us translate this into terms everyone can understand:

ICANN accreditation is a commercial license. Paghi un deposito. Compili i documenti. Accetti di seguire il RAA (Registrar Accreditation Agreement). Questo è tutto. Non ti rende un regolatore. Non ti rende intoccabile. Non è un fondo che copre le azioni dei truffatori che proteggi. Non è uno scudo giudiziario. Un certificato SSL su un sito di phishing non lo rende legittimo — i phisher acquistano certificati SSL ogni giorno, inclusi quelli EV costosi. Un account Cloudflare non ti rende sicuro — ogni distributore di malware ne ha uno. E l'accreditamento ICANN non ti rende onesto — significa solo che hai pagato la quota.

E c'è di più. NameSilo non si limita a citare l'accreditamento ICANN nelle risposte agli abusi — lo mettono nelle loro dichiarazioni finanziarie. Nel comunicato sugli utili del Q3 2025 depositato su SEDAR+ (28 novembre 2025), l'azienda si descrive come: "Come registrar ICANN accreditato, Namesilo è uno dei registrar di domini in più rapida crescita al mondo." Questo è in un rapporto sugli utili. Per gli investitori. Su una piattaforma di deposito titoli. Invece di rivelare che l'81.5% dei loro "domini sotto gestione" sono registrazioni fantasma con traffico zero, mettono in evidenza l'accreditamento ICANN. A questo punto non è solo un riflesso — è una strategia di divulgazione per i titoli. Avvolgono i numeri fantasma nel distintivo ICANN e sperano che nessuno controlli. Noi abbiamo controllato. Fonte: Stockwatch →

Quando una denuncia ICANN viene esaminata, elaborata e attuata, il dominio della truffa è già scaduto, i soldi sono spariti e le vittime si sono arrese. Il processo è lento per design. Presentare una denuncia ICANN è come chiamare i vigili del fuoco dopo che l'edificio è bruciato, è stato demolito e trasformato in un parcheggio. Questo non è un controllo. Questa non è una supervisione. Questo è teatro.

Esempio: Trustname.com (IANA #4318) — un registrar accreditato ICANN. "Registrar indipendente in più rapida crescita." La nostra indagine ha rivelato: documenti fiscali estoni che mostrano €120 di entrate, un dipendente, patrimonio netto negativo e un avviso di cancellazione dell'azienda. Entrambi i proprietari sono bielorussi. Il registrar commercializza apertamente hosting a prova di proiettile, serve casinò truffa, contenuti 18+, farmacie illegali e operazioni fraudolente. Accreditato ICANN. Questo accreditamento li rende legittimi? Protegge le vittime dei casinò truffa che ospitano? Certo che no. Significa solo che hanno compilato lo stesso modulo di NameSilo.

Forse dovremmo comprare anche noi l'accreditamento ICANN. Poi potremmo scriverlo ovunque:

"Ciao, sono PhishDestroy. ACCREDITATO DA ICANN, CREDENZIATO DA DOMAIN CCK, PAGAMENTO ELABORATO DA UN REGISTRAR E UN FORNITORE DI HOSTING."

Sembra impressionante, vero? Sembra che significhi qualcosa? Non è così. E quando NameSilo lo scrive in ogni risposta a ogni segnalazione di abuso che ignorano — non significa nulla nemmeno quello. Tranne che loro pensano di sì. E quella delusione fa parte del problema.

Sezione RAA 3.18 — la clausola che NameSilo finge non esista.

Il Registrar Accreditation Agreement — il documento che NameSilo ha firmato — include la Sezione 3.18, che richiede esplicitamente ai registrar di indagare e rispondere alle segnalazioni di abuso. Non ignorarle. Non cancellarle. Non inventare storie di copertura. Non offrire di pulire le rilevazioni di VirusTotal per il dominio segnalato. Indagare. Rispondere. Agire. Abbiamo iniziato a citare la RAA 3.18 in ogni singola segnalazione che presentiamo. La risposta di NameSilo? Lo stesso mantra dell'accreditamento ICANN. Invocano l'autorità stessa di cui violano le regole — nella stessa frase in cui le violano. Sarebbe una commedia se la gente non stesse perdendo milioni.

Forse NameSilo ha un ICANN speciale — un'edizione privata, rilasciata dai nonni della Lubyanka? Un accreditamento su misura dove il 3.18 recita: "Il registrar ignorerà tutte le segnalazioni di abuso, aiuterà il truffatore a pulire la sua reputazione e citerà questo accreditamento come giustificazione." Perché è così che si comportano. Usano il distintivo ICANN nello stesso modo in cui un poliziotto corrotto usa un distintivo di polizia — non per far rispettare la legge, ma per infrangerla impunemente.

ICANN non è la polizia. È la motorizzazione civile.

ICANN è stato creato nel 1998 quando internet era un progetto accademico, non un campo di battaglia. Il suo mandato è stabilità tecnica — assicurarsi che .com si risolva allo stesso modo a Tokyo, Berlino e Mosca. Coordina la zona DNS root, distribuisce gli indirizzi IP (IANA) e mantiene gli standard di protocollo. Senza ICANN, internet si frammenta. Ecco perché esiste. Non per combattere le frodi. Non per proteggere le vittime. Non per indagare sul riciclaggio di denaro.

Il RAA è un contratto, non una legge. Violare la RAA 3.18 è una violazione di contratto, non un crimine. La sanzione ultima di ICANN — la revoca dell'accreditamento — richiede anni, crea un precedente che temono e rischia di lasciare migliaia di domini nel limbo. Non lo faranno. NameSilo usa un certificato della motorizzazione civile come alibi in un processo per omicidio. L'accreditamento ICANN non ti protegge da frodi sui titoli, riciclaggio di denaro o complicità in un furto di 100 milioni di dollari. I veri esecutori sono FinCEN, SEC, FBI, and the Arizona Attorney General. ICANN è una decorazione.

Non è la prima volta. Artists Against 419 (2018).

Prima di xmrwallet, prima di PhishDestroy, un'altra organizzazione ha provato. Nel 2018, Artists Against 419 ha presentato una denuncia di conformità ICANN UNY-783-11184, accusando NameSilo di essere un "registrar a prova di proiettile" per truffatori. La loro prova: il rivenditore QHoster (collegato a NameSilo) era responsabile per il 60% dei domini dannosi che hanno tracciato. La risposta di NameSilo: "Non siamo un fornitore di hosting" e "Non possiamo determinare la legalità dei contenuti." La risposta di ICANN: ha chiuso la denuncia. Motivo: il registrar "non ha ricevuto la segnalazione" o i problemi "erano al di fuori della portata di ICANN."

Questo era il 2018. È il 2026. Nulla è cambiato. Lo stesso registrar. Lo stesso schema di abusi. La stessa non-risposta di ICANN. Una notifica di violazione ICANN non risolverà NameSilo — perché l'abuso non è un bug nel loro business. L'abuso È il business. Non invii una notifica di violazione del codice a un edificio progettato per essere una copertura. Mandi le forze dell'ordine.

Perché ICANN non può agire — e perché il DOJ non lo farà

Abusi, phishing, protezione dalle truffe, riciclaggio di denaro, collegamenti FSB — tutto al di fuori del mandato di ICANN. Lo dicono loro stessi. La RAA 3.18 richiede "l'indagine sugli abusi", ma ICANN non ha investigatori, né tribunali, né il potere di chiudere forzatamente i domini, e nessun meccanismo per verificare che un registrar indaghi realmente. Per ICANN, "abbiamo ricevuto la lettera e risposto" = conformità. Sia che la risposta dica "lo rimuoveremo" o respinga completamente la denuncia — ICANN non la legge.

NiceNIC, Trustname, NameSilo — tutti tecnicamente conformi: pagano le tasse? Sì. Inviano i dati di escrow? Sì. WHOIS funziona? Sì (tramite PrivacyGuardian). Il loro modello di business è ignorare gli abusi. Ma ICANN non può punirlo, perché ICANN non valuta il contenuto delle risposte agli abusi. Per i registrar a prova di proiettile al di fuori degli Stati Uniti, l'unica opzione di ICANN è la revoca dell'accreditamento — un processo che richiede anni e lascia migliaia di domini nel limbo. ICANN teme il collasso tecnico più di quanto tema le frodi.

NameSilo è un caso speciale. È un'azienda statunitense a Phoenix, Arizona — soggetta alla legge statunitense (Arizona AG, FBI, FinCEN, SEC). ICANN non dovrebbe occuparsene. Questo è compito del DOJ. Ma anche il DOJ è silenzioso:

Questo non è un singolo incidente di abuso che ICANN può affrontare con una Notifica di Violazione. Questo è un modello di business sistemico costruito sull'abilitazione della criminalità informatica — phishing, crypto drainers, servizi darknet e ciò che i dati finanziari suggeriscono fortemente essere riciclaggio di denaro su larga scala. Le lettere di conformità ICANN non risolvono questo. Lo fa il perseguimento federale.

njal.la è NameSilo. Punto.

La difesa preferita di NameSilo: "Quello è il nostro rivenditore, njal.la. Non abbiamo alcun controllo." WHOIS dice il contrario. Cerca qualsiasi dominio njal.la — il campo registrar WHOIS recita NameSilo, LLC. Non njal.la. Non qualche entità indipendente. NameSilo. Qualunque accordo di partnership interna o rivenditore abbiano è affar loro. Per il mondo esterno — per ICANN, per le forze dell'ordine, per le vittime, per WHOIS — questi sono domini NameSilo sotto l'accreditamento di NameSilo e la responsabilità di NameSilo.

Njalla è un registrar legittimo focalizzato sulla privacy, fondato da Peter Sunde (di Pirate Bay). Serve giornalisti, attivisti e utenti attenti alla privacy. Ma le sue funzionalità di privacy — protezione del registrante, nessun WHOIS pubblico, minima traccia cartacea — sono state sistematicamente sfruttate per registrare domini di truffe crypto e drainer sotto l'accreditamento di NameSilo. Quando sono arrivate le segnalazioni di abuso, NameSilo ha indicato njal.la; njal.la ha indicato la privacy. I domini sono rimasti attivi. I soldi sono spariti. Lo scudo della privacy è diventato uno scudo per gli abusi. I loro accordi interni non annullano i dati WHOIS, le regole ICANN o la legge. Non puoi esternalizzare i tuoi obblighi ICANN a un rivenditore di privacy e poi dichiararti innocente quando domini sotto il tuo accreditamento rubano 100 milioni di dollari.

Come si confrontano altri registrar — da qualcuno che scansiona centinaia di migliaia di domini.

Non siamo teorici. Scansioniamo, analizziamo e segnaliamo domini su larga scala — centinaia di migliaia di essi. Lavoriamo con i registrar ogni giorno. Ecco cosa vediamo:

WebNic (~800K domains)

In miglioramento. Ora hanno un vero gestore di abusi — una persona reale che legge le segnalazioni e agisce. Non si è ancora reso conto che i loro IP vengono bloccati da Cloudflare (invia screenshot di "sito non funzionante" invece di "phishing"), ma ci sono progressi visibili. Un registrar che sta cercando di migliorare.

NiceNIC (russo, non cinese)

Senza speranza. Miglioreranno solo quando cesseranno di esistere. Un registrar il cui modello di business si basa sul non rispondere agli abusi. Ma anche NiceNIC non ha mai difeso pubblicamente un truffatore su Twitter. Anche NiceNIC non ha mai offerto di pulire VirusTotal per un drainer. Anche loro hanno dei limiti.

NameSilo (IANA #1479)

Ha inventato il proprio ICANN. Ha creato il proprio WHOIS. Gioca secondo le proprie regole. Usa l'accreditamento come un'arma, non un obbligo. Anche registrar russi come Reg.ru hanno smesso di fare ciò che fa NameSilo intorno al 2021. NameSilo lo sta ancora facendo nel 2026. Non sono un registrar disonesto. A nostro giudizio, sono un'impresa criminale con un distintivo ICANN.

Non siamo esperti ICANN. Non siamo avvocati. Ma distruggiamo oltre 500.000 domini di phishing e possiamo vedere ciò che intere autorità di regolamentazione apparentemente non possono: un registrar che inventa le proprie leggi, si nasconde dietro i propri rivenditori, cita il proprio accreditamento come difesa pur violando i requisiti fondamentali del suo accreditamento, e ricicla denaro tramite registrazioni di domini fantasma.

Alle autorità federali e statali degli Stati Uniti — in particolare lo Stato dell'Arizona:

NameSilo, LLC (Phoenix, AZ) è una società con sede negli Stati Uniti che protegge un'operazione criminale legata alla CSI che ha sottratto una stima di oltre 100 milioni di dollari a vittime in tutto il mondo. Le prove sono pubbliche, il fascicolo ICANN è agli atti, l'operatore è stato identificato, le menzogne sono state smascherate e la campagna di soppressione è documentata.

Questa non è una disputa commerciale. Questa è un'azienda statunitense che facilita una frode internazionale in corso. I modelli infrastrutturali — ordini freelance da mercati CSI, hosting DDoS-Guard tramite fornitori con giurisdizione russa, metodologia operativa coerente con la criminalità informatica adiacente allo stato — sono da manuale.

FBI, DOJ Cyber Division, Arizona Attorney General, FinCEN — il pacchetto di prove è pronto. Contattateci e forniremo tutto, inclusi materiali non pubblicati qui.

Specificamente per l'FBI: NameSilo ha fabbricato dichiarazioni pubbliche, ha soppresso ricercatori di sicurezza e ha offerto di rimuovere le rilevazioni VirusTotal per un noto drainer. Le autorità europee hanno richiesto informazioni a X/Twitter riguardo a casi correlati e non hanno ricevuto risposta — lo sappiamo da comunicazioni dirette sia con le vittime che con un'autorità competente in uno stato membro dell'UE (i dettagli non possono essere divulgati ai sensi della legge sulla protezione dei dati dell'UE). Chiedete a NameSilo perché. Chiedete loro chi. Chiedete loro quanto. Chiedete prima che la traccia delle prove si raffreddi — anche se abbiamo assicurato che la maggior parte non possa più essere eliminata.

Se un registrar può dire "non abbiamo ricevuto reclami" mentre la memoria stessa di internet dimostra il contrario — se possono eliminare le prove usando richieste DMCA e affrontare zero conseguenze — allora a cosa servono i regolatori? L'accreditamento ICANN diventa un timbro di gomma e la gestione degli abusi diventa teatro.

Richiedete il loro sistema di ticket per gli abusi. Confrontatelo con ciò che hanno dichiarato pubblicamente. Il divario tra questi numeri è la misura della loro complicità.

Sfida Aperta

Provate che una singola parola che abbiamo pubblicato sia falsa —

e ritireremo tutto noi stessi.

Una parola. Un'affermazione. Uno screenshot. Mostrateci cosa c'è di sbagliato.

Attraverso centinaia di pagine di prove, dozzine di segnalazioni di vittime e 61 screenshot verificati SHA-256 — né l'operatore, né NameSilo, né X, né nessuno ha prodotto una singola confutazione fattuale. Nemmeno una.

Ma se tutto quello che diciamo è vero — allora FATE QUALCOSA.

Stanno rubando milioni. Proprio ora. Oggi. Il sito è attivo. Il dominio è attivo. Le vittime stanno perdendo denaro mentre leggete questo. Agite ora.

Non abbiamo speso mesi delle nostre vite costruendo questo archivio, e le vittime non hanno perso milioni di dollari, affinché un truffatore di lingua russa potesse pubblicare una bugia su Twitter e poi piangere perché l'abbiamo salvata. NameSilo ha scritto 4 frasi false da un account aziendale ufficiale. Le abbiamo archiviate. Si sono arrabbiati che l'archivio esista. Tutta la loro difesa non è "è falso" — è che l'archivio esista del tutto.

Non funziona così. L'avete detto. L'abbiamo salvato. Il mondo può leggerlo. Affrontatelo.

Il playbook di risposta di NameSilo — e le nostre risposte pre-scritte

Abbiamo avuto a che fare con abbastanza registrar per sapere esattamente cosa diranno. Ecco il copione, ed ecco perché non funziona.

🎙 "Siamo un registrar accreditato ICANN."

Sì, lo sappiamo. È una licenza commerciale, non una referenza di carattere. Trustname.com (IANA #4318) è anch'esso accreditato con €120 di entrate.

🎙 "Il dominio è stato compromesso."

Gli hash SHA-256 mostrano che il codice/IP non è mai cambiato. L'operatore non ha mai rivendicato compromissione. Avete inventato questa storia.

🎙 "Non avevamo ricevuto segnalazioni di abuso."

Oltre 20 segnalazioni da noi, oltre 100 in totale da post pubblici (BitcoinTalk 2021, Reddit 2018).

🎙 "I domini inattivi sono normali nel nostro settore."

La base è del 15-21%. Voi siete al 32,2% (2x la base), con un picco del 615% anno su anno e esecuzioni massive di 10K-17K al giorno. Spiegate il divario.

🎙 "njal.la è un rivenditore indipendente."

WHOIS dice NameSilo, LLC. I vostri accordi interni non prevalgono sui dati pubblici o sulla legge. I domini Njalla sono vostra responsabilità.

🎙 "Intenteremo un'azione legale."

L'operatore ha minacciato questo a febbraio. Siamo su IPFS. Le affermazioni sono documentate, verificate SHA-256. La verità è difesa. Fateci causa — questo archivio diventa la prova giudiziaria A-Z.

🎙 [Silenzio]

Anche un'opzione. Le prove si trovano su una rete decentralizzata. Il silenzio non è una strategia. È un conto alla rovescia.

NameSilo & il playbook del Nonno SEO — stessi trucchi:

NameSilo compra reputazione nello stesso modo in cui fa l'operatore di xmrwallet — budget diverso, stesso playbook. Recensione" di Forbes Advisor ($50.000+ posizionamento). Comunicati stampa di Yahoo Finance (etichettati "a pagamento"). Articolo di Wikipedia (segnalato come promozionale). Bot farm di Trustpilot (92% probabilità di manipolazione). Entrambi usano PR Newswire (Cision) per i comunicati stampa. Entrambi hanno quasi zero presenza web organica. Il fact-check dettagliato di Forbes, l'analisi dei dati di Trustpilot e i reclami BBB sono nella sezione prove qui sotto.

Corrispondenza di Modelli Comportamentali — Operatore vs Registrar

Non stavamo cercando questo. Mentre investigavamo l'infrastruttura di frode di xmrwallet, abbiamo notato qualcosa di inaspettato: entrambe le entità usano la stessa piattaforma PR, entrambe hanno zero presenza web organica, entrambe cancellano le recensioni di Trustpilot, ed entrambe rispondono alle prove con minacce invece che con fatti. Queste non sono coincidenze — sono strutturali.

xmrwallet Trustpilot: L'istantanea Wayback di Maggio 2024 mostra 45 recensioni, valutazione 3.6 (27% a una stella). Scansione attuale: 80 recensioni, 51% a cinque stelle. Abbiamo confrontato i nomi: 7 recensioni eliminate solo dalla pagina 1, tra cui:

• "Elmo T. Johnson" — gli stessi testi e immagini di questi ordini appaiono nei post bot di Twitter che promuovono xmrwallet — "XMRWallet ha truffato i miei fondi. 1200 monero è scomparso" — ELIMINATO

• "B.Costa" — gli stessi testi e immagini di questi ordini appaiono nei post bot di Twitter che promuovono xmrwallet — "Nathalie l'ha risolto" — ELIMINATO (menziona l'operatore per nome)

• 2 recensioni verificate (segno di spunta Trustpilot) — ELIMINATO

• 3 loro stesse recensioni bot ("Thomas", "Jabari Rivera", "Evelyn Malik") — eliminate dopo aver servito allo scopo

Testimonianza della vittima: Erma Powell (account Trustpilot verificato, spunta verde) pubblicato il 22 apr 2024: "Sono nel panico, ho creato un wallet sul sito ufficiale, ho messo dei soldi e gli sviluppatori hanno preso tutto, il codice su github non ha nulla a che fare con questo sito." Trustpilot l'ha rimossa: "violazione delle Linee Guida per i Recensori."

NameSilo Trustpilot: Istantanea Wayback Gen 2026: 2.609 recensioni. Attuale (Maggio 2026): 2,480. Sono 129 recensioni eliminate in 4 mesi. Valutazione: 4.7 (2023) → 4.5 (2024) → 4.7 (2025) — recuperata nonostante l'aggiunta di oltre 600 recensioni. Questo accade solo quando le recensioni negative vengono eliminate più velocemente di quanto arrivino.

Istantanee Wayback Machine: NameSilo Trustpilot 2023 → 2024 → 2025 → metà 2025 → Gen 2026. Traccia il conteggio delle recensioni e le modifiche della valutazione nel tempo. Clicca per ingrandire.

Fonti: Wayback xmrwallet Maggio 2024 · Wayback NameSilo Gen 2026 · Dati completi (JSON)

Su Trustpilot, NameSilo mantiene un' 4.7/5 valutazione eliminando 129 recensioni negative in 4 mesi e inserendo recensioni bot che lodano "Leonid." Su SmartCustomer.com — una piattaforma dove le aziende non possono eliminare le recensioni — la vera valutazione di NameSilo è 1.8/5. Il 76% sono a una stella.

4.7/5

Trustpilot (manipolato)

129 recensioni eliminate, bot inseriti

1.8/5

SmartCustomer (non manipolato)

42 recensioni reali, 76% a una stella

Recensioni relative ad abusi su SmartCustomer:

E le recensioni a 5 stelle? Stesso schema di Trustpilot — "Leonid è stato estremamente d'aiuto con tutte le mie domande" (Jagoda S., Maggio 2025). Stesso nome, stesso modello.

Fonte: smartcustomer.com/reviews/namesilo.com · Dati completi (JSON, 42 recensioni) · HTML nella cache: p1 p2 p3

Il modello di business di Trustpilot privilegia le aziende rispetto ai consumatori. Le aziende possono segnalare recensioni, richiedere rimozioni e sfruttare funzionalità a pagamento per gestire la propria reputazione. Sia xmrwallet che NameSilo sfruttano questo per sopprimere la verità. Su piattaforme dove non possono — emergono le vere valutazioni.

xmrwallet.com

NameSilo

Lo schema Trustpilot è identico per entrambi: eliminano aggressivamente recensioni negative, inseriscono bot positivi (lodando "Leonid" per NameSilo, lodando "Nathalie" per xmrwallet), mantengono una valutazione artificialmente alta. Su Trustpilot, un wallet di phishing che ha rubato oltre 100M$ aveva una valutazione superiore alla maggior parte degli exchange di criptovalute legittimi. Nessun altro wallet Monero ha nemmeno una pagina Trustpilot — perché i wallet reali non hanno bisogno di ripulire la reputazione.

Entrambi sfruttano il modello "prima l'azienda" di Trustpilot, dove l'azienda recensita ha strumenti per segnalare, contestare e rimuovere le recensioni. Su piattaforme senza questi strumenti (SmartCustomer, ScamAdviser) la verità emerge istantaneamente. Stessa piattaforma. Stesso manuale. Stesso risultato.

Lo schema che dimostra che è deliberato:

Entrambe le entità si sono rimosse da ogni piattaforma di recensioni onesta — Sitejabber (ora SmartCustomer), ScamAdviser, MyWOT — ma hanno mantenuto e gestito attivamente solo Trustpilot, l'unica piattaforma dove le aziende possono sopprimere le recensioni negative. Considera cosa significa:

Dove non possono eliminare — abbandonano. Dove possono eliminare — investono. Entrambe le entità hanno scelto la stessa piattaforma, hanno usato gli stessi metodi e hanno raggiunto lo stesso risultato: credibilità finta. Queste non sono due decisioni separate. Questo è un unico manuale.

Fonti: SmartCustomer xmrwallet · ScamAdviser xmrwallet · MyWOT xmrwallet · MyWOT NameSilo · ScamAdviser NameSilo · Tutte le schermate & HTML nella cache.

Molte persone presumono sia impossibile manipolare i risultati di ricerca, eliminare recensioni o controllare ciò che appare online. Non è solo possibile — è un'industria professionale con prezzi fissi e consegna garantita.

Esistono piattaforme basate su escrow dove la gestione della reputazione è venduta come servizio. Il denaro viene versato, l'ordine viene verificato, il contenuto negativo scompare, il venditore viene pagato. Questi non sono forum clandestini — operano apertamente con badge "VIP Member", conteggi di recensioni e valutazioni dei clienti. I servizi includono:

È così che xmrwallet ha mantenuto un punteggio Trustpilot più alto di quello di legittimi exchange di criptovalute mentre rubava oltre $100 milioni. E come NameSilo mantiene un 4.7/5 mentre il 76% delle recensioni reali su altre piattaforme è a una stella. Non è magia — è un marketplace.

Prova che questa soppressione è attiva contro di noi: NiceNIC (un altro registrar "bulletproof") ha segnalato e rimosso la nostra recensione su Trustpilot — una valutazione moderata a 3 stelle e fattuale — sostenendo che contenesse "contenuti dannosi o illegali". Lo stesso meccanismo. Lo stesso copione.

Screenshot dai marketplace di gestione della reputazione (nome della piattaforma omesso). Ultima immagine: la recensione Trustpilot di PhishDestroy su NiceNIC — rimossa dopo essere stata segnalata come "contenuto dannoso". Una recensione fattuale e moderata a 3 stelle su un registrar con un punteggio reale di 1.5/5. Questo è il sistema che sfruttano.

Un "wallet open-source volontario" che pubblica comunicati stampa su una piattaforma progettata per aziende quotate in borsa non è normale. È qualcuno con accesso a un account PR aziendale — o lo stesso agente PR.

Comunicati xmrwallet

21 gen 2026 — "Espande l'Accesso alla Privacy con la Piena Integrazione della Rete Tor"

19 apr 2023 — "Aggiorna il Sito Web per Sostenere le Organizzazioni Benefiche"

26 set 2023 — "Le Aziende Abbracciano le Criptovalute"

Contatto: Nathalie Roy, +1 300-227-473 (falso), 407923@email4pr.com

Comunicati NameSilo (12)

22 gen 2026 — "Supera 6 Milioni di Domini" (1 giorno dopo xmrwallet)

1 mag 2026 — Risultati di Fine Anno 2025

+ altri 10: risultati Q1-Q3, SewerVue, CommerceHQ, Reach Systems, vendita di una sussidiaria

Il punto cruciale del comunicato Tor: il comunicato PR Newswire annuncia l'"Integrazione della Rete Tor" per un progetto "open-source" il cui ultimo commit su GitHub risaliva al 6 novembre 2018 — oltre 7 anni prima. Nessun codice Tor è mai stato commesso. Hanno pagato oltre $800 per pubblicizzare una funzionalità che non esiste nella loro codebase.

Tutte le 15 pagine archiviate: Sfoglia i comunicati nella cache

Il 5 maggio 2026, l'operatore di xmrwallet ha pubblicato un annuncio di chiusura sul sito. Firmato "Il Creatore." La lettera ammette che l'indagine ha imposto la chiusura — ma contiene menzogne verificabili e contraddice le sue email precedenti. Il dominio rimane attivo. NameSilo non lo ha ancora sospeso.

Sinistra: la risposta ufficiale di NameSilo — minacce, zero fatti. Centro: Yahoo Finance etichetta la loro "notizia" come "comunicato stampa a pagamento" (logo Cision). Destra: Forbes Advisor mostra "Guadagniamo una commissione" — posizionamento di recensione a pagamento, non giornalismo.

Ma parliamo di NameSilo stesso.

Come ci siamo imbattuti in questo.

Non ci siamo mai prefissati di analizzare l'intero portafoglio di domini di NameSilo. Lavoriamo costantemente con i dati dei registrar — fa parte del nostro lavoro quando tracciamo l'infrastruttura di phishing. Sappiamo che una grande percentuale di domini su Internet è "morta". È normale. Le persone comprano domini e se ne dimenticano. Le aziende registrano nomi a scopo difensivo. Gli speculatori detengono inventario. Lo capiamo. Non abbiamo mai assunto che "dominio morto = sospetto".

Ma mentre scorrevamo il dataset di NameSilo — 5.18 milioni di righe — qualcosa non quadrava. Non una statistica. Non un numero. Solo un' impressione visiva. Riga dopo riga di nomi di dominio incomprensibili. sdf8k3jx.sbs, x9wqm2.cfd, aaa111bbb.xyz — senza IP, senza email, senza telefono, senza ranking Majestic. Semplicemente... nulla. Migliaia di essi. Decine di migliaia. La pura densità di vuoto era insolita. Abbiamo esaminato i dataset di GoDaddy, Namecheap, Tucows — tutti hanno domini morti, ma il rapporto tra spazzatura ovviamente casuale e nomi dall'aspetto reale era diverso su NameSilo. Era visibile a occhio nudo.

Così abbiamo deciso di contare. Non per dimostrare una teoria — non ne avevamo una. Solo per vedere se la nostra intuizione fosse supportata dai numeri. Abbiamo estratto dataset da 8 registrar, per un totale di 130 milioni di domini, abbiamo applicato la stessa metodologia a tutti e li abbiamo confrontati.

L'intuizione era corretta. NameSilo era 10 punti percentuali sopra il suo concorrente più vicino. Il tasso di domini morti era il doppio della media del settore. E quando abbiamo approfondito — il picco del 615% anno su anno, le acquisizioni di massa di 10.000 domini al giorno, la concentrazione di TLD "spazzatura" — ha smesso di sembrare negligenza e ha iniziato a sembrare un modello. Non stavamo cercando il riciclaggio di denaro. I dati ce l'hanno mostrato.

Flusso Sospetto di Riciclaggio di Denaro

Perché l'81,5% dei domini NameSilo è morto?

Scansione DNS: 32,2% senza IP + 33% stub di parcheggio = 2,82M (54,4%). Analisi economica completa (età, MX, contenuto, modelli): 4,22 milioni di domini morti — 81,5% su 5,18M. Esistono solo 3 possibili spiegazioni. Tutte sono schiaccianti:

Teoria 1: Riciclaggio di Denaro

Fondi rubati convertiti in acquisti di domini. Il registrar ottiene "ricavi". I domini non vengono mai usati — la transazione È lo scopo. $50,8M/anno di profitto fantasma da registrazioni morte.

Teoria 2: Conflitto d'interessi

NameSilo acquista domini da sé per gonfiare i ricavi. C$65,5M di ricavi sembrano ottimi per gli investitori. Ma l'81,5% dei domini è morto. I ricavi reali da clienti attivi sono di circa C$12M. Il titolo è scambiato a un P/E di 143,8x su numeri fantasma. Frode sui titoli.

Teoria 3: Operazione di Facciata

Il registrar non è mai stato costruito per clienti reali. Il pannello Win98, il prezzo di $15,56 per i .com (#96 su 130), i rapporti di abuso ignorati — questi non sono fallimenti. Sono caratteristiche. Il vero prodotto è la transazione stessa: accetta denaro, registra il dominio, dichiara i ricavi, non fare mai domande. Una facciata non ha bisogno di una buona interfaccia utente. Ha bisogno di un buon contabile.

"Ma forse c'è una spiegazione legittima?"

Abbiamo sentito ogni scusa. Affrontiamole onestamente:

"I siti di gioco d'azzardo cinesi acquistano domini in massa"

I siti di gioco d'azzardo usano i loro domini. Hanno siti web, contenuti, traffico, annunci. I domini morti di NameSilo non hanno IP, DNS, MX, né contenuti. Nulla. Un operatore di gioco d'azzardo che compra 10.000 domini ci mette casinò. Gli acquirenti di NameSilo non mettono nulla.

"Gli utenti attenti alla privacy non attivano i domini immediatamente"

Esistono registrar attenti alla privacy — Njalla, Gandi, persino NiceNIC. I loro clienti acquistano domini per usano loro, privatamente. I domini morti di NameSilo non sono privati-ma-attivi. Sono privati-e-morti. Nessun sito web. Nessuna email. Nessun DNS. Per anni. Non è privacy — è una transazione senza scopo se non la transazione stessa.

"Ogni registrar ha domini morti"

Sì. Base del settore: 15-21%. Namecheap: 32,6%. NameSilo: 81,5%. Questa non è una differenza di grado. È un modello di business diverso. Ed è in crescita — un picco del 615% anno su anno nelle registrazioni morte. Nessuna forza di mercato legittima produce questo modello. Le vendite organiche di domini non crescono di 6 volte in un anno mentre i domini venduti non vengono mai utilizzati.

"Gli investitori in domini detengono portafogli"

Gli investitori in domini parcheggiano i domini su Sedo, Afternic o Dan.com — mostrando pagine "in vendita". Questo si registra come vivo nella nostra scansione. I domini morti di NameSilo non hanno nemmeno pagine di parcheggio. Hanno nulla. Un investitore che compra un dominio e non lo parcheggia nemmeno è un investitore senza intenzione di vendere. Questo non è investire. Questo è riciclaggio.

Nessun acquirente razionale — cinese, americano o marziano — acquista migliaia di domini al giorno, con volume crescente, per non usarli mai. Non esiste una quarta spiegazione legittima. Se ne trovi una, rimuoveremo tutto.

La Piramide NameSilo — 5,18 Milioni di Domini Decostruiti

Cosa succede quando verifichi davvero se qualcuno usa questi domini?

Cosa significa in termini umani:

Il "dirty ratio" dipende da cosa si confronta:

Questo è il motivo per cui NameSilo acquista domini fantasma. Quando si confrontano 22.000 domini malevoli con un totale di 5,18 milioni, è "0,43% — quasi nulla". Ma quando si elimina il peso morto e si confronta con i domini che funzionano davvero, il quadro cambia completamente. I domini fantasma sono una cortina fumogena statistica.

Perché qualcuno sceglierebbe NameSilo?

Una domanda seria. Abbiamo esaminato ogni possibile ragione e testato ognuna di esse.

Ogni registrar accreditato ICANN vende lo stesso prodotto — nomi di dominio. I TLD sono identici. Un .com da NameSilo e un .com da Namecheap puntano agli stessi server radice, gestiti dallo stesso registro (Verisign). Non c'è alcuna differenza tecnica. Allora perché un cliente sceglierebbe NameSilo? Esaminiamo ogni possibile ragione:

È il prezzo?

Abbiamo controllato i prezzi dei .com presso 136 registrar accreditati ICANN usando tldes.com (confronto prezzi indipendente, aggiornato in tempo reale). Ecco dove si classifica effettivamente NameSilo:

La pagina di NameSilo "vs Altri Registrars" confronta i loro $17,29 con Squarespace ($20), GoDaddy ($23,98) e Name.com ($17,99) — concorrenti costosi selezionati con prezzi gonfiati. Hanno convenientemente dimenticato i 95+ che sono più economici. Ecco il confronto che non volevano che vedessi:

95 registrar accreditati ICANN vendono .com a un prezzo inferiore rispetto a NameSilo. Non 5. Non 20. Novantacinque. Namecheap è 2,2 volte più economico. Spaceship è 5,4 volte più economico. Cloudflare è 1,5 volte più economico. Tutti vendono esattamente lo stesso prodotto — un dominio .com dallo stesso registro Verisign. Tutti includono la privacy WHOIS gratuita. Tutti sono accreditati ICANN. Allora perché NameSilo ha 5,8 milioni di domini?

La loro stessa pagina di confronto è deliberatamente fuorviante.

On namesilo.com, the "NameSilo vs Other Registrars" confronto mostra il loro $17.29 .com contro Squarespace ($20,00), GoDaddy ($23,98) e Name.com ($17,99). Ma aspetta — quelli non sono nemmeno i prezzi reali. On tldes.com, GoDaddy is $5.19 (not $23.98) and Name.com is $11.24 (not $17.99). NameSilo used inflated renewal/promo-excluded prices for competitors while showing their own registration price. Both GoDaddy and Name.com are actually cheaper than NameSilo al momento della registrazione. Non si sono limitati a selezionare concorrenti costosi — hanno anche gonfiato i prezzi dei concorrenti. E hanno escluso Spaceship ($2,90), Namecheap ($6,99), Cloudflare ($10,46), Porkbun ($10,08), Dynadot ($8,99) e oltre 100 altri registrar più economici. Questo non è un confronto — è una frode di marketing. E mettono in evidenza "SCONTI PER ACQUISTI IN BLOCCO" come caratteristica unica — perché ovviamente lo fanno. Sconti per acquisti in blocco di domini fantasma.

Pubblicizzano anche "Accettate oltre 150 opzioni di pagamento". Abbiamo contato. La loro pagina di checkout elenca: Visa, Mastercard, Amex, Discover, JCB, Elo, UnionPay (7 carte), PayPal, Alipay, Venmo (3 portafogli web), Bitcoin (1 criptovaluta), e NameSilo Account Funds (1 interno). Questo significa 12 metodi di pagamento. Non 150. Abbiamo cercato ovunque — nessun bonifico bancario, nessun trasferimento, nessun'altra criptovaluta, nessuna fatturazione. Dodici. Hanno gonfiato il numero di pagamenti di 12.5x sul loro sito web. Nello stesso modo in cui gonfiano il numero di domini, le cifre dei ricavi e i prezzi dei concorrenti. È uno schema.

Fonte: tldes.com/com — confronto prezzi indipendente, 136 registrar accreditati ICANN, prezzi in tempo reale. Anche confrontato con tld-list.com. Verifica tu stesso — i dati sono pubblici.

"Il più economico su Internet" — su 12 TLD

L'affermazione di NameSilo: "abbiamo i prezzi di registrazione dei nomi di dominio più economici su Internet". Ecco ogni TLD controllato.

La Trappola del Rinnovo — registrazione economica, rinnovo predatorio

I TLD "economici" di NameSilo sono un "bait-and-switch": .shop $1.99 → $38.99 (19.6x), .tech $7.99 → $68.99 (8.6x), .xyz $1.79 → $15.79 (8.8x), .info $3.75 → $29.49 (7.9x). Registra a basso costo, rinnova a caro costo. Ma i domini morti non vengono rinnovati — che è esattamente il punto. Se acquisti domini per riciclare denaro, ti interessa solo il prezzo di registrazione di $0.99. Il rinnovo di $14.95 non avviene mai perché il dominio scade dopo 1 anno. Questo è il motivo per cui il 98% dei domini .buzz morti sono registrazioni di 1 anno.

NameSilo possiede il 19.8% di TUTTI i domini .sbs sulla Terra

374.910 su 1.895.100 registrazioni .sbs globali sono presso NameSilo. Un singolo registrar detiene un quinto di un intero TLD. Per contesto: NameSilo detiene l'1.1% di .com. La quota prevista per un "top 10 registrar" è del 2-5% di qualsiasi TLD. Il 19.8% in un singolo TLD spazzatura del loro partner ShortDot non è un successo di mercato — è una pipeline vincolata.

È l'UX?

È il supporto?

L'abbiamo testato. Abbiamo inviato lo stesso rapporto di abuso (xmrwallet.com) a più registrar. Namecheap: ha risposto e agito. WebNic, PDR, Key-Systems: ha risposto e agito. NameSilo: hanno ignorato oltre 20 segnalazioni, hanno mentito pubblicamente, hanno offerto la cancellazione da VirusTotal per lo scammer, hanno usato Gold Checkmark per mettere a tacere i ricercatori. Il loro "Servizio Clienti 24/7" (investor deck, slide 6) apparentemente non si estende alle vittime di abusi.

È l'accreditamento ICANN?

Ogni registrar in questo confronto è accreditato ICANN. Questo è letteralmente il requisito per vendere domini gTLD. Ci sono ~2.500 registrar accreditati ICANN in tutto il mondo. NameSilo non è speciale. Trustname.com (IANA #4318) è anche accreditato — con €120 di ricavi. L'accreditamento ICANN è l'equivalente nel settore dei domini di avere una licenza commerciale. Significa che hai compilato il modulo. Non significa che tu sia affidabile, economico o competente.

È il design? Il brand? La reputazione?

La loro pagina Wikipedia è contrassegnata come promozionale. La loro recensione su Forbes è pubblicità a pagamento. Il loro Trustpilot presenta pattern di recensioni bot. Il loro pannello di amministrazione sembra progettato dalla stessa persona che ordina articoli SEO su Kwork per 500 rubli. Il loro CEO ha ammesso che necessitano di un "completo rifacimento dell'UX" dopo sette anni. I loro comunicati stampa del Q1 e Q2 2025 sono copia-incolla identici.

Allora perché NameSilo ha 5.18 milioni di domini?

Non il prezzo. Non l'UX. Non il supporto. Non la reputazione. Non ICANN (tutti ce l'hanno). Allora cosa? L'unica spiegazione rimasta è che la maggior parte di questi domini non sono acquistati da clienti reali che fanno scelte razionali. Sono acquistati in blocco da attori sconosciuti per scopi sconosciuti — o da NameSilo da sé stessa. In ogni caso, il numero "5.8M domini attivi" che guida il prezzo delle azioni non è ciò che gli investitori pensano che sia.

Mentire non è solo la loro strategia di insabbiamento. È il loro modello di business.

Facciamo un passo indietro e analizziamo ciò che abbiamo documentato. Ogni singola affermazione pubblica di NameSilo è gonfiata, fabbricata o fuorviante:

Questa non è un'azienda che ha mentito una volta per proteggere un truffatore ed è stata scoperta. La menzogna è il principio operativo. Ogni metrica, ogni confronto, ogni dichiarazione pubblica è ingegnerizzata per mostrare un numero superiore alla realtà. L'insabbiamento di xmrwallet non è stata un'anomalia — è stato lo stesso riflesso applicato a un rapporto di abuso. Gonfiare, negare, deviare, citare l'accreditamento ICANN, e andare avanti.

E questo risponde alla domanda originale: perché qualcuno "sceglie" NameSilo? Clienti reali che prendono decisioni razionali non scelgono NameSilo. 95 registrar sono più economici per .com. L'UI è del 2008. Il supporto ignora gli abusi. Gli unici "clienti" che hanno bisogno di NameSilo sono quelli che necessitano di: registrazione di massa senza domande, TLD spazzatura a $0.99, un servizio di privacy che protegge 109K domini dannosi, e un registrar che ti difenderà pubblicamente quando verrai scoperto. Questa non è una base clienti. È un accordo.

Il denaro proviene da domini fantasma. I domini fantasma provengono da acquirenti all'ingrosso che non esistono come aziende reali. La "crescita dei ricavi" deriva dal conteggio dei domini fantasma. Il prezzo delle azioni deriva dalla crescita dei ricavi. Tutti in questa catena vengono pagati. Tranne gli investitori. E le vittime.

I numeri non mentono

NameSilo (sospetto)

• 1.67M senza alcun IP + 1.15M su parcheggi = 2.82M DNS-morti

• Analisi economica completa (età, MX, contenuto, modelli): 4.22M morti

• Combinato: ~4.22M su 5.18M (81.5%) sono domini morti

• $50M+ di ricavi fantasma da registrazioni morte

• 96% senza email di contatto

• 18% TLD spazzatura (.sbs/.cfd/.xyz)

• Aumento di 7x nelle registrazioni morte 2023→2024

• P/E 143.8x (settore: 21x)

• Forbes: recensione PAGATA

• Wikipedia: segnalato come PROMO

• Trustpilot: recensioni bot

Namecheap (come funziona un vero registrar)

• 32.6% domini morti (benchmark del settore)

• Prezzi simili, stesso mercato, stesso stato (AZ)

• 93.5% senza email (inferiore)

• 54% .com (mix TLD legittimo)

• Crescita costante, senza picchi

• Risponde a ogni segnalazione di abuso

• Abbiamo lavorato direttamente con loro — mostrato scam mascherato, hanno agito

• Design moderno e pulito

• Significativamente più grande — 24M+ domini

• Nessun rivenditore criminale. Nessuna connessione FSB.

• Stampa organica, Wikipedia pulita, recensioni reali

• Ecco come si presenta un registrar quando non è una facciata

NameSilo è 10 punti percentuali più "sporco" rispetto al suo concorrente più vicino. Questa non è una differenza di modello di business. Questa è una bandiera rossa.

"Ma NameSilo è più economico!" — Lo è davvero?

L'unico punto di forza di NameSilo è il prezzo. La loro stessa pagina di confronto mostra $17.29 .com contro Squarespace e GoDaddy. Controlliamo i numeri reali da tldes.com (confronto indipendente, 136 registrar):

Chi possiede .sbs e .cfd? Segui i soldi.

Registry ↔ Registrar — una partnership che merita di essere esaminata.

I TLD spazzatura che riempiono il cimitero dei domini morti di NameSilo — .sbs, .cfd, .icu, .cyou, .bond, .buzz, .qpon — sono tutti di proprietà di un'unica azienda: ShortDot SA, una Société Anonyme registrata in Lussemburgo (9 Rue Louvigny, L-1946). ShortDot gestisce 7 TLD tramite CentralNic (Londra) come backend tecnico.

Sul loro sito web (shortdot.bond/about), ShortDot elenca i suoi principali registrar partner. Su "oltre 400 registrar partner", ne nominano esattamente sei per nome:

NameSilo è uno dei sei partner nominati dell'azienda che possiede gli esatti TLD che dominano il loro portafoglio di domini fantasma. Ora guarda la timeline:

L'economia di questa partnership:

Quota TLD ShortDot di NameSilo vs altri registrar:

Queste non sono accuse. Queste sono domande che richiedono risposte:

Una partnership nominata. Una timeline sincronizzata. Un'anomalia di concentrazione di 55x. Un picco del 615% nelle registrazioni fantasma. Se questa è una coincidenza, è la coincidenza più costosa nella storia della registrazione di domini.

Fonti: shortdot.bond/about (elenco partner), IANA .sbs delegation, IANA .cfd delegation, analisi di 130M domini di PhishDestroy.

E poi c'è njal.la (Njalla) — un registrar focalizzato sulla privacy i cui domini risolvono sotto NameSilo's ICANN accreditation (controlla qualsiasi WHOIS). I loro prezzi: €15/anno per .com, €30/anno per TLD spazzatura (.sbs, .cfd, .cyou, .xyz, .homes — gli esatti TLD che riempiono il cimitero dei domini morti di NameSilo). Questo è 2× a 30× di più di quanto NameSilo addebiti al dettaglio per gli stessi TLD. Perché qualcuno pagherebbe €30 per un .sbs che costa $0.99 direttamente? Non lo faresti — a meno che il punto non sia il prezzo. Il punto è il livello di privacy. Njalla registra per tuo conto, il loro nome su WHOIS, la tua identità nascosta. Per una privacy legittima? Forse. Per domini truffa che devono sopravvivere alle segnalazioni di abuso? Perfetto. E quando arriva la segnalazione di abuso, NameSilo dice "è njal.la, non noi" — mentre WHOIS dice NameSilo, LLC su ogni singolo dominio.

Namecheap — 24M+ domini

• 2.2x più economico per .com ($6.99 vs $15.56)

• Pannello moderno, 2FA, DNS in tempo reale

• Segnalazioni di abuso: azione in giornata (abbiamo verificato)

• Trustpilot pulito, Wikipedia organica

• Nessun picco di domini inattivi

• Nessun collegamento con l'FSB

• 4.6x più domini totali (~19x più attivi)

• Tasso di domini inattivi inferiore (32.6% vs 81.5%)

• Base clienti reale: ~18.6M attivi

NameSilo — 5.18M domini

• 2.2x più costoso per i .com ($15.56)

• Pannello dell'era Win98 (vedi la riproduzione)

• Segnalazioni di abuso: auto-eliminato (100+ ignorati)

• Bot Trustpilot, Wikipedia promozionale

• Picco del 615% nelle registrazioni fantasma

• Servizio di delisting da VirusTotal per truffatori

• 81.5% domini inattivi

• 99.65% traffico confermato nullo

• Base clienti reale: ~958K attivi

Namecheap è 2.2x più economico per .com (N. 6 vs N. 96), 4.6x più grande, ha una UX moderna, risponde agli abusi e non scambia con un P/E di 143.8x. Se aggiustato per i domini fantasma, la base clienti reale di Namecheap è ~19x più grande. La narrativa "NameSilo è più economico" non è solo sbagliata — è l'opposto della realtà. NameSilo è uno dei registrar più costosi al mondo per i .com. Dove sono PIÙ economici è .sbs a $0.99, .cfd a $0.99 — i TLD del loro partner ShortDot che riempiono il cimitero dei domini inattivi.

Se NameSilo è davvero solo un registrar scontato — dove sono i clienti? Stesso mercato, prezzi simili, uno ha 19x più utenti reali. La risposta è nella piramide sopra: il 99.65% del portfolio di NameSilo ha zero traffico confermato. 58 domini nella top 10K di Tranco. Cinquantotto. Il prezzo non è il prodotto. I domini fantasma sono il prodotto.

Perché un registrar dovrebbe comprare domini da sé stesso?

1. Riciclaggio di denaro. Criptovalute rubate → Bitcoin → acquisti di domini presso il proprio registrar. Il registrar dichiara "entrate". Il denaro è pulito. Fino a $50.8M/anno di profitto fantasma. Nessuna domanda perché chi controlla le registrazioni dei domini?

2. Gonfiamento delle classifiche. Le classifiche ICANN, i rapporti di settore e la copertura stampa utilizzano i "domini in gestione" come metrica principale. Più domini = registrar più grande = più fiducia = più clienti reali. NameSilo rivendica lo stato di "registrar top 10" con 6.26M domini. Quanti sono reali? Se l'81.5% sono inattivi, la base attiva reale è di ~958K. Non è una top 10. È al massimo un livello intermedio.

3. Gonfiamento dei ricavi per il prezzo delle azioni. NameSilo Technologies scambia a un P/E di 143.8x. I ricavi sono cresciuti del 18.5% nel 2025. Ma quanto di questa crescita è dovuto a domini fantasma? Ricavi gonfiati = azioni gonfiate = denaro reale per gli insider che vendono azioni. Si tratta di frode sui titoli da manuale se gli acquisti di domini sono auto-negoziazioni.

4. Diluizione del rapporto truffe. Questa è la parte astuta. Se il 5% dei tuoi domini è coinvolto in truffe/phishing/frodi, sembra terribile. Ma se acquisti 2 milioni di domini inattivi da te stesso, improvvisamente i domini di truffa sono solo lo 0.5% del tuo totale. "Abbiamo 6 milioni di domini e solo una piccola frazione è problematica." I domini inattivi sono una cortina fumogena — rumore statistico per far sembrare la percentuale di abusi inferiore a quanto sia in realtà.

Tutti e quattro i vantaggi derivano dalla stessa azione: comprare domini da sé stessi. Riciclare denaro. Gonfiare le classifiche. Gonfiare le azioni. Diluire il rapporto truffe. Una mossa, quattro vittorie. Chi controlla?

Una domanda per gli investitori di NameSilo Technologies

CSE: URL · OTC: URLOF · C$1.44 · Capitalizzazione di mercato: C$133M · Azioni: 92.6M · CEO: Paul Andreola

Q3 2025: Ricavi C$16.9M (+17.9%) · Utile netto C$1.15M (+135%) · Liquidità: C$2.4M · Ricavi differiti: C$33M

Per gli azionisti di NameSilo:

Avete comprato azioni in un'azienda con un P/E di 143.8x — 7x la media del settore. Sapete che l'81.5% dei domini per cui state pagando sono inattivi o vuoti? 4.2 milioni di domini che nessuno usa. I "6.26 milioni di domini in gestione" della vostra azienda sono in realtà circa 958.188 domini attivi. Il resto sono registrazioni fantasma o riempitivi di pagine di parcheggio. La "crescita dei ricavi del 18.5%" nel 2025 — quanto di ciò proviene da clienti reali, e quanto da acquisti massivi di domini inattivi che gonfiano il fatturato?

La vostra azienda ha difeso pubblicamente un'operazione di furto di oltre $100M. La vostra azienda ha offerto di rimuovere i rilevamenti di sicurezza di VirusTotal per un noto crypto drainer. La vostra azienda ha utilizzato l'accesso a piattaforme a pagamento (X Gold Checkmark) per mettere a tacere i ricercatori che l'hanno smascherata. Il CEO della vostra azienda ha approvato un tweet contenente 4 affermazioni contraddette da prove. È in questo che avete investito? Lo sapevate? Lo sapete ora?

Se gli acquisti di domini inattivi sono auto-negoziazioni — cosa che i dati suggeriscono fortemente — allora i dati sui ricavi nei bilanci di NameSilo sono materialmente fuorvianti. Questo non è un problema da registrar. Questo è un problema di frode sui titoli. CSE, OSC e SEC dovrebbero fare domande. Gli azionisti dovrebbero richiedere un audit indipendente delle fonti di registrazione dei domini. Chi sta acquistando più di 10.000 domini al giorno senza intenzione di usarli? Da dove vengono i soldi? Seguite il denaro.

5. La scusa dell'affiliazione. NameSilo affermerà che le loro "recensioni" su Forbes e altrove sono partnership di affiliazione — proprio come l'operatore di xmrwallet afferma che le "donazioni" finanziano la sua attività. Tecnicamente, alcuni link in quegli articoli utilizzano il tracciamento affiliato. Ma altri si collegano direttamente — nessun tracciamento, nessuna commissione. Qualcuno sta comprando recensioni su sé stesso senza nemmeno preoccuparsi di guadagnare commissioni di riferimento. Il punto non è il taglio dell'affiliazione. Il punto è la legittimità acquistata.

Dati finanziari aggiustati

Togliete i Fantasmi — Quanto Vale Realmente NameSilo?

Prendete i numeri riportati. Rimuovete l'81.5% di domini inattivi. Vedete cosa resta.

Metodologia: "Ricavi aggiustati" = ricavi riportati × (domini attivi / domini totali). Attivi = 958.188 (HTTP attivi con contenuto). Questo è conservativo — alcuni domini "attivi" sono ancora speculativi o parcheggiati. L'utile netto è aggiustato proporzionalmente. P/E = capitalizzazione di mercato / utile netto aggiustato. I ricavi/dominio aumentano perché i clienti reali pagano di più rispetto agli acquirenti di TLD spazzatura in blocco.

RIPORTATO AGLI INVESTITORI

C$65.5M

"Registrar in più rapida crescita"

ATTIVITÀ REALE (FANTASMI RIMOSSI)

~C$12M

Un piccolo registrar di livello intermedio, sopravvalutato 10x

C$53.5M all'anno — il divario tra quanto riportato e la realtà. Non è un errore di arrotondamento. Non è una fluttuazione di mercato. Non sono "metodi contabili diversi." Questo è o il più grande cliente acquirente in blocco nella storia dei registrar che genera zero traffico — oppure è frode. Non c'è una terza spiegazione. CSE, OSC, SEDAR+ — questo divario dovrebbe innescare un audit indipendente. Non è successo. Ancora.

Struttura societaria

Perché il Canada? Perché il CSE? Perché l'attività è in Arizona?

La struttura societaria non è un incidente. È una caratteristica.

NameSilo Technologies Corp

Canada — holding

Scambia su CSE: URL (Borsa valori canadese)

OTC: URLOF

CEO: Paul Andreola

CFO: Natasha Tsai (firma i numeri fantasma)

NameSilo LLC

Phoenix, Arizona — registrar effettivo

Accreditato ICANN (IANA #1479)

CEO: Kristaps Ronka (proprietario al 18.5%)

Accetta Bitcoin. Nessun KYC. Genera i "ricavi."

Perché esiste questa struttura:

Al Capone teneva i suoi affari in uno stato e le sue banche in un altro. Stessa logica, secolo diverso.

Le lacune normative del Canada — intenzionali

Cripto & Registrar

Il Canada ha inasprito l'AML per gli exchange di criptovalute (FINTRAC, Travel Rule dal 2026). Ma un registrar ICANN che accetta Bitcoin per i domini è non un MSB (Attività di Servizi Monetari). L'acquisto di un dominio è una transazione di beni, non un servizio finanziario. Il registrar non è tenuto a eseguire KYC a livello di exchange o a presentare SAR (Segnalazioni di Attività Sospette) per transazione BTC.

Leggi sulla Privacy (PIPEDA + Quebec)

In Canada — specialmente in Quebec — la protezione dei dati personali è più forte che negli Stati Uniti. Fino a poco tempo fa, non esisteva un registro pubblico della titolarità effettiva. Non si poteva semplicemente cercare chi c'è dietro un'azienda. Per deanonimizzare un "cittadino privato" è necessario un mandato di comparizione penale, non una richiesta di scoperta civile o un'indagine normativa.

La struttura Corp + LLC è legale — migliaia di aziende la usano. FINTRAC/OSC sono veri regolatori, ma le loro risorse sono sminuite da SEC/FBI. Il rischio appare solo quando si combinano strutture aziendali legali con operazioni fantasma — il che è esattamente ciò che i dati mostrano.

"Nathalie Roy" — non un marchio per le vittime. Uno scudo normativo per l'operatore.

L'operatore di xmrwallet ha scelto una specifica costruzione identitaria: una volontaria canadese che gestisce un progetto open-source non commerciale. Questo non è casuale. È una strategia normativa:

Nel 2014–2019, i wallet di criptovalute gestiti da "privati cittadini" non rientravano nelle normative MSB. Le leggi sulla privacy canadesi/del Quebec proteggevano l'identità personale senza trasparenza aziendale. La combinazione "volontario" + "non-commerciale" forniva esenzione dagli obblighi AML/KYC. Un "progetto volontario basato su donazioni" era una zona grigia normativa che FinCEN e FINTRAC non coprivano aggressivamente.

Se l'operatore si fosse registrato come "XMRWallet Ltd." o avesse usato un nome maschile dell'Europa orientale — i regolatori avrebbero indagato entro il 2016–2017. Una "volontaria canadese" era uno status che i regolatori hanno ignorato fino a quando non è stato troppo tardi. L'identità non esiste come attività commerciale. È esattamente per questo che il sistema ha funzionato per 10 anni.

"Nathalie Roy" non è una persona. È una costruzione legale ottimizzata per l'evasione normativa.

Fase di Integrazione

Perché tubi di scarico? Perché telecamere subacquee? Perché pubblicità su taxi messicani?

La "diversificazione" di NameSilo non ha alcun senso commerciale — a meno che non si capiscano le tre fasi del riciclaggio di denaro.

La Fase 3 è l' USCITA. Non puoi sederti su 50,8 milioni di dollari di profitto fantasma per sempre. Devi convertire il denaro cartaceo in beni reali:

E più casuali sono le acquisizioni, migliore è la copertura. Se avessero acquistato solo aziende di domini, il modello sarebbe stato ovvio. Ma tubi di scarico + robot subacquei + pubblicità su taxi messicani? Sembra un CEO eccentrico che "diversifica". Nessuno indaga su un'azienda di tubi di scarico per collegamenti con il riciclaggio di denaro. Questo è il punto.

Al Capone aveva lavanderie. NameSilo ha tubi di scarico.

Secolo diverso, stessa logica: far passare denaro sporco attraverso un'attività, acquistare beni reali, sembrare legittimi.

L'operatore ha tenuto le vittime in silenzio per un decennio. Poi ci ha provato con noi. Abbiamo documentato tutto prima che accadesse.

Supporto aziendale con spunta dorata usato per bloccare @Phish_Destroy. X ha revisionato: "nessuna violazione." Ancora bloccato.

Tutti i risultati di phishdestroy.io rimossi da Bing. Cancellazione completa dalla ricerca Microsoft.

False richieste di rimozione DMCA contro i repository. L'operatore ha eliminato i problemi #35 & #36 con i rapporti delle vittime.

Oltre 100 recensioni di vittime rimosse attraverso abusi della moderazione automatizzata.

Richieste DMCA contro risultati di ricerca Google, domini, hosting. Tutto ciò che è segnalabile viene segnalato.

oltre 50 articoli a pagamento tramite Kwork, Freelancehunt, intermediari. Ordini indicizzati su Google Drive.

Video di analisi tecnica segnalati e rimossi. Ricercatori che dimostrano il furto messi a tacere.

Segnalazioni coordinate contro discussioni di avviso. Discussione comunitaria soppressa.

Indirizzi e-mail governativi utilizzati per presentare segnalazioni di abuso fraudolente sulle piattaforme.

"Open source" wallet su hosting a prova di proiettile. Codice GitHub ≠ codice di produzione. Infrastruttura anti-analisi.

Pulsanti di segnalazione, sistemi DMCA, marketplace freelance — ogni meccanismo disponibile è stato trasformato in arma per la soppressione. Questa è una strategia decennale — non un incidente. L'operatore e NameSilo sono dalla stessa parte. Il fascicolo del caso è presso ICANN Contractual Compliance e alle forze dell'ordine federali.

Memoria di Accusa

Il Caso per il Riciclaggio di Denaro

Non una teoria. Non una speculazione. Una catena di prove che porta a una sola conclusione.

RUBARE

xmrwallet.com dirotta le transazioni Monero da oltre 8 anni. Stimati oltre 100 milioni di dollari rubati. I fondi sono in XMR — intracciabili per design.

CONVERTIRE

XMR → BTC tramite DEX/mixer/OTC. Passaggio intracciabile. Output: Bitcoin in wallet anonimi.

RICICLARE