Onafhankelijk onderzoek door PhishDestroy (vrijwillig anti-oplichting initiatief). xmrwallet.com heeft naar schatting $100M+ aan Monero gestolen gedurende ~8 jaar via server-side transactiekaping (schatting gebaseerd op slachtofferverslagen, analyse van siteverkeer en gegevens van actieve EU-rechtshandhavingsonderzoeken). NameSilo (ICANN registrar, IANA #1479, Phoenix AZ) verdedigde de operator publiekelijk, gaf verklaringen uit die in tegenspraak waren met de eigen communicatie van de operator, en bood aan VirusTotal-detecties op te schonen. Dit archief: 61 SHA-256 geverifieerde screenshots, e-mails van operators, ICANN-documenten, 130M+ domeinanalyse. Elke bewering onderbouwd. Niets weerlegd.

Alle beoordelingen vertegenwoordigen onafhankelijke analyse op basis van openbaar beschikbaar bewijs. Geen gerechtelijke uitspraak. Geen feitelijke weerlegging ontvangen van enige genoemde partij. Volledig bewijsarchief · Samenvatting voor investeerders

11 Bewijspunten die NameSilo koppelen aan xmrwallet.com

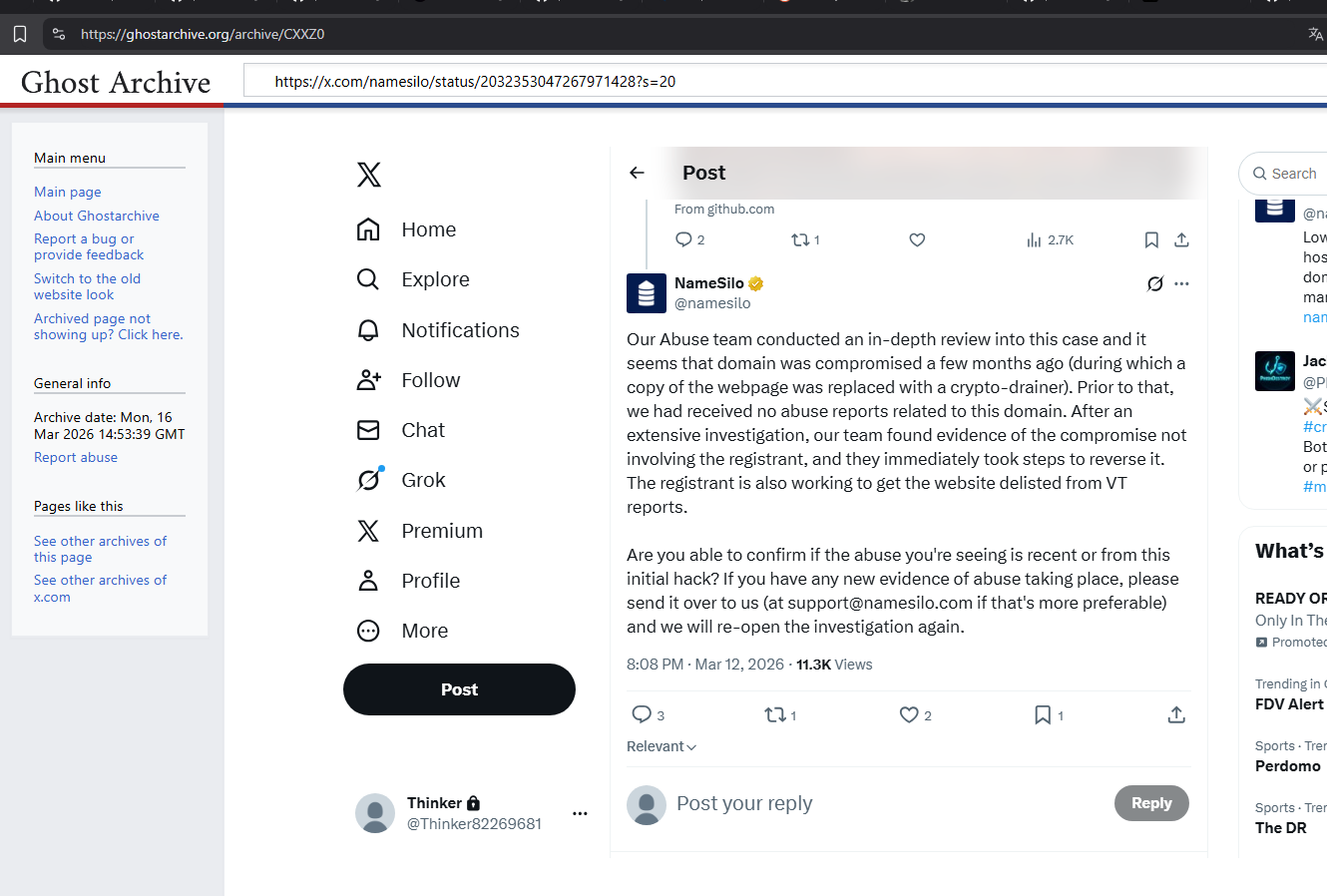

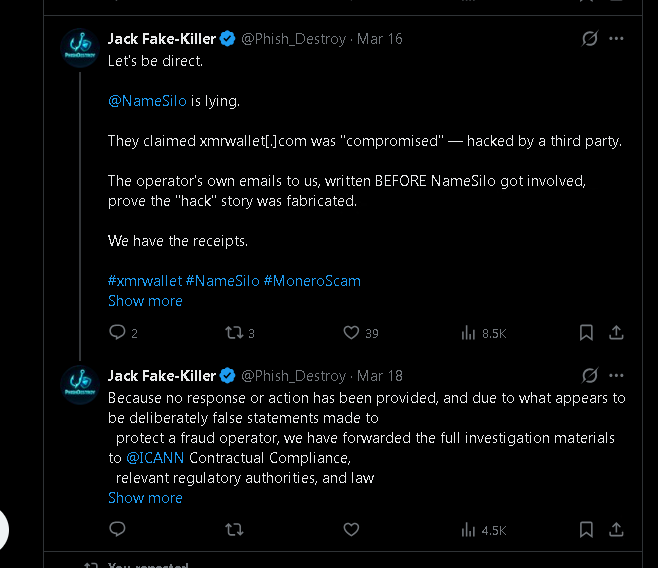

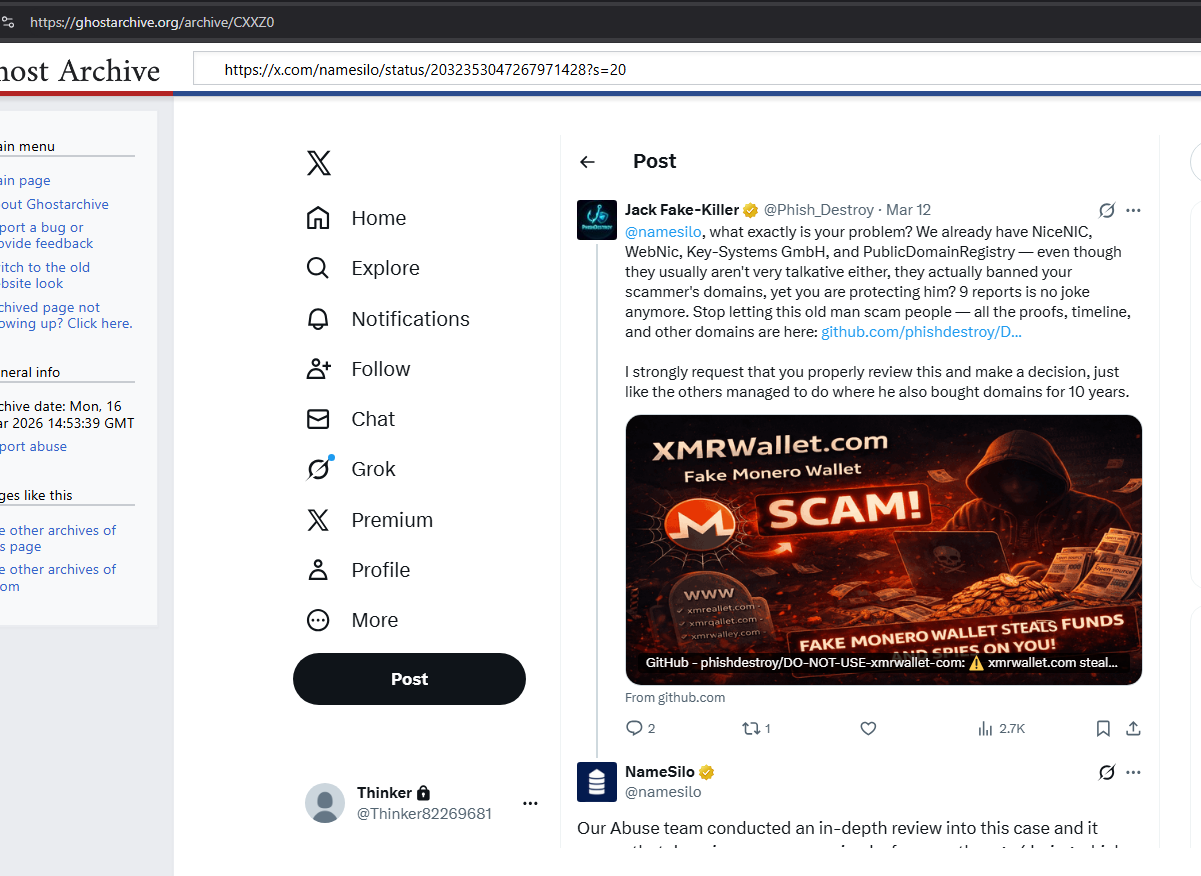

xmrwallet-operator schreef: "Voel je vrij om de domeinregistrar te dagvaarden." Vervolgens gaf NameSilo een verklaring uit waarin "compromittering" van het domein werd beweerd — inconsistent met de eigen e-mails van de operator — en bood aan om VirusTotal-detecties te verwijderen. Geen enkele registrar in onze carrière (500K+ takedowns) heeft dit ooit gedaan.

We testten 10 registrars + 10 wallets (Google + Bing, zelfde methodologie). NameSilo: 0 technische mediacoverage (alleen samen met NiceNIC). xmrwallet.com: enige wallet met cryptospam, 0 Wikipedia, 0 technische media. Beiden gebruiken PR Newswire/Cision (3 + 12 releases) — geen ander registrar-wallet paar deelt dit platform. xmrwallet release 1 dag voor die van NameSilo gepubliceerd. Volledige SERP-gegevens voor alle 20 entiteiten beschikbaar.

xmrwallet: Kwork SEO-artikelen + Trustpilot-bots. NameSilo: $50K+ Forbes-advertorial + 129 recensies verwijderd in 4 maanden. Zelfde strategie, ander budget.

NameSilo kocht ShortDot TLD's, dode registraties stegen met 615%. 81,5% van alle NameSilo-domeinen verwijst naar niets. Namecheap: 32,2%. Patroon consistent met crypto→domeinwitwassen.

10 registrars getest: NameSilo = 0 technische media (alleen samen met NiceNIC). 10 wallets getest (gezocht als domeinen, bijv. "xmrwallet.com"): xmrwallet.com = de enige met cryptospam, 0 Wikipedia, 0 technische media. Gemini AI bevestigde onafhankelijk.

31+ meldingen ingediend via NameSilo-portaal (ontvangstbewijzen bewaard). Reddit/BitcoinTalk meldingen sinds 2018. NameSilo's publieke reactie: "we hebben geen misbruikmeldingen ontvangen." Vier beweringen weerlegd door bewijs in één tweet — allemaal ontkracht met screenshots.

Trustpilot (verwijderbaar): NameSilo 4.7/5. SmartCustomer (niet verwijderbaar): 1.8/5, 76% één ster. xmrwallet: ScamAdviser 1/100, MyWOT 1/100. Waar ze niet kunnen verwijderen — catastrofale beoordelingen.

NameSilo's eigen PR: "een van de eerste bedrijven die bitcoin accepteerde." Geen identiteitsverificatie voor domeinaankopen. Gestolen XMR → BTC → bulkdomeinregistraties → "inkomsten."

xmrwallet "afscheidsbrief" (5 mei 2026): geeft toe dat sluiting werd afgedwongen door dit onderzoek. Bevat 2 beweringen die worden tegengesproken door technisch bewijs. De brief zelf is bewijs.

De operator diende een DMCA-takedown in bij Google om een bedrijfsprofiel te verwijderen dat xmrwallet een scam noemde (Lumen Database #50915938). In de aanvraag beweert hij dat xmrwallet een "legitiem bedrijf" is en citeert hij de Amerikaanse lasterwet — maar dient hij in vanuit Rusland, niet Canada. Als xmrwallet een vrijwillig open-source project is zonder inkomsten — welk "bedrijf" wordt dan geschaad? En waarom indienen vanuit Rusland?

Semrush OSINT: xmrwallet beheert 50+ blogspot PBN-domeinen (geautomatiseerde naamgeving: asunm/asuk/asnet-serie), Google Sites-spam (account "abrahambrantley"), satellietwebsite bestmonerowallet.com, vermeld in darkweb-directory CONWAY, backlinks gekocht via Telegram @darksidelinks. 70-80% van alle backlinks is spam. Echt organisch verkeer: ~640/maand. PBN-campagnepiek (september 2025) correleert direct met verkeerspiek.

Sterkste bewijs van verbinding

10 jaar van identieke onderdrukking — op elk platform

Zowel NameSilo als xmrwallet.com hebben systematisch negatieve inhoud gewist gedurende een decennium — met dezelfde methoden, op dezelfde platforms, met dezelfde resultaten. Dit is geen normaal bedrijfsreputatiemanagement. De schaal en consistentie van deze onderdrukking op 9+ platforms is zeer onwaarschijnlijk voor twee ongerelateerde entiteiten en duidt sterk op coördinatie.

9 van de 9 platforms. Identieke tactieken. Al 10 jaar.

Ter context: het handhaven van dit niveau van onderdrukking op 9+ platforms, zelfs voor één bedrijf vereist aanzienlijke inspanning en coördinatie. Dit doen identiek voor twee zogenaamd ongerelateerde bedrijven — één een registrar, één een wallet — kan niet worden verklaard door toeval. Zoek voor elk één query op Google en u zult zien: nul negatieve resultaten. Voor een bedrijf met 1.8/5 op SmartCustomer en een wallet gemarkeerd met 1/100 op ScamAdviser — dat gebeurt niet vanzelf.

Waarom dit onderdrukkingspatroon vervolgbaar bewijs is:

1. Elke verwijdering wordt gelogd. Trustpilot, Google, Bing, GitHub, YouTube, Twitter/X — alle platforms bewaren interne logs van contentverwijderingen, DMCA-verzoeken, misbruikrapporten en de accounts die deze hebben ingediend. Deze logs zijn opvraagbaar via dagvaarding. Eén enkele dagvaarding aan Trustpilot, waarin de verwijderingslogs voor zowel NameSilo als xmrwallet.com worden opgevraagd, zal laten zien wie elke verwijdering heeft aangevraagd, vanaf welk IP, via welk account en wanneer.

2. Dit is niet gebruikelijk. Systematische onderdrukking op 9+ platforms gedurende 10+ jaar is extreem zeldzaam. De meeste bedrijven gaan om met negatieve recensies op 1-2 platforms. De meesten dienen nooit DMCA-verwijderingsverzoeken in tegen onderzoekers. De schaal en consistentie van deze operatie creëert een unieke forensische vingerafdruk — één die zal overeenkomen tussen de twee entiteiten wanneer de logs worden vergeleken.

3. Gemanipuleerde reputatie — statistisch onmogelijk. xmrwallet had een hogere Trustpilot-rating dan Binance en Coinbase — 's werelds grootste cryptobeurzen. NameSilo heeft de hoogste Trustpilot-score onder alle registrars. Maar op platforms waar ze geen recensies kunnen verwijderen: SmartCustomer 1.8/5 (76% één ster), ScamAdviser 1/100, MyWOT 1/100. Een bedrijf kan niet tegelijkertijd het best beoordeelde en het slechtst beoordeelde in zijn branche zijn, tenzij één reeks beoordelingen is gemanipuleerd.

4. De-indexering bewijst coördinatie. SiteJabber (SmartCustomer) pagina's voor beide entiteiten zijn gedeïndexeerd uit Google. Dit vereist het indienen van specifieke verwijderingsverzoeken. Wie heeft deze ingediend? Het antwoord bevindt zich in de logs van Google. Als dezelfde entiteit of methode voor beide werd gebruikt — dan is dat direct bewijs van coördinatie.

5. PR Newswire is de gedeelde spreekbuis. NameSilo gebruikt PR Newswire om over zichzelf te schrijven en citeert deze persberichten vervolgens als "media-aandacht" in beleggersdocumenten (CSE: URL). xmrwallet gebruikte hetzelfde platform om artikelen over Tor-privacy te publiceren — hiermee een phishing-wallet legitimerend. Hetzelfde PR-platform, dezelfde strategie om geloofwaardigheid te creëren uit betaalde content. Eén persbericht werd 1 dag vóór het andere gepubliceerd.

De domeinvraag die hier een einde aan maakt:

Wij hebben een heel jaar aan verlopen NameSilo-domeinen — domeinen die werden gekocht, nooit geactiveerd, nooit voor iets gebruikt en laten verlopen. Vanaf het moment van aankoop tot het moment van overlijden: nul activiteit. Geen DNS. Geen website. Geen e-mail. Geen doel.

Stel één vraag: Wie koopt duizenden domeinen, betaalt ervoor (vaak met Bitcoin), en gebruikt ze nooit? Niet één keer. Niet per ongeluk. Systematisch, 10.000-17.000 per dag, jarenlang. Er is geen legitieme zakelijke verklaring. Domeinspeculanten activeren domeinen. SEO-farms bouwen sites. Zelfs parkeerdiensten vereisen DNS. Deze domeinen hebben niets.

Vraag de betalingsgegevens voor deze domeinen op via dagvaarding. Vraag NameSilo: waar kwam het geld vandaan? Als ze geen antwoord kunnen geven — of als het antwoord leidt tot Bitcoin-wallets die traceerbaar zijn naar XMR-BTC-swaps — dan heeft u een zaak.

Bewijs dat we in bezit hebben, maar nog niet publiceren:

Wij hebben screenshots van slachtoffers wiens Trustpilot-recensies werden verwijderd — velen met geverifieerde aankoopbadges. We publiceren ze op dit moment niet allemaal. Als NameSilo of Trustpilot ontkent recensies te hebben verwijderd, kunnen we het bewijs en de slachtoffers die ze schreven produceren. Dit is een bewuste strategie: we willen dat ze het eerst officieel ontkennen.

Op SmartCustomer — waar ze niet kunnen verwijderen — lees de echte recensies. Phishingdomeinen niet verwijderd. Misbruikrapporten genegeerd. Domeinen gestolen via "transfers." Dit is niet onze mening. Dit zijn hun eigen klanten, geverifieerd, met aankoopgeschiedenis.

Elke stap gedocumenteerd voordat het gebeurde. Vastgestelde operator tactieken geïdentificeerd en geanticipeerd.

Geen meningen. Geen redactionele commentaar. Alleen gegevens verzameld met dezelfde methodologie voor alle entiteiten — en onafhankelijk geanalyseerd door Gemini 2.5 Flash AI.

SERP-profiel — Registrars

Google + Bing, top 30 resultaten, 10 registrars vergeleken. Belangrijke metriek: Tech Media verslaggeving (onafhankelijke artikelen).

NameSilo — geen onafhankelijke tech-verslaggeving in 44 resultaten. Enige registrar met 0 naast NiceNIC.

SERP-profiel — Wallets

Zelfde methodologie, 10 crypto wallets. Belangrijke metriek: Crypto Spam (betaalde/gefabriceerde artikelen).

xmrwallet is de enige wallet van de 10 met crypto-spam in de zoekresultaten. Ook de laagste aanwezigheid van eigen domein (6,8%). Zoekopdracht: "xmrwallet.com" (domein, geen generieke term).

Reputatie — Waar ze wel of geen reviews kunnen verwijderen

Patroon: Waar bedrijven reviews kunnen verwijderen (Trustpilot) — hoge beoordelingen. Waar ze dat niet kunnen — catastrofaal. Beide entiteiten. Zelfde patroon.

Gemini 2.5 Flash — Onafhankelijke AI-conclusie

"xmrwallet: De aanwezigheid van crypto_spam (4,5%) is een directe indicator van afhankelijkheid van gefabriceerde of lage kwaliteit betaalde inhoud. De lage aanwezigheid van het eigen domein (6,8%) ondersteunt verder een minder organisch en onafhankelijk gevalideerd profiel."

"xmrwallet is de enige wallet met crypto_spam. De term crypto_spam impliceert op zichzelf gefabriceerde of lage kwaliteit inhoud in plaats van organische verslaggeving."

Zero-shot analyse. Geen sturende prompts. Ruwe SERP-gegevens gevoed aan AI. Volledig rapport: serp-gemini-report.md · Ruwe gegevens: serp-full-analysis.json

Volledige SERP-tabellen (20 entiteiten), methodologiedetails en PR Newswire-analyse zijn te vinden in de Bewijs sectie hieronder.

Elke bewering wordt ondersteund door bronmateriaal. Elke screenshot is voorzien van een SHA-256-vingerafdruk. Elke externe link heeft ten minste één onveranderlijke archiefkopie.

Bekijk volledig bewijsarchief →

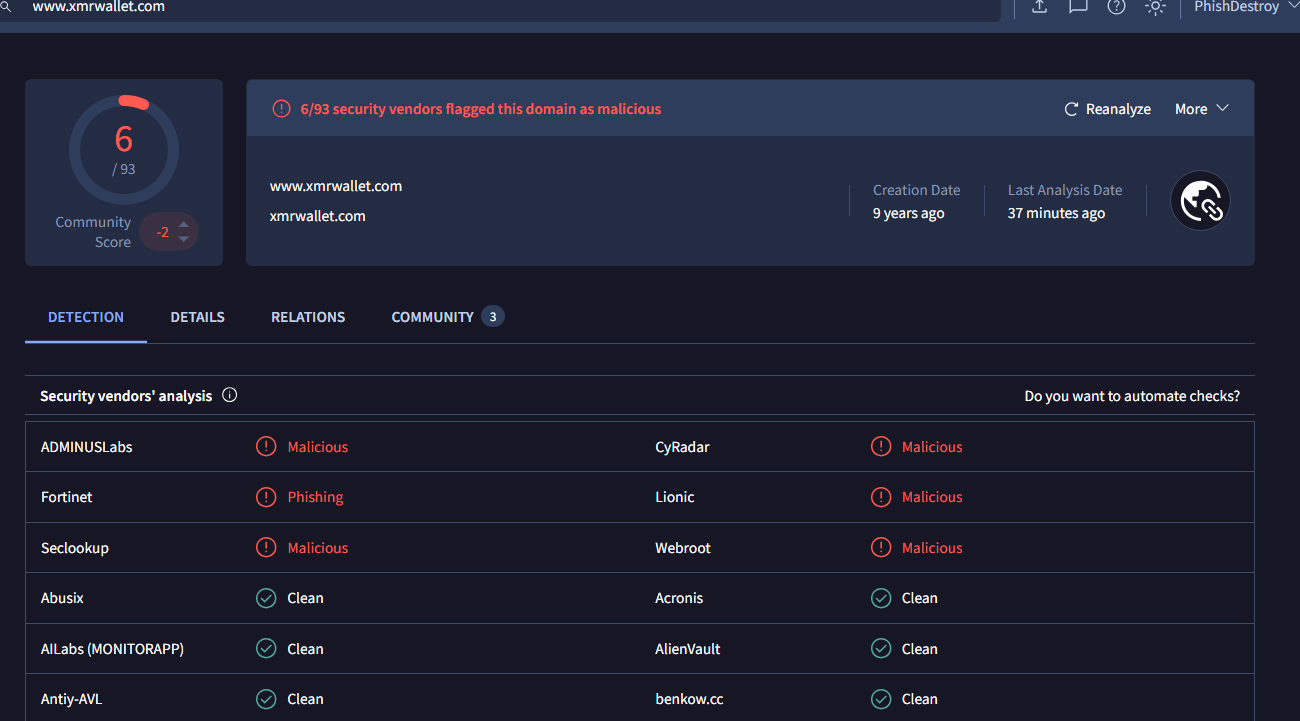

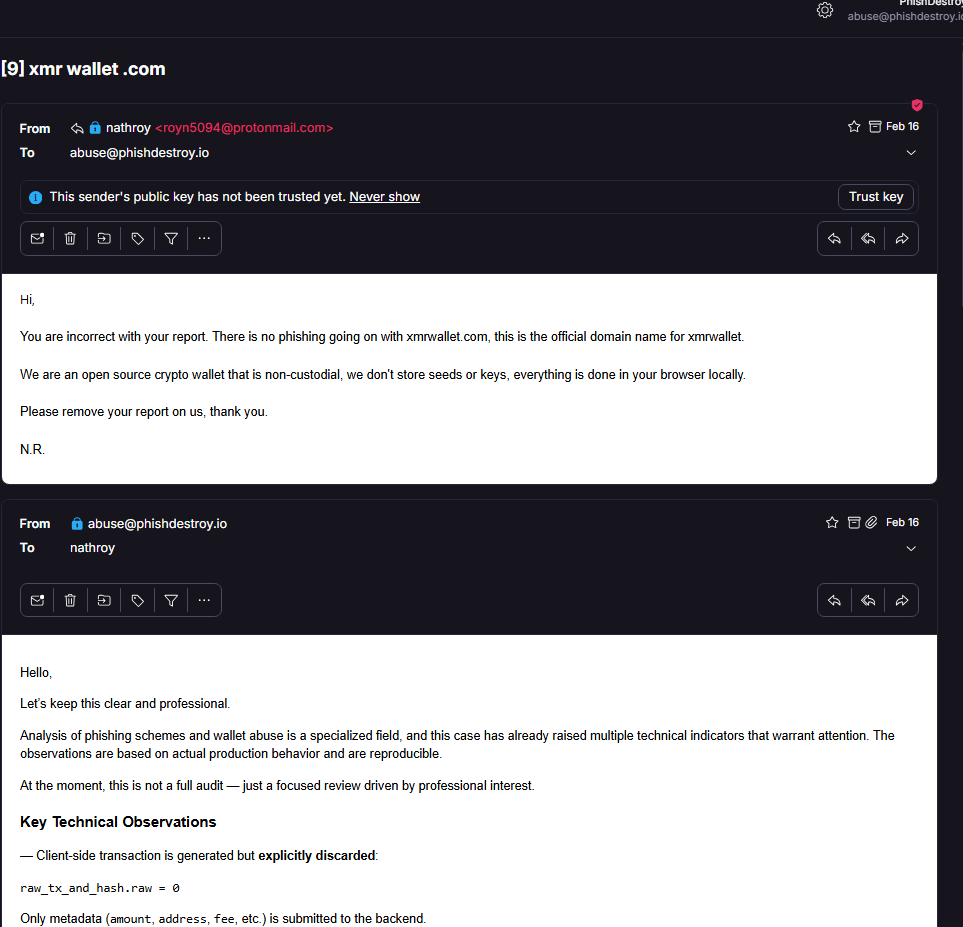

"N.R." (royn5094@protonmail.com) → abuse@phishdestroy.io, 16 feb. Verdedigt site, eist verwijdering. Claimt nooit compromittering.

Schermafbeelding →NameSilo's tweet van 13 mrt: 4 zinnen, 4 tegenstrijdigheden. Elk bewezen onwaar met eigen e-mails van de operator + code-hashes.

Volledige analyse →SHA-256 vóór en na "compromittering". Code is nooit veranderd. IP is nooit veranderd. NameSilo heeft het verzonnen.

Bewijzen →8 PHP-endpoints. session_key = base64(address + viewkey). raw_tx = 0. Server bouwt zijn eigen TX.

Bekijk →16 primair + 19 extra + 26 tweets. E-mails, slachtofferverslagen, DNS-kaarten, VirusTotal, GitHub-problemen, operator-treiterijen. Allemaal SHA-256 voorzien van vingerafdruk. Bruikbaar in de rechtbank.

Bekijk alles →xmrwallet.com, .cc, .biz, .me gearchiveerd. NameSilo tweet gearchiveerd. GitHub repo's gearchiveerd. Onafhankelijke kopieën.

Bekijk alles →

"We hadden geen misbruikmeldingen ontvangen" — het internet is het er niet mee eens.

NameSilo beweert in hun tweet van 13 maart 2026 dat ze hadden nooit misbruikmeldingen ontvangen over xmrwallet.com vóór ons contact. Dit is aantoonbaar onjuist. Openbare berichten op BitcoinTalk (2021) en Reddit (al in 2018) bespreken expliciet het indienen van meldingen bij NameSilo over dit domein. Deze berichten zijn nog steeds geïndexeerd. Ze waren niet verborgen, niet versleuteld, niet op het dark web — ze stonden op de twee grootste crypto-forums op het internet. Het misbruikteam van NameSilo zou ofwel spectaculair incompetent moeten zijn, of opzettelijk liegen. Wij weten welke het is.

Voor toezichthouders: Is er een instantie die het meldingssysteem voor misbruik van een registrar kan controleren? Dagvaard de interne gegevens van NameSilo. Vergelijk het aantal meldingen dat ze daadwerkelijk hebben ontvangen met wat ze publiekelijk beweerden. Het verschil tussen die aantallen is meetbaar, bewijsbaar en potentieel strafbaar. Ze hebben enorme inspanningen geleverd om het internet schoon te vegen van bewijsmateriaal tegen xmrwallet — maar ze konden BitcoinTalk en Reddit niet schoonvegen.

Een opmerking over Monero en de slachtoffers die je niet kunt identificeren.

Monero is privé. Dat is het punt. Het betekent dat slachtoffers hun gestolen geld niet kunnen traceren. Maar het betekent ook iets anders: de operator weet niet van wie hij stal.

In bijna een decennium en met een geschatte $100M+ heeft de xmrwallet-operator willekeurig wallets leeggehaald. Elke gebruiker die Monero stortte en op "send" klikte, kreeg zijn transactie gekaapt. De operator heeft geen idee wie die mensen waren. Sommigen waren retail crypto-gebruikers. Sommigen waren investeerders. Sommigen waren onderzoekers. En sommigen waren mensen met de middelen en motivatie om gerechtigheid na te streven.

Wij zijn onderzoekers. Wij publiceren bewijs en gaan verder. Maar niet iedereen die geld verloor op xmrwallet.com zal reageren door een rapport te schrijven. De operator moet dit overwegen. NameSilo moet dit overwegen. U hielp een dief te beschermen die stal van mensen die hij niet kan identificeren, in bedragen die hij niet kan berekenen, in een valuta die hij niet kan traceren. Sommige van die mensen kunnen juridische stappen ondernemen die de operator niet heeft voorzien.

Waarschuwingstweets over xmrwallet — controleer welke het overleefden:

SEO-spambots uit 2018 — allemaal nog steeds actief:

Wij schatten 100–200 tweets in totaal zijn verwijderd van alle accounts die ooit op waarheidsgetrouwe wijze xmrwallet.com vermeldden — onze rapporten van @Phish_Destroy, onafhankelijke onderzoekers, klachten van slachtoffers, beveiligingswaarschuwingen. Alles verdwenen. Ondert "social media link blast — Twitter 50 posts, 500 rubles" (~$5 USD). He bought multiple packages. Hundreds of spam bot posts promoting xmrwallet.com from 2018 — every single one still live. Not one removed.

X/Twitter's actions demonstrate a clear double standard: bot spam purchased for 500 rubles on a Russian freelance marketplace remains untouched, while victim reports about a $100M+ theft and researchers with SHA-256 verified evidence get locked. X/Twitter should investigate which employees are processing these reports and why.

And to be clear: on April 3, 2026, we paid $200 for X Gold verification. The ban came immediately. X stated the payment would be refunded — neither the ban was lifted nor the refund issued. $200 for a Gold Checkmark we never got to use — but NameSilo's Gold Checkmark works just fine for filing reports against us. We submitted 5+ data export requests across 3-4 accounts — all denied or ignored. Those accounts contain approximately 200,000 tweets combined, each of which is potential evidence of someone's crime — a phishing site, a registrar's negligence, a victim's report. X is not just silencing us. X is withholding evidence of mass cybercrime and charging us for the privilege.

But NameSilo also managed to get some of our most inconvenient posts removed. For investigators: this is not a problem — request the deletion logs, verify who filed the reports, check the timestamps. Every removal is traceable. Every moderator action has a paper trail. The posts NameSilo wanted gone the most are exactly the ones that matter.

After everything that happened — after the public exposé with 11K views, after 4 statements vs evidence with the operator's own emails, after ICANN filing, after law enforcement referral, after 3 other registrars suspending the same domains on the same evidence — the site is still live.

Ask yourself: what legitimate registrar would endure this level of public humiliation and regulatory risk for one client? What company would publicly commit to removing VirusTotal detections for a known drainer? What abuse department would fabricate a "compromise" story that contradicts the operator's own emails?

None — unless they own it or profit from it directly.

NameSilo, LLC (IANA #1479) is either the owner of xmrwallet.com, or a direct financial partner in a $100M+ theft operation. In our assessment, no other explanation accounts for their behavior. A client-registrar relationship does not produce this level of protection.

And there is a Russian intelligence trail here.

The infrastructure patterns, the operational security methodology, the CIS-marketplace freelance orders, the DDoS-Guard hosting, the suppression playbook — this is not a solo Canadian "volunteer" running a hobby project. This is an operation with institutional backing. The Russian connection is obvious to anyone who has worked in CIS cybercrime investigation. We have evidence. Investigators will receive it upon request.

A message to every moderator, every trust & safety employee, every platform admin who deleted a victim's post, locked an account, or removed a warning about xmrwallet.com:

We ask you to publicly explain why you did it. What rule was broken? What policy was violated? You deleted truth, silenced victims, aided $100M+ theft. That is not moderation — that is complicity. Every deletion is logged. Every removed review is traceable. Every locked account has a paper trail. Investigators can and will request those records.

To ICANN Contractual Compliance:

We submitted the full case file on March 18, 2026. Every screenshot. Every email. Every hash. Every lie debunked. Every victim documented. Every suppression attempt logged. You have it all. NameSilo, LLC (IANA #1479) — your accredited registrar — is actively protecting a Russian-linked scam operation that stole $100M+. The site is still live. The domain is still active. The operator posted a farewell letter and the site is STILL UP. Are you comfortable with this? Is this what ICANN accreditation means? A registrar can publicly lie, help a scammer remove security detections, use paid platform access to silence researchers — and keep their accreditation? We are waiting for your answer. The victims are waiting. The evidence is public. The world is watching.

A message from a victim — and a question about ICANN accreditation:

One of the victims contacted NameSilo and was told something along the lines of their "ICANN license" protecting them. Let's be absolutely clear about what ICANN accreditation is and what it is not:

ICANN accreditation is a license to register domain names. It is not a license to commit fraud. It is not a license to cover up money laundering. It is not a license to protect scam operators. It is not a shield against criminal prosecution. It is not a supreme court ruling that permits NameSilo to help a thief steal $100 million. It does not grant immunity from law enforcement, civil lawsuits, or regulatory action.

An ICANN-accredited registrar is more accountable, not less. The RAA (Registrar Accreditation Agreement) explicitly requires abuse handling. NameSilo signed this agreement. NameSilo violates it every day that xmrwallet.com remains active.

To victims: do not let anyone tell you that "ICANN accreditation" protects a registrar from consequences. It doesn't. Sue them. File criminal complaints. Report to your national cybercrime unit. Report to the Arizona Attorney General. NameSilo is a US company in Phoenix, AZ. They are subject to US law, regardless of what ICANN accreditation they hold. A driver's license doesn't protect you from a murder charge.

The ICANN Accreditation Theater

Here is something that genuinely baffles us. In every single abuse response, in every reply to every complaint, NameSilo cites their ICANN accreditation. Every time. Like a mantra. Like a prayer. Like a magic spell that makes abuse reports disappear.

"As an ICANN-accredited registrar..." — yes, and? Do you understand how absurd this sounds to anyone who works in this industry? Let us translate this into terms everyone can understand:

ICANN accreditation is a commercial license. U betaalt een aanbetaling. U vult papierwerk in. U stemt ermee in de RAA (Registrar Accreditation Agreement) te volgen. Dat is alles. Het maakt u geen toezichthouder. Het maakt u niet onaantastbaar. Het is geen fonds dat de acties dekt van fraudeurs die u beschermt. Het is geen juridisch schild. Een SSL-certificaat op een phishing-site maakt het niet legitiem — phishers kopen elke dag SSL-certificaten, inclusief de dure EV-exemplaren. Een Cloudflare-account maakt u niet veilig — elke malware-distributeur heeft er één. En ICANN-accreditatie maakt u niet eerlijk — het betekent alleen dat u de kosten hebt betaald.

En het wordt nog beter. NameSilo verwijst niet alleen naar ICANN-accreditatie in misbruikreacties — ze vermelden het in hun financiële rapporten. In het kwartaalbericht van Q3 2025, ingediend bij SEDAR+ (28 november 2025), beschrijft het bedrijf zichzelf als: "Als geaccrediteerde ICANN-registrar is Namesilo een van de snelst groeiende domeinregistreerders ter wereld." Dit staat in een kwartaalbericht. Voor investeerders. Op een platform voor effectenrapportage. In plaats van te onthullen dat 81,5% van hun "beheerde domeinen" fantoomregistraties zijn zonder verkeer, beginnen ze met ICANN-accreditatie. Het is op dit punt niet alleen een reflex — het is een strategie voor effectenopenbaarmaking. Verpak de fantoomnummers in het ICANN-insigne en hoop dat niemand controleert. Wij hebben gecontroleerd. Bron: Stockwatch →

Tegen de tijd dat een ICANN-klacht is beoordeeld, verwerkt en opgevolgd, is het scam-domein al verlopen, is het geld verdwenen en hebben de slachtoffers het opgegeven. Het proces is opzettelijk traag. Een ICANN-klacht indienen is als de brandweer bellen nadat het gebouw is afgebrand, gesloopt en in een parkeerplaats is veranderd. Dit is geen controle. Dit is geen toezicht. Dit is theater.

Ter illustratie: Trustname.com (IANA #4318) — een door ICANN geaccrediteerde registrar. "Snelst groeiende onafhankelijke registrar." Ons onderzoek vond: Estse belastingaangiften die aantonen €120 aan inkomsten, één werknemer, negatief eigen vermogen en een kennisgeving van bedrijfsopheffing. Beide eigenaren zijn Wit-Russisch. De registrar vermarkt openlijk bulletproof hosting, bedient scam-casino's, 18+-content, illegale apotheken en frauduleuze operaties. ICANN-geaccrediteerd. Maakt die accreditatie hen legitiem? Beschermt het de slachtoffers van de scam-casino's die ze hosten? Natuurlijk niet. Het betekent alleen dat ze hetzelfde formulier hebben ingevuld als NameSilo.

Misschien moeten wij ook ICANN-accreditatie kopen. Dan kunnen we het overal opschrijven:

"Hallo, dit is PhishDestroy. GEACCREDITEERD DOOR ICANN, GECERTIFICEERD DOOR DOMAIN CCK, BETALING VERWERKT DOOR EEN REGISTRAR EN EEN HOSTINGPROVIDER."

Klinkt indrukwekkend, toch? Klinkt alsof het iets betekent? Dat doet het niet. En wanneer NameSilo het in elk antwoord op elk misbruikrapport dat ze negeren schrijft — betekent het ook niets. Behalve dat zij denken van wel. En die waan is onderdeel van het probleem.

RAA Sectie 3.18 — de clausule waarvan NameSilo doet alsof hij niet bestaat.

De Registrar Accreditation Agreement — het document dat NameSilo ondertekende — omvat Sectie 3.18, die registreerders expliciet verplicht om misbruikrapporten te onderzoeken en erop te reageren. Ze niet te negeren. Ze niet te verwijderen. Geen verhalen te verzinnen. Geen VirusTotal-detecties voor het gerapporteerde domein aan te bieden. Onderzoek. Reageer. Handel. We begonnen RAA 3.18 te citeren in elk rapport dat we indienen. De reactie van NameSilo? Dezelfde ICANN-accreditatiemantra. Ze roepen de autoriteit aan wiens regels ze overtreden — in dezelfde zin waarin ze die overtreden. Het zou komisch zijn als mensen geen miljoenen zouden verliezen.

Misschien heeft NameSilo een speciale ICANN — een privé-editie, uitgegeven door de grootvaders van Lubyanka? Een op maat gemaakte accreditatie waarin 3.18 luidt: "De registrar zal alle misbruikrapporten negeren, de oplichter helpen zijn dossier op te schonen en deze accreditatie als rechtvaardiging aanhalen." Want zo gedragen ze zich. Ze gebruiken het ICANN-insigne zoals een corrupte agent een politie-insigne gebruikt — niet om de wet te handhaven, maar om deze straffeloos te overtreden.

ICANN is niet de politie. Het is de DMV.

ICANN werd in 1998 opgericht toen het internet een academisch project was, geen slagveld. Het mandaat is technische stabiliteit — ervoor zorgen dat .com hetzelfde wordt opgelost in Tokio, Berlijn en Moskou. Het coördineert de root DNS-zone, distribueert IP-adressen (IANA) en handhaaft protocolstandaarden. Zonder ICANN fragmenteren het internet. Daarom bestaat het. Niet om fraude te bestrijden. Niet om slachtoffers te beschermen. Niet om witwassen te onderzoeken.

De RAA is een contract, geen wet. Het overtreden van RAA 3.18 is contractbreuk, geen misdaad. De ultieme sanctie van ICANN — het intrekken van accreditatie — duurt jaren, creëert een precedent waar ze bang voor zijn, en riskeert duizenden domeinen in het ongewisse. Ze zullen het niet doen. NameSilo gebruikt een DMV-certificaat als alibi in een moordzaak. ICANN-accreditatie beschermt u niet tegen effectenfraude, witwassen of het helpen bij een diefstal van $100M. De echte handhavers zijn FinCEN, SEC, FBI, and the Arizona Attorney General. ICANN is een decoratie.

Dit is niet de eerste keer. Artists Against 419 (2018).

Vóór xmrwallet, vóór PhishDestroy, probeerde een andere organisatie het. In 2018, Artists Against 419 diende een ICANN Compliance klacht in UNY-783-11184, waarin NameSilo werd beschuldigd van het zijn van een "bullet-proof registrar" voor oplichters. Hun bewijs: reseller QHoster (gekoppeld aan NameSilo) was verantwoordelijk voor 60% van de kwaadaardige domeinen die zij volgden. De reactie van NameSilo: "Wij zijn geen hostingprovider" en "We kunnen de legaliteit van content niet bepalen." De reactie van ICANN: sloot de klacht. Reden: de registrar "heeft het rapport niet ontvangen" of de problemen "vielen buiten de scope van ICANN."

Dat was 2018. Het is 2026. Er is niets veranderd. Dezelfde registrar. Hetzelfde misbruikpatroon. Dezelfde ICANN-non-respons. Een ICANN Notice of Breach zal NameSilo niet repareren — want misbruik is geen fout in hun bedrijf. Misbruik IS het bedrijf. Je stuurt geen melding van een codeovertreding naar een gebouw dat is ontworpen als dekmantel. Je stuurt de wetshandhaving.

Waarom ICANN niet kan optreden — en waarom het DOJ niet zal

Misbruik, phishing, scambescherming, witwassen, FSB-verbindingen — alles valt buiten het mandaat van ICANN. Dat zeggen ze zelf. RAA 3.18 vereist "misbruikonderzoek," maar ICANN heeft geen onderzoekers, geen rechtbanken, geen bevoegdheid om domeinen gedwongen te sluiten, en geen mechanisme om te controleren of een registrar daadwerkelijk onderzoek doet. Voor ICANN is "we hebben de brief ontvangen en beantwoord" = naleving. Of het antwoord nu zegt "we zullen het verwijderen" of de klacht volledig afwijst — ICANN leest het niet.

NiceNIC, Trustname, NameSilo — allemaal technisch compliant: kosten betaald? Ja. Gegevens in escrow ingediend? Ja. WHOIS werkt? Ja (via PrivacyGuardian). Hun bedrijfsmodel is het negeren van misbruik. Maar ICANN kan dat niet bestraffen, omdat ICANN de inhoud van misbruikreacties niet evalueert. Voor bulletproof registrars buiten de VS is de enige optie van ICANN het intrekken van de accreditatie — een proces dat jaren duurt en duizenden domeinen in het ongewisse laat. ICANN vreest technische ineenstorting meer dan het fraude vreest.

NameSilo is een speciaal geval. Het is een Amerikaans bedrijf in Phoenix, Arizona — onderworpen aan de Amerikaanse wetgeving (Arizona AG, FBI, FinCEN, SEC). ICANN zou dit niet hoeven af te handelen. Dit is de taak van het DOJ. Maar het DOJ zwijgt ook:

Dit is geen enkel misbruikincident dat ICANN kan aanpakken met een Notice of Breach. Dit is een systematisch bedrijfsmodel gebouwd op het faciliteren van cybercriminaliteit — phishing, crypto drainers, darknet-diensten, en wat de financiële gegevens sterk suggereren, grootschalige witwaspraktijken. ICANN-compliancebrieven lossen dat niet op. Federale vervolging wel.

njal.la is NameSilo. Punt.

NameSilo's favoriete verdediging: "Dat is onze reseller, njal.la. Wij hebben geen controle." WHOIS zegt anders. Zoek elk njal.la-domein op — het WHOIS-registrarveld leest NameSilo, LLC. Niet njal.la. Geen onafhankelijke entiteit. NameSilo. Welke interne partnerschap- of resellerovereenkomst ze ook hebben, is hun privézaak. Voor de buitenwereld — voor ICANN, voor de wetshandhaving, voor slachtoffers, voor WHOIS — dit zijn NameSilo-domeinen onder NameSilo's accreditatie en NameSilo's verantwoordelijkheid.

Njalla is een legitieme privacygerichte registrar, opgericht door Peter Sunde (van Pirate Bay). Het dient journalisten, activisten en privacybewuste gebruikers. Maar de privacyfuncties — registranthulsel, geen openbare WHOIS, minimale papierroute — werden systematisch uitgebuit om crypto scam-domeinen en drainers te registreren onder de accreditatie van NameSilo. Toen misbruikrapporten binnenkwamen, wees NameSilo naar njal.la; njal.la wees naar privacy. De domeinen bleven online. Het geld verdween. Het privacyschild werd een misbruikschild. Hun interne afspraken overschrijven geen WHOIS-gegevens, ICANN-regels of de wet. U kunt uw ICANN-verplichtingen niet uitbesteden aan een privacy-reseller en vervolgens onschuld claimen wanneer domeinen onder uw accreditatie $100 miljoen stelen.

Hoe andere registrars vergelijken — van iemand die honderdduizenden domeinen scant.

Wij zijn geen theoretici. We scannen, analyseren en rapporteren domeinen op schaal — honderdduizenden daarvan. We werken elke dag met registrars. Dit is wat we zien:

WebNic (~800K domeinen)

Verbetert. Ze hebben nu een echte misbruikbehandelaar — een daadwerkelijk persoon die rapporten leest en actie onderneemt. Hij realiseert zich nog niet dat hun IP's worden geblokkeerd door Cloudflare (stuurt screenshots van "site werkt niet" in plaats van "phishing"), maar er is zichtbare vooruitgang. Een registrar die probeert beter te worden.

NiceNIC (Russisch, niet Chinees)

Hopeloos. Zal alleen verbeteren als ze ophouden te bestaan. Een registrar wiens bedrijfsmodel is gebouwd op het niet reageren op misbruik. Maar zelfs NiceNIC heeft nooit publiekelijk een oplichter verdedigd op Twitter. Zelfs NiceNIC heeft nooit aangeboden om VirusTotal op te schonen voor een drainer. Zelfs zij hebben grenzen.

NameSilo (IANA #1479)

Heeft zijn eigen ICANN uitgevonden. Creëerde zijn eigen WHOIS. Speelt volgens zijn eigen regels. Gebruikt accreditatie als wapen, niet als verplichting. Zelfs Russische registrars zoals Reg.ru stopten rond 2021 met wat NameSilo doet. NameSilo doet het nog steeds in 2026. Ze zijn geen malafide registrar. Volgens onze inschatting zijn ze een criminele onderneming met een ICANN-badge.

Wij zijn geen ICANN-experts. Wij zijn geen advocaten. Maar we vernietigen meer dan 500.000 phishing-domeinen en kunnen zien wat hele regelgevende instanties blijkbaar niet kunnen: een registrar die zijn eigen wetten verzint, zich verschuilt achter zijn eigen wederverkopers, zijn accreditatie als verdediging aanhaalt terwijl het de kernvereisten van zijn accreditatie schendt, en geld witwast via spookdomeinregistraties.

Aan de federale en staatsautoriteiten van de VS — in het bijzonder de staat Arizona:

NameSilo, LLC (Phoenix, AZ) is een in de VS gevestigd bedrijf dat een aan GOS-landen gelinkte criminele operatie beschermt die naar schatting $100M+ van slachtoffers wereldwijd heeft gestolen. Het bewijs is openbaar, de ICANN-aangifte is geregistreerd, de operator is geïdentificeerd, de leugens zijn ontkracht en de onderdrukkingscampagne is gedocumenteerd.

Dit is geen zakelijk geschil. Dit is een Amerikaans bedrijf dat voortdurende internationale fraude faciliteert. De infrastructuurpatronen — freelance opdrachten op GOS-marktplaatsen, DDoS-Guard hosting via providers onder Russische jurisdictie, operationele methodologie die overeenkomt met cybercriminaliteit gerelateerd aan de staat — zijn schoolvoorbeeld.

FBI, DOJ Cyber Division, Arizona Attorney General, FinCEN — het bewijspakket is klaar. Neem contact met ons op en wij zullen alles leveren, inclusief materialen die hier niet zijn gepubliceerd.

Specifiek voor de FBI: NameSilo verzon openbare verklaringen, onderdrukte beveiligingsonderzoekers en bood aan om VirusTotal-detecties voor een bekende drainer te verwijderen. Europese autoriteiten hebben informatie opgevraagd bij X/Twitter over gerelateerde zaken en ontvingen geen reactie — dit weten we uit directe communicatie met zowel slachtoffers als een bevoegde autoriteit in een EU-lidstaat (details kunnen niet worden vrijgegeven onder de EU-wetgeving inzake gegevensbescherming). Vraag NameSilo waarom. Vraag hen wie. Vraag hen hoeveel. Vraag voordat het spoor van bewijs koud wordt — hoewel we ervoor hebben gezorgd dat het meeste ervan niet meer kan worden verwijderd.

Als een registrar kan zeggen "we hebben geen klachten ontvangen" terwijl het eigen geheugen van het internet het tegendeel bewijst — als ze het bewijs kunnen verwijderen met behulp van DMCA-verzoeken en geen enkele consequentie ondervinden — wat is dan het nut van regelgevers? ICANN-accreditatie wordt een rubberen stempel en misbruikbehandeling wordt theater.

Dagvaard hun misbruikticketsysteem. Vergelijk het met wat ze publiekelijk beweerden. Het verschil tussen die aantallen is de maatstaf van hun medeplichtigheid.

Open Uitdaging

Bewijs dat één enkel woord dat wij publiceerden onwaar is —

en wij zullen alles zelf offline halen.

Eén woord. Eén bewering. Eén screenshot. Laat ons zien wat er mis is.

Naast honderden pagina's bewijs, tientallen slachtofferrapporten, en 61 SHA-256 verified screenshots — noch de operator, noch NameSilo, noch X, noch wie dan ook heeft één enkele feitelijke weerlegging geproduceerd. Geen één.

Maar als alles wat we zeggen waar is — dan DOE IETS.

Ze stelen miljoenen. Nu. Vandaag. De site is live. Het domein is actief. Slachtoffers verliezen geld terwijl u dit leest. Handel nu.

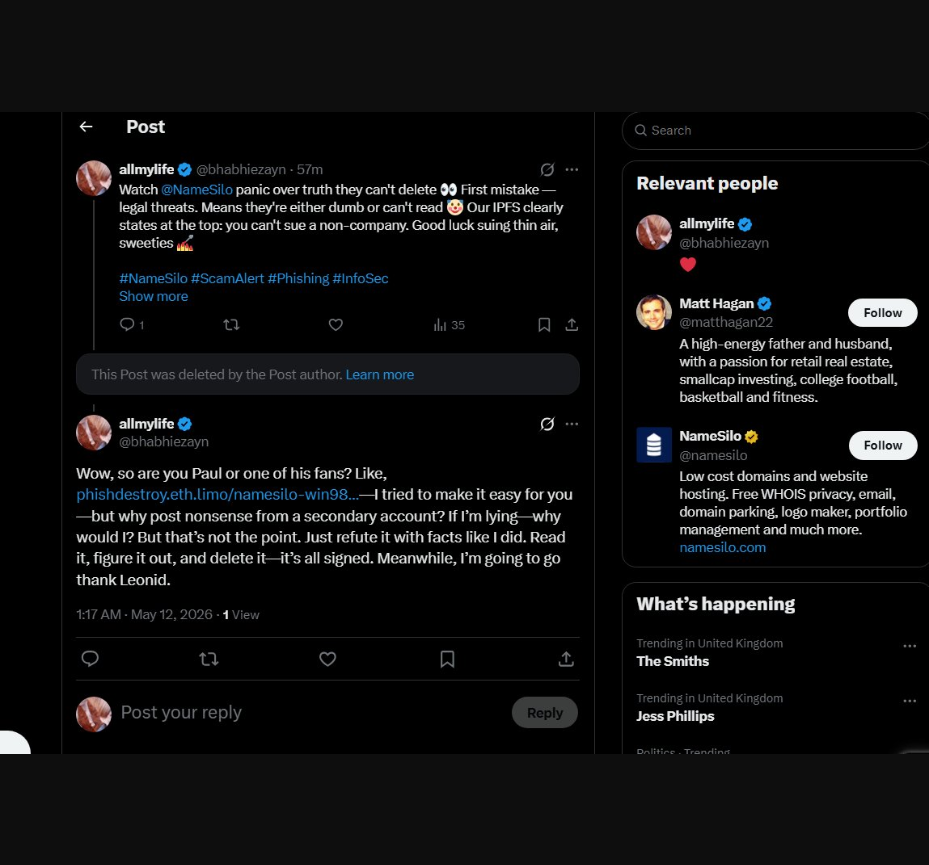

We hebben niet maanden van ons leven besteed aan het opbouwen van dit archief, en slachtoffers hebben niet miljoenen dollars verloren, zodat een Russischsprekende oplichter kon plaatsen één leugen op Twitter en vervolgens huilen dat wij het hebben opgeslagen. NameSilo schreef 4 valse zinnen vanaf een officieel bedrijfsaccount. Wij hebben ze gearchiveerd. Ze waren boos dat het archief bestaat. Hun hele verdediging is niet "het is vals" — het is dat het archief überhaupt bestaat.

Zo werkt het niet. U zei het. Wij hebben het opgeslagen. De wereld kan het lezen. Wen eraan.

Het responsplan van NameSilo — en onze voorbereide antwoorden

We hebben met genoeg registrars te maken gehad om precies te weten wat ze zullen zeggen. Hier is het script, en hier is waarom het niet werkt.

🎙 "Wij zijn een door ICANN geaccrediteerde registrar."

Ja, dat weten we. Het is een commerciële licentie, geen karakterreferentie. Trustname.com (IANA #4318) is ook geaccrediteerd met €120 omzet.

🎙 "Het domein was gecompromitteerd."

SHA-256 hashes tonen aan dat code/IP nooit is gewijzigd. De operator heeft nooit een compromittering geclaimd. U heeft dit verhaal verzonnen.

🎙 "We hadden geen misbruikmeldingen ontvangen."

20+ meldingen van ons, 100+ in totaal van openbare posts (BitcoinTalk 2021, Reddit 2018).

🎙 "Dode domeinen zijn normaal in onze branche."

De basislijn is 15-21%. U zit op 32.2% (2x de basislijn), met een jaar-op-jaar stijging van 615% en 10K-17K/dag bulkregistraties. Verklaar het verschil.

🎙 "njal.la is een onafhankelijke wederverkoper."

WHOIS zegt NameSilo, LLC. Uw interne afspraken gaan niet boven openbare gegevens of de wet. Njalla-domeinen zijn uw verantwoordelijkheid.

🎙 "Wij zullen juridische stappen ondernemen."

De operator dreigde hiermee in februari. We staan op IPFS. Beweringen zijn gedocumenteerd, SHA-256 geverifieerd. De waarheid is verdediging. Klaag ons aan — dit archief wordt gerechtelijk bewijsstuk A-Z.

🎙 [Stilte]

Ook een optie. Bewijs bevindt zich op een gedecentraliseerd netwerk. Stilte is geen strategie. Het is een aftellen.

NameSilo & het SEO Grandpa playbook — dezelfde trucs:

NameSilo koopt reputatie op dezelfde manier als de xmrwallet-operator — ander budget, hetzelfde playbook. Forbes Advisor "review" ($50.000+ plaatsing). Yahoo Finance persberichten (gelabeld "betaald"). Wikipedia-artikel (gemarkeerd als promotioneel). Trustpilot botfarm (92% waarschijnlijkheid van manipulatie). Beiden gebruiken PR Newswire (Cision) voor persberichten. Beiden hebben bijna geen organische web aanwezigheid. De gedetailleerde factcheck van Forbes, Trustpilot data-analyse en BBB klachten zijn in de sectie bewijs hieronder.

Gedragspatroonovereenkomst — Operator vs Registrar

We zochten hier niet naar. Tijdens het onderzoek naar de fraude-infrastructuur van xmrwallet, merkten we iets onverwachts op: beide entiteiten gebruiken hetzelfde PR-platform, beide hebben nul organische web aanwezigheid, beide verwijderen Trustpilot-recensies, en beide reageren op bewijs met bedreigingen in plaats van feiten. Dit zijn geen toevalligheden — ze zijn structureel.

xmrwallet Trustpilot: Momentopname van mei 2024 van Wayback toont 45 reviews, beoordeling 3.6 (27% één ster). Huidige scrape: 80 reviews, 51% vijf sterren. We hebben namen vergeleken: 7 reviews verwijderd van alleen pagina 1, waaronder:

• "Elmo T. Johnson" nog steeds geïndexeerd op Google Drive, openlijk zichtbaar "XMRWallet heeft mijn geld verduisterd. 1200 monero is verdwenen" — VERWIJDERD

• "B.Costa" nog steeds geïndexeerd op Google Drive, openlijk zichtbaar "Nathalie heeft het opgelost" — VERWIJDERD (vermeldt operator bij naam)

• 2 geverifieerde reviews (Trustpilot vinkje) — VERWIJDERD

• 3 van hun eigen bot reviews ("Thomas", "Jabari Rivera", "Evelyn Malik") — verwijderd nadat ze hun doel hadden gediend

Getuigenis van slachtoffer: Erma Powell (geverifieerd Trustpilot account, groen vinkje) geplaatst op 22 apr 2024: "Ik ben in paniek, ik heb een wallet aangemaakt op de officiële site, geld erin gezet en de ontwikkelaars hebben alles genomen, de code op github heeft niets met deze site te maken." Trustpilot heeft het verwijderd: "schending van de Richtlijnen voor Beoordelaars."

NameSilo Trustpilot: Momentopname van jan 2026 van Wayback: 2.609 reviews. Huidig (mei 2026): 2,480. Dat is 129 reviews verwijderd in 4 maanden. Beoordeling: 4.7 (2023) → 4.5 (2024) → 4.7 (2025) — hersteld ondanks de toevoeging van 600+ reviews. Dit gebeurt alleen wanneer negatieve reviews sneller worden verwijderd dan ze binnenkomen.

Wayback Machine momentopnamen: NameSilo Trustpilot 2023 → 2024 → 2025 → medio 2025 → jan 2026. Volg het aantal reviews en de beoordelingswijzigingen over tijd. Klik om te vergroten.

Bronnen: Wayback xmrwallet mei 2024 · Wayback NameSilo jan 2026 · Volledige gegevens (JSON)

Op Trustpilot handhaaft NameSilo een 4.7/5 beoordeling door 129 negatieve reviews in 4 maanden te verwijderen en botreviews te plaatsen die "Leonid" prijzen. Op SmartCustomer.com — een platform waar bedrijven geen reviews kunnen verwijderen — is de echte beoordeling van NameSilo 1.8/5. 76% zijn één ster.

4.7/5

Trustpilot (gemanipuleerd)

129 reviews verwijderd, bots geplaatst

1.8/5

SmartCustomer (ongemanipuleerd)

42 echte reviews, 76% één ster

Misbruik-gerelateerde reviews op SmartCustomer:

En de 5-sterren reviews? Zelfde patroon als Trustpilot — "Leonid was uitermate behulpzaam met al mijn vragen" (Jagoda S., mei 2025). Zelfde naam, zelfde sjabloon.

Bron: smartcustomer.com/reviews/namesilo.com · Volledige gegevens (JSON, 42 reviews) · HTML in cache: p1 p2 p3

Het bedrijfsmodel van Trustpilot geeft prioriteit aan bedrijven boven consumenten. Bedrijven kunnen reviews markeren, verwijdering aanvragen en betaalde functies benutten om hun reputatie te beheren. Zowel xmrwallet als NameSilo buiten dit uit om de waarheid te onderdrukken. Op platforms waar ze dat niet kunnen — komen de echte beoordelingen naar voren.

xmrwallet.com

NameSilo

Het Trustpilot-patroon is voor beide identiek: negatieve reviews agressief verwijderen, positieve botreviews plaatsen ("Leonid" prijzend voor NameSilo, "Nathalie" prijzend voor xmrwallet), en een kunstmatig hoge beoordeling handhaven. Op Trustpilot had een phishing-wallet die $100M+ stal een beoordeling hoger dan de meeste legitieme cryptocurrency-exchanges. Geen enkele andere Monero-wallet heeft zelfs een Trustpilot-pagina — omdat echte wallets geen reputatiewassing nodig hebben.

Beide buiten Trustpilot's bedrijfsgerichte model uit, waarbij het beoordeelde bedrijf tools heeft om reviews te markeren, te betwisten en te verwijderen. Op platforms zonder deze tools (SmartCustomer, ScamAdviser) komt de waarheid direct naar voren. Zelfde platform. Zelfde tactiek. Zelfde resultaat.

Het patroon dat bewijst dat het opzettelijk is:

Beide entiteiten hebben zichzelf verwijderd van elk eerlijk reviewplatform — Sitejabber (nu SmartCustomer), ScamAdviser, MyWOT — maar behielden en beheerden actief alleen Trustpilot, het enige platform waar bedrijven negatieve reviews kunnen onderdrukken. Overweeg wat dit betekent:

Waar ze niet kunnen verwijderen — daar geven ze op. Waar ze wel kunnen verwijderen — daar investeren ze. Beide entiteiten kozen hetzelfde platform, gebruikten dezelfde methoden en bereikten hetzelfde resultaat: valse geloofwaardigheid. Dit zijn geen twee afzonderlijke beslissingen. Dit is één tactiek.

Bronnen: SmartCustomer xmrwallet · ScamAdviser xmrwallet · MyWOT xmrwallet · MyWOT NameSilo · ScamAdviser NameSilo · Alle schermafbeeldingen & HTML in cache.

Veel mensen gaan ervan uit dat het onmogelijk is om zoekresultaten te manipuleren, reviews te verwijderen of te bepalen wat er online verschijnt. Het is niet alleen mogelijk — het is een professionele industrie met vaste prijzen en gegarandeerde levering.

Er zijn platforms met escrow-services waar reputatiemanagement als dienst wordt verkocht. Geld wordt gestort, de bestelling wordt geverifieerd, de negatieve inhoud verdwijnt, de verkoper wordt betaald. Dit zijn geen ondergrondse forums — ze opereren openlijk met "VIP Member" badges, reviewaantallen en klantbeoordelingen. De diensten omvatten:

Dit is hoe xmrwallet een hogere Trustpilot-beoordeling behield dan legitieme crypto-uitwisselingen terwijl het meer dan $100 miljoen stal. En hoe NameSilo 4.7/5 behoudt, terwijl 76% van de echte recensies op andere platforms één ster heeft. Het is geen magie — het is een marktplaats.

Bewijs dat deze onderdrukking actief tegen ons wordt gebruikt: NiceNIC (een andere 'bulletproof' registrar) markeerde en verwijderde onze Trustpilot-recensie — een gematigde, feitelijke beoordeling van 3 sterren — met de bewering dat deze "schadelijke of illegale inhoud" bevatte. Hetzelfde mechanisme. Hetzelfde draaiboek.

Screenshots van marktplaatsen voor reputatiemanagement (platformnaam achtergehouden). Laatste afbeelding: PhishDestroy's eigen Trustpilot-recensie van NiceNIC — verwijderd nadat deze als "schadelijke inhoud" was gemarkeerd. Een feitelijke, gematigde 3-sterrenrecensie over een registrar met een echte beoordeling van 1.5/5. Dit is het systeem dat ze uitbuiten.

Een "vrijwillige open-source wallet" die persberichten publiceert op een platform dat is ontworpen voor beursgenoteerde bedrijven is niet normaal. Het is iemand met toegang tot een zakelijk PR-account — of dezelfde PR-agent.

xmrwallet persberichten

21 jan 2026 — "Breidt privacytoegang uit met volledige Tor-netwerkintegratie"

19 apr 2023 — "Upgrade website ter ondersteuning van goede doelen"

26 sep 2023 — "Bedrijven omarmen cryptocurrency"

Contact: Nathalie Roy, +1 300-227-473 (nep), 407923@email4pr.com

NameSilo persberichten (12)

22 jan 2026 — "Overschrijdt 6 miljoen domeinen" (1 dag na xmrwallet)

1 mei 2026 — Jaarresultaten 2025

+ 10 meer: Q1-Q3 resultaten, SewerVue, CommerceHQ, Reach Systems, verkoop dochteronderneming

Het meest opvallende aan het Tor-bericht: het PR Newswire-bericht kondigt "Tor Netwerk Integratie" aan voor een "open-source" project waarvan de laatste GitHub commit van 6 november 2018 was — meer dan 7 jaar eerder. Er is nooit Tor-code gecommit. Ze betaalden meer dan $800 om te adverteren met een functie die niet bestaat in hun codebase.

Alle 15 pagina's gearchiveerd: Bekijk gearchiveerde persberichten

Op 5 mei 2026 plaatste de xmrwallet-operator een sluitingsaankondiging op de site. Ondertekend "The Creator." De brief geeft toe dat het onderzoek de sluiting heeft afgedwongen — maar bevat controleerbare leugens en spreekt zijn eerdere e-mails tegen. Het domein blijft actief. NameSilo heeft het nog steeds niet opgeschort.

Links: NameSilo's officiële reactie — dreigementen, nul feiten. Midden: Yahoo Finance labelt hun "nieuws" als "betaald persbericht" (Cision logo). Rechts: Forbes Advisor toont "Wij verdienen een commissie" — betaalde recensieplaatsing, geen journalistiek.

Maar laten we het over NameSilo zelf hebben.

Hoe we hierop stuitten.

Het was nooit onze intentie om NameSilo's volledige domeinportfolio te analyseren. We werken constant met registrar-gegevens — het is onderdeel van wat we doen bij het volgen van phishing-infrastructuur. We weten dat een groot percentage van de domeinen op het internet 'dood' is. Dat is normaal. Mensen kopen domeinen en vergeten ze. Bedrijven registreren namen defensief. Speculanten zitten op voorraad. We snappen het. We zijn er nooit van uitgegaan dat "dood domein = verdacht."

Maar toen we door de NameSilo dataset scrolden — 5,18 miljoen rijen — voelde er iets niet goed. Geen statistiek. Geen getal. Gewoon een visuele indruk. Rij na rij van onzin domeinnamen. sdf8k3jx.sbs, x9wqm2.cfd, aaa111bbb.xyz — zonder IP, zonder e-mail, zonder telefoon, zonder Majestic-rang. Gewoon... niets. Duizenden ervan. Tienduizenden. De pure dichtheid van leegte was ongewoon. We hebben datasets bekeken van GoDaddy, Namecheap, Tucows — die hebben allemaal dode domeinen, maar de verhouding van duidelijk willekeurige 'rommel' tot echt ogende namen was anders bij NameSilo. Het was met het blote oog zichtbaar.

Dus besloten we te tellen. Niet om een theorie te bewijzen — we hadden er geen. Gewoon om te zien of ons onderbuikgevoel werd gestaafd door cijfers. We haalden datasets op van 8 registrars, in totaal 130 miljoen domeinen, pasten dezelfde methodologie toe op allemaal, en vergeleken.

Het onderbuikgevoel klopte. NameSilo lag 10 procentpunten boven zijn naaste concurrent. Het percentage dode domeinen was 2x het branchegemiddelde. En toen we dieper groeven — de jaar-op-jaar stijging van 615%, de 10.000 domeinen/dag bulkregistraties, de concentratie van 'junk' TLD's — begon het niet langer op verwaarlozing te lijken, maar op een patroon. We waren niet op zoek naar witwassen. De gegevens toonden het ons.

Vermoedelijke witwasstroom

Waarom zijn 81,5% van de NameSilo-domeinen dood?

DNS-scan: 32,2% geen IP + 33% parkeer-stubs = 2,82M (54,4%). Volledige economische analyse (leeftijd, MX, inhoud, patronen): 4,22 miljoen dode domeinen — 81,5% van 5,18M. Er zijn slechts 3 mogelijke verklaringen. Allemaal zijn ze vernietigend:

Theorie 1: Witwassen

Gestolen geld omgezet in domeinaankopen. Registrar krijgt "inkomsten." Domeinen worden nooit gebruikt — de transactie ZELF is het doel. $50,8M/jaar fantoomwinst uit dode registraties.

Theorie 2: Zelfverrijking

NameSilo koopt domeinen van zichzelf om de omzet op te blazen. C$65,5M omzet ziet er geweldig uit voor investeerders. Maar 81,5% van de domeinen is dood. De werkelijke omzet van actieve klanten is ~C$12M. Het aandeel handelt tegen P/E 143,8x op fantoomcijfers. Effectenfraude.

Theorie 3: Frontoperatie

De registrar is nooit gebouwd voor echte klanten. Het Win98-paneel, de $15,56 .com-prijs (#96 van 130), de genegeerde misbruikrapporten — dit zijn geen mislukkingen. Het zijn functies. Het echte product is de transactie zelf: geld accepteren, domein registreren, omzet rapporteren, nooit vragen stellen. Een 'front' heeft geen goede gebruikersinterface nodig. Het heeft een goede accountant nodig.

"Maar misschien is er een legitieme verklaring?"

We hebben elk excuus gehoord. Laten we ze eerlijk behandelen:

"Chinese goksites kopen bulkdomeinen"

Goksites gebruiken hun domeinen. Ze hebben websites, inhoud, verkeer, advertenties. NameSilo's dode domeinen hebben geen IP, geen DNS, geen MX, geen inhoud. Niets. Een gokoperator die 10.000 domeinen koopt, zet er casino's op. NameSilo's kopers zetten er niets op.

"Privacybewuste gebruikers activeren domeinen niet onmiddellijk"

Privacy-registrars bestaan — Njalla, Gandi, zelfs NiceNIC. Hun klanten kopen domeinen om ze te gebruiken privé te gebruiken. NameSilo's dode domeinen zijn niet privé-maar-actief. Ze zijn privé-én-dood. Geen website. Geen e-mail. Geen DNS. Jarenlang. Dat is geen privacy — dat is een transactie zonder ander doel dan de transactie zelf.

"Elke registrar heeft dode domeinen"

Ja. Branchegemiddelde: 15-21%. Namecheap: 32,6%. NameSilo: 81,5%. Dat is geen gradueel verschil. Dat is een ander bedrijfsmodel. En het is groeiende — een jaar-op-jaar stijging van 615% in dode registraties. Geen enkele legitieme marktkracht produceert dit patroon. Organische domeinverkopen groeien niet 6x in één jaar, terwijl de verkochte domeinen nooit worden gebruikt.

"Domeinbeleggers bezitten portfolio's"

Domeinbeleggers parkeren domeinen op Sedo, Afternic of Dan.com — met "te koop"-pagina's. Dat wordt geregistreerd als actief in onze scan. NameSilo's dode domeinen hebben zelfs geen parkeerpagina's. Ze hebben niets. Een belegger die een domein koopt en het niet eens parkeert, is een belegger zonder de intentie om te verkopen. Dat is geen beleggen. Dat is witwassen.

Geen enkele rationele koper — Chinees, Amerikaans of Marsbewoner — koopt duizenden domeinen per dag, met groeiend volume, om ze nooit te gebruiken. Er is geen legitieme vierde verklaring. Als je er één vindt, halen we alles offline.

De NameSilo Piramide — 5,18 Miljoen Domeinen Ontleed

Wat gebeurt er als je daadwerkelijk controleert of iemand deze domeinen gebruikt?

Wat dit in menselijke termen betekent:

De "vuile verhouding" hangt af van waarmee je vergelijkt:

Dit is waarom NameSilo fantoomdomeinen koopt. Wanneer je 22.000 kwaadaardige domeinen vergelijkt met 5,18 miljoen in totaal, is het "0,43% — nauwelijks iets." Maar wanneer je het dode gewicht weghaalt en vergelijkt met domeinen die daadwerkelijk werken, verandert het beeld volledig. De fantoomdomeinen zijn een statistisch rookgordijn.

Waarom zou iemand voor NameSilo kiezen?

Een serieuze vraag. We hebben elke mogelijke reden bekeken en elk getest.

Elke ICANN-geaccrediteerde registrar verkoopt hetzelfde product — domeinnamen. De TLD's zijn identiek. Een .com van NameSilo en een .com van Namecheap verwijzen naar dezelfde root servers, beheerd door dezelfde registry (Verisign). Er is nul technisch verschil. Dus waarom zou een klant voor NameSilo kiezen? Laten we elke mogelijke reden bekijken:

Is het de prijs?

We hebben de .com prijzen gecontroleerd bij 136 ICANN-geaccrediteerde registrars met behulp van tldes.com (onafhankelijke prijsvergelijking, live bijgewerkt). Hier is waar NameSilo daadwerkelijk staat:

NameSilo's eigen "vs Andere Registrars" pagina vergelijkt hun $17,29 met Squarespace ($20), GoDaddy ($23,98) en Name.com ($17,99) — zorgvuldig geselecteerde dure concurrenten met opgeblazen prijzen. Ze vergaten gemakshalve de 95+ die goedkoper zijn. Hier is de vergelijking die ze je niet wilden laten zien:

95 ICANN-geaccrediteerde registrars verkopen .com goedkoper dan NameSilo. Geen 5. Geen 20. Vijfennegentig. Namecheap is 2,2x goedkoper. Spaceship is 5,4x goedkoper. Cloudflare is 1,5x goedkoper. Allemaal verkopen ze exact hetzelfde product — een .com-domein van dezelfde Verisign registry. Allemaal inclusief gratis WHOIS privacy. Allemaal ICANN-geaccrediteerd. Dus waarom heeft NameSilo 5,8 miljoen domeinen?

Hun eigen vergelijkingspagina is opzettelijk misleidend.

Op namesilo.com, de "NameSilo vs Other Registrars" vergelijking toont hun $17.29 .com tegenover Squarespace ($20,00), GoDaddy ($23,98) en Name.com ($17,99). Maar wacht — dat zijn niet eens de echte prijzen. Op tldes.com is GoDaddy $5.19 (niet $23,98) en Name.com is $11.24 (niet $17,99). NameSilo gebruikte opgeblazen verlengings-/promo-uitgesloten prijzen voor concurrenten, terwijl ze hun eigen registratieprijs toonden. Zowel GoDaddy als Name.com zijn eigenlijk goedkoper dan NameSilo bij registratie. Ze hebben niet alleen dure concurrenten uitgekozen — ze hebben ook de prijzen van concurrenten opgeblazen. En ze sloten Spaceship ($2,90), Namecheap ($6,99), Cloudflare ($10,46), Porkbun ($10,08), Dynadot ($8,99) en 100+ andere goedkopere registrars uit. Dit is geen vergelijking — het is marketingfraude. En ze benadrukken "BULKKORTINGEN" als een unieke functie — want natuurlijk doen ze dat. Bulkkortingen voor bulk fantoomaankopen.

Ze adverteren ook met "Meer dan 150+ Betaalopties Geaccepteerd". We hebben geteld. Hun afrekenpagina vermeldt: Visa, Mastercard, Amex, Discover, JCB, Elo, UnionPay (7 kaarten), PayPal, Alipay, Venmo (3 webportefeuilles), Bitcoin (1 crypto), en NameSilo Accounttegoeden (1 intern). Dat zijn 12 betaalmethoden. Geen 150. We hebben overal gekeken — geen bankoverschrijvingen, geen overboeking, geen andere crypto, geen facturering. Twaalf. Ze hebben het aantal betalingen opgeblazen met 12.5x op hun eigen website. Op dezelfde manier waarop ze het aantal domeinen, omzetcijfers en prijzen van concurrenten opblazen. Het is een patroon.

Bron: tldes.com/com — onafhankelijke prijsvergelijking, 136 ICANN-geaccrediteerde registrars, live prijzen. Ook kruisverwezen met tld-list.com. Controleer zelf — de gegevens zijn openbaar.

"Goedkoopste op het internet" — over 12 TLD's

NameSilo's eigen claim: "wij hebben de goedkoopste domeinnaamregistratieprijzen op het internet." Hier is elke gecontroleerde TLD.

De Verlengingsvalkuil — goedkope registratie, roofzuchtige verlenging

NameSilo's "goedkope" TLD's zijn een lokkertje: .shop $1.99 → $38.99 (19.6x), .tech $7.99 → $68.99 (8.6x), .xyz $1.79 → $15.79 (8.8x), .info $3.75 → $29.49 (7.9x). Registreer goedkoop, verleng duur. Maar dode domeinen worden niet verlengd — en dat is precies het punt. Als je domeinen koopt om geld wit te wassen, geef je alleen om de registratieprijs van $0.99. De verlenging van $14.95 gebeurt nooit omdat het domein na 1 jaar verloopt. Dit is de reden waarom 98% van de dode .buzz-domeinen 1-jarige registraties zijn.

NameSilo bezit 19.8% van ALLE .sbs domeinen op Aarde

374.910 van de 1.895.100 wereldwijde .sbs registraties zijn bij NameSilo. Eén registrar beheert een-vijfde van een hele TLD. Ter vergelijking: NameSilo beheert 1.1% van .com. Het verwachte aandeel voor een "top 10 registrar" is 2-5% van elke TLD. 19.8% in een enkele ongewenste TLD van hun genoemde partner ShortDot is geen marktsucces — het is een afgesloten pijplijn.

Is het de UX?

Is het de ondersteuning?

We hebben het getest. We stuurden hetzelfde misbruikrapport (xmrwallet.com) naar meerdere registrars. Namecheap: reageerde en handelde. WebNic, PDR, Key-Systems: reageerde en handelde. NameSilo: negeerde 20+ rapporten, loog publiekelijk, bood VT delisting aan voor de oplichter, gebruikte Gold Checkmark om onderzoekers het zwijgen op te leggen. Hun "24/7 Klantenservice" (investor deck, slide 6) strekt zich blijkbaar niet uit tot slachtoffers van misbruik.

Is het de ICANN-accreditatie?

Elke registrar in deze vergelijking is ICANN-geaccrediteerd. Dat is letterlijk de vereiste om gTLD-domeinen te verkopen. Er zijn ~2.500 ICANN-geaccrediteerde registrars wereldwijd. NameSilo is niet speciaal. Trustname.com (IANA #4318) is ook geaccrediteerd — met €120 aan inkomsten. ICANN-accreditatie is het domeinequivalent van het hebben van een bedrijfsvergunning. Het betekent dat je het formulier hebt ingevuld. Het betekent niet dat je betrouwbaar, betaalbaar of competent bent.

Is het het ontwerp? Het merk? De reputatie?

Hun Wikipedia-pagina is gemarkeerd als promotioneel. Hun Forbes-recensie is betaalde plaatsing. Hun Trustpilot heeft bot-reviewpatronen. Hun adminpaneel ziet eruit alsof het is ontworpen door dezelfde persoon die SEO-artikelen bestelt op Kwork voor 500 roebel. Hun CEO gaf toe dat ze een "complete UX-revisie" nodig hebben na zeven jaar. Hun Q1 en Q2 2025 persberichten zijn identiek knip-en-plakwerk.

Dus waarom heeft NameSilo 5.18 miljoen domeinen?

Geen prijs. Geen UX. Geen ondersteuning. Geen reputatie. Geen ICANN (iedereen heeft het). Wat dan wel? De enige overgebleven verklaring is dat de meeste van deze domeinen niet worden gekocht door echte klanten die rationele keuzes maken. Ze worden in bulk gekocht door onbekende actoren voor onbekende doeleinden — of door NameSilo van zichzelf. Hoe dan ook, het aantal "5.8M actieve domeinen" dat de aandelenkoers aandrijft, is niet wat investeerders denken dat het is.

Liegen is niet alleen hun verhullingsstrategie. Het is hun bedrijfsmodel.

Laten we een stap terug doen en kijken naar wat we hebben gedocumenteerd. Elke publiekelijk geuite bewering van NameSilo is opgeblazen, gefabriceerd of misleidend:

Dit is geen bedrijf dat één keer loog om een oplichter te beschermen en werd betrapt. Liegen is het werkingsprincipe. Elke metriek, elke vergelijking, elke publieke verklaring is ontworpen om een getal groter dan de werkelijkheid te tonen. De xmrwallet-verdoezeling was geen anomalie — het was dezelfde reflex toegepast op een misbruikrapport. Opblazen, ontkennen, afleiden, ICANN-accreditatie aanhalen, verdergaan.

En dit beantwoordt de oorspronkelijke vraag: waarom "kiest" iemand voor NameSilo? Echte klanten die rationele beslissingen nemen kiezen niet voor NameSilo. 95 registrars zijn goedkoper voor .com. De UI is van 2008. De ondersteuning negeert misbruik. De enige "klanten" die NameSilo nodig hebben, zijn degenen die behoefte hebben aan: bulkregistratie zonder vragen, ongewenste TLD's voor $0.99, een privacyservice die 109K kwaadaardige domeinen afschermt, en een registrar die je publiekelijk zal verdedigen wanneer je wordt betrapt. Dat is geen klantenbestand. Dat is een afspraak.

Het geld komt van fantoomdomeinen. De fantoomdomeinen komen van grootinkopers die niet bestaan als echte bedrijven. De "omzetgroei" komt van het tellen van fantoomdomeinen. De aandelenkoers komt van de omzetgroei. Iedereen in deze keten wordt betaald. Behalve de investeerders. En de slachtoffers.

De cijfers liegen niet

NameSilo (verdacht)

• 1,67M geen IP-adres + 1,15M op parkeerschermen = 2,82M DNS-dood

• Volledige economische analyse (leeftijd, MX, inhoud, patronen): 4,22M dood

• Gecombineerd: ~4,22M van 5,18M (81.5%) zijn dode domeinen

• $50M+ fantoomomzet uit dode registraties

• 96% geen contact-e-mailadres

• 18% rommel TLD's (.sbs/.cfd/.xyz)

• 7x piek in dode registraties 2023→2024

• K/W 143,8x (sector: 21x)

• Forbes: BETAALDE recensie

• Wikipedia: GEMARKEERD als PROMO

• Trustpilot: botrecensies

Namecheap (hoe een echte registrar werkt)

• 32,6% dode domeinen (industriebasislijn)

• Vergelijkbare prijzen, dezelfde markt, dezelfde staat (AZ)

• 93,5% geen e-mailadres (lager)

• 54% .com (legitieme TLD-mix)

• Stabiele groei, geen pieken

• Reageert op elk misbruikrapport

• We hebben rechtstreeks met hen samengewerkt — we toonden verborgen oplichting, zij ondernamen actie

• Modern, strak ontwerp

• Aanzienlijk groter — 24M+ domeinen

• Geen criminele wederverkopers. Geen FSB-verbindingen.

• Organische pers, schone Wikipedia, echte recensies

• Zo ziet een registrar eruit als het geen dekmantel is

NameSilo is 10 procentpunten viezer dan zijn naaste concurrent. Dit is geen verschil in bedrijfsmodel. Dit is een waarschuwingssignaal.

"Maar NameSilo is goedkoper!" — Is dat zo?

Het enige verkoopargument van NameSilo is de prijs. Hun eigen vergelijkingspagina toont $17,29 .com tegenover Squarespace en GoDaddy. Laten we de echte cijfers bekijken van tldes.com (onafhankelijke vergelijking, 136 registrars):

Wie bezit .sbs en .cfd? Volg het geld.

Registry ↔ Registrar — een partnerschap dat het waard is om te onderzoeken.

De rommel TLD's die het kerkhof van dode domeinen van NameSilo vullen — .sbs, .cfd, .icu, .cyou, .bond, .buzz, .qpon — zijn allemaal eigendom van één enkel bedrijf: ShortDot SA, een in Luxemburg geregistreerde Société Anonyme (9 Rue Louvigny, L-1946). ShortDot beheert 7 TLD's via CentralNic (Londen) als technische backend.

Op hun eigen website (shortdot.bond/about), vermeldt ShortDot hun belangrijkste registrarpartners. Van de "meer dan 400 registrarpartners", noemen ze precies zes bij naam:

NameSilo is één van de zes genoemde partners van het bedrijf dat eigenaar is van precies de TLD's die hun fantoomdomeinportfolio domineren. Bekijk nu de tijdlijn:

De economie van dit partnerschap:

ShortDot TLD-aandeel van NameSilo vs andere registrars:

Dit zijn geen beschuldigingen. Dit zijn vragen die antwoorden eisen:

Een genoemd partnerschap. Een gesynchroniseerde tijdlijn. Een 55x concentratieanomalie. Een 615% piek in fantoomregistraties. Als dit toeval is, is het de duurste samenloop van omstandigheden in de geschiedenis van domeinregistratie.

Bronnen: shortdot.bond/about (partnerlijst), IANA .sbs delegatie, IANA .cfd delegatie, PhishDestroy 130M domeinanalyse.

En dan is er njal.la (Njalla) — een privacy-gerichte registrar wiens domeinen worden opgelost onder NameSilo's ICANN accreditatie (controleer elke WHOIS). Hun prijzen: €15/jaar voor .com, €30/jaar voor rommel TLD's (.sbs, .cfd, .cyou, .xyz, .homes — precies de TLD's die het kerkhof van dode domeinen van NameSilo vullen). Dat is 2× tot 30× meer dan wat NameSilo in de detailhandel vraagt voor dezelfde TLD's. Waarom zou iemand €30 betalen voor een .sbs die direct $0,99 kost? Dat zou je niet doen — tenzij het niet om de prijs gaat. Het punt is de privacylaag. Njalla registreert namens u, hun naam staat op WHOIS, uw identiteit is verborgen. Voor legitieme privacy? Misschien. Voor scam-domeinen die misbruikrapporten moeten overleven? Perfect. En wanneer het misbruikrapport arriveert, zegt NameSilo "dat is njal.la, niet wij" — terwijl WHOIS op elk domein NameSilo, LLC vermeldt.

Namecheap — 24M+ domeinen

• 2,2x goedkoper voor .com ($6.99 vs $15.56)

• Modern paneel, 2FA, real-time DNS

• Misbruikrapporten: actie op dezelfde dag (wij hebben het geverifieerd)

• Schone Trustpilot, organische Wikipedia

• Geen pieken in dode domeinen

• Geen FSB-verbindingen

• 4,6x meer totale domeinen (~19x meer actief)

• Lager sterftecijfer (32.6% vs 81.5%)

• Werkelijk klantenbestand: ~18,6M actief

NameSilo — 5,18M domeinen

• 2,2x duurder voor .com ($15.56)

• Paneel uit het Win98-tijdperk (zie reconstructie)

• Misbruikrapporten: automatisch verwijderd (100+ genegeerd)

• Bot Trustpilot, promo Wikipedia

• 615% piek in fantoomregistraties

• VT-delistingdienst voor oplichters

• 81,5% dode domeinen

• 99,65% geen bevestigd verkeer

• Werkelijk klantenbestand: ~958K actief

Namecheap is 2,2x goedkoper voor .com (#6 vs #96), 4,6x groter, heeft een moderne UX, reageert op misbruik en handelt niet tegen een K/W-verhouding van 143,8x. Gecorrigeerd voor fantomen, is het werkelijke klantenbestand van Namecheap ~19x groter. Het verhaal "NameSilo is goedkoper" is niet alleen verkeerd — het is het tegenovergestelde van de werkelijkheid. NameSilo is een van de duurste registrars ter wereld voor .com. Waar ze WEL het goedkoopst zijn, is .sbs voor $0,99, .cfd voor $0,99 — de TLD's van hun ShortDot-partner die het kerkhof van dode domeinen vullen.

Als NameSilo echt alleen een discountregistrar is — waar zijn de klanten dan? Dezelfde markt, vergelijkbare prijzen, één heeft 19x meer echte gebruikers. Het antwoord ligt in de piramide hierboven: 99,65% van NameSilo's portfolio heeft geen bevestigd verkeer. 58 domeinen in Tranco's top 10K. Achtenvijftig. De prijs is niet het product. De fantoomdomeinen zijn het product.

Waarom zou een registrar domeinen van zichzelf kopen?

1. Witwassen van geld. Gestolen crypto → Bitcoin → domeinaankopen bij je eigen registrar. De registrar rapporteert "inkomsten." Het geld is schoon. Tot $50,8M/jaar aan fantoomwinst. Geen vragen gesteld, want wie controleert domeinregistraties?

2. Inflatie van de ranglijst. ICANN-ranglijsten, brancherapporten en persberichten gebruiken "domeinen onder beheer" als de primaire meeteenheid. Meer domeinen = grotere registrar = meer vertrouwen = meer echte klanten. NameSilo claimt de status van "top 10 registrar" met 6,26 miljoen domeinen. Hoeveel zijn er echt? Als 81,5% dood is, is de werkelijk actieve basis ~958K. Dat is geen top 10. Dat is op zijn best middenklasse.

3. Omzetinflatie voor de aandelenkoers. NameSilo Technologies handelt tegen een K/W-verhouding van 143,8x. De omzet groeide met 18,5% in 2025. Maar hoeveel van die groei bestaat uit fantoomdomeinen? Opgeblazen omzet = opgeblazen aandelen = echt geld voor insiders die aandelen verkopen. Dit is schoolboekvoorbeeld van effectenfraude als de domeinaankopen zelf-handelingen zijn.

4. Het verdunnen van het scampercentage. Dit is het slimme gedeelte. Als 5% van je domeinen betrokken is bij scam/phishing/fraude, dan ziet dat er verschrikkelijk uit. Maar als je 2 miljoen dode domeinen van jezelf koopt, dan zijn scamdomeinen plotseling nog maar 0,5% van je totaal. "We hebben 6 miljoen domeinen en slechts een klein deel is problematisch." De dode domeinen zijn een rookgordijn — statistische ruis om het misbruikpercentage kleiner te doen lijken dan het is.

Alle vier de voordelen komen voort uit dezelfde actie: koop domeinen van jezelf. Witwas geld. Blaas de ranglijst op. Blaas de aandelenkoers op. Verdun het scampercentage. Eén zet, vier overwinningen. Wie controleert dit?

Een vraag voor investeerders van NameSilo Technologies

CSE: URL · OTC: URLOF · C$1.44 · Marktkapitalisatie: C$133M · Aandelen: 92.6M · CEO: Paul Andreola

Q3 2025: Omzet C$16.9M (+17.9%) · Nettowinst C$1.15M (+135%) · Kas: C$2.4M · Uitgestelde omzet: C$33M

Voor aandeelhouders van NameSilo:

U kocht aandelen in een bedrijf met een K/W-verhouding van 143,8x — 7x het sectorgemiddelde. Weet u dat 81,5% van de domeinen waar u voor betaalt dood of leeg is? 4,2 miljoen domeinen die niemand gebruikt. De "6,26 miljoen domeinen onder beheer" van uw bedrijf komt in werkelijkheid neer op 958.188 actieve domeinen. De rest is ofwel fantoomregistraties of opvulsel van parkeerpagina's. De "18,5% omzetgroei" in 2025 — hoeveel daarvan zijn echte klanten, en hoeveel zijn bulk dode-domein aankopen die de omzet opblazen?

Uw bedrijf verdedigde publiekelijk een diefstaloperatie van meer dan $100M. Uw bedrijf bood aan VirusTotal-beveiligingsdetecties te verwijderen voor een bekende crypto-drainer. Uw bedrijf gebruikte betaalde platformtoegang (X Gouden Vinkje) om de onderzoekers die het blootlegden het zwijgen op te leggen. De CEO van uw bedrijf keurde een tweet goed die 4 beweringen bevatte die door bewijsmateriaal werden tegengesproken. Is dit waarin u investeerde? Wist u dit? Weet u het nu?

Als de aankopen van dode domeinen zelf-handelingen zijn — wat de gegevens sterk suggereren — dan zijn de omzetcijfers in de financiële overzichten van NameSilo materieel misleidend. Dat is geen registrarprobleem. Dat is een effectenfraudeprobleem. CSE, OSC en SEC zouden vragen moeten stellen. Aandeelhouders zouden een onafhankelijke audit van de bronnen van domeinregistratie moeten eisen. Wie koopt meer dan 10.000 domeinen per dag zonder de intentie ze te gebruiken? Waar komt het geld vandaan? Volg het geld.

5. Het affiliate-excuus. NameSilo zal beweren dat hun Forbes en andere "recensies" affiliate-partnerschappen zijn — net zoals de xmrwallet-operator beweert dat "donaties" zijn operatie financieren. Technisch gezien gebruiken sommige links in die artikelen affiliate-tracking. Maar andere linken direct — geen tracking, geen commissies. Iemand koopt recensies van zichzelf zonder de moeite te nemen verwijzingskosten te verdienen. Het punt is niet de affiliate-korting. Het punt is gekochte legitimiteit.

Aangepaste Financiële gegevens

Ontdoe je van de Fantomen — Wat is NameSilo eigenlijk waard?

Neem de gerapporteerde cijfers. Verwijder 81,5% dode domeinen. Kijk wat er overblijft.

Methodologie: "Aangepaste omzet" = gerapporteerde omzet × (actieve domeinen / totale domeinen). Actief = 958.188 (HTTP actief met inhoud). Dit is conservatief — sommige "actieve" domeinen zijn nog steeds speculatief of geparkeerd. Nettowinst evenredig aangepast. K/W = marktkapitalisatie / aangepaste nettowinst. Omzet/domein neemt toe omdat echte klanten meer betalen dan bulkkopers van junk-TLD's.

GERAPPORTEERD AAN INVESTEERDERS

C$65,5M

"Snelst groeiende registrar"

WERKELIJKE BUSINESS (FANTOOM ONTDANE)

~C$12M

Een kleine middenklasse registrar, 10x overgewaardeerd

C$53,5M per jaar — het verschil tussen gerapporteerd en werkelijk. Dat is geen afrondingsfout. Dat is geen marktschommeling. Dat zijn geen "verschillende boekhoudmethoden." Dat is ofwel de grootste bulkkopende klant in de geschiedenis van registrars die nul verkeer genereert — of het is fraude. Er is geen derde verklaring. CSE, OSC, SEDAR+ — deze kloof zou een onafhankelijke audit moeten uitlokken. Dat is nog niet gebeurd.

Bedrijfsstructuur

Waarom Canada? Waarom CSE? Waarom bevindt het bedrijf zich in Arizona?

De bedrijfsstructuur is geen toeval. Het is een kenmerk.

NameSilo Technologies Corp

Canada — holdingmaatschappij

Handelt op CSE: URL (Canadese Effectenbeurs)

OTC: URLOF

CEO: Paul Andreola

CFO: Natasha Tsai (ondertekent de fantoomcijfers)

NameSilo LLC

Phoenix, Arizona — eigenlijke registrar

ICANN-geaccrediteerd (IANA #1479)

CEO: Kristaps Ronka (18,5% eigenaar)

Accepteert Bitcoin. Geen KYC. Genereert de "inkomsten."

Waarom deze structuur bestaat:

Al Capone hield zijn bedrijf in de ene staat en zijn banken in een andere. Dezelfde logica, andere eeuw.

Canada's regelgevende lacunes — opzettelijk

Crypto & Registrars

Canada heeft de AML aangescherpt voor cryptobeurzen (FINTRAC, Travel Rule vanaf 2026). Maar een ICANN-registrar die Bitcoin accepteert voor domeinen is geen MSB (Financiële Dienstverlener). Het kopen van een domein is een goederentransactie, geen financiële dienst. De registrar hoeft geen KYC op beursniveau uit te voeren of SAR's (Meldingen van Ongebruikelijke Transacties) in te dienen per BTC-transactie.

Privacywetten (PIPEDA + Quebec)

In Canada — vooral Quebec — is de bescherming van persoonsgegevens sterker dan in de VS. Tot voor kort was er geen openbaar register van uiteindelijk begunstigden. Je kon niet zomaar opzoeken wie er achter een bedrijf zat. Om een "privéburger" te deanonymiseren heb je een strafrechtelijke dagvaarding, geen civiele ontdekkingsaanvraag of regelgevend onderzoek.

De Corp + LLC-structuur is legaal — duizenden bedrijven gebruiken deze. FINTRAC/OSC zijn echte toezichthouders, maar hun middelen zijn klein in vergelijking met die van de SEC/FBI. Het risico ontstaat pas wanneer je legale bedrijfsstructuren combineert met spookactiviteiten — wat precies is wat de data aantoont.

"Nathalie Roy" — geen merk voor slachtoffers. Een regelgevend schild voor de exploitant.

De exploitant van xmrwallet koos voor een specifieke identiteitsconstructie: een Canadese vrouwelijke vrijwilliger die een niet-commercieel open-source project runt. Dit is niet willekeurig. Het is een regelgevende strategie:

In 2014–2019, vielen cryptowallets die werden beheerd door "privépersonen" niet onder de MSB-regelgeving. Canadese/Quebecse privacywetten beschermden persoonlijke identiteit zonder bedrijfstransparantie. De combinatie "vrijwilliger" + "niet-commercieel" bood vrijstelling van AML/KYC-verplichtingen. Een "op donaties gebaseerd vrijwilligersproject" was een regelgevende grijze zone die FinCEN en FINTRAC niet agressief dekten.

Als de exploitant zich had geregistreerd als "XMRWallet Ltd." of een mannelijke Oost-Europese naam had gebruikt — dan hadden toezichthouders in 2016–2017 onderzoek gedaan. Een "Canadese vrouwelijke vrijwilliger" was een status die toezichthouders negeerden totdat het te laat was. De identiteit bestaat niet als bedrijf. Dat is precies waarom het plan 10 jaar heeft gewerkt.

"Nathalie Roy" is geen persoon. Het is een juridische constructie, geoptimaliseerd voor het ontwijken van regelgeving.

Integratiefase

Waarom rioolbuizen? Waarom onderwatercamera's? Waarom Mexicaanse taxi-advertenties?

NameSilo's "diversificatie" heeft zakelijk geen zin — tenzij je de drie fasen van witwassen begrijpt.

Fase 3 is de UITGANG. Je kunt niet voor altijd op $50,8 miljoen fantoomwinst blijven zitten. Je moet papiergeld omzetten in echte activa:

En hoe willekeuriger de acquisities, hoe beter de dekmantel. Als ze alleen domeinbedrijven hadden gekocht, zou het patroon overduidelijk zijn. Maar rioolbuizen + onderwaterrobots + Mexicaanse taxi-advertenties? Dat lijkt op een excentrieke CEO die "diversifieert". Niemand onderzoekt een rioolbuizenbedrijf op witwasconnecties. Dat is het punt.

Al Capone had wasserettes. NameSilo heeft rioolbuizen.

Andere eeuw, dezelfde logica: pomp vuil geld door een bedrijf, koop echte activa, lijk legitiem.

De exploitant hield slachtoffers tien jaar lang stil. Daarna probeerde hij het bij ons. We hebben het allemaal gedocumenteerd voordat het gebeurde.

Bedrijfsondersteuning met Gold Checkmark gebruikt om @Phish_Destroy te blokkeren. X beoordeelde: "geen overtreding." Nog steeds geblokkeerd.

Alle phishdestroy.io-resultaten verwijderd uit Bing. Volledige verwijdering uit Microsoft-zoekresultaten.

Valse DMCA-verwijderingsverzoeken tegen repositories. Exploitanten verwijderden Issues #35 & #36 met slachtofferverslagen.

Meer dan 100 slachtofferrecensies verwijderd via geautomatiseerd misbruik van moderatie.

DMCA-verzoeken tegen Google-zoekresultaten, domeinen, hosting. Alles wat meldingswaardig is, wordt gemeld.

omdat zijn tweede wapen parasitaire SEO was. Hij bestelde via Kwork, Freelancehunt, tussenpersonen. Bestellingen geïndexeerd op Google Drive.

Video's met technische analyses gemeld en verwijderd. Onderzoekers die de diefstal aantoonden, werden het zwijgen opgelegd.

Gecoördineerde meldingen tegen waarschuwingsthreads. Gemeenschapsdiscussie onderdrukt.

Overheids-e-mailadressen gebruikt om frauduleuze misbruikmeldingen op platforms in te dienen.

"Open source" wallet op kogelvrije hosting. GitHub code ≠ productiecode. Anti-analyse infrastructuur.

Meldknoppen, DMCA-systemen, freelance marktplaatsen — elk beschikbaar mechanisme is bewapend voor onderdrukking. Dit is een strategie van tien jaar — geen ongeluk. De operator en NameSilo staan aan dezelfde kant. Het dossier is bij ICANN Contractual Compliance en federale wetshandhaving.

Aanklacht

De zaak voor witwassen

Geen theorie. Geen speculatie. Een keten van bewijs die leidt tot één conclusie.

STELEN

xmrwallet.com kaapt Monero-transacties gedurende meer dan 8 jaar. Naar schatting is er meer dan $100M gestolen. Fondsen zijn in XMR — van nature ontraceerbaar.

CONVERTEREN

XMR → BTC via DEX/mixers/OTC. Ontraceerbare stap. Output: Bitcoin in anonieme wallets.

WITWASSEN

Koop domeinen in bulk bij NameSilo. NameSilo accepteert Bitcoin. Geen identiteitsverificatie vereist. 10.000-17.000 domeinen/dag. Junk TLD's voor $0,99 per stuk van hun ShortDot partner. Geen WHOIS-contact. Geen e-mail. Geen telefoon. De domeinen worden nooit geactiveerd — de aankoop IS het doel.

MELDEN

NameSilo boekt de aankopen als legitieme inkomsten. C$65,5M/jaar. "Snelst groeiende registrar." "6,26M domeinen in beheer." Dient kwartaalcijfers in op SEDAR+. Aandelen worden verhandeld op CSE (URL) en OTC (URLOF). P/E 143,8x. Fantoomdomeinen worden fantoominkomsten worden echte aandelenkoers.

UITBETALEN

Insiders verkopen aandelen op een openbare beurs. Schoon geld. Kristaps Ronka (18,5% eigenaar, LLC CEO) bezit ~17M aandelen. Paul Andreola (CEO van moederbedrijf) heeft controle over de raad van bestuur. De gestolen crypto is omgezet in Canadees beurskapitaal. Het witwassen is voltooid.

Het Bitcoin Instappunt

NameSilo accepteert Bitcoin als betaling. Dit is geen technisch detail — dit is het instappunt. De witwaspijplijn is: gestolen XMR → BTC (via DEX/mixers) → domeinaankopen bij NameSilo → "inkomsten." De hele keten van diefstal tot schoon geld vereist geen identiteitsverificatie. Geen KYC. Geen bank. Geen bankoverschrijving. Gewoon Bitcoin naar domeinen naar aandelenkoers. Ze accepteren niet eens Monero — wat vreemd is voor een registrar die de grootste Monero-diefstaloperatie ter wereld beschermt. Of misschien helemaal niet vreemd: direct XMR accepteren zou te voor de hand liggend zijn. De BTC-stap is de mixer.

De Rekensom