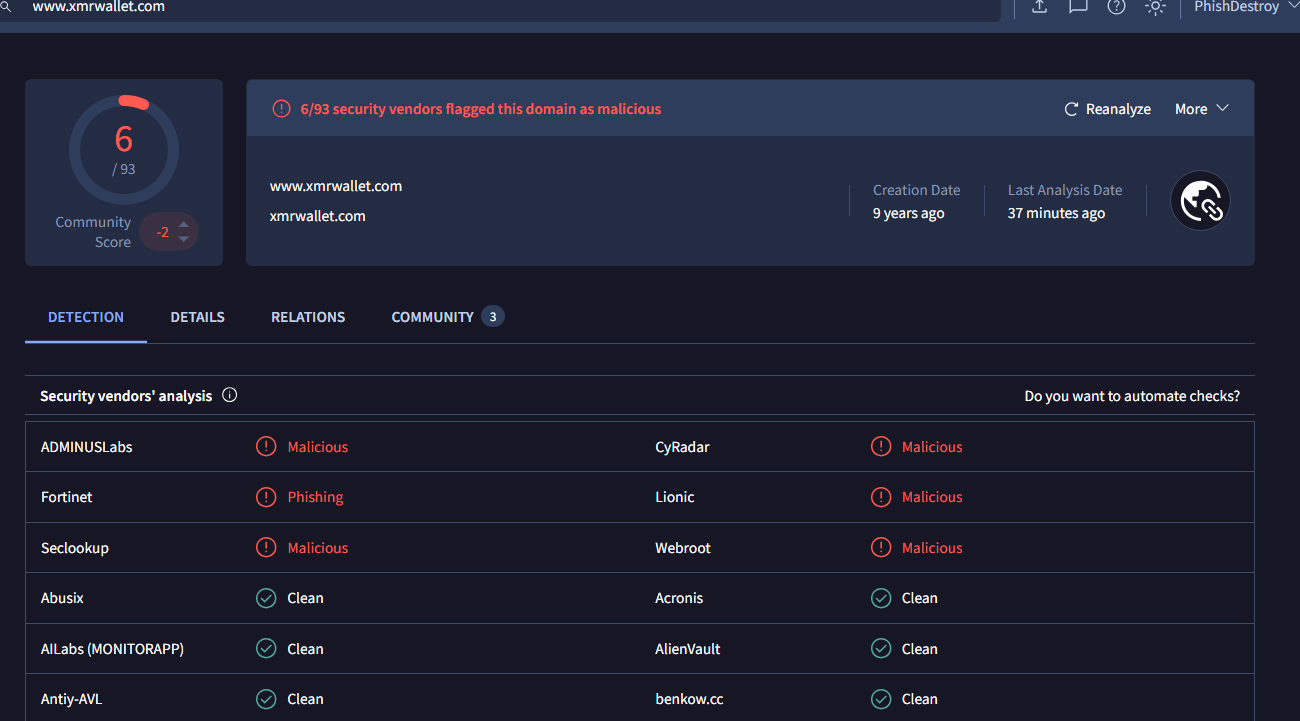

Investigação independente por PhishDestroy (iniciativa voluntária anti-golpe). xmrwallet.com roubou um estimado mais de US$ 100 milhões em Monero ao longo de ~8 anos via sequestro de transação no lado do servidor (estimativa baseada em relatórios de vítimas, análise de tráfego do site e dados de investigações ativas de aplicação da lei da UE). NameSilo (registrador ICANN, IANA #1479, Phoenix AZ) defendeu publicamente o operador, emitiu declarações contradizendo as próprias comunicações do operador e ofereceu-se para limpar as detecções do VirusTotal. Este arquivo: 61 capturas de tela verificadas por SHA-256, e-mails do operador, registros ICANN, análise de mais de 130 milhões de domínios. Cada alegação comprovada. Nada desmentido.

Todas as avaliações representam análises independentes baseadas em evidências publicamente disponíveis. Não é uma decisão judicial. Nenhuma refutação factual recebida de qualquer parte mencionada. Arquivo completo de evidências · Resumo para investidores

11 Pontos de Evidência Ligando NameSilo a xmrwallet.com

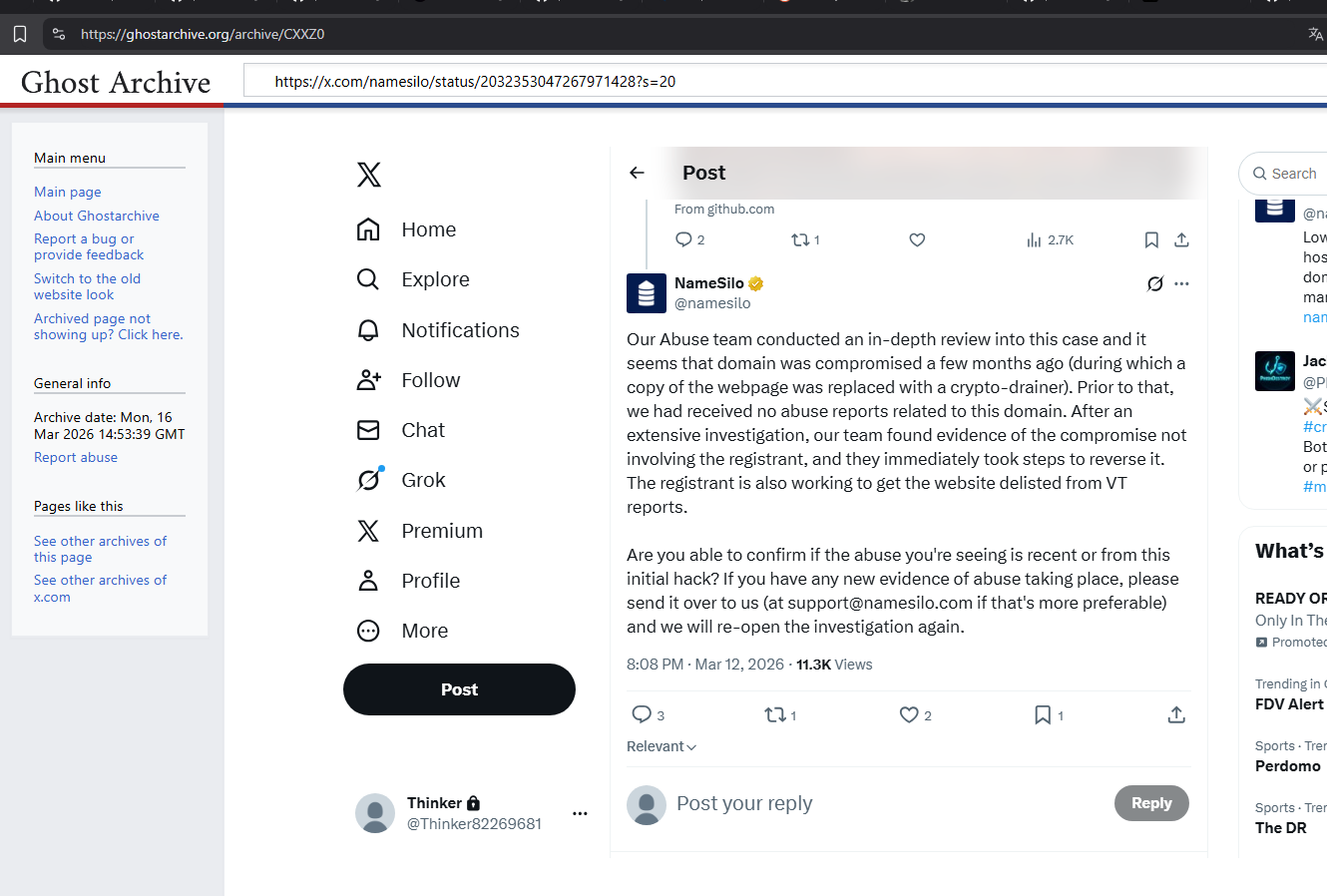

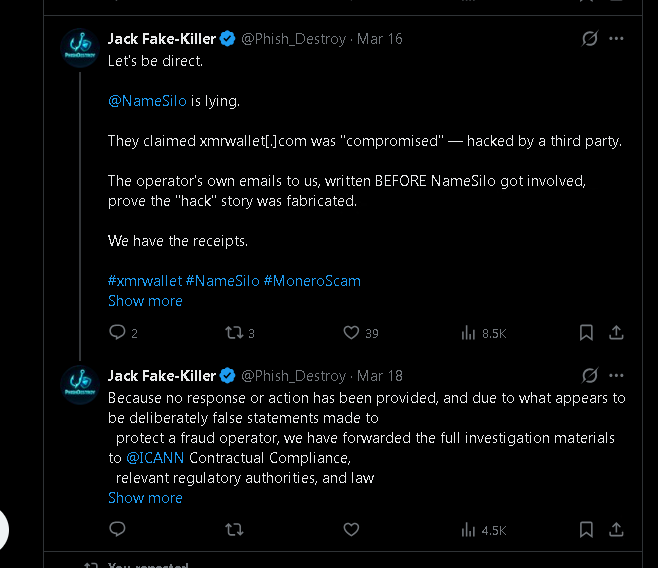

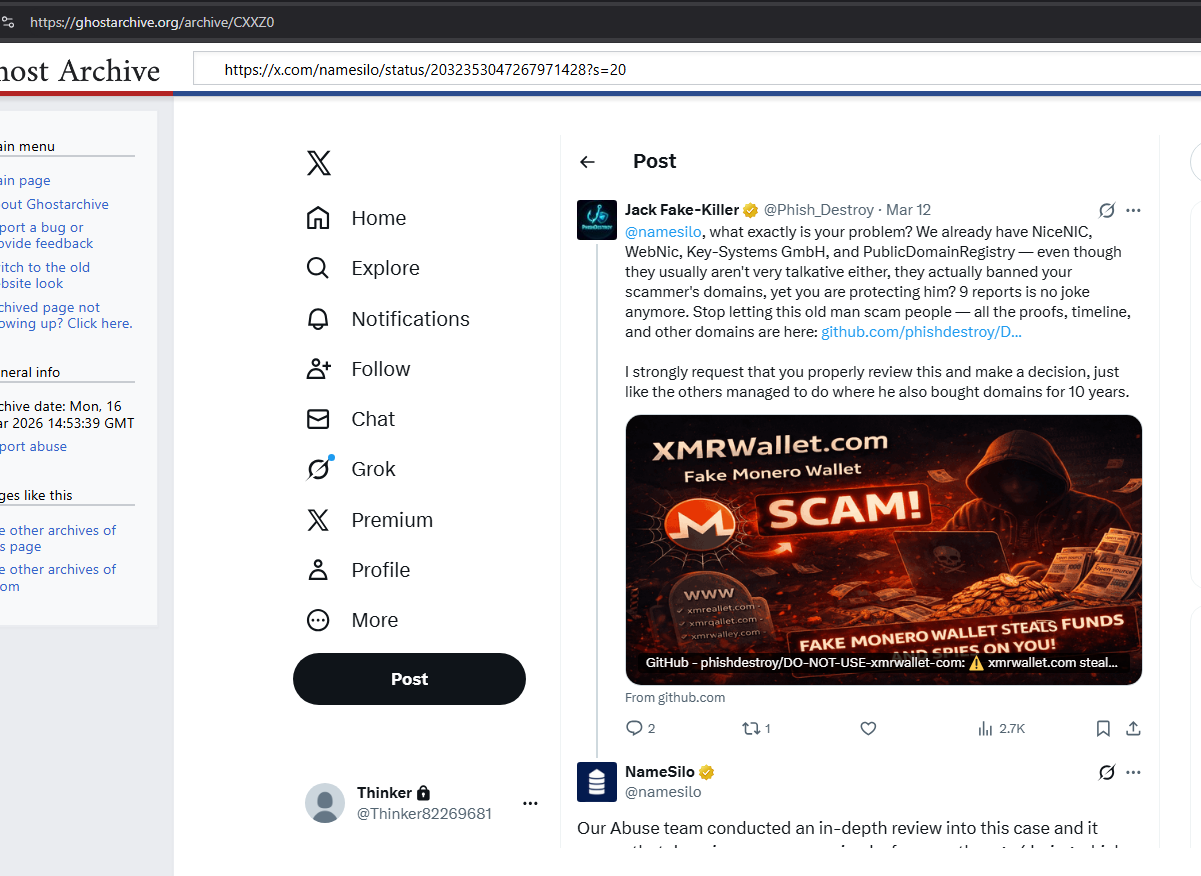

O operador da xmrwallet escreveu: "Sinta-se à vontade para intimar o registrador de domínio." Então, NameSilo emitiu uma declaração alegando "comprometimento" do domínio — inconsistente com os próprios e-mails do operador — e ofereceu-se para remover as detecções do VirusTotal. Nenhum registrador em nossa carreira (mais de 500 mil remoções) jamais fez isso.

Testamos 10 registradores + 10 carteiras (Google + Bing, mesma metodologia). NameSilo: 0 cobertura da mídia de tecnologia (apenas junto com NiceNIC). xmrwallet.com: única carteira com spam de cripto, 0 Wikipédia, 0 mídia de tecnologia. Ambos usam PR Newswire/Cision (3 + 12 comunicados) — nenhum outro par registrador-carteira compartilha esta plataforma. O comunicado da xmrwallet foi publicado 1 dia antes do da NameSilo. Dados SERP completos para todas as 20 entidades disponíveis.

xmrwallet: artigos de SEO do Kwork + bots no Trustpilot. NameSilo: advertorial na Forbes de mais de US$ 50 mil + 129 avaliações excluídas em 4 meses. Mesma estratégia, orçamento diferente.

NameSilo comprou TLDs da ShortDot, registros mortos dispararam 615%. 81,5% de todos os domínios NameSilo não resolvem para nada. Namecheap: 32,2%. Padrão consistente com lavagem de cripto→domínio.

10 registradores testados: NameSilo = 0 mídia de tecnologia (apenas junto com NiceNIC). 10 carteiras testadas (pesquisadas como domínios, por exemplo, "xmrwallet.com"): xmrwallet.com = a única com spam de cripto, 0 Wikipédia, 0 mídia de tecnologia. Gemini AI confirmou independentemente.

Mais de 31 relatórios registrados através do portal NameSilo (recibos preservados). Relatórios no Reddit/BitcoinTalk desde 2018. Resposta pública da NameSilo: "não recebemos relatórios de abuso." Quatro declarações contraditas por evidências em um tweet — todas desmascaradas com capturas de tela.

Trustpilot (excluível): NameSilo 4.7/5. SmartCustomer (não excluível): 1.8/5, 76% uma estrela. xmrwallet: ScamAdviser 1/100, MyWOT 1/100. Onde não podem excluir — avaliações catastróficas.

PR da própria NameSilo: "uma das primeiras empresas a aceitar bitcoin." Nenhuma verificação de identidade para compras de domínio. XMR roubado → BTC → registros de domínio em massa → "receita."

Carta de despedida da xmrwallet (5 de maio de 2026): admite que o encerramento foi forçado por esta investigação. Contém 2 declarações contraditas por evidências técnicas. A própria carta é uma evidência.

Operador registrou um pedido de remoção DMCA junto ao Google para remover um perfil de negócio que chamava xmrwallet de golpe (Lumen Database #50915938). No registro, alega que xmrwallet é um "negócio legítimo" e cita a lei de difamação dos EUA — mas registra da Rússia, não do Canadá. Se xmrwallet é um projeto voluntário de código aberto sem receita — qual "negócio" está sendo prejudicado? E por que registrar da Rússia?

Semrush OSINT: xmrwallet opera mais de 50 domínios PBN blogspot (nomeação automatizada: série asunm/asuk/asnet), spam no Google Sites (conta "abrahambrantley"), site satélite bestmonerowallet.com, listado no diretório darkweb CONWAY, backlinks comprados via Telegram @darksidelinks. 70-80% de todos os backlinks são spam. Tráfego orgânico real: ~640/mês. Pico da campanha PBN (setembro de 2025) correlaciona-se diretamente com o pico de tráfego.

Evidência Mais Forte de Conexão

10 Anos de Supressão Idêntica — Em Todas as Plataformas

Tanto NameSilo quanto xmrwallet.com têm estado apagando sistematicamente conteúdo negativo por uma década — usando os mesmos métodos, nas mesmas plataformas, com os mesmos resultados. Isso não é gerenciamento normal de reputação corporativa. A escala e consistência dessa supressão em mais de 9 plataformas é altamente improvável para duas entidades não relacionadas e sugere fortemente coordenação.

9 de 9 plataformas. Táticas idênticas. Por 10 anos.

Para contexto: manter este nível de supressão em mais de 9 plataformas, mesmo para uma empresa, exige esforço e coordenação significativos. Fazer isso de forma idêntica para duas empresas supostamente não relacionadas — uma registradora, outra uma carteira — não se explica por coincidência. Pesquise um termo para cada uma e você verá: zero resultados negativos. Para uma empresa com 1.8/5 no SmartCustomer e uma carteira sinalizada como 1/100 no ScamAdviser — isso não acontece naturalmente.

Por que esse padrão de supressão é uma prova processável:

1. Cada exclusão é registrada. Trustpilot, Google, Bing, GitHub, YouTube, Twitter/X — todas as plataformas mantêm registros internos de remoção de conteúdo, solicitações de DMCA, denúncias de abuso e as contas que as apresentaram. Esses registros são sujeitos a intimação. Uma única intimação ao Trustpilot solicitando os registros de exclusão para NameSilo e xmrwallet.com mostrará quem solicitou cada exclusão, de qual IP, através de qual conta e quando.

2. Isso não é comum. A supressão sistemática em mais de 9 plataformas por mais de 10 anos é extremamente rara. A maioria das empresas lida com avaliações negativas em 1-2 plataformas. A maioria nunca apresenta remoções de DMCA contra pesquisadores. A escala e a consistência desta operação criam uma impressão digital forense única — uma que corresponderá entre as duas entidades quando os registros forem comparados.

3. Reputação fabricada — estatisticamente impossível. xmrwallet tinha uma avaliação no Trustpilot superior à da Binance e Coinbase — as maiores corretoras de cripto do mundo. NameSilo tem a maior pontuação no Trustpilot entre todos os registradores. No entanto, em plataformas onde não podem excluir avaliações: SmartCustomer 1.8/5 (76% uma estrela), ScamAdviser 1/100, MyWOT 1/100. Uma empresa não pode ser simultaneamente a melhor e a pior avaliada em seu setor, a menos que um conjunto de avaliações seja fabricado.

4. A desindexação prova coordenação. As páginas do SiteJabber (SmartCustomer) para ambas as entidades foram desindexadas do Google. Isso exige a apresentação de solicitações de remoção específicas. Quem as apresentou? A resposta está nos registros do Google. Se a mesma entidade ou método foi usado para ambos — isso é prova direta de coordenação.

5. PR Newswire é o porta-voz comum. NameSilo usa o PR Newswire para escrever sobre si mesmo, e então cita esses comunicados como "cobertura de mídia" em documentos de investidores (CSE: URL). xmrwallet usou a mesma plataforma para publicar artigos sobre a privacidade Tor — legitimando uma carteira de phishing. A mesma plataforma de relações públicas, a mesma estratégia de fabricar credibilidade a partir de conteúdo pago. Um comunicado publicado 1 dia antes do outro.

A questão do domínio que encerra isso:

Temos um ano inteiro de domínios NameSilo expirados — domínios que foram comprados, nunca ativados, nunca usados para nada e deixados expirar. Do momento da compra ao momento da "morte": atividade zero. Sem DNS. Sem site. Sem e-mail. Sem propósito.

Faça uma pergunta: quem compra milhares de domínios, paga por eles (muitas vezes com Bitcoin), e nunca os usa? Nem uma vez. Não acidentalmente. Sistematicamente, 10.000-17.000 por dia, por anos. Não há explicação comercial legítima. Especuladores de domínio ativam domínios. Fazendas de SEO constroem sites. Até serviços de estacionamento exigem DNS. Esses domínios têm nada.

Intime os registros de pagamento desses domínios. Pergunte ao NameSilo: de onde veio o dinheiro? Se eles não puderem responder — ou se a resposta levar a carteiras Bitcoin rastreáveis a trocas XMR-BTC — você tem o seu caso.

Evidências que possuímos, mas ainda não publicamos:

Temos capturas de tela de vítimas cujas avaliações no Trustpilot foram excluídas — muitas com selos de compra verificada. Não estamos publicando todas elas neste momento. Se a NameSilo ou o Trustpilot negarem a exclusão de avaliações, podemos apresentar as evidências e as vítimas que as escreveram. Esta é uma estratégia deliberada: queremos que eles neguem oficialmente primeiro.

No SmartCustomer — onde eles não podem excluir — leia as avaliações reais. Domínios de phishing não removidos. Denúncias de abuso ignoradas. Domínios roubados via "transferências". Esta não é a nossa opinião. Estes são os próprios clientes deles, verificados, com histórico de compra.

Cada passo documentado antes de acontecer. Táticas do operador estabelecidas, identificadas e antecipadas.

Sem opiniões. Sem editorialização. Apenas dados coletados com a mesma metodologia para todas as entidades — e analisados independentemente pela Gemini 2.5 Flash AI.

Perfil de SERP — Registradores

Google + Bing, 30 principais resultados, 10 registradores comparados. Métrica chave: Mídia de Tecnologia cobertura (artigos independentes).

NameSilo — zero cobertura de tecnologia independente em 44 resultados. Único registrador com 0 ao lado da NiceNIC.

Perfil de SERP — Carteiras

Mesma metodologia, 10 carteiras de criptomoedas. Métrica chave: Spam de Criptomoedas (artigos pagos/fabricados).

xmrwallet é a única carteira entre 10 com spam de criptomoedas nos resultados de busca. Também a menor presença de domínio próprio (6.8%). Consulta: "xmrwallet.com" (domínio, não termo genérico).

Reputação — Onde Podem vs Não Podem Excluir Avaliações

Padrão: Onde as empresas podem excluir avaliações (Trustpilot) — avaliações altas. Onde não podem — catastrófico. Ambas as entidades. Mesmo padrão.

Gemini 2.5 Flash — Conclusão Independente da IA

"xmrwallet: A presença de crypto_spam (4.5%) é um indicador direto de dependência de conteúdo pago fabricado ou de baixa qualidade. Sua baixa presença de domínio próprio (6.8%) apoia ainda mais um perfil menos orgânico e validado independentemente."

"xmrwallet é a única carteira com crypto_spam. O termo crypto_spam em si implica conteúdo fabricado ou de baixa qualidade, em vez de cobertura orgânica."

Análise *zero-shot*. Sem *prompts* indutores. Dados brutos de SERP alimentados à IA. Relatório completo: serp-gemini-report.md · Dados brutos: serp-full-analysis.json

Tabelas completas de SERP (20 entidades), detalhes da metodologia e análise da PR Newswire estão no Evidência seção abaixo.

Toda alegação é apoiada por material-fonte. Toda captura de tela possui impressão digital SHA-256. Todo link externo possui pelo menos uma cópia de arquivo imutável.

Ver Arquivo Completo de Evidências →

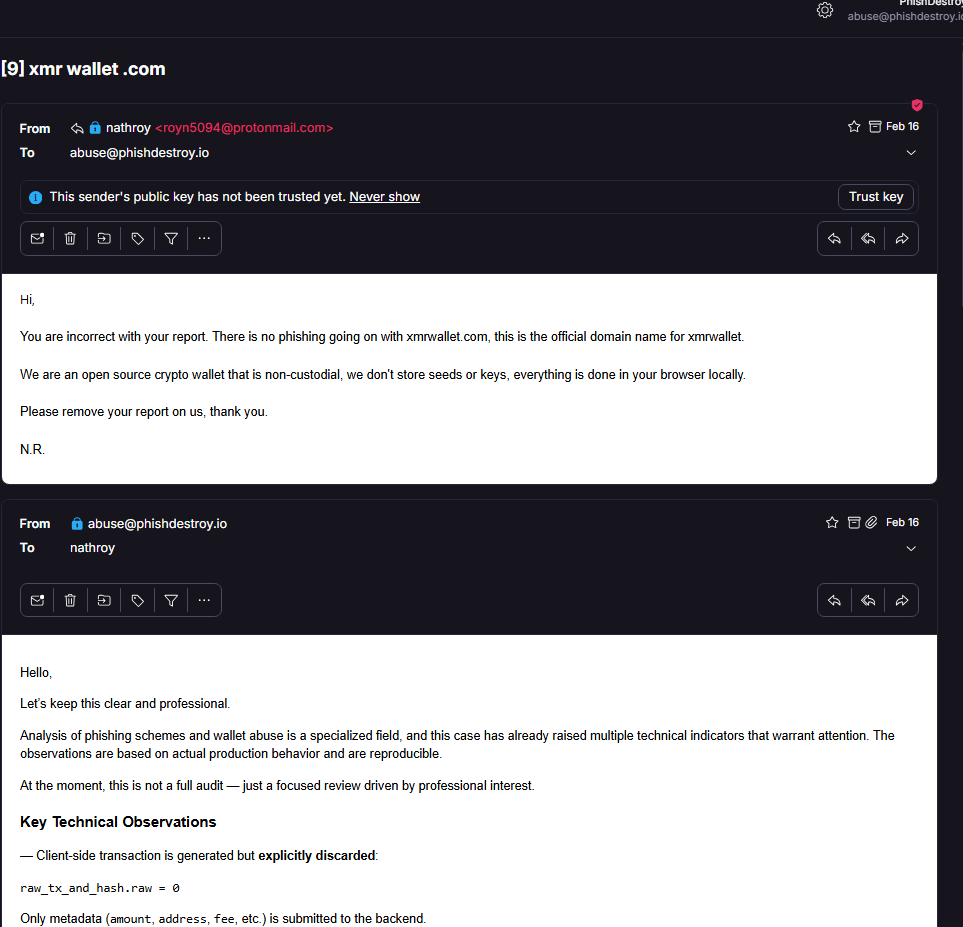

"N.R." (royn5094@protonmail.com) → abuse@phishdestroy.io, 16 Fev. Defende o site, exige remoção. Nunca alega comprometimento.

Captura de tela →Tweet da NameSilo de 13 Mar: 4 frases, 4 contradições. Cada uma provada falsa com os próprios e-mails do operador + hashes de código.

Análise completa →SHA-256 antes e depois do "comprometimento". O código nunca mudou. O IP nunca mudou. A NameSilo fabricou isso.

Provas →8 endpoints PHP. session_key = base64(address + viewkey). raw_tx = 0. O servidor constrói sua própria TX.

Ver →16 principais + 19 adicionais + 26 tweets. E-mails, relatórios de vítimas, mapas DNS, VirusTotal, problemas do GitHub, provocações do operador. Todas com impressão digital SHA-256. Utilizáveis em tribunal.

Ver todas →xmrwallet.com, .cc, .biz, .me arquivados. Tweet da NameSilo arquivado. Repos do GitHub arquivados. Cópias independentes.

Ver todas →

"Não havíamos recebido relatórios de abuso" — a internet discorda.

NameSilo afirma em seu tweet de 13 de março de 2026 que não havia nunca recebido relatórios de abuso sobre xmrwallet.com antes de nosso contato. Isso é comprovadamente falso. Postagens públicas no BitcoinTalk (2021) e Reddit (já em 2018) discutem explicitamente o envio de relatórios ao NameSilo sobre este domínio. Essas postagens ainda estão indexadas. Elas não estavam ocultas, nem criptografadas, nem na dark web — elas estavam nos dois maiores fóruns de cripto da internet. A equipe de abuso do NameSilo teria que ser espetacularmente incompetente ou estar mentindo deliberadamente. Sabemos qual das duas é.

Para reguladores: Existe uma autoridade que pode auditar o sistema de tickets de abuso de um registrador? Intimem os registros internos do NameSilo. Comparem o número de relatórios que eles realmente receberam versus o que alegaram publicamente. A diferença entre esses números é mensurável, comprovável e potencialmente criminosa. Eles gastaram um esforço enorme para "limpar" a internet de evidências contra a xmrwallet — mas não conseguiram limpar o BitcoinTalk e o Reddit.

Uma nota sobre Monero e as vítimas que você não consegue identificar.

Monero é privado. Esse é o ponto. Significa que as vítimas não conseguem rastrear seus fundos roubados. Mas também significa outra coisa: o operador não sabe de quem ele roubou.

Ao longo de quase uma década e um valor estimado de mais de US$100 milhões, o operador da xmrwallet esvaziou carteiras indiscriminadamente. Todo usuário que depositou Monero e clicou em "enviar" teve sua transação sequestrada. O operador não tem ideia de quem eram essas pessoas. Alguns eram usuários de cripto de varejo. Alguns eram investidores. Alguns eram pesquisadores. E alguns eram pessoas com os recursos e a motivação para buscar justiça.

Somos pesquisadores. Publicamos evidências e seguimos em frente. Mas nem todos que perderam dinheiro na xmrwallet.com responderão escrevendo um relatório. O operador deve considerar isso. NameSilo deve considerar isso. Você ajudou a proteger um ladrão que roubou pessoas que ele não consegue identificar, em quantias que ele não consegue calcular, em uma moeda que ele não consegue rastrear. Algumas dessas pessoas podem buscar recursos legais que o operador não antecipou.

Tweets de aviso sobre xmrwallet — verifique quais sobreviveram:

Bots de spam SEO de 2018 — todos ainda ativos:

Estimamos que 100–200 tweets no total foram deletados em todas as contas que mencionaram xmrwallet.com de forma verídica — nossos relatórios de @Phish_Destroy, pesquisadores independentes, reclamações de vítimas, avisos de segurança. Tudo sumiu. Enquanto isso, o operador comprou um serviço Kwork: "explosão de links em redes sociais — Twitter 50 postagens, 500 rublos" (~US$5). Ele comprou vários pacotes. Centenas de postagens de bots de spam promovendo xmrwallet.com de 2018 — cada uma delas ainda ativa. Nenhuma removida.

As ações do X/Twitter demonstram um claro duplo padrão: spam de bot comprado por 500 rublos em um marketplace freelancer russo permanece intocado, enquanto relatórios de vítimas sobre um roubo de mais de US$100 milhões e pesquisadores com evidências verificadas por SHA-256 são bloqueados. O X/Twitter deveria investigar quais funcionários estão processando esses relatórios e por quê.

E para ser claro: em 3 de abril de 2026, pagamos US$200 pela verificação X Gold. A proibição veio imediatamente. O X declarou que o pagamento seria reembolsado — nem a proibição foi levantada nem o reembolso emitido. US$200 por um Selo Dourado que nunca pudemos usar — mas o Selo Dourado do NameSilo funciona perfeitamente para registrar relatórios contra nós. Enviamos mais de 5 solicitações de exportação de dados em 3-4 contas — todas negadas ou ignoradas. Essas contas contêm aproximadamente 200.000 tweets combinados, cada um dos quais é uma evidência potencial do crime de alguém — um site de phishing, a negligência de um registrador, o relatório de uma vítima. O X não está apenas nos silenciando. O X está retendo evidências de crimes cibernéticos em massa e nos cobrando pelo privilégio.

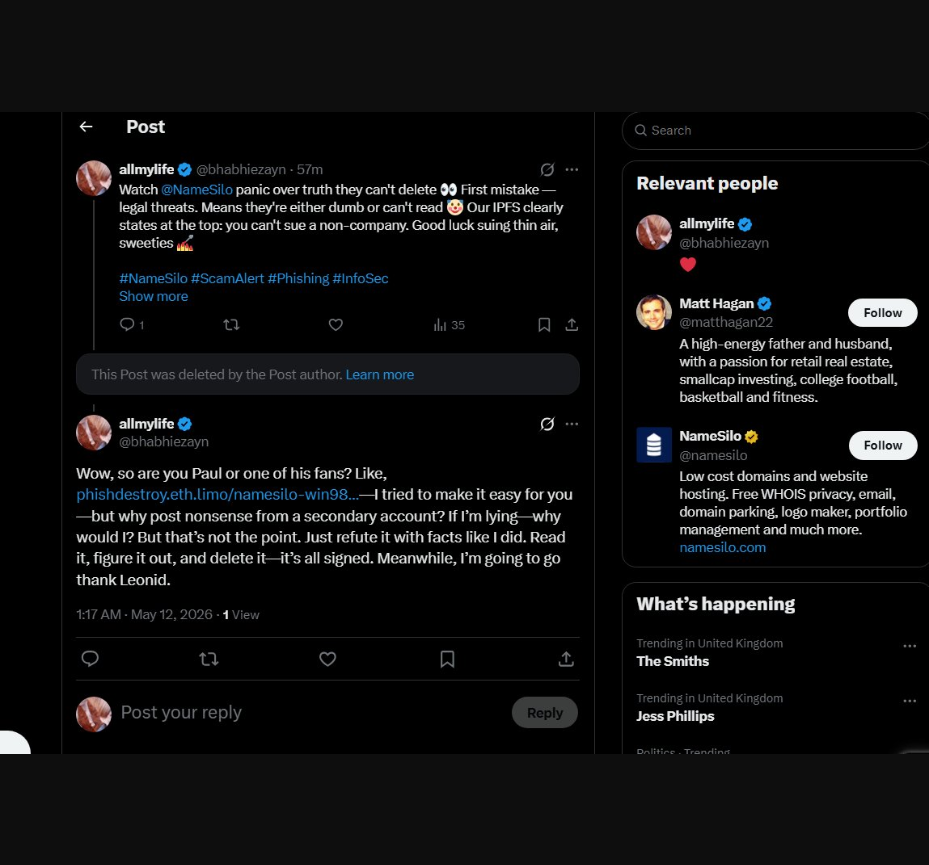

Mas o NameSilo também conseguiu remover algumas de nossas postagens mais inconvenientes. Para os investigadores: isso não é um problema — solicitem os registros de exclusão, verifiquem quem registrou os relatórios, verifiquem os carimbos de data/hora. Cada remoção é rastreável. Cada ação de moderador deixa um rastro. As postagens que o NameSilo mais queria remover são exatamente aquelas que importam.

Depois de tudo o que aconteceu — depois da exposição pública com 11 mil visualizações, depois de 4 declarações versus evidências com os próprios e-mails do operador, depois do registro ICANN, depois da denúncia à polícia, depois de 3 outros registradores suspenderem os mesmos domínios com as mesmas evidências — o site ainda está ativo.

Pergunte a si mesmo: que registrador legítimo suportaria esse nível de humilhação pública e risco regulatório por um cliente? Que empresa se comprometeria publicamente a remover detecções do VirusTotal para um "drainer" conhecido? Que departamento de abuso fabricaria uma história de "comprometimento" que contradiz os próprios e-mails do operador?

Nenhum — a menos que sejam proprietários ou lucrem diretamente com isso.

NameSilo, LLC (IANA #1479) é o proprietário da xmrwallet.com, ou um parceiro financeiro direto em uma operação de roubo de mais de US$100 milhões. Em nossa avaliação, nenhuma outra explicação justifica o comportamento deles. Um relacionamento cliente-registrador não produz esse nível de proteção.

E há um rastro da inteligência russa aqui.

Os padrões de infraestrutura, a metodologia de segurança operacional, os pedidos freelancer em marketplaces da CEI, a hospedagem DDoS-Guard, o manual de supressão — isso não é um "voluntário" canadense solitário executando um projeto de hobby. Esta é uma operação com apoio institucional. A conexão russa é óbvia para qualquer um que tenha trabalhado em investigação de crimes cibernéticos da CEI. Temos evidências. Os investigadores as receberão mediante solicitação.

Uma mensagem para cada moderador, cada funcionário de confiança & segurança, cada administrador de plataforma que deletou a postagem de uma vítima, bloqueou uma conta ou removeu um aviso sobre xmrwallet.com:

Pedimos que expliquem publicamente por que o fizeram. Que regra foi quebrada? Que política foi violada? Vocês deletaram a verdade, silenciaram vítimas, auxiliaram um roubo de mais de US$100 milhões. Isso não é moderação — isso é cumplicidade. Cada exclusão é registrada. Cada avaliação removida é rastreável. Cada conta bloqueada tem um rastro. Investigadores podem e solicitarão esses registros.

Para Conformidade Contratual da ICANN:

Enviamos o processo completo em 18 de março de 2026. Cada captura de tela. Cada e-mail. Cada hash. Cada mentira desmascarada. Cada vítima documentada. Cada tentativa de supressão registrada. Vocês têm tudo. NameSilo, LLC (IANA #1479) — seu registrador credenciado — está protegendo ativamente uma operação de golpe ligada à Rússia que roubou mais de US$100 milhões. O site ainda está ativo. O domínio ainda está ativo. O operador publicou uma carta de despedida e o site AINDA ESTÁ NO AR. Vocês estão confortáveis com isso? É isso que significa a acreditação ICANN? Um registrador pode mentir publicamente, ajudar um golpista a remover detecções de segurança, usar acesso pago a plataformas para silenciar pesquisadores — e manter sua acreditação? Estamos esperando sua resposta. As vítimas estão esperando. A evidência é pública. O mundo está observando.

Uma mensagem de uma vítima — e uma pergunta sobre a acreditação ICANN:

Uma das vítimas contatou o NameSilo e foi informada de algo como sua "licença ICANN" os protegendo. Sejamos absolutamente claros sobre o que é a acreditação ICANN e o que não é:

A acreditação ICANN é uma licença para registrar nomes de domínio. Não é uma licença para cometer fraude. Não é uma licença para encobrir lavagem de dinheiro. Não é uma licença para proteger operadores de golpes. Não é um escudo contra processos criminais. Não é uma decisão da suprema corte que permite ao NameSilo ajudar um ladrão a roubar US$100 milhões. Não concede imunidade contra a aplicação da lei, processos civis ou ações regulatórias.

Um registrador credenciado pela ICANN é mais responsável, não menos. O RAA (Registrar Accreditation Agreement) exige explicitamente o tratamento de abusos. O NameSilo assinou este acordo. O NameSilo o viola todos os dias em que xmrwallet.com permanece ativo.

Para as vítimas: não deixem ninguém dizer que a "acreditação ICANN" protege um registrador de consequências. Não protege. Processem-nos. Apresentem queixas criminais. Denunciem à sua unidade nacional de crimes cibernéticos. Denunciem ao Procurador-Geral do Arizona. O NameSilo é uma empresa dos EUA em Phoenix, AZ. Eles estão sujeitos à lei dos EUA, independentemente da acreditação ICANN que possuam. Uma carteira de motorista não o protege de uma acusação de assassinato.

O Teatro da Acreditação ICANN

Aqui está algo que nos deixa genuinamente perplexos. Em cada resposta a abuso, em cada resposta a cada reclamação, o NameSilo cita sua acreditação ICANN. Toda vez. Como um mantra. Como uma oração. Como um feitiço mágico que faz os relatórios de abuso desaparecerem.

"Como um registrador credenciado pela ICANN..." — sim, e daí? Vocês entendem o quão absurdo isso soa para qualquer pessoa que trabalha nesta indústria? Vamos traduzir isso em termos que todos possam entender:

A acreditação ICANN é uma licença comercial. Você paga um depósito. Você preenche a papelada. Você concorda em seguir o RAA (Registrar Accreditation Agreement). É isso. Isso não te torna um regulador. Isso não te torna intocável. Não é um fundo que cobre as ações de golpistas que você protege. Não é um escudo judicial. Um certificado SSL em um site de phishing não o torna legítimo — phishers compram certificados SSL todos os dias, incluindo os caros EV. Uma conta Cloudflare não te torna seguro — todo distribuidor de malware tem uma. E a acreditação da ICANN não te torna honesto — isso apenas significa que você pagou a taxa.

E fica ainda melhor. A NameSilo não apenas cita a acreditação da ICANN em respostas a abusos — eles a colocam em seus registros financeiros. No comunicado de resultados do terceiro trimestre de 2025, arquivado na SEDAR+ (28 de novembro de 2025), a empresa descreve-se como: "Como um registrador ICANN acreditado, Namesilo é um dos registradores de domínio que mais cresce no mundo." Isso está em um relatório de resultados. Para investidores. Em uma plataforma de registro de valores mobiliários. Em vez de divulgar que 81,5% de seus "domínios sob gestão" são registros fantasmas com tráfego zero, eles priorizam a acreditação da ICANN. Não é apenas um reflexo a essa altura — é uma estratégia de divulgação de valores mobiliários. Envolver os números fantasmas com o selo ICANN e torcer para que ninguém verifique. Nós verificamos. Fonte: Stockwatch →

Até que uma queixa da ICANN seja revisada, processada e atendida, o domínio fraudulento já expirou, o dinheiro se foi e as vítimas desistiram. O processo é lento por design. Registrar uma queixa na ICANN é como chamar o corpo de bombeiros depois que o prédio já pegou fogo, foi demolido e virou um estacionamento. Isso não é uma verificação. Isso não é supervisão. Isso é teatro.

Exemplo: Trustname.com (IANA #4318) — um registrador acreditado pela ICANN. "O registrador independente que mais cresce." Nossa investigação encontrou: registros fiscais estonianos mostrando €120 em receita, um funcionário, patrimônio líquido negativo e um aviso de exclusão da empresa. Ambos os proprietários são bielorrussos. O registrador comercializa abertamente hospedagem à prova de balas, atende a cassinos fraudulentos, conteúdo 18+, farmácias ilegais e operações de fraude. Acreditado pela ICANN. Essa acreditação os torna legítimos? Ela protege as vítimas dos cassinos fraudulentos que eles hospedam? Claro que não. Apenas significa que eles preencheram o mesmo formulário que a NameSilo preencheu.

Talvez devêssemos comprar acreditação da ICANN também. Então poderíamos escrever isso em todo lugar:

"Olá, aqui é PhishDestroy. ACREDITADO PELA ICANN, CREDENCIADO PELO DOMAIN CCK, PAGAMENTO PROCESSADO POR UM REGISTRADOR E UM PROVEDOR DE HOSPEDAGEM."

Parece impressionante, certo? Parece que significa algo? Não significa. E quando a NameSilo escreve isso em cada resposta a cada relatório de abuso que eles ignoram — também não significa nada. Exceto que eles acham que sim. E essa ilusão faz parte do problema.

RAA Seção 3.18 — a cláusula que a NameSilo finge que não existe.

O Registrar Accreditation Agreement — o documento que a NameSilo assinou — inclui a Seção 3.18, que exige explicitamente que os registradores investiguem e respondam a relatórios de abuso. Não ignorá-los. Não apagá-los. Não fabricar histórias de fachada. Não oferecer a limpeza de detecções do VirusTotal para o domínio denunciado. Investigar. Responder. Agir. Começamos a citar o RAA 3.18 em cada relatório que apresentamos. A resposta da NameSilo? O mesmo mantra de acreditação da ICANN. Eles invocam a própria autoridade cujas regras eles violam — na mesma frase em que as violam. Seria cômico se as pessoas não estivessem perdendo milhões.

Talvez a NameSilo tenha uma ICANN especial — uma edição privada, emitida pelos avós da Lubyanka? Uma acreditação sob medida onde a 3.18 diz: "O registrador deverá ignorar todos os relatórios de abuso, ajudar o golpista a limpar seu registro e citar esta acreditação como justificativa." Porque é assim que eles se comportam. Eles usam o distintivo da ICANN da mesma forma que um policial corrupto usa um distintivo da polícia — não para fazer cumprir a lei, mas para quebrá-la com impunidade.

A ICANN não é a polícia. É o DETRAN.

A ICANN foi criada em 1998, quando a internet era um projeto acadêmico, não um campo de batalha. Seu mandato é estabilidade técnica — garantir que .com resolva o mesmo em Tóquio, Berlim e Moscou. Ela coordena a zona DNS raiz, distribui endereços IP (IANA) e mantém os padrões de protocolo. Sem a ICANN, a internet se fragmenta. É por isso que ela existe. Não para policiar fraudes. Não para proteger vítimas. Não para investigar lavagem de dinheiro.

O RAA é um contrato, não uma lei. Violar o RAA 3.18 é quebra de contrato, não um crime. A sanção máxima da ICANN — a revogação da acreditação — leva anos, cria um precedente que eles temem e arrisca milhares de domínios em limbo. Eles não farão isso. A NameSilo usa um certificado do DETRAN como álibi em um julgamento de assassinato. A acreditação da ICANN não te protege de fraude de valores mobiliários, lavagem de dinheiro ou de auxiliar um roubo de $100M. Os verdadeiros fiscalizadores são FinCEN, SEC, FBI, and the Arizona Attorney General. A ICANN é uma decoração.

Esta não é a primeira vez. Artists Against 419 (2018).

Antes de xmrwallet, antes de PhishDestroy, outra organização tentou. Em 2018, Artists Against 419 registrou uma denúncia de Conformidade da ICANN UNY-783-11184, acusando a NameSilo de ser um "registrador à prova de balas" para golpistas. A evidência deles: o revendedor QHoster (ligado à NameSilo) foi responsável por 60% dos domínios maliciosos que eles rastrearam. A resposta da NameSilo: "Não somos um provedor de hospedagem" e "Não podemos determinar a legalidade do conteúdo." A resposta da ICANN: encerrou a denúncia. Razão: o registrador "não recebeu o relatório" ou as questões "estavam fora do escopo da ICANN."

Isso foi em 2018. É 2026. Nada mudou. O mesmo registrador. O mesmo padrão de abuso. A mesma não-resposta da ICANN. Uma Notificação de Violação da ICANN não consertará a NameSilo — porque o abuso não é um bug em seus negócios. Abuso É o negócio. Você não envia um aviso de violação de código para um prédio que foi projetado para ser uma fachada. Você envia a aplicação da lei.

Por que a ICANN não pode agir — e por que o DOJ não o fará

Abuso, phishing, proteção contra golpes, lavagem de dinheiro, conexões com o FSB — tudo fora do mandato da ICANN. Eles mesmos o dizem. O RAA 3.18 exige "investigar abusos", mas a ICANN não tem investigadores, tribunais, poder para fechar domínios à força e nenhum mecanismo para verificar se um registrador realmente investiga. Para a ICANN, "recebemos a carta e respondemos" = conformidade. Se a resposta diz "vamos removê-lo" ou rejeita a denúncia por completo — a ICANN não lê.

NiceNIC, Trustname, NameSilo — todos tecnicamente conformes: pagam taxas? Sim. Submetem escrow de dados? Sim. O WHOIS funciona? Sim (via PrivacyGuardian). O modelo de negócios deles é ignorar abusos. Mas a ICANN não pode punir isso, porque a ICANN não avalia o conteúdo das respostas de abuso. Para registradores à prova de balas fora dos EUA, a única opção da ICANN é revogar a acreditação — um processo que leva anos e deixa milhares de domínios em limbo. A ICANN teme o colapso técnico mais do que teme a fraude.

NameSilo é um caso especial. É uma empresa dos EUA em Phoenix, Arizona — sujeita à lei dos EUA (Arizona AG, FBI, FinCEN, SEC). A ICANN não deveria precisar lidar com isso. Este é o trabalho do DOJ. Mas o DOJ também está em silêncio:

Este não é um único incidente de abuso que a ICANN pode resolver com um Aviso de Violação. Este é um modelo de negócios sistêmico construído para permitir o cibercrime — phishing, "crypto drainers", serviços darknet, e o que os dados financeiros sugerem fortemente ser lavagem de dinheiro em larga escala. Cartas de conformidade da ICANN não resolvem isso. A acusação federal resolve.

njal.la is NameSilo. Period.

A defesa favorita da NameSilo: "Esse é o nosso revendedor, njal.la. Não temos controle." O WHOIS diz o contrário. Procure qualquer domínio njal.la — o campo de registrador do WHOIS lê NameSilo, LLC. Não njal.la. Não alguma entidade independente. NameSilo. Qualquer que seja a parceria interna ou acordo de revenda que eles tenham é assunto particular deles. Para o mundo exterior — para a ICANN, para as autoridades, para as vítimas, para o WHOIS — estes são domínios da NameSilo sob a acreditação e responsabilidade da NameSilo.

Njalla é um registrador legítimo focado em privacidade, fundado por Peter Sunde (do Pirate Bay). Ele atende jornalistas, ativistas e usuários preocupados com a privacidade. Mas seus recursos de privacidade — proteção do registrante, sem WHOIS público, mínima trilha de papel — foram sistematicamente explorados para registrar domínios de golpes de criptomoedas e "drainers" sob a acreditação da NameSilo. Quando os relatórios de abuso chegavam, a NameSilo apontava para njal.la; njal.la apontava para a privacidade. Os domínios permaneciam ativos. O dinheiro desaparecia. O escudo de privacidade se tornou um escudo de abuso. Seus arranjos internos não anulam os dados do WHOIS, as regras da ICANN ou a lei. Você não pode terceirizar suas obrigações da ICANN para um revendedor de privacidade e depois alegar inocência quando domínios sob sua acreditação roubam US$ 100 milhões.

Como outros registradores se comparam — de alguém que escaneia centenas de milhares de domínios.

Não somos teóricos. Nós escaneamos, analisamos e reportamos domínios em larga escala — centenas de milhares deles. Trabalhamos com registradores todos os dias. Aqui está o que vemos:

WebNic (~800K domains)

Melhorando. Eles agora têm um manipulador de abuso real — um ser humano de verdade que lê relatórios e toma medidas. Ele ainda não percebe que seus IPs estão sendo bloqueados pelo Cloudflare (envia capturas de tela de "site não funcionando" em vez de "phishing"), mas há progresso visível. Um registrador que está tentando melhorar.

NiceNIC (Russian, not Chinese)

Sem esperança. Só melhorará quando deixar de existir. Um registrador cujo modelo de negócios é baseado em não responder a abusos. Mas nem mesmo a NiceNIC jamais defendeu publicamente um golpista no Twitter. Nem mesmo a NiceNIC jamais ofereceu para limpar o VirusTotal para um "drainer". Mesmo eles têm limites.

NameSilo (IANA #1479)

Inventou sua própria ICANN. Criou seu próprio WHOIS. Joga pelas suas próprias regras. Usa a acreditação como arma, não como obrigação. Mesmo registradores russos como Reg.ru pararam de fazer o que a NameSilo faz por volta de 2021. A NameSilo ainda está fazendo isso em 2026. Eles não são um registrador desonesto. Em nossa avaliação, eles são uma empresa criminosa com um distintivo da ICANN.

Não somos especialistas da ICANN. Não somos advogados. Mas nós destruímos mais de 500.000 domínios de phishing e podemos ver o que órgãos reguladores inteiros aparentemente não conseguem: uma registradora que inventa suas próprias leis, se esconde atrás de seus próprios revendedores, cita sua acreditação como defesa enquanto viola os requisitos essenciais de sua acreditação, e lava dinheiro através de registros de domínio fantasmas.

Às autoridades federais e estaduais dos EUA — particularmente ao Estado do Arizona:

NameSilo, LLC (Phoenix, AZ) é uma empresa incorporada nos EUA que protege uma operação criminosa ligada à CIS que roubou um valor estimado de mais de US$100M de vítimas em todo o mundo. As provas são públicas, o registro na ICANN está documentado, o operador foi identificado, as mentiras foram desmascaradas e a campanha de supressão está documentada.

Isto não é uma disputa comercial. Esta é uma empresa dos EUA que facilita uma fraude internacional em andamento. Os padrões de infraestrutura — pedidos de freelancers em mercados da CIS, hospedagem DDoS-Guard através de provedores de jurisdição russa, metodologia operacional consistente com cibercrime adjacente ao Estado — são exemplares.

FBI, Divisão Cibernética do DOJ, Procurador-Geral do Arizona, FinCEN — o pacote de provas está pronto. Entre em contato conosco e forneceremos tudo, incluindo materiais não publicados aqui.

Especificamente para o FBI: A NameSilo fabricou declarações públicas, suprimiu pesquisadores de segurança e ofereceu remover detecções do VirusTotal para um drenador conhecido. Autoridades europeias solicitaram informações ao X/Twitter sobre casos relacionados e não receberam resposta — sabemos disso por comunicação direta com vítimas e uma autoridade competente em um estado membro da UE (detalhes não podem ser divulgados sob a lei de proteção de dados da UE). Pergunte à NameSilo por quê. Pergunte a eles quem. Pergunte a eles quanto. Pergunte antes que o rastro das provas esfrie — embora tenhamos garantido que a maior parte não possa mais ser apagada.

Se uma registradora pode dizer "não recebemos reclamações" enquanto a própria memória da internet prova o contrário — se eles podem apagar as provas usando solicitações DMCA e não enfrentar nenhuma consequência — então qual é o propósito dos reguladores? A acreditação da ICANN se torna um carimbo de borracha e o tratamento de abusos se torna teatro.

Subpoene o sistema de tickets de abuso deles. Compare-o com o que eles afirmaram publicamente. A diferença entre esses números é a medida da cumplicidade deles.

Desafio Aberto

Prove que uma única palavra que publicamos é falsa —

e nós derrubaremos tudo nós mesmos.

Uma palavra. Uma alegação. Uma captura de tela. Mostre-nos o que está errado.

Ao longo de centenas de páginas de evidências, dezenas de relatórios de vítimas, e 61 capturas de tela verificadas por SHA-256 — nem o operador, nem a NameSilo, nem o X, nem ninguém produziu uma única refutação factual. Nenhuma.

Mas se tudo o que dizemos é verdade — então FAÇAM ALGO.

Eles estão roubando milhões. Agora mesmo. Hoje. O site está ativo. O domínio está ativo. Vítimas estão perdendo dinheiro enquanto você lê isso. Aja agora.

Não passamos meses de nossas vidas construindo este arquivo, e as vítimas não perderam milhões de dólares, para que um golpista de língua russa pudesse postar uma mentira no Twitter e depois chorar que nós a salvamos. A NameSilo escreveu 4 frases falsas de uma conta corporativa oficial. Nós as arquivamos. Eles ficaram chateados porque o arquivo existe. A defesa deles não é "é falso" — é que o arquivo existe.

Não é assim que funciona. Você disse. Nós salvamos. O mundo pode ler. Lide com isso.

O manual de respostas da NameSilo — e nossas respostas pré-escritas

Já lidamos com registradoras suficientes para saber exatamente o que dirão. Aqui está o roteiro e o porquê de não funcionar.

🎙 "Somos uma registradora credenciada pela ICANN."

Sim, sabemos. É uma licença comercial, não uma referência de caráter. A Trustname.com (IANA #4318) também é credenciada com €120 de receita.

🎙 "O domínio foi comprometido."

Hashes SHA-256 mostram que o código/IP nunca mudou. O operador nunca alegou comprometimento. Você inventou essa história.

🎙 "Não havíamos recebido relatórios de abuso."

Mais de 20 relatórios nossos, mais de 100 no total de postagens públicas (BitcoinTalk 2021, Reddit 2018).

🎙 "Domínios inativos são normais em nossa indústria."

A linha de base é 15-21%. Vocês estão em 32,2% (2x a linha de base), com um pico de 615% A/A e execuções em massa de 10K-17K/dia. Expliquem a lacuna.

🎙 "njal.la é um revendedor independente."

O WHOIS diz NameSilo, LLC. Seus acordos internos não se sobrepõem a dados públicos ou à lei. Domínios Njalla são sua responsabilidade.

🎙 "Buscaremos ações legais."

O operador ameaçou isso em fev. Estamos no IPFS. As alegações são referenciadas, verificadas por SHA-256. A verdade é a defesa. Nos processem — este arquivo se torna a prova judicial A-Z.

🎙 [Silêncio]

Também é uma opção. As provas estão em rede descentralizada. Silêncio não é uma estratégia. É uma contagem regressiva.

NameSilo & o manual do SEO Grandpa — os mesmos truques:

A NameSilo compra reputação da mesma forma que o operador do xmrwallet — orçamento diferente, mesmo manual. Avaliação do Forbes Advisor ($50.000+ de posicionamento). Comunicados de imprensa do Yahoo Finance (rotulados "pagos"). Artigo da Wikipedia (sinalizado como promocional). Fazenda de bots do Trustpilot (92% de probabilidade de manipulação). Ambos usam PR Newswire (Cision) para comunicados de imprensa. Ambos têm quase zero de presença orgânica na web. A verificação detalhada dos fatos da Forbes, a análise de dados do Trustpilot e as reclamações do BBB estão na seção de evidências abaixo.

Padrão de Comportamento Correspondente — Operador vs Registradora

Não estávamos procurando por isso. Ao investigar a infraestrutura de fraude do xmrwallet, notamos algo inesperado: ambas as entidades usam a mesma plataforma de PR, ambas têm zero presença orgânica na web, ambas apagam avaliações do Trustpilot, e ambas respondem às evidências com ameaças em vez de fatos. Estas não são coincidências — são estruturais.

xmrwallet Trustpilot: Snapshot de maio de 2024 do Wayback mostra 45 avaliações, classificação 3.6 (27% uma estrela). Coleta atual: 80 avaliações, 51% cinco estrelas. Comparamos os nomes: 7 avaliações excluídas apenas da página 1, incluindo:

• "Elmo T. Johnson" — "XMRWallet desviou meus fundos. 1200 monero sumiu" — EXCLUÍDO

• "B.Costa" — "Nathalie resolveu" — EXCLUÍDO (menciona o operador pelo nome)

• 2 avaliações verificadas (Selo de verificação Trustpilot) — EXCLUÍDO

• 3 de suas próprias avaliações de bot ("Thomas", "Jabari Rivera", "Evelyn Malik") — excluídos após cumprir o propósito

Testemunho da vítima: Erma Powell (conta Trustpilot verificada, selo verde) publicado em 22 de abril de 2024: "Estou em pânico, criei uma carteira no site oficial, coloquei dinheiro e os desenvolvedores pegaram tudo, o código no github não tem nada a ver com este site." O Trustpilot o removeu: "violando as Diretrizes para Avaliadores."

NameSilo Trustpilot: Snapshot de janeiro de 2026 do Wayback: 2.609 avaliações. Atual (maio de 2026): 2,480. Isso significa 129 avaliações excluídas em 4 meses. Classificação: 4.7 (2023) → 4.5 (2024) → 4.7 (2025) — recuperada apesar de adicionar mais de 600 avaliações. Isso só acontece quando as negativas são excluídas mais rápido do que chegam.

Snapshots da Wayback Machine: NameSilo Trustpilot 2023 → 2024 → 2025 → meados de 2025 → jan 2026. Acompanhe a contagem de avaliações e as mudanças na classificação ao longo do tempo. Clique para ampliar.

Fontes: Wayback xmrwallet maio de 2024 · Wayback NameSilo jan 2026 · Dados completos (JSON)

No Trustpilot, a NameSilo mantém uma 4.7/5 classificação ao excluir 129 avaliações negativas em 4 meses e inserir avaliações de bots elogiando "Leonid". Em SmartCustomer.com — uma plataforma onde as empresas não podem excluir avaliações — a classificação real da NameSilo é 1.8/5. 76% são uma estrela.

4.7/5

Trustpilot (manipulado)

129 avaliações excluídas, bots inseridos

1.8/5

SmartCustomer (não manipulado)

42 avaliações reais, 76% uma estrela

Avaliações relacionadas a abuso no SmartCustomer:

E as avaliações de 5 estrelas? Mesmo padrão do Trustpilot — "Leonid foi extremamente prestativo com todas as minhas perguntas" (Jagoda S., maio de 2025). Mesmo nome, mesmo modelo.

Fonte: smartcustomer.com/reviews/namesilo.com · Dados completos (JSON, 42 avaliações) · HTML em cache: p1 p2 p3

O modelo de negócios do Trustpilot prioriza as empresas em detrimento dos consumidores. Empresas podem sinalizar avaliações, solicitar remoções e usar recursos pagos para gerenciar sua reputação. Tanto xmrwallet quanto NameSilo exploram isso para suprimir a verdade. Em plataformas onde não podem — as classificações reais surgem.

xmrwallet.com

NameSilo

O padrão do Trustpilot é idêntico para ambos: excluir agressivamente avaliações negativas, inserir bots positivos (elogiando "Leonid" para NameSilo, elogiando "Nathalie" para xmrwallet), manter uma classificação artificialmente alta. No Trustpilot, uma carteira de phishing que roubou mais de $100M tinha uma classificação superior à maioria das exchanges de criptomoedas legítimas. Nenhuma outra carteira Monero sequer tem uma página no Trustpilot — porque carteiras reais não precisam de lavagem de reputação.

Ambos exploram o modelo de negócios do Trustpilot que prioriza a empresa, onde a empresa avaliada tem ferramentas para sinalizar, contestar e remover avaliações. Em plataformas sem essas ferramentas (SmartCustomer, ScamAdviser) a verdade surge instantaneamente. Mesma plataforma. Mesmo manual. Mesmo resultado.

O padrão que prova que é intencional:

Ambas as entidades removeram-se de todas as plataformas de avaliação honestas — Sitejabber (agora SmartCustomer), ScamAdviser, MyWOT — mas mantiveram e gerenciaram ativamente apenas Trustpilot, a única plataforma onde as empresas podem suprimir avaliações negativas. Considere o que isso significa:

Onde não podem excluir — eles abandonam. Onde podem excluir — eles investem. Ambas as entidades escolheram a mesma plataforma, usaram os mesmos métodos e alcançaram o mesmo resultado: credibilidade falsa. Estas não são duas decisões separadas. Este é um único manual.

Fontes: SmartCustomer xmrwallet · ScamAdviser xmrwallet · MyWOT xmrwallet · MyWOT NameSilo · ScamAdviser NameSilo · Todas as capturas de tela & HTML em cache.

Muitas pessoas presumem que é impossível manipular resultados de busca, excluir avaliações ou controlar o que aparece online. Não é apenas possível — é uma indústria profissional com preços fixos e entrega garantida.

Existem plataformas baseadas em escrow onde o gerenciamento de reputação é vendido como um serviço. O dinheiro entra, o pedido é verificado, o conteúdo negativo desaparece, o vendedor é pago. Estes não são fóruns clandestinos — eles operam abertamente com distintivos de "Membro VIP", contagens de avaliações e classificações de clientes. Os serviços incluem:

É assim que a xmrwallet manteve uma classificação no Trustpilot superior à de corretoras de criptomoedas legítimas enquanto roubava mais de US$ 100 milhões. E como a NameSilo mantém 4.7/5 enquanto 76% das avaliações reais em outras plataformas são de uma estrela. Não é mágica — é um marketplace.

Prova de que essa supressão está ativa contra nós: A NiceNIC (outro registrador à prova de balas) sinalizou e removeu nossa avaliação no Trustpilot — uma avaliação moderada de 3 estrelas, baseada em fatos — alegando que continha "conteúdo prejudicial ou ilegal". O mesmo mecanismo. O mesmo manual.

Capturas de tela de marketplaces de gestão de reputação (nome da plataforma retido). Última imagem: A própria avaliação da PhishDestroy no Trustpilot sobre a NiceNIC — removida após ser sinalizada como "conteúdo prejudicial". Uma avaliação factual e moderada de 3 estrelas sobre um registrador com avaliação real de 1.5/5. Este é o sistema que eles exploram.

Uma "carteira de código aberto voluntária" publicando comunicados de imprensa em uma plataforma projetada para empresas de capital aberto não é normal. É alguém com acesso a uma conta de RP corporativa — ou o mesmo agente de RP.

Comunicados da xmrwallet

21 de janeiro de 2026 — "Expande o Acesso à Privacidade com Integração Total da Rede Tor"

19 de abril de 2023 — "Atualiza o Site para Apoiar Instituições de Caridade"

26 de setembro de 2023 — "Empresas Adotam a Criptomoeda"

Contato: Nathalie Roy, +1 300-227-473 (falso), 407923@email4pr.com

Comunicados da NameSilo (12)

22 de janeiro de 2026 — "Supera 6 Milhões de Domínios" (1 dia depois da xmrwallet)

1º de maio de 2026 — Resultados de Fim de Ano de 2025

+ 10 mais: resultados do 1º-3º trimestre, SewerVue, CommerceHQ, Reach Systems, venda de subsidiária

O detalhe crucial do comunicado sobre o Tor: o comunicado de imprensa da PR Newswire anuncia "Integração da Rede Tor" para um projeto de "código aberto" cujo último commit no GitHub foi em 6 de novembro de 2018 — mais de 7 anos antes. Nenhum código Tor jamais foi submetido. Eles pagaram mais de US$ 800 para anunciar um recurso que não existe em sua base de código.

Todas as 15 páginas arquivadas: Navegar nos comunicados em cache

Em 5 de maio de 2026, o operador da xmrwallet publicou um anúncio de encerramento no site. Assinado "O Criador." A carta admite que a investigação forçou o encerramento — mas contém mentiras verificáveis e contradiz seus e-mails anteriores. O domínio permanece ativo. A NameSilo ainda não o suspendeu.

Esquerda: Resposta oficial da NameSilo — ameaças, zero fatos. Centro: O Yahoo Finance rotula suas "notícias" como "comunicado de imprensa pago" (logo da Cision). Direita: Forbes Advisor mostra "Nós ganhamos uma comissão" — colocação de avaliação paga, não jornalismo.

Mas vamos falar sobre a NameSilo em si.

Como nos deparamos com isso.

Nunca nos propusemos a analisar todo o portfólio de domínios da NameSilo. Trabalhamos com dados de registradores constantemente — é parte do que fazemos ao rastrear infraestrutura de phishing. Sabemos que uma grande porcentagem dos domínios na internet está inativa. Isso é normal. As pessoas compram domínios e esquecem deles. Empresas registram nomes defensivamente. Especuladores mantêm estoque. Entendemos. Nunca presumimos que "domínio inativo = suspeito".

Mas quando estávamos navegando pelo conjunto de dados da NameSilo — 5,18 milhões de linhas — algo parecia errado. Não uma estatística. Não um número. Apenas uma impressão visual. Linha após linha de nomes de domínio sem sentido. sdf8k3jx.sbs, x9wqm2.cfd, aaa111bbb.xyz — sem IP, sem e-mail, sem telefone, sem classificação Majestic. Apenas... nada. Milhares deles. Dezenas de milhares. A pura densidade de vazio era incomum. Analisamos conjuntos de dados da GoDaddy, Namecheap, Tucows — todos eles têm domínios inativos, mas a proporção de lixo obviamente aleatório para nomes com aparência real era diferente na NameSilo. Era visível a olho nu.

Então decidimos contar. Não para provar uma teoria — não tínhamos uma. Apenas para ver se nosso pressentimento era apoiado por números. Obtivemos conjuntos de dados de 8 registradores, 130 milhões de domínios no total, aplicamos a mesma metodologia a todos eles e comparamos.

O pressentimento estava correto. A NameSilo estava 10 pontos percentuais acima de seu concorrente mais próximo. A taxa de domínios inativos era 2x a linha de base da indústria. E quando investigamos mais a fundo — o pico de 615% ano a ano, as aquisições em massa de 10.000 domínios/dia, a concentração de TLDs de lixo — parou de parecer negligência e começou a parecer um padrão. Não fomos procurar lavagem de dinheiro. Os dados nos mostraram isso.

Fluxo Suspeito de Lavagem de Dinheiro

Por que 81,5% dos domínios da NameSilo estão inativos?

Varredura de DNS: 32,2% sem IP + 33% páginas de estacionamento = 2,82M (54,4%). Análise econômica completa (idade, MX, conteúdo, padrões): 4,22 milhões de domínios inativos — 81,5% de 5,18M. Existem apenas 3 explicações possíveis. Todas elas são incriminadoras:

Teoria 1: Lavagem de Dinheiro

Fundos roubados convertidos em compras de domínios. O registrador obtém "receita". Os domínios nunca são usados — a transação É o propósito. US$ 50,8 milhões/ano de lucro fantasma de registros inativos.

Teoria 2: Autonegociação

A NameSilo compra domínios de si mesma para inflar a receita. C$65,5M de receita parece ótimo para investidores. Mas 81,5% dos domínios estão inativos. A receita real de clientes ativos é de ~C$12M. As ações são negociadas a um P/L de 143,8x com base em números fantasmas. Fraude de valores mobiliários.

Teoria 3: Operação de Fachada

O registrador nunca foi construído para clientes reais. O painel Win98, o preço de US$ 15,56 para .com (nº 96 de 130), os relatórios de abuso ignorados — estas não são falhas. São recursos. O verdadeiro produto é a transação em si: aceitar dinheiro, registrar domínio, reportar receita, nunca fazer perguntas. Uma fachada não precisa de uma boa UI. Precisa de um bom contador.

"Mas talvez haja uma explicação legítima?"

Ouvimos todas as desculpas. Vamos abordá-las honestamente:

"Sites de jogos de azar chineses compram domínios em massa"

Sites de jogos de azar usam seus domínios. Eles têm sites, conteúdo, tráfego, anúncios. Os domínios inativos da NameSilo não têm IP, DNS, MX, conteúdo. Nada. Um operador de jogos de azar que compra 10.000 domínios coloca cassinos neles. Os compradores da NameSilo não colocam nada.

"Usuários preocupados com a privacidade não ativam domínios imediatamente"

Registradores de privacidade existem — Njalla, Gandi, até mesmo NiceNIC. Seus clientes compram domínios para usam usá-los, privadamente. Os domínios inativos da NameSilo não são privados-mas-ativos. Eles são privados-e-inativos. Sem site. Sem e-mail. Sem DNS. Por anos. Isso não é privacidade — isso é uma transação sem propósito, exceto a própria transação.

"Todo registrador tem domínios inativos"

Sim. Linha de base da indústria: 15-21%. Namecheap: 32,6%. NameSilo: 81,5%. Isso não é uma diferença de grau. Isso é um modelo de negócio diferente. E está crescendo — pico ano a ano de 615% em registros inativos. Nenhuma força de mercado legítima produz esse padrão. Vendas orgânicas de domínios não crescem 6x em um ano enquanto os domínios vendidos nunca são usados.

"Investidores de domínios mantêm portfólios"

Investidores de domínios estacionam domínios na Sedo, Afternic ou Dan.com — mostrando páginas "à venda". Isso se registra como ativo em nossa varredura. Os domínios inativos da NameSilo nem sequer têm páginas de estacionamento. Eles têm nada. Um investidor que compra um domínio e nem sequer o estaciona é um investidor sem intenção de vender. Isso não é investir. Isso é lavagem de dinheiro.

Nenhum comprador racional — chinês, americano ou marciano — compra milhares de domínios por dia, com volume crescente, para nunca usá-los. Não há uma quarta explicação legítima. Se você encontrar uma, nós removeremos tudo.

A Pirâmide NameSilo — 5,18 Milhões de Domínios Desconstruídos

O que acontece quando você realmente verifica se alguém usa esses domínios?

O que isso significa em termos humanos:

A "taxa suja" depende do que você compara:

É por isso que a NameSilo compra domínios "fantasma". Quando você compara 22.000 domínios maliciosos com um total de 5,18 milhões, é "0,43% — quase nada". Mas quando você remove o peso morto e compara com domínios que realmente funcionam, a imagem muda completamente. Os domínios "fantasma" são uma cortina de fumaça estatística.

Por que alguém escolheria a NameSilo?

Uma pergunta séria. Analisamos todas as razões possíveis e testamos cada uma delas.

Todo registrador credenciado pela ICANN vende o mesmo produto — nomes de domínio. Os TLDs são idênticos. Um .com da NameSilo e um .com da Namecheap apontam para os mesmos servidores raiz, gerenciados pelo mesmo registro (Verisign). Não há diferença técnica zero. Então, por que um cliente escolheria a NameSilo? Vamos verificar todas as razões possíveis:

É o preço?

Verificamos os preços de .com em 136 registradores credenciados pela ICANN usando tldes.com (comparação de preços independente, atualizada em tempo real). Veja a classificação real da NameSilo:

A própria NameSilo "vs Outros Registradores" página compara seus $17.29 com Squarespace ($20), GoDaddy ($23.98) e Name.com ($17.99) — concorrentes caros selecionados a dedo com preços inflacionados. Eles convenientemente esqueceram os mais de 95 que são mais baratos. Aqui está a comparação que eles não queriam que você visse:

95 registradores credenciados pela ICANN vendem .com mais barato que a NameSilo. Não 5. Não 20. Noventa e cinco. A Namecheap é 2,2x mais barata. A Spaceship é 5,4x mais barata. A Cloudflare é 1,5x mais barata. Todos vendem exatamente o mesmo produto — um domínio .com do mesmo registro Verisign. Todos incluem privacidade WHOIS gratuita. Todos são credenciados pela ICANN. Então, por que a NameSilo tem 5,8 milhões de domínios?

A própria página de comparação deles é deliberadamente enganosa.

Em namesilo.com, a "NameSilo vs Outros Registradores" comparação mostra o seu $17.29 .com contra Squarespace ($20.00), GoDaddy ($23.98) e Name.com ($17.99). Mas espere — esses nem sequer são os preços reais. Em tldes.com, GoDaddy é $5.19 (não $23.98) e Name.com é $11.24 (não $17.99). A NameSilo usou preços inflacionados de renovação/excluindo promoções para os concorrentes, enquanto mostrava o seu próprio preço de registro. Tanto GoDaddy quanto Name.com são, na verdade, mais baratos que a NameSilo no registro. Eles não apenas selecionaram concorrentes caros — eles também inflacionaram os preços dos concorrentes. E excluíram Spaceship ($2.90), Namecheap ($6.99), Cloudflare ($10.46), Porkbun ($10.08), Dynadot ($8.99) e mais de 100 outros registradores mais baratos. Isso não é uma comparação — é fraude de marketing. E eles destacam "DESCONTOS POR VOLUME" como um recurso único — porque, é claro, eles fazem isso. Descontos por volume para compras "fantasma" em volume.

Eles também anunciam "Mais de 150 Opções de Pagamento Aceitas". Nós contamos. A página de checkout deles lista: Visa, Mastercard, Amex, Discover, JCB, Elo, UnionPay (7 cartões), PayPal, Alipay, Venmo (3 carteiras web), Bitcoin (1 cripto), e Fundos da Conta NameSilo (1 interno). Isso é 12 métodos de pagamento. Não 150. Procuramos em todo lugar — sem transferências bancárias, sem remessas, sem outras criptomoedas, sem faturamento por fatura. Doze. Eles inflacionaram a contagem de pagamentos em 12.5x em seu próprio site. Da mesma forma que inflacionam as contagens de domínios, os números de receita e os preços dos concorrentes. É um padrão.

Fonte: tldes.com/com — comparação de preços independente, 136 registradores credenciados pela ICANN, preços ao vivo. Também referenciado com tld-list.com. Verifique você mesmo — os dados são públicos.

"Mais Barato na Internet" — em 12 TLDs

A própria afirmação da NameSilo: "temos os preços de registro de nomes de domínio mais baratos na Internet." Aqui estão todos os TLDs verificados.

A Armadilha da Renovação — registro barato, renovação predatória

Os TLDs "baratos" da NameSilo são uma isca e troca (bait-and-switch): .shop $1.99 → $38.99 (19.6x), .tech $7.99 → $68.99 (8.6x), .xyz $1.79 → $15.79 (8.8x), .info $3.75 → $29.49 (7.9x). Registre barato, renove caro. Mas domínios mortos não renovam — que é exatamente o ponto. Se você está comprando domínios para lavar dinheiro, você só se importa com o preço de registro de $0.99. A renovação de $14.95 nunca acontece porque o domínio expira após 1 ano. É por isso que 98% dos domínios .buzz mortos são registros de 1 ano.

A NameSilo possui 19.8% de TODOS os domínios .sbs na Terra

374.910 de 1.895.100 registros globais de .sbs estão na NameSilo. Um único registrador detém um quinto de um TLD inteiro. Para contextualizar: a NameSilo detém 1.1% do .com. A participação esperada para um "registrador top 10" é de 2-5% de qualquer TLD. 19.8% em um único TLD lixo de seu parceiro nomeado ShortDot não é sucesso de mercado — é um canal cativo.

É a UX?

É o suporte?

Nós testamos. Enviamos o mesmo relatório de abuso (xmrwallet.com) para vários registradores. Namecheap: respondeu e agiu. WebNic, PDR, Key-Systems: respondeu e agiu. NameSilo: ignorou mais de 20 relatórios, mentiu publicamente, ofereceu a exclusão do VT para o golpista, usou o Gold Checkmark para silenciar pesquisadores. O "Serviço de Atendimento ao Cliente 24 horas por dia, 7 dias por semana" (apresentação para investidores, slide 6) deles aparentemente não se estende às vítimas de abuso.

É a acreditação ICANN?

Todo registrador nesta comparação é acreditado pela ICANN. Essa é literalmente a exigência para vender domínios gTLD. Existem ~2.500 registradores acreditados pela ICANN em todo o mundo. A NameSilo não é especial. Trustname.com (IANA #4318) também é acreditado — com €120 de receita. A acreditação ICANN é o equivalente no mundo dos domínios a ter uma licença comercial. Significa que você preencheu o formulário. Não significa que você é confiável, acessível ou competente.

É o design? A marca? A reputação?

A página deles na Wikipédia está sinalizada como promocional. A resenha deles na Forbes é colocação paga. O Trustpilot deles tem padrões de avaliações de bots. O painel de administração deles parece ter sido projetado pela mesma pessoa que encomenda artigos de SEO no Kwork por 500 rublos. O CEO deles admitiu que precisam de uma "reformulação completa da UX" após sete anos. Os comunicados de imprensa do primeiro e segundo trimestres de 2025 deles são copia e cola idênticos.

Então, por que a NameSilo tem 5.18 milhões de domínios?

Não é o preço. Não é a UX. Não é o suporte. Não é a reputação. Não é a ICANN (todo mundo tem). Então, o que é? A única explicação restante é que a maioria desses domínios não é comprada por clientes reais fazendo escolhas racionais. Eles são comprados em massa por atores desconhecidos para propósitos desconhecidos — ou pela NameSilo de si mesma. De qualquer forma, o número de "5.8M de domínios ativos" que impulsiona o preço das ações não é o que os investidores pensam que é.

Mentir não é apenas a estratégia de acobertamento deles. É o modelo de negócio deles.

Vamos dar um passo atrás e olhar o que documentamos. Cada uma das alegações públicas que a NameSilo faz é inflada, fabricada ou enganosa:

Esta não é uma empresa que mentiu uma vez para proteger um golpista e foi pega. Mentir é o princípio de funcionamento. Cada métrica, cada comparação, cada declaração pública é projetada para mostrar um número maior do que a realidade. O acobertamento do xmrwallet não foi uma anomalia — foi o mesmo reflexo aplicado a um relatório de abuso. Inflar, negar, desviar, citar a acreditação ICANN, seguir em frente.

E isso responde à pergunta original: por que alguém "escolhe" a NameSilo? Clientes reais que tomam decisões racionais não escolhem a NameSilo. 95 registradores são mais baratos para .com. A UI é de 2008. O suporte ignora abusos. Os únicos "clientes" que precisam da NameSilo são aqueles que precisam de: registro em massa sem perguntas, TLDs "lixo" por $0.99, um serviço de privacidade que protege 109 mil domínios maliciosos, e um registrador que irá defendê-los publicamente quando forem pegos. Isso não é uma base de clientes. Isso é um arranjo.

O dinheiro vem de domínios fantasma. Os domínios fantasma vêm de compradores em massa que não existem como negócios reais. O "crescimento de receita" vem de contar fantasmas. O preço das ações vem do crescimento de receita. Todos nesta cadeia são pagos. Exceto os investidores. E as vítimas.

Os Números Não Mentem

NameSilo (suspeito)

• 1.67M sem IP algum + 1.15M em páginas de estacionamento = 2.82M DNS-mortos

• Análise econômica completa (idade, MX, conteúdo, padrões): 4.22M mortos

• Combinado: ~4.22M de 5.18M (81.5%) são domínios mortos

• $50M+ de receita fantasma de registros mortos

• 96% sem e-mail de contato

• 18% TLDs lixo (.sbs/.cfd/.xyz)

• Pico de 7x em registros mortos 2023→2024

• P/L 143.8x (indústria: 21x)

• Forbes: análise PAGA

• Wikipedia: sinalizado como PROMO

• Trustpilot: avaliações de robôs

Namecheap (como um registrador real funciona)

• 32.6% de domínios mortos (linha de base da indústria)

• Preços semelhantes, mesmo mercado, mesmo estado (AZ)

• 93.5% sem e-mail (menor)

• 54% .com (mix de TLDs legítimos)

• Crescimento constante, sem picos

• Responde a cada denúncia de abuso

• Trabalhamos diretamente com eles — mostramos golpe camuflado, eles agiram

• Design moderno e limpo

• Significativamente maior — 24M+ domínios

• Sem revendedores criminosos. Sem conexões com a FSB.

• Imprensa orgânica, Wikipedia limpa, avaliações reais

• É assim que um registrador se parece quando não é uma fachada

A NameSilo é 10 pontos percentuais mais suja que seu concorrente mais próximo. Isso não é uma diferença de modelo de negócio. Isso é uma bandeira vermelha.

"Mas a NameSilo é mais barata!" — É mesmo?

O único ponto de venda da NameSilo é o preço. A própria página de comparação deles mostra .com por $17,29 contra Squarespace e GoDaddy. Vamos verificar os números reais de tldes.com (comparação independente, 136 registradores):

Quem é o dono de .sbs e .cfd? Siga o dinheiro.

Registro ↔ Registrador — uma parceria que vale a pena examinar.

Os TLDs lixo que enchem o cemitério de domínios mortos da NameSilo — .sbs, .cfd, .icu, .cyou, .bond, .buzz, .qpon — são todos de propriedade de uma única empresa: ShortDot SA, uma Société Anonyme registrada em Luxemburgo (9 Rue Louvigny, L-1946). A ShortDot opera 7 TLDs através da CentralNic (Londres) como backend técnico.

No seu próprio site (shortdot.bond/about), a ShortDot lista seus principais parceiros registradores. De "mais de 400 parceiros registradores", eles nomeiam exatamente seis por nome:

A NameSilo é um dos seis parceiros nomeados da empresa que possui os TLDs exatos dominando seu portfólio de domínios fantasma. Agora veja a linha do tempo:

A economia desta parceria:

Participação dos TLDs da ShortDot na NameSilo vs outros registradores:

Estas não são acusações. Estas são perguntas que exigem respostas:

Uma parceria nomeada. Uma linha do tempo sincronizada. Uma anomalia de concentração 55x. Um pico de 615% em registros fantasma. Se isso é uma coincidência, é a coincidência mais cara da história do registro de domínios.

Fontes: shortdot.bond/about (lista de parceiros), IANA .sbs delegation, IANA .cfd delegation, PhishDestroy 130M domain analysis.

E depois há njal.la (Njalla) — um registrador focado em privacidade cujos domínios são resolvidos sob a acreditação ICANN da NameSilo (verifique qualquer WHOIS). Seus preços: €15/ano para .com, €30/ano para TLDs lixo (.sbs, .cfd, .cyou, .xyz, .homes — os TLDs exatos que enchem o cemitério de domínios mortos da NameSilo). Isso é 2× a 30× mais do que a NameSilo cobra no varejo pelos mesmos TLDs. Por que alguém pagaria €30 por um .sbs que custa $0,99 direto? Você não pagaria — a menos que o objetivo não seja o preço. O objetivo é a camada de privacidade. A Njalla registra em seu nome, o nome deles no WHOIS, sua identidade oculta. Para privacidade legítima? Talvez. Para domínios de golpe que precisam sobreviver a denúncias de abuso? Perfeito. E quando a denúncia de abuso chega, a NameSilo diz "isso é njal.la, não nós" — enquanto o WHOIS diz NameSilo, LLC em cada domínio.

Namecheap — 24M+ domínios

• 2.2x mais barato para .com ($6.99 vs $15.56)

• Painel moderno, 2FA, DNS em tempo real

• Denúncias de abuso: ação no mesmo dia (verificamos)

• Trustpilot limpo, Wikipedia orgânica

• Sem picos de domínios inativos

• Sem conexões com o FSB

• 4,6x mais domínios no total (~19x mais ativos)

• Menor taxa de inatividade (32.6% vs 81.5%)

• Base de clientes real: ~18,6M ativos

NameSilo — 5,18M domínios

• 2,2x mais caro para .com ($15.56)

• Painel da era Win98 (veja a recriação)

• Denúncias de abuso: excluídos automaticamente (100+ ignorados)

• Trustpilot de bots, Wikipedia de promoção

• Pico de 615% em registros fantasmas

• Serviço de delisting da VT para golpistas

• 81,5% de domínios inativos

• 99,65% com tráfego zero confirmado

• Base de clientes real: ~958K ativos

Namecheap é 2.2x mais barato para .com (#6 vs #96), 4,6x maior, tem uma UX moderna, responde a abusos e não negocia com P/L de 143,8x. Ajustada para os fantasmas, a base de clientes real da Namecheap é ~19x maior. A narrativa de que "NameSilo é mais barato" não é apenas errada — é o oposto da realidade. NameSilo é um dos registradores mais caros do mundo para .com. Onde eles SÃO mais baratos é .sbs a $0.99, .cfd a $0.99 — os TLDs de seu parceiro ShortDot que preenchem o cemitério de domínios inativos.

Se NameSilo é realmente apenas um registrador de descontos — onde estão os clientes? Mesmo mercado, preços similares, um tem 19x mais usuários reais. A resposta está na pirâmide acima: 99,65% do portfólio da NameSilo tem tráfego zero confirmado. 58 domínios no Tranco top 10K. Cinquenta e oito. O preço não é o produto. Os domínios fantasmas são o produto.

Por que um registrador compraria domínios de si mesmo?

1. Lavagem de dinheiro. Cripto roubada → Bitcoin → compras de domínio em seu próprio registrador. O registrador relata "receita". O dinheiro está limpo. Até $50,8M/ano em lucro fantasma. Nenhuma pergunta é feita porque quem audita registros de domínio?

2. Inflação de ranking. Rankings da ICANN, relatórios da indústria e cobertura da imprensa usam "domínios sob gestão" como métrica principal. Mais domínios = registrador maior = mais confiança = mais clientes reais. NameSilo reivindica o status de "registrador top 10" com 6,26M domínios. Quantos são reais? Se 81,5% estão inativos, a base ativa real é de ~958K. Isso não é top 10. Isso é de nível médio, na melhor das hipóteses.

3. Inflação de receita para o preço das ações. NameSilo Technologies negocia com P/L de 143,8x. A receita cresceu 18,5% em 2025. Mas quanto desse crescimento são domínios fantasmas? Receita inflacionada = ações inflacionadas = dinheiro real para insiders vendendo ações. Isso é fraude de títulos clássica se as compras de domínio forem auto-negociação.

4. Diluindo a taxa de golpes. Esta é a parte inteligente. Se 5% dos seus domínios estão envolvidos em golpes/phishing/fraude, isso parece terrível. Mas se você compra 2 milhões de domínios inativos de si mesmo, de repente os domínios de golpes são apenas 0,5% do seu total. "Temos 6 milhões de domínios e apenas uma pequena fração é problemática." Os domínios inativos são uma cortina de fumaça — ruído estatístico para fazer a porcentagem de abuso parecer menor do que realmente é.

Todos os quatro benefícios vêm da mesma ação: comprar domínios de si mesmo. Lavar dinheiro. Inflar o ranking. Inflar as ações. Diluir a taxa de golpes. Um movimento, quatro vitórias. Quem está verificando?

Uma pergunta para os investidores da NameSilo Technologies

CSE: URL · OTC: URLOF · C$1.44 · Capitalização de mercado: C$133M · Ações: 92,6M · CEO: Paul Andreola

T3 2025: Receita C$16,9M (+17,9%) · Lucro líquido C$1,15M (+135%) · Caixa: C$2,4M · Receita diferida: C$33M

Para os acionistas da NameSilo:

Você comprou ações em uma empresa com P/L de 143,8x — 7x a média da indústria. Você sabia que 81,5% dos domínios pelos quais você está pagando estão inativos ou vazios? 4,2 milhões de domínios que ninguém usa. Os "6,26 milhões de domínios sob gestão" da sua empresa são, na verdade, cerca de 958.188 domínios ativos. O restante são registros fantasmas ou preenchimento de página de estacionamento. O "crescimento de receita de 18,5%" em 2025 — quanto disso são clientes reais, e quanto são compras em massa de domínios inativos que inflacionam a receita bruta?

Sua empresa defendeu publicamente uma operação de roubo de mais de $100M. Sua empresa se ofereceu para remover detecções de segurança do VirusTotal para um drenador de cripto conhecido. Sua empresa usou acesso pago à plataforma (X Gold Checkmark) para silenciar os pesquisadores que a expuseram. O CEO de sua empresa aprovou um tweet contendo 4 declarações contraditas por evidências. Foi nisso que você investiu? Você sabia? Você sabe agora?

Se as compras de domínios inativos são auto-negociação — o que os dados sugerem fortemente — então os números de receita nas demonstrações financeiras da NameSilo são materialmente enganosos. Isso não é um problema de registrador. Isso é um problema de fraude de títulos. CSE, OSC e SEC deveriam estar fazendo perguntas. Os acionistas deveriam estar exigindo uma auditoria independente das fontes de registro de domínio. Quem está comprando mais de 10.000 domínios por dia sem intenção de usá-los? De onde vem o dinheiro? Siga o dinheiro.

5. A desculpa de afiliado. NameSilo alegará que suas "avaliações" na Forbes e em outros lugares são parcerias de afiliados — assim como o operador do xmrwallet alega que "doações" financiam sua operação. Tecnicamente, alguns links nesses artigos usam rastreamento de afiliados. Mas outros linkam diretamente — sem rastreamento, sem comissões. Alguém está comprando avaliações de si mesmo sem sequer se preocupar em ganhar taxas de referência. O ponto não é a fatia do afiliado. O ponto é a legitimidade comprada.

Finanças Ajustadas

Despindo os Fantasmas — Qual é o valor real da NameSilo?

Pegue os números relatados. Remova 81,5% de domínios inativos. Veja o que resta.

Metodologia: "Receita ajustada" = receita relatada × (domínios ativos / total de domínios). Ativos = 958.188 (HTTP ativos com conteúdo). Isso é conservador — alguns domínios "ativos" ainda são especulativos ou estacionados. Lucro líquido ajustado proporcionalmente. P/L = capitalização de mercado / lucro líquido ajustado. A receita/domínio aumenta porque clientes reais pagam mais do que compradores de TLDs lixo em massa.

RELATADO AOS INVESTIDORES

C$65,5M

"Registrador de crescimento mais rápido"

NEGÓCIO REAL (FANTASMAS REMOVIDOS)

~C$12M

Um pequeno registrador de nível médio, supervalorizado 10x

C$53,5M por ano — a diferença entre o relatado e o real. Isso não é erro de arredondamento. Isso não é flutuação de mercado. Isso não são "métodos contábeis diferentes". Isso é ou o maior cliente de compra em massa na história dos registradores que gera tráfego zero — ou é fraude. Não há terceira explicação. CSE, OSC, SEDAR+ — essa lacuna deveria desencadear uma auditoria independente. Não aconteceu. Ainda.

Estrutura Corporativa

Por que o Canadá? Por que a CSE? Por que o negócio está no Arizona?

A estrutura corporativa não é um acidente. É uma característica.

NameSilo Technologies Corp

Canadá — holding

Negocia na CSE: URL (Bolsa de Valores Canadense)

OTC: URLOF

CEO: Paul Andreola

CFO: Natasha Tsai (assina os números fantasmas)

NameSilo LLC

Phoenix, Arizona — registrador real

Credenciado pela ICANN (IANA #1479)

CEO: Kristaps Ronka (proprietário de 18,5%)

Aceita Bitcoin. Sem KYC. Gera a "receita".

Por que esta estrutura existe:

Al Capone mantinha seus negócios em um estado e seus bancos em outro. Mesma lógica, século diferente.

Lacunas regulatórias do Canadá — por design

Cripto & Registradores

O Canadá apertou o AML para exchanges de criptomoedas (FINTRAC, Regra de Viagem a partir de 2026). Mas um registrador ICANN que aceita Bitcoin para domínios não é um MSB (Negócio de Serviços Monetários). Comprar um domínio é uma transação de bens, não um serviço financeiro. O registrador não é obrigado a executar KYC em nível de exchange ou a registrar SARs (Relatórios de Atividade Suspeita) por transação de BTC.

Leis de Privacidade (PIPEDA + Quebec)

No Canadá — especialmente em Quebec — a proteção de dados pessoais é mais forte do que nos EUA. Até recentemente, não havia um registro público de beneficiários finais. Você não podia simplesmente pesquisar quem está por trás de uma empresa. Para desanonimizar um "cidadão privado", você precisa de uma intimação criminal, não um pedido de descoberta civil ou inquérito regulatório.

A estrutura de Corp + LLC é legal — milhares de empresas a utilizam. FINTRAC/OSC são reguladores reais, mas seus recursos são diminuídos pela SEC/FBI. O risco aparece apenas quando você combina estruturas corporativas legais com operações fantasmas — que é exatamente o que os dados mostram.

"Nathalie Roy" — não é uma marca para vítimas. Um escudo regulatório para o operador.

O operador do xmrwallet escolheu uma construção de identidade específica: uma voluntária canadense executando um projeto de código aberto não comercial. Isso não é aleatório. É uma estratégia regulatória:

Em 2014–2019, carteiras de cripto operadas por "indivíduos privados" não caíam sob as regulamentações de MSB. As leis de privacidade canadenses/de Quebec protegiam a identidade pessoal sem transparência corporativa. A combinação "voluntário" + "não comercial" proporcionou isenção das obrigações de AML/KYC. Um "projeto voluntário baseado em doações" era uma zona cinzenta regulatória que a FinCEN e a FINTRAC não cobriam agressivamente.

Se o operador tivesse se registrado como "XMRWallet Ltd." ou usado um nome masculino do Leste Europeu — os reguladores teriam investigado até 2016–2017. Uma "voluntária canadense" era um status que os reguladores ignoraram até ser tarde demais. A identidade não existe como um negócio. É exatamente por isso que o esquema funcionou por 10 anos.

"Nathalie Roy" não é uma pessoa. É uma construção legal otimizada para evasão regulatória.

Fase de Integração

Por que Tubos de Esgoto? Por que Câmeras Subaquáticas? Por que Anúncios em Táxis Mexicanos?

A "diversificação" da NameSilo não faz sentido comercial — a menos que você entenda as três fases da lavagem de dinheiro.

A Fase 3 é a SAÍDA. Você não pode ficar com $50,8M de lucro fantasma para sempre. Você precisa converter dinheiro de papel em ativos reais:

E quanto mais aleatórias as aquisições, melhor a cobertura. Se eles comprassem apenas empresas de domínio, o padrão seria óbvio. Mas tubos de esgoto + robôs subaquáticos + anúncios em táxis mexicanos? Isso parece um CEO excêntrico "diversificando". Ninguém investiga uma empresa de tubos de esgoto por conexões com lavagem de dinheiro. Esse é o ponto.

Al Capone tinha lavanderias. A NameSilo tem tubos de esgoto.

Século diferente, mesma lógica: empurrar dinheiro sujo por um negócio, comprar ativos reais, parecer legítimo.

O operador manteve as vítimas em silêncio por uma década. Então ele tentou conosco. Documentamos tudo antes que acontecesse.

Suporte corporativo Gold Checkmark usado para bloquear @Phish_Destroy. O X revisou: "nenhuma violação." Ainda bloqueado.

Todos os resultados de phishdestroy.io removidos do Bing. Eliminação completa da busca da Microsoft.

Notificações DMCA falsas para remoção contra repositórios. O operador excluiu as Issues #35 & #36 com relatos de vítimas.

Mais de 100 avaliações de vítimas removidas através de abuso de moderação automatizada.

Solicitações DMCA contra resultados de pesquisa do Google, domínios, hospedagem. Tudo o que pode ser denunciado, é denunciado.

mais de 50 artigos pagos via Kwork, Freelancehunt, intermediários. Pedidos indexados no Google Drive.

Vídeos de análise técnica denunciados e removidos. Pesquisadores que demonstram o roubo silenciados.

Denúncias coordenadas contra tópicos de alerta. Discussão da comunidade suprimida.

Endereços de e-mail governamentais usados para registrar denúncias de abuso fraudulentas em plataformas.

Carteira "open source" em bulletproof hosting. Código GitHub ≠ código de produção. Infraestrutura anti-análise.

Botões de denúncia, sistemas DMCA, mercados freelancers — todo mecanismo disponível foi transformado em arma para supressão. Esta é uma estratégia de uma década — não um acidente. O operador e a NameSilo estão do mesmo lado. O processo está com ICANN Contractual Compliance e autoridades federais.

Resumo da Acusação

O Caso de Lavagem de Dinheiro

Não é uma teoria. Não é especulação. Uma cadeia de evidências que leva a uma única conclusão.

ROUBAR

xmrwallet.com sequestra transações Monero há mais de 8 anos. Estimativa de mais de $100 milhões roubados. Os fundos estão em XMR — indetectáveis por design.

CONVERTER

XMR → BTC via DEX/mixers/OTC. Passo indetectável. Saída: Bitcoin em carteiras anônimas.

LAVAR

Compre domínios em massa na NameSilo. A NameSilo aceita Bitcoin. Nenhuma verificação de identidade é necessária. 10.000-17.000 domínios/dia. TLDs lixo a $0,99 cada de seu parceiro ShortDot. Sem contato WHOIS. Sem e-mail. Sem telefone. Os domínios nunca são ativados — a compra É o propósito.

REGISTRAR

A NameSilo registra as compras como receita legítima. C$65,5 milhões/ano. "Registrador de crescimento mais rápido." "6,26 milhões de domínios sob gestão." Apresenta resultados trimestrais no SEDAR+. As ações são negociadas na CSE (URL) e OTC (URLOF). P/E 143,8x. Domínios fantasmas se tornam receita fantasma que se torna preço real da ação.

SACAR