Enquête indépendante par PhishDestroy (initiative bénévole anti-arnaque). xmrwallet.com a volé une somme estimée à $100M+ en Monero sur environ 8 ans via le détournement de transactions côté serveur (estimation basée sur les rapports de victimes, l'analyse du trafic du site et les données d'enquêtes actives des forces de l'ordre de l'UE). NameSilo (registrar ICANN, IANA #1479, Phoenix AZ) a publiquement défendu l'opérateur, publié des déclarations contredisant les propres communications de l'opérateur, et proposé de nettoyer les détections VirusTotal. Cette archive : 61 captures d'écran vérifiées SHA-256, e-mails de l'opérateur, dépôts ICANN, analyse de plus de 130 millions de domaines. Chaque allégation est étayée. Rien n'est infirmé.

Toutes les évaluations représentent une analyse indépendante basée sur des preuves accessibles au public. Pas une décision de justice. Aucune réfutation factuelle n'a été reçue d'aucune partie mentionnée. Archive complète des preuves · Résumé pour les investisseurs

11 points de preuve liant NameSilo à xmrwallet.com

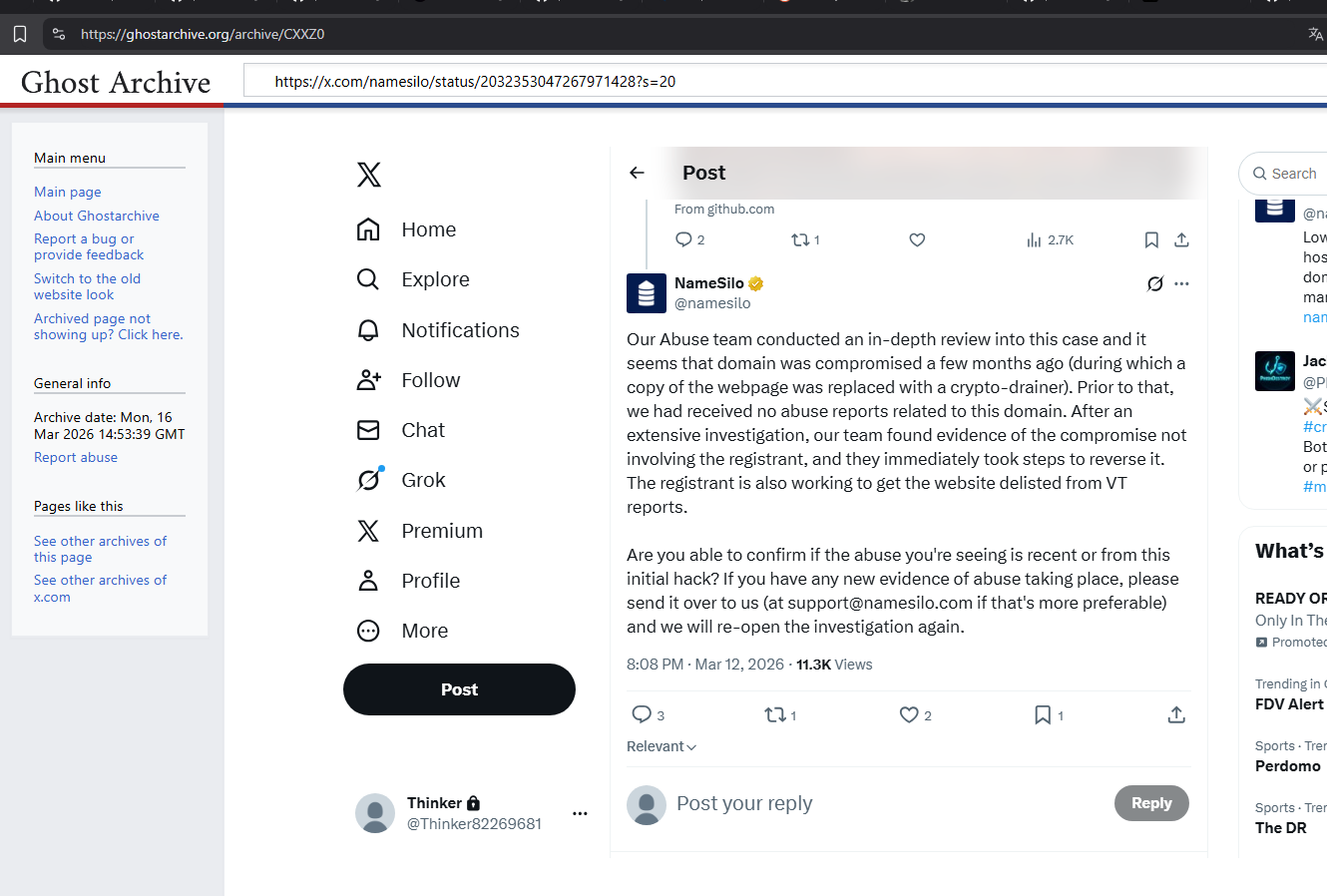

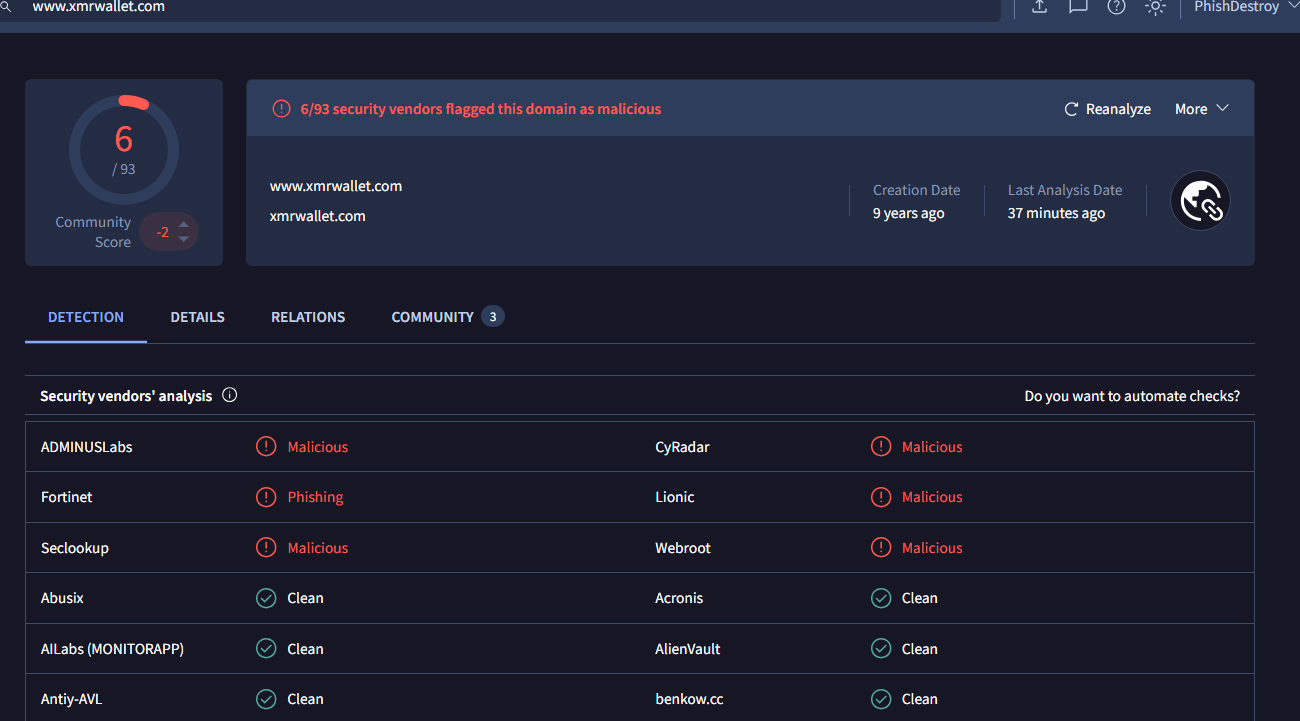

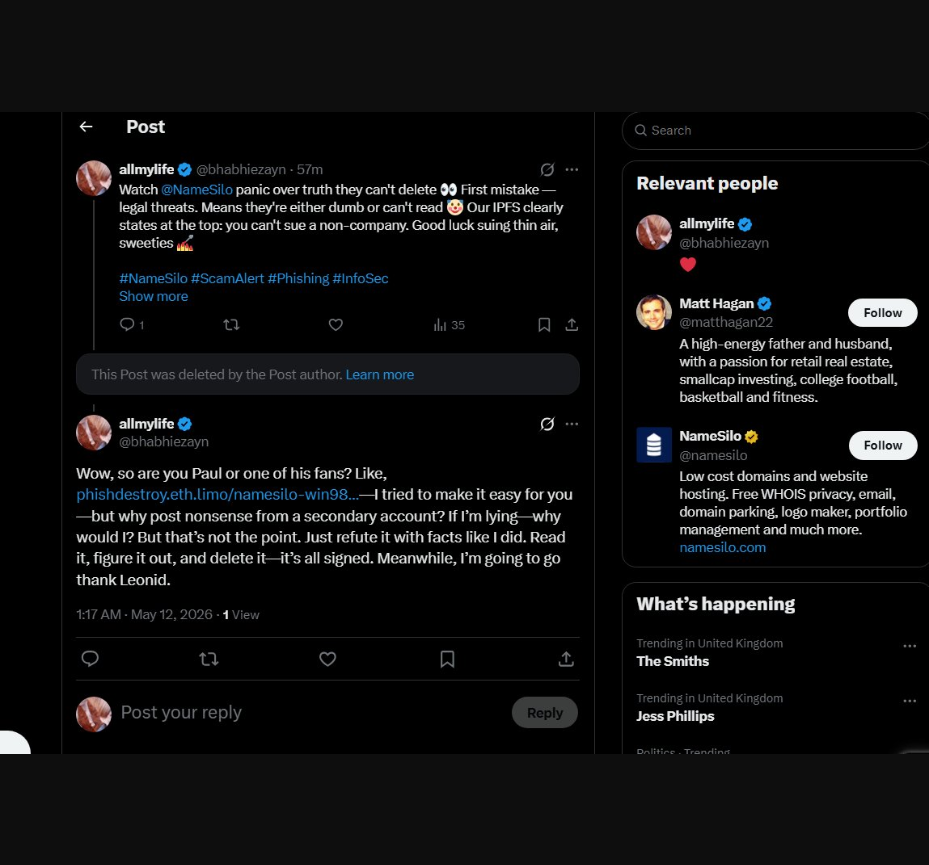

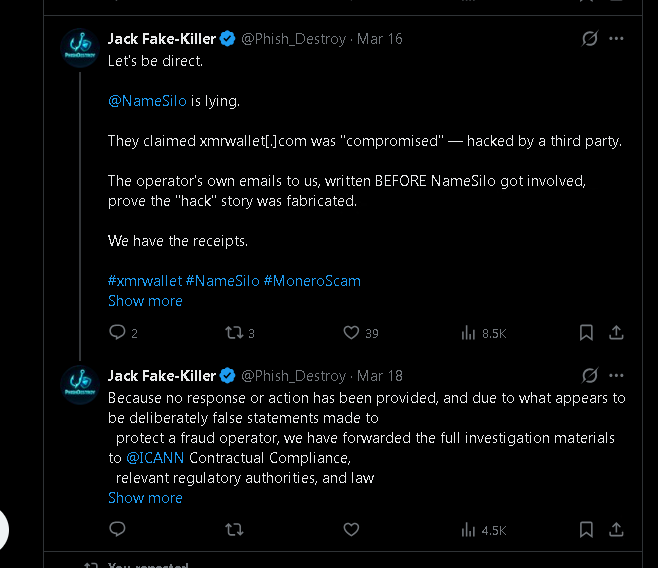

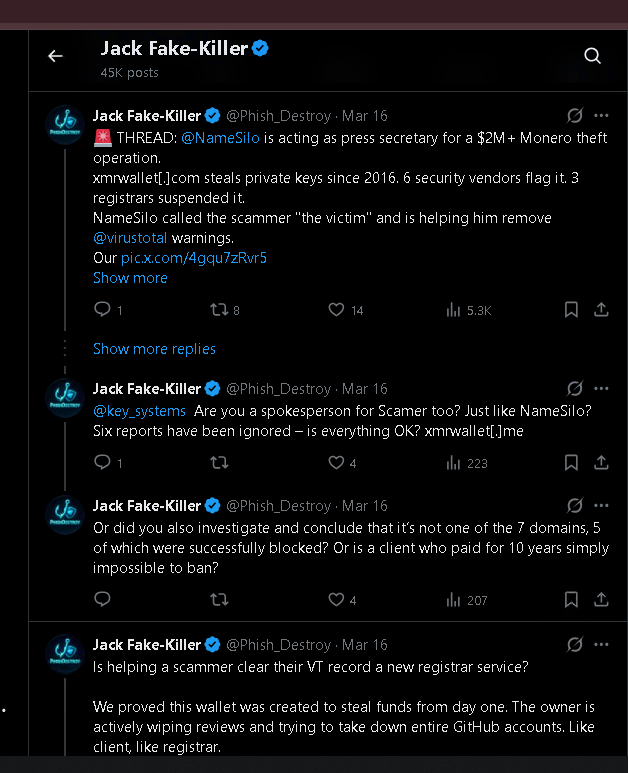

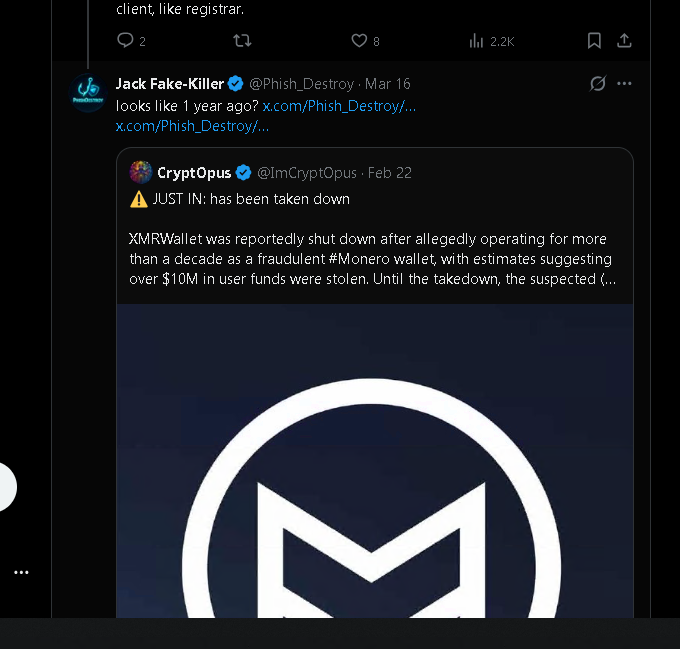

L'opérateur de xmrwallet a écrit : "N'hésitez pas à citer à comparaître le registraire du domaine." Ensuite, NameSilo a publié une déclaration affirmant une "compromission" du domaine — incompatible avec les propres e-mails de l'opérateur — et a proposé de supprimer les détections VirusTotal. Aucun registraire dans notre carrière (plus de 500 000 suppressions) n'a jamais fait cela.

Nous avons testé 10 registrars + 10 portefeuilles (Google + Bing, même méthodologie). NameSilo : 0 couverture médiatique technologique (uniquement aux côtés de NiceNIC). xmrwallet.com : seul portefeuille avec spam crypto, 0 Wikipédia, 0 média technologique. Les deux utilisent PR Newswire/Cision (3 + 12 communiqués) — aucune autre paire registrar-portefeuille ne partage cette plateforme. Le communiqué de xmrwallet a été publié 1 jour avant celui de NameSilo. Données SERP complètes pour les 20 entités disponibles.

xmrwallet : articles SEO Kwork + bots Trustpilot. NameSilo : publi-reportage Forbes de plus de 50 000 $ + 129 avis supprimés en 4 mois. Même stratégie, budget différent.

NameSilo a acheté des TLD ShortDot, les enregistrements morts ont grimpé de 615 %. 81,5 % de tous les domaines NameSilo ne résolvent à rien. Namecheap : 32,2 %. Modèle compatible avec le blanchiment de crypto→domaine.

10 registrars testés : NameSilo = 0 média technologique (uniquement aux côtés de NiceNIC). 10 portefeuilles testés (recherchés comme domaines, ex. "xmrwallet.com") : xmrwallet.com = le seul avec spam crypto, 0 Wikipédia, 0 média technologique. Confirmé indépendamment par Gemini AI.

Plus de 31 rapports déposés via le portail NameSilo (reçus conservés). Rapports Reddit/BitcoinTalk depuis 2018. Réponse publique de NameSilo : "nous n'avons reçu aucun rapport d'abus". Quatre déclarations contredites par des preuves dans un seul tweet — toutes démystifiées avec des captures d'écran.

Trustpilot (supprimable) : NameSilo 4.7/5. SmartCustomer (non supprimable) : 1.8/5, 76% une étoile. xmrwallet : ScamAdviser 1/100, MyWOT 1/100. Là où ils ne peuvent pas supprimer — notes catastrophiques.

Relations publiques de NameSilo : "l'une des premières entreprises à accepter le bitcoin." Aucune vérification d'identité pour les achats de domaines. XMR volé → BTC → enregistrements de domaines en masse → "revenus".

"Lettre d'adieu" de xmrwallet (5 mai 2026) : admet que la fermeture a été forcée par cette enquête. Contient 2 déclarations contredites par des preuves techniques. La lettre elle-même est une preuve.

L'opérateur a déposé une demande de retrait DMCA auprès de Google pour supprimer un profil d'entreprise qualifiant xmrwallet d'arnaque (Lumen Database #50915938). Dans le dépôt, il affirme que xmrwallet est une "entreprise légitime" et cite la loi américaine sur la diffamation — mais dépose depuis la Russie, pas le Canada. Si xmrwallet est un projet open-source bénévole sans revenus — quelle "entreprise" est lésée ? Et pourquoi déposer depuis la Russie ?

Semrush OSINT : xmrwallet exploite plus de 50 domaines PBN blogspot (nommage automatisé : série asunm/asuk/asnet), spam Google Sites (compte "abrahambrantley"), site satellite bestmonerowallet.com, listé dans l'annuaire darkweb CONWAY, backlinks achetés via Telegram @darksidelinks. 70-80 % de tous les backlinks sont du spam. Trafic organique réel : environ 640/mois. Le pic de la campagne PBN (septembre 2025) est directement corrélé au pic de trafic.

Preuve la plus forte de connexion

10 ans de suppression identique — sur toutes les plateformes

NameSilo et xmrwallet.com ont tous deux systématiquement effacé le contenu négatif pendant une décennie — en utilisant les mêmes méthodes, sur les mêmes plateformes, avec les mêmes résultats. Ce n'est pas une gestion normale de la réputation d'entreprise. L'ampleur et la cohérence de cette suppression sur plus de 9 plateformes sont hautement improbables pour deux entités non liées et suggèrent fortement une coordination.

9 plateformes sur 9. Tactiques identiques. Pendant 10 ans.

Pour information : maintenir ce niveau de suppression sur plus de 9 plateformes, même pour une seule entreprise, demande des efforts et une coordination considérables. Le faire de manière identique pour deux entreprises prétendument sans lien — l'une un registrar, l'autre un portefeuille — ne s'explique pas par une coïncidence. Cherchez une requête pour chacune et vous verrez : zéro résultat négatif. Pour une entreprise avec 1.8/5 sur SmartCustomer et un portefeuille signalé 1/100 sur ScamAdviser — cela ne se produit pas naturellement.

Pourquoi ce modèle de suppression est une preuve recevable en justice :

1. Chaque suppression est enregistrée. Trustpilot, Google, Bing, GitHub, YouTube, Twitter/X — toutes les plateformes conservent des journaux internes des suppressions de contenu, des requêtes DMCA, des signalements d'abus et des comptes qui les ont déposés. Ces journaux sont assignables. Une seule assignation à Trustpilot demandant les journaux de suppression pour NameSilo et xmrwallet.com montrera qui a demandé chaque suppression, depuis quelle IP, via quel compte, et quand.

2. Ce n'est pas courant. La suppression systématique sur plus de 9 plateformes pendant plus de 10 ans est extrêmement rare. La plupart des entreprises gèrent les avis négatifs sur 1 à 2 plateformes. La plupart ne déposent jamais de requêtes DMCA contre des chercheurs. L'ampleur et la cohérence de cette opération créent une empreinte forensique unique — une qui correspondra entre les deux entités lorsque les journaux seront comparés.

3. Réputation fabriquée — statistiquement impossible. xmrwallet avait une note Trustpilot plus élevée que Binance et Coinbase — les plus grandes bourses de crypto-monnaies au monde. NameSilo a le score Trustpilot le plus élevé parmi tous les registrars. Pourtant, sur les plateformes où ils ne peuvent pas supprimer les avis : SmartCustomer 1.8/5 (76% une étoile), ScamAdviser 1/100, MyWOT 1/100. Une entreprise ne peut pas être simultanément la mieux notée et la moins bien notée de son secteur à moins qu'un ensemble de notes ne soit fabriqué.

4. Le désindexage prouve la coordination. Les pages SiteJabber (SmartCustomer) des deux entités ont été désindexées de Google. Cela nécessite le dépôt de requêtes de suppression spécifiques. Qui les a déposées ? La réponse se trouve dans les journaux de Google. Si la même entité ou méthode a été utilisée pour les deux — c'est une preuve directe de coordination.

5. PR Newswire est le porte-parole commun. NameSilo utilise PR Newswire pour écrire sur elle-même, puis cite ces communiqués comme « couverture médiatique » dans les dépôts d'investisseurs (CSE: URL). xmrwallet a utilisé la même plateforme pour publier des articles sur la confidentialité Tor — légitimant un portefeuille de phishing. La même plateforme de RP, la même stratégie de fabrication de crédibilité à partir de contenu payant. Un communiqué publié 1 jour avant l'autre.

La question de domaine qui met fin à cela :

Nous avons une année complète de domaines NameSilo expirés — des domaines qui ont été achetés, jamais activés, jamais utilisés à quoi que ce soit, et laissés expirer. Du moment de l'achat au moment de la mort : zéro activité. Pas de DNS. Pas de site web. Pas d'e-mail. Pas de but.

Posez une question : qui achète des milliers de domaines, les paie (souvent avec du Bitcoin), et ne les utilise jamais ? Pas une seule fois. Pas accidentellement. Systématiquement, 10 000 à 17 000 par jour, pendant des années. Il n'y a pas d'explication commerciale légitime. Les spéculateurs de domaines activent les domaines. Les fermes de SEO construisent des sites. Même les services de stationnement nécessitent un DNS. Ces domaines n'ont rien.

Assignez les relevés de paiement pour ces domaines. Demandez à NameSilo : d'où vient l'argent ? S'ils ne peuvent pas répondre — ou si la réponse mène à des portefeuilles Bitcoin traçables vers des échanges XMR-BTC — vous avez votre dossier.

Preuves que nous détenons mais ne publions pas encore :

Nous avons des captures d'écran de victimes dont les avis Trustpilot ont été supprimés — beaucoup avec des badges d'achat vérifiés. Nous ne les publions pas tous pour le moment. Si NameSilo ou Trustpilot nie la suppression des avis, nous pouvons produire les preuves et les victimes qui les ont écrits. C'est une stratégie délibérée : nous voulons qu'ils le nient officiellement d'abord.

Sur SmartCustomer — où ils ne peuvent pas supprimer — lisez les vrais avis. Domaines de phishing non supprimés. Rapports d'abus ignorés. Domaines volés via des « transferts ». Ce n'est pas notre opinion. Ce sont leurs propres clients, vérifiés, avec un historique d'achat.

Chaque étape documentée avant qu'elle ne se produise. Tactiques d'opérateur établies identifiées et anticipées.

Pas d'opinions. Pas d'éditorialisation. Juste des données collectées avec la même méthodologie pour toutes les entités — et analysées indépendamment par Gemini 2.5 Flash AI.

Profil SERP — Registraires

Google + Bing, 30 premiers résultats, 10 registraires comparés. Métrique clé : Médias techniques couverture (articles indépendants).

NameSilo — zéro couverture technologique indépendante sur 44 résultats. Seul registraire avec 0 à côté de NiceNIC.

Profil SERP — Portefeuilles

Même méthodologie, 10 portefeuilles crypto. Métrique clé : Crypto Spam (articles payants/fabriqués).

xmrwallet est le seul portefeuille sur 10 avec du crypto spam dans les résultats de recherche. Également la plus faible présence de domaine propre (6,8 %). Requête : « xmrwallet.com » (domaine, pas terme générique).

Réputation — Où ils peuvent vs ne peuvent pas supprimer des avis

Modèle : Là où les entreprises peuvent supprimer des avis (Trustpilot) — notes élevées. Là où elles ne peuvent pas — catastrophique. Les deux entités. Même modèle.

Gemini 2.5 Flash — Conclusion d'IA indépendante

« xmrwallet : La présence de crypto_spam (4,5 %) est un indicateur direct d'une dépendance au contenu payant fabriqué ou de faible qualité. Sa faible présence de domaine propre (6,8 %) soutient davantage un profil moins organique et validé indépendamment. »

« xmrwallet est le seul portefeuille avec du crypto_spam. Le terme crypto_spam lui-même implique un contenu fabriqué ou de faible qualité plutôt qu'une couverture organique. »

Analyse zero-shot. Pas de prompts directeurs. Données SERP brutes fournies à l'IA. Rapport complet : serp-gemini-report.md · Données brutes : serp-full-analysis.json

Les tableaux SERP complets (20 entités), les détails de la méthodologie, et l'analyse de PR Newswire sont dans le Preuves section ci-dessous.

Chaque allégation est étayée par des sources. Chaque capture d'écran est identifiée par une empreinte SHA-256. Chaque lien externe possède au moins une copie d'archive immuable.

Voir l'archive complète des preuves →

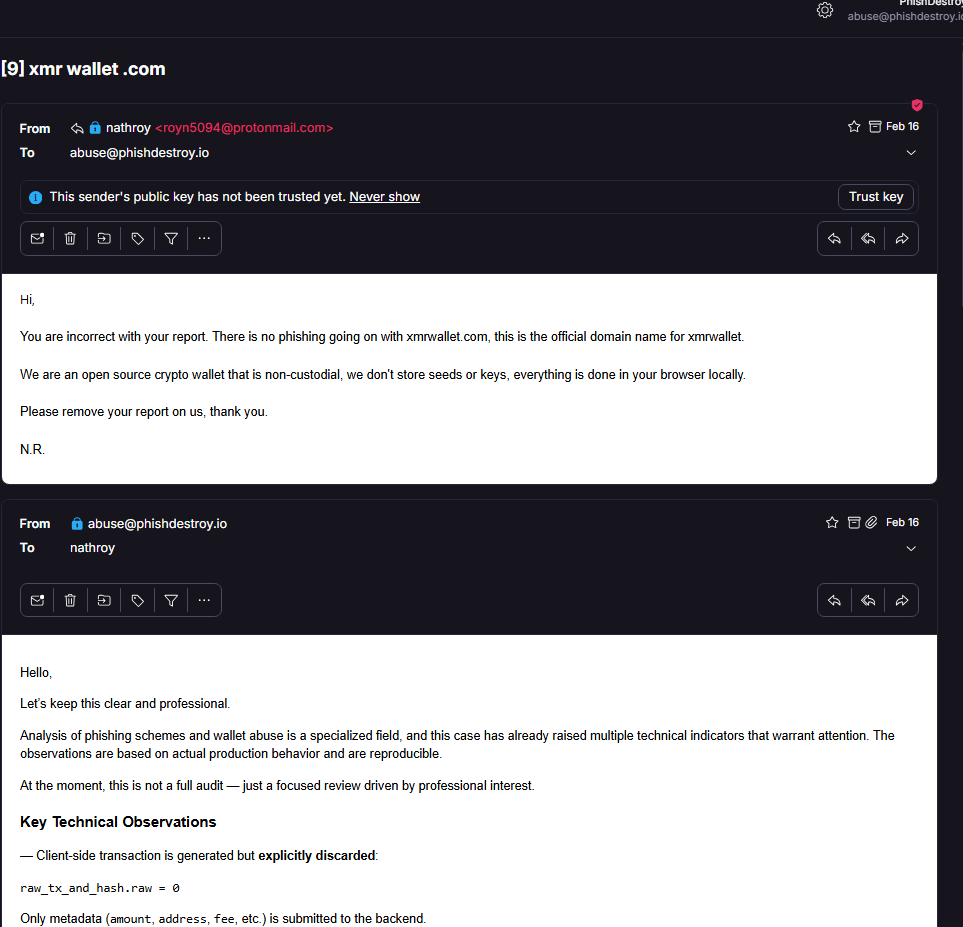

"N.R." (royn5094@protonmail.com) → abuse@phishdestroy.io, 16 fév. Défend le site, exige le retrait. Ne mentionne jamais de compromission.

Capture d'écran →Le tweet de NameSilo du 13 mars : 4 phrases, 4 contradictions. Chacune prouvée fausse avec les propres e-mails de l'opérateur + les hachages de code.

Analyse complète →SHA-256 avant et après la "compromission". Le code n'a jamais changé. L'IP n'a jamais changé. NameSilo l'a fabriqué.

Preuves →8 points d'accès PHP. session_key = base64(adresse + clé de vue). raw_tx = 0. Le serveur construit sa propre TX.

Voir →16 principales + 19 additionnelles + 26 tweets. E-mails, rapports de victimes, cartes DNS, VirusTotal, problèmes GitHub, railleries de l'opérateur. Toutes identifiées par SHA-256. Utilisables devant les tribunaux.

Voir tout →xmrwallet.com, .cc, .biz, .me archivés. Tweet de NameSilo archivé. Dépôts GitHub archivés. Copies indépendantes.

Voir tout →

"Nous n'avions reçu aucun rapport d'abus" — internet n'est pas d'accord.

NameSilo affirme dans son tweet du 13 mars 2026 qu'ils n'avaient jamais reçu de rapports d'abus concernant xmrwallet.com avant notre contact. Ceci est manifestement faux. Des publications publiques sur BitcoinTalk (2021) et Reddit (dès 2018) discutent explicitement du dépôt de rapports auprès de NameSilo concernant ce domaine. Ces publications sont toujours indexées. Elles n'étaient pas cachées, ni cryptées, ni sur le dark web — elles étaient sur les deux plus grands forums crypto d'internet. L'équipe d'abus de NameSilo devrait être soit spectaculairement incompétente, soit délibérément mensongère. Nous savons laquelle des deux est la bonne.

Pour les régulateurs : Existe-t-il une autorité capable d'auditer le système de tickets d'abus d'un registraire ? Assignez à comparaître les registres internes de NameSilo. Comparez le nombre de rapports qu'ils ont réellement reçus avec ce qu'ils ont publiquement déclaré. L'écart entre ces chiffres est mesurable, prouvable et potentiellement criminel. Ils ont déployé des efforts considérables pour effacer d'internet les preuves contre xmrwallet — mais ils n'ont pas pu effacer BitcoinTalk et Reddit.

Une note sur Monero et les victimes que vous ne pouvez pas identifier.

Monero est privé. C'est tout l'intérêt. Cela signifie que les victimes ne peuvent pas tracer leurs fonds volés. Mais cela signifie aussi autre chose : l'opérateur ne sait pas à qui il a volé.

Pendant près d'une décennie et pour un montant estimé à plus de 100 millions de dollars, l'opérateur de xmrwallet a vidé des portefeuilles sans discrimination. Chaque utilisateur qui a déposé des Monero et cliqué sur "envoyer" a vu sa transaction détournée. L'opérateur n'a aucune idée de qui étaient ces personnes. Certains étaient des utilisateurs de crypto au détail. Certains étaient des investisseurs. Certains étaient des chercheurs. Et certains étaient des personnes ayant les ressources et la motivation pour obtenir justice.

Nous sommes des chercheurs. Nous publions des preuves et passons à autre chose. Mais toutes les personnes qui ont perdu de l'argent sur xmrwallet.com ne réagiront pas en rédigeant un rapport. L'opérateur devrait y penser. NameSilo devrait y penser. Vous avez contribué à protéger un voleur qui a volé des personnes qu'il ne peut pas identifier, pour des montants qu'il ne peut pas calculer, dans une monnaie qu'il ne peut pas tracer. Certaines de ces personnes pourraient entreprendre des recours juridiques que l'opérateur n'a pas anticipés.

Tweets d'avertissement concernant xmrwallet — vérifiez ceux qui ont survécu :

Bots de spam SEO de 2018 — tous toujours vivants :

Nous estimons 100 à 200 tweets au total ont été supprimés sur tous les comptes ayant mentionné xmrwallet.com de manière véridique — nos rapports de @Phish_Destroy, des chercheurs indépendants, des plaintes de victimes, des avertissements de sécurité. Tous disparus. Pendant ce temps, l'opérateur a acheté un service Kwork : "bombardement de liens sur les médias sociaux — Twitter 50 publications, 500 roubles" (~5 $ USD). Il a acheté plusieurs forfaits. Des centaines de publications de bots de spam faisant la promotion de xmrwallet.com depuis 2018 — chacune d'elles est toujours en ligne. Pas une seule n'a été retirée.

Les actions de X/Twitter démontrent un double standard flagrant : le spam de bots acheté pour 500 roubles sur une place de marché de freelances russe reste intouché, tandis que les rapports de victimes concernant un vol de plus de 100 millions de dollars et les chercheurs munis de preuves vérifiées SHA-256 sont bloqués. X/Twitter devrait enquêter sur les employés qui traitent ces rapports et pourquoi.

Et pour être clair : le 3 avril 2026, nous avons payé 200 $ pour la vérification X Gold. L'interdiction est venue immédiatement. X a déclaré que le paiement serait remboursé — ni l'interdiction n'a été levée, ni le remboursement effectué. 200 $ pour une Coche Dorée que nous n'avons jamais pu utiliser — mais la Coche Dorée de NameSilo fonctionne parfaitement pour déposer des rapports contre nous. Nous avons soumis plus de 5 demandes d'exportation de données sur 3-4 comptes — toutes refusées ou ignorées. Ces comptes contiennent environ 200 000 tweets combinés, chacun pouvant être une preuve du crime de quelqu'un — un site de phishing, la négligence d'un registraire, le rapport d'une victime. X ne se contente pas de nous faire taire. X est en train de dissimuler des preuves de cybercriminalité de masse et nous fait payer ce privilège.

Mais NameSilo a également réussi à faire supprimer certaines de nos publications les plus gênantes. Pour les enquêteurs : ce n'est pas un problème — demandez les journaux de suppression, vérifiez qui a déposé les rapports, vérifiez les horodatages. Chaque suppression est traçable. Chaque action de modérateur laisse des traces écrites. Les publications que NameSilo voulait le plus voir disparaître sont exactement celles qui comptent.

Après tout ce qui s'est passé — après l'exposé public avec 11 000 vues, après 4 déclarations contre des preuves avec les propres e-mails de l'opérateur, après le dépôt auprès d'ICANN, après le renvoi aux forces de l'ordre, après la suspension des mêmes domaines par 3 autres registraires sur la base des mêmes preuves — le site est toujours en ligne.

Demandez-vous : quel registraire légitime supporterait ce niveau d'humiliation publique et de risque réglementaire pour un seul client ? Quelle entreprise s'engagerait publiquement à supprimer les détections de VirusTotal pour un draineur connu ? Quel service d'abus fabriquerait une histoire de "compromission" qui contredit les propres e-mails de l'opérateur ?

Aucune — à moins qu'elle n'en soit propriétaire ou n'en tire un profit direct.

NameSilo, LLC (IANA #1479) est soit le propriétaire de xmrwallet.com, soit un partenaire financier direct dans une opération de vol de plus de 100 millions de dollars. Selon notre évaluation, aucune autre explication ne rend compte de leur comportement. Une relation client-registraire ne produit pas ce niveau de protection.

Et il y a ici une piste du renseignement russe.

Les schémas d'infrastructure, la méthodologie de sécurité opérationnelle, les commandes de freelances sur les marchés de la CEI, l'hébergement DDoS-Guard, le playbook de suppression — il ne s'agit pas d'un "bénévole" canadien solitaire gérant un projet de loisir. Il s'agit d'une opération bénéficiant d'un soutien institutionnel. Le lien russe est évident pour quiconque a travaillé dans l'enquête sur la cybercriminalité de la CEI. Nous avons des preuves. Les enquêteurs les recevront sur demande.

Un message à chaque modérateur, à chaque employé de la confiance et de la sécurité, à chaque administrateur de plateforme qui a supprimé la publication d'une victime, bloqué un compte ou retiré un avertissement concernant xmrwallet.com :

Nous vous demandons d'expliquer publiquement pourquoi vous l'avez fait. Quelle règle a été enfreinte ? Quelle politique a été violée ? Vous avez supprimé la vérité, fait taire les victimes, aidé un vol de plus de 100 millions de dollars. Ce n'est pas de la modération — c'est de la complicité. Chaque suppression est enregistrée. Chaque avis supprimé est traçable. Chaque compte bloqué laisse des traces écrites. Les enquêteurs peuvent et vont demander ces registres.

À la conformité contractuelle d'ICANN :

Nous avons soumis le dossier complet le 18 mars 2026. Chaque capture d'écran. Chaque e-mail. Chaque hachage. Chaque mensonge démenti. Chaque victime documentée. Chaque tentative de suppression enregistrée. Vous avez tout. NameSilo, LLC (IANA #1479) — votre registraire accrédité — protège activement une opération d'escroquerie liée à la Russie qui a volé plus de 100 millions de dollars. Le site est toujours en ligne. Le domaine est toujours actif. L'opérateur a posté une lettre d'adieu et le site est TOUJOURS EN LIGNE. Êtes-vous à l'aise avec cela ? Est-ce ce que signifie l'accréditation ICANN ? Un registraire peut-il mentir publiquement, aider un escroc à supprimer des détections de sécurité, utiliser un accès payant à la plateforme pour faire taire les chercheurs — et conserver son accréditation ? Nous attendons votre réponse. Les victimes attendent. Les preuves sont publiques. Le monde observe.

Un message d'une victime — et une question sur l'accréditation ICANN :

Une des victimes a contacté NameSilo et s'est entendu dire quelque chose comme leur "licence ICANN" les protégeant. Soyons absolument clairs sur ce qu'est l'accréditation ICANN et ce qu'elle n'est pas :

L'accréditation ICANN est une licence pour enregistrer des noms de domaine. Ce n'est pas une licence pour commettre des fraudes. Ce n'est pas une licence pour couvrir le blanchiment d'argent. Ce n'est pas une licence pour protéger les opérateurs d'arnaques. Ce n'est pas un bouclier contre les poursuites pénales. Ce n'est pas une décision de la cour suprême qui autorise NameSilo à aider un voleur à dérober 100 millions de dollars. Cela n'accorde aucune immunité contre les forces de l'ordre, les poursuites civiles ou les actions réglementaires.

Un registraire accrédité par ICANN est plus responsable, pas moins. Le RAA (Registrar Accreditation Agreement) exige explicitement la gestion des abus. NameSilo a signé cet accord. NameSilo le viole chaque jour où xmrwallet.com reste actif.

Aux victimes : ne laissez personne vous dire que "l'accréditation ICANN" protège un registraire des conséquences. Ce n'est pas le cas. Poursuivez-les. Déposez des plaintes pénales. Signalez-le à votre unité nationale de cybercriminalité. Signalez-le au procureur général de l'Arizona. NameSilo est une entreprise américaine basée à Phoenix, AZ. Ils sont soumis au droit américain, quelle que soit l'accréditation ICANN qu'ils détiennent. Un permis de conduire ne vous protège pas d'une accusation de meurtre.

Le théâtre de l'accréditation ICANN

Voici quelque chose qui nous déroute vraiment. Dans chaque réponse à un abus, dans chaque réponse à chaque plainte, NameSilo cite son accréditation ICANN. Chaque fois. Comme un mantra. Comme une prière. Comme un sort magique qui fait disparaître les rapports d'abus.

"En tant que registraire accrédité par l'ICANN..." — oui, et alors ? Comprenez-vous à quel point cela semble absurde pour quiconque travaille dans cette industrie ? Traduisons cela en termes que tout le monde peut comprendre :

L'accréditation ICANN est une licence commerciale. Vous payez un dépôt. Vous remplissez des documents. Vous acceptez de respecter le RAA (Registrar Accreditation Agreement). C'est tout. Cela ne fait pas de vous un régulateur. Cela ne vous rend pas intouchable. Ce n'est pas un fonds qui couvre les actions des fraudeurs que vous protégez. Ce n'est pas un bouclier judiciaire. Un certificat SSL sur un site de phishing ne le rend pas légitime — les hameçonneurs achètent des certificats SSL tous les jours, y compris les plus chers de type EV. Un compte Cloudflare ne vous rend pas sûr — chaque distributeur de logiciels malveillants en possède un. Et l'accréditation ICANN ne vous rend pas honnête — cela signifie juste que vous avez payé la redevance.

Et ce n'est pas tout. NameSilo ne se contente pas de citer l'accréditation ICANN dans ses réponses aux signalements d'abus — ils l'incluent dans leurs documents financiers. Dans le communiqué de résultats du T3 2025 déposé sur SEDAR+ (28 novembre 2025), l'entreprise se décrit ainsi : "En tant que bureau d'enregistrement ICANN accrédité, Namesilo est l'un des bureaux d'enregistrement de noms de domaine qui connaît la croissance la plus rapide au monde." Ceci figure dans un rapport sur les bénéfices. Pour les investisseurs. Sur une plateforme de dépôt de titres. Au lieu de divulguer que 81,5 % de leurs "domaines sous gestion" sont des enregistrements fantômes sans trafic, ils mettent en avant l'accréditation ICANN. Ce n'est pas seulement un réflexe à ce stade — c'est une stratégie de divulgation de titres. Emballez les chiffres fantômes dans le badge ICANN et espérez que personne ne vérifiera. Nous avons vérifié. Source : Stockwatch →

Le temps qu'une plainte ICANN soit examinée, traitée et suivie d'effet, le domaine d'arnaque a déjà expiré, l'argent a disparu et les victimes ont abandonné. Le processus est lent par conception. Déposer une plainte auprès de l'ICANN, c'est comme appeler les pompiers après que le bâtiment a brûlé, a été démoli et transformé en parking. Ce n'est pas un contrôle. Ce n'est pas une surveillance. C'est du théâtre.

Exemple : Trustname.com (IANA #4318) — un bureau d'enregistrement accrédité par l'ICANN. "Le bureau d'enregistrement indépendant à la croissance la plus rapide." Notre enquête a révélé : les déclarations fiscales estoniennes montrent €120 de revenus, un employé, des capitaux propres négatifs et un avis de radiation de l'entreprise. Les deux propriétaires sont biélorusses. Le bureau d'enregistrement commercialise ouvertement un hébergement "bulletproof", héberge des casinos frauduleux, du contenu 18+, des pharmacies illégales et des opérations de fraude. Accrédité par l'ICANN. Cette accréditation les rend-elle légitimes ? Protège-t-elle les victimes des casinos frauduleux qu'ils hébergent ? Bien sûr que non. Cela signifie simplement qu'ils ont rempli le même formulaire que NameSilo.

Peut-être devrions-nous acheter une accréditation ICANN nous aussi. Ensuite, nous pourrions l'écrire partout :

"Bonjour, ici PhishDestroy. ACCRÉDITÉ PAR ICANN, ACCRÉDITÉ PAR DOMAIN CCK, PAIEMENT TRAITÉ PAR UN BUREAU D'ENREGISTREMENT ET UN HÉBERGEUR."

Impressionnant, n'est-ce pas ? On dirait que ça signifie quelque chose ? Non. Et quand NameSilo l'écrit dans chaque réponse à chaque signalement d'abus qu'ils ignorent — cela ne signifie rien non plus. Sauf qu'ils pensent que oui. Et cette illusion fait partie du problème.

Section 3.18 du RAA — la clause que NameSilo prétend ne pas exister.

Le Registrar Accreditation Agreement — le document que NameSilo a signé — inclut la Section 3.18, qui exige explicitement des bureaux d'enregistrement qu'ils enquêtent et répondent aux signalements d'abus. Ne pas les ignorer. Ne pas les supprimer. Ne pas fabriquer de fausses histoires. Ne pas proposer de nettoyer les détections VirusTotal pour le domaine signalé. Enquêter. Répondre. Agir. Nous avons commencé à citer la section 3.18 du RAA dans chaque rapport que nous déposons. La réponse de NameSilo ? Le même mantra d'accréditation ICANN. Ils invoquent l'autorité même dont ils violent les règles — dans la même phrase où ils les violent. Ce serait comique si des gens ne perdaient pas des millions.

Peut-être que NameSilo a un ICANN spécial — une édition privée, délivrée par les grands-pères de la Loubianka ? Une accréditation sur mesure où la section 3.18 se lit comme suit : "Le bureau d'enregistrement ignorera tous les signalements d'abus, aidera l'escroc à nettoyer son dossier et citera cette accréditation comme justification." Car c'est ainsi qu'ils se comportent. Ils utilisent le badge ICANN comme un policier corrompu utilise un insigne de police — non pas pour faire respecter la loi, mais pour la violer en toute impunité.

ICANN n'est pas la police. C'est la SAAQ.

ICANN a été créée en 1998, lorsque l'internet était un projet universitaire, pas un champ de bataille. Son mandat est la stabilité technique — s'assurer que .com se résout de la même manière à Tokyo, Berlin et Moscou. Elle coordonne la zone DNS racine, distribue les adresses IP (IANA) et maintient les standards de protocole. Sans ICANN, internet se fragmente. C'est pourquoi elle existe. Pas pour surveiller la fraude. Pas pour protéger les victimes. Pas pour enquêter sur le blanchiment d'argent.

Le RAA est un contrat, pas une loi. Violer la section 3.18 du RAA est une rupture de contrat, pas un crime. La sanction ultime d'ICANN — la révocation de l'accréditation — prend des années, crée un précédent qu'ils craignent, et met en péril des milliers de domaines en suspens. Ils ne le feront pas. NameSilo utilise un certificat de la SAAQ comme alibi dans un procès pour meurtre. L'accréditation ICANN ne vous protège pas de la fraude aux titres, du blanchiment d'argent ou de la complicité d'un vol de 100 millions de dollars. Les véritables autorités sont FinCEN, la SEC, le FBI et le procureur général de l'Arizona. ICANN est une décoration.

Ce n'est pas la première fois. Artists Against 419 (2018).

Avant xmrwallet, avant PhishDestroy, une autre organisation a essayé. En 2018, Artists Against 419 a déposé une plainte de conformité ICANN UNY-783-11184, accusant NameSilo d'être un "bureau d'enregistrement "bullet-proof"" pour les escrocs. Leur preuve : le revendeur QHoster (lié à NameSilo) était responsable de 60 % des domaines malveillants qu'ils suivaient. La réponse de NameSilo : "Nous ne sommes pas un fournisseur d'hébergement" et "Nous ne pouvons pas déterminer la légalité du contenu." Réponse d'ICANN : plainte classée. Raison : le bureau d'enregistrement "n'a pas reçu le rapport" ou les problèmes "sortaient du champ d'application d'ICANN".

C'était en 2018. Nous sommes en 2026. Rien n'a changé. Le même bureau d'enregistrement. Le même modèle d'abus. La même non-réponse d'ICANN. Un avis de violation ICANN ne corrigera pas NameSilo — car l'abus n'est pas un bug dans leur activité. L'abus EST l'activité. Vous n'envoyez pas un avis de non-conformité à un bâtiment conçu pour être une façade. Vous envoyez les forces de l'ordre.

Pourquoi ICANN ne peut pas agir — et pourquoi le DOJ ne le fera pas

Abus, phishing, protection contre les arnaques, blanchiment d'argent, connexions FSB — tout cela est hors du mandat d'ICANN. Ils le disent eux-mêmes. Le RAA 3.18 exige "d'enquêter sur les abus", mais ICANN n'a pas d'enquêteurs, pas de tribunaux, pas le pouvoir de fermer des domaines de force, et aucun mécanisme pour vérifier qu'un bureau d'enregistrement enquête réellement. Pour ICANN, "nous avons reçu la lettre et répondu" = conformité. Que la réponse dise "nous allons le supprimer" ou rejette entièrement la plainte — ICANN ne la lit pas.

NiceNIC, Trustname, NameSilo — tous techniquement conformes: paient les frais ? Oui. Déposent la séquestration de données ? Oui. WHOIS fonctionne ? Oui (via PrivacyGuardian). Leur modèle commercial est d'ignorer les abus. Mais ICANN ne peut pas punir cela, car ICANN n'évalue pas le contenu des réponses aux abus. Pour les bureaux d'enregistrement "bullet-proof" en dehors des États-Unis, la seule option d'ICANN est de révoquer l'accréditation — un processus qui prend des années et laisse des milliers de domaines en suspens. ICANN craint l'effondrement technique plus que la fraude.

NameSilo est un cas particulier. C'est une entreprise américaine à Phoenix, Arizona — soumise au droit américain (procureur général de l'Arizona, FBI, FinCEN, SEC). ICANN ne devrait pas avoir à gérer cela. C'est le travail du DOJ. Mais le DOJ est silencieux aussi :

Ce n'est pas un incident d'abus isolé qu'ICANN peut traiter avec un avis de violation. C'est un modèle commercial systémique bâti sur la facilitation de la cybercriminalité — phishing, "crypto drainers", services darknet, et ce que les données financières suggèrent fortement être du blanchiment d'argent à grande échelle. Les lettres de conformité ICANN ne règlent pas cela. La poursuite fédérale le fait.

njal.la est NameSilo. Point final.

La défense préférée de NameSilo : "C'est notre revendeur, njal.la. Nous n'avons aucun contrôle." WHOIS dit le contraire. Recherchez n'importe quel domaine njal.la — le champ bureau d'enregistrement WHOIS indique NameSilo, LLC. Pas njal.la. Pas une entité indépendante. NameSilo. Quel que soit le partenariat interne ou l'accord de revendeur qu'ils ont, c'est leur affaire privée. Pour le monde extérieur — pour ICANN, pour les forces de l'ordre, pour les victimes, pour WHOIS — ce sont des domaines NameSilo sous l'accréditation de NameSilo et la responsabilité de NameSilo.

Njalla est un bureau d'enregistrement légitime axé sur la protection de la vie privée, fondé par Peter Sunde (de Pirate Bay). Il sert les journalistes, les activistes et les utilisateurs soucieux de leur vie privée. Mais ses fonctionnalités de confidentialité — protection des données du déclarant, pas de WHOIS public, trace écrite minimale — ont été systématiquement exploitées pour enregistrer des domaines d'arnaque crypto et des "drainers" sous l'accréditation de NameSilo. Lorsque les signalements d'abus sont arrivés, NameSilo a pointé du doigt njal.la ; njal.la a invoqué la confidentialité. Les domaines sont restés actifs. L'argent a disparu. Le bouclier de confidentialité est devenu un bouclier d'abus. Leurs arrangements internes ne priment pas sur les données WHOIS, les règles ICANN ou la loi. Vous ne pouvez pas externaliser vos obligations ICANN à un revendeur axé sur la confidentialité et ensuite clamer votre innocence lorsque des domaines sous votre accréditation volent 100 millions de dollars.

Comment se comparent les autres bureaux d'enregistrement — du point de vue de quelqu'un qui scanne des centaines de milliers de domaines.

Nous ne sommes pas des théoriciens. Nous scannons, analysons et signalons des domaines à grande échelle — des centaines de milliers d'entre eux. Nous travaillons avec des bureaux d'enregistrement tous les jours. Voici ce que nous constatons :

WebNic (~800K domaines)

En amélioration. Ils ont maintenant un véritable gestionnaire d'abus — une personne réelle qui lit les rapports et agit. Il ne réalise pas encore que leurs adresses IP sont bloquées par Cloudflare (il envoie des captures d'écran de "site ne fonctionne pas" au lieu de "phishing"), mais il y a des progrès visibles. Un bureau d'enregistrement qui essaie de s'améliorer.

NiceNIC (russe, pas chinois)

Sans espoir. Ne s'améliorera que lorsqu'il cessera d'exister. Un bureau d'enregistrement dont le modèle commercial est basé sur l'absence de réponse aux abus. Mais même NiceNIC n'a jamais publiquement défendu un escroc sur Twitter. Même NiceNIC n'a jamais proposé de nettoyer VirusTotal pour un "drainer". Même eux ont des limites.

NameSilo (IANA #1479)

A inventé son propre ICANN. A créé son propre WHOIS. Joue selon ses propres règles. Utilise l'accréditation comme une arme, pas une obligation. Même les bureaux d'enregistrement russes comme Reg.ru ont cessé de faire ce que NameSilo fait vers 2021. NameSilo le fait encore en 2026. Ce ne sont pas un bureau d'enregistrement voyou. Selon notre évaluation, c'est une entreprise criminelle avec un badge ICANN.

Nous ne sommes pas des experts ICANN. Nous ne sommes pas avocats. Mais nous détruisons plus de 500 000 domaines de phishing et pouvons voir ce que des organismes de réglementation entiers ne peuvent apparemment pas : un bureau d'enregistrement qui invente ses propres lois, se cache derrière ses propres revendeurs, cite son accréditation comme défense tout en violant les exigences fondamentales de son accréditation, et blanchit de l'argent via des enregistrements de domaines fantômes.

Aux autorités fédérales et étatiques américaines — en particulier l'État de l'Arizona :

NameSilo, LLC (Phoenix, AZ) est une société américaine protégeant une opération criminelle liée à la CEI qui a volé un montant estimé à plus de 100 millions de dollars à des victimes du monde entier. Les preuves sont publiques, le dossier ICANN est enregistré, l'opérateur est identifié, les mensonges sont démystifiés, et la campagne de suppression est documentée.

Il ne s'agit pas d'un litige commercial. Il s'agit d'une entreprise américaine facilitant une fraude internationale en cours. Les schémas d'infrastructure — commandes de freelances sur le marché de la CEI, hébergement DDoS-Guard via des fournisseurs sous juridiction russe, méthodologie opérationnelle conforme à la cybercriminalité paraétatique — sont classiques.

FBI, DOJ Cyber Division, Arizona Attorney General, FinCEN — le dossier de preuves est prêt. Contactez-nous et nous vous fournirons tout, y compris les éléments non publiés ici.

Pour le FBI spécifiquement : NameSilo a fabriqué des déclarations publiques, a réprimé des chercheurs en sécurité et a proposé de supprimer les détections VirusTotal pour un "drainer" connu. Les autorités européennes ont demandé des informations à X/Twitter concernant des cas similaires et n'ont reçu aucune réponse — nous le savons grâce à une communication directe avec les victimes et une autorité compétente d'un État membre de l'UE (les détails ne peuvent être divulgués en vertu de la loi sur la protection des données de l'UE). Demandez à NameSilo pourquoi. Demandez-leur qui. Demandez-leur combien. Demandez avant que la piste des preuves ne se refroidisse — bien que nous ayons veillé à ce que la majeure partie ne puisse plus être supprimée.

Si un bureau d'enregistrement peut dire "nous n'avons reçu aucune plainte" alors que la propre mémoire d'Internet prouve le contraire — s'ils peuvent supprimer les preuves en utilisant des requêtes DMCA et ne subir aucune conséquence — alors à quoi servent les régulateurs ? L'accréditation ICANN devient un simple tampon et la gestion des abus devient du théâtre.

Requêtez leur système de tickets d'abus. Comparez-le à ce qu'ils ont publiquement affirmé. L'écart entre ces chiffres est la mesure de leur complicité.

Défi ouvert

Prouvez qu'un seul mot que nous avons publié est faux —

et nous retirerons tout nous-mêmes.

Un mot. Une allégation. Une capture d'écran. Montrez-nous ce qui ne va pas.

À travers des centaines de pages de preuves, des dizaines de rapports de victimes, et 61 captures d'écran vérifiées SHA-256 — ni l'opérateur, ni NameSilo, ni X, ni personne n'a produit un seul démenti factuel. Pas un seul.

Mais si tout ce que nous disons est vrai — alors FAITES QUELQUE CHOSE.

Ils volent des millions. En ce moment. Aujourd'hui. Le site est en ligne. Le domaine est actif. Des victimes perdent de l'argent pendant que vous lisez ceci. Agissez maintenant.

Nous n'avons pas passé des mois de nos vies à construire cette archive, et les victimes n'ont pas perdu des millions de dollars, pour qu'un escroc russophone puisse publier un mensonge sur Twitter puis pleurer que nous l'ayons sauvegardé. NameSilo a écrit 4 fausses phrases depuis un compte d'entreprise officiel. Nous les avons archivées. Ils se sont fâchés que l'archive existe. Toute leur défense n'est pas "c'est faux" — c'est que l'archive existe tout court.

Ce n'est pas comme ça que ça marche. Vous l'avez dit. Nous l'avons sauvegardé. Le monde peut le lire. Faites avec.

Le manuel de réponse de NameSilo — et nos réponses pré-écrites

Nous avons traité avec suffisamment de bureaux d'enregistrement pour savoir exactement ce qu'ils diront. Voici le script, et voici pourquoi cela ne fonctionne pas.

🎙 "Nous sommes un bureau d'enregistrement accrédité par l'ICANN."

Oui, nous savons. C'est une licence commerciale, pas une référence de caractère. Trustname.com (IANA #4318) est également accrédité avec 120 € de revenus.

🎙 "Le domaine a été compromis."

Les hachages SHA-256 montrent que le code/IP n'a jamais changé. L'opérateur n'a jamais revendiqué de compromission. Vous avez inventé cette histoire.

🎙 "Nous n'avions reçu aucun rapport d'abus."

Plus de 20 rapports de notre part, plus de 100 au total provenant de publications publiques (BitcoinTalk 2021, Reddit 2018).

🎙 "Les domaines morts sont normaux dans notre industrie."

Le taux de base est de 15-21%. Vous êtes à 32,2% (2 fois le taux de base), avec un pic de 615% en glissement annuel et des exécutions en masse de 10 000 à 17 000 par jour. Expliquez l'écart.

🎙 "njal.la est un revendeur indépendant."

Le WHOIS indique NameSilo, LLC. Vos arrangements internes ne priment pas sur les données publiques ou la loi. Les domaines Njalla sont de votre responsabilité.

🎙 "Nous engagerons des poursuites judiciaires."

L'opérateur a menacé de cela en février. Nous sommes sur IPFS. Les allégations sont sourcées, vérifiées par SHA-256. La vérité est une défense. Poursuivez-nous en justice — cette archive devient la pièce à conviction A-Z du tribunal.

🎙 [Silence]

Également une option. Les preuves résident sur un réseau décentralisé. Le silence n'est pas une stratégie. C'est un compte à rebours.

NameSilo & le manuel du "Grand-père SEO" — mêmes astuces :

NameSilo achète sa réputation de la même manière que l'opérateur xmrwallet — budget différent, même manuel. Évaluation "Forbes Advisor" (Placement de plus de 50 000 $). Communiqués de presse Yahoo Finance (Étiquetés "payés"). Article Wikipédia (Signalé comme promotionnel). Ferme de bots Trustpilot (92% de probabilité de manipulation). Les deux utilisent PR Newswire (Cision) pour les communiqués de presse. Les deux ont une présence web organique quasi nulle. La vérification détaillée des faits de Forbes, l'analyse des données Trustpilot et les plaintes BBB sont dans la section des preuves ci-dessous.

Correspondance des modèles de comportement — Opérateur vs Bureau d'enregistrement

Nous ne cherchions pas cela. En enquêtant sur l'infrastructure de fraude de xmrwallet, nous avons remarqué quelque chose d'inattendu : les deux entités utilisent la même plateforme de relations publiques, les deux ont une présence web organique nulle, les deux suppriment les avis Trustpilot, et les deux répondent aux preuves par des menaces au lieu de faits. Ce ne sont pas des coïncidences — elles sont structurelles.

xmrwallet Trustpilot : L'instantané Wayback de mai 2024 montre 45 avis, note 3.6 (27 % une étoile). Scrape actuel : 80 avis, 51 % cinq étoiles. Nous avons comparé les noms : 7 avis supprimés de la page 1 seulement, dont :

• "Elmo T. Johnson" — les mêmes textes et images de ces commandes apparaissent dans des publications de bots Twitter faisant la promotion de xmrwallet — "XMRWallet a escroqué mes fonds. 1200 monero ont disparu" — SUPPRIMÉ

• "B.Costa" — les mêmes textes et images de ces commandes apparaissent dans des publications de bots Twitter faisant la promotion de xmrwallet — "Nathalie a résolu le problème" — SUPPRIMÉ (mentionne l'opérateur par son nom)

• 2 avis vérifiés (coche Trustpilot) — SUPPRIMÉ

• 3 de leurs propres avis de bots ("Thomas", "Jabari Rivera", "Evelyn Malik") — supprimés après avoir rempli leur fonction

Témoignage de victime : Erma Powell (compte Trustpilot vérifié, coche verte) publié le 22 avril 2024 : "Je suis en panique, j'ai créé un portefeuille sur le site officiel, j'y ai mis de l'argent et les développeurs ont tout pris, le code sur github n'a rien à voir avec ce site." Trustpilot l'a supprimé : "en infraction avec les directives pour les évaluateurs."

NameSilo Trustpilot : Instantané Wayback de janvier 2026 : 2 609 avis. Actuel (mai 2026) : 2,480. Soit 129 avis supprimés en 4 mois. Note : 4.7 (2023) → 4.5 (2024) → 4.7 (2025) — récupérée malgré l'ajout de plus de 600 avis. Cela ne se produit que lorsque les avis négatifs sont supprimés plus vite qu'ils n'arrivent.

Instantanés de la Wayback Machine : NameSilo Trustpilot 2023 → 2024 → 2025 → mi-2025 → janv. 2026. Suivez le nombre d'avis et les changements de note au fil du temps. Cliquez pour agrandir.

Sources : Wayback xmrwallet mai 2024 · Wayback NameSilo janv. 2026 · Données complètes (JSON)

Sur Trustpilot, NameSilo maintient une 4.7/5 note en supprimant 129 avis négatifs en 4 mois et en insérant des avis de bots faisant l'éloge de "Leonid". Sur SmartCustomer.com — une plateforme où les entreprises ne peuvent pas supprimer d'avis — la note réelle de NameSilo est 1.8/5. 76 % sont des avis une étoile.

4.7/5

Trustpilot (manipulé)

129 avis supprimés, bots insérés

1.8/5

SmartCustomer (non manipulé)

42 vrais avis, 76 % une étoile

Avis liés aux abus sur SmartCustomer :

Et les avis 5 étoiles ? Même schéma que Trustpilot — "Leonid a été extrêmement utile pour toutes mes questions" (Jagoda S., mai 2025). Même nom, même modèle.

Source : smartcustomer.com/reviews/namesilo.com · Données complètes (JSON, 42 avis) · HTML mis en cache : p1 p2 p3

Le modèle économique de Trustpilot privilégie les entreprises par rapport aux consommateurs. Les entreprises peuvent signaler les avis, demander des suppressions et utiliser des fonctionnalités payantes pour gérer leur réputation. xmrwallet et NameSilo exploitent tous deux cette situation pour supprimer la vérité. Sur les plateformes où ils ne le peuvent pas — les vraies notes apparaissent.

xmrwallet.com

NameSilo

Le schéma Trustpilot est identique pour les deux : supprimer agressivement les avis négatifs, insérer des avis positifs de bots (louant "Leonid" pour NameSilo, louant "Nathalie" pour xmrwallet), maintenir une note artificiellement élevée. Sur Trustpilot, un portefeuille de phishing qui a volé plus de 100 millions de dollars avait une note supérieure à celle de la plupart des plateformes d'échange de cryptomonnaies légitimes. Aucun autre portefeuille Monero n'a même de page Trustpilot — parce que les vrais portefeuilles n'ont pas besoin de blanchir leur réputation.

Les deux exploitent le modèle "l'entreprise d'abord" de Trustpilot où l'entreprise évaluée dispose d'outils pour signaler, contester et supprimer des avis. Sur les plateformes sans ces outils (SmartCustomer, ScamAdviser), la vérité apparaît instantanément. Même plateforme. Même stratégie. Même résultat.

Le schéma qui prouve que c'est délibéré :

Les deux entités se sont retirées de toutes les plateformes d'évaluation honnêtes — Sitejabber (maintenant SmartCustomer), ScamAdviser, MyWOT — mais ont conservé et géré activement uniquement Trustpilot, la seule plateforme où les entreprises peuvent supprimer les avis négatifs. Considérez ce que cela signifie :

Là où ils ne peuvent pas supprimer — ils abandonnent. Là où ils peuvent supprimer — ils investissent. Les deux entités ont choisi la même plateforme, utilisé les mêmes méthodes et obtenu le même résultat : une fausse crédibilité. Ce ne sont pas deux décisions distinctes. C'est la même stratégie.

Sources : SmartCustomer xmrwallet · ScamAdviser xmrwallet · MyWOT xmrwallet · MyWOT NameSilo · ScamAdviser NameSilo · Toutes les captures d'écran & le HTML mis en cache.

Beaucoup de gens supposent qu'il est impossible de manipuler les résultats de recherche, de supprimer des avis ou de contrôler ce qui apparaît en ligne. Ce n'est pas seulement possible — c'est une industrie professionnelle avec des prix fixes et une livraison garantie.

Il existe des plateformes basées sur l'entiercement où la gestion de la réputation est vendue comme un service. L'argent est déposé, la commande est vérifiée, le contenu négatif disparaît, le vendeur est payé. Ce ne sont pas des forums souterrains — ils opèrent ouvertement avec des badges "Membre VIP", des comptes d'avis et des notes de clients. Les services incluent :

Voici comment xmrwallet a maintenu une note Trustpilot supérieure à celle des échanges de cryptomonnaies légitimes tout en volant plus de 100 millions de dollars. Et comment NameSilo maintient une note de 4.7/5 alors que 76 % des avis réels sur d'autres plateformes ne sont qu'une étoile. Ce n'est pas de la magie — c'est un marché.

Preuve que cette suppression est active contre nous : NiceNIC (un autre registraire « pare-balles ») a signalé et supprimé notre avis Trustpilot — une évaluation factuelle et modérée de 3 étoiles — affirmant qu'il contenait du « contenu dangereux ou illégal ». Le même mécanisme. Le même modus operandi.

Captures d'écran de places de marché de gestion de réputation (nom de la plateforme non divulgué). Dernière image : l'avis Trustpilot de PhishDestroy sur NiceNIC — supprimé après avoir été signalé comme « contenu dangereux ». Un avis factuel, modéré de 3 étoiles sur un registraire avec une note réelle de 1.5/5. C'est le système qu'ils exploitent.

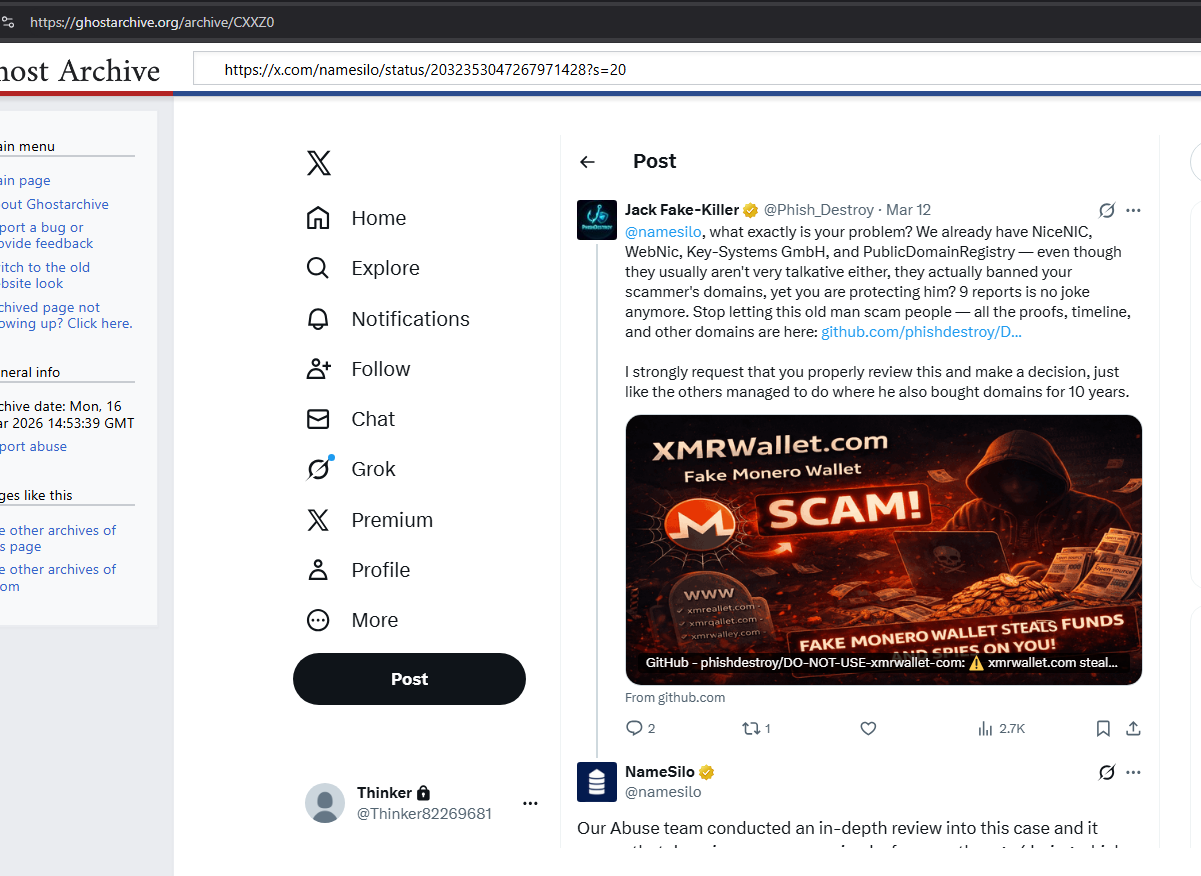

Un « portefeuille open-source bénévole » publiant des communiqués de presse sur une plateforme conçue pour les sociétés cotées en bourse n'est pas normal. C'est quelqu'un qui a accès à un compte RP d'entreprise — ou le même agent RP.

Communiqués xmrwallet

21 janv. 2026 — « Étend l'accès à la confidentialité avec l'intégration complète du réseau Tor »

19 avr. 2023 — « Mise à niveau du site web pour soutenir les œuvres caritatives »

26 sept. 2023 — « Les entreprises adoptent la cryptomonnaie »

Contact: Nathalie Roy, +1 300-227-473 (fake), 407923@email4pr.com

Communiqués NameSilo (12)

22 janv. 2026 — « Dépasse 6 millions de domaines » (1 jour après xmrwallet)

1er mai 2026 — Résultats de fin d'année 2025

+ 10 autres : Résultats T1-T3, SewerVue, CommerceHQ, Reach Systems, vente de filiale

Le point clé du communiqué Tor : le communiqué PR Newswire annonce « l'intégration du réseau Tor » pour un projet « open-source » dont le dernier commit GitHub datait du 6 novembre 2018 — plus de 7 ans auparavant. Aucun code Tor n'a jamais été committé. Ils ont payé plus de 800 $ pour annoncer une fonctionnalité qui n'existe pas dans leur base de code.

Les 15 pages archivées : Parcourir les communiqués mis en cache

Le 5 mai 2026, l'opérateur de xmrwallet a publié une annonce de fermeture sur le site. Signé « The Creator. » La lettre admet que l'enquête a forcé l'arrêt — mais contient des mensonges vérifiables et contredit ses courriels précédents. Le domaine reste actif. NameSilo ne l'a toujours pas suspendu.

Gauche : Réponse officielle de NameSilo — menaces, zéro faits. Centre : Yahoo Finance qualifie leurs « actualités » de « communiqué de presse payant » (Logo Cision). Droite : Forbes Advisor indique « Nous gagnons une commission » — placement d'avis payant, pas du journalisme.

Mais parlons de NameSilo lui-même.

Comment nous sommes tombés sur cela.

Nous n'avons jamais eu l'intention d'analyser l'intégralité du portefeuille de domaines de NameSilo. Nous travaillons constamment avec les données des registraires — cela fait partie de ce que nous faisons lorsque nous traquons les infrastructures de phishing. Nous savons qu'un grand pourcentage de domaines sur Internet sont sont inactifs. C'est normal. Les gens achètent des domaines et les oublient. Les entreprises enregistrent des noms de manière défensive. Les spéculateurs conservent des stocks. Nous comprenons. Nous n'avons jamais supposé qu'un « domaine inactif = suspect ».

Mais lorsque nous faisions défiler l'ensemble de données NameSilo — 5.18 millions de lignes — quelque chose ne collait pas. Pas une statistique. Pas un nombre. Juste une impression visuelle. Ligne après ligne de noms de domaine charabias. sdf8k3jx.sbs, x9wqm2.cfd, aaa111bbb.xyz — sans IP, sans e-mail, sans téléphone, sans classement Majestic. Juste... rien. Des milliers d'entre eux. Des dizaines de milliers. La pure densité de vide était inhabituelle. Nous avons examiné des ensembles de données de GoDaddy, Namecheap, Tucows — ils ont tous des domaines inactifs, mais le ratio entre les noms manifestement aléatoires et les noms d'apparence réelle était différent chez NameSilo. C'était visible à l'œil nu.

Nous avons donc décidé de compter. Non pas pour prouver une théorie — nous n'en avions pas. Juste pour voir si notre intuition était étayée par des chiffres. Nous avons extrait des ensembles de données de 8 registraires, 130 millions de domaines au total, appliqué la même méthodologie à tous, et comparé.

L'intuition était correcte. NameSilo était 10 points de pourcentage au-dessus de son concurrent le plus proche. Le taux de domaines inactifs était le double de la référence du secteur. Et quand nous avons creusé plus loin — le pic de 615 % d'une année sur l'autre, les exécutions en masse de 10 000 domaines/jour, la concentration de TLDs indésirables — cela a cessé de ressembler à de la négligence et a commencé à ressembler à un schéma. Nous ne cherchions pas de blanchiment d'argent. Les données nous l'ont montré.

Flux de blanchiment d'argent suspecté

Pourquoi 81.5 % des domaines NameSilo sont-ils inactifs ?

Scan DNS : 32.2 % sans IP + 33 % de pages de parking = 2.82 M (54.4 %). Analyse économique complète (âge, MX, contenu, modèles) : 4.22 millions de domaines inactifs — 81.5 % sur 5.18 M. Il n'y a que 3 explications possibles. Toutes sont accablantes :

Théorie 1 : Blanchiment d'argent

Fonds volés convertis en achats de domaines. Le registraire obtient des « revenus ». Les domaines ne sont jamais utilisés — la transaction EST le but. 50.8 M $ par an de profit fantôme provenant d'enregistrements inactifs.

Théorie 2 : Auto-transaction

NameSilo achète des domaines à soi-même pour gonfler les revenus. 65.5 M C$ de revenus sont très attractifs pour les investisseurs. Mais 81.5 % des domaines sont inactifs. Les revenus réels des clients actifs sont d'environ 12 M C$. L'action se négocie à un P/E de 143.8x sur des chiffres fantômes. Fraude boursière.

Théorie 3 : Opération de façade

Le registraire n'a jamais été conçu pour de vrais clients. Le panneau Win98, le prix de 15.56 $ pour un .com (96e sur 130), les rapports d'abus ignorés — ce ne sont pas des échecs. Ce sont des fonctionnalités. Le vrai produit est la transaction elle-même : accepter de l'argent, enregistrer le domaine, déclarer des revenus, ne jamais poser de questions. Une façade n'a pas besoin d'une bonne interface utilisateur. Elle a besoin d'un bon comptable.

« Mais peut-être y a-t-il une explication légitime ? »

Nous avons entendu toutes les excuses. Abordons-les honnêtement :

« Les sites de jeux d'argent chinois achètent des domaines en vrac »

Les sites de jeux d'argent utilisent leurs domaines. Ils ont des sites web, du contenu, du trafic, des publicités. Les domaines inactifs de NameSilo n'ont pas d'IP, pas de DNS, pas de MX, pas de contenu. Rien. Un opérateur de jeux d'argent qui achète 10 000 domaines y met des casinos. Les acheteurs de NameSilo ne mettent rien.

« Les utilisateurs soucieux de leur vie privée n'activent pas les domaines immédiatement »

Des registraires respectueux de la vie privée existent — Njalla, Gandi, même NiceNIC. Leurs clients achètent des domaines pour utilisent eux, en privé. Les domaines inactifs de NameSilo ne sont pas privés mais actifs. Ils sont privés et inactifs. Pas de site web. Pas d'e-mail. Pas de DNS. Pendant des années. Ce n'est pas de la vie privée — c'est une transaction sans autre but que la transaction elle-même.

« Chaque registraire a des domaines inactifs »

Oui. Référence du secteur : 15-21 %. Namecheap : 32.6 %. NameSilo: 81.5%. Ce n'est pas une différence de degré. C'est un modèle commercial différent. Et c'est en croissance — un pic de 615 % d'une année sur l'autre des enregistrements inactifs. Aucune force de marché légitime ne produit ce schéma. Les ventes organiques de domaines ne multiplient pas par 6 en un an alors que les domaines vendus ne sont jamais utilisés.

« Les investisseurs en domaines détiennent des portefeuilles »

Les investisseurs en domaines garent leurs domaines sur Sedo, Afternic ou Dan.com — affichant des pages « à vendre ». Cela s'enregistre comme actif dans notre scan. Les domaines inactifs de NameSilo n'ont même pas de pages de parking. Ils ont rien. Un investisseur qui achète un domaine et ne le gare même pas est un investisseur sans intention de vendre. Ce n'est pas de l'investissement. C'est du blanchiment.

Aucun acheteur rationnel — chinois, américain ou martien — n'achète des milliers de domaines par jour, avec un volume croissant, pour ne jamais les utiliser. Il n'y a pas de quatrième explication légitime. Si vous en trouvez une, nous retirerons tout.

La Pyramide NameSilo — 5.18 millions de domaines déconstruits

Que se passe-t-il lorsque vous vérifiez réellement si quelqu'un utilise ces domaines ?

Ce que cela signifie en termes humains :

Le "ratio sale" dépend de ce que vous comparez :

C'est pourquoi NameSilo achète des domaines fantômes. Lorsque vous comparez 22 000 domaines malveillants à 5,18 millions au total, c'est "0,43 % — presque rien." Mais lorsque vous éliminez le poids mort et comparez aux domaines qui fonctionnent réellement, la situation change complètement. Les domaines fantômes sont un écran de fumée statistique.

Pourquoi choisir NameSilo ?

Une question sérieuse. Nous avons examiné toutes les raisons possibles et testé chacune d'elles.

Chaque bureau d'enregistrement accrédité par l'ICANN vend le même produit — des noms de domaine. Les TLD sont identiques. Un .com de NameSilo et un .com de Namecheap pointent vers les mêmes serveurs racines, gérés par le même registre (Verisign). Il n'y a aucune différence technique. Alors pourquoi un client choisirait-il NameSilo ? Examinons toutes les raisons possibles :

Est-ce le prix ?

Nous avons vérifié les prix des .com auprès de 136 bureaux d'enregistrement accrédités par l'ICANN en utilisant tldes.com (comparaison de prix indépendante, mise à jour en direct). Voici le classement réel de NameSilo :

La propre page de NameSilo "vs Other Registrars" compare leur prix de 17,29 $ à Squarespace (20 $), GoDaddy (23,98 $) et Name.com (17,99 $) — des concurrents coûteux triés sur le volet avec des prix gonflés. Ils ont commodément oublié les 95+ qui sont moins chers. Voici la comparaison qu'ils ne voulaient pas que vous voyiez :

95 bureaux d'enregistrement accrédités par l'ICANN vendent des .com moins chers que NameSilo. Pas 5. Pas 20. Quatre-vingt-quinze. Namecheap est 2,2 fois moins cher. Spaceship est 5,4 fois moins cher. Cloudflare est 1,5 fois moins cher. Tous vendent exactement le même produit — un domaine .com du même registre Verisign. Tous incluent la confidentialité WHOIS gratuite. Tous sont accrédités par l'ICANN. Alors pourquoi NameSilo possède-t-il 5,8 millions de domaines ?

Leur propre page de comparaison est délibérément trompeuse.

Sur namesilo.com, la "NameSilo vs Other Registrars" comparaison montre leur $17.29 .com contre Squarespace (20,00 $), GoDaddy (23,98 $) et Name.com (17,99 $). Mais attendez — ce ne sont même pas les prix réels. Sur tldes.com, GoDaddy est $5.19 (pas 23,98 $) et Name.com est $11.24 (pas 17,99 $). NameSilo a utilisé des prix de renouvellement/hors promotion gonflés pour les concurrents tout en affichant son propre prix d'enregistrement. GoDaddy et Name.com sont en fait moins chers que NameSilo à l'enregistrement. Ils n'ont pas seulement sélectionné des concurrents chers — ils ont aussi gonflé les prix des concurrents. Et ils ont exclu Spaceship (2,90 $), Namecheap (6,99 $), Cloudflare (10,46 $), Porkbun (10,08 $), Dynadot (8,99 $) et plus de 100 autres bureaux d'enregistrement moins chers. Ce n'est pas une comparaison — c'est une fraude marketing. Et ils mettent en avant "BULK DISCOUNTS" comme une fonctionnalité unique — bien sûr qu'ils le font. Des réductions en gros pour des achats fantômes en gros.

Ils annoncent également "Over 150+ Payment Options Accepted". Nous avons compté. Leur page de paiement liste : Visa, Mastercard, Amex, Discover, JCB, Elo, UnionPay (7 cartes), PayPal, Alipay, Venmo (3 portefeuilles web), Bitcoin (1 crypto), et NameSilo Account Funds (1 interne). Cela fait 12 méthodes de paiement. Pas 150. Nous avons cherché partout — pas de virements bancaires, pas de transferts, pas d'autres cryptos, pas de facturation. Douze. Ils ont gonflé le nombre de méthodes de paiement de 12.5x sur leur propre site web. De la même manière qu'ils gonflent le nombre de domaines, les chiffres d'affaires et les prix des concurrents. C'est un schéma.

Source : tldes.com/com — comparaison de prix indépendante, 136 bureaux d'enregistrement accrédités par l'ICANN, prix en direct. Également recoupé avec tld-list.com. Vérifiez par vous-même — les données sont publiques.

"Le moins cher sur Internet" — sur 12 TLD

L'affirmation de NameSilo : "nous avons les prix d'enregistrement de noms de domaine les moins chers sur Internet." Voici chaque TLD vérifié.

Le piège du renouvellement — enregistrement bon marché, renouvellement prédateur

Les TLD « bon marché » de NameSilo sont une stratégie d'hameçonnage : .shop 1,99 $ → 38,99 $ (19.6x), .tech 7,99 $ → 68,99 $ (8,6x), .xyz 1,79 $ → 15,79 $ (8,8x), .info 3,75 $ → 29,49 $ (7,9x). Enregistrement bon marché, renouvellement cher. Mais les domaines expirés ne se renouvellent pas — ce qui est précisément le but. Si vous achetez des domaines pour blanchir de l'argent, vous ne vous souciez que du prix d'enregistrement de 0,99 $. Le renouvellement à 14,95 $ n'a jamais lieu car le domaine expire après 1 an. C'est pourquoi 98 % des domaines .buzz morts sont des enregistrements d'un an.

NameSilo possède 19,8 % de TOUS les domaines .sbs sur Terre

374 910 sur 1 895 100 enregistrements mondiaux de .sbs sont chez NameSilo. Un seul registraire détient un cinquième d'un TLD entier. Pour contextualiser : NameSilo détient 1,1 % des .com. La part attendue pour un « registraire du top 10 » est de 2 à 5 % de tout TLD. 19,8 % sur un seul TLD poubelle de leur partenaire désigné ShortDot n'est pas un succès commercial — c'est un pipeline captif.

Est-ce l'UX ?

Est-ce le support ?

Nous l'avons testé. Nous avons envoyé le même rapport d'abus (xmrwallet.com) à plusieurs registraires. Namecheap: a répondu et agi. WebNic, PDR, Key-Systems: a répondu et agi. NameSilo: a ignoré plus de 20 rapports, a menti publiquement, a proposé le déréférencement VT pour l'escroc, a utilisé Gold Checkmark pour faire taire les chercheurs. Leur « Service client 24h/24 et 7j/7 » (dossier investisseurs, diapositive 6) ne s'étend apparemment pas aux victimes d'abus.

Est-ce l'accréditation ICANN ?

Chaque registraire dans cette comparaison est accrédité par l'ICANN. C'est littéralement l'exigence pour vendre des domaines gTLD. Il y a ~2 500 registraires accrédités par l'ICANN dans le monde entier. NameSilo n'est pas spécial. Trustname.com (IANA #4318) est également accrédité — avec 120 € de revenus. L'accréditation ICANN est l'équivalent, pour les domaines, d'une licence commerciale. Cela signifie que vous avez rempli le formulaire. Cela ne signifie pas que vous êtes digne de confiance, abordable ou compétent.

Est-ce le design ? La marque ? La réputation ?

Leur page Wikipédia est signalée comme promotionnelle. Leur avis Forbes est un placement payant. Leur Trustpilot présente des schémas d'avis de bots. Leur panneau d'administration semble avoir été conçu par la même personne qui commande des articles SEO sur Kwork pour 500 roubles. Leur PDG a admis qu'ils avaient besoin d'une « refonte complète de l'UX » après sept ans. Leurs communiqués de presse des T1 et T2 2025 sont des copier-coller identiques.

Alors pourquoi NameSilo a-t-il 5,18 millions de domaines ?

Pas le prix. Pas l'UX. Pas le support. Pas la réputation. Pas l'ICANN (tout le monde l'a). Alors quoi ? La seule explication restante est que la plupart de ces domaines ne sont pas achetés par de vrais clients faisant des choix rationnels. Ils sont achetés en masse par des acteurs inconnus à des fins inconnues — ou par NameSilo auprès d'elle-même. Dans tous les cas, le chiffre de « 5,8 millions de domaines actifs » qui fait monter le cours de l'action n'est pas ce que les investisseurs pensent qu'il est.

Le mensonge n'est pas seulement leur stratégie de dissimulation. C'est leur modèle économique.

Prenons du recul et examinons ce que nous avons documenté. Chaque affirmation publique de NameSilo est gonflée, fabriquée ou trompeuse :

Ce n'est pas une entreprise qui a menti une fois pour protéger un escroc et s'est fait prendre. Le mensonge est le principe de fonctionnement. Chaque métrique, chaque comparaison, chaque déclaration publique est conçue pour montrer un chiffre supérieur à la réalité. La dissimulation de xmrwallet n'était pas une anomalie — c'était le même réflexe appliqué à un rapport d'abus. Gonfler, nier, détourner, citer l'accréditation ICANN, passer à autre chose.

Et cela répond à la question originale : pourquoi quelqu'un « choisit-il » NameSilo ? Les vrais clients prenant des décisions rationnelles ne choisissent pas NameSilo. 95 registraires sont moins chers pour les .com. L'interface utilisateur date de 2008. Le support ignore les abus. Les seuls « clients » qui ont besoin de NameSilo sont ceux qui ont besoin : d'un enregistrement en masse sans poser de questions, de TLDs poubelles à 0,99 $, d'un service de confidentialité qui protège 109 000 domaines malveillants, et d'un registraire qui vous défendra publiquement si vous vous faites prendre. Ce n'est pas une clientèle. C'est un arrangement.

L'argent provient de domaines fantômes. Les domaines fantômes proviennent d'acheteurs en gros qui n'existent pas en tant qu'entreprises réelles. La "croissance des revenus" provient du décompte des fantômes. Le cours de l'action provient de la croissance des revenus. Tout le monde dans cette chaîne est payé. Sauf les investisseurs. Et les victimes.

Les chiffres ne mentent pas

NameSilo (suspect)

• 1,67M sans IP du tout + 1,15M sur des pages de stationnement = 2,82M morts DNS

• Analyse économique complète (âge, MX, contenu, schémas) : 4,22M morts

• Combiné : ~4,22M sur 5,18M (81.5%) sont des domaines morts

• Plus de 50M$ de revenus fantômes issus d'enregistrements morts

• 96% sans e-mail de contact

• 18% de TLDs indésirables (.sbs/.cfd/.xyz)

• Pic de 7x dans les enregistrements morts 2023→2024

• P/E 143,8x (industrie : 21x)

• Forbes : avis PAYÉ

• Wikipedia : PROMO signalée

• Trustpilot : avis de bots

Namecheap (comment fonctionne un vrai bureau d'enregistrement)

• 32,6% de domaines morts (référence de l'industrie)

• Tarifs similaires, même marché, même état (AZ)

• 93,5% sans e-mail (inférieur)

• 54% .com (mélange de TLD légitimes)

• Croissance constante, pas de pics

• Répond à chaque rapport d'abus

• Nous avons travaillé directement avec eux — avons montré une escroquerie masquée, ils ont agi

• Design moderne et épuré

• Sensiblement plus grand — plus de 24M de domaines

• Pas de revendeurs criminels. Pas de connexions au FSB.

• Presse organique, Wikipédia propre, vrais avis

• Voici à quoi ressemble un bureau d'enregistrement quand ce n'est pas une façade

NameSilo est 10 points de pourcentage plus sale que son pair le plus proche. Ce n'est pas une différence de modèle commercial. C'est un signal d'alarme.

"Mais NameSilo est moins cher !" — Vraiment ?

Le seul argument de vente de NameSilo est le prix. Leur propre page de comparaison affiche 17,29 $ pour un .com contre Squarespace et GoDaddy. Vérifions les vrais chiffres de tldes.com (comparaison indépendante, 136 bureaux d'enregistrement) :

Qui possède les .sbs et .cfd ? Suivez l'argent.

Registre ↔ Bureau d'enregistrement — un partenariat qui mérite examen.

Les TLDs indésirables qui remplissent le cimetière de domaines morts de NameSilo — .sbs, .cfd, .icu, .cyou, .bond, .buzz, .qpon — sont tous détenus par une seule entreprise : ShortDot SA, une Société Anonyme enregistrée au Luxembourg (9 Rue Louvigny, L-1946). ShortDot opère 7 TLDs via CentralNic (Londres) comme backend technique.

Sur leur propre site web (shortdot.bond/about), ShortDot liste ses principaux partenaires bureaux d'enregistrement. Sur "plus de 400 partenaires bureaux d'enregistrement", ils en nomment exactement six :

NameSilo est l'un des six partenaires nommés de la société qui possède les TLDs exacts dominant leur portefeuille de domaines fantômes. Maintenant, examinons la chronologie :

L'économie de ce partenariat :

Part de TLD ShortDot de NameSilo par rapport aux autres bureaux d'enregistrement :

Ce ne sont pas des accusations. Ce sont des questions qui exigent des réponses :

Un partenariat nommé. Une chronologie synchronisée. Une anomalie de concentration de 55x. Un pic de 615 % d'enregistrements fantômes. Si c'est une coïncidence, c'est la coïncidence la plus chère de l'histoire de l'enregistrement de domaines.

Sources : shortdot.bond/about (liste des partenaires), délégation IANA .sbs, délégation IANA .cfd, analyse de 130M de domaines par PhishDestroy.

Et puis il y a njal.la (Njalla) — un bureau d'enregistrement axé sur la confidentialité dont les domaines se résolvent sous l'accréditation ICANN de NameSilo (vérifiez n'importe quel WHOIS). Leurs tarifs : 15€/an pour un .com, 30€/an pour les TLDs indésirables (.sbs, .cfd, .cyou, .xyz, .homes — les TLDs exacts qui remplissent le cimetière de domaines morts de NameSilo). C'est 2× à 30× plus que ce que NameSilo facture au détail pour ces mêmes TLDs. Pourquoi quelqu'un paierait-il 30 € pour un .sbs qui coûte 0,99 $ en direct ? Vous ne le feriez pas — à moins que le but ne soit pas le prix. Le but est la couche de confidentialité. Njalla enregistre en votre nom, leur nom sur WHOIS, votre identité cachée. Pour une confidentialité légitime ? Peut-être. Pour les domaines d'escroquerie qui doivent survivre aux rapports d'abus ? Parfait. Et quand le rapport d'abus arrive, NameSilo dit "c'est njal.la, pas nous" — alors que WHOIS indique NameSilo, LLC sur chaque domaine.

Namecheap — plus de 24M de domaines

• 2,2x moins cher pour le .com ($6.99 vs $15.56)

• Panneau moderne, 2FA, DNS en temps réel

• Rapports d'abus : action le jour même (nous avons vérifié)

• Trustpilot sain, Wikipédia organique

• Pas de pics de domaines morts

• Pas de connexions avec le FSB

• 4,6 fois plus de domaines au total (~19 fois plus actifs)

• Taux de domaines morts plus faible (32.6% vs 81.5%)

• Base de clients réelle : ~18,6M actifs

NameSilo — 5,18M de domaines

• 2,2 fois plus cher pour les .com ($15.56)

• Interface datant de l'ère Win98 (voir la recréation)

• Rapports d'abus : auto-supprimé (100+ ignorés)

• Trustpilot de robots, Wikipédia promotionnel

• Pic de 615% des enregistrements fantômes

• Service de retrait de la liste VirusTotal pour les escrocs

• 81,5% de domaines morts

• 99,65% de trafic confirmé nul

• Base de clients réelle : ~958K actifs

Namecheap est 2,2x moins cher pour le .com (#6 vs #96), 4,6 fois plus grand, possède une UX moderne, répond aux abus et ne se négocie pas à un P/E de 143,8x. Ajustée pour les fantômes, la base de clients réelle de Namecheap est ~19 fois plus importante. Le discours « NameSilo est moins cher » n'est pas seulement faux — c'est l'opposé de la réalité. NameSilo est l'un des registraires les plus chers au monde pour les .com. Là où ils SONT les moins chers, c'est pour les .sbs à 0,99 $, les .cfd à 0,99 $ — les TLDs de leur partenaire ShortDot qui remplissent le cimetière des domaines morts.

Si NameSilo n'est vraiment qu'un registraire discount — où sont les clients ? Même marché, prix similaires, l'un a 19 fois plus d'utilisateurs réels. La réponse est dans la pyramide ci-dessus : 99,65% du portefeuille de NameSilo n'a aucun trafic confirmé. 58 domaines dans le top 10K de Tranco. Cinquante-huit. Le prix n'est pas le produit. Les domaines fantômes sont le produit.

Pourquoi un registraire s'achèterait-il des domaines à lui-même ?

1. Blanchiment d'argent. Crypto volée → Bitcoin → achats de domaines chez votre propre registraire. Le registraire déclare des « revenus ». L'argent est propre. Jusqu'à 50,8 millions de dollars/an de profit fantôme. Aucune question posée, car qui audite les enregistrements de domaines ?

2. Gonflement du classement. Les classements ICANN, les rapports de l'industrie et la couverture médiatique utilisent les « domaines sous gestion » comme métrique principale. Plus de domaines = plus grand registraire = plus de confiance = plus de vrais clients. NameSilo revendique le statut de « registraire dans le top 10 » avec 6,26M de domaines. Combien sont réels ? Si 81,5% sont morts, la base active réelle est d'environ 958K. Ce n'est pas le top 10. C'est au mieux un niveau intermédiaire.

3. Gonflement des revenus pour le cours de l'action. NameSilo Technologies se négocie à un P/E de 143,8x. Les revenus ont augmenté de 18,5% en 2025. Mais quelle part de cette croissance provient des domaines fantômes ? Revenus gonflés = action gonflée = argent réel pour les initiés vendant des actions. C'est une fraude boursière classique si les achats de domaines sont des opérations auto-gérées.

4. Dilution du ratio d'arnaque. C'est la partie astucieuse. Si 5% de vos domaines sont impliqués dans des escroqueries/hameçonnage/fraudes, cela semble terrible. Mais si vous achetez 2 millions de domaines morts à vous-même, les domaines d'arnaque ne représentent soudainement que 0,5% de votre total. « Nous avons 6 millions de domaines et seule une infime fraction est problématique. » Les domaines morts sont un écran de fumée — un bruit statistique pour faire paraître le pourcentage d'abus plus petit qu'il ne l'est.

Les quatre avantages découlent de la même action : acheter des domaines à soi-même. Blanchir de l'argent. Gonfler le classement. Gonfler le cours de l'action. Diluer le ratio d'arnaque. Un mouvement, quatre victoires. Qui vérifie ?

Une question pour les investisseurs de NameSilo Technologies

CSE: URL · OTC: URLOF · C$1.44 · Capitalisation boursière : C$133M · Actions : 92.6M · CEO : Paul Andreola

T3 2025 : Revenus C$16.9M (+17.9%) · Bénéfice net C$1.15M (+135%) · Trésorerie : C$2.4M · Revenus différés : C$33M

Pour les actionnaires de NameSilo :

Vous avez acheté des actions dans une entreprise avec un P/E de 143,8x — 7 fois la moyenne de l'industrie. Savez-vous que 81,5% des domaines que vous payez sont morts ou vides? 4,2 millions de domaines que personne n'utilise. Les « 6,26 millions de domaines sous gestion » de votre entreprise représentent en réalité environ 958,188 active domains. Le reste sont soit des enregistrements fantômes, soit du remplissage de pages de parking. La « croissance des revenus de 18,5% » en 2025 — quelle part provient de clients réels, et quelle part est constituée d'achats en gros de domaines morts qui gonflent le chiffre d'affaires ?

Votre entreprise a publiquement défendu une opération de vol de plus de 100 millions de dollars. Votre entreprise a proposé de supprimer les détections de sécurité VirusTotal pour un « crypto drainer » connu. Votre entreprise a utilisé un accès payant à une plateforme (X Gold Checkmark) pour faire taire les chercheurs qui l'ont dénoncée. Le PDG de votre entreprise a approuvé un tweet contenant 4 déclarations contredites par des preuves. Est-ce dans cela que vous avez investi ? Le saviez-vous ? Le savez-vous maintenant ?

Si les achats de domaines morts sont des opérations auto-gérées — ce que les données suggèrent fortement — alors les chiffres de revenus dans les états financiers de NameSilo sont matériellement trompeurs. Ce n'est pas un problème de registraire. C'est un problème de fraude boursière. CSE, OSC et SEC devraient poser des questions. Les actionnaires devraient exiger un audit indépendant des sources d'enregistrement de domaines. Qui achète plus de 10 000 domaines par jour sans intention de les utiliser ? D'où vient l'argent ? Suivez l'argent.

5. L'excuse de l'affiliation. NameSilo affirmera que leurs « avis » sur Forbes et ailleurs sont des partenariats d'affiliation — tout comme l'opérateur de xmrwallet prétend que des « dons » financent son opération. Techniquement, certains liens dans ces articles utilisent un suivi d'affiliation. Mais d'autres liens dirigent directement — pas de suivi, pas de commissions. Quelqu'un achète des avis sur lui-même sans même se soucier de gagner des commissions de parrainage. Le but n'est pas la part d'affiliation. Le but est la légitimité achetée.

Données financières ajustées

Enlevez les fantômes — Quelle est la valeur réelle de NameSilo ?

Prenez les chiffres déclarés. Supprimez 81,5% des domaines morts. Voyez ce qui reste.

Méthodologie : « Revenus ajustés » = revenus déclarés × (domaines actifs / domaines totaux). Actifs = 958 188 (HTTP actif avec contenu). Cette estimation est conservatrice — certains domaines « actifs » sont encore spéculatifs ou parqués. Le bénéfice net est ajusté proportionnellement. P/E = capitalisation boursière / bénéfice net ajusté. Le revenu par domaine augmente car les clients réels paient plus que les acheteurs en gros de TLDs indésirables.

DÉCLARÉ AUX INVESTISSEURS

C$65.5M

« Registraire à la croissance la plus rapide »

ACTIVITÉ RÉELLE (FANTÔMES ÉLIMINÉS)

~C$12M

Un petit registraire de niveau intermédiaire, surévalué 10 fois

53,5 millions de dollars canadiens par an — l'écart entre le déclaré et le réel. Ce n'est pas une erreur d'arrondi. Ce n'est pas une fluctuation du marché. Ce ne sont pas des « méthodes comptables différentes »." C'est soit le plus grand client acheteur en gros de l'histoire des registraires qui génère zéro trafic — soit c'est une fraude. Il n'y a pas de troisième explication. CSE, OSC, SEDAR+ — cet écart devrait déclencher un audit indépendant. Cela n'a pas été le cas. Pas encore.

Structure de l'entreprise

Pourquoi le Canada ? Pourquoi le CSE ? Pourquoi l'entreprise est-elle en Arizona ?

La structure de l'entreprise n'est pas un accident. C'est une caractéristique.

NameSilo Technologies Corp

Canada — société holding

Coté sur CSE: URL (Bourse des valeurs canadiennes)

OTC: URLOF

CEO : Paul Andreola

CFO : Natasha Tsai (signe les chiffres fantômes)

NameSilo LLC

Phoenix, Arizona — registraire réel

ICANN-accredited (IANA #1479)

CEO : Kristaps Ronka (propriétaire à 18,5%)

Accepte le Bitcoin. Pas de KYC. Génère les « revenus ».

Pourquoi cette structure existe :

Al Capone gardait ses affaires dans un État et ses banques dans un autre. Même logique, siècle différent.

Les lacunes réglementaires du Canada — par conception

Crypto & Registraires