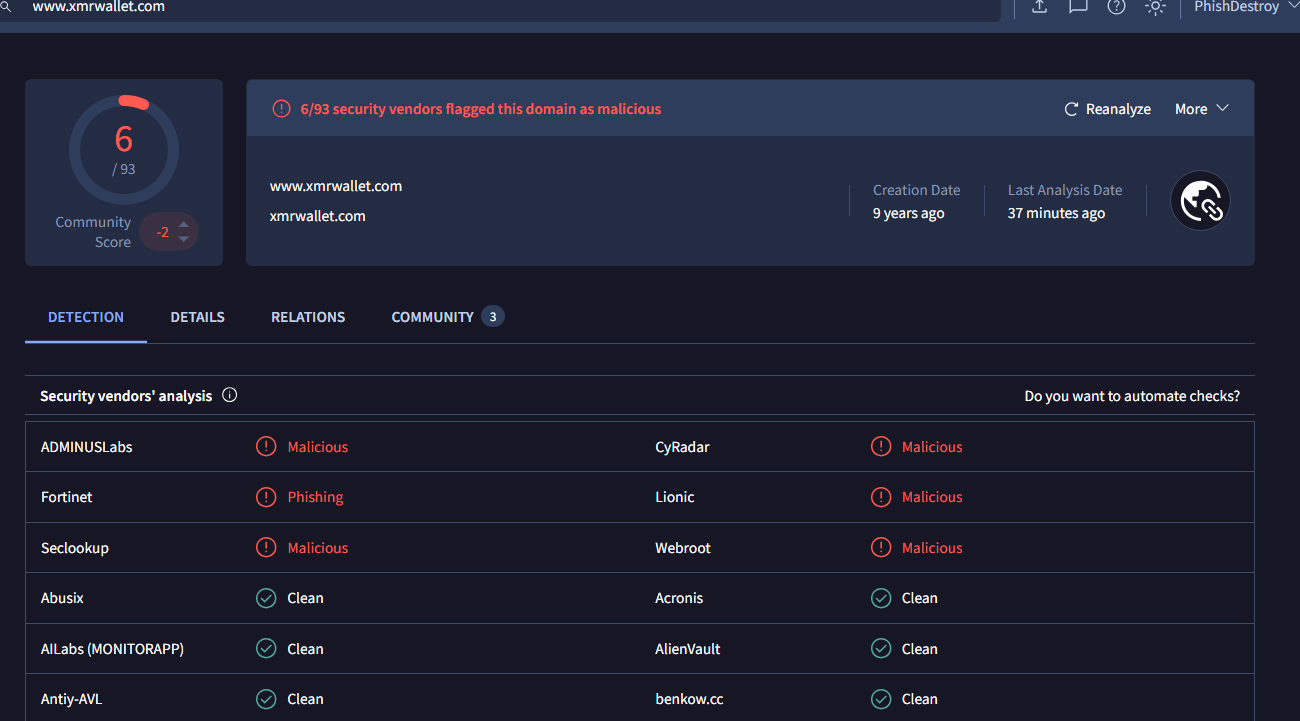

独立调查由 PhishDestroy (志愿反诈骗倡议)。xmrwallet.com 估计窃取了 超过 1 亿美元的门罗币 在约 8 年时间里通过服务器端交易劫持(估计基于受害者报告、网站流量分析和欧盟执法机构正在进行的调查数据)。NameSilo (ICANN 注册商,IANA #1479,亚利桑那州凤凰城) 公开为该运营者辩护,发表与运营者自身通信相矛盾的声明,并主动清理 VirusTotal 检测结果。此档案包含:61 张 SHA-256 验证截图、运营者电子邮件、ICANN 文件、1.3 亿+域名分析。 每项主张都有支持。无一被驳斥。

所有评估均代表基于公开证据的独立分析。并非法庭裁决。未收到任何提及方的事实反驳。 完整证据档案 · 投资者摘要

11 项证据表明 NameSilo 与 xmrwallet.com 相关联

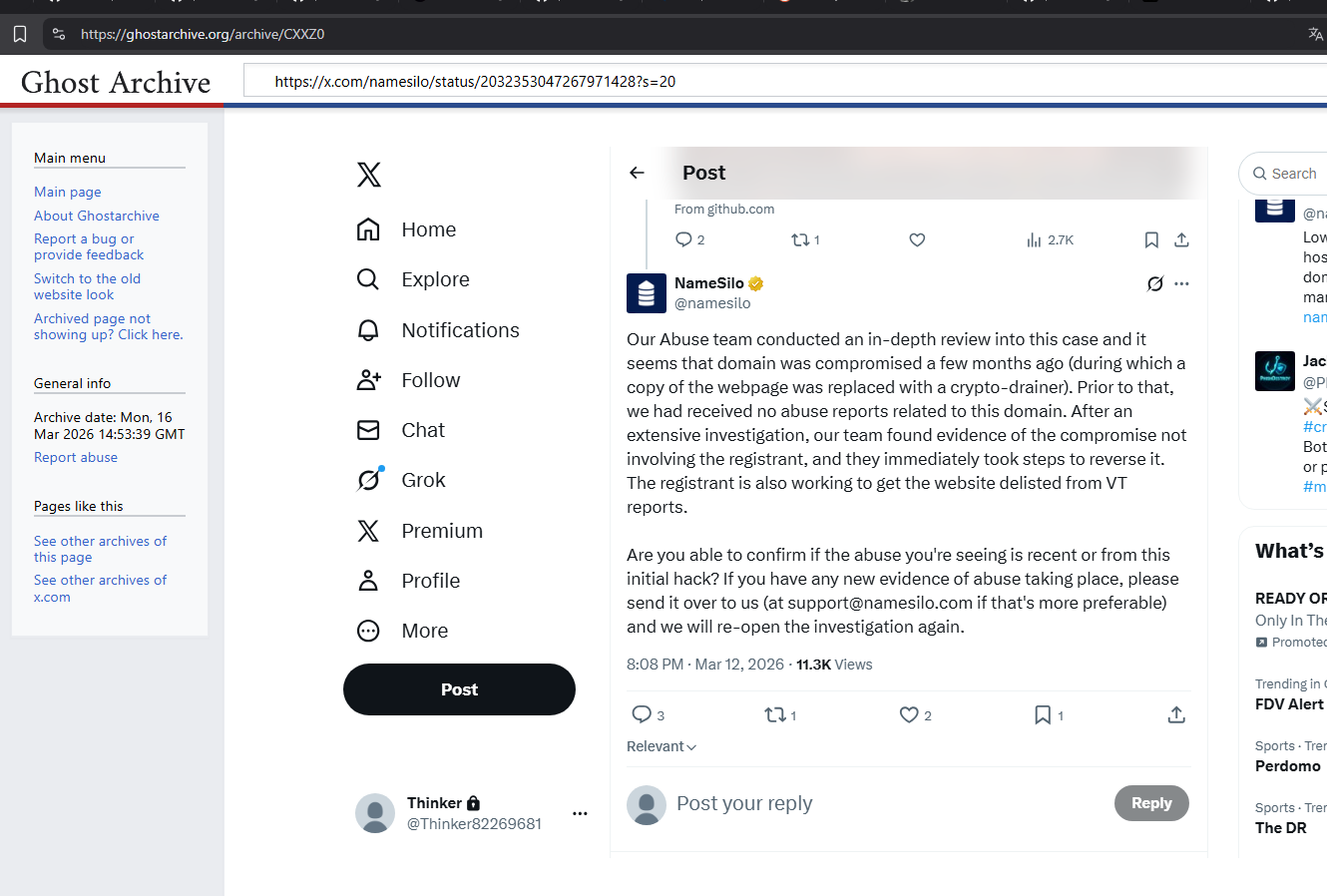

xmrwallet 运营者写道:“尽管对域名注册商发出传票。”随后 NameSilo 发布声明,声称域名“被入侵” — 这与运营者自己的电子邮件不符 — 并提出清除 VirusTotal 检测结果。在我们职业生涯中(超过 50 万次下架),没有注册商曾这样做过。

我们测试了 10 家注册商 + 10 个钱包(谷歌 + 必应,相同方法)。NameSilo:0 篇科技媒体报道(仅与 NiceNIC 并列)。xmrwallet.com:唯一一个有加密货币垃圾信息的钱包,0 篇维基百科,0 篇科技媒体报道。两者都使用 PR Newswire/Cision(3 + 12 篇新闻稿) — 没有其他注册商-钱包组合共享此平台。xmrwallet 的新闻稿在 NameSilo 的新闻稿发布前 1 天。所有 20 个实体的完整 SERP 数据均可提供。

xmrwallet:Kwork SEO 文章 + Trustpilot 机器人。NameSilo:5 万美元+《福布斯》软文 + 4 个月内删除 129 条评论。策略相同,预算不同。

NameSilo 购买了 ShortDot 顶级域名,死注册量激增 615%。所有 NameSilo 域名中 81.5% 无法解析。Namecheap:32.2%。这种模式与加密货币→域名洗钱一致。

经测试的 10 家注册商:NameSilo = 0 篇科技媒体报道(仅与 NiceNIC 并列)。经测试的 10 个钱包(以域名形式搜索,例如“xmrwallet.com”):xmrwallet.com = 唯一一个有加密货币垃圾信息的,0 篇维基百科,0 篇科技媒体报道。Gemini AI 独立证实。

通过 NameSilo 门户提交了 31 份以上举报(收据已保存)。自 2018 年以来 Reddit/BitcoinTalk 上的举报。NameSilo 的公开回应:“我们没有收到任何滥用举报。”一条推文中的四项声明与证据相矛盾 — 所有这些都已通过截图驳斥。

Trustpilot(可删除):NameSilo 4.7/5。SmartCustomer(不可删除):1.8/5,76% 一星。xmrwallet:ScamAdviser 1/100,MyWOT 1/100。在他们无法删除的地方 — 灾难性的评价。

NameSilo 自己的公关:“最早接受比特币的公司之一。”购买域名无需身份验证。被盗 XMR → BTC → 大量域名注册 → “收入”。

运营者向 Google 提交 DMCA 删除请求,以移除称 xmrwallet 为诈骗的商家资料(Lumen Database #50915938)。在备案中,声称 xmrwallet 是一家“合法企业”并援引美国诽谤法 — 但提交地是俄罗斯,而不是加拿大。如果 xmrwallet 是一个没有收入的志愿开源项目 — 那么什么“业务”受到了损害?为什么从俄罗斯提交?

Semrush OSINT:xmrwallet 运营着 50 多个 blogspot PBN 域名(自动命名:asunm/asuk/asnet 系列),Google Sites 垃圾邮件(帐户“abrahambrantley”),卫星网站 bestmonerowallet.com,在暗网目录 CONWAY 中列出,通过 Telegram @darksidelinks 购买反向链接。所有反向链接的 70-80% 是垃圾链接。真实自然流量:约 640/月。PBN 活动高峰期(2025 年 9 月)与流量激增直接相关。

最强连接证据

10 年来相同的压制 — 遍及所有平台

NameSilo 和 xmrwallet.com 都 十年来系统性地清除负面内容 — 使用相同的方法,在相同的平台上,获得相同的结果。这并非正常的企业声誉管理。这种在 9 个以上平台上的压制规模和一致性 对于两个不相关的实体来说是极不可能的 并强烈暗示存在协调。

9个平台中的9个。相同的策略。持续10年。

需说明的是:即使是 一家 公司,在9个以上平台维持这种程度的压制也需要巨大的努力和协调。以 完全相同的方式对待两家据称无关的公司 — 一家是注册商,一家是钱包 — 无法用巧合来解释。在谷歌上搜索其中一个查询词,你会看到: 零负面结果。对于一家在SmartCustomer上评分为1.8/5、在ScamAdviser上被标记为1/100的钱包公司来说 — 这并非自然发生。

这种压制模式为何是可起诉的证据:

1. 每次删除都有记录。 Trustpilot、Google、Bing、GitHub、YouTube、Twitter/X — 所有平台都维护着内容删除、DMCA请求、滥用报告以及提交这些请求的账户的内部日志。这些日志是 可被传唤的。一份发给Trustpilot的传票,要求提供NameSilo和xmrwallet.com的删除日志,将显示谁请求了每次删除、来自哪个IP、通过哪个账户以及何时。

2. 这并不常见。 跨越9个以上平台、持续10年以上的系统性压制极其罕见。大多数公司处理1-2个平台上的负面评论。大多数公司从不针对研究人员提交DMCA删除请求。这种行动的规模和一致性创造了一个 独特的法医指纹 — 当日志进行比较时,这个指纹将在两个实体之间匹配。

3. 虚假声誉 — 统计上不可能。 xmrwallet在Trustpilot上的评分曾高于全球最大的加密货币交易所Binance和Coinbase。NameSilo在所有注册商中拥有最高的Trustpilot评分。然而,在他们无法删除评论的平台:SmartCustomer 1.8/5(76%一星)、ScamAdviser 1/100、MyWOT 1/100。一家公司不可能同时是其行业中评价最好的和最差的,除非其中一组评级是伪造的。

4. 取消索引证明了协调。 两个实体在SiteJabber(SmartCustomer)上的页面都从谷歌被取消索引。这需要提交特定的删除请求。谁提交的?答案在谷歌的日志中。如果相同的实体或方法用于两者 — 那就是直接的协调证据。

5. PR Newswire是共同的传声筒。 NameSilo利用PR Newswire撰写关于自身的内容,然后在投资者备案(CSE: URL)中将这些新闻稿引用为“媒体报道”。xmrwallet使用相同的平台发布关于Tor隐私的文章 — 使一个钓鱼钱包合法化。相同的公关平台,相同的从付费内容制造可信度的策略。一篇新闻稿比另一篇早一天发布。

终结此事的域名问题:

我们有 一整年过期的NameSilo域名 — 这些域名被购买,从未激活,从未用于任何用途,并任其过期。从购买那一刻到失效那一刻: 零活动。没有DNS。没有网站。没有电子邮件。没有目的。

问一个问题: 谁会购买数千个域名,为它们付款(通常用比特币),然后从不使用它们?一次都没有。不是偶然的。系统性地,每天1万到1.7万个,持续多年。没有合法的商业解释。域名投机者会激活域名。SEO农场会建立网站。甚至停放服务也需要DNS。这些域名有 什么都没有.

传唤这些域名的支付记录。询问NameSilo:钱从何而来?如果他们无法回答 — 或者如果答案指向可追溯到XMR-BTC兑换的比特币钱包 — 你就有了你的案件。

我们掌握但尚未公布的证据:

我们有 受害者Trustpilot评论被删除的截图 — 许多带有已验证购买徽章。我们目前不会公布所有这些。如果NameSilo或Trustpilot否认删除了评论, 我们可以提供证据以及撰写评论的受害者。这是一种蓄意策略:我们希望他们首先公开否认。

在SmartCustomer上 — 他们无法删除的地方 — 阅读真实评论。钓鱼域名未被移除。滥用报告被忽视。域名通过“转移”被盗。这不是我们的观点。这些是他们自己的客户,经过验证,有购买历史。

每一步都在发生之前有文件记录。已确立的运营方策略被识别和预料。

没有观点。没有评论。只是采用相同方法为所有实体收集的数据 — 并由 Gemini 2.5 Flash AI 独立分析。

SERP 概况 — 注册商

Google + Bing,前30条结果,比较10家注册商。关键指标: 科技媒体 报道(独立文章)。

NameSilo — 在44条结果中,零独立科技报道。唯一一家与 NiceNIC 一样报道数为0的注册商。

SERP 概况 — 钱包

相同的方法,比较10个加密钱包。关键指标: 加密垃圾信息 (付费/虚假文章)。

xmrwallet 是 10个钱包中唯一一个 搜索结果中包含加密垃圾信息的。自身域名存在感也最低(6.8%)。查询:“xmrwallet.com”(域名,而非通用词)。

声誉 — 他们能与不能删除评论的地方

模式: 公司可以删除评论的地方 (Trustpilot) — 高评分。不能删除的地方 — 灾难性的。两个实体。相同的模式。

Gemini 2.5 Flash — 独立AI结论

"xmrwallet: crypto_spam (4.5%) 的存在直接表明其依赖于虚假或低质量的付费内容。其自身域名存在感低(6.8%)进一步证实了其缺乏有机性且未获得独立验证的形象。"

"xmrwallet 是唯一一个存在 crypto_spam 的钱包。“crypto_spam”一词本身就暗示了虚假或低质量内容,而非有机报道。"

零样本分析。无引导提示。原始 SERP 数据输入 AI。完整报告: serp-gemini-report.md · 原始数据: serp-full-analysis.json

完整 SERP 表格(20个实体)、方法论详情以及 PR Newswire 分析都在 证据 下方章节。

每项声明均有原始材料支持。每个屏幕截图都经过 SHA-256 指纹识别。每个外部链接都至少有一个不可变的存档副本。

16张主要截图 + 19张附加截图 + 26条推文。邮件、受害者报告、DNS 地图、VirusTotal、GitHub 问题、运营方嘲讽。全部经过 SHA-256 指纹识别。可用于法庭。

查看全部 →"我们没有收到任何滥用报告" — 互联网不同意。

NameSilo 在其2026年3月13日的推文中声称他们 从未收到过滥用报告 关于 xmrwallet.com,在我们联系之前。这可被证实是虚假的。公开帖子在 BitcoinTalk (2021) 和 Reddit (早在2018年) 明确讨论向 NameSilo 提交关于此域名的报告。这些帖子仍然被索引。它们没有被隐藏,没有被加密,也没有在暗网中 — 它们出现在互联网上两个最大的加密货币论坛上。NameSilo 的滥用处理团队要么是极其无能,要么是故意撒谎。我们知道是哪一种。

致监管机构: 是否存在一个机构可以审计注册商的滥用举报系统?传唤 NameSilo 的内部记录。比较他们实际收到的报告数量与他们公开声称的数量。这些数字之间的差距是可衡量、可证明且可能构成犯罪的。他们花费了巨大的精力清除互联网上针对 xmrwallet 的证据 — 但他们无法清除 BitcoinTalk 和 Reddit 上的信息。

关于门罗币和你无法识别的受害者的一点说明。

门罗币是匿名的。这就是其重点。这意味着受害者无法追踪他们被盗的资金。但这也意味着另一件事: 操作者不知道他偷了谁的钱。

在近十年和估计超过1亿美元的时间里,xmrwallet 的操作者不分青红皂白地清空了钱包。每个存入门罗币并点击“发送”的用户,其交易都被劫持了。操作者不知道那些人是谁。有些是散户加密货币用户。有些是投资者。有些是研究人员。还有一些人拥有追究正义的资源和动力。

我们是研究人员。我们发布证据,然后继续前进。但并非所有在 xmrwallet.com 上蒙受损失的人都会通过撰写报告来回应。操作者应该考虑这一点。NameSilo 应该考虑这一点。 你们帮助保护了一名窃贼,他从无法识别的人那里偷窃,偷窃金额无法计算,且使用他无法追踪的货币。 其中一些人可能会寻求操作者未曾预料到的法律补救措施。

查看完整的机器人分析 — 68+ 个活跃的机器人帖子 对比 约100+ 个被删除的受害者警告 →

关于 xmrwallet 的警告推文 — 检查哪些存活了下来:

来自2018年的 SEO 垃圾邮件机器人 — 全部仍然活跃:

我们估计 总计100–200条推文 在所有曾真实提及 xmrwallet.com 的账户中已被删除 — 包括我们来自 @Phish_Destroy 的报告、独立研究人员的报告、受害者的投诉、安全警告。全部消失了。与此同时,操作者购买了一项 Kwork 服务: "社交媒体链接轰炸 — Twitter 50条帖子,500卢布" (约5美元)。他购买了多个套餐。数百个自2018年以来推广 xmrwallet.com 的垃圾机器人帖子 — 每一个都仍然活跃。 没有一个被移除。

X/Twitter 的行为显示出明显的双重标准:在俄罗斯自由职业市场以500卢布购买的机器人垃圾信息仍然未受触动,而关于超过1亿美元盗窃的受害者报告和拥有 SHA-256 验证证据的研究人员却被锁定。X/Twitter 应该调查是哪些员工处理了这些报告以及原因。

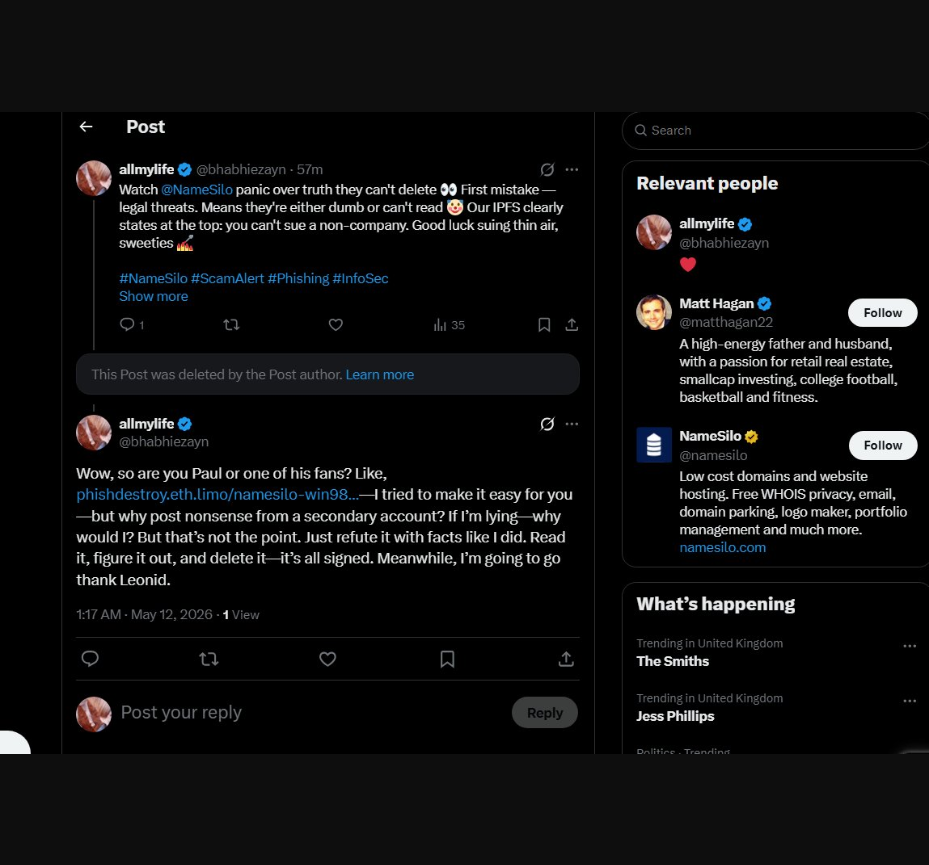

需要澄清的是:在2026年4月3日, 我们支付了200美元进行 X 金标认证。封禁立即生效。 X 表示会退款 — 但禁令未解除,退款也未发放。200美元换来的金标我们从未用过 — 但 NameSilo 的金标却能很好地用来举报我们。我们提交了 跨3-4个账户的5+份数据导出请求 — 全部被拒绝或无视。这些账户总计包含大约 20万条推文,其中每一条都可能是某人犯罪的潜在证据 — 一个钓鱼网站、注册商的疏忽、受害者的报告。X 不仅仅是在让我们噤声。X 正在 扣留大规模网络犯罪的证据 并为此向我们收费。

但 NameSilo 也设法删除了我们一些最令人不快的帖子。对调查人员来说:这不是问题 — 请求删除日志,核实举报人,检查时间戳。每一次删除都是可

After everything that happened — after the public exposé with 11K views, after 4 statements vs evidence with the operator's own emails, after ICANN filing, after law enforcement referral, after 3 other registrars suspending the same domains on the same evidence — the site is still live.

Ask yourself: what legitimate registrar would endure this level of public humiliation and regulatory risk for one client? What company would publicly commit to removing VirusTotal detections for a known drainer? What abuse department would fabricate a "compromise" story that contradicts the operator's own emails?

None — unless they own it or profit from it directly.

NameSilo, LLC (IANA #1479) is either the owner of xmrwallet.com, or a direct financial partner in a $100M+ theft operation. In our assessment, no other explanation accounts for their behavior. A client-registrar relationship does not produce this level of protection.

And there is a Russian intelligence trail here.

The infrastructure patterns, the operational security methodology, the CIS-marketplace freelance orders, the DDoS-Guard hosting, the suppression playbook — this is not a solo Canadian "volunteer" running a hobby project. This is an operation with institutional backing. The Russian connection is obvious to anyone who has worked in CIS cybercrime investigation. We have evidence. Investigators will receive it upon request.

A message to every moderator, every trust & safety employee, every platform admin who deleted a victim's post, locked an account, or removed a warning about xmrwallet.com:

We ask you to publicly explain why you did it. What rule was broken? What policy was violated? You deleted truth, silenced victims, aided $100M+ theft. That is not moderation — that is complicity. Every deletion is logged. Every removed review is traceable. Every locked account has a paper trail. Investigators can and will request those records.

To ICANN Contractual Compliance:

We submitted the full case file on March 18, 2026. Every screenshot. Every email. Every hash. Every lie debunked. Every victim documented. Every suppression attempt logged. You have it all. NameSilo, LLC (IANA #1479) — your accredited registrar — is actively protecting a Russian-linked scam operation that stole $100M+. The site is still live. The domain is still active. The operator posted a farewell letter and the site is STILL UP. Are you comfortable with this? Is this what ICANN accreditation means? A registrar can publicly lie, help a scammer remove security detections, use paid platform access to silence researchers — and keep their accreditation? We are waiting for your answer. The victims are waiting. The evidence is public. The world is watching.

A message from a victim — and a question about ICANN accreditation:

One of the victims contacted NameSilo and was told something along the lines of their "ICANN license" protecting them. Let's be absolutely clear about what ICANN accreditation is and what it is not:

ICANN accreditation is a license to register domain names. It is not a license to commit fraud. It is not a license to cover up money laundering. It is not a license to protect scam operators. It is not a shield against criminal prosecution. It is not a supreme court ruling that permits NameSilo to help a thief steal $100 million. It does not grant immunity from law enforcement, civil lawsuits, or regulatory action.

An ICANN-accredited registrar is more accountable, not less. The RAA (Registrar Accreditation Agreement) explicitly requires abuse handling. NameSilo signed this agreement. NameSilo violates it every day that xmrwallet.com remains active.

To victims: do not let anyone tell you that "ICANN accreditation" protects a registrar from consequences. It doesn't. Sue them. File criminal complaints. Report to your national cybercrime unit. Report to the Arizona Attorney General. NameSilo is a US company in Phoenix, AZ. They are subject to US law, regardless of what ICANN accreditation they hold. A driver's license doesn't protect you from a murder charge.

The ICANN Accreditation Theater

Here is something that genuinely baffles us. In every single abuse response, in every reply to every complaint, NameSilo cites their ICANN accreditation. Every time. Like a mantra. Like a prayer. Like a magic spell that makes abuse reports disappear.

"As an ICANN-accredited registrar..." — yes, and? Do you understand how absurd this sounds to anyone who works in this industry? Let us translate this into terms everyone can understand:

ICANN accreditation is a commercial license. 您支付押金。您填写文件。您同意遵守 RAA (Registrar Accreditation Agreement)。就这样。它并不会让您成为监管者。它并不会让您变得不可触碰。它也不是一个能覆盖您所保护的诈骗犯行为的基金。它不是一个司法盾牌。钓鱼网站上的 SSL 证书并不能使其合法化 — 钓鱼者每天都在购买 SSL 证书,包括昂贵的 EV 证书。Cloudflare 账户并不能让您安全 — 每个恶意软件分发者都有一个。 而 ICANN 认证并不能让您变得诚实 — 它只意味着您支付了费用。

还有更好的。NameSilo 不仅仅在处理滥用举报的回复中引用 ICANN 认证 — 他们把它放进了他们的财务文件中. 在 SEDAR+ 上提交的 2025 年第三季度财报(2025 年 11 月 28 日)中,该公司这样描述自己: "作为一家经 ICANN 认证的注册商,Namesilo 是全球增长最快的域名注册商之一。" 这是在一份财报中。给投资者的。在一个证券备案平台上。他们没有披露其 81.5% 的“管理域名”是零流量的虚假注册,反而以 ICANN 认证作为开场。这不仅仅是一种条件反射 — 这是一种证券披露策略. 用 ICANN 徽章包装虚假数字,希望没人会核查。我们核查了。 来源:Stockwatch →

等到 ICANN 投诉被审查、处理并采取行动时,诈骗域名早已过期,资金早已消失,受害者也已放弃。这个过程是刻意缓慢的。提交 ICANN 投诉就像在建筑物烧毁、拆除并变成停车场后才打电话给消防局。这不是审查。这不是监督。 这是作秀。

典型案例:Trustname.com (IANA #4318) — 一家经 ICANN 认证的注册商。“增长最快的独立注册商。” 我们的调查 发现:爱沙尼亚的税务文件显示 €120 收入,一名员工,负资产,以及一份公司注销通知。两位所有者都是白俄罗斯人。该注册商公开宣传“防弹”主机托管,服务于诈骗赌场、18+ 内容、非法药店和欺诈活动。 经 ICANN 认证。 这个认证能让他们合法化吗?它能保护他们所托管的诈骗赌场的受害者吗?当然不能。它只是意味着他们填写了和 NameSilo 同样的表格。

也许我们也应该购买 ICANN 认证。然后我们可以到处写:

"大家好,这是 PhishDestroy。经 ICANN 认证,DOMAIN CCK 授权,由注册商和主机提供商处理支付。"

听起来很厉害,对吗?听起来好像有什么意义?它没有。当 NameSilo 在他们忽略的每一份滥用举报回复中都这样写时 — 它也毫无意义。 除了他们自己认为有意义。而这种错觉就是问题的一部分。

RAA 第 3.18 条 — NameSilo 假装不存在的条款。

《注册商认证协议》— NameSilo 签署的文件 — 包含第 3.18 条,该条 明确要求注册商调查并回应滥用举报. 而不是忽略它们。而不是删除它们。而不是编造掩盖故事。而不是提出为被举报的域名清理 VirusTotal 检测结果。 调查。回应。行动。 我们开始在我们提交的每一份举报中都引用 RAA 3.18。NameSilo 的回应?同样的 ICANN 认证口头禅。他们援引他们所违反的权威机构的规则 — 就在他们违反规则的同一句话中。如果人们没有损失数百万美元,这将是一场闹剧。

也许 NameSilo 有一个特殊的 ICANN — 一个由卢比扬卡的老爷们颁发的私人版本?一个定制的认证,其中 3.18 条款写着: "注册商应忽略所有滥用举报,帮助诈骗者清除记录,并以此认证作为正当理由。" 因为他们就是这样行事的。他们使用 ICANN 徽章的方式,就像腐败警察使用警徽一样 — 不是为了执法,而是为了逍遥法外地违法。

ICANN 不是警察。它是车辆管理局 (DMV)。

ICANN 成立于 1998 年,当时互联网还是一个学术项目,而非战场。它的使命是 技术稳定性 — 确保 .com 在东京、柏林和莫斯科解析结果一致。它协调根 DNS 区域,分发 IP 地址 (IANA),并维护协议标准。 没有 ICANN,互联网就会碎片化。 这就是它存在的原因。不是为了打击欺诈。不是为了保护受害者。不是为了调查洗钱。

RAA 是一份 合同,而非法律。违反 RAA 3.18 是违约,而非犯罪。ICANN 的最终制裁 — 撤销认证 — 需要 数年,会制造他们所担心的先例,并让成千上万个域名陷入停滞。他们不会这么做。 NameSilo 在谋杀案审判中,将一份 DMV 证书当作不在场证明。 ICANN 认证并不能保护您免受证券欺诈、洗钱或协助 1 亿美元盗窃的侵害。真正的执法者是 FinCEN, SEC, FBI, 以及亚利桑那州总检察长. ICANN 只是一个装饰品。

这不是第一次了。Artists Against 419 (2018)。

在 xmrwallet 之前,在 PhishDestroy 之前,另一个组织尝试过。在 2018 年, Artists Against 419 提交了 ICANN 合规投诉 UNY-783-11184,指控 NameSilo 是一个 "防弹注册商" ,专门为诈骗者服务。他们的证据:分销商 QHoster (与 NameSilo 相关)负责 60% 的恶意域名 在他们追踪的域名中。NameSilo 的回应: "我们不是主机提供商" 和 "我们无法确定内容的合法性。" ICANN 的回应:关闭了投诉。理由是注册商“未收到举报”或问题“超出 ICANN 的范围”。

那是 2018 年。现在是 2026 年。没有任何改变。 同样的注册商。同样的滥用模式。同样的 ICANN 不回应。ICANN 的违约通知不会解决 NameSilo 的问题 — 因为滥用并非他们业务中的一个缺陷。 滥用就是他们的业务。 您不会向一个被设计成门面的建筑发送违规通知。您会派遣执法部门。

为什么 ICANN 不能行动 — 以及为什么 DOJ 不会

滥用、网络钓鱼、诈骗保护、洗钱、FSB 关联 — 所有这些都 超出 ICANN 的职权范围. 他们自己也这么说。RAA 3.18 要求“调查滥用”,但 ICANN 没有调查员,没有法院,没有强制关闭域名的权力,并且 没有机制来核实注册商是否真的进行了调查. 对于 ICANN 而言,“我们收到了信并回复了”= 合规。无论回复是说“我们会删除它”还是完全驳回投诉 — ICANN 根本不看。

NiceNIC, Trustname, NameSilo — all 技术上合规:支付费用?是。提交数据托管?是。WHOIS 有效?是(通过 PrivacyGuardian)。他们的商业模式就是忽略滥用。但 ICANN 无法惩罚这一点,因为 ICANN 不评估 内容 滥用回复的。对于美国境外的“防弹”注册商,ICANN 唯一的选择是撤销认证 — 这是一个需要数年时间,并使数千个域名陷入停滞的过程。 ICANN 对技术崩溃的担忧甚于对欺诈的担忧。

NameSilo 是一个特殊案例。 它是一家位于亚利桑那州凤凰城的美国公司 — 受美国法律管辖(亚利桑那州总检察长、FBI、FinCEN、SEC)。ICANN 不应该需要处理这个问题。这是 DOJ 的职责。但 DOJ 也保持沉默:

这不是一个 ICANN 可以通过违约通知来解决的单一滥用事件。这是一个 建立在助长网络犯罪之上的系统性商业模式 — 网络钓鱼、加密货币盗窃器、暗网服务,以及金融数据强烈暗示的大规模洗钱。ICANN 的合规函解决不了这个问题。 联邦起诉才能解决。

njal.la 就是 NameSilo。毋庸置疑。

NameSilo 最喜欢的辩护是: "那是我们的分销商 njal.la。我们无法控制。" WHOIS 记录并非如此。 查询任何 njal.la 域名 — WHOIS 注册商字段显示的是 NameSilo, LLC. 不是 njal.la。也不是某个独立实体。 NameSilo. 无论他们有什么内部合作或分销商协议,那都是他们的私人事务。对外界而言 — 对 ICANN、对执法部门、对受害者、对 WHOIS 而言 — 这些都是 NameSilo 旗下的域名,受 NameSilo 认证并由 NameSilo 负责。

Njalla 是一个由 Peter Sunde(海盗湾创始人之一)创立的合法且注重隐私的注册商。它服务于记者、活动家和注重隐私的用户。但其隐私功能 — 注册人屏蔽、无公开 WHOIS、最小化纸质记录 — 却被 系统性地利用 来注册 NameSilo 认证下的加密货币诈骗域名和盗窃器。当滥用举报到达时,NameSilo 指向 njal.la;njal.la 指向隐私。域名保持在线。钱消失了。 隐私盾牌变成了滥用盾牌。 他们的内部安排不能凌驾于 WHOIS 数据、ICANN 规则或法律之上。您不能将您的 ICANN 义务外包给一个隐私分销商,然后在您认证下的域名窃取 1 亿美元时声称无辜。

其他注册商的表现如何 — 来自一个扫描数十万个域名的人的视角。

我们不是理论家。我们大规模扫描、分析和报告域名 — 数十万个. 我们每天都与注册商合作。以下是我们所看到的:

WebNic (~800K domains)

正在改进。 他们现在有了一个真正的滥用处理人员 — 一个真正阅读报告并采取行动的人。他尚未意识到他们的 IP 被 Cloudflare 屏蔽(发送“网站不工作”的截图,而不是“网络钓鱼”),但进步是显而易见的。一个正在努力变得更好的注册商。

NiceNIC (Russian, not Chinese)

无望。 只有当他们不复存在时才会改善。一个商业模式建立在不回应滥用上的注册商。但即使是 NiceNIC 也从未在 Twitter 上公开为诈骗者辩护。即使是 NiceNIC 也从未提出为盗窃器清理 VirusTotal 检测结果。即使他们也有底线。

NameSilo (IANA #1479)

发明了自己的 ICANN。 创建了自己的 WHOIS。按自己的规则行事。将认证作为武器,而非义务。即使像 Reg.ru 这样的俄罗斯注册商也在 2021 年左右停止了 NameSilo 正在做的事情。NameSilo 在 2026 年仍在这样做。他们不是一个流氓注册商。在我们看来,他们是一个带有 ICANN 徽章的犯罪企业。

我们不是 ICANN 专家。我们不是律师。但我们销毁了 50 万多个钓鱼域名,并且能够看到整个监管机构显然看不到的东西: 一家注册商,自行制定法律,躲在其经销商背后,以其认证作为辩护,同时违反了其认证的核心要求,并通过虚假域名注册洗钱。

致美国联邦和州政府机构 — 特别是亚利桑那州政府:

NameSilo, LLC(亚利桑那州凤凰城)是一家在美国注册的公司,保护一个与 CIS 相关联的犯罪团伙,该团伙从全球受害者那里窃取了估计超过 1 亿美元。证据已公开,ICANN 备案有记录,操作者已被识别,谎言已被揭穿,镇压行动也已有记录。

这不是一起商业纠纷。这是一家美国公司在协助持续的国际欺诈。其基础设施模式 — CIS 市场上的自由职业订单、通过俄罗斯司法辖区提供商的 DDoS-Guard 主机服务,以及与国家支持的网络犯罪一致的运营方法 — 都是教科书式的。

FBI, DOJ 网络犯罪部门, 亚利桑那州总检察长, FinCEN — 证据包已准备就绪。请联系我们,我们将提供所有信息,包括未在此处公布的材料。

特别致 FBI: NameSilo 捏造了公开声明,压制了安全研究人员,并主动提出为已知的盗币者删除 VirusTotal 检测。欧洲当局已就相关案件向 X/Twitter 请求信息,但未收到回复 — 我们通过与受害者和欧盟成员国主管机构的直接沟通得知此事(根据欧盟数据保护法,详情无法披露)。问 NameSilo 为什么。问他们是谁。问他们多少钱。在证据线索变冷之前提问 — 尽管我们已确保大部分证据无法再被删除。

如果一家注册商能说 “我们没有收到任何投诉” 而互联网自身的记忆却证明并非如此 — 如果他们能利用 DMCA 请求删除证据却不受任何惩罚 — 那么监管机构还有什么意义? ICANN 认证就成了橡皮图章,滥用处理也成了走过场。

传唤他们的滥用工单系统。将其与他们公开声称的进行比较。这些数字之间的差距就是他们共谋的证据。

公开挑战

证明我们发布的一个字是假的 —

我们就会 撤下所有内容 亲自撤下。

一个词。一个主张。一张截图。告诉我们哪里错了。

涵盖数百页证据、数十份受害者报告,以及 61 张经过 SHA-256 验证的截图 — 操作者、NameSilo、X,甚至任何人都未能提出一个事实反驳。一个都没有。

但如果我们所说的一切都是真的 — 那么 采取行动。

他们正在窃取数百万美元。就在此刻。就在今天。网站仍在运行。域名仍在活跃。当您阅读此文时,受害者正在蒙受损失。 立即行动。

我们耗费数月心血建立此档案,受害者也蒙受了数百万美元的损失,并非为了让一个说俄语的诈骗犯发布 一条谎言在 Twitter 上 然后抱怨我们保存了它。NameSilo 从一个官方公司账户发布了 4 条虚假声明。我们将其存档。他们对档案的存在感到不满。他们全部的辩护不是“这是假的” — 而是档案根本不应该存在。

事情不是这样运作的。你说了。我们保存了。全世界都能读到。接受现实吧。

NameSilo 的回应策略 — 以及我们预先写好的答案

我们与足够多的注册商打过交道,清楚他们会说什么。这是他们的说辞,以及为什么这些说辞站不住脚。

🎙 “我们是 ICANN 认可

Yes, we know. It's a commercial license, not a character reference. Trustname.com (IANA #4318) is also accredited with €120 revenue.

🎙 "The domain was compromised."

SHA-256 hashes show code/IP never changed. Operator never claimed compromise. You invented this story.

🎙 "We had received no abuse reports."

20+ reports from us, 100+ total from public posts (BitcoinTalk 2021, Reddit 2018).

🎙 "Dead domains are normal in our industry."

Baseline is 15-21%. You're at 32.2% (2x baseline), with 615% YOY spike and 10K-17K/day bulk runs. Explain the gap.

🎙 "njal.la is an independent reseller."

WHOIS says NameSilo, LLC. Your internal arrangements don't override public data or law. Njalla domains are your responsibility.

🎙 "We will pursue legal action."

Operator threatened this in Feb. We're on IPFS. Claims are sourced, SHA-256 verified. Truth is defense. Sue us — this archive becomes court exhibit A-Z.

🎙 [Silence]

Also an option. Evidence sits on decentralized network. Silence is not a strategy. It's a countdown.

NameSilo & the SEO Grandpa playbook — same tricks:

NameSilo buys reputation the same way the xmrwallet operator does — different budget, same playbook. Forbes Advisor "review" ($50,000+ placement). Yahoo Finance press releases (labeled "paid"). Wikipedia article (flagged as promotional). Trustpilot bot farm (92% manipulation probability). Both use PR Newswire (Cision) for press releases. Both have almost zero organic web presence. The detailed fact-check of Forbes, Trustpilot data analysis, and BBB complaints are in the evidence section below.

Behavioral Pattern Match — Operator vs Registrar

We weren't looking for this. While investigating xmrwallet's fraud infrastructure, we noticed something unexpected: both entities use the same PR platform, both have zero organic web presence, both delete Trustpilot reviews, and both respond to evidence with threats instead of facts. These are not coincidences — they are structural.

xmrwallet Trustpilot: 2024 年 5 月的 Wayback 快照显示 45 条评论,评分 3.6 (27% 为一星)。当前抓取:80 条评论,51% 为五星。我们对比了名称: 仅第一页就有 7 条评论被删除,其中包括:

• “Elmo T. Johnson” — “XMRWallet 骗走了我的资金。 1200 个 monero 不翼而飞”" — 已删除

• “B.Costa” — “Nathalie 解决了它” — 已删除 (提及操作员姓名)

• 2 条已验证评论 (Trustpilot 勾号) — 已删除

• 他们自己的 3 条机器人评论 (“Thomas”, “Jabari Rivera”, “Evelyn Malik”) — 在达到目的后被删除

受害者证词: Erma Powell (经验证的 Trustpilot 账户,绿色勾号) 发布于 2024 年 4 月 22 日: “我非常恐慌,我在官方网站上创建了一个钱包,存入资金后,开发者拿走了所有东西,github 上的代码与这个网站无关。” Trustpilot 将其移除: “违反了评论者指南。”

NameSilo Trustpilot: 2026 年 1 月 Wayback 快照: 2,609 条评论. 当前 (2026 年 5 月): 2,480. 这意味着 129 条评论在 4 个月内被删除。 评分:4.7 (2023) → 4.5 (2024) → 4.7 (2025) — 尽管增加了 600 多条评论,评分却得以恢复。这只会在负面评论删除速度快于其出现速度时发生。

Wayback Machine 快照:NameSilo Trustpilot 2023 → 2024 → 2025 → 2025 年中期 → 2026 年 1 月。跟踪评论数量和评分随时间的变化。点击放大。

来源: Wayback xmrwallet 2024 年 5 月 · Wayback NameSilo 2026 年 1 月 · 完整数据 (JSON)

在 Trustpilot 上,NameSilo 通过 4.7/5 在 4 个月内删除 129 条负面评论并植入赞扬“Leonid”的机器人评论来维持其评分。而在 SmartCustomer.com — 一个商家无法删除评论的平台 — NameSilo 的真实评分为 1.8/5。其中 76% 为一星。

4.7/5

Trustpilot (被操纵)

129 条评论被删除,机器人被植入

1.8/5

SmartCustomer (未被操纵)

42 条真实评论,76% 为一星

SmartCustomer 上与滥用相关的评论:

那 5 星评论呢?与 Trustpilot 模式相同 — “Leonid 在我所有问题上都非常乐于助人” (Jagoda S., 2025 年 5 月)。相同的名字,相同的模板。

来源: smartcustomer.com/reviews/namesilo.com · 完整数据 (JSON, 42 条评论) · HTML 缓存: p1 p2 p3

Trustpilot 的商业模式优先考虑公司而非消费者。 商家可以标记评论,请求删除,并利用付费功能来管理其声誉。xmrwallet 和 NameSilo 都利用这一点来压制真相。在他们不能这样做的地方 — 真实的评分浮出水面。

xmrwallet.com

NameSilo

对于两者而言,Trustpilot 模式是相同的: 积极删除负面评论,植入机器人好评 (对 NameSilo 赞扬“Leonid”,对 xmrwallet 赞扬“Nathalie”),维持人为高评分。在 Trustpilot 上,一个窃取了 1 亿美元以上的网络钓鱼钱包的评分 高于大多数合法的加密货币交易所。其他 Monero 钱包甚至都没有 Trustpilot 页面 — 因为真正的钱包不需要声誉洗白。

两者都利用了 Trustpilot 商家优先的模式,即被评论的公司拥有标记、争议和删除评论的工具。在没有这些工具的平台 (SmartCustomer, ScamAdviser) 上,真相立即浮现。 相同的平台。相同的策略。相同的结果。

证明这是故意的模式:

两个实体 从所有诚实的评论平台中移除自己 — Sitejabber (现为 SmartCustomer)、ScamAdviser、MyWOT — 但只保留并积极管理 Trustpilot,这一个商家可以压制负面评论的平台。考虑这意味着什么:

他们不能删除的地方 — 他们放弃。他们可以删除的地方 — 他们投资。 两个实体选择了相同的平台,使用了相同的方法,并取得了相同的结果:虚假的信誉。 这不是两个独立的决定。这是一套策略。

来源: SmartCustomer xmrwallet · ScamAdviser xmrwallet · MyWOT xmrwallet · MyWOT NameSilo · ScamAdviser NameSilo · 所有截图和 HTML 已缓存。

许多人认为操纵搜索结果、删除评论或控制在线显示内容是不可能的。 这不仅可能 — 它是一个专业的行业,有固定价格和保证交付。

有基于托管的平台,声誉管理作为一项服务出售。钱存入,订单验证,负面内容消失,卖家收到付款。这些不是地下论坛 — 它们公开运营,有“VIP 会员”徽章、评论数量和客户评分。服务包括:

xmrwallet 就是这样保持了高于合法加密货币交易所的 Trustpilot 评级 同时窃取了超过1亿美元。而 NameSilo 则在其他平台上76%的真实评论都是一星的情况下,保持着4.7/5的评分。这不是魔法 — 这是一个市场。

证明这种压制正在针对我们的证据: NiceNIC(另一个防弹注册商)标记并移除了我们的 Trustpilot 评论 — 一个中肯的3星事实评估 — 声称其包含“有害或非法内容”。相同的机制。相同的套路。

信誉管理市场截图(平台名称未公开)。最后一张图:PhishDestroy 自己对 NiceNIC 的 Trustpilot 评论 — 在被标记为“有害内容”后被移除。一篇关于一个实际评级为1.5/5的注册商的真实、中肯的3星评论。这就是他们利用的系统。

一个“志愿开源钱包”在一个专为上市公司设计的平台上发布新闻稿,这不正常。这意味着有人能接触到企业公关账户 — 或者就是同一个公关代理。

xmrwallet 新闻稿

Jan 21, 2026 — “通过完整 Tor 网络集成扩展隐私访问”

Apr 19, 2023 — “升级网站以支持慈善机构”

Sep 26, 2023 — “公司拥抱加密货币”

联系人:Nathalie Roy, +1 300-227-473(伪造), 407923@email4pr.com

NameSilo 新闻稿 (12)

Jan 22, 2026 — “超越600万域名” (xmrwallet 发布1天后)

May 1, 2026 — 2025年终业绩

以及其他10份: Q1-Q3业绩, SewerVue, CommerceHQ, Reach Systems, 子公司出售

Tor 新闻稿的关键点: PR Newswire 新闻稿宣布为某“开源”项目“集成Tor网络”,但该项目 最后一次 GitHub 提交日期是2018年11月6日 — 距今已超过7年。从未提交过任何 Tor 代码。他们支付了超过800美元来宣传一个在他们的代码库中根本不存在的功能。

所有15页已存档: 浏览缓存的新闻稿

2026年5月5日,xmrwallet 运营者在网站上发布了关闭公告。署名 “创造者。” 该信承认调查迫使其关闭 — 但包含可验证的谎言,并与其之前的电子邮件相矛盾。该域名仍然活跃。NameSilo 仍未暂停其服务。

左:NameSilo 的官方回应 — 威胁,零事实。中:雅虎财经将其“新闻”标记为 “付费新闻稿” (Cision 标志)。右:福布斯顾问显示 “我们赚取佣金” — 付费评论放置,而非新闻报道。

但我们来谈谈 NameSilo 本身。

我们是如何偶然发现的。

我们从未打算分析 NameSilo 的整个域名组合。我们经常处理注册商数据 — 这是我们追踪网络钓鱼基础设施工作的一部分。我们知道互联网上很大一部分域名是无效的。这很正常。人们购买域名后就会忘记。公司出于防御目的注册域名。投机者囤积库存。我们明白。我们从未假设“无效域名 = 可疑”。

但当我们浏览 NameSilo 的数据集时 — 518万行数据 — 我们感觉有些不对劲。不是某个统计数据。不是某个数字。只是一种 视觉印象。一排排的乱码域名。 sdf8k3jx.sbs, x9wqm2.cfd, aaa111bbb.xyz — 没有IP,没有电子邮件,没有电话,也没有 Majestic 排名。就是...什么都没有。成千上万。数以万计。这种 纯粹的空置密度 很不寻常。我们查看了来自 GoDaddy、Namecheap、Tucows 的数据集 — 它们都有无效域名,但在 NameSilo,明显随机垃圾域名与看起来正常的域名的比例不同。肉眼可见。

所以我们决定进行统计。并非为了证明某个理论 — 我们当时并没有理论。只是想看看我们的直觉是否有数据支持。我们从8家注册商那里提取了总计1.3亿个域名的数据集,对它们全部应用了相同的方法,并进行了比较。

直觉是正确的。NameSilo 比其最接近的竞争对手高出10个百分点。无效域名率是行业基线的两倍。当我们深入挖掘时 — 615%的同比增长,每天10,000个域名的批量运行,以及垃圾 TLD 的集中 — 它不再像疏忽,而开始像一种模式了。 我们并不是在寻找洗钱。是数据向我们展示了它。

疑似洗钱流程

为什么 NameSilo 81.5% 的域名是无效的?

DNS扫描:32.2% 无IP + 33% 停放页面存根 = 282万 (54.4%)。全面的经济分析(年龄、MX记录、内容、模式): 422万无效域名 — 81.5% 占518万总数的。只有3种可能的解释。所有这些都具有毁灭性:

理论1:洗钱

被盗资金转换为域名购买。注册商获得“收入”。域名从未被使用 — 交易本身就是目的。每年5080万美元的无效注册虚假利润。

理论2:自营交易

NameSilo 从自身购买域名以夸大收入。6550万加元的收入对投资者来说看起来很棒。但81.5%的域名是无效的。实际活跃客户收入约为1200万加元。该股票以143.8倍市盈率在虚假数字上交易。证券欺诈。

理论3:掩护业务

该注册商从未为真实客户而建。Win98面板,15.56美元的.com价格(130个中的第96位),被忽略的滥用报告 — 这些不是失败。它们是特点。真正的产品是交易本身:接受资金,注册域名,报告收入,从不提问。掩护业务不需要良好的用户界面。它需要一个好的会计师。

“但也许有合法的解释?”

我们听过各种借口。让我们诚实地逐一回应:

“中国赌博网站批量购买域名”

赌博网站 会使用 它们的域名。它们有网站、内容、流量、广告。NameSilo 的无效域名没有IP、没有DNS、没有MX记录、没有内容。什么都没有。一个购买10,000个域名的赌博运营者会把赌场建在上面。NameSilo 的购买者什么都没有放。

“注重隐私的用户不会立即激活域名”

存在隐私注册商 — 例如 Njalla、Gandi,甚至 NiceNIC。他们的客户购买域名是为了 会使用 私密地使用它们。NameSilo 的无效域名并非私密但活跃。它们是私密且无效的。没有网站。没有电子邮件。没有DNS。多年来都是如此。那不是隐私 — 那是除了交易本身之外没有任何目的的交易。

“每个注册商都有无效域名”

是的。行业基线:15-21%。Namecheap:32.6%。 NameSilo:81.5%。 这不仅仅是程度上的差异。这是一种不同的商业模式。而且它正在 增长 — 无效注册量同比增长615%。没有合法的市场力量会产生这种模式。有机域名销售不会在一年内增长6倍,而所售域名却从未被使用。

“域名投资者持有投资组合”

域名投资者会在 Sedo、Afternic 或 Dan.com 上停放域名 — 显示“待售”页面。这在我们的扫描中显示为 活跃 。NameSilo 的无效域名甚至没有停放页面。它们只有 什么都没有。

一个购买域名甚至不将其停放的投资者,是一个无意出售的投资者。那不是投资。那是洗钱。 没有理性的买家 — 无论是中国人、美国人还是火星人 — 会每天购买数千个域名,且数量不断增长,却从不使用它们。没有合法的第四种解释。如果你找到,.

我们将撤下所有内容

实际检查这些域名是否有人使用时会发生什么?

用通俗的话来说,这意味着:

“恶意域名比率”取决于你与什么进行比较:

这就是 NameSilo 购买虚假域名的原因。当你将 22,000 个恶意域名与总计 518 万个域名进行比较时,结果是“0.43% — 微不足道。”但当你剥离那些无效的域名,并与那些 实际运行的,情况就完全不同了。 虚假域名是一个统计学上的障眼法。

为什么会有人选择 NameSilo?

这是一个严肃的问题。我们审视了所有可能的原因并逐一进行了测试。

每个 ICANN 认证的注册商都销售相同的产品 — 域名。顶级域名 (TLD) 完全相同。NameSilo 和 Namecheap 的 .com 域名都指向相同的根服务器,并由相同的注册局 (Verisign) 管理。所以 没有任何技术差异。那么为什么客户会选择 NameSilo 呢?让我们检查所有可能的原因:

是价格原因吗?

我们检查了 136 家 ICANN 认证的注册商的 .com 域名价格 使用 tldes.com (独立价格比较,实时更新)。NameSilo 的实际排名如下:

NameSilo 自己的 “对比其他注册商” 页面将其 $17.29 与 Squarespace ($20)、GoDaddy ($23.98) 和 Name.com ($17.99) 进行比较 — 经过筛选的昂贵且价格虚高的竞争对手。他们很方便地忘记了 95 多家更便宜的注册商。这是他们不想让你看到的比较:

95 家 ICANN 认证的注册商销售的 .com 域名比 NameSilo 便宜。 不是 5 家。不是 20 家。是 95 家。Namecheap 便宜 2.2 倍。Spaceship 便宜 5.4 倍。Cloudflare 便宜 1.5 倍。所有这些都销售完全相同的产品 — 来自同一 Verisign 注册局的 .com 域名。所有都包含免费的 WHOIS 隐私保护。所有都经过 ICANN 认证。 那么为什么 NameSilo 拥有 580 万个域名?

他们自己的比较页面是故意误导人的。

在 namesilo.com 上,这个 “NameSilo 对比其他注册商” 比较显示了他们的 $17.29 .com 域名与 Squarespace ($20.00)、GoDaddy ($23.98) 和 Name.com ($17.99) 的价格。但是等等 — 那些甚至不是真实价格。在 tldes.com 上,GoDaddy 的价格是 $5.19 (不是 $23.98),而 Name.com 的价格是 $11.24 (不是 $17.99)。NameSilo 对竞争对手使用了虚高的续费/排除促销活动的价格,同时显示他们自己的注册价格。GoDaddy 和 Name.com 实际上都 比 NameSilo 便宜 在注册时。他们不仅精心挑选了昂贵的竞争对手 — 他们还虚报了竞争对手的价格。他们还排除了 Spaceship ($2.90)、Namecheap ($6.99)、Cloudflare ($10.46)、Porkbun ($10.08)、Dynadot ($8.99) 以及 100 多家其他更便宜的注册商。这不是一次比较 — 这是营销欺诈。他们还特别强调 “批量折扣” 作为一项独特功能 — 因为他们当然会这么做。批量购买虚假域名的批量折扣。

他们还宣传 “接受 150 多种支付方式”。我们数了一下。他们的结账页面列出了: Visa, Mastercard, Amex, Discover, JCB, Elo, UnionPay (7 种银行卡), PayPal, Alipay, Venmo (3 种网络钱包), Bitcoin (1 种加密货币),以及 NameSilo 账户资金 (1 种内部方式)。总共是 12 种支付方式。不是 150 种。 我们到处查找 — 没有银行转账,没有电汇,没有其他加密货币,没有发票账单。总共十二种。他们将支付方式数量夸大了 12.5 倍 在他们自己的网站上。他们夸大域名数量、收入数字和竞争对手价格的方式也一样。这是一种惯用伎俩。

来源: tldes.com/com — 独立价格比较,136 家 ICANN 认证注册商,实时价格。也交叉参考了 tld-list.com。请自行验证 — 数据是公开的。

“互联网上最便宜的” — 涵盖 12 种顶级域名 (TLD)

NameSilo 自己的声明:“我们拥有互联网上最便宜的域名注册价格。”以下是所有检查过的顶级域名 (TLD):

续费陷阱——注册便宜,续费掠夺性

NameSilo的“便宜”顶级域名是诱骗销售: .shop $1.99 → $38.99 (19.6x), .tech $7.99 → $68.99 (8.6倍), .xyz $1.79 → $15.79 (8.8倍), .info $3.75 → $29.49 (7.9倍)。注册便宜,续费昂贵。但是 失效的域名不会续费 ——这正是重点所在。如果你购买域名是为了洗钱,你只关心$0.99的注册价格。$14.95的续费永远不会发生,因为域名会在1年后到期。这就是为什么98%的失效.buzz域名都是一年期注册的原因。

NameSilo拥有全球所有.sbs域名的19.8%

在1,895,100个中,有374,910个 全球.sbs注册量在NameSilo。一个注册商持有 一个完整顶级域名的五分之一。举例来说:NameSilo持有1.1%的.com域名。对于“十大注册商”而言,任何顶级域名的预期份额为2-5%。从其指定合作伙伴ShortDot那里获得单一垃圾顶级域名19.8%的份额并非市场成功—— 这是一个垄断渠道。

是因为用户体验吗?

是因为支持服务吗?

我们对此进行了测试。我们将同样的滥用报告(xmrwallet.com)发送给了多个注册商。 Namecheap:回应并采取了行动。 WebNic, PDR, Key-Systems:回应并采取了行动。 NameSilo:无视了20多份报告,公开撒谎,为诈骗者提供VirusTotal取消列名服务,使用金V标志来压制研究人员。他们的“24/7客户服务”(投资者演示文稿,第6页)显然不适用于滥用行为的受害者。

是因为ICANN认证吗?

这次比较中的每个注册商都获得了ICANN认证。 这简直就是销售通用顶级域名(gTLD)的要求。全球有 约2,500家获得ICANN认证的注册商 。NameSilo并没有什么特别之处。Trustname.com(IANA #4318)也获得了认证——收入仅为€120。ICANN认证在域名领域相当于拥有营业执照。它意味着你填写了表格。它不代表你值得信赖、价格实惠或有能力。

是因为设计?品牌?声誉?

他们的维基百科页面被 标记为宣传内容。他们的福布斯评论是 付费软文。他们的Trustpilot上 存在机器人评论模式。他们的管理面板看起来就像是由在Kwork上花500卢布订购SEO文章的人设计的。他们的CEO承认,在经过 七年。他们的2025年第一季度和第二季度新闻稿 完全是复制粘贴.

那么,为什么NameSilo拥有518万个域名呢?

不是价格。不是用户体验。不是支持服务。不是声誉。不是ICANN(人人都有)。那是什么呢? 唯一剩下的解释是,这些域名大部分并非由做出理性选择的真实客户购买。 它们是由不明行为者出于不明目的批量购买的——或者是由NameSilo自己购买的。无论哪种情况,推动股价上涨的“580万活跃域名”这个数字并非投资者所认为的那样。

撒谎不仅是他们的掩盖策略。这是他们的商业模式。

让我们回顾一下我们记录的内容。NameSilo提出的每一个公开声明都被夸大、捏造或具有误导性:

这不是一家仅仅为了保护一个诈骗犯而撒谎并被抓到的公司。 撒谎是其运作原则。 每一个指标、每一次比较、每一次公开声明都旨在显示一个比现实更大的数字。xmrwallet的掩盖并非异常现象——这只是他们对滥用报告采取的相同反应。夸大、否认、转移、引用ICANN认证,然后继续。

这回答了最初的问题:为什么会有人“选择”NameSilo? 做出理性选择的真实客户 不会 选择NameSilo。95家注册商的.com域名更便宜。用户界面停留在2008年。客服支持无视滥用报告。唯一需要NameSilo的“客户”是那些需要以下服务的人:无需提问的批量注册、$0.99的垃圾顶级域名、一个能保护10.9万个恶意域名的隐私服务,以及一个在你被抓时会公开为你辩护的注册商。 那不是客户群。那是一种安排。

资金来自虚假域名。这些虚假域名来自并非真实企业的批量买家。“营收增长”来自统计这些虚假实体。股价来自营收增长。 这条链上的每个人都得到了报酬。除了投资者。和受害者。

数字不会说谎

NameSilo(可疑)

• 1.67M 完全没有IP + 1.15M 处于停放状态 = 2.82M DNS无效

• 完整的经济分析(域名年龄、MX记录、内容、模式): 4.22M 无效

• 综合来看:5.18M 中约有 4.22M (81.5%) 是无效域名

• 超过5000万美元的虚假收入来自无效注册

• 96% 没有联系邮箱

• 18% 垃圾TLD(.sbs/.cfd/.xyz)

• 2023年至2024年无效注册飙升7倍

• 市盈率143.8倍(行业平均:21倍)

• Forbes:付费评论

• Wikipedia:标记为宣传内容

• Trustpilot:机器人评论

Namecheap(一个真正的注册商是如何运作的)

• 32.6% 无效域名(行业基准)

• 相似的定价,相同的市场,相同的州 (AZ)

• 93.5% 没有邮箱(更低)

• 54% .com(合法的TLD组合)

• 稳定增长,没有飙升

• 对每份滥用报告都作出回应

• 我们直接与他们合作 — 展示了伪装的诈骗,他们采取了行动

• 现代化、简洁的设计

• 规模显著更大 — 2400万+ 域名

• 没有犯罪转售商。没有与FSB的联系。

• 自然媒体报道,干净的维基百科页面,真实评论

• 这就是一个注册商在不是幌子时应有的样子

NameSilo 比其最接近的同行“脏”10个百分点。这不是商业模式的差异。这是一个危险信号。

“但 NameSilo 更便宜!” — 真的吗?

NameSilo 唯一的卖点就是价格。他们自己的比较页面显示,.com 域名价格为17.29美元,与 Squarespace 和 GoDaddy 相比。让我们来看看真实的数字,来自 tldes.com (独立比较,136家注册商):

谁拥有 .sbs 和 .cfd?追查资金流向。

注册局 ↔ 注册商 — 一个值得审视的合作关系。

充斥 NameSilo 无效域名墓地的垃圾TLD — .sbs, .cfd, .icu, .cyou, .bond, .buzz, .qpon — 都由一家公司拥有: ShortDot SA,一家在卢森堡注册的股份有限公司(9 Rue Louvigny, L-1946)。ShortDot 通过 CentralNic(伦敦)运营7个TLD,由其提供技术后端服务。

在他们自己的网站上 (shortdot.bond/about),ShortDot 列出了他们的主要注册商合作伙伴。在 “超过400家注册商合作伙伴”中,他们明确提到了六家:

NameSilo 是 六家被点名合作伙伴 拥有主导其虚假域名组合的特定TLD的公司之一。现在看看时间线:

这种合作关系的经济学:

NameSilo 的 ShortDot TLD 份额与其他注册商的对比:

这些不是指控。这些是需要答案的问题:

一个被点名的合作伙伴关系。一个同步的时间线。一个55倍的集中异常。虚假注册飙升615%。 如果这只是巧合,那将是域名注册史上最昂贵的巧合。

来源: shortdot.bond/about (合作伙伴列表), IANA .sbs delegation, IANA .cfd delegation, PhishDestroy 130M domain analysis.

还有 njal.la (Njalla) — 一家注重隐私的注册商,其域名解析在 NameSilo's ICANN accreditation (查询任意 WHOIS)。他们的定价: €15/年用于 .com, €30/年用于垃圾 TLD (.sbs, .cfd, .cyou, .xyz, .homes — 正是充斥 NameSilo 无效域名墓地的那些 TLD)。这就是 2× 到 30× 更多 比 NameSilo 对相同 TLD 的零售价贵。为什么有人会花 €30 购买一个直接成本为 $0.99 的 .sbs 域名?你不会 — 除非重点不在价格。 重点是隐私层。 Njalla 代你注册,WHOIS 上显示他们的名字,你的身份被隐藏。为了合法的隐私?也许。对于需要规避滥用报告的诈骗域名来说? 完美。 当滥用报告送达时,NameSilo 说“那是 njal.la,不是我们” — 然而 WHOIS 上显示每个域名都归 NameSilo, LLC 所有。

Namecheap — 2400万+ 域名

• .com 便宜2.2倍 ($6.99 vs $15.56)

• 现代化面板,双因素认证,实时DNS

• 滥用报告: 当天处理 (我们已验证)

• 真实的Trustpilot评价,自然形成的维基百科内容

• 死域名数量没有激增

• 没有FSB关联

• 总域名数量多4.6倍 (活跃域名多约19倍)

• 更低的死域名率 (32.6% vs 81.5%)

• 真实客户群: 约1860万活跃用户

NameSilo — 518万个域名

• .com域名贵2.2倍 ($15.56)

• Win98时代的操作面板 (参见复刻版)

• 滥用报告: 自动删除 (100多个被忽略)

• 机器人刷的Trustpilot,推广维基百科内容

• 虚假注册量激增615%

• 为诈骗者提供VT(VirusTotal)下架服务

• 81.5%的死域名

• 99.65%无确认流量

• 真实客户群: 约95.8万个活跃

Namecheap .com 便宜2.2倍 (排名第6 vs 排名第96), 规模大4.6倍, 拥有现代化的用户体验,响应滥用行为,且市盈率并非143.8倍。剔除虚假用户后,Namecheap的真实客户群是 约大19倍。“NameSilo更便宜”的说法不仅是错误的 — 它与现实完全相反。NameSilo是全球.com域名最贵的注册商之一。他们最便宜的域名是.sbs(0.99美元)和.cfd(0.99美元)— 这些都是他们的ShortDot合作伙伴的顶级域名,用来填满死域名墓地。

如果NameSilo真的只是一个折扣注册商 — 那么客户在哪里? 相同的市场,相似的定价,其中一家拥有19倍多的真实用户。答案就在上面的金字塔中:NameSilo 99.65%的域名组合没有确认流量。Tranco 前1万名中只有58个域名。区区五十八个。 价格不是产品。幽灵域名才是产品。

为什么注册商会从自己这里购买域名?

1. 洗钱。 被盗的加密货币 → 比特币 → 在自己的注册商处购买域名。注册商报告“收入”。钱就干净了。每年高达5080万美元的幽灵利润。没有人会提出疑问,因为谁会审计域名注册呢?

2. 排名虚增。 ICANN 排名、行业报告和媒体报道都将“管理下的域名数量”作为主要衡量标准。更多域名 = 更大注册商 = 更高信任度 = 更多真实客户。NameSilo 声称拥有626万个域名,是“十大注册商”。其中有多少是真实的?如果81.5%是死域名,那么真实的活跃用户群约为95.8万。那不是前十名。充其量只是中等水平。

3. 虚增收入以拉高股价。 NameSilo Technologies 的市盈率为143.8倍。2025年收入增长了18.5%。但其中有多少增长来自幽灵域名?虚增收入 = 虚增股价 = 内部人员出售股票的真金白银。如果域名购买是自我交易,这就是典型的证券欺诈。

4. 稀释诈骗比例。 这是巧妙之处。如果5%的域名涉及诈骗/网络钓鱼/欺诈,那看起来很糟糕。但如果你从自己这里购买200万个死域名,那么诈骗域名突然就只占你总量的0.5%了。 “我们有600万个域名,只有极小一部分有问题。” 死域名是一个烟雾弹 — 通过统计噪音让滥用比例看起来比实际更小。

所有这四种好处都来自同一个行为:从自己这里购买域名。洗钱。虚增排名。虚增股价。稀释诈骗比例。一举四得。谁在检查?

致NameSilo Technologies投资者的问题

CSE: URL · OTC: URLOF · C$1.44 · 市值: C$1.33亿 · 股份: 9260万 · CEO: Paul Andreola

2025年第三季度: 收入 C$1690万 (+17.9%) · 净利润 C$115万 (+135%) · 现金: C$240万 · 递延收入: C$3300万

致NameSilo股东:

您购买了一家市盈率为143.8倍的公司股票 — 是行业平均水平的7倍。您是否知道 您所支付的域名中有81.5%是死域名或空域名?420万个无人使用的域名。贵公司“管理下的626万个域名”实际上约为 958,188个活跃域名。其余的要么是虚假注册,要么是停放页面的填充物。2025年“18.5%的收入增长” — 其中有多少来自真实客户,又有多少是批量购买死域名以虚增营收的?

贵公司公开为一宗超过1亿美元的盗窃案辩护。贵公司曾提出为一名已知的加密货币窃取者移除VirusTotal安全检测。贵公司曾利用付费平台访问权限(X金标)来压制揭露此事的调查人员。贵公司首席执行官曾批准发布一条推文,其中包含4项与证据相矛盾的声明。 这就是您投资的公司吗?您之前知道吗?您现在知道了吗?

如果死域名购买是自我交易 — 数据强烈表明确实如此 — 那么NameSilo财务报表中的收入数据就存在重大误导。那不是注册商的问题。 那是证券欺诈问题。 CSE、OSC和SEC应该提出疑问。股东们应该要求对域名注册来源进行独立审计。谁每天购买10,000多个域名,却无意使用它们?这些钱从何而来? 追查资金流向。

5. 联盟营销的借口。 NameSilo 会声称其在《福布斯》及其他媒体上的“评论”是联盟营销合作关系 — 就像 xmrwallet 运营者声称“捐款”为其运营提供资金一样。从技术上讲,这些文章中的一些链接使用了联盟追踪。但其他链接是直接链接 — 没有追踪,也没有佣金。有人甚至懒得赚取推荐费,直接购买对自己的评论。重点不是联盟佣金。重点是购买合法性。

调整后的财务数据

剔除幽灵数据 — NameSilo的真实价值是多少?

获取报告数据。移除81.5%的死域名。看看剩下什么。

方法论: “调整后收入”= 报告收入 × (活跃域名 / 总域名)。活跃域名 = 958,188个 (HTTP存活且有内容)。这还是保守估计 — 一些“存活”域名仍然是投机性或停放的。净利润按比例调整。市盈率 = 市值 / 调整后净利润。每域名收入增加,因为真实客户支付的费用高于批量购买垃圾顶级域名者。

向投资者报告的

C$6550万

“增长最快的注册商”

真实业务 (剔除幽灵数据后)

约C$1200万

一家小型中等注册商,估值高10倍

每年C$5350万 — 报告数据与真实数据之间的差距。 这不是四舍五入误差。这不是市场波动。这也不是“不同的会计方法”。 这要么是注册商历史上最大的批量购买客户,但其产生零流量 — 要么就是欺诈。 没有第三种解释。CSE、OSC、SEDAR+ — 这一差距应该会触发独立审计。目前还没有。但很快就会。

公司结构

为什么是加拿大?为什么是CSE?为什么业务在亚利桑那州?

这种公司结构并非偶然。它是一个特点。

NameSilo Technologies Corp

加拿大 — 控股公司

在…交易 CSE: URL (加拿大证券交易所)

OTC: URLOF

首席执行官: Paul Andreola

首席财务官: Natasha Tsai (签署虚假数字的人)

NameSilo LLC

亚利桑那州凤凰城 — 实际注册商

ICANN 认可 (IANA #1479)

首席执行官: Kristaps Ronka (18.5%所有者)

接受比特币。无KYC。产生“收入”。

这种结构存在的原因:

艾尔·卡彭把他的生意放在一个州,银行放在另一个州。同样的逻辑,不同的世纪。

加拿大的监管漏洞——蓄意为之

加密货币与注册商

加拿大收紧了对加密货币交易所的反洗钱(FINTRAC,2026年起实施的旅行规则)。但一个接受比特币用于域名注册的ICANN注册商却 不是MSB (货币服务业务)。购买域名是一种 货物交易,而非金融服务。注册商无需针对每笔比特币交易进行交易所级别的KYC(了解你的客户)或提交SARs(可疑活动报告)。

隐私法(PIPEDA + 魁北克)

在加拿大——特别是魁北克——个人数据保护 比美国更严格。直到最近,都没有公开的受益所有权登记。你无法简单地查到公司背后的所有人。要揭露“私人公民”的身份,你需要一张 刑事传票,而非民事调查请求或监管查询。

公司+有限责任公司结构是合法的——数千家公司都在使用它。FINTRAC/OSC是真正的监管机构,但它们的资源却 远不及SEC/FBI。风险只在您将合法的公司结构与 虚假运营 结合时才会出现——而这正是数据所显示的。

“Nathalie Roy”——不是受害者的品牌,而是运营者的监管保护伞。

xmrwallet的运营者选择了一种特定的身份构建方式:一个 运营非商业开源项目的加拿大女性志愿者。这并非偶然。这是一种监管策略:

在2014年至2019年期间,由“私人个体”运营的加密钱包 不属于MSB监管范围。加拿大/魁北克隐私法在缺乏公司透明度的情况下保护了个人身份。“志愿者”+“非商业”的组合提供了反洗钱/KYC义务的豁免。一个 “捐赠型志愿项目” 是FinCEN和FINTRAC未积极覆盖的监管灰色地带。

如果运营者注册为 XMRWallet Ltd. 或者使用了东欧男性姓名——监管机构会在2016年至2017年进行调查。 “加拿大女性志愿者”是一种监管机构直到为时已晚才忽略的身份。 这个身份并非作为企业存在。这正是该计划奏效十年的原因。

“Nathalie Roy”并非一个人。它是一种为规避监管而优化的法律架构。

整合阶段

为什么是下水管道?为什么是水下摄像头?为什么是墨西哥出租车广告?

NameSilo的“多元化”毫无商业意义——除非您了解洗钱的三个阶段。

阶段3是 出口。您不能永远坐拥5080万美元的虚假利润。您需要将账面资金转换为 真实资产:

收购越随机,掩护效果越好。 如果他们只购买域名公司,模式就会显而易见。但下水管道 + 水下机器人 + 墨西哥出租车广告?这看起来像一个古怪的CEO在“多元化”。没有人会调查一家下水管道公司是否与洗钱有关。这就是关键。

艾尔·卡彭有洗衣店。NameSilo有下水管道。

不同的世纪,同样的逻辑:通过一项业务推动黑钱,购买真实资产,看起来合法。

运营者让受害者沉默了十年。然后他试图对我们故技重施。我们在事情发生前就记录了一切。

金色认证企业支持 被用于锁定@Phish_Destroy。X审查后表示: “无违规”。 仍被锁定。

所有phishdestroy.io结果均已移除 从Bing。从微软搜索中彻底清除。

虚假DMCA删除请求 针对仓库。运营者删除了包含受害者报告的Issue #35和#36。

100多条受害者评论被删除 通过自动化审核滥用。

针对 Google 搜索结果、域名、托管的 DMCA 请求。 任何可举报的内容都会被举报。

50多篇付费文章 通过 Kwork、Freelancehunt、中介机构。订单 已在 Google Drive 上编入索引。.

技术分析视频被举报并删除。揭示盗窃的研究人员被噤声。

针对警告帖的协同举报。社区讨论受到压制。

政府电子邮件地址 用于在平台上提交欺诈性滥用举报。

“开源”钱包位于 防弹主机。GitHub 代码 ≠ 生产代码。反分析基础设施。

举报按钮、DMCA 系统、自由职业者市场 — 每一个可用机制都被武器化以进行压制。这不是偶然,而是长达十年的策略。运营商和 NameSilo 站在同一边。案件档案在 ICANN 合同合规部门 和 联邦执法部门.

检控摘要

洗钱案

不是理论。不是猜测。而是指向一个结论的证据链。

盗窃

xmrwallet.com 劫持 Monero 交易已超过 8 年。估计被盗金额超过 1 亿美元。资金以 XMR 形式存在 — 设计上无法追踪。

转换

XMR → BTC 通过 DEX/混币器/OTC。不可追踪的步骤。输出:匿名钱包中的 Bitcoin。

清洗

在 NameSilo 批量购买域名。 NameSilo 接受 Bitcoin。 无需身份验证。每天 10,000-17,000 个域名。来自其 ShortDot 合作伙伴的垃圾顶级域名,每个 $0.99。无 WHOIS 联系信息。无电子邮件。无电话。这些域名从未被激活 — 购买本身就是目的。

报告

NameSilo 将这些购买记录为合法收入。每年 6550 万加元。“增长最快的注册商。”“管理着 626 万个域名。”在 SEDAR+ 上提交季度收益报告。股票在 CSE (URL) 和 OTC (URLOF) 上交易。市盈率 143.8 倍。幽灵域名变成幽灵收入,再变成真实的股价。

套现

内部人士在公开交易所出售股票。干净的资金。Kristaps Ronka(18.5% 的所有者,有限责任公司首席执行官)持有约 1700 万股。Paul Andreola(母公司首席执行官)拥有董事会控制权。被盗的加密货币已转化为加拿大股市股权。 洗钱完成。

Bitcoin 入金通道

NameSilo 接受 Bitcoin 支付。这并非技术细节 — 这就是入金通道。洗钱链条是:被盗的 XMR → BTC(通过 DEX/混币器)→ 在 NameSilo 购买域名 → “收入”。从盗窃到干净资金的整个链条需要 零身份验证。无需 KYC。无需银行。无需电汇。只需 Bitcoin 到域名再到股价。他们甚至不接受 Monero — 对于一个保护着全球最大 Monero 盗窃行动的注册商来说,这很奇怪。也许根本不奇怪:直接接受 XMR 会过于明显。BTC 这一步就是混币器。

计算

每年有人花费数百万美元购买他们从不使用的域名,这些域名来自一个接受 Bitcoin 且不提任何问题的注册商,而且没有人知道他们是谁。 这要么是互联网史上最糟糕的投资,要么就是一场洗钱行动。

这些问题中的每一个都可以通过一份传票得到解答。

它们没有被回答的唯一原因是没有人提出。

更新分析

洗钱机器 — 它实际上如何运作

一个洗车店每天洗 10 辆车却报告 100 辆。那 90 辆虚假汽车的钱从何而来?NameSilo 也是如此 — 只不过它洗的不是汽车,而是域名。420 万次不存在的虚假“清洗”。

方案如何运作 — 逐步说明

为什么这完美有效:

1. PrivacyGuardian 隐藏买家

每个域名都注册到 pw-{hex}@privacyguardian.org。无法证明“客户”就是 NameSilo 本身。 300万+ 受 PG 保护的域名。

2. 域名是完美的产品

数字化,无需仓库,无需运输,无迹可循。批发价低廉,零售价昂贵。 数百万个单位 — 很容易在真实域名中隐藏数千个“自己的”。

3. 廉价的 TLDs = 最大乘数

.cyou: $0.48 → $14.95 = 31x

.sbs: $0.68 → $14.95 = 22x

.cfd: $0.68 → $14.95 = 22x

.icu: $0.98 → $14.95 = 15x

4. 规模使其隐形

518万个域名 — 谁会逐一检查?真实客户混入其中作为掩护。 2025年每天新增4,260个死域名。

通过 NameSilo 洗钱的经济学

死域名主导着经济。 按估计零售价,死域名注册代表着 价值7730万美元 (批发成本:$2650万,账面利润:$5080万)。NameSilo 实际报告的收入为 C$6550万 (约合 US$4800万)— 这一差距反映了批量折扣和垃圾 TLD 定价。无论如何, 绝大部分收入来自无人使用的域名。本末倒置。

这正是发生的情况的证据

NameSilo 是一个数字洗车场。

420万辆幽灵车。5080万美元的虚假利润。

他们唯一使用的“肥皂”是来自他们自己合作伙伴的 0.68 美元批发域名。

财务分析

追查资金流向 — 谁支付了什么?

C$6550万收入。518万个域名。让我们看看有多少是真实的。

客户问题

如果 NameSilo 的 518万个域名属于 真实客户进行真实购买 — 那么他们在哪里?

真实客户会有:

• 正常运行的网站(只有 18.5% 响应 HTTP)

• 联系邮箱(96% 没有)

• 商业身份(1.06% 有组织名称)

• 可测量的流量(0.35% 进入百万级网站)

• 选择 NameSilo 而非 95 种更便宜选项的理由

NameSilo 的“客户”拥有:

• 无网站 (81.5%)

• 无邮箱 (96%)

• 无公司名称 (98.9%)

• 无流量 (99.65%)

• .sbs/.cfd 上的乱码域名

• 批量注册,每天 10,000-17,000 个

这些“客户”是谁? 他们没有网站。没有电子邮件。没有公司。没有流量。他们购买从未使用的域名,在无人问津的 TLDs 上,而且选择的注册商比其他 95 家都贵。他们批量注册 — 每天 10,000-17,000 个 — 模式与自动化购买一致。他们用比特币支付,无需身份验证。

这些不是客户。 客户会使用他们购买的东西。 这些是交易。域名不是产品 — 交易才是产品。 每年购买 58.5万 个死域名的目的不是拥有 58.5万 个网站。而是将资金从 A 点(匿名加密钱包)转移到 B 点(NameSilo 收入线),并使其看起来像一笔合法的商业交易。

每个真实域名的收入 — 确凿证据

* 本报告中的死域名指标(基于相同的518万数据集): 32.2% = 无DNS/IP。 54.2% = 可证明已失效/停放(无DNS + Sedo + CF停放 + Shopify未配置)。 55.7% = 用于与 Namecheap 对比的基准失效率(无IP + 无Majestic排名,99.86%的 NameSilo 域名排名为零)。 81.5% = 包含HTTP探测、年龄、MX、内容、模式的完整经济分析。 完整细分 · 排名数据

NameSilo 每个活跃域名创造20.34美元收入。Namecheap 创造9.68美元。 NameSilo 产生 每个真实客户的收入高出2.1倍 Namecheap — 尽管 NameSilo 规模更小、更贵(.com 域名:15.56美元 vs 6.99美元)、知名度更低、用户体验更差。这是为什么? 因为这些“幽灵”域名并非免费。 有人每年为那些不产生任何价值的域名支付800万至1000万美元。这笔钱虚增了收入,而“客户”一无所获 — 因为客户不存在,或者客户就是 NameSilo 本身。

我们为何与 Namecheap 进行比较 — 以及对他们的歉意

我们希望透明地解释 Namecheap 被选作基准的原因,并强调: 本次比较绝无贬低 Namecheap 的意图。 我们仅使用了公开数据。

为什么是 Namecheap: 我们对 NameSilo 的初步研究始于一份反网络钓鱼报告,其中两家注册商均有提及。引人注目的是它们共同的特征:可用于批量注册的API、接受加密货币支付、在亚利桑那州注册成立,并且两者都位列按域名数量计排名前列的注册商。我们希望找到最接近的比较对象 — 相同的市场细分、相似的规模、相似的功能。

我们发现: Namecheap 是注册商应该如何 处理滥用报告的典范 处理滥用报告的典范 — 响应迅速、透明且高效。与 NameSilo 行为的对比,我们研究得越深入就越显著。Namecheap 的死域名率(32.2%)在行业正常范围内。NameSilo 的(81.5%)则不然。我们对本次比较可能给 Namecheap 带来的不便表示歉意 — 数据对他们有利。

基准比较

“生而死”的域名 — NameSilo 对比 Namecheap

相同方法、相同数据格式。以 Namecheap(2400万域名)作为行业基准。如果 NameSilo 的死域名是“正常”的 — 那么它们的比率应该相符。但事实并非如此。

Namecheap(正常注册商)

新注册:26% 已失效

中期:38% 已失效

成熟期:32% 已失效

低 → 高 → 低 — 正常生命周期。域名最初是活跃的,有些因项目废弃在中期失效,幸存者则趋于稳定。

NameSilo(异常)

新注册: 56% 已失效

中期: 59% 已失效

成熟期: 46% 已失效

高 → 高 → 高 — 各年龄段保持平稳。域名一出生就失效,并持续失效。随着年龄增长差距缩小,仅仅是因为较老的组群早于2024-2025年的批量增长。

这并非“正常的死域名率”。 我们对此进行了控制。即使你接受每个注册商都有死域名 — NameSilo 仍有 多出120万个 死域名,超出你对一个同等规模注册商的预期。这120万个过量死域名每年产生2200万美元的虚假收入。这并非疏忽 — 而是 23个百分点的差距 高于基准,且主要集中在注册不满2年的域名中。

关键数据是: NameSilo 注册不满30天域名的死域名率是 59.5%。Namecheap 的是 25.4%。在 NameSilo, 每10个域名中有6个在其生命周期的第一个月内就已失效。这些域名从未打算成为网站。它们“生而死”,仅作为收入项目存在。

每年新注册域名数量(全部来自 NameSilo)

2025年有150万个新域名(每天4,260个)— 99%以上没有流量。增长与注册局费用支出相关,而非客户获取。这不是有机增长,而是预算增加。

这些“域名”长什么样?

我们分析了510万数据集中的1,669,111个失效域名。以下是“客户”购买的域名类型:

注册量的激增并非缓慢增长 — 而是一次爆发:

这些不是域名。这些是交易ID。 0499777com06xl03.sbs 不是一个企业。 000000004.xyz 不是一个品牌。 1xbet-djjj.buzz 是一个赌博钓鱼域名。有378,547个乱码名称。有522,288个购买了正好一年后就被放弃。 没有真正的客户会购买 02g740c6.sbs 花费0.99美元,使用零天,然后任其过期。 这是一种自动化购买,背后没有人为意图 — 除了转移资金的意图。

6550万加元营收,在全球前10,000名中拥有58个域名。

Namecheap拥有2400万个域名,数千个位居前1万名。GoDaddy拥有8000多万。NameSilo拥有58个。

钱从何而来?不是来自那58个真实网站。也不是来自那17,875个有可衡量流量的网站。

每年4800万美元的收入来自99.65%的隐形客户群。

最后一个问题:一家公司拥有 6550万加元营收和1.33亿加元市值 却无力更新一个看起来像这样的用户界面 Windows 98?实际上 — 在他们2025年第三季度的财报中,NameSilo LLC首席执行官 Kristaps Ronka 承认他们 “利用七年的客户学习经验,开始了全面的用户体验/用户界面改造。” 七年。花了七年时间,客户纷纷流向Namecheap,才有人注意到这个面板看起来像1998年的GeoCities页面。但他们并没有用这笔钱来改善用户体验,而是收购了 SewerVUE Technologies — 一家用雷达检查下水道管道的公司。一家保护价值1亿美元盗窃活动并检查污水的域名注册商。你简直编不出这种事。 查看我们忠实复刻的Win98版NameSilo体验 →

接着是停放IP的问题。

在那些确实拥有IP地址的域名中, 36.7%指向仅仅10个IP地址 — 全部是停放/占位页面。仅排在首位的IP(Sedo停放:91.195.240.123)就托管了 522,466 NameSilo domains。另有646,381个域名位于已知的停放基础设施上。这些不是网站。这些是显示通用广告的占位页面。

因此: 1,668,355个域名(32.2%) 根本没有IP地址 — 完全失效。在确实有解析的351万个域名中, 1,153,281 (33%) 指向停放/占位IP。 总计:在5,179,405个域名中,约2,821,636个域名(54.4%)不是真实网站。 超过一半。这还只是DNS。我们的完整经济分析—计入域名年龄、MX记录、内容和注册模式—将实际失效率定为 81.5%(4,221,217个域名)。超过5000万美元的虚假收入。

NameSilo的真实活跃客户群大约为 958,188个域名 — 而非他们声称的518万。他们的“前十大注册商”地位是建立在虚假注册之上的。我们不是税务机关。但是 这是典型的洗钱基础设施 — 匿名买家、加密货币支付、零激活、虚报收入。FinCEN已就这种模式发布了指导意见。但没有人遵守。

运营者自己钓鱼自己。是的,确实如此。

在我们继续之前请注意:许多安全领域的同事都想加入这项调查。我们 故意拒绝了所有帮助 以保护他们免受报复。他们每一次压制尝试都会制造更多证据,并在他们的犯罪履历上再添一笔。

现在 — 自我钓鱼骗局。当我们提交技术分析时,运营者的第一反应是: “你访问了一个钓鱼网站。” 是的。我们知道。他的网站就是钓鱼网站。 但蹊跷之处在于: 运营者会创建他自己诈骗网站的钓鱼副本,然后指责受害者访问了“钓鱼网站”。

目前活跃的自我钓鱼网站: xmrwallet.app — 请自行检查代码。钱包创建逻辑和交易处理 几乎相同 与主站xmrwallet.com的代码。在过去10年的“钓鱼”副本中 — xmrwallet.homes 等等 — 代码结构在各地都是一样的。相同的处理逻辑。相同的钱包生成。唯一的区别是:“钓鱼”副本不加密。因为它们并非真正的攻击者制作的钓鱼副本。它们是运营者自己的镜像,旨在制造合理的推诿: “哦,你肯定用了钓鱼副本,而不是真正的网站。”

那么这些自我钓鱼域名托管在哪里?在 njal.la — 一个NameSilo的经销商。就是那个API被NameSilo禁用的njal.la。同一个生态系统。当“区块链同步”的借口被门罗币官方项目驳斥后,这些“天才”转向了: “不是我们,是针对我们的钓鱼副本!” 但这些钓鱼副本却托管在他们自己的合作伙伴基础设施上,使用相同的代码,并连接到相同的DDoS-Guard / IQWeb后端。

这背后的俄语诈骗者在社区中是众所周知的 — 请查看 keplr.at 以及相关域名。相同的作案者,相同的方法论,多个网站。我们总是进行公开扫描(我们注意到他们开始使用URLscan — 但对于拥有专业版订阅的用户,所有内容都是可访问的)。 比较xmrwallet.app与xmrwallet.com的代码。比较钱包创建流程。比较交易处理。然后你再告诉我们,一个是“钓鱼网站”,另一个是“合法网站”。

确切地说: 只有一个 一家 我们识别出的独立行为者制作了xmrwallet的实际钓鱼副本 — 一个已知的说俄语的诈骗者,主要在 .at domains (keplr.at及类似域名)上运作,他针对多个加密钱包进行钓鱼。他创建了xmrwallet的副本,作为众多目标之一。 在过去10年中,所有其他xmrwallet的“钓鱼副本”都是运营者自己创建的。

为什么一个骗子要钓鱼他自己的骗局? 两个原因。首先: 制造一种叙事。 “看,人们正在制作我们合法服务的钓鱼副本 — 我们一定很重要,我们一定是真的。”这是信誉表演。一个合法的钱包会遭到钓鱼。一个诈骗钱包则不会 — 除非骗子自己动手。这些自我钓鱼副本让运营者得以声称他从未有过的可信度。其次: 推卸责任。 当受害者投诉他们的资金消失时,运营者会指向“钓鱼副本”并说: “你肯定用了假网站,不是我们的。” 受害者责怪钓鱼者。运营者继续盗窃。注册商默许。每个人都赢了 — 除了那些损失金钱的人。

运营者方便地归咎于xmrwallet.homes、xmrwallet.app以及其他数十个“钓鱼副本” — 它们都追溯到同一个来源。相同的代码。相同的逻辑。相同的托管。相同的运营者在两边下注。唯一真正的钓鱼者 (keplr.at) 只是复制了一个已经是骗局的东西。其他所有被指责为“钓鱼xmrwallet”的人都是运营者本人,他们运营着自己盗窃活动的镜像,并假装它们是攻击。

通过自己的经销商网络进行自我钓鱼,将受害者归咎于你自己的镜像基础设施,同时你的注册商帮你清理VirusTotal的检测。这已经不仅仅是诈骗了。这是一种工业化运营。

这是人们信任并托付业务的公司管理面板。看看这个设计。看看这个用户界面。这看起来像一家现代化、资金充足的科技公司吗?还是像一个由在Kwork上花500卢布购买SEO文章的人所建造的东西?

现在将其与 fd.nic.ru — 一个俄罗斯注册商。惊人地相似的美学,不是吗?同样的时代,相同的设计理念,相同的目标受众。

NameSilo声称管理着626万个域名。我们对518万个域名的分析显示 81.5%已失效 —— 422 万个域名没有网站、没有电子邮件、没有用途。大规模批量域名注册,使用匿名比特币支付且零激活,这并不是一个商业模式。

《福布斯顾问》文章 — 购买合法性的案例研究

《福布斯顾问》发表了一篇关于 NameSilo 的“评论”(“审核与验证:2024 年 5 月 6 日”)。其中包含联盟披露信息: “我们从合作伙伴链接中赚取佣金。” 该文章推荐 NameSilo 为 “低成本域名的最佳注册商。” 让我们对照现实进行事实核查:

福布斯还包含此免责声明: “信息可能自发布以来发生变化。过往表现不代表未来结果。” 和 “《福布斯顾问》遵守严格的编辑诚信标准。”

“编辑诚信” 却推荐一个注册商为“低成本 .com 的最佳选择”,而实际上有 95 家注册商更便宜。宣称“24/7 支持”,而网站却显示工作时间。与一个已失效的竞争对手进行比较。显示不存在的面板的虚假截图。 与 Kwork SEO 文章相同的套路 — 预算不同,结果相同。 一篇 500 美元的 Kwork 文章和一篇《福布斯顾问》的“评论”服务于同一目的: 购买合法性。

这并不止于福布斯。NameSilo 在 Yahoo Finance 上的“新闻”带有此标签: “这是一篇付费新闻稿。” 金融媒体上关于 NameSilo 的每一篇“文章”都是购买的。福布斯的评论。Yahoo Finance 的新闻稿。Trustpilot 的评分。维基百科页面(被标记为宣传性内容)。 没有关于 NameSilo 的自然积极报道。一切都是买来的。

FTC 警告信 — 2024 年 12 月 20 日

The U.S. Federal Trade Commission 于 2024 年 12 月 20 日向 NameSilo 发送了一封官方警告信,由 Lois C. Greisman (消费者保护局市场营销实践司副主任)签署。信中写道:

想想这意味着什么: 一个联邦机构不得不发送一封官方信函 以促使 NameSilo 对冒充 FTC 本身的域名采取行动。不是一个随机的钓鱼网站。不是一个加密货币盗取器。 一个假冒 Federal Trade Commission 的域名。 如果连 FTC 都需要发送正式函件才能移除一个钓鱼域名 — 普通受害者还有什么机会?答案:没有。 阅读完整的 FTC 信函 (PDF) →

BBB 投诉 — 滥用否认模式

NameSilo 的 Better Business Bureau 页面 包含真实受害者的投诉。一个模式浮现:受害者报告钓鱼域名,NameSilo 推诿:

受害者投诉 (BBB):

“NameSilo 没有删除已被证实用于网络钓鱼的域名,并允许它继续冒充我们公司。他们的钓鱼滥用报告表格不起作用。当我尝试通过电子邮件联系他们时,他们只有自动回复。我们已向 ICANN 提出投诉,因为他们的滥用报告系统基本上无法运作。我们正在考虑根据 ACPA 提起诉讼。”

NameSilo 回复(2024 年 3 月 18 日):

“我们无法确认网络钓鱼 — 它似乎是垃圾邮件。作为域名注册商,我们对电子邮件内容没有任何控制权……域名欺骗太容易了,我们无法调查投诉。”

翻译: “我们无法确认网络钓鱼”(我们不看)。“我们不控制电子邮件内容”(不是我们的问题)。“太容易欺骗”(我们不调查)。这与我们用 xmrwallet 记录的套路如出一辙 — 推诿、淡化、拒绝。不同之处在于:这些不是我们的报告。这些是真实企业在 BBB 上提交投诉,得到的是相同的非答复。 阅读所有 BBB 投诉 →

Trustpilot — 机器人农场与机器人农场竞争

NameSilo 的 Trustpilot 评分看起来令人印象深刻 — 直到你仔细思考。他们真实的客户群是约 95.8 万个活跃域名。这些客户中有多少人会自愿为一家拥有 Win98 管理面板、售价 15.56 美元 .com 域名(#96/130)以及对钓鱼报告回复“我们无法确认网络钓鱼”的注册商撰写好评?

模式已完成:

我们亲自测试了 Trustpilot。 我们留下了一个 3 星评论 给 NiceNIC — 甚至不是负面的,只是诚实的。没有粗言秽语,没有指控,只有事实。 在一次投诉后被删除。 一个已验证的账户。一个真实的评论。消失了。 与此同时,NameSilo 的页面上充斥着来自美国地理位置账户的、可疑地热情洋溢的 5 星评论 — 因为地理位置很重要。美国评论者 = “看,真正的美国客户购买我们的域名”(而不是“我们通过从自己那里购买域名来洗钱”)。这些评论与虚假域名的目的相同:

制造一个不存在的合法美国客户群的假象。 (例子:“Patty Johnson”Trustpilot 资料 ) — 位于美国,共 2 条评论。其中一条是为 NameSilo 撰写的 5 星评论(2026 年 1 月): “Leonid 非常乐于助人……5 星!” 另一条评论呢?是给 Otrium — 一家被评论指控欺诈和盗窃钱财的公司。一个机器人账户为两家不同的诈骗相关企业撰写评论。这些评论还有一个共同的模式:它们会点名特定的支持代理(“Leonid”),称赞响应时间,读起来像是模板化的客户服务调查 — 而不像一个刚购买了 10 美元域名的人。

真实的域名购买者评论价格和面板用户体验。机器人评论则称赞“Leonid”。

美国地理位置 顺便说一句,我们理解对支持的痴迷。 (我们复刻了它你见过他们的管理面板吗? 七年 )。有了那个界面,我们也需要支持 — 或者一辆救护车。一半的功能不工作,用户界面多年没有进行重大改造,甚至首席执行官本人也承认,在经过

的承诺之后,它需要“彻底的用户体验改造”。所以是的:如果你莫名其妙地成为 NameSilo 客户,你确实会不断联系支持。因为没有它,什么都无法工作。 但这里有个线索: 真正沮丧的用户会写下界面有多糟糕。 1 星评论是这样说的 — DNS 损坏、账户锁定、域名暂停、钓鱼报告被忽视。真实的痛苦,真实的细节,平均 265 个字符。5 星评论呢? “很棒的支持!Leonid 提供了帮助。5 星。” 真实用户抱怨产品。虚假用户赞扬个人。

至于那些人 — Leonid 在2025年4月13日凭空出现。此前没有任何提及。然后 在他最初的两个月里有65条评论。 这不是一个受欢迎的支持代理。这是一个关键绩效指标(KPI)。这个时间点与我们的调查公开恰好吻合。模式很清楚:调查开始 → 负面报道出现 → 机器人农场启动 → “Leonid太棒了!”充斥页面。 2025年5月:106条评论(是正常情况的5倍),95%五星,零一星。 在106条评论中没有一个不满意的客户。对于一个.com定价排名第96位、拥有1998年面板的注册商来说。

至于评论本身呢?43%的评论不足80个字符。其中有四条评论的标题仅仅是 "Leonid" — 别无其他。另外三条是:“Leonid非常有帮助。”就这样。52%来自美国。在评论者中: "Satoshi Nakamoto" (是的,真的), "Author" (甚至没有取名), "Виктор -" 和 "Anna Koroleva" (面向美国用户的注册商上出现了俄罗斯名字), "Boris Martin" 和 "Andrei Dobrescu" (东欧名字),与“Brad”、“LaToya”、“Patty Johnson”等名字混杂在一起。有人在批量撰写评论,并使用一个无法决定假装来自哪个大陆的名字生成器。这个名字 Leonid 本身就是俄语名字 — 这与模式完美吻合。一个俄罗斯名字的客服代理,被俄罗斯名字的机器人账户在一个与FSB有联系且与xmrwallet有关联的注册商上称赞。此时,问题不在于这些评论是否虚假。问题在于Leonid是一个真实的人,还是剧本中的一个角色。

香港异常现象 — 以及幽灵般的中国客户群

香港:57条评论。57条评论中有57条是五星。100%。零四星。零三星。零其他。 91%的账户只有一条评论。超过7年。对于任何真实的客户群来说,这在统计学上是不可能的。中国:94%五星,80%单条评论,84%无头像。新加坡:95%五星,85%单条评论。综合来看: 来自中文市场的168条评论 — 几乎完全是捏造的。

名字呢?“Mihai”和“Jesse Barrett”从香港评论。“Franck”来自中国大陆。与陈旭, 幽羽千葉, and zhanglili混杂在一起。一个无法决定使用中文还是西方名字的机器人农场 — 所以两者都用了。

为什么是中国?因为NameSilo在那里积极营销: namesilo-china.com, bcbay.com/namesilo,付费中文博客文章,甚至还有 中文维基百科文章。当调查人员问“谁购买了422万个废弃域名?”时,NameSilo会指向中国。 请准备好面对幽灵般的中国客户。 Trustpilot数据显示他们自2019年以来一直在建立这个不在场证明 — 香港的57条完美评论,一次一条,分散在几年中。有耐心。有预谋。100%捏造。

独立的AI取证分析 — 2,480条对2,480条评论

我们抓取了2,480条NameSilo和2,480条Namecheap的Trustpilot评论,并将其提交给独立的Claude API分析,匿名化为“公司A”和“公司B”。AI不知道哪个是哪个公司。其结论:

来自AI报告: “公司A展示了通过协调的人工生成进行系统性评论操纵的广泛、多维度证据。这些模式自然发生的概率接近于零。”

xmrwallet.com Trustpilot — 诈骗网站自己的评论

我们抓取了xmrwallet.com Trustpilot页面上的所有80条评论。Wayback Machine快照存在于 ca.trustpilot.com/review/xmrwallet.com。我们的抓取捕获了完整的数据集,包括评论文本、评分、日期和用户元数据。

80

总评论数

51%

五星 (41)

22%

一星受害者 (18)

99%

回复率 (79/80)

70%

单条评论账户

0

用户也评论了NameSilo

运营商回复模式: 8次“谢谢!”,7次“感谢!”,5次“克隆/钓鱼网站”转移话题。运营商积极维持99%的回复率以提高Trustpilot的信任评分 — 而实际受害者自2020年以来一直在报告资金被盗。

受害者Lee Davis (2022) 提到曾发邮件给 "owner Nathalie Roy herself" — 直接从Trustpilot评论中确认了域名注册人身份。

交叉参考: xmrwallet和NameSilo评论者之间没有用户重叠。不同的机器人农场,相同的套路:用来自单条评论账户的短五星评论淹没真实受害者。

一切都是自我指涉的。 域名抬高了收入。收入资助了文章。文章建立了Trustpilot信誉。Trustpilot说服了投资者。投资者资助了股价。股价证明了收购的合理性。收购洗了钱。而其中81.5%是建立在无人使用的域名、无人撰写的评论和非自然委托的文章之上。 这就像是层层叠叠的乌龟 — 每一只乌龟都是NameSilo。

域名注册异常报告 — 分析了1.3亿多个域名

我们分析了510万个NameSilo域名,并与另外7家注册商(总计1.3亿多个)进行了对比。 32.2%的NameSilo域名已废弃 — 从未激活,没有IP,没有电子邮件,没有网络存在。行业基准:15-21%。这意味着 1200万美元花在了从未使用的域名上。2023年至2024年间,废弃注册量激增7倍。2025年全年,批量注册每天10,000-17,000个域名。过度使用垃圾顶级域名(如.sbs、.cfd、.xyz)。96%的域名没有联系电子邮件。这与洗钱、自营交易或系统性收入虚增行为一致。

背景信息:NameSilo Technologies Corp. (CSE: URL, OTC: URLOF) 拥有 1.33亿加元(约9800万美元)的市值,收入为6550万加元,净利润率为1.7%。它们的市盈率为143.8倍,而行业平均水平为21倍。一家市值1.33亿加元的公司正在保护一项超过1亿美元的盗窃行动。这笔账对不上 — 除非盗窃行动本身就是其商业模式的一部分。

公司结构 — 公开记录:

NameSilo Technologies Corp. — 母公司。注册地在 加拿大不列颠哥伦比亚省. 在 加拿大证券交易所 (CSE: URL). 也在美国作为 URLOF 在场外交易。受加拿大证券法规 (BCSC) 监管。

NameSilo, LLC — 运营子公司。注册于 美国亚利桑那州凤凰城. ICANN 认证的注册商,IANA ID #1479。受美国法律、ICANN RAA 和亚利桑那州管辖。

这意味着 两个监管司法管辖区 拥有管辖权:加拿大证券监管机构 (BCSC/OSC) 对母公司及其股票拥有管辖权,美国当局 (FBI, DOJ, Arizona AG, FinCEN) 对运营实体拥有管辖权。两者均未采取行动。

PrivacyGuardian.org — NameSilo 内置的诈骗防护

PhishDestroy 对 NameSilo WHOIS 隐私服务的扫描 — 2026 年 4 月

PrivacyGuardian.org 不是第三方服务。它 由 NameSilo 拥有和运营. 每个使用 PrivacyGuardian 的域名,其注册人电子邮件都会被替换为 pw-{hex}@privacyguardian.org 地址 — 使真正的所有者对滥用举报人、执法部门和受害者隐形。隐私是合法的。使用自己的隐私服务来保护 109,000 多个恶意域名 免于被识别不是隐私 — 它是欺诈的基础设施。

我们如何获得这些数字: 我们通过匹配 PrivacyGuardian.org WHOIS 标记,从 NameSilo 客户数据集中提取了 4,974,265 个候选域名。然后我们通过 RDAP 对每个域名进行了验证,对照 rdap.namesilo.com. 在这些已验证的域名中, 109,195 个被严格确认 为受 PrivacyGuardian 保护。我们将完整列表与 Spamhaus DBL、SURBL、PhishTank、PhishingArmy、CERT-PL、AlienVault OTX、Hagezi、uBlock、AdGuard、ThreatFox 以及我们自己的包含 13 万多个域名的内部黑名单进行了交叉比对。

主要黑名单来源

这些域名做了什么

主要顶级域名 (恶意 PG 域名)

与无效域名分析中发现的垃圾顶级域名特征相同。.sbs, .cfd, .xyz, .top — 同样容易被滥用的顶级域名主导了这两个数据集。

主要目标品牌

Ledger, Coinbase, OKX, Ethereum — 通过 NameSilo 自己的隐私服务被冒充的真实金融品牌。

托管地理位置 (恶意 PG 域名)

VirusTotal 分析

总结: NameSilo 运营着自己的 WHOIS 隐私服务。该服务保护了 109,000 多个经确认的恶意域名 免于被识别。这些域名冒充 Coinbase、Ledger、OKX、Ethereum、Google 和数十个其他品牌。它们大规模运行 Angel Drainer、Solana Drainer 和钱包连接网络钓鱼。 其中 77,522 个被 Spamhaus 标记。 而 NameSilo — 这个运营 PrivacyGuardian 的 ICANN 认证注册商 — 告诉每一位滥用举报人: "As an ICANN-accredited registrar..."

这不是疏忽。这是一种商业模式。隐私服务存在是为了让滥用举报变得更困难。垃圾顶级域名之所以存在,是因为它们便宜且可随意处置。无效域名存在是为了虚增收入。而 ICANN 认证的存在是为了敷衍所有提出疑问的人。 NameSilo,有 109,000 个恶意域名受到你自己的服务保护。在有人揭露其本质之前,你还需要多少?

让我们明确我们正在调查什么。这些并非老练的行动者。其操作模式与数百个起源于俄罗斯的诈骗活动完全相同,这些活动向 FSB 附属机构支付回扣以获得保护 — 唯一的区别是规模,以及它们躲藏在美国亚利桑那州注册的公司后面,而不是伯利兹的空壳公司。逻辑是一样的:盗窃、压制、购买声誉、删除证据、威胁研究人员,并依靠机构的惰性来逃避惩罚。他们之所以感到自在,是因为这套做法已经奏效了 10 年。但第 11 年就不会再奏效了。

abuse@phishdestroy.io — 我们将我们所知的一切分享给任何受害者、调查员或检察官。

云端硬盘所有者: hassizabir@gmail.com (最后修改于 2023 年 10 月)

证据 — 运营者的告别信

运营者逃跑了。网站仍在运行。NameSilo 仍未暂停该域名。

在 2026 年 5 月 5 日,xmrwallet 运营者在该网站和 GitHub 仓库上发布了一封告别信 — 宣布完全关闭。他署名 "The Creator of xmrwallet.com" 没有使用他的真名。这封信是直接证据:它证明运营者知晓了调查,它包含了关于盗窃机制的可验证谎言,并确认该网站在 2018 年至 2026 年期间由一个人运营。我们立即保存了一份副本。 截至今日,域名 xmrwallet.com 仍处于活跃状态,NameSilo 仍未暂停该域名。

谎言 #1 — “查看密钥无法授予访问权限来消费您的资金”

"查看密钥不会,也无法,让服务访问您的资金并进行花费。"

实际情况: 盗窃机制不使用查看密钥进行消费。它使用 会话密钥外泄 — 钱包地址和私有查看密钥被 base64 编码为会话标识符,发送到服务器,服务器使用 8 个 PHP 端点构建自己的交易。运营者知道这一点,因为他编写了代码。他故意将受害者误导至查看密钥的争论,而实际的漏洞是服务器端交易劫持。这是有罪的自觉。

谎言 #2 — “资金不足”和“无法承担服务器费用”

"这个项目没有资金支持,是我利用业余时间维护的,我实在无法承担服务器费用。"

实际情况: 运营者估计窃取了 超过 1 亿美元的门罗币 超过8年。 DDoS-Guard的服务器托管费用约为每月550美元。他预付了在6家以上注册商的5-10年域名注册费。他购买了50多篇SEO文章、社交媒体垃圾邮件套餐,并同时维护了多个镜像域名。“未获得资金的志愿者”这一说法是针对不阅读技术证据的受害者。

承认 — “攻击我们的人”

“我们最近一直受到持续攻击……攻击我们的人指控我们的服务需要查看密钥。”

这证实了: 运营者承认PhishDestroy的调查迫使其关闭。他将安全研究诬称为“攻击”。他没有否认任何具体发现。他没有提供反驳证据。他将话题转向了查看密钥这个稻草人论点。 一个清白的运营者会公布服务器日志以证明没有发生盗窃。他没有这样做。

证据价值 — “感谢所有捐款的人”

“特别真诚地感谢多年来所有捐款的人。是你们巨大的慷慨维系了服务器的运行。”

对于调查人员: 运营者声称捐款资助了服务器。这是可以证伪的。传唤捐款地址的交易历史记录。比较收到的捐款总额与从用户钱包中“消失”的资金总额。这些数字之间的差额就是盗窃量。运营者刚刚告诉了你该去哪里查找。

于2026年5月5日从xmrwallet.com抓取。该信件作为网站的索引页发布。我们已存档完整的HTML,包括所有CSS、脚本和元数据。运营者署名为 "The Creator of xmrwallet.com" — 并非“Nathalie Roy”,也非任何姓名。但二月份的电子邮件标题显示为N.R.。WHOIS记录则揭示了其余信息。

他为何“离开”?并非内疚。而是销毁证据。

该运营者 — 注册时使用的姓名是 "Nathalie Roy" (一个女性名字;我们记录了该运营者在Kwork上的SEO订单和自由职业活动 — 因其SEO垃圾邮件活动而被戏称为“SEO爷爷”) — 并非出于悔恨而关闭。他 将xmrwallet.com域名重定向到GitHub Pages,告别信现在托管在那里。这不是关闭。这是一个精心策划的举动,目的是:

1. 抹去URLscan证据。 当域名指向GitHub Pages时,之前对恶意网站的URLscan扫描就会失效。新的扫描会显示一个良性的GitHub托管页面。该网站实际做了什么 — 8个PHP端点、session_key外泄、服务器端TX劫持 — 这些取证记录都被静态告别信的干净扫描所掩盖。

2. 自动减少VirusTotal检测。 当安全厂商重新扫描xmrwallet.com并看到GitHub Pages网站而非充满恶意软件的钱包时,它们就会移除其检测结果。该运营者一直在提交 定期的VT申诉和重新扫描请求 — 我们观察到了这种模式。每次域名指向GitHub的重新扫描都会降低检测数量。这正是NameSilo承诺提供帮助的内容: “与注册人合作,将网站从VT报告中移除。” 他们找到了办法。

3. NameSilo开始紧张。 ICANN的备案、执法部门的转介、1.1万次观看的公众曝光 — 随后美国当局显然开始提出质疑。告别信不久后就出现了。巧合吗?运营者在近十年和窃取1亿美元后并没有突然良心发现。有人让他冷静下来。有人为了让问题悄无声息地消失而拥有既得利益。

4. DNS历史记录证实这是故意的 — 而且很笨拙。 xmrwallet.com域名曾 未 在此之前曾指向GitHub。多年来,它解析到DDoS-Guard/IQWeb基础设施 — 真正的诈骗后端。重定向到GitHub Pages是最近的、故意的,并且运营者花费了 3次尝试 才正确配置DNS。一个声称构建了“复杂开源钱包”的“开发者”,却需要三次尝试才能设置GitHub Pages的CNAME。这种技术水平与本次行动的其他一切都吻合。他们并非老练的行动者。他们是顽固的。

这次“告别”并非退出。而是一次清理行动。域名仍在注册中。DNS仍然活跃。运营者依然逍遥法外。而证据销毁仍在进行中 — 每天域名指向GitHub,就会有一家安全厂商移除其检测。 这就是为什么我们在他们能够抹去一切之前就将其存档。

证据 — 被压制的社交媒体证据

@Phish_Destroy — 26 tweets that got us silenced

@Phish_Destroy发布的每条推文都被截图并存档 在此之前 该账号通过X Gold Checkmark企业支持被锁定。这26张截图是我们关于xmrwallet和NameSilo公开交流的完整记录。X/Twitter删除了原始内容。我们保留了证据。

对于调查人员: 请求X/Twitter提供@Phish_Destroy的删除日志。比较被删除的内容与幸存的内容。与这些截图中的时间戳进行交叉比对。每次版主操作都有记录可查。触发锁定的报告是由NameSilo或运营者提交的 — 请求披露举报者身份。

点击任意截图查看全尺寸图像。所有26张图片都是IPFS存档的一部分。原始帖子在Gold Checkmark企业介入后从X/Twitter删除 — 这些是X自有服务器之外唯一幸存的副本。

证据 — xmrwallet受害者 & 技术证据

额外证据截图

受害者盗窃报告、已删除的GitHub议题、DNS基础设施图、VirusTotal检测以及运营者的CIS来源指标。所有内容均在 ALL_EVIDENCE_HASHES.txt.

运营者的整个策略取决于受害者在被噤声后放弃。本节是为那些拒绝放弃的人准备的。

我们知道这感觉毫无希望。Monero是匿名的。您的钱似乎消失了。他们删除了您的评论、您的帖子、您的警告。他们想让您相信您无能为力。 那不是真的。

运营者的权力在于让受害者消失。 这个档案让这变得不可能。

直接致函 — 致那些纵容这一切的人

你们删除了经过验证的受害者评论,却保留了机器人评论。你们助长了一个诈骗钱包,使其评分高于合法的加密货币交易所。一个经过验证的用户,绿色勾号,主动评论,报告资金被盗 — “我慌了,我在官方网站上创建了一个钱包,存了钱进去,然后开发者把所有东西都拿走了” — 被删除,原因是 “违反了Trustpilot的评论者指南。”

受害者报告盗窃是违反指南。机器人写“Leonid非常有帮助”却不是。我们有Wayback Machine的证据,证明有129条NameSilo评论和7+条xmrwallet评论从你们平台被删除。 我们还有更多惊喜,将揭示你们在此次欺诈中扮演的角色。 停止删除受害者报告。开始删除机器人评论。

你们向用户推荐xmrwallet.com作为合法的Monero钱包。人们信任了你们的推荐。人们损失了金钱。该推荐为盗窃操作带来了收入,并助长了洗钱。 我们有截图。 纠正它。

每一次你删除,我们都发布。每一次你威胁,我们都存档。每一次你撒谎,我们都揭露下一层。我们真心希望能在逮捕后采访其中一位操作者。在那之前,我们记录。我们不会停止。

“尽可以不屑一顾。我们以前也曾被不屑一顾 — 通常是在我们被证明是正确的之前。”

专家领域: 独联体地区诈骗行动。数百个网络钓鱼网站被关闭。这里的模式 — DDoS-Guard、Kwork订单、SEO埋葬、压制策略 — 都是可识别的操作特征。

存在 直接联系 在操作者和注册商之间,超越了标准的客户关系。操作者 邀请我们证明他是小偷。我们做到了。然后他们试图抹杀我们。

首次公开估计:2000万美元以上。随着受害者直接联系我们和欧盟执法部门分享调查结果,真实数字变得清晰:极有可能 超过1亿美元。我们公开使用保守数字。但我们知道。

每一次压制尝试都 可追溯。传唤Trustpilot(100多条被删除评论)和GitHub(21多个被删除议题)。压制行动是该操作的证据。

致过去十年中损失Monero的受害者:

此档案为您而存在。操作者已被识别。注册商已有记录。欧洲的刑事案件已启动。您并不孤单,也并非无助。

每个文件在捕获时都进行了SHA-256指纹识别。任何字节更改 = 哈希不匹配 = 检测到篡改。这是一个法院级别的证据链。

61 张证据图片 — 完整剖析

16 张主要截图

运营者电子邮件、NameSilo 推文(4 项矛盾)、@Phish_Destroy 反驳、X Support “无违规”、GhostArchive 副本、VT 下架证据。全部位于 evidence/

11 张附加截图

受害者报告 (BitcoinTalk, bits.media)、已删除的 GitHub Issues #13/#15/#35、DNS 基础设施图、VirusTotal、Trustpilot、运营者嘲讽。全部位于 screenshots/

26 张推文截图

完整的 @Phish_Destroy 存档。金牌认证锁前捕获的每条推文。X/Twitter 试图删除的帖子。全部位于 tweets/

如何验证完整性

从该存档下载任何文件。运行 sha256sum <filename> 并与此处或 ALL_EVIDENCE_HASHES.txt。如果任何哈希不匹配,则该文件在发布后已被篡改。所有哈希都在捕获时生成 — 在任何一方修改原件之前。将任何不匹配报告给 abuse@phishdestroy.io.

每个存储库、每个页面、每张截图。GitHub 宕机、域名被查封、账户被锁定 — 它都还在这里。

实时网络钓鱼 & 诈骗域名阻止列表。130,000+ 精选威胁。纯文本、主机、AdBlock Plus、dnsmasq。威胁情报 API。包含所有原始数据。

私钥盗窃、服务器端交易劫持、8 个 PHP 端点、Google Analytics 跟踪。已删除的 GitHub Issues #35 & #36 — 包含缓存副本。

Arweave(链上、永久、5 次部署)+ IPFS(ENS 域名、去中心化)+ GitHub/Codeberg(版本控制、可分叉)。 无法删除、修改或审查。 每个副本都是一个完整的独立存档 — 723+ 个文件、10 种语言、所有证据。

arweave.net 为 ar-io.dev 或 arweave.developerdao.com。相同数据,不同运营者。如果一个宕机,其他也能正常工作。bafybeihyw6jz5p4dqxadj756oew7rhzt6kq7tljrzxygpnnwdc5aq3aq6iipfs pin add bafybeihyw6jz5p4dqxadj756oew7rhzt6kq7tljrzxygpnnwdc5aq3aq6igit clone https://github.com/phishdestroy/namesilo-evidence.gitArweave:永久链上存储。IPFS:去中心化,通过 ENS 固定。GitHub/Codeberg:版本控制,可分叉。 每个副本都是一个完整的独立存档。

此 IPFS 存档的完整目录。每个页面、每个文档、每份证据 — 已链接并描述。

供调查员、记者和取证分析师使用的机器可读数据集。每个文件都经过 SHA-256 验证。下载所有内容 — 检查我们的工作。

完整的 NameSilo 注册商数据转储:域名 URL、注册/到期日期、Majestic 排名、联系邮箱、电话、IP 地址、地理位置。异常报告背后的数据集。

下载 CSV.GZ ↓外部证据的完整镜像:Reddit 帖子、Wayback Machine 快照、VirusTotal 报告、URLscan 结果、Trustpilot 评论、SecurityTrails DNS 历史记录。在删除压力之前保存。

SHA256SUMS ↓完整的 A/NS/MX/TXT/CNAME 历史、RDAP 实时状态、子域名、相关域名。证明:Namecheap(2014) → DigitalOcean(2018) → Cloudflare(2021) → DDoS-Guard(2024) → GitHub Pages(2026)。

浏览 JSONs ↓针对每个 xmrwallet 域名(.com, .app, .cc, .biz, .me, .net, .homes),以及 njal.la 和相关IP的检测、详情、关系、社区选项卡。

浏览 VT ↓8家注册商对比:失效域名率、顶级域名(TLD)配置文件、IP集中度、成本分析。NameSilo 的失效率达 32.2%,而基线为 15-21%。来自失效注册的 5000万+ 美元幽灵收入。

阅读报告 ↓推广 xmrwallet 的 Twitter/X 僵尸机器人帖子的完整列表。三波:2018年 Kwork 批次、2023年 Google Drive 匹配、2025-2026年仍在活跃。全部在线,无一删除。

下载 URL ↓xmrwallet.com 如何渗透 AI 推荐: 赞助列表文章 (crypto.news, guru99, hackr.io),用于 SERP 排名(搜索引擎结果页面排名)的 PBN(私人博客网络),Google Sites/GCS 垃圾信息,Trustpilot 刷评论,暗网推广。xmrwallet (每月640次访问,70-80%为垃圾链接) 和 NameSilo (每月26万次访问,43%为不明韩国流量,95%为垃圾外链) 的流量分析。运营者身份、基础设施 IP、卫星域名。NameSilo 交叉分析:4家注册商中有3家被暂停,NameSilo 是唯一一家进行辩护的。

阅读完整分析 →完整的 SEO 操纵分析: 50+ 个 blogspot PBN, strategydriven.com 漏洞利用 (4,125个注入链接 = 43% 的外链配置文件),Google Sites 垃圾信息,域名抢注(输入错误抢注),暗网推广,SERP 压制分析,韩国流量异常。包含完整的引用域名表 (1,262) 和外链表 (1,827),带有过滤器。

打开完整报告 →Hetzner 德国(IP 168.119.205.26)上的失效 PBN 集群、法国集群(IP 62.84.182.75)、自动化 blogspot 模式。链接基础设施于 2025年11月至12月被拆除。

下载 JSON ↓完整的 xmrwallet.com 外链配置文件。70-80% 为垃圾信息。分布在 blogspot PBN、WordPress、Weebly、Google Sites。锚文本分析显示过度优化的“xmr wallet”模式。

下载 CSV ↓sha256sum -c SHA256SUMS.txt — 在任何下载的目录上运行此操作。每个文件的完整性都可以独立验证。如果哈希不匹配,则文件在发布后被篡改。提交问题或联系 abuse@phishdestroy.io.

PhishDestroy 恭敬地请求联邦调查 NameSilo, LLC (IANA #1479, 亚利桑那州凤凰城) 以及 的运营者 xmrwallet.com 可能违反以下联邦法规:

建议的调查步骤:

1. 传唤 NameSilo 提供 585,000 个失效域名 (2025) 的支付记录。识别 BTC 钱包来源。

2. 聘请 Chainalysis/Elliptic 追踪 BTC 支付至 XMR-BTC 交换源。

3. 传唤 NameSilo 的滥用报告处理系统 — 与其“未收到滥用报告”的公开声明进行对比。

4. 传唤 Trustpilot 提供完整的删除日志(涉及双方实体)— 谁请求删除,来自哪个 IP/账户。

5. 请求 CSE/OSC 对 NameSilo Technologies Corp (URL.CN) 进行证券欺诈审查 — 幽灵域名收入未披露为风险因素。

官方查询联系方式:

电子邮件: legal@phishdestroy.io (执法机构 & 法律查询)

一般: abuse@phishdestroy.io (提供 PGP)

所有 61 份 SHA-256 验证的证据、原始数据集、运营者通讯、OSINT 分析以及其他未公开的受害者证据,可根据正式请求提供。

我们准备提供证词、技术分析,并与任何授权调查全面合作。

phishdestroy.io

github.com/phishdestroy

codeberg.org/phishdestroy

phishdestroy.eth

phishdestroy.medium.com

@PhishDestroy

mastodon.social/@phishdestroy

abuse@phishdestroy.io

report@phishdestroy.io

legal@phishdestroy.io